Arbitrumがハッカーを名乗り、盗まれた7000万ドルを「奪還」

- 核心的な視点:Arbitrumセキュリティ評議会は緊急権限を行使し、コアコントラクトの一時的なアップグレードと偽造トランザクションを通じて、KelpDAOハッキング事件でそのチェーン上に滞留していた約7000万ドルのETHの回収に成功した。この措置は、L2が高度なセキュリティ脅威に対処する新たな能力を示したが、そのガバナンス権限の中央集権化の程度に関するコミュニティの議論も引き起こした。

- 重要な要素:

- Arbitrumセキュリティ評議会は9/12マルチシグを通じて、クロスチェーンブリッジコントラクトを一時的にアップグレードし、秘密鍵なしで「任意のアドレス名義で」トランザクションを開始する機能を追加し、1つのトランザクション内でアップグレード、送金、復旧を完了した。

- 今回の行動は、法執行機関によって北朝鮮のハッカー組織Lazarus Groupと確認されたアドレスを対象としており、回収資金の今後の処理はDAOガバナンス投票と法執行機関との調整を経る必要がある。

- コミュニティの反応は二分されている:一方は資産を効果的に保護し、信頼を高めたと称賛している;他方では、9人のマルチシグでガバナンスを迂回し、資産を操作する権限が分散化の原則に反すると疑問を呈している。

- 分析によれば、この種の緊急アップグレード権限は現在主流のL2に共通する設計であり、Arbitrumに特有のものではなく、その能力自体は中立的であり、具体的な使用はガバナンスフレームワークに依存する。

- この出来事は、DeFiセキュリティの対立が激化していることを示している:攻撃側は手口が多様な国家レベルのハッカー組織であり、防御側は基盤プロトコルの権限を活用した積極的な反撃を開始した。

- 今回回収されたのは盗まれた資金の約4分の1(約7000万ドル/2.92億ドル)のみであり、残りの資金は複数のチェーンに散在しており、Aave上の1億ドルを超える不良債権などの問題は依然として未解決である。

原文著者:深潮 TechFlow

先週、KelpDAOはハッカーによって約3億ドルを盗まれ、今年に入って最大のDeFiセキュリティインシデントとなりました。

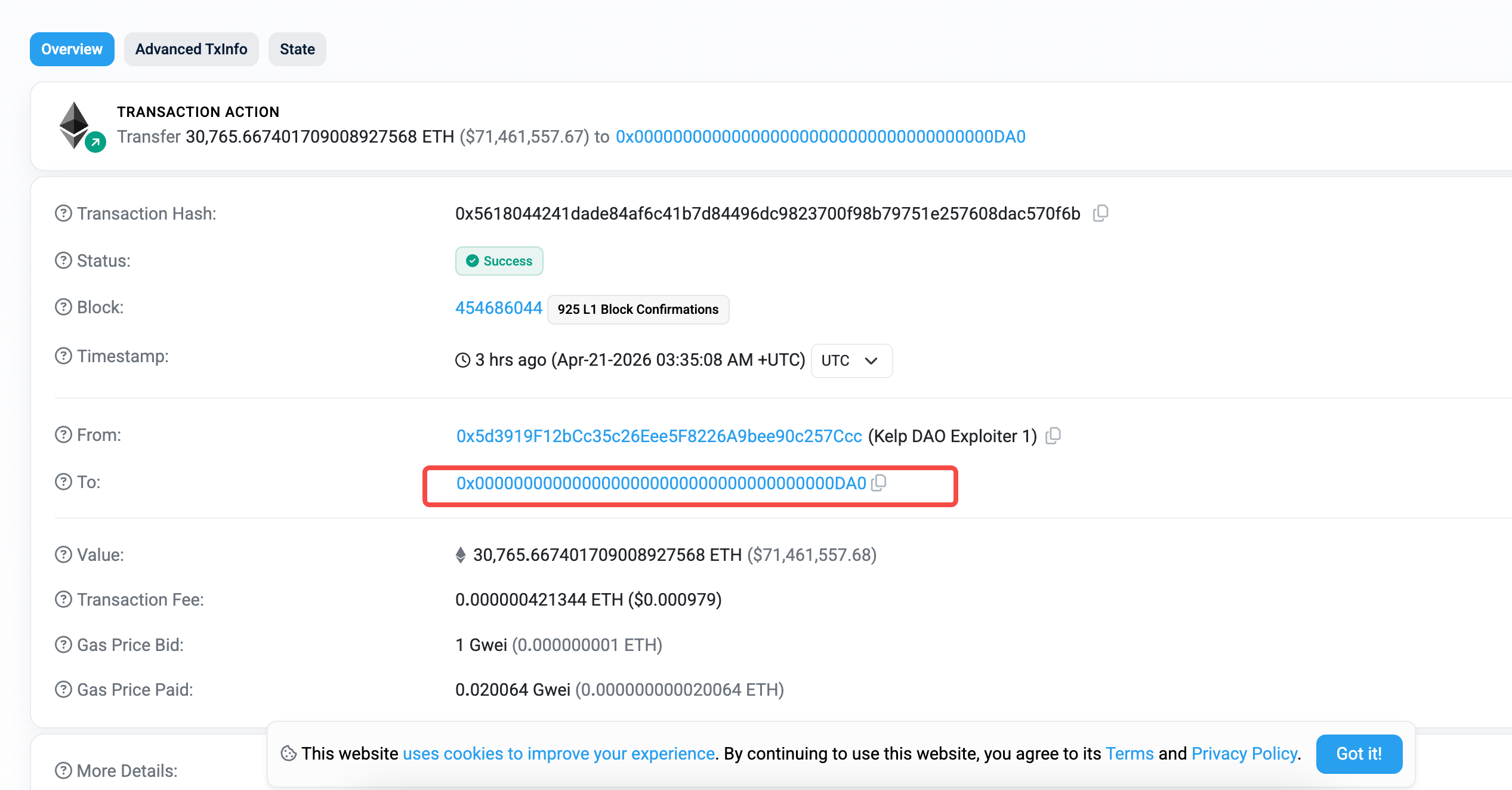

盗まれたETHは現在複数のチェーンに分散しており、そのうち約30,765 ETH(約7,000万ドル相当)がArbitrumチェーン上の一つのアドレスに残されていました。

この話は一旦終わったかと思われましたが、今日、続編が明らかになりました。

ブロックチェーンセキュリティ企業PeckShieldの監視によると、Arbitrumチェーン上のハッカーアドレスの資金は数時間前に移動されましたが、奇妙なことに、これらの資金はほぼゼロばかりの「0x00000...」という奇妙なアドレスに送金されました。

当初、人々は推測していました。ハッカーが自ら資金をブラックホールアドレスに送って焼却したのか?それとも良心に目覚めたか、あるいは「招安」されたのか?

どちらでもありませんでした。

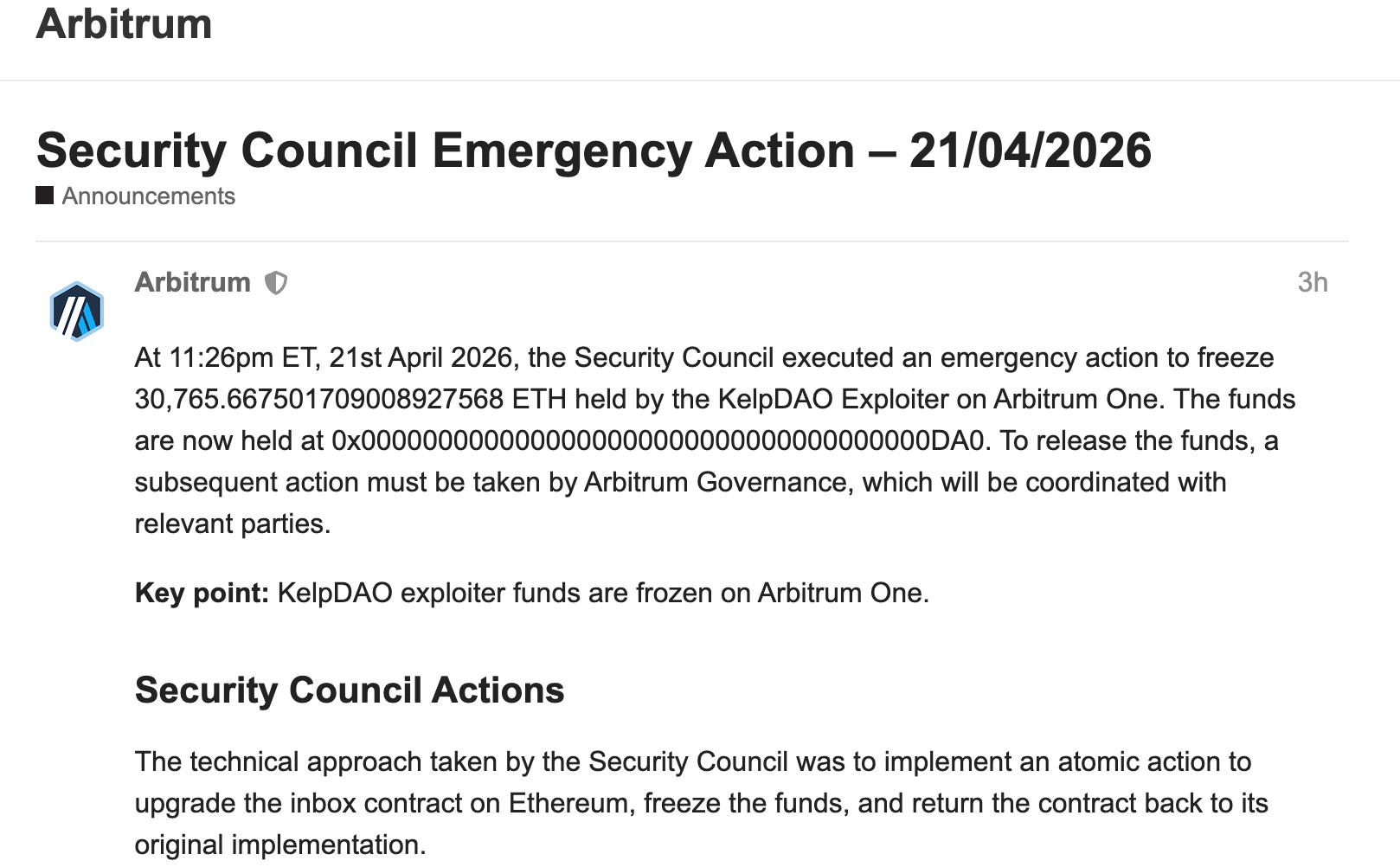

数時間前、Arbitrum公式フォーラムに緊急行動に関する公告が掲載され、状況が説明されました。ハッカーの資金は、Arbitrumのセキュリティ評議会によって移動されたのです。

しかし驚くべきことに、ハッカーアドレスの秘密鍵を知らない状況で、Arbitrum評議会はハッカーの資金を凍結もせず、送金する権限も持たず、直接「ハッカーの名義で」送金命令を発行したのです。

ハッカー本人は知らず、秘密鍵は漏洩しておらず、オンチェーンの記録はあたかもハッカー自身が操作したかのように見えます。

この操作を可能にした原理は、Arbitrumとイーサリアム間のすべてのクロスチェーンメッセージが「Inbox」と呼ばれるブリッジコントラクトを経由することです。セキュリティ評議会は緊急権限を行使してこのコントラクトを一時的にアップグレードし、新しい関数を追加しました:

任意のウォレットアドレスの名義でクロスチェーントランザクションを発行できるが、そのウォレットの秘密鍵は必要としない。

そして彼らはこの関数を使用して偽造メッセージを作成し、送信者をハッカーのウォレットとし、内容を「私のETHをすべて凍結アドレスに送金せよ」としました。Arbitrumチェーンはこれを受信すると通常通り実行し、上記のオンチェーン送金スクリーンショットにある奇怪な一幕が生まれたのです。

ハッカーの資金を送金し終えた後、このコントラクトは直ちに元のバージョンにダウングレードされました。アップグレード、偽造、送金、復旧のすべてが、一つのイーサリアムトランザクションにパッケージ化されて完了しました。他のユーザーやアプリケーションは完全に影響を受けませんでした。

この操作は、Arbitrumの歴史に前例がありません。

フォーラムの公告によると、セキュリティ評議会は事前に法執行機関とハッカーの身元を確認し、北朝鮮のLazarus Groupであると特定しました。これは今年のDeFi分野で最も活発な国家レベルのハッカー組織です。評議会は技術的評価を行い、他のユーザーに影響を与えないことを確認した上で行動に移しました。

ハッカーが先に悪事を働いた以上、この手は「みんながルールを守らないことを責めないでくれ」という意味合いがあります。凍結されたETHのその後については、ArbitrumのDAOガバナンス投票を経て、法執行機関と調整が行われる予定です。

7,000万ドル以上の盗難資金を回収できるのはもちろん良いことです。しかし、これを実現する前提条件に注意を払う価値があります。セキュリティ評議会の12人のメンバーのうち9人が署名すれば、すべてのガバナンス投票をバイパスし、遅延ゼロでチェーン上の任意のコアコントラクトをアップグレードできるのです。

結果を称賛し、能力を懸念?

現在、コミュニティのこの件に対する反応は分かれています。

一部の人々はArbitrumの見事な対応と評価し、危機的状況で資産を守り、L2への信頼がむしろ少し増したと考えています。もう一方の人々は、非常に直接的な疑問を投げかけています:9人の署名で誰の名義でも任意の資産を動かせるなら、それはまだ分散化と呼べるのか。

筆者は、両者が実際には同じことを言っているわけではないと考えます。

前者は結果を語り、後者は能力を語っています。この件の結果は間違いなく良く、7,000万ドル以上の盗難資金が回収されました。しかし、Arbitrumが今回示したマルチシグによるコントラクト関数改変能力そのものは中立的です。今回はハッカー追跡に使用されましたが、今後何に使われるのか、使えるのか、どう使われるのかは、実際には委員会のガバナンスに依存します。

しかし、Arbitrumを使用する大多数の人々にとって、この議論は別の事実ほど現実的ではないかもしれません。Arbitrumは特別ではなく、現在主流のL2のほとんどは同様の緊急アップグレード権限を保持しています。

あなたが使用しているチェーンにも、おそらく同様のセキュリティ評議会があり、同様の能力を持っています。これはArbitrum独自の選択ではなく、L2は現段階ではほぼこの一般的な設計を持っているのです。

別の角度から見ると、今回の攻防は実際にはより大きな構図を露呈しています。

攻撃側は北朝鮮のLazarus Groupで、今年に入って少なくとも18件のDeFi攻撃に関与しているとされています。3週間前にはDrift Protocolから2億8,500万ドルを盗み、全く異なる手法を使用しました。

一方では国家レベルのハッカーが攻撃手法を絶えずアップグレードし、もう一方ではL2が基盤レベルの権限を行使して反撃を開始しています。DeFiのセキュリティ戦争は、「事後凍結、オンチェーンでの呼びかけ、ホワイトハットの介入を祈る」段階から新たな段階に入りつつあります。

非常時には万能鍵を作ってハッカーのアドレスを開け、終わったら鍵を溶かす。この一件だけを見れば、ハッカーの攻撃に対応する能力を持つことは、悪いことではありません。

そして、もしどうしてもこれを「これはまったく分散化されていない」という哲学的な議論にまで昇華させたいのであれば、語るべきことは山ほどあります。暗号業界における中央集権的な操作は少なくありませんが、今回は少なくともネガティブな事件を処理し問題を解決しており、ネガティブな事件を生み出しているわけではありません。

振り返って現実的に見ると、KelpDAOから盗まれたのは2億9,200万ドルで、回収されたのは7,000万ドル強、総額の4分の1にも満たません。残りのETHは他のチェーンに散らばったままであり、Aave上の1億ドルを超える不良債権はまだ未解決であり、rsETH保有者がどれだけ取り戻せるかは未知数です。

たとえArbitrumが神の権限を行使したとしても、この戦いは明らかにまだ終わっていません。