แนวรบใหม่ในสงครามลับเกาหลีเหนือ-เกาหลีใต้: Upbit หรือ "ตู้ ATM นิวเคลียร์" ของแฮกเกอร์เกาหลีเหนือ?

- 核心观点:韩国交易所屡遭国家级黑客攻击。

- 关键要素:

- Upbit再被盗3680万美元资产。

- 朝鲜黑客组织Lazarus为主谋。

- 累计损失超2亿美元。

- 市场影响:暴露交易所安全脆弱性。

- 时效性标注:长期影响

ชื่อต้นฉบับ: "Kimchi Premium ปะทะ การแฮ็กของรัฐ: กระแสความขัดแย้งระหว่างเกาหลีเหนือและเกาหลีใต้หลังจากการโจรกรรมซ้ำแล้วซ้ำเล่าของ Upbit"

ผู้เขียนต้นฉบับ: Deep Tide TechFlow

ตลาดฟื้นตัว แต่การแลกเปลี่ยนก็ถูกแฮ็กอีกครั้ง

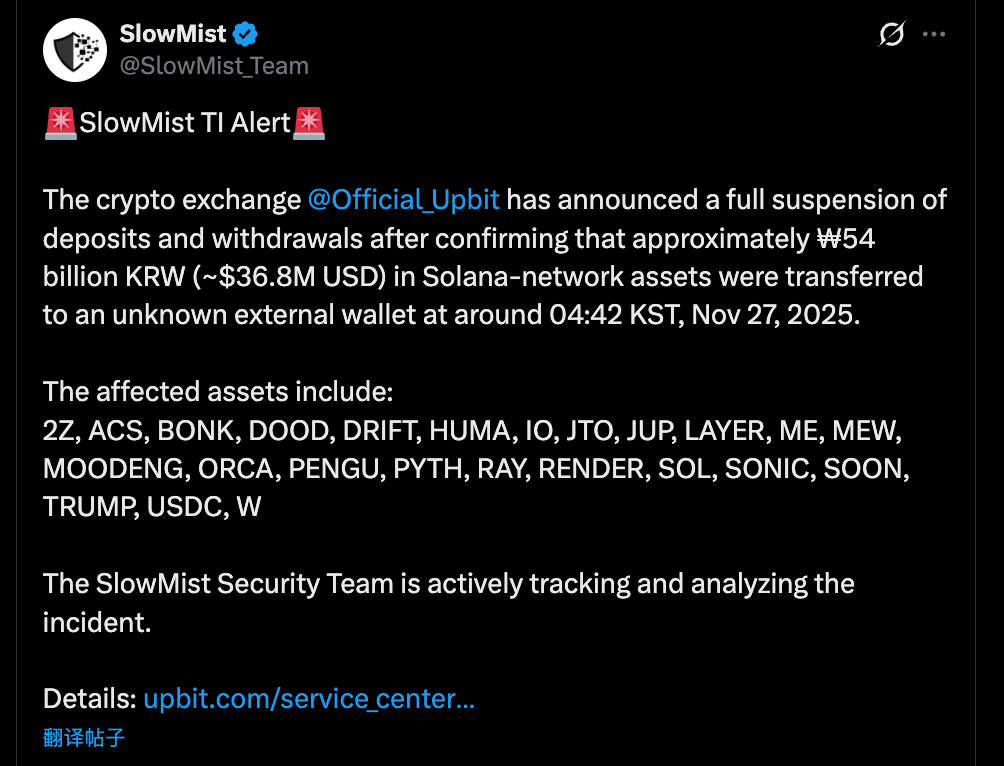

เมื่อวันที่ 27 พฤศจิกายน Upbit ซึ่งเป็นศูนย์แลกเปลี่ยนสกุลเงินดิจิทัลที่ใหญ่ที่สุดของเกาหลีใต้ ยืนยันการละเมิดความปลอดภัยที่ส่งผลให้สูญเสียสินทรัพย์ประมาณ 54,000 ล้านวอน (ประมาณ 36.8 ล้านดอลลาร์สหรัฐ)

เมื่อเวลา 04:42 น. ตามเวลาโซล (KST) ของวันที่ 27 พฤศจิกายน ขณะที่เทรดเดอร์ชาวเกาหลีใต้ส่วนใหญ่ยังคงนอนหลับอยู่ บัญชีกระเป๋าเงินร้อน Solana ของ Upbit กลับประสบกับกระแสเงินไหลออกจำนวนมากผิดปกติ

ตามข้อมูลการตรวจสอบแบบออนเชนจากองค์กรด้านความปลอดภัย เช่น SlowMist ผู้โจมตีไม่ได้ใช้เพียงวิธีการถ่ายโอนทรัพย์สินเพียงอย่างเดียว แต่กลับทำการ "กวาดล้าง" ทรัพย์สินของ Upbit บนเชน Solana แทน

สินทรัพย์ที่ถูกขโมยไปนั้นรวมถึงไม่เพียงแต่โทเค็นหลัก SOL และสกุลเงินดิจิทัลที่มีเสถียรภาพ USDC เท่านั้น แต่ยังรวมถึงโทเค็นมาตรฐาน SPL กระแสหลักเกือบทั้งหมดภายในระบบนิเวศ Solana อีกด้วย

รายชื่อทรัพย์สินที่ถูกโจรกรรม (บางส่วน) :

- DeFi/โครงสร้างพื้นฐาน : JUP (ดาวพฤหัสบดี), RAY (Raydium), PYTH (เครือข่าย Pyth), JTO (Jito), RENDER, IO ฯลฯ

- มีม/ที่เกี่ยวข้องกับชุมชน : BONK, WIF, MOODENG, PENGU, MEW, TRUMP ฯลฯ

- โครงการอื่น ๆ ได้แก่: ACS, DRIFT, ZETA, SONIC ฯลฯ

การโจมตีแบบกวาดล้างนี้ชี้ให้เห็นว่าผู้โจมตีน่าจะสามารถเข้าถึงคีย์ส่วนตัวของกระเป๋าเงินร้อนของ Upbit สำหรับระบบนิเวศ Solana ได้ หรือว่าเซิร์ฟเวอร์การลงนามนั้นได้รับการควบคุมโดยตรง ซึ่งทำให้พวกเขาสามารถอนุมัติการโอนโทเค็น SPL ทั้งหมดภายใต้กระเป๋าเงินนั้นได้

สำหรับ Upbit ซึ่งเป็นบริษัทยักษ์ใหญ่ที่ครองส่วนแบ่งการตลาดในเกาหลีใต้ถึง 80% และภาคภูมิใจที่ได้รับการรับรองระดับความปลอดภัยสูงสุดจาก Korea Internet & Security Agency (KISA) นี่ถือเป็นการละเมิดที่เจ็บปวดอย่างไม่ต้องสงสัย

อย่างไรก็ตาม นี่ไม่ใช่ครั้งแรกที่ตลาดหลักทรัพย์เกาหลีใต้ถูกแฮ็ก

หากเราขยายไทม์ไลน์ออกไป เราจะพบว่าตลาดคริปโตของเกาหลีใต้ตกเป็นเป้าหมายของแฮกเกอร์ โดยเฉพาะแฮกเกอร์จากเกาหลีเหนือมาเป็นเวลา 8 ปีแล้ว

ตลาดสกุลเงินดิจิทัลของเกาหลีใต้ไม่เพียงแต่เป็นคาสิโนที่คึกคักที่สุดสำหรับนักลงทุนรายย่อยในโลกเท่านั้น แต่ยังเป็น "แหล่งเงินสด" ที่สะดวกที่สุดสำหรับแฮกเกอร์ชาวเกาหลีเหนืออีกด้วย

แปดปีแห่งความขัดแย้งระหว่างเกาหลีเหนือและเกาหลีใต้ บันทึกที่ถูกขโมย

นับตั้งแต่การโจมตีแบบบรูทฟอร์ซในช่วงแรกจนถึงการแทรกซึมทางวิศวกรรมสังคมในภายหลัง วิธีโจมตีได้มีการพัฒนาอย่างต่อเนื่อง และประวัติศาสตร์ของความเดือดร้อนของตลาดหลักทรัพย์เกาหลีก็ยาวนานเช่นกัน

มูลค่าความเสียหายทั้งหมด: ประมาณ 200 ล้านเหรียญสหรัฐ (อิงตามราคาในเวลาที่เกิดการโจรกรรม หากคำนวณตามราคาปัจจุบัน จะเกิน 1.2 พันล้านเหรียญสหรัฐ โดยที่ ETH จำนวน 342,000 เหรียญสหรัฐที่ถูกขโมยจาก Upbit ในปี 2019 เพียงปีเดียว มีมูลค่ารวมกว่า 1 พันล้านเหรียญสหรัฐ)

2017: ยุคแห่งป่าเถื่อน - แฮกเกอร์โจมตีคอมพิวเตอร์ของพนักงาน

ปี 2017 ถือเป็นจุดเริ่มต้นของตลาดกระทิงของสกุลเงินดิจิทัล แต่ยังเป็นจุดเริ่มต้นของฝันร้ายสำหรับการแลกเปลี่ยนของเกาหลีใต้อีกด้วย

ในปีนั้น Bithumb ซึ่งเป็นตลาดซื้อขายออนไลน์ที่ใหญ่ที่สุดของเกาหลีใต้ เป็นตลาดแรกที่ได้รับผลกระทบ ในเดือนมิถุนายน แฮกเกอร์ได้เจาะเข้าคอมพิวเตอร์ส่วนบุคคลของพนักงาน Bithumb คนหนึ่ง ขโมยข้อมูลส่วนบุคคลของผู้ใช้ประมาณ 31,000 คน จากนั้นพวกเขาใช้ข้อมูลนี้เพื่อโจมตีแบบฟิชชิงแบบเจาะจงเป้าหมาย ขโมยเงินไปประมาณ 32 ล้านดอลลาร์สหรัฐฯ การตรวจสอบในภายหลังพบว่าคอมพิวเตอร์ของพนักงานคนดังกล่าวมีข้อมูลลูกค้าที่ไม่ได้เข้ารหัส และบริษัทไม่ได้ติดตั้งการอัปเดตความปลอดภัยขั้นพื้นฐานด้วยซ้ำ

เหตุการณ์นี้เผยให้เห็นถึงสถานะพื้นฐานของการจัดการด้านความปลอดภัยที่ตลาดหลักทรัพย์เกาหลีใต้ในขณะนั้น ซึ่งแม้แต่หลักการพื้นฐาน เช่น "อย่าเก็บข้อมูลลูกค้าไว้ในคอมพิวเตอร์ส่วนบุคคล" ก็ยังไม่มีการระบุไว้

ที่สำคัญยิ่งกว่านั้นคือการล่มสลายของ Youbit ตลาดแลกเปลี่ยนขนาดกลาง ตลาดแลกเปลี่ยนแห่งนี้ประสบกับหายนะสองครั้งภายในหนึ่งปี คือการสูญเสียบิตคอยน์ไปเกือบ 4,000 บิตคอยน์ (ประมาณ 5 ล้านดอลลาร์) ในเดือนเมษายน และถูกขโมยทรัพย์สินไป 17% ในเดือนธันวาคม Youbit ประสบกับภาวะขาดทุนอย่างหนัก จึงประกาศล้มละลาย โดยผู้ใช้ถอนเงินได้เพียง 75% ของยอดคงเหลือ ส่วนที่เหลือรอกระบวนการชำระบัญชีที่ยาวนาน

หลังจากเหตุการณ์ Youbit หน่วยงานความมั่นคงปลอดภัยทางอินเทอร์เน็ตของเกาหลีใต้ (KISA) ได้ออกมากล่าวหาเกาหลีเหนือต่อสาธารณะเป็นครั้งแรกว่าอยู่เบื้องหลังเหตุการณ์นี้ ซึ่งถือเป็นการส่งสัญญาณไปยังตลาดด้วยเช่นกัน:

การแลกเปลี่ยนไม่ได้เป็นการจัดการกับโจรไซเบอร์ธรรมดาอีกต่อไป แต่กับกลุ่มแฮกเกอร์ที่ได้รับการสนับสนุนจากรัฐซึ่งมีแรงจูงใจทางภูมิรัฐศาสตร์

2018: การโจรกรรมกระเป๋าสตางค์ร้อน

ในเดือนมิถุนายน พ.ศ. 2561 ตลาดเกาหลีใต้ได้รับผลกระทบอย่างรุนแรงหลายครั้ง

เมื่อวันที่ 10 มิถุนายน Coinrail ตลาดแลกเปลี่ยนขนาดกลางถูกโจมตี ส่งผลให้มูลค่าความเสียหายมากกว่า 40 ล้านดอลลาร์สหรัฐฯ ต่างจากการโจมตีครั้งก่อนๆ คราวนี้แฮกเกอร์มุ่งเป้าไปที่โทเค็น ICO ที่ได้รับความนิยมในขณะนั้นเป็นหลัก (เช่น NPXS ของ Pundi X) แทนที่จะเป็น Bitcoin หรือ Ethereum หลังจากข่าวนี้ ราคา Bitcoin ร่วงลงกว่า 10% ชั่วครู่ และมูลค่าตลาดคริปโตทั้งหมดลดลงกว่า 4 หมื่นล้านดอลลาร์สหรัฐฯ ภายในสองวัน

เพียงสิบวันต่อมา Bithumb ซึ่งเป็นตลาดแลกเปลี่ยนชั้นนำของเกาหลีใต้ ก็ถูกแฮ็กเช่นกัน โดยมี XRP และโทเคนอื่นๆ มูลค่าประมาณ 31 ล้านดอลลาร์ถูกขโมยไปจากกระเป๋าเงินร้อน (hot wallet) น่าแปลกที่เพียงไม่กี่วันก่อนการโจมตี Bithumb ได้ประกาศบนทวิตเตอร์ว่ากำลัง "โอนสินทรัพย์ไปยังกระเป๋าเงินเย็น (cold wallet) เพื่ออัปเกรดระบบรักษาความปลอดภัย"

นี่เป็นครั้งที่สามที่ Bithumb ถูกแฮ็กในรอบปีครึ่ง

การผิดนัดชำระหนี้หลายครั้งส่งผลกระทบต่อความเชื่อมั่นของตลาดอย่างรุนแรง หลังจากเหตุการณ์ดังกล่าว กระทรวงวิทยาศาสตร์และเทคโนโลยีของเกาหลีใต้ได้ดำเนินการตรวจสอบความปลอดภัยของตลาดหลักทรัพย์ภายในประเทศ 21 แห่ง พบว่ามีเพียง 7 แห่งที่ผ่านการตรวจสอบทั้งหมด 85 ครั้ง ส่วนอีก 14 แห่งที่เหลือ "มีความเสี่ยงที่จะถูกโจมตีจากแฮ็กเกอร์ได้ตลอดเวลา" โดย 12 แห่งมีช่องโหว่ร้ายแรงในระบบจัดการ Cold Wallet

2019: Upbit ถูกขโมย ETH มูลค่า 342,000 ETH

เมื่อวันที่ 27 พฤศจิกายน 2019 Upbit ซึ่งเป็นศูนย์แลกเปลี่ยนสกุลเงินดิจิทัลที่ใหญ่ที่สุดของเกาหลีใต้ ประสบปัญหาการโจรกรรมครั้งใหญ่ที่สุดครั้งหนึ่งในประวัติศาสตร์ของประเทศในขณะนั้น

แฮกเกอร์ใช้ประโยชน์จากการล้างข้อมูลกระเป๋าสตางค์ของตลาดแลกเปลี่ยนเพื่อโอน ETH จำนวน 342,000 ETH ในธุรกรรมเดียว แทนที่จะทิ้งเงินทันที พวกเขากลับใช้เทคโนโลยี "peel chain" เพื่อแยกเงินออกเป็นธุรกรรมย่อยๆ นับไม่ถ้วน โอนไปทีละชั้น จนกระทั่งสุดท้ายไปลงเอยที่ตลาดแลกเปลี่ยนและมิกเซอร์หลายสิบแห่งที่ไม่มี KYC

การสืบสวนเผยให้เห็นว่า 57% ของ ETH ที่ถูกขโมยไปนั้นถูกนำไปแลกเปลี่ยนเป็น Bitcoin ในราคาส่วนลด 2.5% จากราคาตลาดบนกระดานแลกเปลี่ยนที่ต้องสงสัยว่าดำเนินการโดยเกาหลีเหนือ ในขณะที่ 43% ที่เหลือถูกฟอกเงินผ่านกระดานแลกเปลี่ยน 51 แห่งใน 13 ประเทศ

จนกระทั่งเดือนพฤศจิกายน 2567 หรือห้าปีต่อมา ตำรวจเกาหลีใต้จึงได้ยืนยันอย่างเป็นทางการว่าคดีนี้ถูกกระทำโดยกลุ่มแฮกเกอร์ชาวเกาหลีเหนือ Lazarus Group และ Andariel เจ้าหน้าที่สืบสวนสามารถระบุตัวผู้โจมตีได้จากการติดตาม IP การวิเคราะห์กระแสเงินทุน และคำศัพท์เฉพาะของเกาหลีเหนือ "흘한일" (หมายถึง "ไม่สำคัญ") ที่ปรากฏในโค้ดโจมตี

เจ้าหน้าที่เกาหลีใต้ร่วมมือกับเอฟบีไอของสหรัฐฯ เพื่อติดตามทรัพย์สิน และหลังจากดำเนินคดีทางกฎหมายนานสี่ปี ในที่สุดก็สามารถกู้คืนบิตคอยน์ได้ 4.8 บิตคอยน์ (ประมาณ 600 ล้านวอน) จากการแลกเปลี่ยนแห่งหนึ่งในสวิตเซอร์แลนด์ ซึ่งต่อมาได้ถูกส่งคืนให้กับ Upbit ในเดือนตุลาคม พ.ศ. 2567

อย่างไรก็ตาม เมื่อเทียบกับยอดรวมที่ถูกขโมยไปแล้ว จำนวนเงินที่ได้คืนมาแทบจะไม่มีนัยสำคัญ

2023: งาน GDAC

เมื่อวันที่ 9 เมษายน 2023 GDAC ซึ่งเป็นตลาดแลกเปลี่ยนขนาดกลางถูกโจมตี ส่งผลให้สูญเสียเงินประมาณ 13 ล้านดอลลาร์ หรือคิดเป็น 23% ของสินทรัพย์ทั้งหมดที่อยู่ภายใต้การดูแล

สินทรัพย์ที่ถูกขโมยไปประกอบด้วย BTC ประมาณ 61 BTC, ETH 350 ETH, โทเค็น WEMIX 10 ล้านโทเค็น และ USDT 220,000 แฮกเกอร์เข้าควบคุมกระเป๋าเงินร้อนของ GDAC และฟอกเงินบางส่วนอย่างรวดเร็วโดยใช้ Tornado Cash mixer

2025: หกปีต่อมา ในวันเดียวกันนั้น Upbit ก็ตกเป็นเหยื่ออีกครั้ง

ในวันเดียวกันเมื่อ 6 ปีก่อน (27 พฤศจิกายน) Upbit สูญเสีย 342,000 ETH

ประวัติศาสตร์ซ้ำรอยอีกครั้ง เมื่อเวลา 4:42 น. กระเป๋าสตางค์ร้อน Solana ของ Upbit เกิดกระแสเงินไหลออกผิดปกติ โดยมีเงินประมาณ 54,000 ล้านวอน (36.8 ล้านดอลลาร์สหรัฐ) ถูกโอนไปยังที่อยู่ที่ไม่ปรากฏ

หลังจากเหตุการณ์ Upbit ในปี 2019 เกาหลีใต้ได้บังคับใช้กฎหมายข้อมูลทางการเงินเฉพาะ (Special Financial Information Act) อย่างเป็นทางการในปี 2020 โดยกำหนดให้ทุกตลาดแลกเปลี่ยนต้องได้รับการรับรอง ISMS (Information Security Management System) และเปิดบัญชีด้วยชื่อจริงกับธนาคาร ตลาดแลกเปลี่ยนขนาดเล็กหลายแห่งที่ไม่เป็นไปตามข้อกำหนดต้องถอนตัวออกจากตลาด ส่งผลให้ภาพรวมของอุตสาหกรรมลดลงจาก "การแข่งขันร้อยตลาดแลกเปลี่ยน" เหลือเพียงการแข่งขันที่ยักษ์ใหญ่เพียงไม่กี่รายครองตลาด Upbit ซึ่งได้รับการสนับสนุนจากกลุ่ม Kakao และได้รับการรับรองแล้ว เคยครองส่วนแบ่งตลาดเกิน 80%

อย่างไรก็ตาม ความพยายามปฏิบัติตามข้อกำหนดตลอด 6 ปีไม่ได้ช่วย Upbit ให้รอดพ้นจากวิกฤตินี้ได้

ณ เวลาที่พิมพ์นี้ Upbit ได้ประกาศว่าบริษัทจะชดเชยความเสียหายให้กับผู้ใช้เต็มจำนวนด้วยทรัพย์สินของบริษัทเอง แต่บริษัทยังไม่ได้เปิดเผยข้อมูลโดยละเอียดเกี่ยวกับตัวตนของผู้โจมตีและเส้นทางการโจมตีที่เฉพาะเจาะจง

กิมจิพรีเมียม แฮกเกอร์ของรัฐ และอาวุธนิวเคลียร์

การแฮ็กตลาดหุ้นเกาหลีใต้ที่เกิดขึ้นบ่อยครั้งไม่ใช่เพียงเรื่องของความไร้ความสามารถทางเทคโนโลยีเท่านั้น แต่ยังเป็นภาพสะท้อนอันน่าเศร้าของภูมิรัฐศาสตร์อีกด้วย

ในตลาดที่มีการรวมศูนย์อำนาจสูงซึ่งมีเบี้ยประกันสภาพคล่องสูงมากและมีที่ตั้งทางภูมิศาสตร์ที่ไม่ซ้ำใคร ตลาดหลักทรัพย์ของเกาหลีกำลังใช้เงินงบประมาณด้านความปลอดภัยของบริษัทเชิงพาณิชย์เพื่อต่อสู้กับกองกำลังแฮ็กเกอร์ระดับชาติที่มีความทะเยอทะยานที่จะยับยั้งด้วยอาวุธนิวเคลียร์

หน่วยนี้มีชื่อว่า: กลุ่มลาซารัส

ลาซารัส ซึ่งสังกัดหน่วยข่าวกรองเกาหลีเหนือ (RGB) เป็นหนึ่งในกองกำลังสงครามไซเบอร์ระดับแนวหน้าของเปียงยาง

ก่อนจะหันมาใช้สกุลเงินดิจิทัล พวกเขาได้พิสูจน์ความแข็งแกร่งของตนในภาคการเงินแบบดั้งเดิมแล้ว

ในปี 2014 พวกเขาเจาะระบบ Sony Pictures ในปี 2016 พวกเขาขโมยเงิน 81 ล้านเหรียญจากธนาคารกลางบังกลาเทศ และในปี 2017 พวกเขาวางแผนโจมตีด้วยแรนซัมแวร์ WannaCry ที่ส่งผลกระทบต่อ 150 ประเทศ

ตั้งแต่ปี 2017 เป็นต้นมา Lazarus ได้เปลี่ยนโฟกัสไปที่วงการคริปโทเคอร์เรนซี เหตุผลก็ง่ายๆ คือ

เมื่อเทียบกับธนาคารแบบดั้งเดิมแล้ว การแลกเปลี่ยนสกุลเงินดิจิทัลมีการควบคุมที่ยืดหยุ่นกว่า มีมาตรฐานความปลอดภัยที่ไม่สม่ำเสมอ และเมื่อประสบความสำเร็จแล้ว เงินก็สามารถโอนข้ามพรมแดนได้อย่างรวดเร็วผ่านการโอนแบบออนเชน หลีกเลี่ยงการคว่ำบาตรระหว่างประเทศได้

เกาหลีใต้ถือเป็นพื้นที่ล่าสัตว์ที่เหมาะสมที่สุด

ประการแรก เกาหลีใต้เป็นเป้าหมายตามธรรมชาติของการเผชิญหน้าทางภูมิรัฐศาสตร์ สำหรับเกาหลีเหนือ การโจมตีบริษัทเกาหลีใต้ไม่เพียงแต่ทำให้เข้าถึงเงินทุนเท่านั้น แต่ยังสร้างความวุ่นวายใน "ประเทศศัตรู" อีกด้วย ซึ่งถือเป็นการบรรลุเป้าหมายสองประการในเวลาเดียวกัน

ประการที่สอง มูลค่าพรีเมียมของสกุลเงินดิจิทัลสะท้อนถึงแหล่งเงินทุนที่มั่งคั่ง นักลงทุนรายย่อยชาวเกาหลีใต้มีชื่อเสียงระดับโลกในด้านความกระตือรือร้นในสกุลเงินดิจิทัล และมูลค่าพรีเมียมนี้เป็นผลมาจากอุปทานที่ลดลงต่ำกว่าอุปสงค์ โดยมีเงินวอนเกาหลีจำนวนมากหลั่งไหลเข้ามาเพื่อไล่ล่าสินทรัพย์ดิจิทัลที่มีอยู่อย่างจำกัด

นั่นหมายความว่ากระเป๋าเงินร้อนของตลาดแลกเปลี่ยนในเกาหลีใต้มีสภาพคล่องมากกว่าตลาดอื่นๆ มาก สำหรับแฮกเกอร์แล้ว นี่คือเหมืองทอง

ประการที่สาม พวกเขามีข้อได้เปรียบด้านภาษา การโจมตีของลาซารัสไม่ได้อาศัยเทคนิคบรูทฟอร์ซเพียงอย่างเดียว พวกเขาเชี่ยวชาญในการใช้กลวิธีทางสังคม เช่น การปลอมแปลงประกาศรับสมัครงาน การส่งอีเมลฟิชชิ่ง และการปลอมแปลงเป็นฝ่ายบริการลูกค้าเพื่อรับรหัสยืนยัน

เกาหลีเหนือและเกาหลีใต้ใช้ภาษาและวัฒนธรรมเดียวกัน โดยไม่มีอุปสรรคด้านภาษาใดๆ เลย ซึ่งช่วยเพิ่มอัตราความสำเร็จของการโจมตีแบบฟิชชิ่งที่กำหนดเป้าหมายต่อพนักงานและผู้ใช้ชาวเกาหลีใต้ได้อย่างมาก

เงินที่ถูกขโมยไปหายไปไหน? นั่นแหละคือส่วนที่น่าสนใจที่สุดของเรื่อง

ตามรายงานของ UN และการติดตามโดยบริษัทวิเคราะห์บล็อคเชนหลายแห่ง พบว่าสกุลเงินดิจิทัลที่ถูก Lazarus ขโมยไปนั้นสุดท้ายก็ไหลเข้าสู่ โครงการอาวุธนิวเคลียร์และขีปนาวุธของเกาหลีเหนือ

ก่อนหน้านี้ สำนักข่าวรอยเตอร์ อ้างรายงานลับของ UN ที่ระบุว่าเกาหลีเหนือใช้เงินสกุลเงินดิจิทัลที่ขโมยมาเพื่อช่วยสนับสนุนโครงการพัฒนาขีปนาวุธ

ในเดือนพฤษภาคม พ.ศ. 2566 แอนน์ นอยเบอร์เกอร์ รองที่ปรึกษาความมั่นคงแห่งชาติทำเนียบขาว แถลงต่อสาธารณะว่าเงินทุนประมาณ 50% สำหรับโครงการขีปนาวุธของเกาหลีเหนือมาจากการโจมตีทางไซเบอร์และการขโมยสกุลเงินดิจิทัล ตัวเลขนี้เพิ่มขึ้นอีกจาก "ประมาณหนึ่งในสาม" ที่เธอให้ไว้ในเดือนกรกฎาคม พ.ศ. 2565

กล่าวอีกนัยหนึ่ง ทุกครั้งที่ตลาดหลักทรัพย์เกาหลีใต้ถูกแฮ็ก อาจมีส่วนสนับสนุนการพัฒนาหัวรบนิวเคลียร์ทางอ้อมที่อีกฟากหนึ่งของเส้นขนานที่ 38 ก็ได้

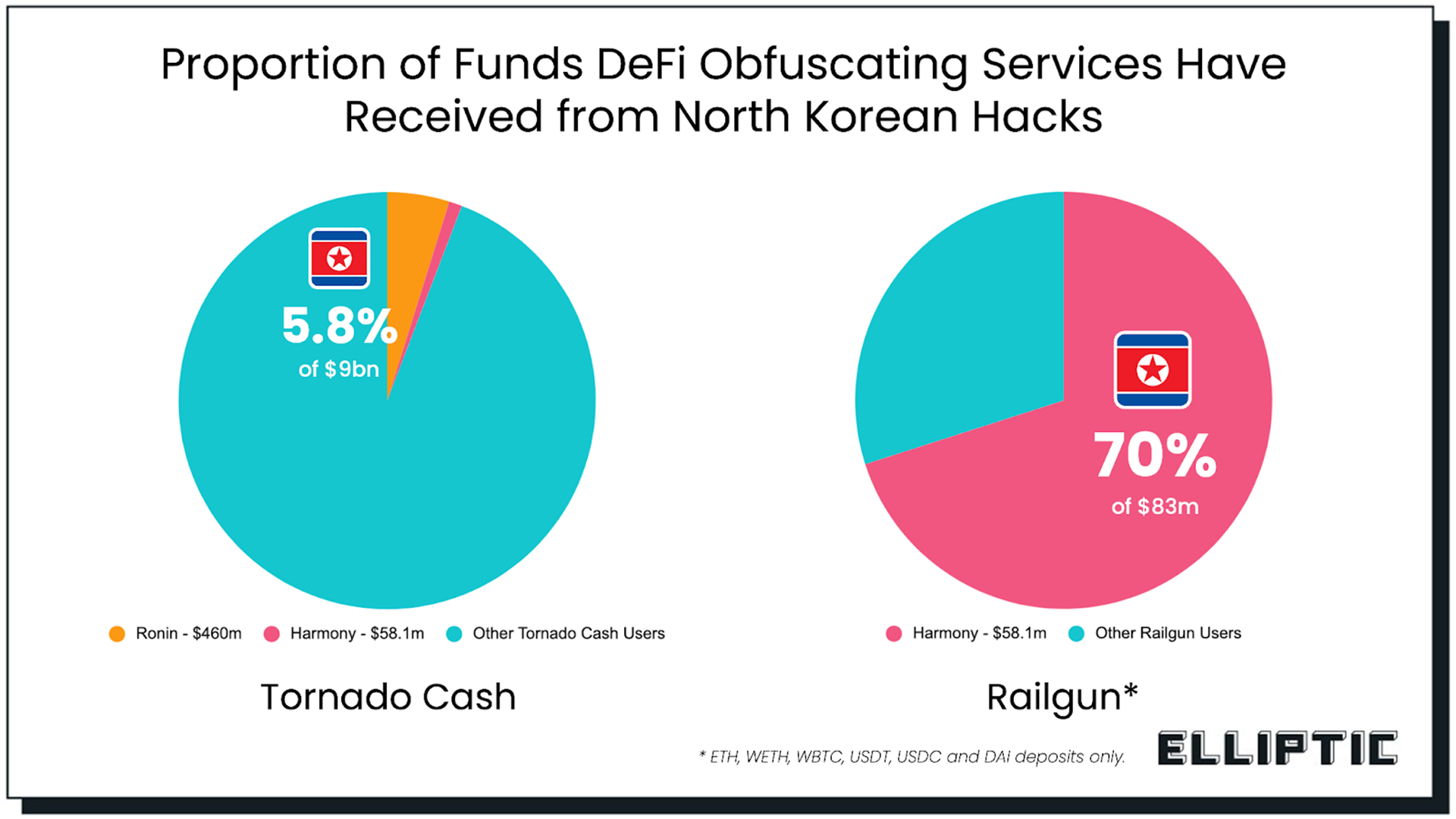

ในขณะเดียวกัน วิธีการฟอกเงินก็มีความซับซ้อนมาก โดยสินทรัพย์ที่ถูกขโมยมาจะถูกแยกออกเป็นธุรกรรมเล็กๆ นับไม่ถ้วนโดยใช้เทคโนโลยี "stripping chain" จากนั้นแหล่งที่มาของสินทรัพย์จะถูกปกปิดโดยเครื่องมือผสมเหรียญ (เช่น Tornado Cash และ Sinbad) จากนั้นจึงนำไปแลกเปลี่ยนเป็น Bitcoin ในราคาลดพิเศษผ่านการแลกเปลี่ยนที่สร้างโดยเกาหลีเหนือ และสุดท้ายจึงนำไปแลกเปลี่ยนเป็นสกุลเงิน fiat ผ่านช่องทางใต้ดินในจีนและรัสเซีย

ในปี 2019 ตำรวจเกาหลีใต้ได้เปิดเผยผลการสืบสวนอย่างเป็นทางการเกี่ยวกับการขโมย ETH จำนวน 342,000 ETH จาก Upbit การสืบสวนพบว่า 57% ของ ETH ที่ถูกขโมยไปนั้นถูกนำไปแลกเปลี่ยนเป็น Bitcoin ในราคาต่ำกว่าราคาตลาด 2.5% บนตลาดแลกเปลี่ยน 3 แห่งที่คาดว่าดำเนินการโดยเกาหลีเหนือ ขณะที่อีก 43% ที่เหลือถูกฟอกเงินผ่านตลาดแลกเปลี่ยน 51 แห่งใน 13 ประเทศ กระบวนการทั้งหมดกินเวลานานหลายปี และเงินส่วนใหญ่ยังไม่สามารถกู้คืนได้

นี่อาจเป็นปัญหาพื้นฐานที่ตลาดหุ้นเกาหลีใต้ต้องเผชิญ:

ด้านหนึ่งคือ Lazarus ซึ่งเป็นกลุ่มแฮ็กเกอร์ที่ได้รับการสนับสนุนจากทรัพยากรของชาติ สามารถดำเนินการได้ตลอด 24 ชั่วโมงทุกวัน และเต็มใจที่จะลงทุนเงินจำนวนเท่าใดก็ได้ อีกด้านหนึ่งคือบริษัทเชิงพาณิชย์ เช่น Upbit และ Bithumb

แม้แต่การแลกเปลี่ยนระดับสูงสุดที่ผ่านการเซ็นเซอร์ก็ยังไม่มีอำนาจเมื่อต้องเผชิญกับการโจมตีคุกคามที่มีความต่อเนื่องสูงที่ได้รับการสนับสนุนจากรัฐ

มันไม่ใช่แค่ปัญหาในเกาหลีใต้เท่านั้น

แปดปี การโจมตีมากกว่า 10 ครั้ง และความสูญเสียมูลค่าราว 200 ล้านดอลลาร์ หากคุณพิจารณาเฉพาะข่าวท้องถิ่นในอุตสาหกรรมคริปโตของเกาหลีใต้ คุณก็พลาดภาพรวมที่ใหญ่กว่านั้น

การทดสอบที่ยากลำบากของการแลกเปลี่ยนในเกาหลีใต้เป็นตัวอย่างการต่อสู้ของอุตสาหกรรม crypto กับศัตรูในระดับชาติ

เกาหลีเหนือเป็นผู้เล่นที่โดดเด่นที่สุด แต่ไม่ใช่เพียงประเทศเดียว กลุ่มโจมตีรัสเซียที่มีความเสี่ยงสูงบางกลุ่มเชื่อมโยงกับการโจมตี DeFi หลายครั้ง แฮ็กเกอร์ชาวอิหร่านได้เปิดฉากโจมตีบริษัทคริปโตของอิสราเอล และเกาหลีเหนือเองก็ขยายสนามรบจากเกาหลีใต้ไปสู่ระดับโลกมานานแล้ว เช่น การโจมตี Bybit มูลค่า 1.5 พันล้านดอลลาร์สหรัฐในปี 2025 และการโจมตี Ronin มูลค่า 625 ล้านดอลลาร์สหรัฐในปี 2022 ซึ่งมีเหยื่ออยู่ทั่วทุกทวีป

อุตสาหกรรมการเข้ารหัสมีข้อขัดแย้งเชิงโครงสร้าง: ทุกสิ่งทุกอย่างจะต้องผ่านจุดเข้าแบบรวมศูนย์

ไม่ว่าบล็อคเชนจะปลอดภัยเพียงใด สินทรัพย์ของผู้ใช้ก็จะต้องไหลผ่าน "จุดที่คับคั่ง" เช่น การแลกเปลี่ยน สะพานข้ามสายโซ่ และกระเป๋าเงินร้อนในที่สุด

โหนดเหล่านี้ซึ่งรวบรวมเงินทุนจำนวนมหาศาล ดำเนินการโดยบริษัทเชิงพาณิชย์ที่มีงบประมาณจำกัด สำหรับแฮกเกอร์ที่ได้รับการสนับสนุนจากรัฐ นี่คือพื้นที่ล่าที่มีประสิทธิภาพสูง

ทรัพยากรของฝ่ายโจมตีและฝ่ายป้องกันนั้นไม่เท่าเทียมกันโดยพื้นฐาน ลาซารัสสามารถล้มเหลวได้ร้อยครั้ง ในขณะที่การแลกเปลี่ยนนั้นล้มเหลวได้เพียงครั้งเดียว

กิมจิพรีเมียมจะยังคงดึงดูดนักลงทุนจากทั่วโลกและนักลงทุนรายย่อยในท้องถิ่นต่อไป ลาซารัสจะไม่หยุดเพียงเพราะถูกเปิดโปง การต่อสู้ระหว่างตลาดหลักทรัพย์เกาหลีใต้และแฮกเกอร์ที่ได้รับการสนับสนุนจากรัฐยังไม่จบสิ้น

ฉันแค่หวังว่าครั้งหน้าที่เงินของคุณถูกขโมย มันจะไม่เป็นเงินของคุณ