ArkStream Capital: อธิบายรายละเอียดเกี่ยวกับโอกาสในการลงทุนของ zk ในช่องทางขยายและการปกป้องความเป็น

ผู้เขียนต้นฉบับ: เรย์

การอ่านที่เกี่ยวข้อง

การอ่านที่เกี่ยวข้อง

ชื่อระดับแรก

Zero Knowledge Proof และ Scaling

ตอนนี้,จุดเริ่มต้นของการออกแบบบล็อกเชนทั้งหมดนั้นอยู่ที่บล็อกเป็นหลักธุรกรรมประกอบด้วยบล็อกข้อมูล และกลไกที่เป็นเอกฉันท์จะกำหนดการสร้างบล็อก การตรวจสอบ และลำดับ เมื่อพิจารณาจากมุมมองของธุรกรรม ธุรกรรมจะเริ่มต้นผ่านลายเซ็นของคีย์ส่วนตัวของผู้ใช้ และเข้าสู่พูลหน่วยความจำธุรกรรมของเครือข่ายทั้งหมดผ่านการแพร่สัญญาณเครือข่ายตัวสร้างบล็อค/ตัวค้นหา MEV/ซีเควนเซอร์เลือกธุรกรรมและส่งรายการธุรกรรมไปที่ตัวสร้างบล็อก ตัวสร้างบล็อก/ผู้ผลิตบล็อกส่งบล็อกไปยังเครือข่ายตัวตรวจสอบบล็อกหลังจากตรวจสอบว่าการบล็อกนั้นถูกกฎหมายและถูกต้อง บล็อกนั้นจะได้รับการยืนยันในห่วงโซ่ คิดจากมุมมองของบล็อก บล็อกต้องเสร็จสมบูรณ์สร้าง ส่ง และยืนยันบนเครือข่ายสามขั้นตอนกลไกการออกแบบแบบกระจายศูนย์จะเพิ่มต้นทุนและความปลอดภัยของเครือข่ายทั้งหมดสำหรับแต่ละลิงค์ของธุรกรรมหรือบล็อก เพื่อให้ได้รับความไว้วางใจจากเครื่องบล็อกเชนที่ยาวที่สุดตามกฎหมาย เราเรียกมันว่าเชนหลัก/เครือข่ายเลเยอร์/เบสิกเชน/Layer1

ในด้านการออกแบบและพัฒนาซอฟต์แวร์ รูปแบบการออกแบบมีความรับผิดชอบเดียว สถาปัตยกรรมการออกแบบมีสถาปัตยกรรมแบบเลเยอร์ และหลักการออกแบบมีความสอดคล้องกันสูงและการมีเพศสัมพันธ์ต่ำทฤษฎีและคำแนะนำทั้งหมดนี้มุ่งเป้าไปที่การปรับโครงสร้างซอฟต์แวร์ใหม่ด้วยการคิดแบบโมดูลาร์สามารถรับโมดูลาร์ของบล็อกเชนได้จากความพร้อมใช้งานของข้อมูล (ชั้นข้อมูล) การดำเนินการทางตรรกะ (ชั้นการดำเนินการ) และกลไกที่สอดคล้องกัน (ชั้นฉันทามติ)แบ่งออกเป็นสามระดับหลัก หากการขยายสอดคล้องกับสามระดับนี้ จะมีการขยายชั้นข้อมูล การขยายชั้นการดำเนินการ และการขยายชั้นฉันทามติตามลำดับ เพื่อความง่าย เราทำตามห่วงโซ่หลักไม่ว่าจะมีการเปลี่ยนแปลงหรือไม่ก็ตาม จะแบ่งออกเป็นการขยายแบบออนเชนและการขยายแบบออฟเชน แผนการขยายตัวบนห่วงโซ่รวมถึงการเพิ่มขนาดบล็อก การแบ่งส่วนย่อย และการปรับกลไกที่เป็นเอกฉันท์ โซลูชันการขยายแบบออฟไลน์ประกอบด้วยพยานที่แยกจากกัน ช่องสถานะ ไซด์เชน พลาสมา และค่าสะสม การระเบิดของ DeFi และความแพร่หลายของ NFT ได้เพิ่มความต้องการในการขยายเครือข่าย Ethereum ในเดือนธันวาคม 2021 Vitalik ได้เปิดตัว "Endgame" ซึ่งแสดงถึงอนาคตของ Ethereum จะเป็นการอยู่ร่วมกันของการสร้างบล็อกแบบรวมศูนย์ การตรวจสอบแบบกระจายอำนาจ และ Rollups หลายรายการด้วยการสนับสนุนที่แข็งแกร่งของ Vitalik Rollup ได้กลายเป็นโซลูชันหลักสำหรับการขยาย Ethereum นอกเครือข่าย ท่ามกลางแผนการแบ่งย่อยแบบ Rollup มากมายตามประเภทเทคโนโลยีสามารถแบ่งออกเป็น Optimisitc Rollup (ORU) และ ZK Rollup (ZKR)ความแตกต่างที่สำคัญระหว่างพวกเขาคือรูปแบบการรับประกันความถูกต้องของการทำธุรกรรมนั้นแตกต่างกันใช้การพิสูจน์การฉ้อโกงเกมในแง่ดี และ ZK Rollup ใช้การพิสูจน์ความรู้ทางคณิตศาสตร์ที่ไม่มีความรู้

ไม่ว่าจะเป็น Optimistic Rollup หรือ ZK Rollup พวกเขาจะต้องจัดการธุรกรรมจำนวนมากและสนับสนุนการประมวลผลตามวัตถุประสงค์ทั่วไปสำหรับสัญญาอัจฉริยะบนสมมติฐานของการสืบทอดความปลอดภัยและความพร้อมใช้งานของข้อมูลของ EthereumOptimistic Rollup คือการบีบอัดข้อมูลธุรกรรมจำนวนมาก จากนั้นส่งข้อมูลธุรกรรมที่บีบอัดและสถานะรูทไปยัง Ethereumนอกจากนี้ เครือข่าย Optimistic Rollup ยังมีบทบาทเป็นผู้ท้าชิง ซึ่งสามารถพิสูจน์การฉ้อฉลของข้อมูลที่ส่งไปยัง Ethereum และย้อนกลับธุรกรรมที่ไม่ถูกต้องผ่านฉันทามติของเครือข่าย Optimistic Rollupสำหรับ ZK Rollup เมื่อประมวลผลข้อมูลธุรกรรมเป็นชุดจะใช้เทคโนโลยีการพิสูจน์ที่ไม่มีความรู้ บนพื้นฐานของการตรวจสอบความถูกต้องของข้อมูลธุรกรรม การพิสูจน์จะถูกส่งโดยตรงไปยัง Ethereum และความสอดคล้องขั้นสุดท้ายของสถานะจะเกิดขึ้นทันทีในแง่ของการประมวลผลทั่วไปของสัญญาอัจฉริยะ Optimistic Rollup ใช้ Ethereum EVM โดยตรง ในขณะที่ทีมของ ZK Rollup พัฒนา zkVM หรือใช้เส้นทางของ zkEVM ดังนั้นโครงการ dApp จึงสามารถโยกย้ายไปยัง Optimistic Rollup ได้อย่างราบรื่น ในขณะที่ ZK Rollup เครือข่าย Rollup ส่วนใหญ่ จะต้องมีการเปลี่ยนแปลงเล็กน้อยและเล็กน้อย

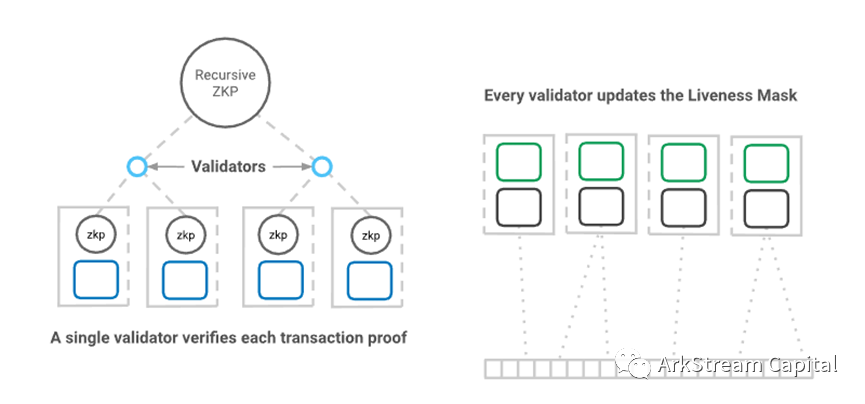

Rollup ประเภทต่างๆ พร้อมผู้เข้าร่วมเครือข่ายพิเศษ ORU มีหลักฐานการฉ้อโกงผู้ท้าชิง, ZKR มีความสามารถในการคำนวณและรวมการพิสูจน์ความรู้เป็นศูนย์Compute Provers และ Aggregator. เลเยอร์ 2 ประมวลผลธุรกรรมของเครือข่ายสองชั้นเป็นชุด(Rollup)ต่อมาส่งไปยังเครือข่ายเลเยอร์สัญญาที่ชาญฉลาดสัญญาที่ชาญฉลาดจึงได้รับความปลอดภัยและความพร้อมใช้งานของข้อมูลของเครือข่ายเลเยอร์ ในเวลานี้ชั้นของเครือข่ายระดับของการกระจายอำนาจ กลไกการตรวจสอบบล็อกมันจะกลายเป็นการรับรองความถูกต้องของธุรกรรมเครือข่ายระดับที่สอง

ในรูปแบบเทคโนโลยีเครือข่าย Layer2 และสถาปัตยกรรมเมื่อเทียบกับรูปแบบเกมORU ใช้การพิสูจน์ความรู้เป็นศูนย์ และ ZKR ซึ่งสามารถดำเนินการตรวจสอบทางคณิตศาสตร์ได้จะมีข้อได้เปรียบทางเทคนิคมากกว่า แต่อย่างหลัง พัฒนาค่อนข้างช้าและต้องใช้เวลามากกว่า ดังนั้น จึงมีโครงการจำนวนมากที่ดำเนินการสำรวจคาดการณ์ล่วงหน้าใน ฟิลด์นี้ต่อไป เราจะสำรวจโครงการต่างๆ ที่เกี่ยวข้องกับ ZKR

Starkware:อิงตามโปรโตคอล STARK ที่พัฒนาขึ้นเอง ผู้ให้บริการด้านเทคนิคที่คิดค้นภาษาโปรแกรมวงจรไคโรและ zkVM สายผลิตภัณฑ์ประกอบด้วย StarkEx สำหรับวัตถุประสงค์พิเศษและ StarkNet สำหรับวัตถุประสงค์ทั่วไป StarkEx อยู่ในตำแหน่งเครื่องมือขยายเครือข่ายเลเยอร์ 2 ที่ตอบสนองความต้องการเฉพาะของแอปพลิเคชัน ได้ให้บริการลูกค้ามากมาย เช่น Sorare, Immutable, dYdX (V3), DeversiFi (rhino.fi), Celer เป็นต้น และขณะนี้มี TVL มากกว่า 600 ล้านดอลลาร์สหรัฐ 2 ปริมาณธุรกรรมมากกว่า 100 ล้านและข้อมูลธุรกิจอื่นๆ

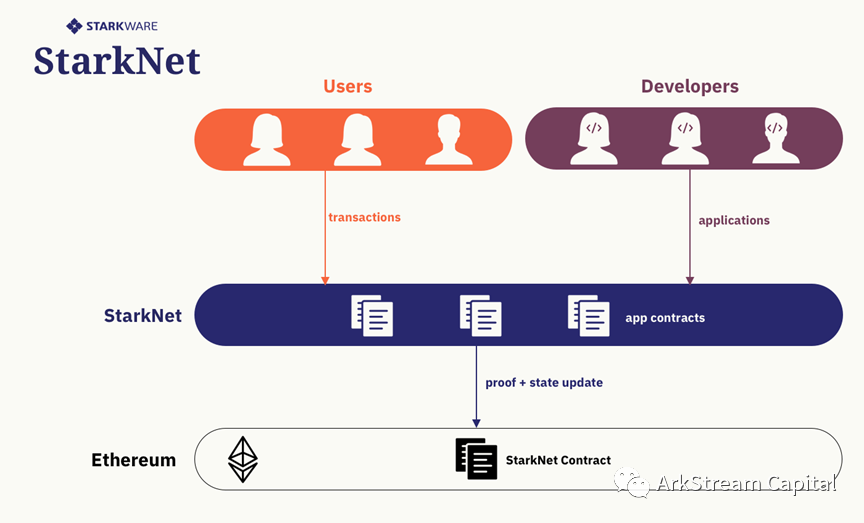

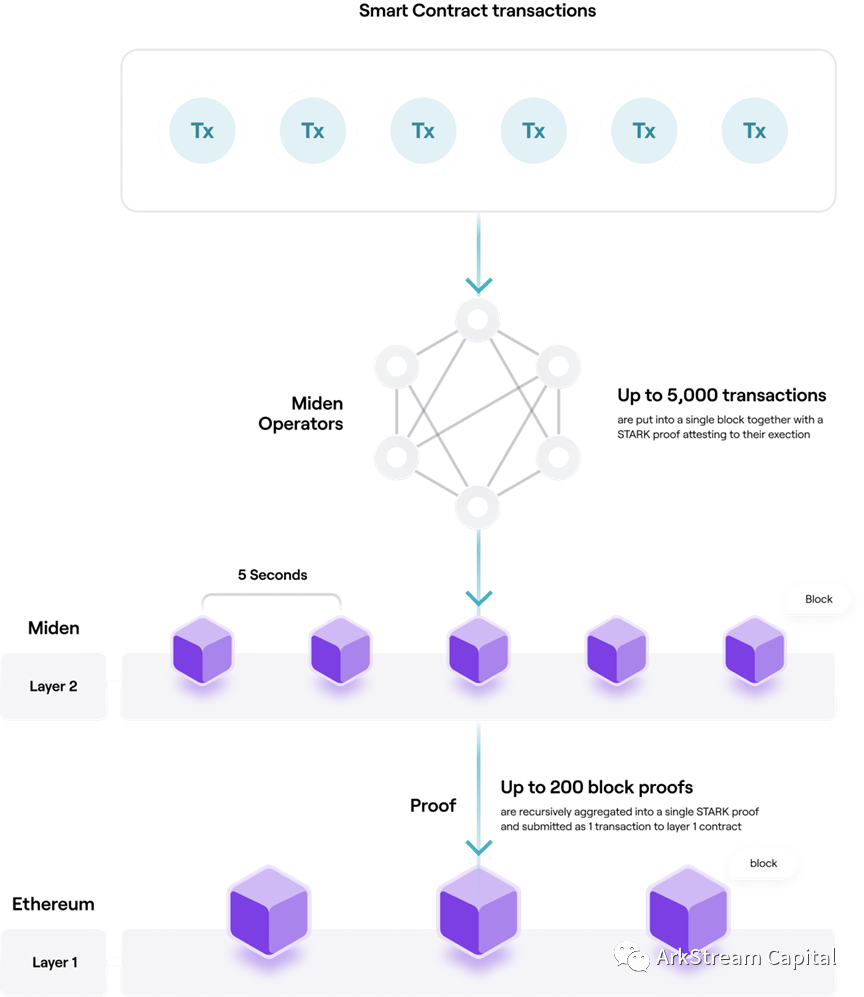

StarkNet อยู่ในตำแหน่ง ZKR ที่เป็นสากล ประกอบได้ และกระจายอำนาจคำอธิบายภาพ

Figure1: StarkNet Intro

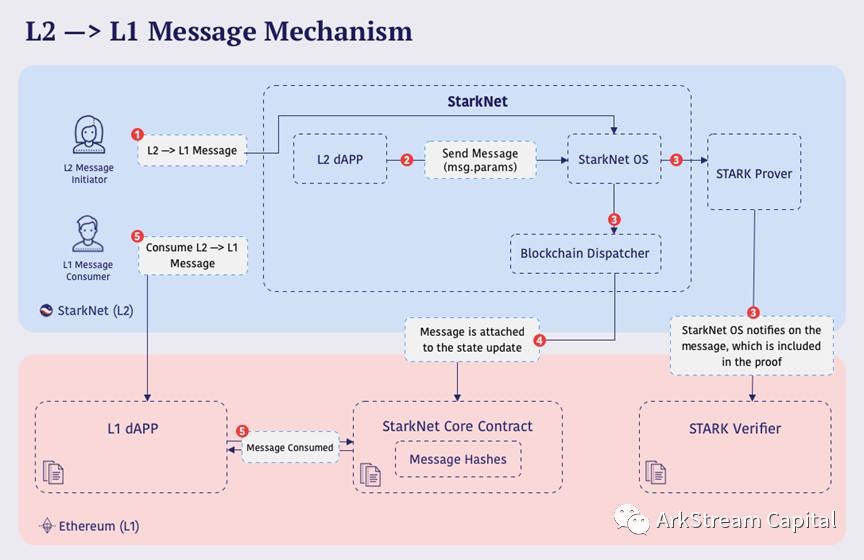

Figure2: StarkNet Messaging Mechanism L2->L1

StarkGate เกตเวย์อย่างเป็นทางการของ StarkNet ได้รับการเผยแพร่และเปิดตัวแล้วและจะเปิดประสบการณ์การฝากและถอนด้วยจำนวนที่จำกัดเป็นระยะ ๆ ตอนนี้จำนวนสินทรัพย์ที่เชื่อมต่อทั้งหมดอยู่ที่ประมาณ 775 ETH รูปแบบภาษาไคโรมีความลำเอียงระหว่าง Golang และ Python และภาษาการเขียนโปรแกรมวงจรประเภทใหม่: Field Element (สักหลาด) มีไลบรารีสำหรับวัตถุประสงค์ทั่วไปไม่กี่แห่งที่พัฒนาขึ้นโดยส่วนใหญ่จัดทำโดยทางการ ไม่รองรับ zkEVM นั่นคือไม่รองรับการคอมไพล์โดยตรงและการปรับใช้โค้ด Solidity จำเป็นต้องแปลงเป็นโค้ดไคโรผ่านตัวแปล Warp ก่อนปรับใช้ คุณลักษณะบางอย่างของ Solidity ไม่รองรับอย่างชัดเจนและมีอิทธิพลมากที่สุด หนึ่งคือ SHA256 โครงการระบบนิเวศของ StarkNet ครอบคลุมกระเป๋าเงิน, DEX, DAO และเส้นทางอื่น ๆ โดยส่วนใหญ่เป็นโครงการพื้นเมืองและมีการทับซ้อนในระดับต่ำกับโครงการ Ethereum dApp สำหรับรายละเอียดโปรดดูที่เว็บไซต์ระบบนิเวศอย่างเป็นทางการ จากตัวสำรวจบล็อก เราจะเห็นว่าปัจจุบันไม่มีการทำธุรกรรมบ่อยครั้ง และจำนวนธุรกรรมเฉลี่ยต่อบล็อกอยู่ที่ประมาณ 115 รายการ

คำอธิบายภาพ

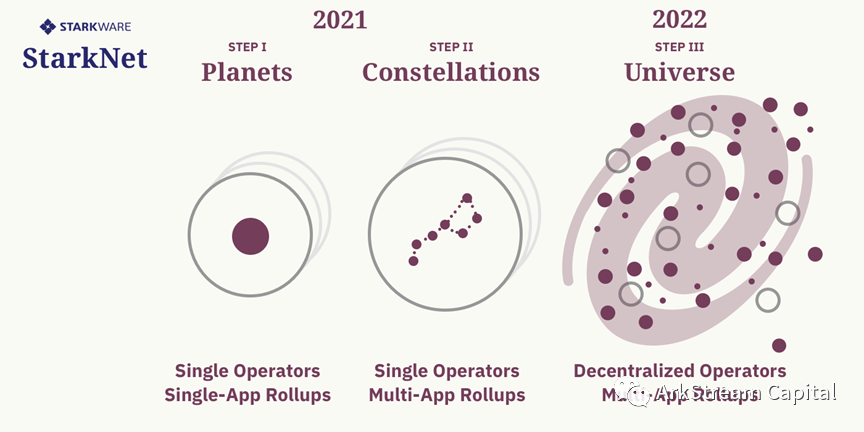

Figure3: StarkNet Decentralization Roadmap

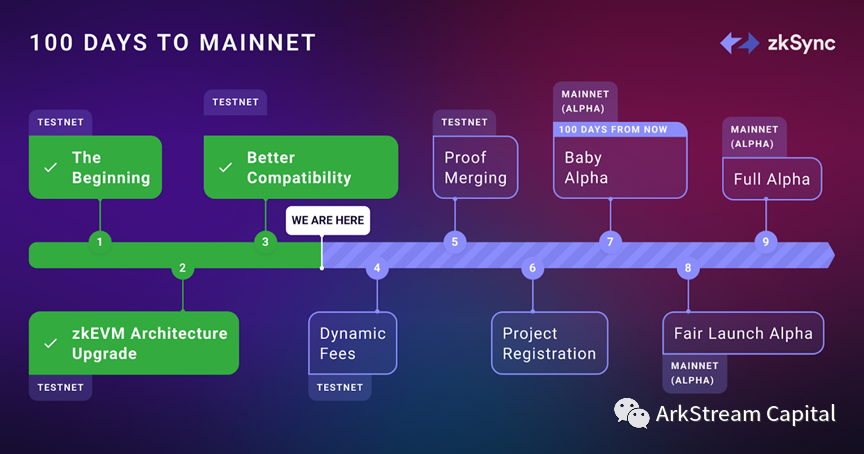

zkSync: อิงตามโปรโตคอล PLONK (เวอร์ชัน 1.0) และโปรโตคอล RedShift แบบโปร่งใสที่พัฒนาขึ้นเอง (เวอร์ชัน 2.0/อนาคต) ซึ่งรองรับการเขียนโปรแกรม Solidity/Vyper, ZKR ของ zkEVMก่อน zkSync 1.0 ภาษาการเขียนโปรแกรมวงจร Zinc และ SyncVM (zkVM) ที่สอดคล้องกันจะเปิดตัว แต่ตอนนี้โดยพื้นฐานแล้วหยุดนิ่ง และเปลี่ยนเป็น zkEVM ที่รองรับการเขียนโปรแกรม Solidity/Vyper ซึ่งก็คือ zkSync 2.0 ขณะนี้อยู่ในขั้นตอนวนซ้ำของเครือข่ายทดสอบ zkSync 2.0 เครือข่ายหลักจะเปิดตัวในอีก 100 วันข้างหน้า และ zkEVM จะเป็นโอเพ่นซอร์ส นอกจากโซลูชัน zkRollup สำหรับ data on-chain แล้ว zkSync ยังเปิดตัวอีกด้วยโซลูชัน zkPorter ที่ไม่ได้อัปโหลดข้อมูลไปยังเชนสำหรับ zkSync 2.0Operator Operator และ System Contracts สัญญาระบบการออกแบบทำให้ฟังก์ชันการปรับใช้สัญญา L2 ถึง L1 เสร็จสมบูรณ์ ฟังก์ชันการสื่อสาร L2/L1 ฯลฯ ผู้ให้บริการปัจจุบันดำเนินการโดยทีม zkSync และจะถูกกระจายอำนาจในอนาคต เนื่องจาก zkSync อ้างความเข้ากันได้ของ EVM bytecode และเป็นโครงการที่ขับเคลื่อนโดยชุมชน zkSync จึงได้รับการสนับสนุนจากโครงการ Ethereum dApp ที่มีชื่อเสียงมากมาย เช่น 1inch, Yearn Finance, Aave, Chainlink และ The Graph โครงการระบบนิเวศของ zkSync สามารถสอบถามผ่านทางเว็บไซต์อย่างเป็นทางการของระบบนิเวศ สถานะปัจจุบัน ได้แก่ กระเป๋าเงิน การแลกเปลี่ยนอนุพันธ์ และสะพาน ดังที่เห็นได้จากตัวสำรวจบล็อก มีเกือบ 100,000 บล็อกที่ส่งเพื่อยืนยัน และจำนวนธุรกรรมทั้งหมดเกิน 10 ล้านครั้ง โดยมีค่าเฉลี่ย 100 ธุรกรรมต่อบล็อกคำอธิบายภาพ

Figure4: zkSync 2.0 100 Days to Mainnet

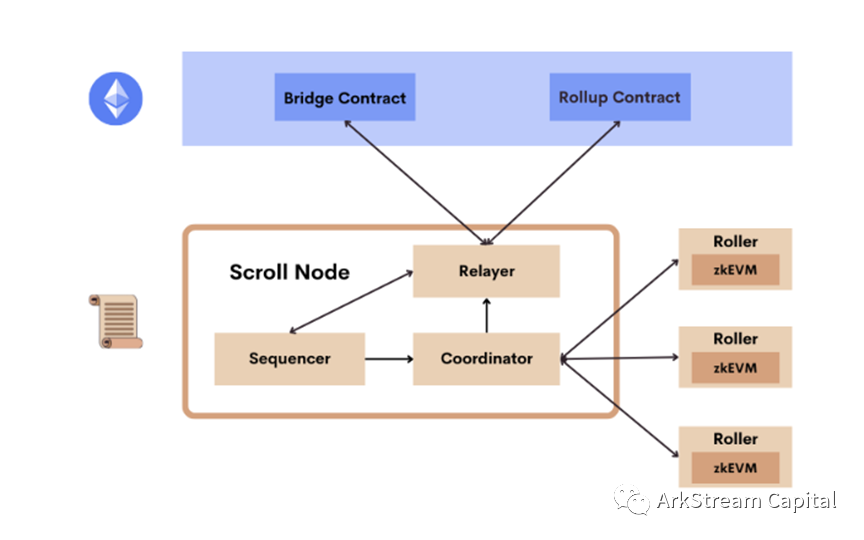

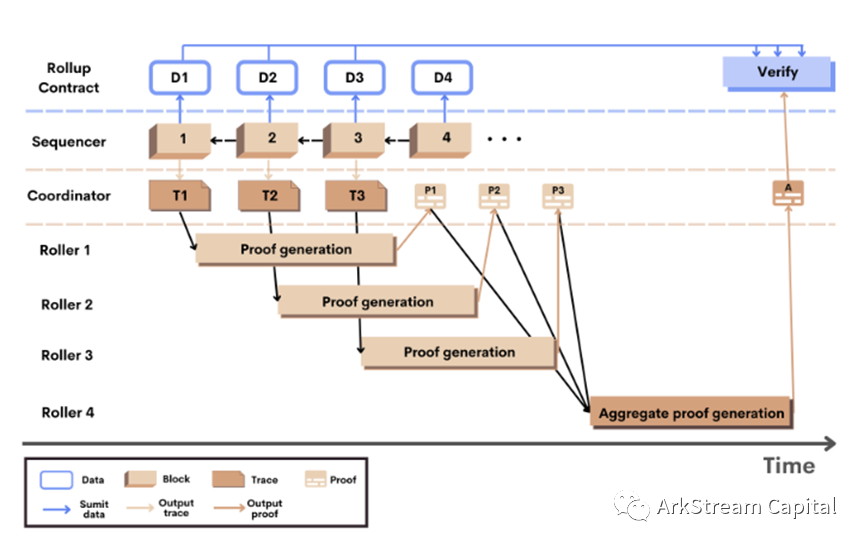

Scroll: โซลูชัน zkEVM แบบเนทีฟ, รวมเทคโนโลยีการวิจัยก่อนหน้าของ ZK (ความมุ่งมั่นแบบพหุนาม, ตารางการค้นหา, การพิสูจน์ซ้ำ) และ ZKR ที่เร่งด้วยฮาร์ดแวร์ GPU/ASICเครือข่าย L2 ของ Scroll ประกอบด้วย Node (Replayer, Sequencer, Coordinator) และ Roller รวมถึง Bridge และ Rollup smart contract ที่สอดคล้องกันบน L1 ขอแนะนำให้คุณอ่านบทความคำอธิบายสถาปัตยกรรมอย่างเป็นทางการโดยตรง ซึ่งเข้าใจง่ายมาก ที่นี่เราพูดสั้น ๆ เกี่ยวกับ: Sequencer รับธุรกรรม L2, ประมวลผลรายการธุรกรรม L2, สร้างบล็อกและรูทสถานะ, Coordinator ตรวจสอบบล็อกและกระจายสแต็กการดำเนินการบล็อกไปยัง Roller, Roller คำนวณวงจร zkEVM และสร้างการพิสูจน์วงจรรวม จากนั้นส่งกลับไปยัง Coordinator, Coordinator ส่ง Replayer ส่งไปยัง สัญญารวมของ L1 และ Replayer ยังถือว่าฟังก์ชันของสะพานสื่อสาร L1/L2เนื่องจาก Scroll และ Ethereum Foundation PSE (Privacy & Scaling Explorations) ได้ทำงานเกี่ยวกับความเป็นส่วนตัวและปัญหาการปรับขนาดมากว่าหนึ่งปี โซลูชัน zkEVM ของ Scroll จึงมีความเป็นธรรมชาติสูง จากคลังรหัสที่เปิดเผยโดย Scroll จะเห็นได้ว่าโซลูชัน zkEVM นั้นสอดคล้องกับ PSE และโหนด L2 จะถูกนำไปใช้ตาม Go-Ethereum (Geth)คำอธิบายภาพ

Figure5: Scroll Architecture

Figure6: Scroll Workflow

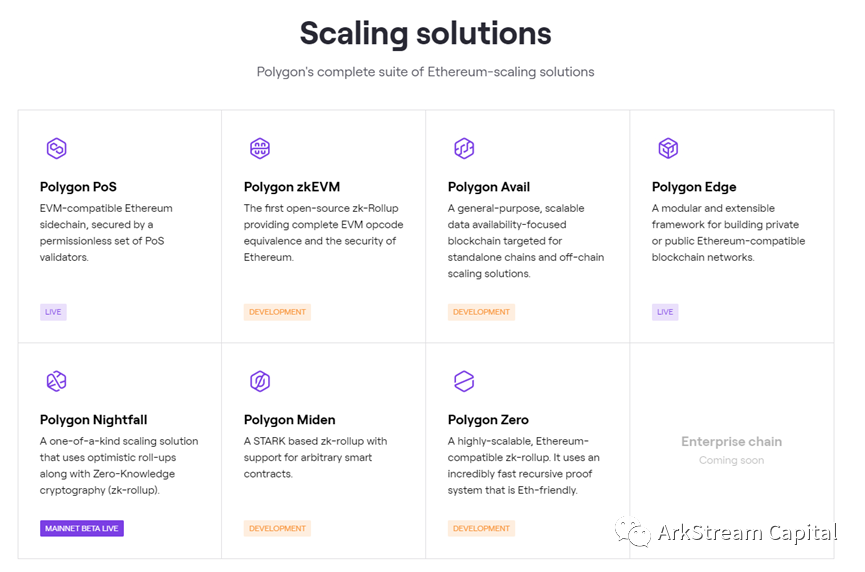

Polygon(MATIC):คำอธิบายภาพ

Figure7: Polygon Scaling Solutions

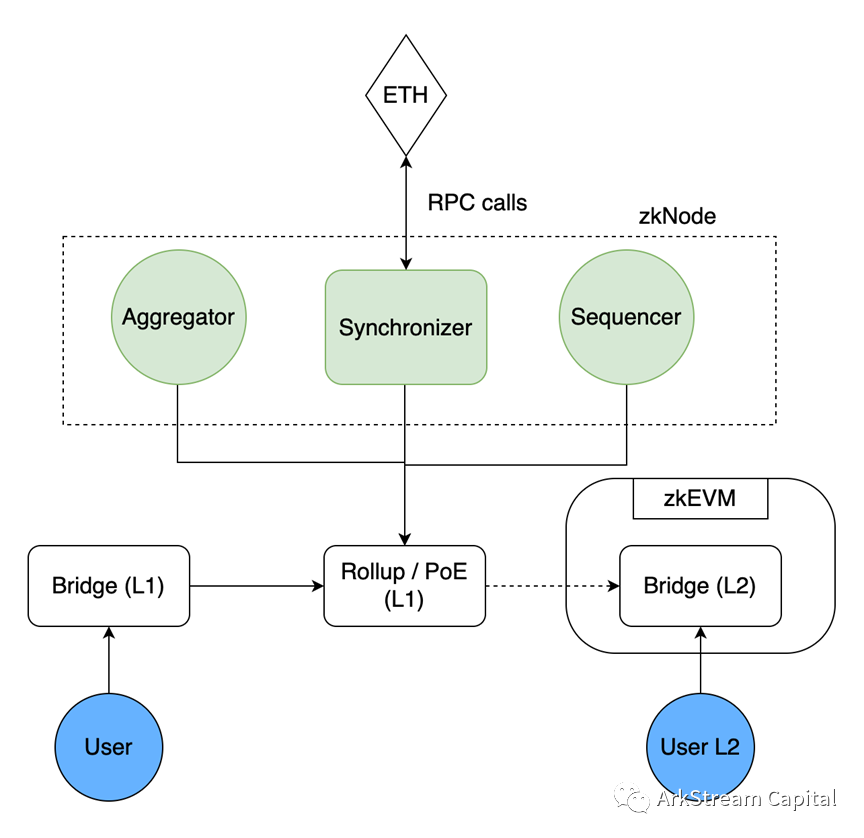

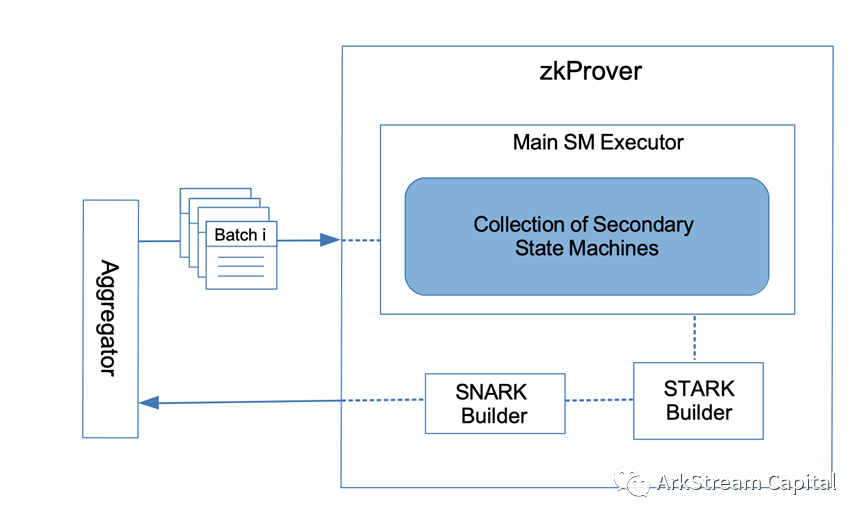

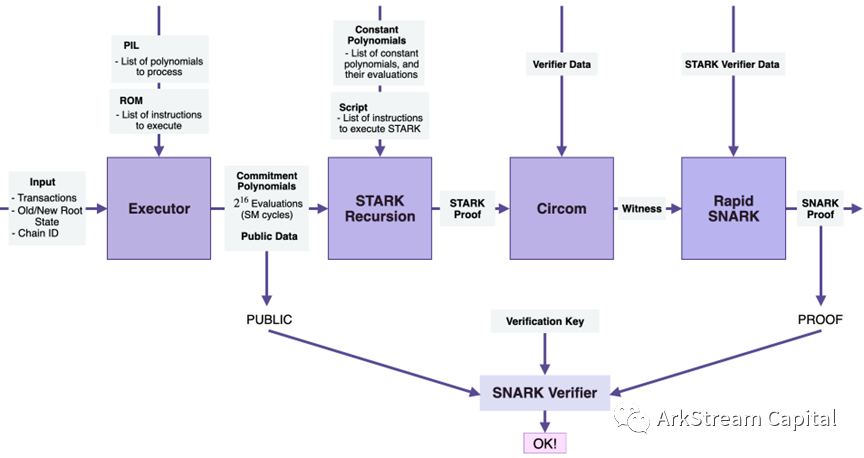

Polygon zkEVM(Hermez):Hermez 1.0 ใช้กลไกฉันทามติ PoD (หลักฐานการบริจาค) ของรูปแบบการประมูลแบบกระจายศูนย์และฟังก์ชันการชำระเงินหลัก L2 ที่ทำโดย ZKR เครือข่ายหลักเปิดตัวเมื่อวันที่ 21 มีนาคม และเบราว์เซอร์บล็อกมีธุรกรรมที่สร้างเป็นชุดเป็นระยะๆ Hermez 2.0 ได้รับการปรับเป็น L2 ของโซลูชัน zkEVM และกลไกที่สอดคล้องกันได้รับการอัปเกรดเป็น PoE (การพิสูจน์ประสิทธิภาพ) แผนภาพสถาปัตยกรรม L2 ของ Hermez 2.0 มีดังนี้ จะเห็นได้ว่าคล้ายกับสถาปัตยกรรม Scroll มาก ดังนั้นเราจะไม่ทำซ้ำขั้นตอนพื้นฐานและฟังก์ชันของการโต้ตอบระหว่างฝ่าย L2 บทบาทหลักของ zkEVM คือ zkProver (เทียบกับ Scroll's Roller) มาดูองค์ประกอบภายในของ zkProver กันzkEVM แสดงการไหลของสถานะในรูปแบบพหุนามคำอธิบายภาพ

Figure8: Skeletal Overview of zkEVM

zkProver ประกอบด้วย Main State Machine Executor (Executor), Second State Machines(STARK Recursion Component), STARK Builder(CIRCOM Library)และ SNARK Builder(zk-SNARK Prover)วงเล็บเป็นอีกวิธีหนึ่งในการทำความเข้าใจ อ้างอิงจากรูป

1. Main State Machine Executor: ใช้ zkASM (ภาษาแอสเซมบลีที่ไม่มีความรู้เป็นศูนย์) เพื่อตีความรหัสไบต์ EVM ของธุรกรรมและตั้งค่าข้อจำกัดพหุนาม ในขณะเดียวกัน ภาษาประจำตัวพหุนาม (PIL) ใช้เพื่อเข้ารหัสข้อจำกัดพหุนาม

2. เครื่องสถานะรอง: แยกโฟลว์สถานะที่สอดคล้องกับธุรกรรม zkEVM และใช้เครื่องหลายสถานะที่สอดคล้องกันเพื่อคำนวณและตรวจสอบความถูกต้องของธุรกรรม

3. STARK Proof Buildler: คำนวณและสร้างการพิสูจน์ที่ตรงตามข้อจำกัดพหุนามของ STARK(ความเร็วในการคำนวณเร็ว)。

4. SNARK Proof Builder: คำนวณหลักฐาน SNARK ของ STARK(ลดขนาดของหลักฐาน)คำอธิบายภาพ

Figure9: A Simplified zkProver Diagram

Figure10: Simplified Data Flow in the zkProver

คำอธิบายภาพ

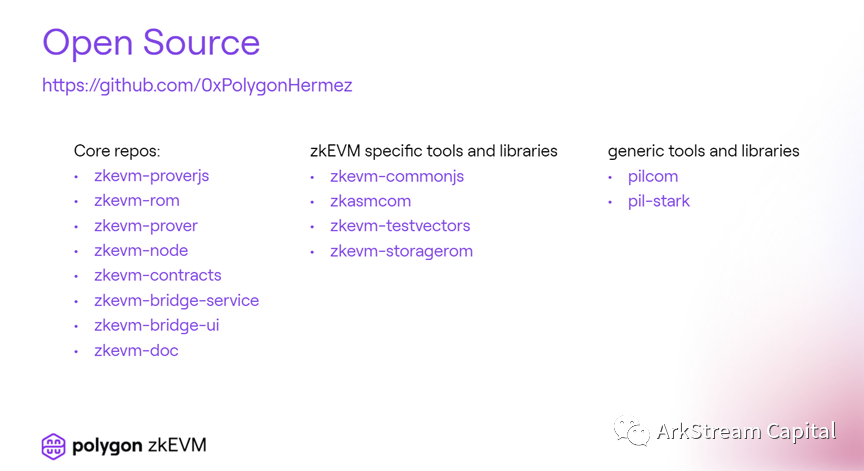

Figure11: Polygon zkEVM Open Source

โดยสรุป Hermez 2.0 เป็น PoE Consensus L2 ประเภท zkEVM ที่รวมเอา Plonkup Lookup และโปรโตคอล STARK ของ Starkware เข้ากับโครงร่างการประกอบใหม่ มีแผนที่จะออก testnet ในไตรมาสที่ 3 ในปี 2022 และ mainnet ในปี 2023

Polygon Zero:Plonky2 ที่พัฒนาขึ้นเองโดยใช้โปรโตคอล Plonk และเทคโนโลยี FRI รองรับ zkEVM L2 โครงการ Mir ที่ซื้อโดย Polygon มูลค่า 400 ล้านดอลลาร์ถูกเปลี่ยนชื่อ ข้อมูลของ Zero ดูได้จากเว็บไซต์ทางการของ Mir และบล็อกของ Polygon เป็นหลัก คุณลักษณะที่อ้างสิทธิ์โดย Zero คือการสนับสนุนการเรียกซ้ำ ประสิทธิภาพสูงและรวดเร็ว และขนาดการพิสูจน์ที่เล็ก คลังรหัสโครงการได้รับการอัปเดตแล้ว และมีโมดูล evmคำอธิบายภาพ

Figure12: Polygon Zero Processing A Block

Polygon Miden:ตามโปรโตคอล STARK รองรับการพัฒนาหลายภาษา (รวมถึง Solidity) เข้ากันได้กับ EVM และเปิดตัวภาษาโปรแกรมวงจร Miden Assembly และ L2 ของ Miden VM Miden VM เป็นวิวัฒนาการของ Distaff VM ซึ่งผสานรวม Winterfell ซึ่งเป็นไลบรารีระบบโอเพ่นซอร์สของ Facebook จากแผนภาพสถาปัตยกรรมของเว็บไซต์อย่างเป็นทางการ Miden มีการออกแบบของ Operator แต่ไม่มีเอกสารอย่างเป็นทางการสำหรับเนื้อหาส่วนนี้ ความเข้ากันได้ของ EVM เส้นทาง L2 และความคืบหน้าคำอธิบายภาพ

Figure13: Polygon Miden Intro

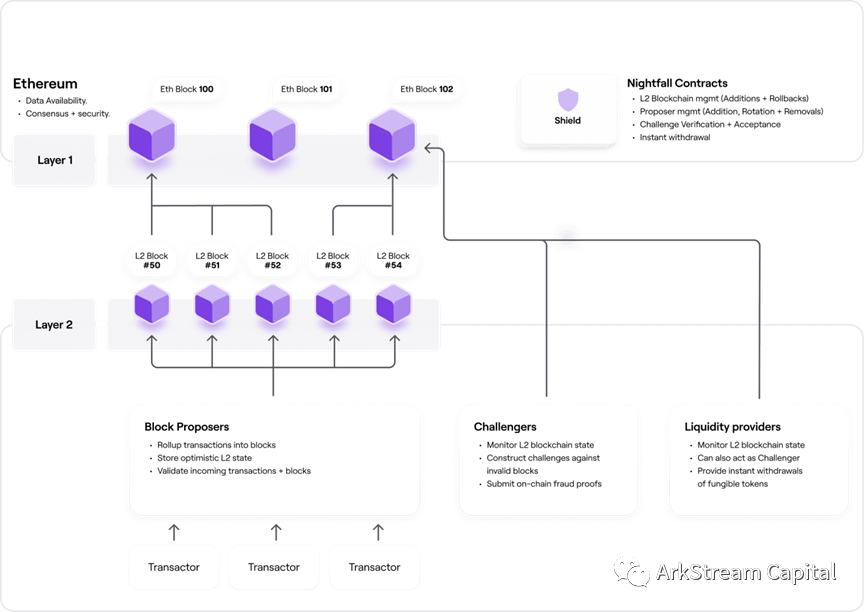

Polygon Nightfall:คำอธิบายภาพ

Figure14: Polygon Nightfall Intro

Mina: นอกจาก L2 แล้ว ยังมีบางโปรเจ็กต์ที่สำรวจการขยายตัวของ L1 ตาม ZKP เช่น Mina ซึ่งเป็นบล็อกเชนน้ำหนักเบา (L1) ที่พัฒนาจาก SNARK แบบเรียกซ้ำเครือข่ายบล็อกเชนทั้งหมดรักษาการพิสูจน์ SNARK ของบล็อกล่าสุดเพื่อให้แน่ใจว่าบล็อกเชนทั้งหมดถูกต้อง และรักษาขนาดไว้ที่ 22KB เครือข่ายมีความสามารถในการรักษาข้อมูลที่สมบูรณ์Archive Nodeดำเนินการกลไกฉันทามติเพื่อสร้างบล็อกผู้ผลิตบล็อกและจัดการการคำนวณที่ปราศจากความรู้ผู้ผลิต SNARK. Mina เสนอว่า zkApp เขียนด้วย TypeScript หากต้องการใช้ตรรกะทางธุรกิจของ zkApp ที่เกี่ยวข้อง นักพัฒนาจำเป็นต้องนำฟังก์ชัน Prover และ Verifier ไปใช้ภายใน เครือข่ายหลัก Mina จะเปิดตัวในเดือนมีนาคม 2564 สถาปัตยกรรมเครือข่ายคล้ายกับการทำธุรกรรมแบบ L2 โหนดเก็บถาวรเทียบเท่ากับผู้ดูแลเลเยอร์ความพร้อมใช้งานของข้อมูล, ผู้ผลิตบล็อกเทียบเท่ากับซีเควนเซอร์ และผู้ผลิต SNARK คล้ายกับ Roller และ Hermez ของบทบาท zkProver ของ Scroll. 2.0 แต่การวางตำแหน่งของแอปพลิเคชันของ zkApp นั้นค่อนข้างจำกัดคุณสามารถติดตามความคืบหน้าซ้ำๆ ของ Mina's zkApp ได้

โดยสรุป การพัฒนาทางเทคนิคของ ZK ในด้านการขยายกำลังการผลิตยังคงดำเนินไปอย่างเต็มรูปแบบ โดยเฉพาะอย่างยิ่งการทำให้เป็นจริงของ zkEVM การทำให้เป็นจริงของสถาปัตยกรรมเครือข่าย L2 และการเปลี่ยนแปลงของการกระจายอำนาจเมื่อพิจารณาจากสัญญาที่เผาไหม้ก๊าซมากที่สุด 20 อันดับแรกบน ETHGasstation ในช่วง 30 วันที่ผ่านมา ส่วนใหญ่เป็น Opensea, DeversiFi, Uniswap, USDT, USDC, Metamask Swap, Axie Infinity, NFT Worlds และโครงการอื่นๆ เพื่อให้สามารถใช้งาน L2 ได้อย่างกว้างขวาง จำเป็นต้องได้รับ DEX, NFT MarketPlace, GameFi และอนุพันธ์ทางการเงินเหล่านี้ เป็นต้นสถานการณ์การซื้อขายที่มีความถี่สูงการสนับสนุนโครงการชื่อระดับแรก

การพิสูจน์ความรู้และความเป็นส่วนตัวเป็นศูนย์

หาก Web3 แสดงถึงการตื่นขึ้นของอำนาจอธิปไตยส่วนบุคคล ความเป็นส่วนตัวก็จะเป็นส่วนสำคัญของ Web3 ที่ขาดไม่ได้ด้วยการพัฒนาของอุตสาหกรรม ความสามารถในการประกอบกันของ DeFi และการเปลี่ยนแปลงทางสังคมที่เกิดจาก NFT ทำให้เราตระหนักถึงความปลอดภัยและความสะดวกสบายในการเป็นเจ้าของสินทรัพย์มากขึ้นเรื่อยๆ เมื่อเทียบกับการดูแลแบบรวมศูนย์ และข้อมูลที่โปร่งใสอย่างสมบูรณ์บนห่วงโซ่ได้สร้างแรงบันดาลใจให้กับเรามากขึ้น . ความจำเป็นในการคุ้มครองความเป็นส่วนตัว อย่างไรก็ตาม เมื่อเผชิญกับนโยบายการกำกับดูแลที่ทวีความรุนแรงขึ้นในหลายประเทศ วิธีการปกป้องความเป็นส่วนตัวและขอบเขตของคำถามที่ควรค่าแก่การพูดคุย

เมื่อเร็ว ๆ นี้ กระทรวงการคลังของสหรัฐอเมริกาออกนโยบายเพื่อกำหนดบทลงโทษโดยตรงกับ Tornado Cash ซึ่งเป็นแพลตฟอร์มการชำระเงินเพื่อความเป็นส่วนตัวในระบบนิเวศของ Ethereum ซึ่งนำไปสู่การขึ้นบัญชีดำของที่อยู่ที่มีปฏิสัมพันธ์กับ Tornado Cash โดย Circle ผู้ออก USDC เช่นเดียวกับ Tornado หน้าเว็บไซต์, คลังรหัส Github, Telegram อย่างเป็นทางการ, Discord อย่างเป็นทางการ ฯลฯ ถูกปิดตัวลงเราเชื่อว่าทุกคนมีสิทธิ์อุทธรณ์และสิทธิ์ในการปกป้องความเป็นส่วนตัวของตน และการใช้ผลิตภัณฑ์ความเป็นส่วนตัวในทางที่ผิดไม่ได้หมายความว่าพวกเขาเองมีบาปดั้งเดิมความตั้งใจดั้งเดิมของการออกแบบผลิตภัณฑ์ความเป็นส่วนตัวคือการปกป้องความเป็นส่วนตัวของการชำระเงินด้วยการโอนเงินตามปกติของผู้ใช้ ปฏิเสธไม่ได้ว่าอาชญากร/แฮ็กเกอร์ใช้มันเพื่อก่อให้เกิดปัญหามากมาย แต่สิ่งสำคัญคือต้องไม่แบนผลิตภัณฑ์ความเป็นส่วนตัว แต่เพื่อค้นหาวิธีรักษาสมดุลระหว่างความเป็นส่วนตัวกับการปฏิบัติตามกฎหมาย เช่น ความพยายามของ ZCash ที่จะเข้ากันได้กับโปรแกรมต่อต้านเงิน AML/CFT ทั่วโลก มาตรฐานการฟอกอีกด้วยเครื่องมือรับรองการปฏิบัติตามสินทรัพย์ที่จัดทำโดย Tornado Cash

ขณะนี้ แผนการปรับใช้ความเป็นส่วนตัวที่เกี่ยวข้องกับอุตสาหกรรมการเข้ารหัสนั้นแตกต่างกันเนื่องจากสถานการณ์การใช้งานที่แตกต่างกัน(การชำระเงินส่วนตัว ธุรกรรมส่วนตัว และการประมวลผลทั่วไปส่วนตัว)มีความแตกต่างมากมายในรูปแบบที่เลือก ส่วนใหญ่เกี่ยวข้องกับหกประเภทต่อไปนี้:

1. CoinJoin/Mixer: ส่วนใหญ่ใช้สำหรับการชำระเงินที่ซ่อนอยู่ตามรูปแบบ UTXO สาระสำคัญคือการสร้างการโอนโทเค็นหลายรายการด้วยอินพุตและเอาต์พุตเดียวกันเพื่อให้ได้การชำระเงินที่ซ่อนอยู่ การชำระเงินแบบปกปิดสามารถทำได้ในระดับหนึ่ง อย่างไรก็ตาม หากคุณต้องการการวิเคราะห์และควบคุมที่อยู่จริงๆ เรื่องใหญ่คือการควบคุมที่อยู่การถอนของเอาต์พุตทั้งหมด เพื่อเอาชนะปัญหาของรูปแบบการผสมสกุลเงิน Dash ได้เสนอแนวคิดของชั้นการชำระเงินที่เป็นส่วนตัว ซึ่งช่วยให้ชั้นการชำระเงินที่เป็นส่วนตัวมีส่วนร่วมในการผสมที่อยู่เงินฝากและลดความสัมพันธ์ระหว่างที่อยู่สำหรับการเข้าถึง Tornado รวม ZKP เพื่อตัดการเชื่อมโยงระหว่างที่อยู่การเข้าถึง

2. ลายเซ็นของแหวน: ที่อยู่หลายที่อยู่รวมกันเป็นวงแหวน และลายเซ็นของที่อยู่ในวงแหวนสามารถเรียกลายเซ็นของวงแหวนได้โดยไม่ต้องพึ่งพาที่อยู่อื่น และตระหนักถึงความเป็นส่วนตัวของลายเซ็นที่อยู่ในวงแหวน ข้อเสนอแรกสุดของ Monero

3. การเข้ารหัสแบบโฮโมมอร์ฟิก: คำนวณและส่งออกไซเฟอร์เท็กซ์โดยตรง เราเชื่อว่าเทคโนโลยีนี้เป็นเทคโนโลยีที่ทันสมัย คล้ายกับการพิสูจน์ความรู้เป็นศูนย์ แต่ค่าใช้จ่ายสำหรับการดำเนินการไซเฟอร์เท็กซ์นั้นสูงมาก ครีมกันแดดที่ลงทุนโดย Polychain Capital และ Coinbase Ventures กำลังสำรวจในทิศทางทางเทคนิคนี้

4. Secure Multi-Party Computation (MPC): หากไม่มีการมีส่วนร่วมของบุคคลที่สามที่เชื่อถือได้ ผู้เข้าร่วมหลายคนสามารถทำการคำนวณในลักษณะที่ปลอดภัยและไม่เปิดเผย PlatON ที่ริเริ่มโดย Dr. Xiao Feng ประธานของ Wanxiang Blockchain ได้ทำการวิจัยและใช้งานมาเป็นเวลานานในด้านนี้

5. TEE (Trusted Execution Environment): Trusted Execution Environment ซึ่งคล้ายกับแนวคิดของกล่องดำ อินพุตจะถูกส่งผ่านไปยัง TEE และเอาต์พุตจะถูกเข้ารหัสหลังจากที่ TEE เรียกใช้ผลลัพธ์ สิ่งที่มีอยู่ที่ใช้เทคโนโลยีนี้ส่วนใหญ่เป็น Oasis และ Secret Network

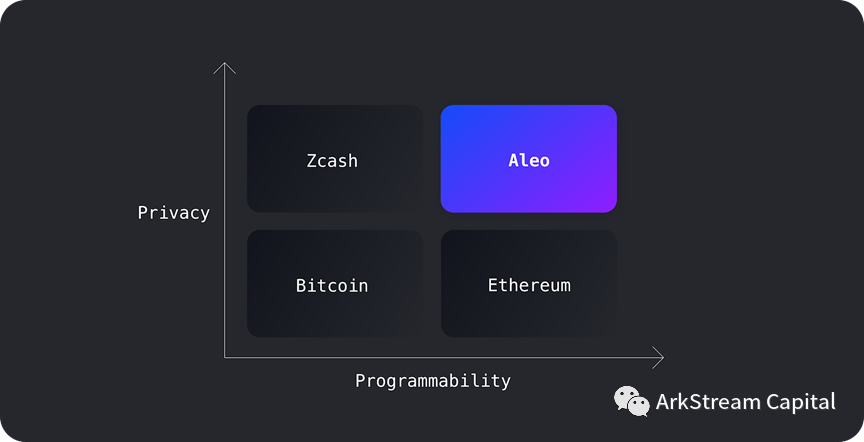

6. ZKP: ใช้เทคโนโลยีการพิสูจน์ความรู้เป็นศูนย์เพื่อรับรู้การชำระเงินส่วนตัวและการประมวลผลทั่วไปส่วนตัว โครงการใหม่สำหรับการชำระเงินเพื่อความเป็นส่วนตัว ได้แก่ Iron Fish, เครือข่าย PoW + รุ่น UTXO + zk-SNARK ของ Groth16 ซึ่งคล้ายกับ ZCash มากในการออกแบบ และไม่ได้ระบุว่ารองรับการเขียนโปรแกรมความเป็นส่วนตัวหรือไม่ โครงการคอมพิวเตอร์ส่วนตัวทั่วไปเป็นที่รู้จักกันเป็นอย่างดีในชื่อ Aleo, Aztec และ Espresso

หลังจากพูดคุยเกี่ยวกับแผนการดำเนินการขั้นพื้นฐานแล้ว เราเลือกบางโครงการที่เกี่ยวข้องกับการพิสูจน์ความรู้เป็นศูนย์เพื่อศึกษาและวิเคราะห์

Tornado Cash:คำแนะนำที่เรามักจะเห็นคือ ผู้ใช้ฝากเงินกับ Tornado ได้รับใบรับรองการฝากเงิน จากนั้นเมื่อทำการถอนเงิน ผู้ใช้ (ที่อยู่) สามารถใช้ใบรับรองการฝากเงินเพื่อถอนเงินได้ ดังนั้นการทำธุรกรรมการชำระเงินส่วนตัวจึงเกิดขึ้นจริง คำอธิบายนี้มาจากมุมมองของประสบการณ์ผู้ใช้ แต่ไม่ได้ลงลึกถึงแก่นแท้ของ Tornado เทคโนโลยีของ Tornado เพื่อให้บรรลุความเป็นส่วนตัวมีสองจุด: กลุ่มกองทุนรวมเงินฝากและถอนเงินก้อนที่สร้างความสับสนให้กับการไหลเข้าและออกของเงินทุน และ ZKP ที่ตัดการเชื่อมโยงที่อยู่การเข้าถึง

กลุ่มการผสมสกุลเงินค่อนข้างเข้าใจได้ง่าย ดังนั้นเราจึงเน้นการวิเคราะห์ไปที่ ZKP เนื่องจากเว็บไซต์ส่วนหน้าและคลังโค้ดของ Tornado ปิดอยู่ในขณะนี้ จึงเป็นเรื่องยากที่จะหาข้อมูลที่เป็นทางการ ดังนั้น เราจึงวิเคราะห์การทำธุรกรรมและรหัสสัญญาโดยตรงบนเครือข่าย มีเพียงสองการดำเนินการที่ผู้ใช้จำเป็นต้องทำกับ Tornado:การฝากและถอนเงินทั้งหมดนี้ทำผ่านสัญญากำหนดเส้นทางของ Tornado Cash และสัญญากำหนดเส้นทางจะเรียกสัญญาสำหรับจำนวนเงินฝากและถอนเฉพาะ (1ETH/10ETH เป็นต้น) การดำเนินการฝากเงิน Tornado ส่งคืนผู้ใช้Noteส่งไปยังห่วงโซ่Commitment. การดำเนินการถอนจะถูกส่งไปยังห่วงโซ่Proof、Root、NullifierHash。พารามิเตอร์เหล่านี้กำหนดโดย Tornado'sการสร้างรหัสแบบรวมศูนย์เป็นกุญแจสำคัญในการทำความเข้าใจการใช้ ZKP

เราเปรียบเทียบ Tornado กับธนาคารที่รับผิดชอบการฝากและถอนเงิน และ Ethereum กับคลังสมบัติสาธารณะ เพื่อให้เราสามารถเข้าใจขั้นตอนการดำเนินงานของผู้ใช้ใน Tornado ได้อย่างง่ายดาย:

1. การฝาก: ผู้ใช้กรอกใบเสร็จรับเงินและธนาคารใช้ตู้เซฟพิเศษใบเดียว(ความมุ่งมั่น)จัดการการรับเงินฝากและตามตัวเลขสุ่มสร้างรหัสผ่านสองรหัส รหัสผ่านหนึ่งใช้เพื่อล็อคตู้เซฟ และอีกรหัสผ่านหนึ่งใช้เพื่อบันทึกสถานะการเข้าถึงเงิน,แล้วถูกล็อคด้วยสถานะการเข้าถึงเงินตู้เซฟถูกวางไว้ในตำแหน่งสุ่มลับในห้องนิรภัยสาธารณะ ธนาคารจะส่งคืนหมายเลขที่ปลอดภัย และข้อมูลตำแหน่งที่จัดเก็บที่ปลอดภัยให้กับผู้ใช้(Note)

2. การถอนเงิน: ผู้ใช้แจ้งหมายเลขสุ่มและตำแหน่งของตู้เซฟให้ธนาคารทราบ และธนาคารสามารถรู้ได้ผ่านการคำนวณ: ตำแหน่งสุ่มลับของตู้เซฟ(Root)สถานะการเข้าถึงของกองทุน(NullifierHash)และรหัสปลดล็อคตู้เซฟ(Proof). เมื่อการตรวจสอบและยืนยันทั้งหมดถูกต้อง ให้ดำเนินการถอนให้เสร็จสิ้นและอัปเดตสถานะของการฝากและถอนเงิน

ด้วยเครื่องผสมและการพิสูจน์ที่ไม่มีความรู้ ทอร์นาโดคือEthereum เมนเน็ตคำอธิบายภาพ

Figure15: Tornado Cash TVL and MarketCap

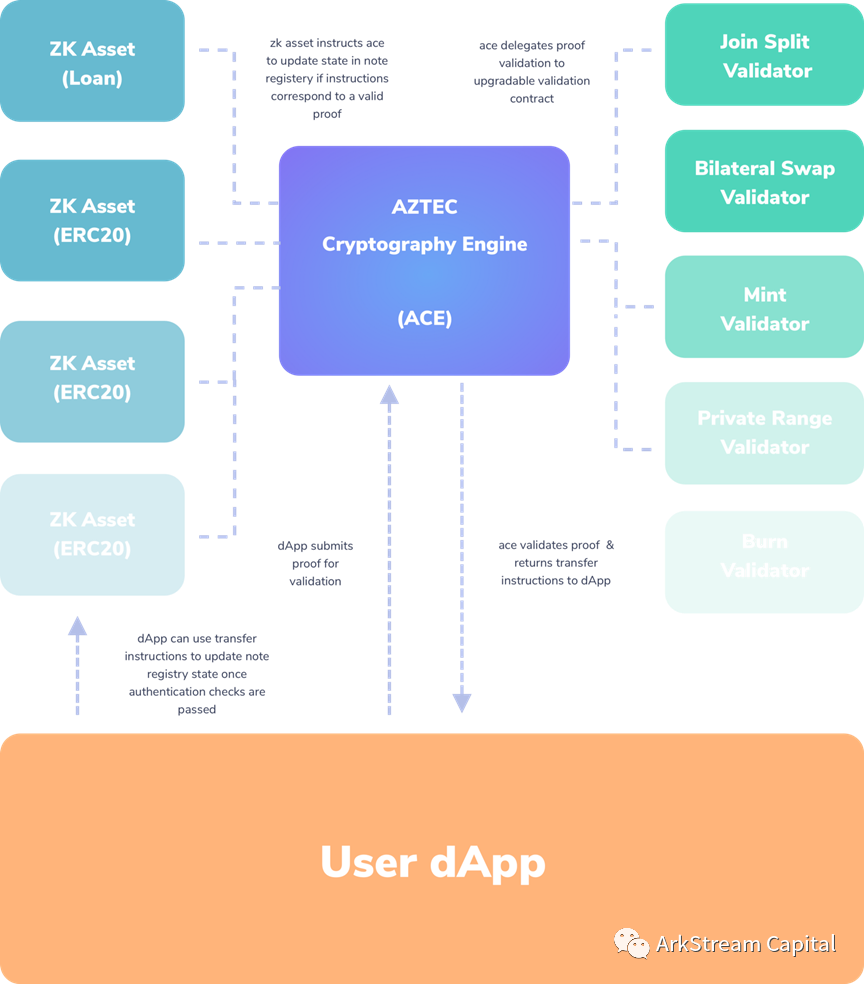

Aztec:เครือข่าย zk-Rollup Layer 2 ซึ่งมุ่งเน้นไปที่การปกป้องความเป็นส่วนตัวและการทำงานร่วมกันของสินทรัพย์ส่วนตัว ใช้โปรโตคอล Plonk ที่พัฒนาขึ้นเอง เปิดตัวผลิตภัณฑ์การชำระเงินเพื่อความเป็นส่วนตัว zk.money เพิ่งเปิดตัวสะพานเชื่อมต่อ Aztec Connect และจะเปิดตัว Plonk Rollup ที่ขยายตัว เครือข่ายเลเยอร์ 2 ในอนาคต . ในเครือข่ายสองชั้นของ Plonk Rollup จะมีการเปิดตัวภาษาโปรแกรมวงจร Noir เพื่อรองรับสัญญาอัจฉริยะด้านความเป็นส่วนตัว โปรโตคอล Plonk ต้องการการตั้งค่าที่เชื่อถือได้ อย่างไรก็ตาม Aztec ใช้ MPC (การประมวลผลที่ปลอดภัยหลายฝ่าย) เพื่อแก้ไขการตั้งค่าที่เชื่อถือได้ การตั้งค่าที่น่าเชื่อถือของ MPC คือการอนุญาตให้บุคคลสาธารณะที่เชื่อถือได้หลายคนลงนามร่วมกัน แอซเท็กเสร็จสิ้นการตั้งค่าที่น่าเชื่อถือของ MPC ด้วยพิธีจุดระเบิดในเดือนมกราคม 2020 เส้นทางวนซ้ำของผลิตภัณฑ์ได้รับการเลื่อนขั้นทีละชั้น ตั้งแต่ zk.money รุ่นแรก จนถึง Aztec Connect ล่าสุด และ Plonk Rollup ในอนาคต ทีมงาน Aztec กำลังปรับปรุงการวางตำแหน่งผลิตภัณฑ์ทีละขั้นตอน ของโปรโตคอล Plonk ที่สอดคล้องกัน ( TurboPlonk, UltraPlonk) ในช่วง Aztec 1.0 โปรโตคอล Aztec ได้รับการแนะนำอย่างกว้างขวาง ตอนนี้เป็นช่วงเวลา Aztec 2.0 และเว็บไซต์อย่างเป็นทางการไม่พบการออกแบบเครือข่ายโดยรวมมากเกินไป ดังนั้นเรายังคงใช้เอกสาร Aztec 1.0 เพื่อการเรียนรู้ต่อไป

zkAsset: สินทรัพย์ความเป็นส่วนตัวที่เสนอใน EIP1724 ใช้เพื่อแปลงสินทรัพย์เปิดและโปร่งใสของ Ethereum เป็นสินทรัพย์ส่วนตัว หลังจากยืนยันว่าสินทรัพย์ถูกโอนไปยังการลงทะเบียน Note ผ่านการพิสูจน์ที่ไม่มีความรู้ zkAsset ที่เกี่ยวข้องจะถูกสร้างขึ้น คล้ายกับ ทรัพย์สิน Shield ของ Secret (คล้ายกับกระบวนการฝากเงินของ Tornado Cash อย่างไรก็ตาม Aztec ดำเนินการในห่วงโซ่เพื่อเพิ่มแนวคิดของทรัพย์สินความเป็นส่วนตัว)

Aztec Cryptography Engine (ACE): แจกจ่ายหลักฐานไปยังการตรวจสอบและอัปเดตสถานะของการลงทะเบียน Note ตามผลการตรวจสอบหลักฐาน

คำอธิบายภาพ

Figure16: Aztec 1.0 Architecture

หลังจากเผยแพร่ในเดือนมิถุนายน 2564 TVL สูงสุดของ Aztec ครั้งหนึ่งเคยสูงถึง 14 ล้านดอลลาร์สหรัฐ แต่ตอนนี้คงที่ที่ประมาณ 4 ล้านดอลลาร์สหรัฐ เมื่อเทียบกับขนาดของ Tornado ผู้ชมเครือข่ายความเป็นส่วนตัวของ Layer2 ดูเหมือนจะเล็กกว่ามาก ซึ่งอาจถูกจำกัดด้วยเกณฑ์ที่สูงกว่าในระดับหนึ่ง และได้รับผลกระทบจากเหตุการณ์พายุทอร์นาโด นอกจากนี้ ผลิตภัณฑ์ความเป็นส่วนตัวอื่น ๆ ที่โต้ตอบกับ Ethereum mainnet ก็ได้รับผลกระทบเช่นกัน นี่อาจเป็นปัญหาที่นักพัฒนาจำเป็นต้องหารือในอนาคต

Aleo:คำอธิบายภาพ

Figure17: The Future of Zero Knowledge with Aleo

Espresso:คุณลักษณะที่เกี่ยวข้องของ Aleo และ Aztec ได้รับการศึกษาและปรับปรุง โดยอ้างอิงจาก L2 ของ ZK Rollup และเครือข่ายสองชั้น L1 พร้อมความเป็นส่วนตัวของเนื้อหาที่กำหนดค่าได้ เนื้อหาความเป็นส่วนตัวที่กำหนดค่าได้ช่วยให้ผู้สร้างเนื้อหาสามารถตั้งกฎการดูความเป็นส่วนตัวและกฎการแช่แข็งเนื้อหาสำหรับที่อยู่การส่งและรับเนื้อหา ปริมาณการส่งและรับ ปริมาณการถือครอง ฯลฯ เสนอ VERI-ZEXE ของคุณเองสำหรับแนวคิดของ ZEXE เสนอ PLONK เวอร์ชันที่ปรับให้เหมาะสมของคุณเองสำหรับ TurboPlonk และ UltraPlonk ของ Aztec และตั้งชื่อรหัสเวอร์ชันการใช้งาน Rust เป็น Jellyfish และโอเพ่นซอร์ส ปัจจุบัน,คำอธิบายภาพ

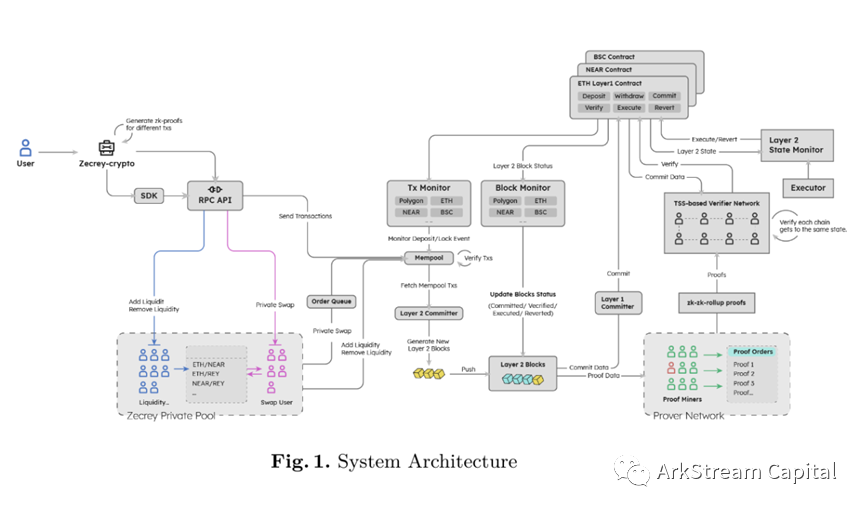

Figure18: Espresso Systems Configurable Asset Privacy for Ethereum

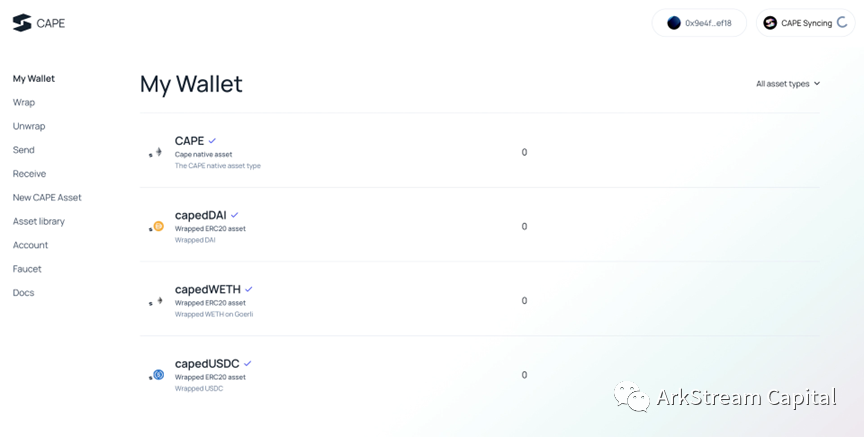

Zecrey:เครือข่ายสองชั้นที่รองรับ L2 ของหลายสายโซ่ ZKR และ L1 พร้อมฟังก์ชันข้ามสายโซ่และการปกป้องความเป็นส่วนตัว แต่ไม่รองรับ zkEVM/zkVM ความเป็นส่วนตัวของ L1 อิงตามโปรโตคอล BulletProofs รุ่นปรับปรุง (LNCS) / กองทุนรวมความสับสนของโปรโตคอล Sigma ทำให้ผู้ใช้มีการถ่ายโอนส่วนตัวและฟังก์ชั่นการทำธุรกรรมส่วนตัวโดยตรงที่ระดับเครือข่ายสาธารณะ ZKR ของ L2 ใช้โปรโตคอล PLONK อ้างอิงจากแผนภาพสถาปัตยกรรมของสมุดปกขาวอย่างเป็นทางการ ส่วนใหญ่คือ L1/L2 สำหรับการออกแบบ ZKR ซึ่งเราวิเคราะห์และศึกษา

Layer-2 Commiter: รวบรวมธุรกรรมและสร้างบล็อก L2

Block Monitor: ตัวอัปเดตสถานะบล็อก L2

Prover Network: หลังจากการยกเลิกธุรกรรม L2 เครือข่ายคอมพิวเตอร์สำหรับการพิสูจน์ ZKP

เครือข่ายผู้ตรวจสอบที่ใช้ TSS: เครือข่ายผู้ตรวจสอบจะรวบรวมหลักฐานจากเครือข่าย Prover และส่งไปยังสัญญาอัจฉริยะ L1

Tx Monitor / Layer-2 State Monitor / Executor: บริดจ์ L1/L2

การออกแบบการจับเวลาของ ZKR จาก L2 ถึง L1 นั้นโดยพื้นฐานแล้วเหมือนกัน และการตั้งชื่อบทบาทและการแบ่งงานบางอย่างจะแตกต่างกันเล็กน้อย:

Committer รวบรวมธุรกรรม, สร้างบล็อก L2, Prover Network ตรวจสอบบล็อก, คำนวณหลักฐานสำหรับบล็อกสถานะที่คอมมิต, เครือข่าย Verifier ที่ใช้ TSS รวบรวมหลักฐาน, ส่งหลักฐานไปยังสัญญาอัจฉริยะ L1, Block Monitor ตรวจสอบบรรจุภัณฑ์บล็อก L1, อัปเดตสถานะบล็อก L2 หลังจากการยืนยัน

คำอธิบายภาพ

Figure19: Zecrey System Architecture

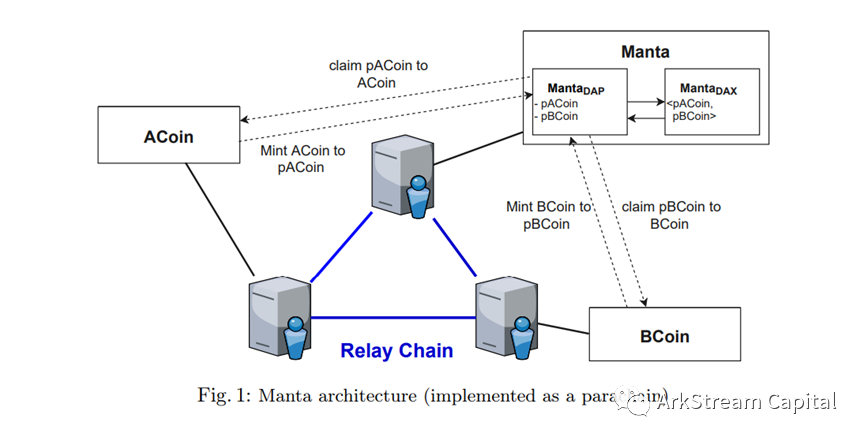

Manta Network:คำอธิบายภาพ

Figure20: Manta Architecture (Implemented as a Parachain)

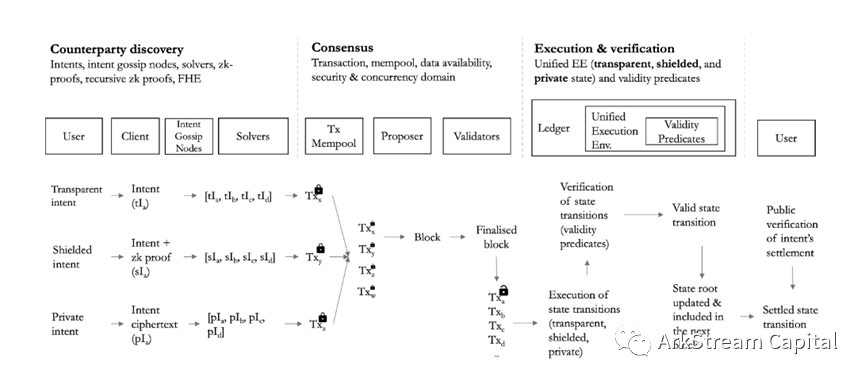

เครือข่ายอโนมา: เจตนา (ความตั้งใจ) เป็นศูนย์กลาง การปกป้องความเป็นส่วนตัวที่รวบรวมได้ เครือข่ายชั้นเดียวที่สามารถกระจายศูนย์การค้นพบคู่สัญญาและแก้ไขธุรกรรมการตั้งถิ่นฐานปรมาณูแบบหลายเชนสถาปัตยกรรม Anoma หมายถึง Cosmos โดยใช้กลไกฉันทามติ Tendermint BFT ซึ่งเป็นห่วงโซ่อิสระแห่งแรกของอธิปไตย(Fractal Instance)นามาด้าค่ะ เราใช้การเปรียบเทียบหนังสือคำสั่งเพื่อทำความเข้าใจกับอโนมา ความตั้งใจของ Anoma เทียบเท่ากับคำสั่งที่รอดำเนินการของผู้ใช้ คำสั่งที่รอดำเนินการสามารถเป็นแบบสาธารณะ (โปร่งใส) ซ่อน (ป้องกัน) หรือเข้ารหัส (ส่วนตัว) คำสั่งที่รอดำเนินการจะต้องจับคู่และตัดสินโดย Anoma's Solver(Settle)คำอธิบายภาพ

Figure21: The lifecycle of a transparent, shielded, and private intent in the Anoma architecture

Iron Fish:อิงตามโปรโตคอล Sapling ของ Zcash โดยใช้ PoW เป็นห่วงโซ่สาธารณะสำหรับการชำระเงินเพื่อความเป็นส่วนตัวที่เป็นเอกฉันท์ มีการดำเนินการทดสอบเครือข่ายจูงใจหลายรอบ และคาดว่า mainnet จะเปิดตัวในไตรมาสที่ 4 ในปี 2565

คำอธิบายภาพ

Figure22: Web3 Privacy Ecosystem

ยังมีอีกหลายโครงการในเส้นทางการปกป้องความเป็นส่วนตัวที่กำลังสำรวจและพัฒนา โดยเฉพาะอย่างยิ่งทิศทางของแอปพลิเคชันความเป็นส่วนตัวที่มุ่งเน้นผู้ใช้ขั้นสูงสุด เมื่อรวมกับสถานการณ์แอปพลิเคชัน เช่น DeFi และ NFT ยังมีช่องว่างอีกมากสำหรับการขยายตัว และ เราจะไม่แสดงรายการทีละรายการ กลับไปที่หัวข้อเดิม การเกิดขึ้นของผลิตภัณฑ์ความเป็นส่วนตัวนั้นขึ้นอยู่กับความต้องการของผู้ใช้ เมื่อเราก้าวไปสู่ Web3 ไม่ว่าจะเป็นระบบการเงินแบบกระจายอำนาจบนบล็อกเชนหรือฉากโซเชียลของ Web3 ในอนาคตเราทุกคนหวังว่าจะเพิ่มพฤติกรรมนอกเครือข่ายในเครือข่าย และความต้องการการปกป้องความเป็นส่วนตัวของผู้ใช้จะแข็งแกร่งขึ้นชื่อระดับแรก

ทิศทางการลงทุนของการพิสูจน์ความรู้เป็นศูนย์

คำอธิบายภาพ

Figure23: Zero Knowledge Investments In Scaling

Figure24: Zero Knowledge Investments in Privacy Protection

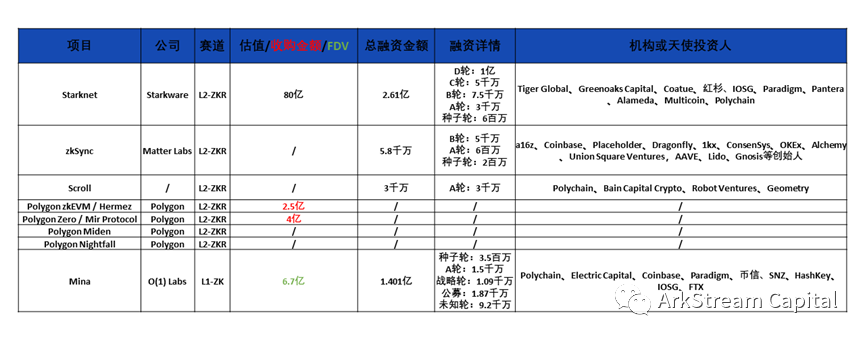

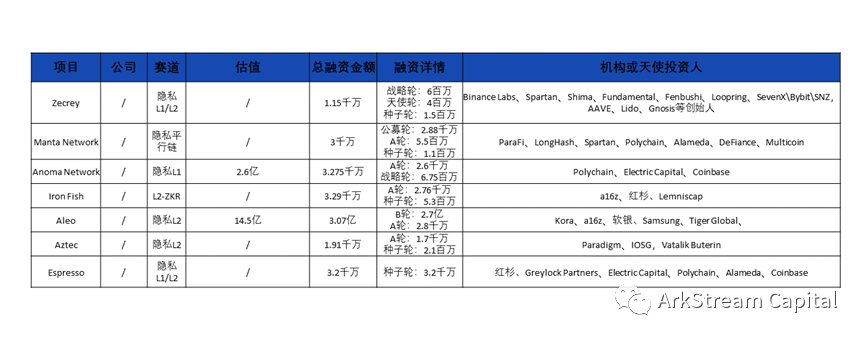

จะเห็นได้ว่าโครงการขยาย ZK ที่มีมูลค่าสูงสุดคือ Starkware ซึ่งมีมูลค่าสูงถึง 8 พันล้าน และโครงการความเป็นส่วนตัวของ ZK ที่มีมูลค่าสูงสุดคือ Aleo ด้วยมูลค่า 1.45 พันล้าน เมื่อพิจารณาว่าความเป็นส่วนตัวและเรื่องเล่าเกี่ยวกับการขยายตัวของโครงการสามารถเริ่มต้นพร้อมกันได้ และแม้แต่โครงการความเป็นส่วนตัวบางโครงการก็เป็นเครือข่ายสองชั้น จึงเป็นเรื่องยากที่จะเปรียบเทียบจำนวนเงินเฉลี่ยของทั้งสองเส้นทาง จากมุมมองของการประเมินมูลค่าสูงสุดเพียงอย่างเดียว การรับรู้ของเส้นทางการขยายตัวในตลาดหลักจะสูงกว่าการติดตามความเป็นส่วนตัวในบรรดาแนวทางการขยายตัว Starkware ซึ่งมีข้อได้เปรียบในด้านโปรโตคอล ภาษาวงจร zkVM และรายการบริการ เป็นที่รักของตลาดทุนอย่างไม่ต้องสงสัย นอกจากนี้ โครงการขยายอื่น ๆ ที่เน้นความเข้ากันได้ของ zkEVM ก็ได้รับความรักจากตลาดทุนเช่นกัน ในเส้นทางความเป็นส่วนตัว Aleo ซึ่งมีข้อได้เปรียบในภาษาวงจรและห่วงโซ่เครื่องมือสำหรับนักพัฒนานั้นได้รับความนิยมมากกว่า Aztec ซึ่งพัฒนาเทคโนโลยี PLONK และ PLookup ซึ่งแสดงให้เห็นว่าตลาดทุนให้ความสำคัญกับโครงการลงจอดเชิงพาณิชย์มากกว่า

ในแง่ของตลาดรองเนื่องจากความผันผวนอย่างมากของราคาสกุลเงิน สภาพคล่องของ ATH จึงไม่เพียงพอโดยพื้นฐาน เราหมายถึงช่วงของ FDV โครงการขยาย ZKR ยังไม่ได้ออกเหรียญ เรายืม (ORU) โครงการ Optimism สำหรับการวัดประสิทธิภาพ FDV ของ OP อยู่ที่ 2 พันล้านถึง 9.5 พันล้าน ขณะที่อยู่ในเส้นทางการปกป้องความเป็นส่วนตัว ZCash อยู่ระหว่าง 1.5 พันล้านถึง 4.5 พันล้าน และ Oasis คือ 7 พันล้าน ระหว่าง 100 ถึง 5.9 พันล้าน FDV ของ Tornado ได้ลดลงจาก 3 พันล้านเมื่อเปิดตัวครั้งแรกเหลือเพียง 90 ล้านในขณะนี้จะเห็นได้จากสิ่งนี้ว่าการรับรู้ของตลาดรองต่อโครงการช่องทางการขยายนั้นโดยพื้นฐานแล้วอยู่ในระดับเดียวกับห่วงโซ่สาธารณะ ในขณะที่ช่องทางความเป็นส่วนตัวนั้นค่อนข้างอนุรักษ์นิยม

เนื่องจากเทคโนโลยี ZK ยังคงสร้างสรรค์และก้าวล้ำในระดับของการวิจัยเชิงวิชาการ และยังได้รับการส่งเสริมอย่างต่อเนื่องในระดับการปฏิบัติงานด้านวิศวกรรม สถาบันการลงทุนจึงชื่นชอบและกระตือรือร้นในเรื่องนี้มาโดยตลอด ไม่เพียงเท่านั้น นอกจากสองแทร็กหลักที่กล่าวถึงในบทความนี้แล้ว ZK ยังสามารถใช้ในสถานการณ์อื่นๆ เช่น บล็อกเชนน้ำหนักเบา (มินา) ข้อมูลระบุตัวตนแบบกระจายศูนย์ (Polygon ID) และเครือข่าย Oracle ความเป็นส่วนตัว (Deco ของ Chainlink) จากโครงการ ZK ที่มีชื่อเสียงหลายโครงการ เราสังเกตเห็นว่าเส้นทางการพัฒนาโครงการและเส้นทางการพัฒนาระบบนิเวศที่แตกต่างกันเหล่านี้สร้างเครือข่ายสาธารณะระดับที่สองไม่มากก็น้อย เช่นเดียวกับกลุ่มเทคโนโลยีการวิจัยและพัฒนาของห่วงโซ่สาธารณะ เทคโนโลยีที่เกี่ยวข้องกับโครงการ ZK ยังคงครอบคลุมทุกด้าน:โปรโตคอลที่ปราศจากความรู้, ภาษาโปรแกรมวงจร, ไลบรารี/แพ็คเกจแอปพลิเคชันภาษา, การพัฒนาภาษาและดีบั๊กเชนเครื่องมือ (IDE), การออกแบบและการใช้งาน zkVM/zkEVM, กลไกฉันทามติแบบกระจายศูนย์ เป็นต้น

เมื่อเผชิญกับการขยายโครงการและความเป็นส่วนตัวโดยใช้การพิสูจน์ความรู้เป็นศูนย์ เราได้แยกรายการความคิดง่ายๆ สรุปดังนี้ เพื่อการสื่อสารและการเรียนรู้กับโครงการ

1. โปรโตคอล Zero-knowledge Proof ที่แตกต่างกันมีข้อดีและข้อเสียต่างกันไป ข้อควรพิจารณาในการเลือกคืออะไร?

2. สมมติว่าเป็นโครงการประเภท zkVM จะออกแบบภาษาโปรแกรมวงจรที่เป็นมิตรต่อนักพัฒนาอย่างมีประสิทธิภาพและปลอดภัยได้อย่างไร

3. สมมติว่าเป็นโครงการประเภท zkVM จะสร้างชุดผลิตภัณฑ์ห่วงโซ่เครื่องมือเชิงนิเวศสำหรับนักพัฒนาได้อย่างไร

4. สมมติว่าเป็นโครงการ zkEVM รองรับการโยกย้ายที่ราบรื่นของสัญญาอัจฉริยะบนห่วงโซ่ EVM และมีข้อจำกัดในการเรียกระหว่างสัญญาหรือไม่ (การทำงานร่วมกัน)

5. เมื่อ ZK คำนวณ Proof จะใช้ FPGA/GPU และฮาร์ดแวร์อื่นๆ ในการเร่งความเร็วได้อย่างไร

6. ในโครงการ Prover และ Verifier มีบทบาทอย่างไร การควบคุมแบบรวมศูนย์จะมีการเปลี่ยนแปลงการออกแบบแบบกระจายอำนาจในอนาคตหรือไม่

7....กลไกฉันทามติ การออกแบบเศรษฐกิจโทเค็น การออกแบบการปฏิบัติตามข้อกำหนด และประเด็นอื่นๆ

ลิงค์อ้างอิง

ลิงค์อ้างอิง

https://mirror.xyz/0x8C4d5E90196325FB22Fff37C97D7984a37e51D11/dhOEzNXqotPftpjf2gh7Hz7qZwu3lQRWYmlE_sSe7is

https://docs.starknet.io/docs/intro

https://v2-docs.zksync.io/dev/

https://scroll.mirror.xyz/nDAbJbSIJdQIWqp9kn8J0MVS4s6pYBwHmK7keidQs-k

https://docs.hermez.io/zkEVM/Overview/Overview/

https://mirprotocol.org/blog/Scalability-on-Mir

https://aztec-protocol.gitbook.io/zkproofs-proposal/

https://docsend.com/view/ntcsmt7meu84gcqkZecrey: A Turn-key Solution for Cross-chain and Privacy

https://eprint.iacr.org/2021/743.pdfMANTA: a Plug and Play Private DeFi Stack

https://betterprogramming.pub/understanding-zero-knowledge-proofs-through-the-source-code-of-tornado-cash-41d335c5475f

https://github.com/anoma/whitepaper/blob/main/whitepaper.pdfAnoma: a unified architecture for full-stack decentralized application