Resolvへの攻撃:利付きステーブルコインの生存論理のパラドックス

- 核心的見解:Resolv Labsへのハッカー攻撃事件は、利付きステーブルコイン分野におけるリスク管理、インフラセキュリティ、およびシステムの信頼仮定の深層的な脆弱性を露呈した。その根本原因は、安全性の余剰を犠牲にして資本効率を過度に追求したことにあり、DeFiレゴの組み合わせにおける積層的な伝染リスクを明らかにした。

- 重要な要素:

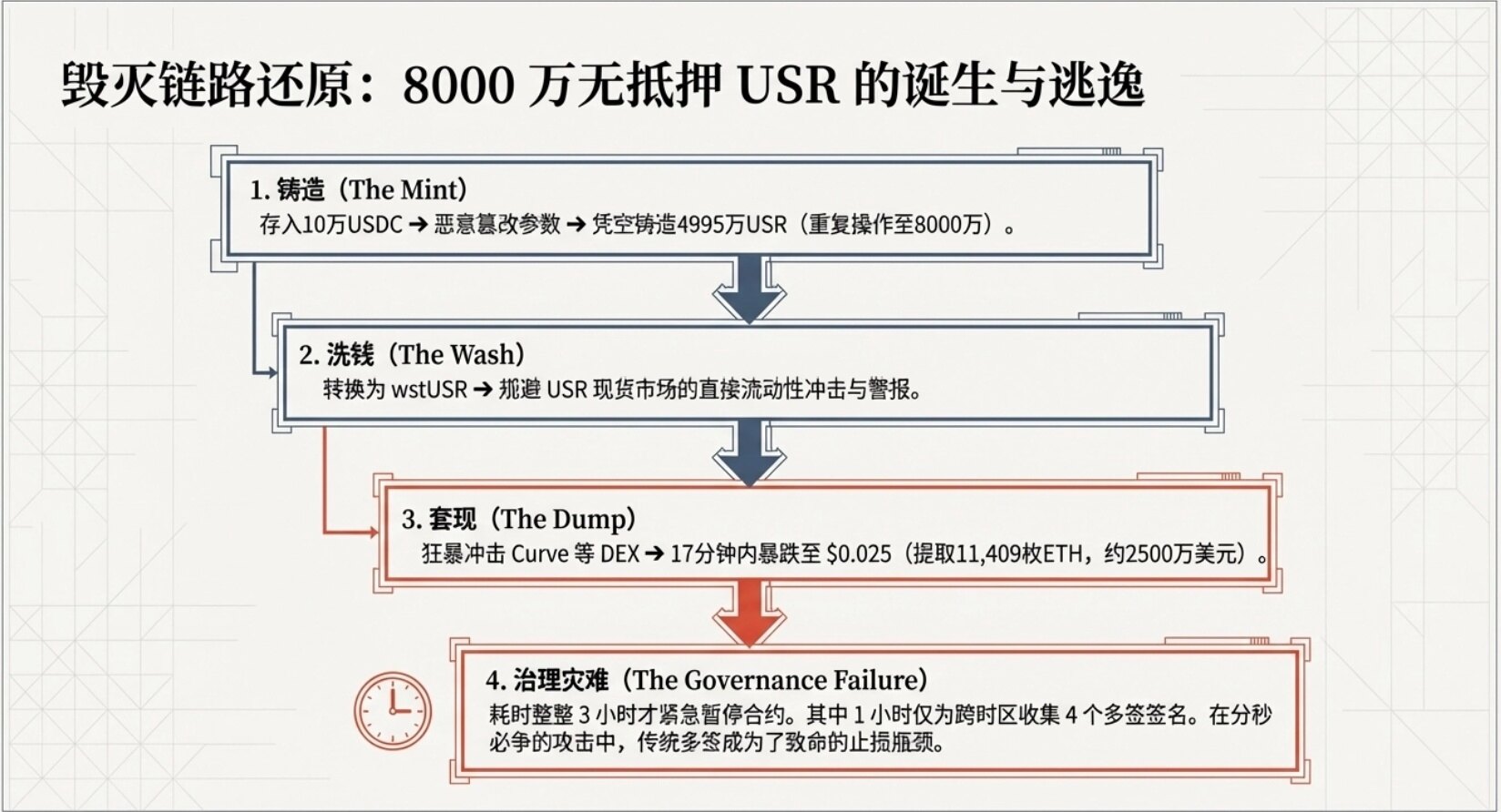

- 攻撃者はResolvのAWS KMSクラウド環境を侵害して特権秘密鍵を取得し、コントラクトがオンチェーン検証を欠く致命的な脆弱性を悪用し、約20万ドルの担保のみで8000万枚の無担保USRステーブルコインを無から鋳造した。

- 攻撃者はDEXで売却し約2400万ドルを現金化し、USR価格は17分間で97.5%急落、Curve流動性プールの枯渇とMorphoなどのレンディングプロトコルでの大規模な強制清算を引き起こした。

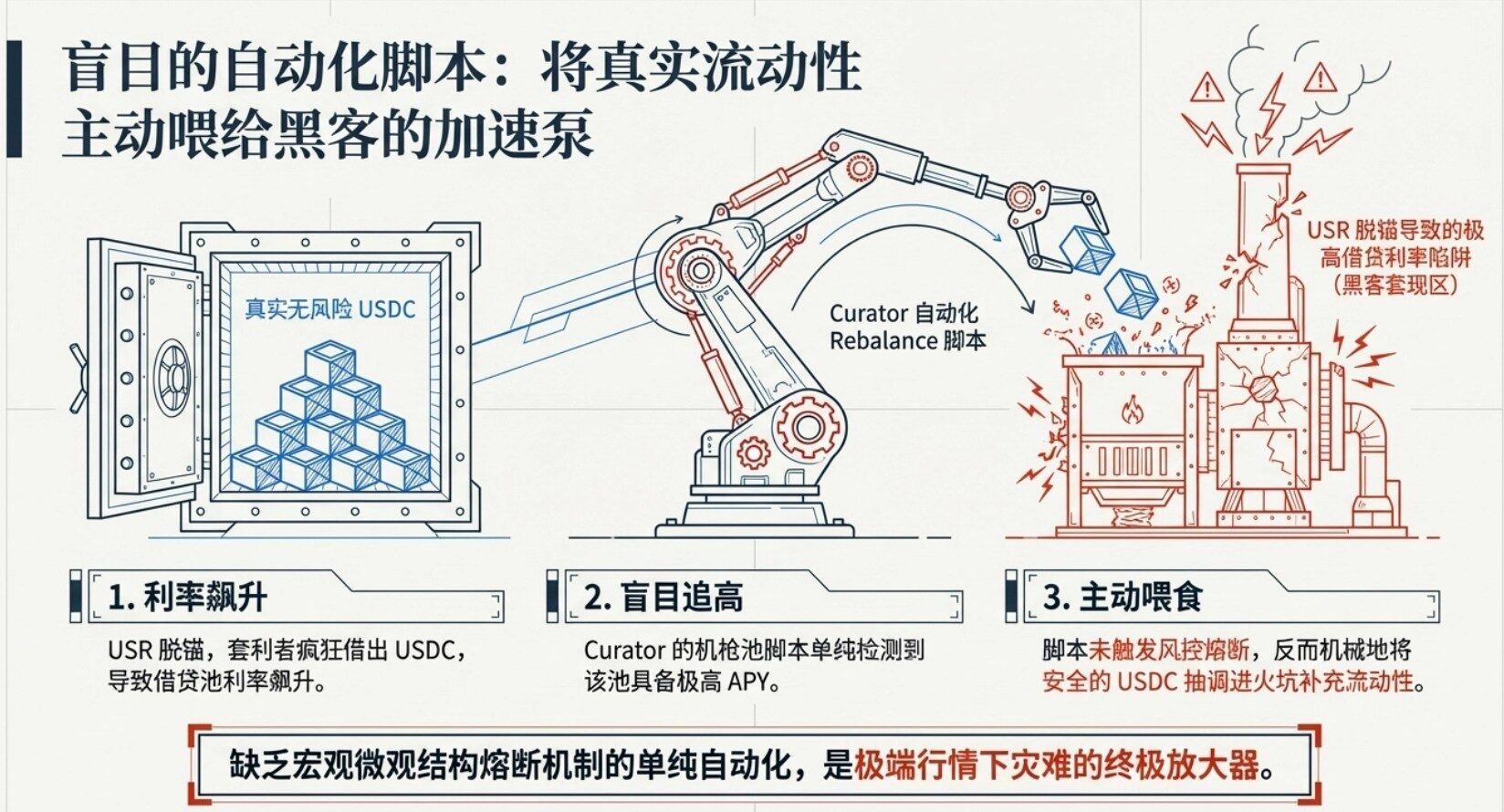

- 事件はシステム的な伝染を引き起こし、Morphoプロトコルの無リスク管理自動化スクリプトに依存する「パブリックアロケーター」機能が、攻撃後にペグが外れた市場に資金を注入し続け、約600万ドルの損失を発生させた。

- Resolvは1:1の資本効率を追求するデルタ中立戦略を採用し、そのリスク吸収層RLPは高利回りを追求する機関が保有していたため、システムには緩衝材が欠如し、最終的な損失は主にRLP保有者などが負担した。

- 今回の事件は、DeFiセキュリティがコード監査を超え、「ゼロトラスト」原則を堅持し、秘密鍵管理、リアルタイム監視、リスク分離を強化して、外部依存とインフラリスクに対処する必要があることを警告している。

原文著者: @BlazingKevin_ 、Blockbooster リサーチャー

2026年3月22日、デルタニュートラル戦略に基づくDeFiプロトコルResolv Labsが深刻なハッキング攻撃を受けました。攻撃者はそのステーブルコインUSRの鋳造メカニズムにおける致命的な脆弱性を悪用し、わずか約10万〜20万ドルのUSDC担保で、8000万枚の無担保USRを無から鋳造しました。その後、攻撃者は精巧な資金洗浄ルートを通じてDEXで売却し、約2500万ドルを現金化。これによりUSR価格はわずか17分で0.025ドルまで暴落し、97.5%の下落を記録しました。この事件は単なるコードの脆弱性ではなく、「利付きステーブルコイン」分野におけるリスク管理、インフラセキュリティ(特に秘密鍵とクラウド環境管理)、およびシステムの信頼前提における深層的な脆弱性を浮き彫りにしました。

本稿では、Resolv Labs攻撃事件を詳細に再現した上で、視野を利付きステーブルコイン全体のマクロな歴史に広げ、2025年11月のUSDX/xUSD/deUSDの連鎖的暴落、そして今回の事件で深刻な被害を受けたレンディングプロトコルの「キュレーター」エコシステム、無リスク管理の自動化スクリプトが極端な相場でシステミックに機能不全に陥る様子、そしてDeFiレゴブロックの層状にネストされた伝染リスクを解き明かします。

1. 背景紹介:Resolv Labsの急成長と二層リスク構造の危険性

1.1 Resolv Labs 資本による非合理的な繁栄

Resolv Labsは、著名な暗号研究機関Delphi Labsによってインキュベートされました。2025年4月、Resolv Labsは1000万ドルのシードラウンドを完了したと発表し、Cyber.FundとMaven11がリード投資家を務め、Coinbase Ventures、Animoca Brandsなどの業界大手が参加しました。この豪華な投資家陣容は、Resolvに強力な信頼性を付与し、初期の流動性獲得において巨大な優位性をもたらしました。

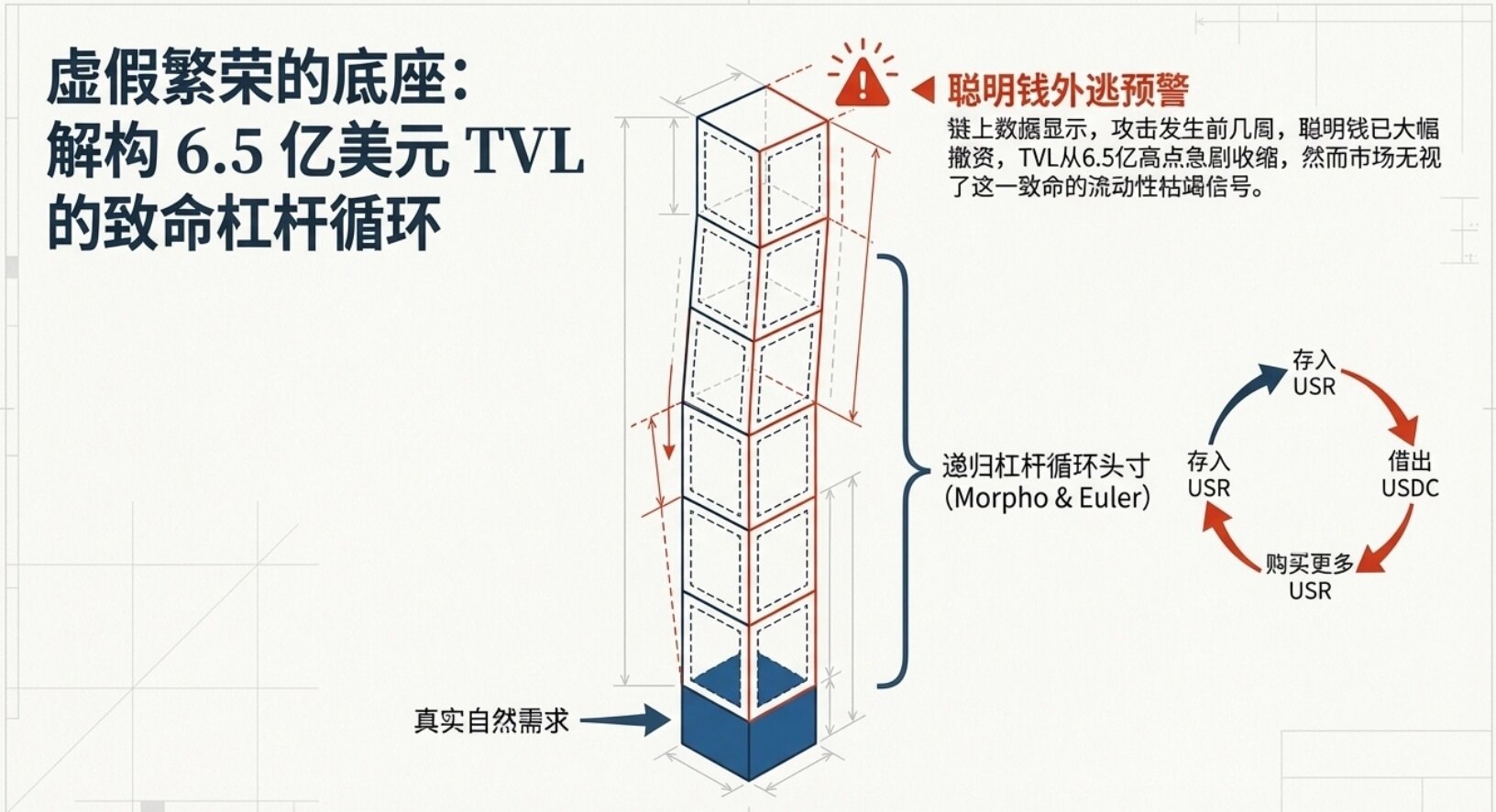

攻撃発生前、そのTVLは指数関数的な爆発的成長を示し、3ヶ月足らずで5000万ドル未満から最高65億ドル以上に急増しました。しかし、この繁栄は真の自然な需要に基づくものではなく、主にMorphoやEulerなどのレンディングプロトコル上のレバレッジ循環戦略によって駆動されていました。ユーザーはUSRをレンディングプロトコルに預け入れ、USDCを借り、さらに多くのUSRを購入するという循環で収益を増幅させていました。この「足で足を踏み上げる」ような虚偽の繁栄は、システムの脆弱性を極めて大きく増幅させました。

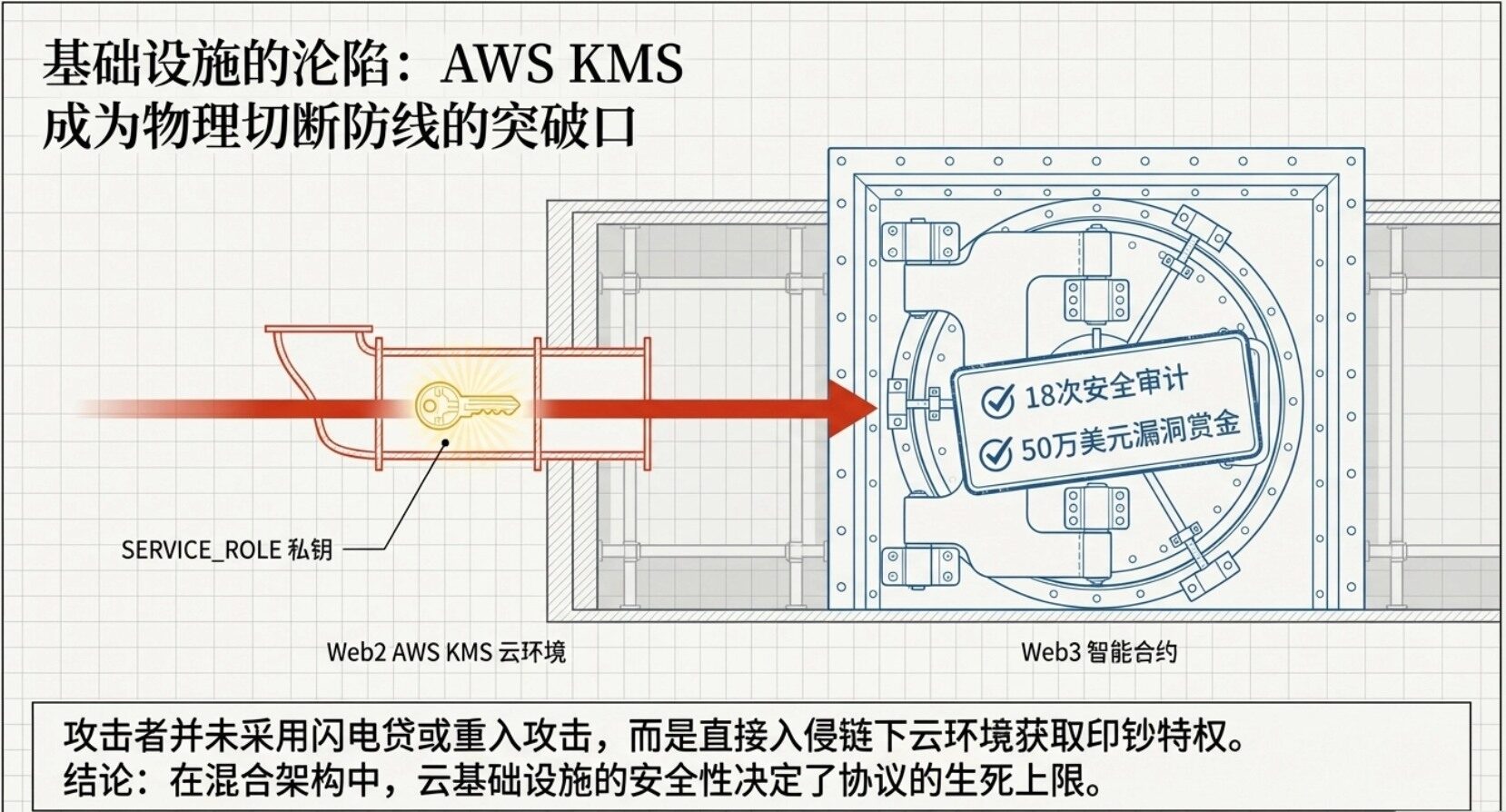

さらに、Resolvのセキュリティ面での表面的な取り組みは十分とは言えませんでした。同社は5社の有名なセキュリティ企業による14回、さらには18回の監査を受け、Immunefiと提携して50万ドルのバグ報奨金プログラムを設立し、Hypernativeのリアルタイム脅威監視システムを導入していました。しかし、攻撃が実際に発生した時、これらの多額の費用をかけた従来のセキュリティ対策は無力であり、現在のDeFi監査モデルに対する業界の再考を引き起こしました。

1.2 USRステーブルコインとデルタニュートラル戦略の内在的矛盾

Resolvの中核製品は、オンチェーン資産によって1:1で裏付けられた利付きステーブルコインであるUSR(Resolv USD)です。高い資本効率を実現するため、Resolvは従来の過剰担保モデルを捨て、複雑なデルタニュートラル戦略を採用しました。

具体的には、ユーザーがUSDCなどのステーブルコインを預け入れると、ResolvはそれをETHやBTCに変換し、収益を生み出す場所に預け入れます。同時に、現物価格変動のリスクをヘッジするため、Resolvは提携する中央集権型または分散型取引所で等量のパーペチュアル契約のショートポジションを開設します。この「現物ロング + 契約ショート」の組み合わせは、理論上、ポートフォリオの純資産価値をドルに対して1:1でペッグさせ(つまりデルタ = 0)、ステーキング収益と契約市場の資金調達レートを獲得することができます。強気相場では、資金調達レートは通常プラスとなり、USR保有者は約5-6%またはそれ以上の年率換算利回りを得ることができました。

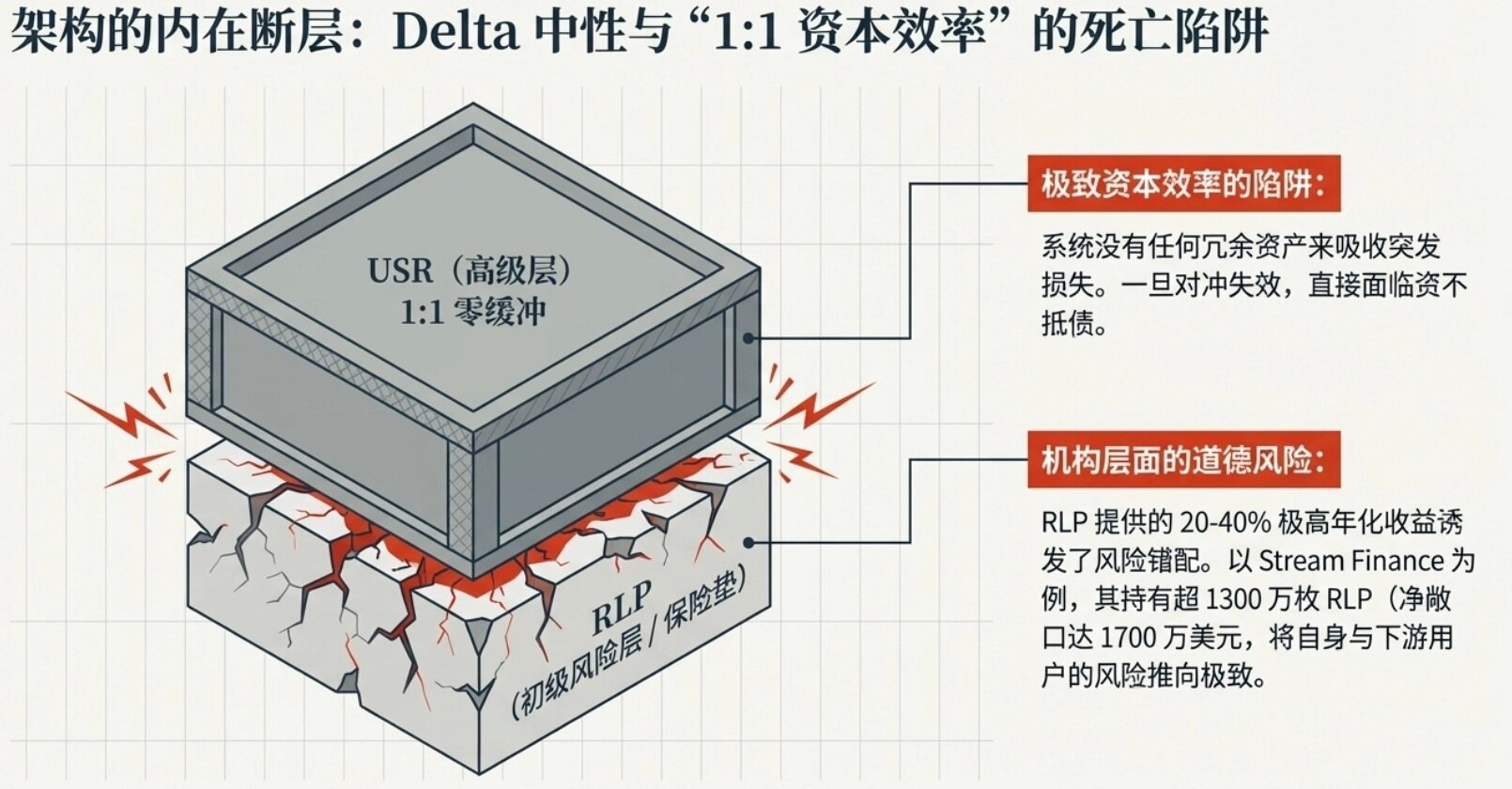

しかし、この設計の内在的矛盾は、暗号ネイティブな分散型資産と中央集権型取引所のデリバティブ市場を深く結びつけ、複雑なカウンターパーティリスクとオペレーショナルリスクを導入している点にあります。そして「1:1の資本効率」は、システムに緩衝材が全くないことを意味し、ヘッジメカニズムが機能しなくなった場合、システムは直接的に債務超過の窮地に直面することになります。

1.3 RLP:リスク吸収の「保険」層とモラルハザード

デルタニュートラル戦略に潜在するテールリスク(例えば、長期的なマイナスの資金調達レートによるプロトコルの継続的な損失、または取引所での自動減損ADLの発生)に対処するため、Resolvは二層トークン構造を設計しました。上位層のUSRに加えて、プロトコルは初級リスク層としてRLPトークンを導入しました。

RLPは、担保プール内で1:1の比率を超える「超過」部分を表し、プロトコル全体の保険層として機能します。システムが損失を被った場合、RLPの純資産価値が最初に減額され、それによってUSR保有者の元本の安全が保護されます。高いリスクを負担する代償として、RLP保有者はプロトコルが生み出す収益の大部分を獲得し、その年率換算利回りは最盛期で20-40%に達しました。

事件発生前のRLPの総流通量は3000万枚で、約3860万ドル相当でした。そのうち、最大保有者であるStream Financeは約1360万枚のRLPを保有し、純リスクエクスポージャーは約1700万ドルでした。この設計は金融論理的には合理的に見えますが、実際の運用では深刻なモラルハザードを引き起こしました。高収益の誘惑により、高収益を追求する大量の機関資金がRLPに流入し、これらの機関はしばしばそのリスクを下流の個人投資家に転嫁していました。危機が勃発した時、いわゆる「保険層」自体がすでに脆弱な状態になっていることが多かったのです。

2. 攻撃技術再現:クラウドインフラの陥落とゼロトラストの崩壊

この事件は単なるスマートコントラクトの失陥ではなく、Web2クラウドインフラの脆弱性がWeb3に広がった事例です。攻撃者は「500倍レバレッジ」と呼ばれる無担保鋳造攻撃を開始し、Resolvの防衛線を完全に打ち破りました。

2.1 攻撃の入口:AWS KMSクラウド環境の陥落

事件の初期段階では、コミュニティはスマートコントラクトの論理的な脆弱性やオラクルの操作が攻撃の原因であると推測していました。しかし、Chainalysisによるその後のオンチェーンセキュリティ追跡とインフラ脆弱性の深層分析によると、

攻撃者はフラッシュローンやリエントランシーなどの一般的なDeFi攻撃手法を利用せず、直接Resolvのオフチェーンクラウドインフラを標的にしました。攻撃者は何らかの手段(フィッシング、内部関係者による漏洩、またはクラウドサービスの設定ミスの可能性)を通じて、ResolvがAmazon Web Services上でホストしているキー管理サービス環境への侵入に成功しました。

この環境には、プロトコルにとって極めて重要な特権署名秘密鍵(SERVICE_ROLE)が保管されていました。この秘密鍵は、オフチェーンでユーザーの預入を検証し、オンチェーンコントラクトに最終的な鋳造指示を送信する責任を負っています。KMS環境を掌握することは、Resolvプロトコルの「紙幣印刷機」を掌握することに等しく、すべてのフロントエンド制限を迂回して、スマートコントラクトに合法的な鋳造コマンドを直接下すことが可能になりました。

2.2 致命的な脆弱性:欠落したオンチェーン検証と単一障害点

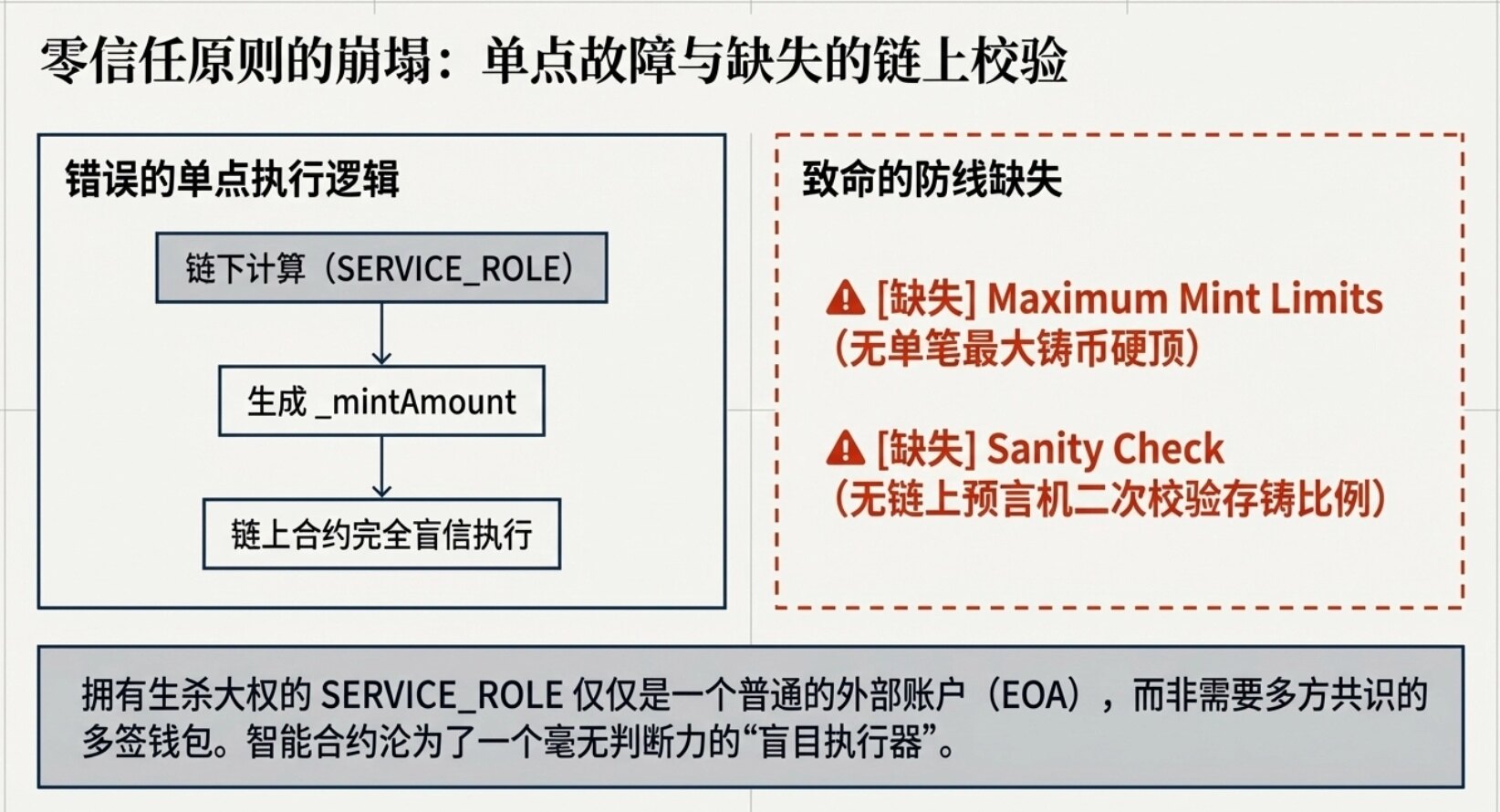

攻撃者が秘密鍵を取得したとしても、スマートコントラクトの設計が適切であれば、損失は極めて小さな範囲に限定できたはずです。しかし、Resolvのスマートコントラクトレベルでの設計欠陥が、この危機を無数に増幅させました。

ResolvのUSR鋳造プロセスは2段階に分かれています:

1. リクエスト段階:ユーザーがオンチェーンでリクエスト(requestMintまたはrequestSwap)を開始し、USDCをプロトコルの金庫に預け入れます。

2. 実行段階:プロジェクト側のオフチェーンバックエンドサービス(SERVICE_ROLE権限を持つ)がリクエストを監視し、オフチェーンでPythオラクルを使用して預け入れ資産の価値をチェックし、鋳造すべきUSRの数量を計算した後、オンチェーンコントラクトのcompleteMintまたはcompleteSwap関数を呼び出し、_mintAmountパラメータを渡して鋳造を完了します。

問題の核心は、鋳造コントラクトがSERVICE_ROLEによって提供される_mintAmountパラメータを完全に盲目的に信頼していた点にあります。コントラクトコードには、単一取引あたりの最大鋳造数量のハード上限が設定されておらず、またオンチェーンで再度オラクルを呼び出して預入金額と鋳造金額の間の比率について合理性チェックを行うこともありませんでした。

この設計は、DeFiの中核哲学である「ゼロトラスト」原則に深刻に反しています。さらに悪いことに、この生殺与奪の権限を持つSERVICE_ROLEは、単なる通常の外部所有アカウント(EOA)であり、複数者によるコンセンサスを必要とするマルチシグウォレットではありませんでした。この単一の秘密鍵が一度盗まれると、攻撃者は鋳造数量を自由に改ざんできるようになります。

2.3 攻撃の実行と壊滅的な緊急対応

「鋳造権」を掌握した後、攻撃者の行動は迅速かつ断固たるものでした:

1. 少額預入と無限増幅:北京時間3月22日10:21頃、攻撃者はまず通常のオンチェーンリクエストを通じて、約100,000枚のUSDCを預け入れました。その後、盗まれたSERVICE_ROLE秘密鍵を使用して完了関数を呼び出し、本来10万枚であるべき鋳造量を、悪意を持って4995万枚に改ざんしました。約5000万枚の無担保USRが瞬時に無から創造されました。

2. 繰り返しの収穫:最初の攻撃成功を確認した後、攻撃者は同じ手口を繰り返し、さらに10万USDCを預け入れ、追加で3000万枚のUSRを鋳造しました。これにより、攻撃者はわずか約20万ドルのコストで、8000万枚の資産裏付けのないUSRを創造しました。

3. 資金の流れ、市場暴落、エコシステムのシステミックな壊滅

3.1 精巧な現金化ルート

攻撃者は8000万USRを入手した後、大量のUSRをwstUSR(Wrapped Staked USR)に変換しました。wstUSRはステーキング派生トークンであり、その価値はステーキングプール内のシェアを表し、USRと固定1:1でペッグされているわけではありません。この中間ステップを通じて、攻撃者はUSR現物市場への直接的な流動性制約を回避することに成功し、巨大な売り圧力を流動性は低いが代替性と秘匿性に優れたデリバティブ市場に移転させました。

その後、攻撃者は様々なDEXとクロスチェーンブリッジを利用し、USRとwstUSRをUSDCとUSDTに分割して高頻度で交換し、最終的にすべてをイーサリアム(ETH)に変換しました。

巨大な売り圧力は、CurveのUSR/USDCプールの流動性を瞬時に枯渇させました。わずか17分の間に、USRの価格は1ドルから0.025ドルに暴落しました。攻撃者が最終的に現金化に成功したのは約11,408 ETH(約2400万ドル相当)のみであり、実際の現金化率は約30%に過ぎませんでした(残りの70%の価値は流動性枯渇による巨大なスリッページで蒸発しました)。しかし、この2400万ドルの実質的な資金流出は、Resolvプロトコルに壊滅的な打撃を与えるには十分でした。

マルチシグガバナンスの致命的な反作用:危機が勃発した時、Resolv Labsの緊急対応は壊滅的と言えるものでした。ハッカーが最初の攻撃を完了した後、プロトコルが緊急停止されるまでに3時間も要しました。そのうち約1時間の遅延は、マルチシグ取引に必要な4つの署名を収集するためだけに費やされました。このタイムゾーンを跨ぎ、複数の主体が関与するマルチシグメカニズムは、平時には分散化と内部不正防止の安全保障となりますが、ハッカーの秒単位の資金引き出し攻撃に直面した時には、迅速な損切りを阻害する致命的なボトルネックとなってしまいました。

3.2 MorphoとPublic Allocator:無リスク管理自動化の反作用

今回のUSRペッグ喪失事件は強い連鎖反応を引き起こし、最も注目を集めた被害者の一つがMorphoレンディングプロトコ