鏈上偵探ZachXBT實錘:Axiom員工利用內部權限進行內幕交易

- 核心觀點:鏈上偵探ZachXBT發布調查報告,指控加密交易平台Axiom多名員工長期濫用內部系統權限,非法查詢用戶私人錢包資訊並涉嫌從事內幕交易,暴露了該平台在內部權限管控上存在重大漏洞。

- 關鍵要素:

- 涉事高級員工Broox Bauer自2025年初起,利用後台權限追蹤用戶錢包,並制定了團隊查詢規則,相關行為有錄音和內部截圖為證。

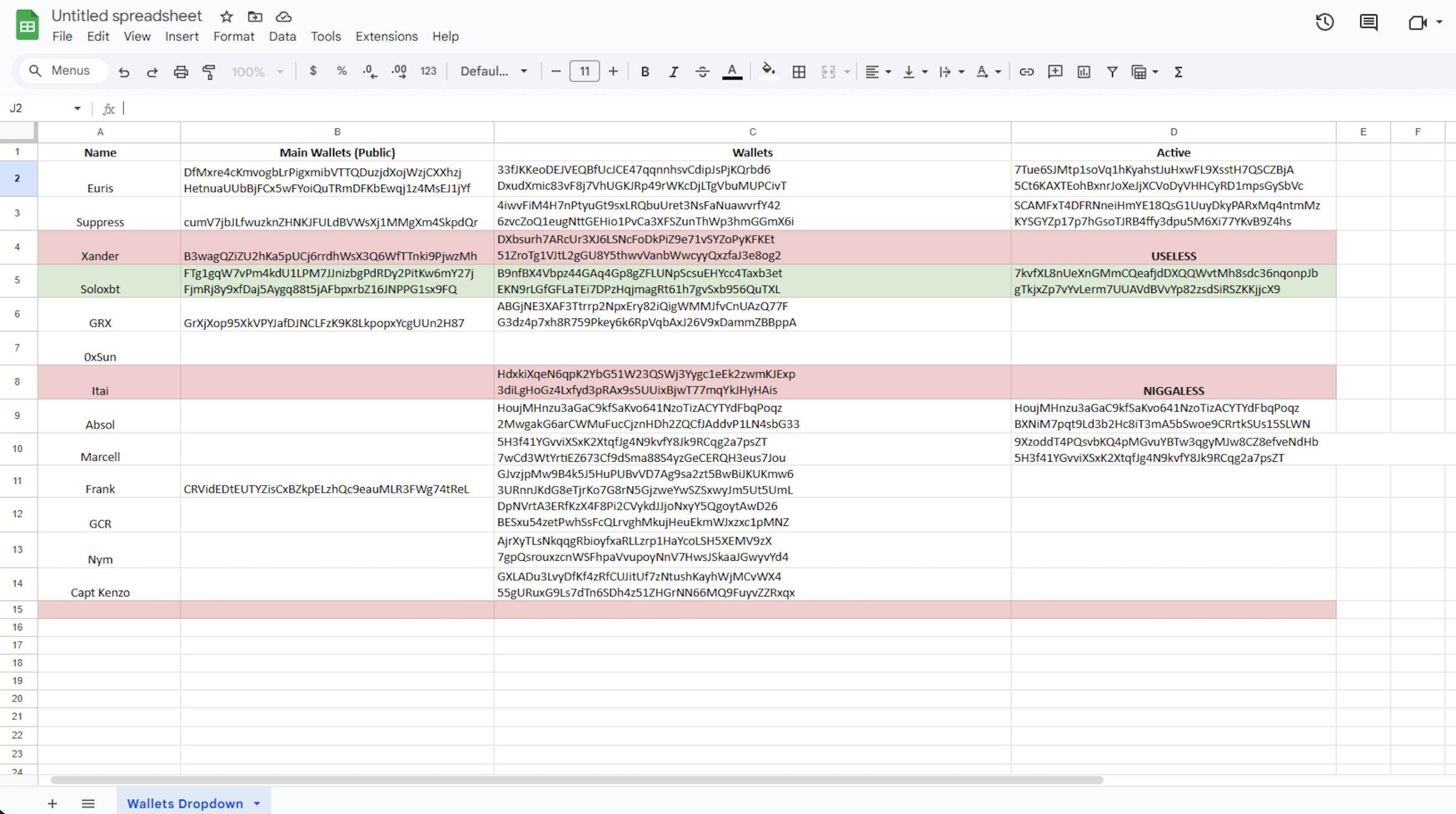

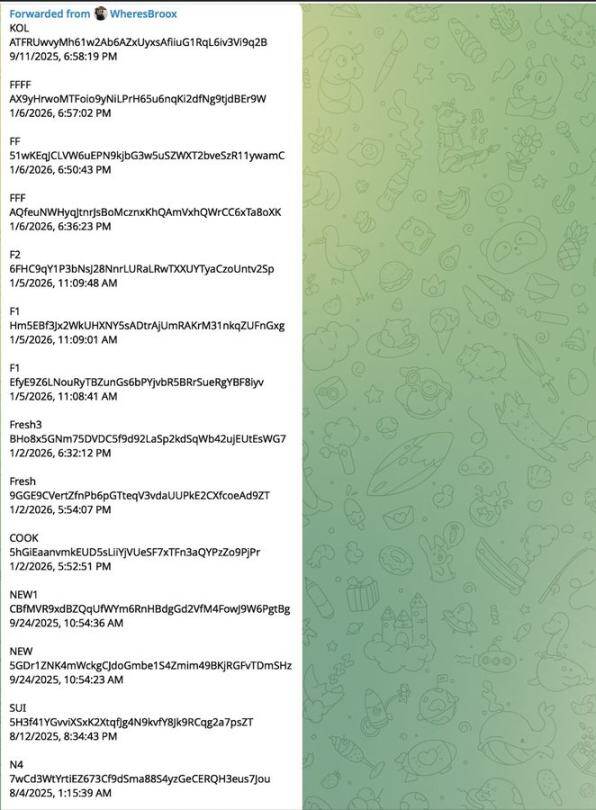

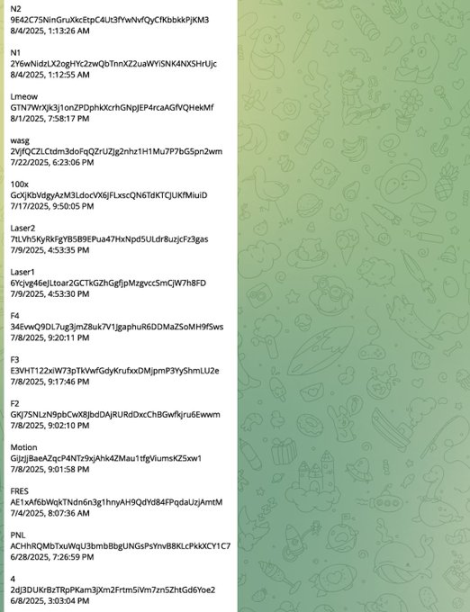

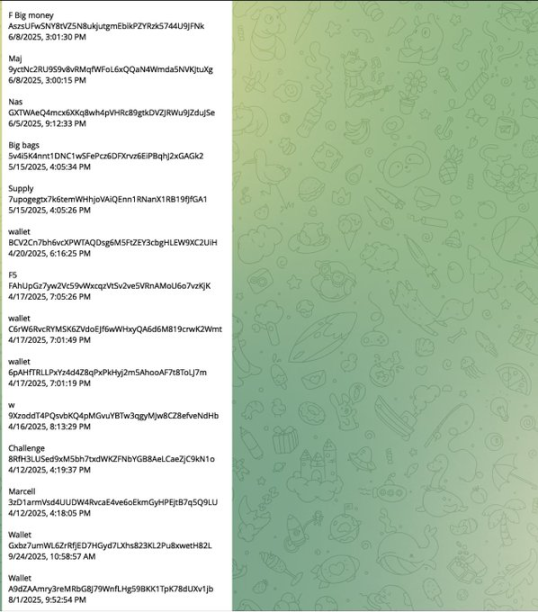

- 調查證據包括洩露的Google表格,其中彙總了通過內部後台獲取的KOL錢包地址,多名KOL已獨立確認其準確性。

- Broox在2026年2月的通話中詳細說明了利用權限幫助同夥快速獲利20萬美元的計劃,其個人交易所帳戶截圖顯示該方案已產生收益。

- 報告指出Axiom後台權限設置過於寬泛,員工可查看用戶完整錢包列表、交易歷史等敏感資訊,且公司缺乏有效的監控與權限管控機制。

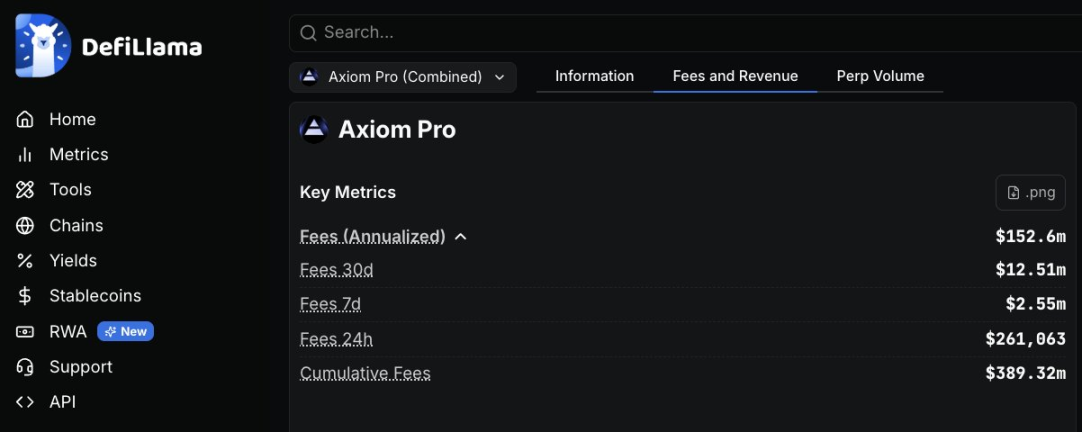

- Axiom作為一家高營收平台(累計超3.9億美元),此案可能引發紐約南區聯邦檢察官(SDNY)的介入調查。

原文作者:ZachXBT

原文編譯:深潮 TechFlow

深潮導讀:鏈上偵探 ZachXBT 發布完整調查報告,指控加密交易平台 Axiom 多名員工長達一年以上濫用內部系統權限,查詢用戶私人錢包資訊並從事內線交易。調查由客戶委託發起,證據包括錄音通話、內部截圖及鏈上資金流向圖,涉案員工策劃幫助同夥快速獲利 20 萬美元。Axiom 迄今營收逾 3.9 億美元,此案暴露了加密平台內部權限管控的重大漏洞。

(一)

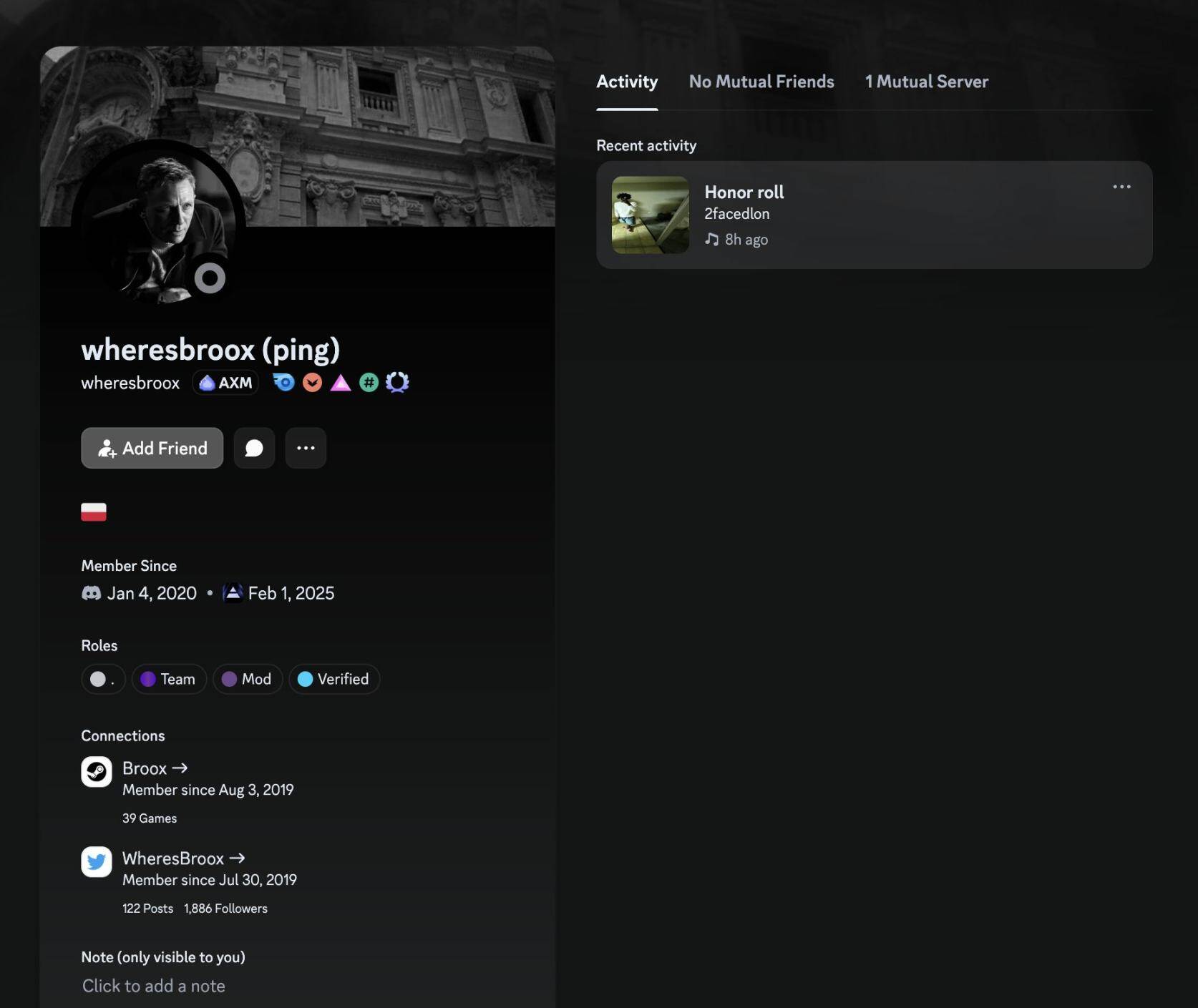

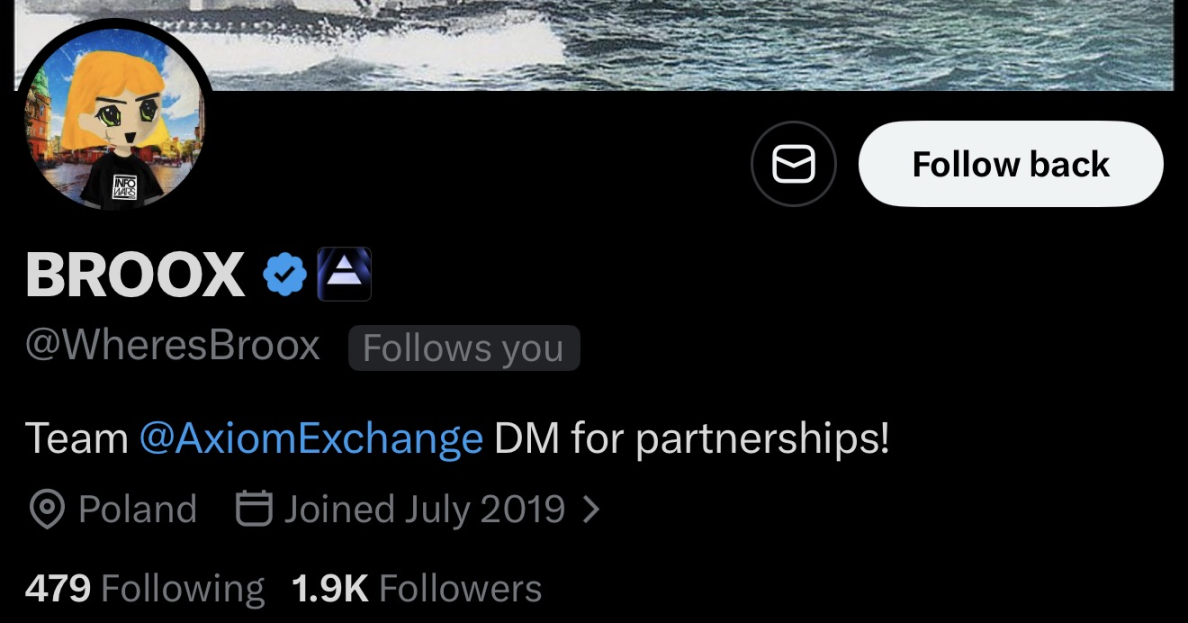

認識一下 @WheresBroox(Broox Bauer)。他是 @AxiomExchange 多名涉案員工之一,被指自 2025 年初起,利用公司內部工具的權限管控缺失,查詢用戶敏感資訊,並透過追蹤私人錢包活動進行內線交易。

(二)

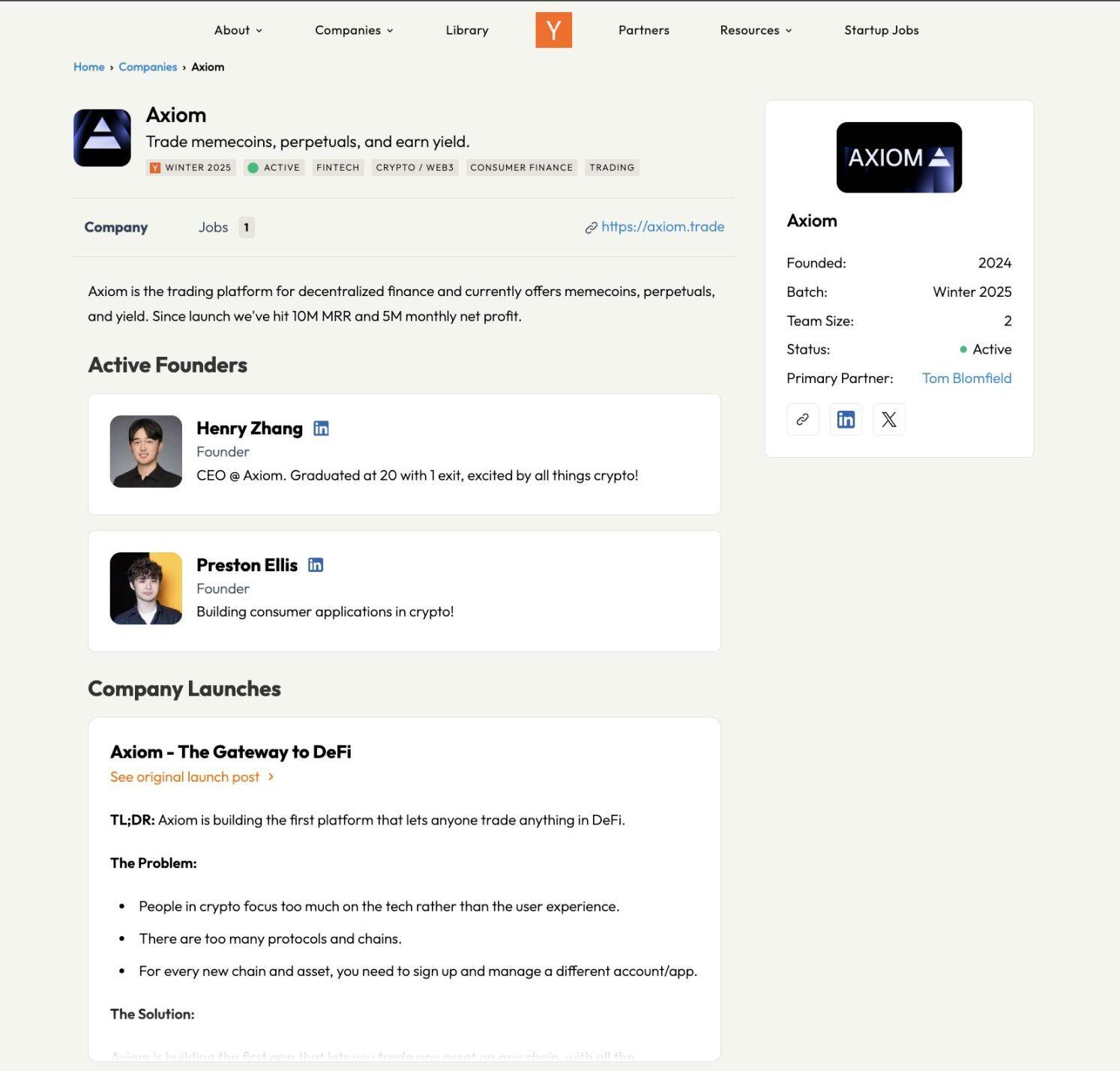

Axiom 是一家由 Mist 和 Cal 於 2024 年創立的加密交易平台。經歷 Y Combinator 2025 年冬季班孵化後,它迅速成為該領域最賺錢的公司之一,迄今累計營收超過 3.9 億美元。

我受客戶委託,在收到相關舉報後對 Axiom 的不當行為指控展開調查。

(三)

Broox 目前是 Axiom 的高級業務拓展員工,常駐紐約。

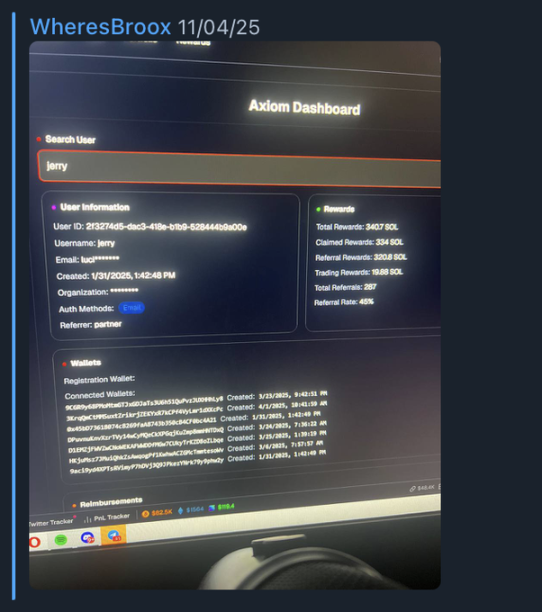

在錄音片段中,Broox 表示他可以透過推薦碼、錢包地址或 UID 追蹤任意 Axiom 用戶,並聲稱自己能「查出這個人的一切」。

他還描述了自己最初只查 10 到 20 個錢包,然後隨著時間推移慢慢增加——「這樣不會顯得那麼可疑」。

在同一錄音的另一段片段中,Broox 制定了團隊成員向他申請查詢的規則,並表示他會把完整的錢包列表發過去。

這段完整錄音來自該團夥成員的一次私下策劃通話。

(四)

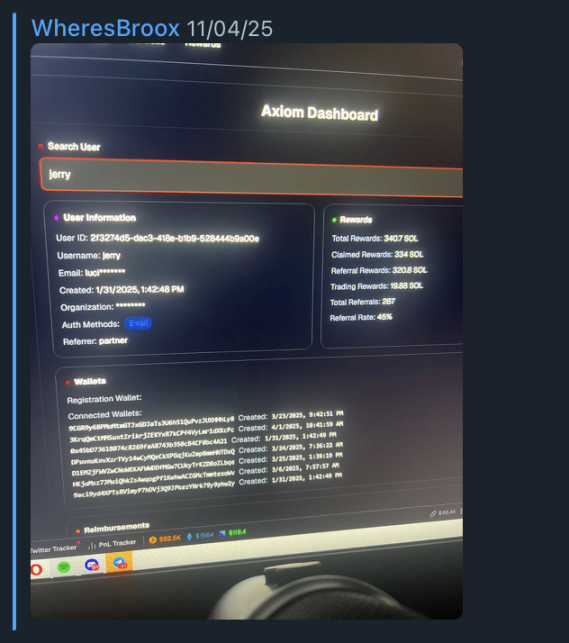

2025 年 4 月,Broox 分享了一張來自 Axiom 內部後台的截圖,顯示了交易員「Jerry」的私人錢包資訊。

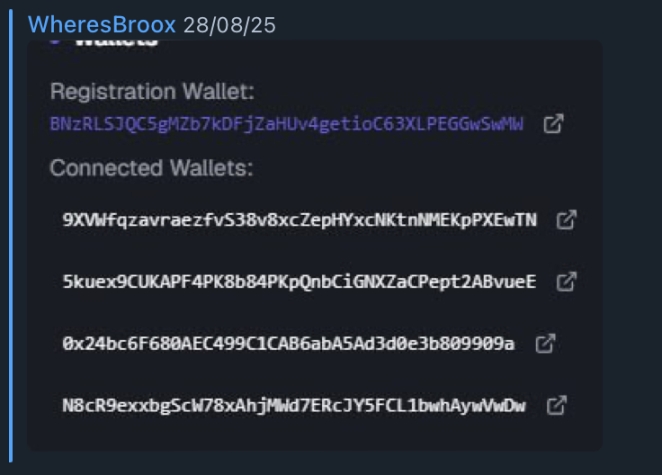

2025 年 8 月,Broox 發送了第二張截圖,顯示了交易員「Monix」的註冊資訊及關聯錢包。

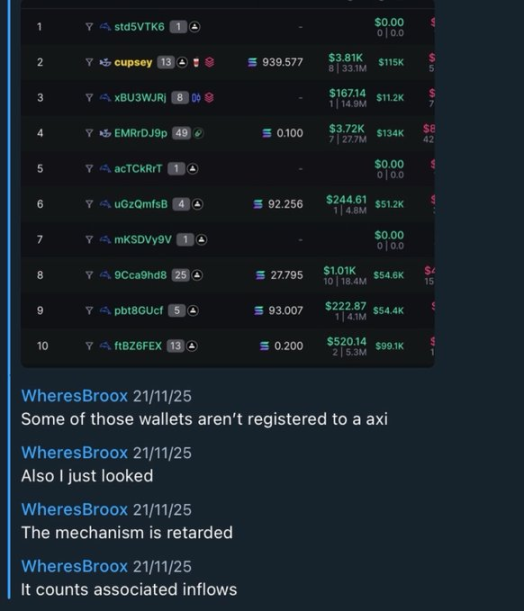

同年 8 月,Broox 還討論了對曾交易迷因幣「AURA」的 Axiom 用戶進行查詢的情況。

(五)

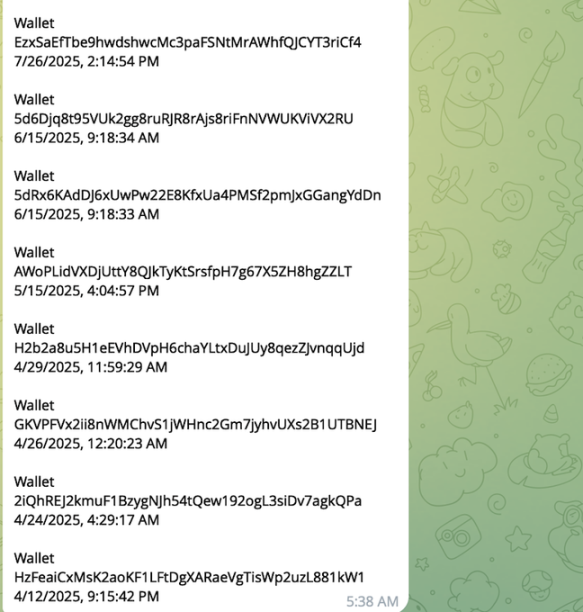

該團夥建立了一個 Google 表格,彙總了多個 KOL 目標的錢包地址。這些地址均透過 Broox 從 Axiom 內部後台獲取的數據整理而來。

表格中點名、或出現在洩露截圖中的多名 KOL 已被聯繫,並獨立確認了其中錢包數據的準確性。

(六)

被盯上的 KOL 之一是 Marcell,這名交易員以把 X 和 Telegram 上的粉絲當成「出貨接盤俠」而聲名狼藉。

他之所以成為目標,是因為他習慣在推廣迷因幣之前,先用私人錢包大量買入代幣(即「捆綁建倉」),再向粉絲喊單。

像 Marcell 這類交易員是此類濫權行為的絕佳目標——他們的地址複用率低,私人錢包幾乎不公開,這使得內部特權資訊的價值極高。

(七)

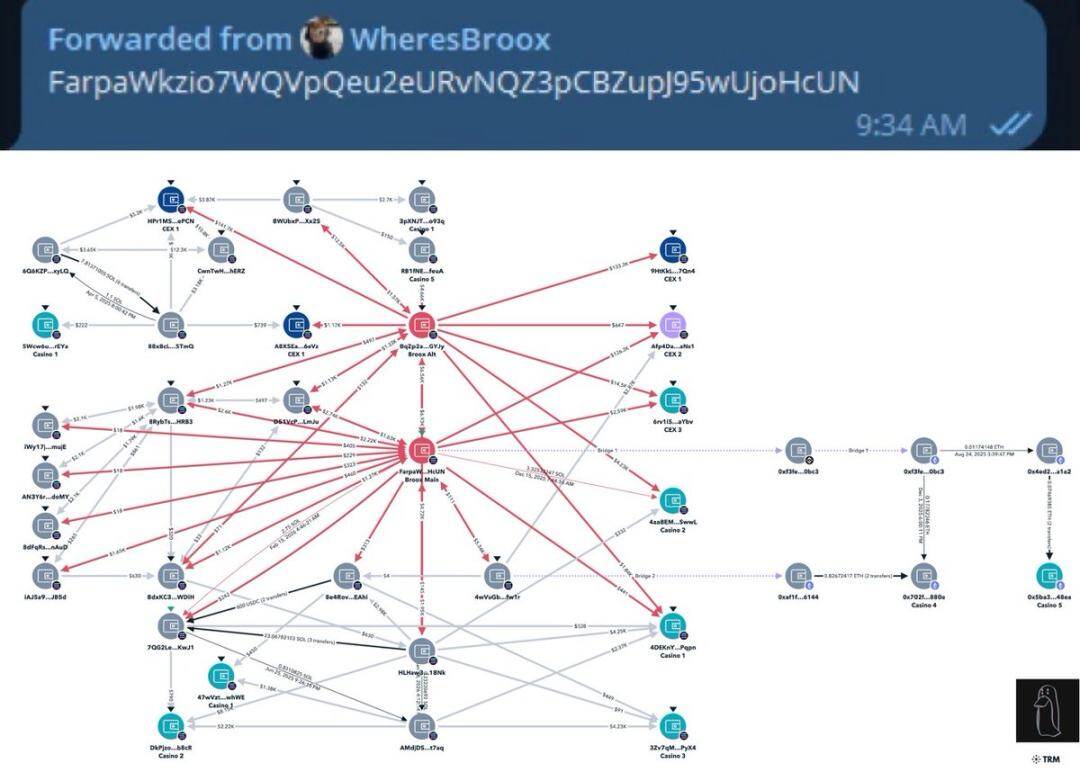

透過私聊訊息,Broox 的主錢包被識別出來,所有直接關聯地址均已繪製成圖。

FarpaWkzio7WQVpQeu2eURvNQZ3pCBZupJ95wUjoHcUN

由於關聯地址涉及大量迷因幣交易,僅憑其錢包數據很難鎖定高置信度的內線交易案例——除非能獲取 Axiom 內部日誌,核對交易下單的時間節點。

關聯地址的資金主要流向以下幾個中心化交易所充值地址:

- 9HtKkLzTVUGMS9BDMSXbVjooP1rVoeiFPj3tEtmj7Qn4

- A8XSEaZXYo8eidAMivoAonf8skBeW1QkfprdBJm6eVz

- HPr1MSrSB2i9r9Vcsj8Cmx2sUFGudpDum6kY9dp2ePCN

- Afp4DargofX8K67BRUuhVuoBy1DJn9vTbH3ico9CaNs1

- 6rv1iSZ7YyR18R7EPvXwHdDkNp3qzrE9YPQtPnLVaYbv

(八)

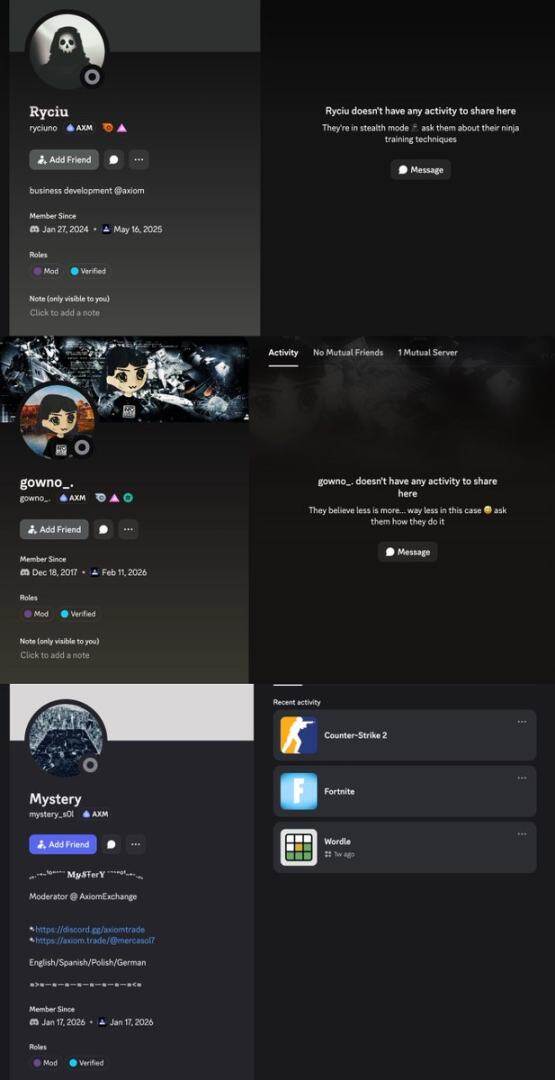

與 Broox 同在通話中的還有他的好友 Gowno(Seb),一名最近剛入職 Axiom 的版主。

在第一段錄音中,Broox 聲稱 Ryan(Ryucio)——Axiom 的另一名業務拓展員工——曾替他人使用內部後台查詢用戶資訊,並稱他幫忙讓自己的朋友 Mystery 進了 Axiom 擔任版主。

在第二段錄音中,Broox 談到了 Gowno 的職責將如何隨著時間推移不斷擴展,並表示他最終可以協助進行錢包查詢。

Ryan 和 Mystery 均未出現在本次錄音通話中。

(九)

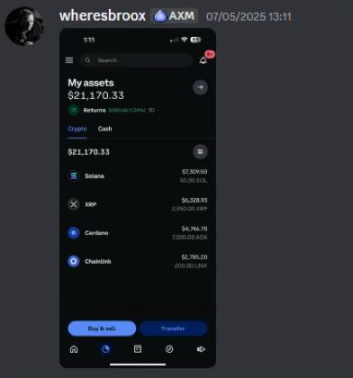

在 2026 年 2 月的這次錄音通話中,Broox 詳細說明了一個計劃:利用其在 Axiom 的權限,幫助 Gowno 快速獲利 20 萬美元。這與他自 2025 年初以來與其他人從事的類似違規行為高度吻合。

他在私聊中還分享了自己的交易所帳戶餘額截圖,表明這套方案已經在產生實際收益。

(十)

本次調查由客戶委託,我作為獨立調查人對 Axiom 內部的指控不當行為展開調查,以上均為調查結論。

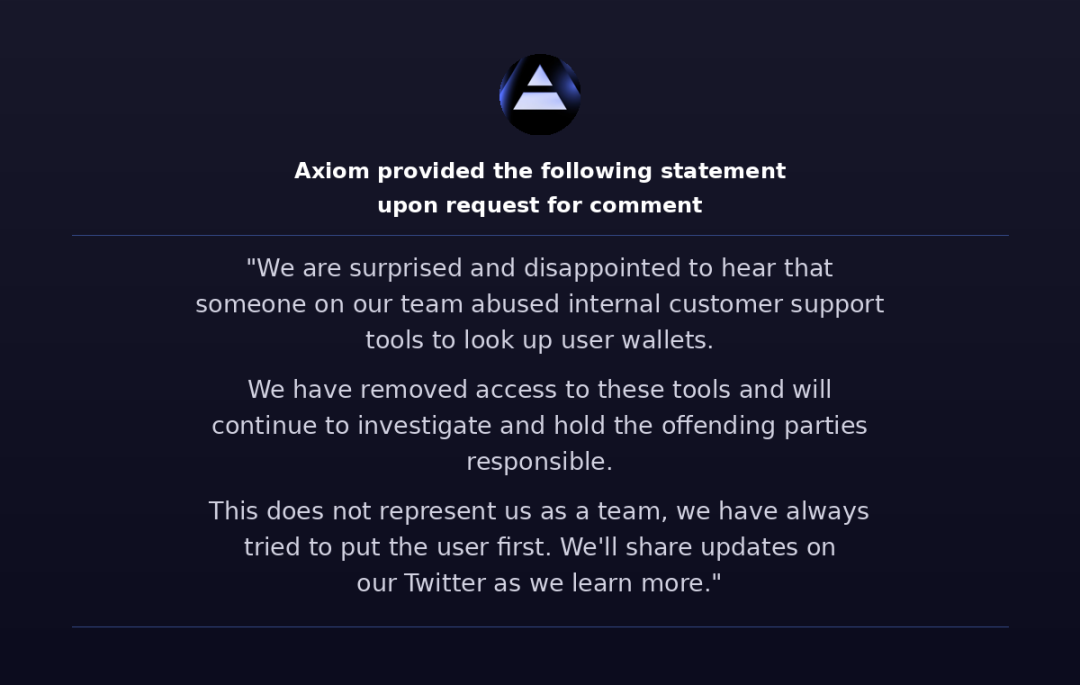

今天早些時候,我已聯繫 Axiom 團隊請其置評,其官方聲明已附於原文。

無論 Cal 或 Mist 是否知情,公司從一開始就幾乎沒有建立任何監控機制或存取權限管控,來防範此類濫權行為的發生。

公司授予員工的數據存取範圍相當廣泛——在一個隨手可查的後台系統裡,員工可以看到用戶的完整錢包列表(含日期 / 時間)、用戶正在追蹤的錢包、交易歷史、錢包備註名以及關聯帳戶。而這些權限,對於業務拓展崗位來說實屬罕見。

鑑於 Broox 常駐紐約,我認為此案或許是紐約南區聯邦檢察官(SDNY)介入的好機會,因為它可能落在其司法管轄範圍內。

無論最終是否提起刑事訴訟,我希望 Axiom 聯合創辦人能對這些濫權行為進一步展開內部調查,並考慮對涉案員工採取法律行動。

編輯注:本文編譯自推文調查報告,圖片為調查證據截圖。