Mặt trận mới trong cuộc chiến bí mật giữa Bắc Triều Tiên: Upbit, "máy ATM hạt nhân" của tin tặc Triều Tiên?

- 核心观点:韩国交易所屡遭国家级黑客攻击。

- 关键要素:

- Upbit再被盗3680万美元资产。

- 朝鲜黑客组织Lazarus为主谋。

- 累计损失超2亿美元。

- 市场影响:暴露交易所安全脆弱性。

- 时效性标注:长期影响

Tiêu đề gốc: "Kimchi Premium vs. Tin tặc nhà nước: Những động thái ngầm của Bắc Triều Tiên sau vụ trộm liên tiếp của Upbit"

Tác giả gốc: Deep Tide TechFlow

Thị trường phục hồi, nhưng sàn giao dịch lại bị tấn công lần nữa.

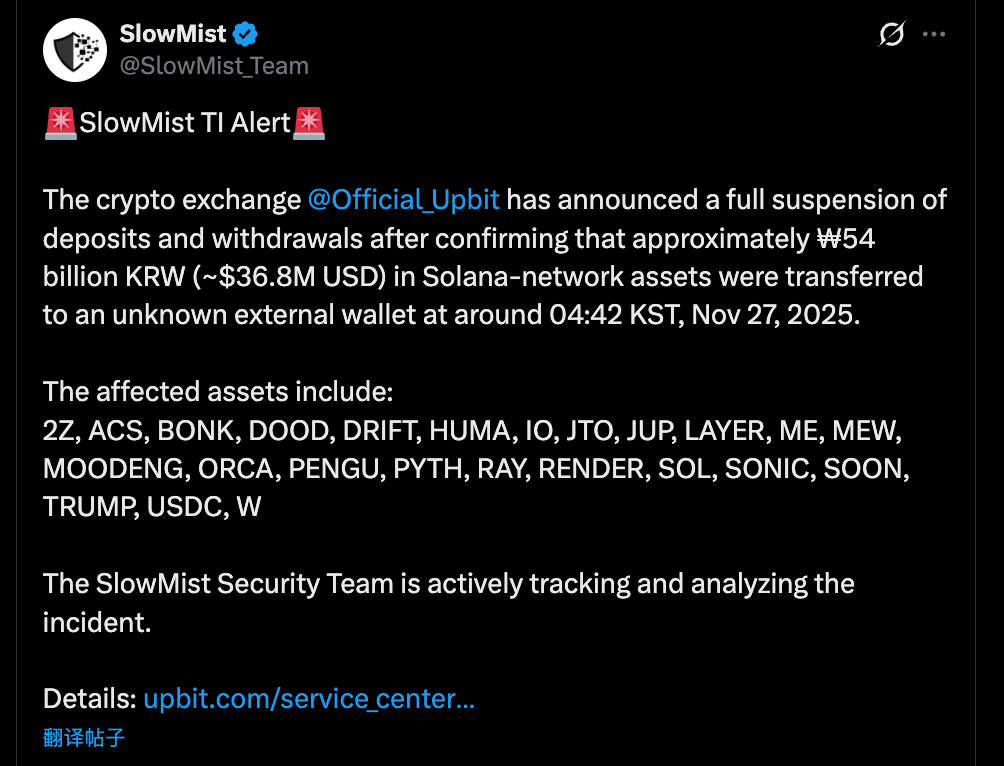

Vào ngày 27 tháng 11, Upbit, sàn giao dịch tiền điện tử lớn nhất Hàn Quốc, đã xác nhận một vụ vi phạm bảo mật dẫn đến mất khoảng 54 tỷ won (khoảng 36,8 triệu đô la Mỹ) tài sản.

Vào lúc 04:42 sáng giờ Seoul (KST) ngày 27 tháng 11, trong khi hầu hết các nhà giao dịch Hàn Quốc vẫn còn đang ngủ, địa chỉ ví nóng Solana của Upbit đã chứng kiến lượng tiền bị rút ra lớn bất thường.

Theo dữ liệu giám sát trên chuỗi từ các tổ chức bảo mật như SlowMist, những kẻ tấn công không sử dụng một phương thức chuyển giao tài sản duy nhất mà thay vào đó thực hiện hành động "xóa sổ" tài sản của Upbit trên chuỗi Solana.

Tài sản bị đánh cắp không chỉ bao gồm token cốt lõi SOL và stablecoin USDC mà còn hầu hết các token tiêu chuẩn SPL chính thống trong hệ sinh thái Solana.

Danh sách tài sản bị đánh cắp (một phần):

- DeFi/Cơ sở hạ tầng : JUP (Jupiter), RAY (Raydium), PYTH (Mạng Pyth), JTO (Jito), RENDER, IO, v.v.

- Meme/liên quan đến cộng đồng : BONK, WIF, MOODENG, PENGU, MEW, TRUMP, v.v.

- Các dự án khác bao gồm: ACS, DRIFT, ZETA, SONIC, v.v.

Cuộc tấn công toàn diện này cho thấy rằng những kẻ tấn công có khả năng đã truy cập được vào khóa riêng của ví nóng Upbit dành cho hệ sinh thái Solana hoặc máy chủ ký được kiểm soát trực tiếp, cho phép chúng ủy quyền chuyển tất cả mã thông báo SPL trong ví đó.

Đối với Upbit, một công ty khổng lồ nắm giữ 80% thị phần tại Hàn Quốc và tự hào có chứng nhận bảo mật cấp cao nhất từ Cơ quan An ninh và Internet Hàn Quốc (KISA), đây chắc chắn là một vụ vi phạm nghiêm trọng.

Tuy nhiên, đây không phải là lần đầu tiên sàn giao dịch chứng khoán Hàn Quốc bị tấn công.

Nếu chúng ta mở rộng dòng thời gian, chúng ta sẽ thấy rằng thị trường tiền điện tử Hàn Quốc thực sự đã bị tin tặc nhắm mục tiêu, đặc biệt là tin tặc Triều Tiên, trong tám năm qua.

Thị trường tiền điện tử Hàn Quốc không chỉ là sòng bạc điên cuồng nhất thế giới dành cho các nhà đầu tư bán lẻ mà còn là "con gà đẻ trứng vàng" thuận tiện nhất cho các tin tặc Triều Tiên.

Tám năm xung đột Bắc-Nam Triều Tiên, một biên niên sử bị đánh cắp

Từ các cuộc tấn công bằng vũ lực ban đầu cho đến các cuộc xâm nhập kỹ thuật xã hội sau này, các phương pháp tấn công đã liên tục phát triển và lịch sử đau khổ của các sàn giao dịch chứng khoán Hàn Quốc cũng kéo dài.

Tổng thiệt hại: Khoảng 200 triệu đô la (dựa trên giá tại thời điểm xảy ra vụ trộm; nếu tính theo giá hiện tại, con số này vượt quá 1,2 tỷ đô la, trong đó riêng 342.000 ETH bị đánh cắp từ Upbit vào năm 2019 hiện có giá trị hơn 1 tỷ đô la).

2017: Kỷ nguyên hoang dã - Tin tặc nhắm mục tiêu vào máy tính của nhân viên

Năm 2017 đánh dấu sự khởi đầu của thị trường tiền điện tử tăng giá, nhưng cũng là khởi đầu cho cơn ác mộng đối với các sàn giao dịch của Hàn Quốc.

Năm đó, Bithumb, sàn giao dịch trực tuyến lớn nhất Hàn Quốc, là sàn đầu tiên bị ảnh hưởng. Vào tháng 6, tin tặc đã đột nhập vào máy tính cá nhân của một nhân viên Bithumb, đánh cắp thông tin cá nhân của khoảng 31.000 người dùng. Sau đó, chúng sử dụng dữ liệu này để thực hiện các cuộc tấn công lừa đảo có chủ đích, đánh cắp khoảng 32 triệu đô la. Các cuộc điều tra sau đó cho thấy máy tính của nhân viên này chứa dữ liệu khách hàng chưa được mã hóa, và công ty thậm chí còn chưa cài đặt các bản cập nhật bảo mật cơ bản.

Điều này đã phơi bày tình trạng quản lý an ninh sơ khai tại sàn giao dịch chứng khoán Hàn Quốc vào thời điểm đó, nơi mà ngay cả những nguyên tắc cơ bản như "không lưu trữ dữ liệu khách hàng trên máy tính cá nhân" cũng chưa được thiết lập.

Đáng chú ý hơn nữa là sự sụp đổ của sàn giao dịch tầm trung Youbit. Sàn giao dịch này đã phải chịu hai đòn giáng mạnh trong vòng một năm: mất gần 4.000 bitcoin (khoảng 5 triệu đô la) vào tháng 4, và sau đó bị đánh cắp 17% tài sản vào tháng 12. Quá choáng ngợp, Youbit tuyên bố phá sản, người dùng chỉ có thể rút 75% số dư, phần còn lại phải chờ đợi một quá trình thanh lý kéo dài.

Sau sự cố Youbit, Cơ quan An ninh mạng Hàn Quốc (KISA) đã lần đầu tiên công khai cáo buộc Triều Tiên đứng sau vụ việc. Điều này cũng gửi đi một tín hiệu đến thị trường:

Các sàn giao dịch không còn giao dịch với những tên trộm mạng thông thường nữa mà là với các nhóm tin tặc được nhà nước tài trợ với động cơ địa chính trị.

2018: Vụ trộm ví nóng

Vào tháng 6 năm 2018, thị trường Hàn Quốc đã phải hứng chịu một loạt đòn giáng mạnh.

Vào ngày 10 tháng 6, sàn giao dịch tầm trung Coinrail đã bị tấn công, gây thiệt hại hơn 40 triệu đô la. Không giống như các cuộc tấn công trước đây, lần này tin tặc chủ yếu nhắm vào các token ICO phổ biến lúc bấy giờ (như NPXS của Pundi X), thay vì Bitcoin hay Ethereum. Sau tin tức này, giá Bitcoin đã giảm mạnh hơn 10% trong thời gian ngắn, và toàn bộ thị trường tiền điện tử đã mất hơn 40 tỷ đô la vốn hóa thị trường chỉ trong vòng hai ngày.

Chỉ mười ngày sau, Bithumb, một sàn giao dịch hàng đầu của Hàn Quốc, cũng bị tấn công, với số XRP và các token khác trị giá khoảng 31 triệu đô la bị đánh cắp từ ví nóng. Trớ trêu thay, chỉ vài ngày trước vụ tấn công, Bithumb đã thông báo trên Twitter rằng họ đang "chuyển tài sản sang ví lạnh để nâng cấp hệ thống bảo mật".

Đây là lần thứ ba Bithumb bị tấn công trong vòng một năm rưỡi.

Hàng loạt vụ vỡ nợ đã gây tổn hại nghiêm trọng đến niềm tin của thị trường. Sau sự cố, Bộ Khoa học và Công nghệ Hàn Quốc đã tiến hành kiểm tra an ninh đối với 21 sàn giao dịch trong nước và phát hiện chỉ có 7 sàn vượt qua tất cả 85 bài kiểm tra, trong khi 14 sàn còn lại "có nguy cơ bị tin tặc tấn công bất cứ lúc nào", trong đó 12 sàn có lỗ hổng nghiêm trọng trong quản lý ví lạnh.

2019: 342.000 ETH của Upbit bị đánh cắp

Vào ngày 27 tháng 11 năm 2019, Upbit, sàn giao dịch tiền điện tử lớn nhất Hàn Quốc, đã phải hứng chịu vụ trộm cắp lớn nhất trong lịch sử nước này.

Tin tặc đã lợi dụng việc dọn dẹp ví của các sàn giao dịch để chuyển 342.000 ETH chỉ trong một giao dịch. Thay vì ngay lập tức rút tiền, chúng đã sử dụng công nghệ "peel chain" để chia nhỏ số tiền thành vô số giao dịch nhỏ, chuyển từng lớp một cho đến khi cuối cùng được chuyển đến hàng chục sàn giao dịch và máy trộn không KYC.

Cuộc điều tra cho thấy 57% số ETH bị đánh cắp đã được đổi lấy Bitcoin với mức chiết khấu 2,5% so với giá thị trường trên các sàn giao dịch bị nghi ngờ do Triều Tiên điều hành, trong khi 43% còn lại được rửa tiền thông qua 51 sàn giao dịch ở 13 quốc gia.

Phải đến tháng 11 năm 2024, tức năm năm sau, cảnh sát Hàn Quốc mới chính thức xác nhận vụ việc do nhóm tin tặc Triều Tiên Lazarus Group và Andariel thực hiện. Các nhà điều tra đã xác định được những kẻ tấn công thông qua việc theo dõi địa chỉ IP, phân tích dòng tiền và cụm từ "흘한일" (có nghĩa là "không quan trọng") đặc trưng của Triều Tiên xuất hiện trong mã tấn công.

Chính quyền Hàn Quốc đã hợp tác với FBI Hoa Kỳ để theo dõi tài sản và sau bốn năm tiến hành tố tụng, cuối cùng đã thu hồi được 4,8 bitcoin (khoảng 600 triệu won) từ một sàn giao dịch của Thụy Sĩ, sau đó được trả lại cho Upbit vào tháng 10 năm 2024.

Tuy nhiên, so với tổng số tiền bị đánh cắp thì số tiền thu hồi được gần như không đáng kể.

2023: Sự kiện GDAC

Vào ngày 9 tháng 4 năm 2023, sàn giao dịch tầm trung GDAC đã bị tấn công, mất khoảng 13 triệu đô la, tương đương 23% tổng tài sản được lưu ký.

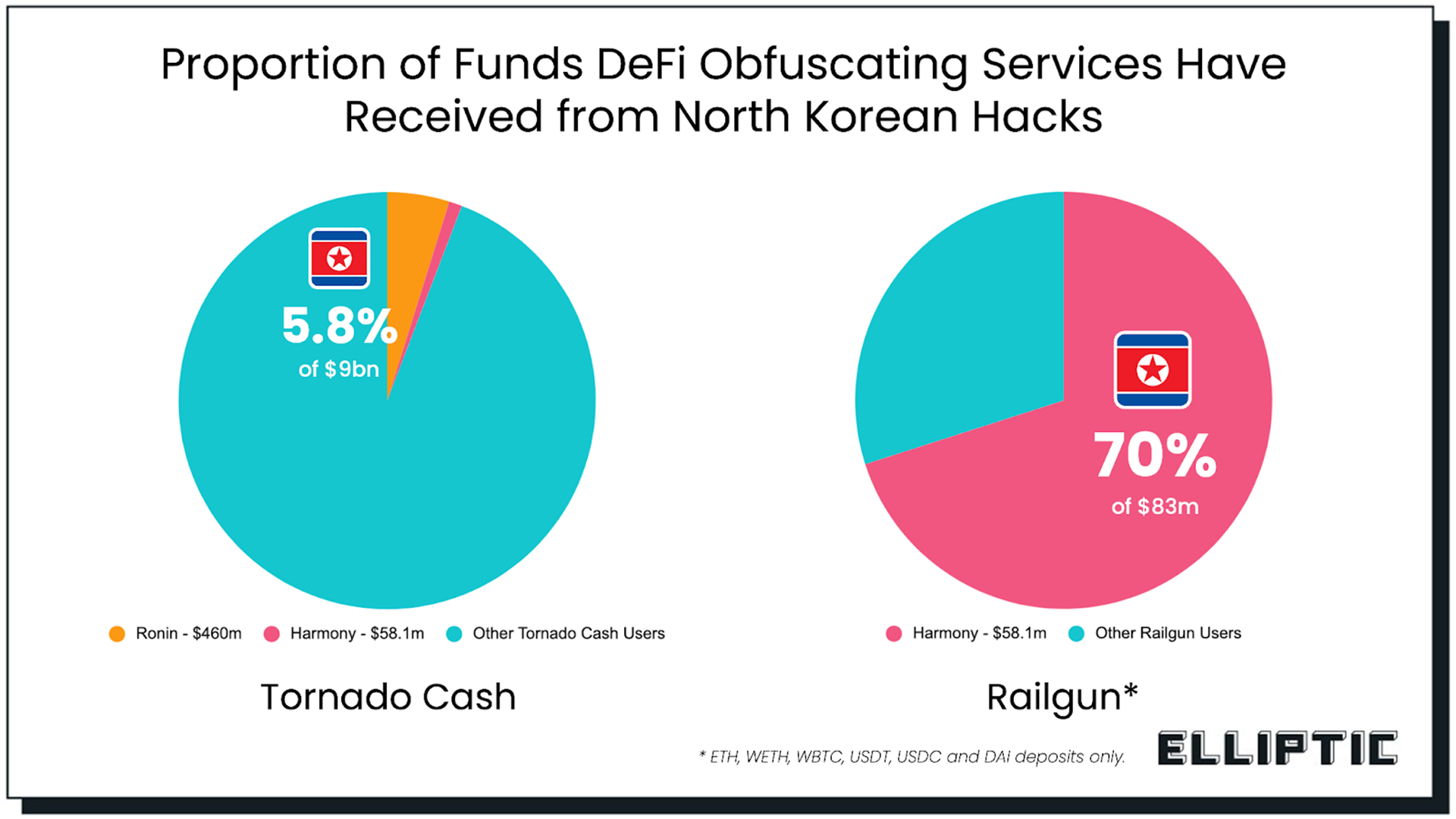

Số tài sản bị đánh cắp bao gồm khoảng 61 BTC, 350 ETH, 10 triệu token WEMIX và 220.000 USDT. Tin tặc đã chiếm quyền kiểm soát ví nóng của GDAC và nhanh chóng rửa một số tiền bằng máy trộn Tornado Cash.

2025: Sáu năm sau, vào cùng ngày hôm đó, Upbit lại một lần nữa trở thành nạn nhân.

Vào cùng ngày này sáu năm trước (ngày 27 tháng 11), Upbit đã mất 342.000 ETH.

Lịch sử đã lặp lại. Lúc 4:42 sáng, ví nóng Solana của Upbit đã xảy ra hiện tượng rút tiền bất thường, với khoảng 54 tỷ won (36,8 triệu đô la Mỹ) được chuyển đến một địa chỉ không xác định.

Sau sự cố Upbit năm 2019, Hàn Quốc đã chính thức ban hành Đạo luật Thông tin Tài chính Cụ thể (Đạo luật Thông tin Tài chính Đặc biệt) vào năm 2020, yêu cầu tất cả các sàn giao dịch phải có chứng nhận ISMS (Hệ thống Quản lý An ninh Thông tin) và mở tài khoản tên thật tại các ngân hàng. Nhiều sàn giao dịch nhỏ hơn không đáp ứng được yêu cầu đã buộc phải rời khỏi thị trường, thu hẹp quy mô ngành từ "cuộc chiến trăm sàn" thành một thị trường do một vài gã khổng lồ thống trị. Upbit, được hỗ trợ bởi nguồn lực từ tập đoàn Kakao và đã đạt được chứng nhận, từng nắm giữ hơn 80% thị phần.

Tuy nhiên, sáu năm nỗ lực tuân thủ đã không cứu được Upbit khỏi cuộc khủng hoảng này.

Tính đến thời điểm báo chí đưa tin, Upbit đã thông báo rằng họ sẽ bồi thường toàn bộ thiệt hại cho người dùng bằng tài sản của mình, nhưng công ty vẫn chưa công bố thông tin chi tiết về danh tính kẻ tấn công và đường đi cụ thể của cuộc tấn công.

Kimchi cao cấp, tin tặc nhà nước và vũ khí hạt nhân

Việc các sàn giao dịch chứng khoán Hàn Quốc thường xuyên bị tấn công không chỉ đơn thuần là do trình độ công nghệ yếu kém mà còn là sự phản ánh bi thảm của tình hình địa chính trị.

Trong một thị trường tập trung cao độ với phí thanh khoản cực cao và vị trí địa lý độc đáo, sàn giao dịch Hàn Quốc về cơ bản đang sử dụng ngân sách an ninh của một công ty thương mại để chống lại lực lượng tin tặc cấp quốc gia với tham vọng răn đe hạt nhân.

Đơn vị này có tên là: Lazarus Group.

Lazarus, thuộc Tổng cục Tình báo Triều Tiên (RGB), là một trong những lực lượng tác chiến mạng tinh nhuệ nhất của Bình Nhưỡng.

Trước khi chuyển sang tiền điện tử, họ đã chứng minh được sức mạnh của mình trong lĩnh vực tài chính truyền thống.

Năm 2014, chúng xâm nhập vào Sony Pictures; năm 2016, chúng đánh cắp 81 triệu đô la từ Ngân hàng Trung ương Bangladesh; và năm 2017, chúng chỉ đạo cuộc tấn công ransomware WannaCry ảnh hưởng đến 150 quốc gia.

Bắt đầu từ năm 2017, Lazarus chuyển hướng tập trung sang lĩnh vực tiền điện tử. Lý do rất đơn giản:

So với các ngân hàng truyền thống, các sàn giao dịch tiền điện tử được quản lý lỏng lẻo hơn, có các tiêu chuẩn bảo mật không nhất quán và một khi thành công, tiền có thể được chuyển nhanh qua biên giới thông qua chuyển khoản trên chuỗi, bỏ qua các lệnh trừng phạt quốc tế.

Hàn Quốc tình cờ là nơi săn bắn lý tưởng.

Thứ nhất, Hàn Quốc là mục tiêu tự nhiên cho xung đột địa chính trị. Đối với Triều Tiên, việc tấn công các công ty Hàn Quốc không chỉ giúp tiếp cận nguồn vốn mà còn gây ra hỗn loạn ở một "quốc gia thù địch", đạt được hai mục tiêu cùng một lúc.

Thứ hai, mức chênh lệch giá giữa tiền điện tử và tiền mã hóa phản ánh một nguồn vốn sinh lời dồi dào. Các nhà đầu tư bán lẻ Hàn Quốc nổi tiếng thế giới với niềm đam mê tiền mã hóa, và mức chênh lệch giá này về cơ bản là do cung không đủ cầu, với lượng lớn won Hàn Quốc đổ vào để mua vào các tài sản tiền mã hóa có hạn.

Điều này có nghĩa là ví nóng của các sàn giao dịch Hàn Quốc có tính thanh khoản cao hơn nhiều so với các thị trường khác. Đối với tin tặc, đây chính là mỏ vàng.

Thứ ba, chúng có lợi thế về ngôn ngữ. Các cuộc tấn công của Lazarus không chỉ dựa vào kỹ thuật tấn công vét cạn (brute-force). Chúng còn rất thành thạo kỹ thuật tấn công xã hội, chẳng hạn như làm giả thông tin tuyển dụng, gửi email lừa đảo và mạo danh bộ phận chăm sóc khách hàng để lấy mã xác minh.

Bắc và Nam Triều Tiên có chung ngôn ngữ và văn hóa, không có rào cản ngôn ngữ, điều này làm tăng đáng kể tỷ lệ thành công của các cuộc tấn công lừa đảo có chủ đích nhằm vào nhân viên và người dùng Hàn Quốc.

Số tiền bị đánh cắp đã đi đâu? Đó có lẽ là phần thú vị nhất của câu chuyện.

Theo báo cáo của Liên Hợp Quốc và theo dõi của một số công ty phân tích blockchain, tiền điện tử bị Lazarus đánh cắp cuối cùng đã chảy vào chương trình vũ khí hạt nhân và tên lửa đạn đạo của Triều Tiên.

Trước đó, Reuters đã trích dẫn một báo cáo mật của Liên Hợp Quốc nêu rằng Triều Tiên đã sử dụng tiền điện tử bị đánh cắp để tài trợ cho chương trình phát triển tên lửa của mình.

Vào tháng 5 năm 2023, Anne Neuberger, Phó Cố vấn An ninh Quốc gia Nhà Trắng, đã công khai tuyên bố rằng khoảng 50% nguồn tài trợ cho chương trình tên lửa của Triều Tiên đến từ các cuộc tấn công mạng và trộm cắp tiền điện tử; con số này tăng thêm so với "khoảng một phần ba" mà bà đưa ra vào tháng 7 năm 2022.

Nói cách khác, mỗi lần một sàn giao dịch chứng khoán Hàn Quốc bị tấn công, gián tiếp có thể góp phần vào sự phát triển đầu đạn hạt nhân ở phía bên kia vĩ tuyến 38.

Trong khi đó, các phương thức rửa tiền khá tinh vi: tài sản bị đánh cắp đầu tiên được chia thành vô số giao dịch nhỏ bằng công nghệ "chuỗi tách", sau đó nguồn gốc của chúng bị che giấu bởi các máy trộn tiền xu (như Tornado Cash và Sinbad), sau đó chúng được đổi lấy Bitcoin với giá chiết khấu thông qua một sàn giao dịch do Triều Tiên xây dựng và cuối cùng được đổi thành tiền pháp định thông qua các kênh ngầm ở Trung Quốc và Nga.

Năm 2019, cảnh sát Hàn Quốc chính thức công bố kết quả điều tra vụ trộm 342.000 ETH từ Upbit. Cuộc điều tra cho thấy 57% số ETH bị đánh cắp đã được đổi lấy Bitcoin với mức giá thấp hơn 2,5% giá trị thị trường trên ba sàn giao dịch bị nghi ngờ do Triều Tiên điều hành, trong khi 43% còn lại đã được rửa tiền thông qua 51 sàn giao dịch tại 13 quốc gia. Toàn bộ quá trình này kéo dài nhiều năm, và phần lớn số tiền vẫn chưa được thu hồi.

Đây có thể là tình thế tiến thoái lưỡng nan cơ bản mà các sàn giao dịch chứng khoán Hàn Quốc đang phải đối mặt:

Một bên là Lazarus, một lực lượng tin tặc được hỗ trợ bởi các nguồn lực quốc gia, có khả năng hoạt động 24/7 và sẵn sàng đầu tư bất kỳ số tiền nào; bên kia là các công ty thương mại như Upbit và Bithumb.

Ngay cả các sàn giao dịch hàng đầu đã vượt qua được kiểm duyệt vẫn bất lực khi phải đối mặt với các cuộc tấn công đe dọa có độ bền cao do nhà nước tài trợ.

Đây không chỉ là vấn đề ở Hàn Quốc.

Tám năm, hơn mười cuộc tấn công và thiệt hại ước tính 200 triệu đô la - nếu bạn chỉ xem xét tin tức địa phương này trong ngành tiền điện tử của Hàn Quốc, bạn sẽ bỏ lỡ bức tranh toàn cảnh.

Thử thách của các sàn giao dịch Hàn Quốc là bản xem trước về cuộc đấu tranh của ngành công nghiệp tiền điện tử chống lại đối thủ cấp quốc gia.

Bắc Triều Tiên là bên tham gia nổi bật nhất, nhưng không phải là duy nhất. Một số nhóm tấn công nguy hiểm cao của Nga đã được cho là có liên quan đến nhiều vụ tấn công DeFi, tin tặc Iran đã phát động các cuộc tấn công vào các công ty tiền điện tử của Israel, và bản thân Bắc Triều Tiên từ lâu đã mở rộng chiến trường từ Hàn Quốc sang đấu trường toàn cầu, chẳng hạn như vụ tấn công Bybit trị giá 1,5 tỷ đô la vào năm 2025 và vụ tấn công Ronin trị giá 625 triệu đô la vào năm 2022, với nạn nhân trên khắp các châu lục.

Ngành công nghiệp tiền điện tử có một nghịch lý về mặt cấu trúc: mọi thứ đều phải đi qua một điểm vào tập trung.

Bất kể blockchain có an toàn đến đâu, tài sản của người dùng cuối cùng vẫn phải đi qua các "điểm nghẽn" như sàn giao dịch, cầu nối chuỗi chéo và ví nóng.

Các nút này tập trung một lượng lớn tiền, được điều hành bởi các công ty thương mại có ngân sách hạn chế; đối với các tin tặc được nhà nước tài trợ, đây là một vùng săn mồi cực kỳ hiệu quả.

Nguồn lực của bên tấn công và bên phòng thủ về cơ bản là không cân bằng; Lazarus có thể thất bại hàng trăm lần, trong khi bên đổi chỉ có thể thất bại một lần.

Mức phí bảo hiểm kimchi sẽ tiếp tục thu hút các nhà đầu cơ chênh lệch giá toàn cầu và các nhà đầu tư bán lẻ trong nước. Lazarus sẽ không dừng lại chỉ vì bị phát hiện. Cuộc chiến giữa các sàn giao dịch Hàn Quốc và tin tặc được nhà nước bảo trợ vẫn chưa kết thúc.

Tôi chỉ hy vọng rằng lần sau khi tiền của bạn bị đánh cắp, nó sẽ không phải là tiền của bạn.