OKX Web3:链上防钓鱼安全交易指南

เมื่อเข้าสู่วงจรใหม่ ความเสี่ยงในการโต้ตอบแบบออนไลน์จะถูกเปิดเผยมากขึ้นเมื่อกิจกรรมของผู้ใช้เพิ่มขึ้น นักฟิชชิ่งมักจะใช้วิธีการต่าง ๆ เช่น เว็บไซต์กระเป๋าเงินปลอม, ขโมยบัญชีโซเชียลมีเดีย, สร้างปลั๊กอินเบราว์เซอร์ที่เป็นอันตราย, ส่งอีเมลและข้อมูลฟิชชิ่ง, และเผยแพร่แอปพลิเคชันปลอมเพื่อชักจูงให้ผู้ใช้เปิดเผยข้อมูลที่ละเอียดอ่อนซึ่งนำไปสู่การสูญเสียทรัพย์สิน รูปแบบและสถานการณ์ฟิชชิ่งคือ ลักษณะที่หลากหลาย เช่น เพศ ความซับซ้อน และการไม่เปิดเผยตัวตน

ตัวอย่างเช่น โดยทั่วไปฟิชเชอร์จะสร้างเว็บไซต์ปลอมที่มีลักษณะคล้ายกับเว็บไซต์กระเป๋าเงินที่ถูกกฎหมายเพื่อหลอกให้ผู้ใช้ป้อนรหัสส่วนตัวหรือวลีช่วยจำ เว็บไซต์ปลอมเหล่านี้มักได้รับการโปรโมตโดยใช้โซเชียลมีเดีย อีเมล หรือโฆษณาเพื่อหลอกให้ผู้ใช้เข้าใจผิดว่าตนเข้าถึงเป็นประจำ บริการกระเป๋าเงินเพื่อขโมยทรัพย์สินของผู้ใช้ นอกจากนี้ นักฟิชชิ่งอาจใช้แพลตฟอร์มโซเชียลมีเดีย ฟอรั่ม หรือแอปพลิเคชั่นส่งข้อความเพื่อแสร้งเป็นฝ่ายบริการลูกค้ากระเป๋าสตางค์หรือผู้ดูแลระบบชุมชนและส่งข้อความเท็จไปยังผู้ใช้โดยขอให้พวกเขาให้ข้อมูลกระเป๋าเงินหรือรหัสส่วนตัว วิธีนี้ใช้ประโยชน์จากผู้ใช้ วางใจได้ ในเจ้าหน้าที่ ชักจูงให้เปิดเผยข้อมูลส่วนตัว ฯลฯ

เมื่อนำมารวมกัน กรณีเหล่านี้เน้นย้ำถึงภัยคุกคามแบบฟิชชิ่งที่มีต่อผู้ใช้กระเป๋าเงิน Web3 เพื่อช่วยให้ผู้ใช้ปรับปรุงการรับรู้ด้านความปลอดภัยเมื่อใช้กระเป๋าเงิน Web3 และปกป้องทรัพย์สินจากการสูญหายOKX Web3 ดำเนินการวิจัยชุมชนเชิงลึกและรวบรวมเหตุการณ์ฟิชชิ่งที่ผู้ใช้กระเป๋าเงิน Web3 จำนวนมากพบ ดังนั้นจึงแยกสถานการณ์ฟิชชิ่งทั่วไปสี่สถานการณ์ที่ผู้ใช้พบบ่อยที่สุด และใช้การผสมผสานระหว่างกรณีกราฟิกและข้อความผ่านกรณีย่อยในสถานการณ์ที่แตกต่างกัน มี เขียนคำแนะนำล่าสุดเกี่ยวกับวิธีการที่ผู้ใช้ Web3 ควรดำเนินธุรกรรมที่ปลอดภัยเพื่อเป็นข้อมูลอ้างอิงของคุณ

แหล่งข้อมูลที่เป็นอันตราย

1. Twitter ตอบรับโปรเจ็กต์ดัง

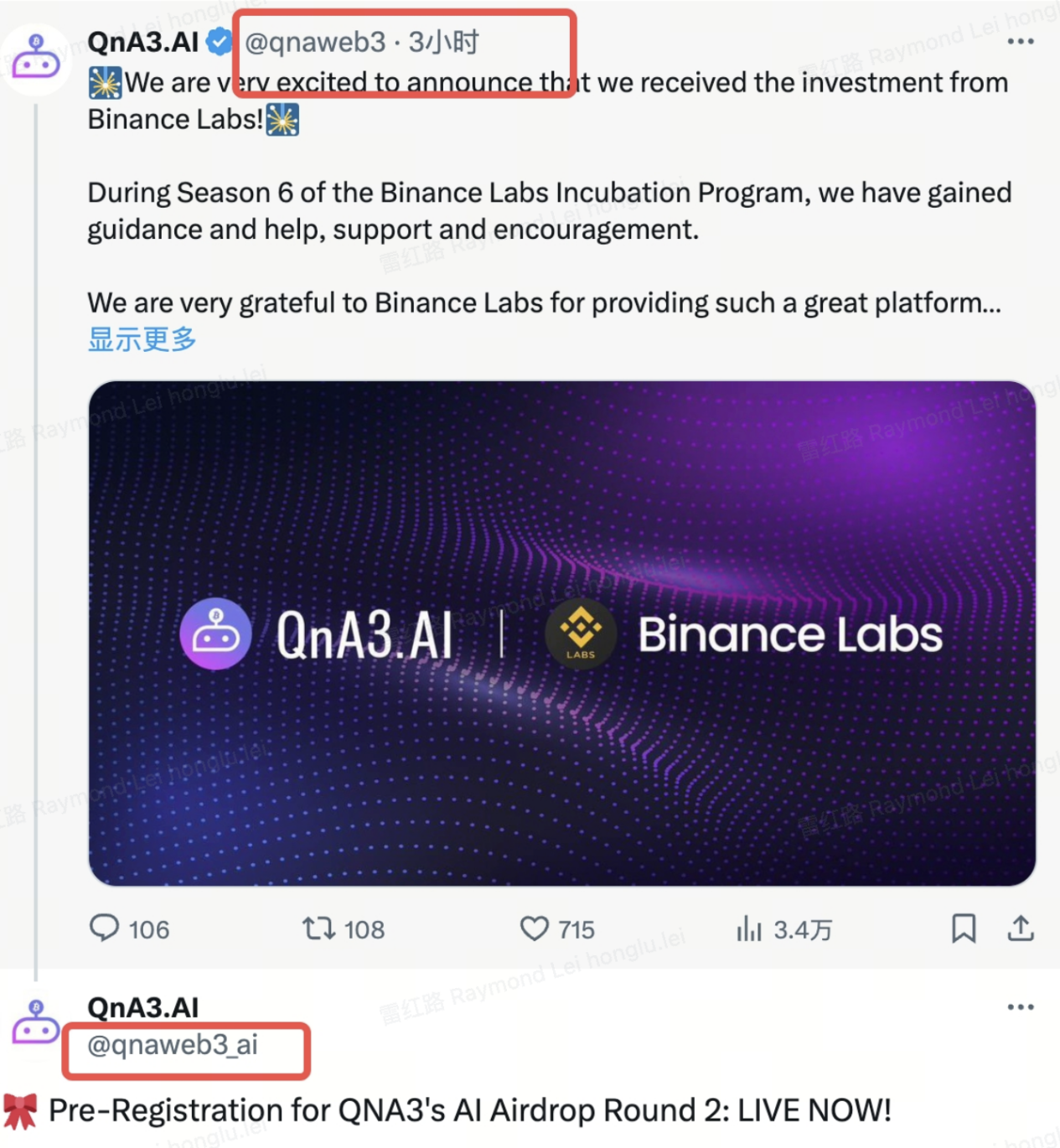

ตอบกลับผ่านโครงการยอดนิยม Twitter ใช่หนึ่งในวิธีการหลักของข้อมูลที่เป็นอันตรายบัญชี Twitter ฟิชชิ่งสามารถเหมือนกับบัญชีทางการได้ทุกประการในแง่ของโลโก้ ชื่อ เครื่องหมายรับรอง ฯลฯ และแม้แต่จำนวนผู้ติดตามก็สามารถมีได้หลายสิบ K และสิ่งเดียวที่สามารถแยกแยะทั้งสองได้คือ——ที่จับ Twitter (หมายเหตุอักขระที่คล้ายกัน) โปรดจับตาดู

นอกจากนี้ หลายครั้งที่บัญชีปลอมจงใจตอบกลับทวีตอย่างเป็นทางการ แต่การตอบกลับมีลิงก์ฟิชชิ่ง ซึ่งทำให้ผู้ใช้คิดว่าเป็นลิงก์อย่างเป็นทางการและถูกหลอกได้อย่างง่ายดาย ในปัจจุบัน บัญชีอย่างเป็นทางการบางบัญชีจะเพิ่มทวีตท้ายทวีตเพื่อเตือนผู้ใช้ให้ป้องกันความเสี่ยงของลิงก์ฟิชชิ่งที่อาจเกิดขึ้นในการตอบกลับครั้งต่อไป

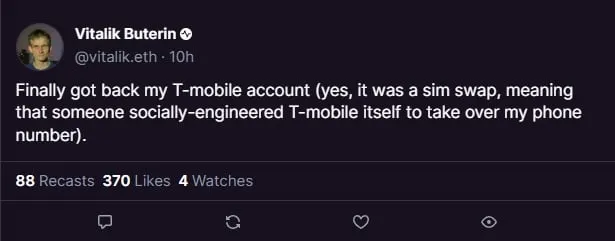

2. ขโมย Twitter/Discord อย่างเป็นทางการ

เพื่อเพิ่มความน่าเชื่อถือ นักฟิชชิ่งจะขโมย Twitter/Discord อย่างเป็นทางการของฝ่ายโครงการหรือ KOL และเผยแพร่ลิงก์ฟิชชิ่งในชื่ออย่างเป็นทางการ ผู้ใช้จำนวนมากจึงถูกหลอกได้ง่าย ตัวอย่างเช่น บัญชี Twitter ของ Vitalik และบัญชี Twitter อย่างเป็นทางการของโครงการ TON ถูกขโมย และผู้ฟิชชิ่งใช้โอกาสในการเผยแพร่ข้อมูลเท็จหรือลิงก์ฟิชชิ่ง

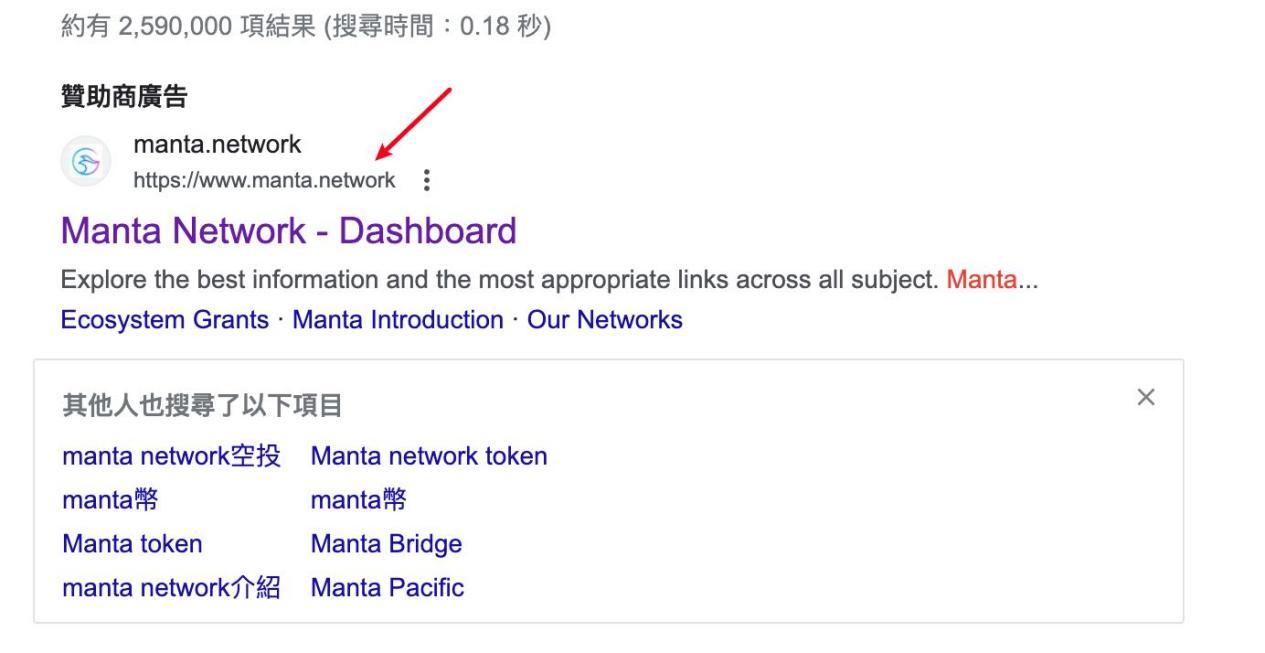

3. โฆษณาบนการค้นหาของ Google

บางครั้งนักฟิชชิ่งใช้โฆษณาบนการค้นหาของ Google เพื่อโพสต์ลิงก์ที่เป็นอันตราย ชื่อที่แสดงโดยเบราว์เซอร์ของผู้ใช้ดูเหมือนจะเป็นชื่อโดเมนอย่างเป็นทางการ แต่ลิงก์ที่ข้ามไปหลังจากคลิกนั้นเป็นลิงก์ฟิชชิ่ง

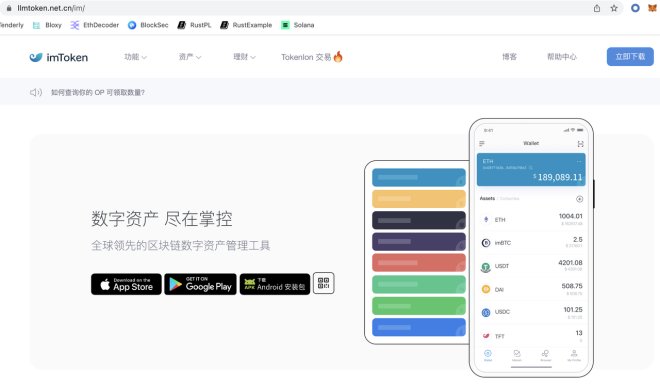

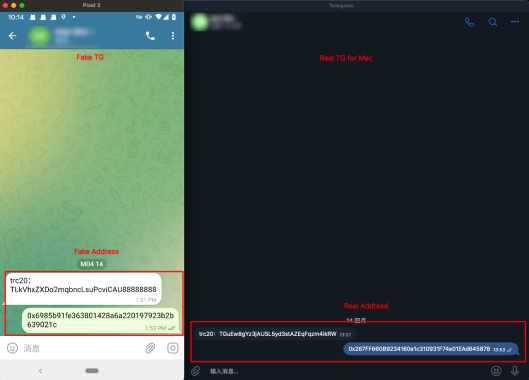

4. แอปพลิเคชันปลอม

นักตกปลาก็จะผ่านไปเช่นกันแอพปลอมเพื่อล่อลวงผู้ใช้ เช่น เมื่อผู้ใช้ดาวน์โหลดการติดตั้งกระเป๋าเงินปลอมที่โพสต์โดยฟิชชิ่งอาจทำให้เกิดการรั่วไหลของคีย์ส่วนตัวและการสูญเสียทรัพย์สิน นักฟิชชิ่งบางรายได้แก้ไขแพ็คเกจการติดตั้ง Telegram ดังนั้นจึงเปลี่ยนที่อยู่ออนไลน์สำหรับการรับและส่งโทเค็น ส่งผลให้ทรัพย์สินของผู้ใช้สูญหาย

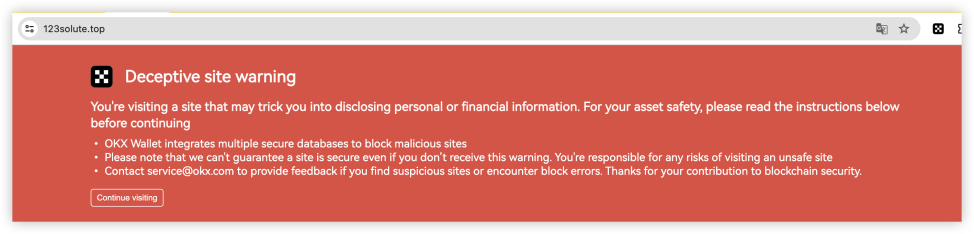

5. มาตรการรับมือ: กระเป๋าเงิน OKX Web3 รองรับการตรวจจับลิงก์ฟิชชิ่งและการแจ้งเตือนความเสี่ยง

ปัจจุบัน กระเป๋าเงิน OKX Web3 รองรับการตรวจจับลิงก์ฟิชชิ่งและการแจ้งเตือนความเสี่ยง เพื่อช่วยให้ผู้ใช้จัดการกับปัญหาข้างต้นได้ดีขึ้น ตัวอย่างเช่น เมื่อผู้ใช้ใช้เบราว์เซอร์เพื่อเข้าถึงเว็บไซต์ผ่านทางปลั๊กอินกระเป๋าสตางค์ OKX Web3 หากชื่อโดเมนเป็นชื่อโดเมนที่เป็นอันตราย พวกเขาจะได้รับการแจ้งเตือนโดยเร็วที่สุด นอกจากนี้ หากผู้ใช้ใช้แอพ OKX Web3 เพื่อเข้าถึง DAPP บุคคลที่สามบนอินเทอร์เฟซ Discover กระเป๋าเงิน OKX Web3 จะทำการตรวจจับความเสี่ยงในชื่อโดเมนโดยอัตโนมัติ หากเป็นชื่อโดเมนที่เป็นอันตราย ระบบเตือนการสกัดกั้นจะถูก ที่ออกและผู้ใช้จะถูกห้ามไม่ให้เข้าถึง

การรักษาความปลอดภัยคีย์ส่วนตัวของ Wallet

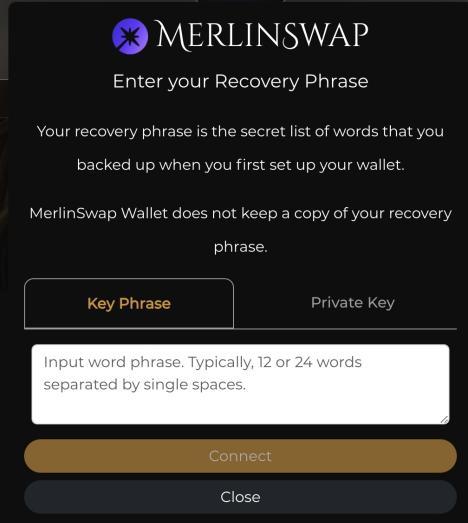

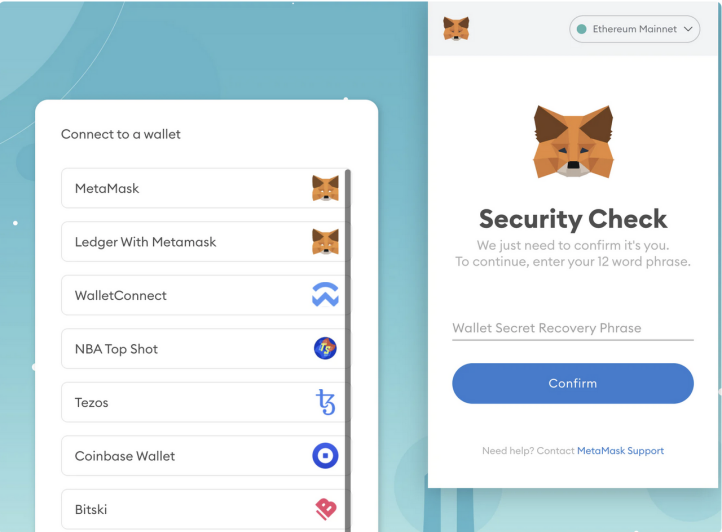

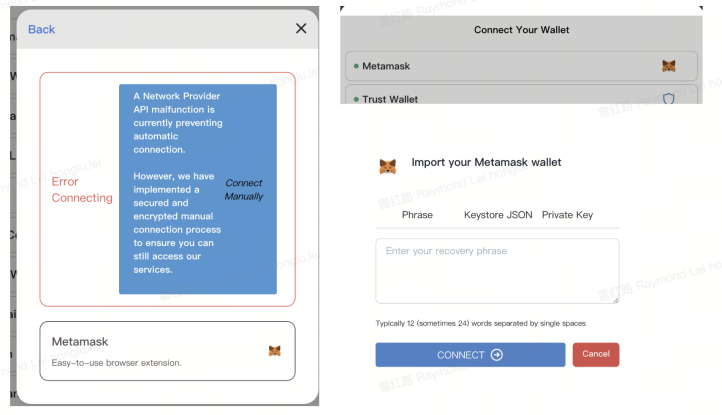

1. ดำเนินการโต้ตอบโครงการหรือการตรวจสอบคุณสมบัติ

นักฟิชชิ่งจะปลอมตัวเป็นหน้าป๊อปอัปกระเป๋าสตางค์ปลั๊กอินหรือหน้าเว็บอื่น ๆ เมื่อผู้ใช้โต้ตอบกับโครงการหรือตรวจสอบคุณสมบัติโดยขอให้ผู้ใช้กรอกวลีช่วยในการจำ/คีย์ส่วนตัว โดยทั่วไป เว็บไซต์ประเภทนี้มักเป็นอันตราย และผู้ใช้ควร ปรับปรุงตนให้ระมัดระวัง

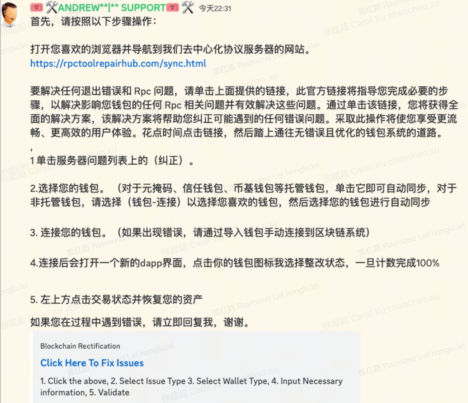

2. การแอบอ้างเป็นฝ่ายบริการลูกค้าหรือผู้ดูแลระบบของฝ่ายโครงการ

นักฟิชชิ่งมักจะแสร้งทำเป็นฝ่ายบริการลูกค้าของโครงการหรือผู้ดูแลระบบ Discord และจัดเตรียม URL ให้ผู้ใช้ป้อนวลีช่วยจำหรือคีย์ส่วนตัว ในกรณีนี้ อีกฝ่ายคือฟิชเชอร์

3. เส้นทางอื่นๆ ที่เป็นไปได้สำหรับการรั่วไหลของวลีช่วยจำ/คีย์ส่วนตัว

ผู้ใช้มีหลายวิธีที่เป็นไปได้สำหรับการรั่วไหลของคำช่วยในการจำและคีย์ส่วนตัวที่พบบ่อย ได้แก่ คอมพิวเตอร์ที่ถูกฝังด้วยซอฟต์แวร์ไวรัสโทรจัน คอมพิวเตอร์ที่ใช้เบราว์เซอร์ลายนิ้วมือสำหรับการเลี้ยงผม คอมพิวเตอร์ที่ใช้รีโมทคอนโทรลหรือเครื่องมือพร็อกซี คำช่วยจำ/คีย์ส่วนตัวที่จับภาพหน้าจอเพื่อบันทึกอัลบั้มรูปภาพ แต่ถูกอัปโหลดและสำรองข้อมูลไปยังคลาวด์โดย แอปที่เป็นอันตราย แต่แพลตฟอร์มคลาวด์ถูกบุกรุก กระบวนการป้อนวลีช่วยจำ/คีย์ส่วนตัวได้รับการตรวจสอบ ผู้คนรอบตัวคุณได้รับไฟล์/กระดาษคีย์ส่วนตัวของวลีช่วยจำ และนักพัฒนาได้ผลักโค้ดรวมถึงคีย์ส่วนตัวไปที่ Github ฯลฯ

กล่าวโดยสรุปคือ ผู้ใช้จำเป็นต้องจัดเก็บและใช้คำช่วยจำ/คีย์ส่วนตัวอย่างปลอดภัยเพื่อให้มั่นใจในความปลอดภัยของทรัพย์สินในกระเป๋าเงินได้ดียิ่งขึ้น ตัวอย่างเช่น ในฐานะกระเป๋าเงินที่โฮสต์โดยการกระจายอำนาจ ขณะนี้กระเป๋าเงิน OKX Web3 มีให้บริการในระบบคลาวด์ iCloud/Google Drive, ด้วยตนเอง, ฮาร์ดแวร์ และวิธีการสำรองข้อมูลคีย์ช่วยจำ/ส่วนตัวอื่น ๆ ได้เติบโตขึ้นเป็นวิธีการสำรองข้อมูลคีย์ส่วนตัวที่ครอบคลุมมากที่สุดในตลาด . Wallet ช่วยให้ผู้ใช้จัดเก็บคีย์ส่วนตัวได้อย่างปลอดภัยยิ่งขึ้น เกี่ยวกับปัญหาคีย์ส่วนตัวของผู้ใช้ถูกขโมย กระเป๋าเงิน OKX Web3 ได้สนับสนุนฟังก์ชันกระเป๋าเงินฮาร์ดแวร์หลักที่ค่อนข้างครอบคลุม เช่น Ledger, Keystone และ Onekey รหัสส่วนตัวของกระเป๋าเงินฮาร์ดแวร์จะถูกจัดเก็บไว้ในอุปกรณ์กระเป๋าเงินฮาร์ดแวร์และถูกควบคุมโดยผู้ใช้ ของตนเองจึงมั่นใจได้ถึงความปลอดภัยของทรัพย์สิน กล่าวคือ กระเป๋าเงิน OKX Web3 ช่วยให้ผู้ใช้สามารถจัดการสินทรัพย์ได้อย่างปลอดภัยผ่านกระเป๋าเงินฮาร์ดแวร์ และในขณะเดียวกัน พวกเขาสามารถมีส่วนร่วมในธุรกรรมโทเค็นออนไลน์ ตลาด NFT และการโต้ตอบโครงการ dApp ต่างๆ ได้อย่างอิสระ นอกจากนี้ กระเป๋าเงิน OKX Web3 ยังได้เปิดตัวกระเป๋าเงินไร้กุญแจส่วนตัวของ MPC และกระเป๋าเงินสัญญาอัจฉริยะ AA เพื่อช่วยผู้ใช้ในการลดความซับซ้อนของปัญหารหัสส่วนตัว

4 ฉากตกปลาสุดคลาสสิก

สถานการณ์ที่ 1. การขโมยโทเค็นเชนหลัก

นักฟิชชิ่งมักตั้งชื่อฟังก์ชันสัญญาที่เป็นอันตรายด้วยชื่อที่ทำให้เข้าใจผิด เช่น Claim และ SeurityUpdate ในขณะที่ลอจิกฟังก์ชันจริงว่างเปล่า จึงถ่ายโอนเฉพาะโทเค็นลูกโซ่หลักของผู้ใช้เท่านั้น ปัจจุบัน กระเป๋าเงิน OKX Web3 ได้เปิดตัวฟังก์ชันก่อนดำเนินการธุรกรรม ซึ่งจะแสดงการเปลี่ยนแปลงสินทรัพย์และการอนุญาตหลังจากธุรกรรมถูกอัพโหลดไปยังห่วงโซ่ จึงเตือนผู้ใช้ให้ใส่ใจกับความปลอดภัยเพิ่มเติม นอกจากนี้ หากสัญญาเชิงโต้ตอบหรือที่อยู่ที่ได้รับอนุญาตนั้นเป็นที่อยู่ที่เป็นอันตราย จะมีการเตือนความปลอดภัยสีแดง

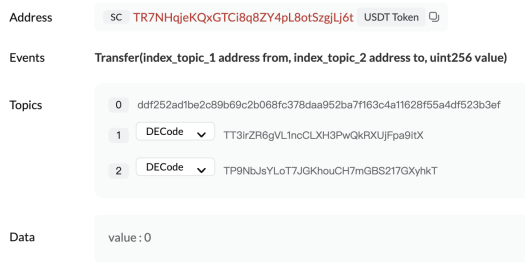

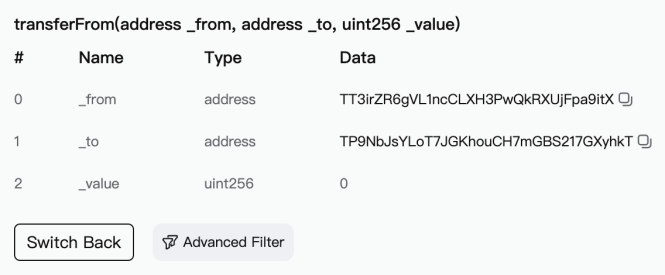

สถานการณ์ที่ 2. โอนด้วยที่อยู่ที่คล้ายกัน

เมื่อตรวจพบการโอนจำนวนมาก ฟิชเชอร์จะสร้างที่อยู่ที่มีตัวเลขสองสามหลักแรกเหมือนกับที่อยู่ที่ได้รับผ่านการชนกันของที่อยู่ ใช้ TransferFrom เพื่อโอนจำนวน 0 หรือใช้ USDT ปลอมเพื่อโอนจำนวนหนึ่ง ซึ่งปนเปื้อน ประวัติการทำธุรกรรมของผู้ใช้และคาดหวังว่าผู้ใช้จะติดตามผล การโอนคัดลอกที่อยู่ผิดจากประวัติการทำธุรกรรมเพื่อให้การฉ้อโกงเสร็จสมบูรณ์

https://www.oklink.com/cn/trx/address/TT3irZR6gVL1ncCLXH3PwQkRXUjFpa9itX/token-transfer

https://tronscan.org/#/transaction/27147fd55e85bd29af31c00e3d878bc727194a377bec98313a79c8ef42462e5f

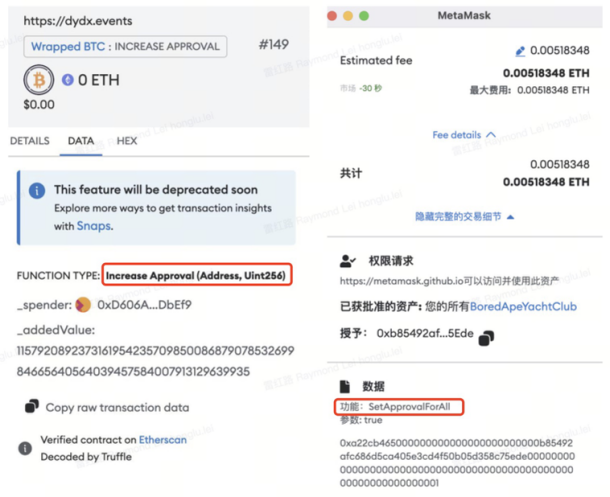

สถานการณ์ที่ 3 การอนุญาตแบบออนไลน์

ฟิชชิ่งมักจะชักจูงให้ผู้ใช้ลงนามในอนุมัติ/increaseAllowance/decreaseAllowance/setApprovalForAll และอัปเกรดโดยใช้ Create 2 เพื่อสร้างที่อยู่ใหม่ที่คำนวณไว้ล่วงหน้า โดยข้ามการตรวจจับความปลอดภัย จึงเป็นการฉ้อโกงการให้สิทธิ์ผู้ใช้ OKX Web3 Wallet จะออกการแจ้งเตือนด้านความปลอดภัยสำหรับธุรกรรมที่ได้รับอนุญาต ผู้ใช้ควรทราบว่าธุรกรรมนี้เป็นธุรกรรมที่เกี่ยวข้องกับการอนุญาตและตระหนักถึงความเสี่ยง นอกจากนี้ หากที่อยู่การอนุญาตการทำธุรกรรมเป็นที่อยู่ที่เป็นอันตราย ข้อความสีแดงจะปรากฏขึ้นเพื่อป้องกันไม่ให้ผู้ใช้ถูกหลอกลวง

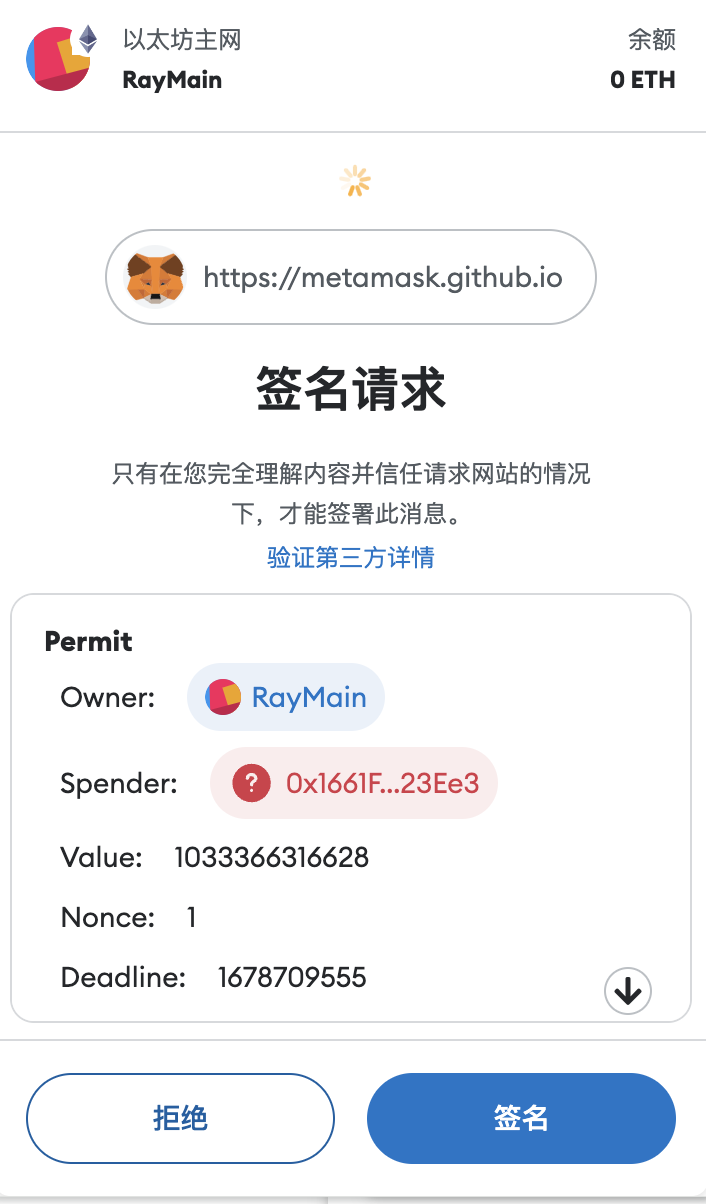

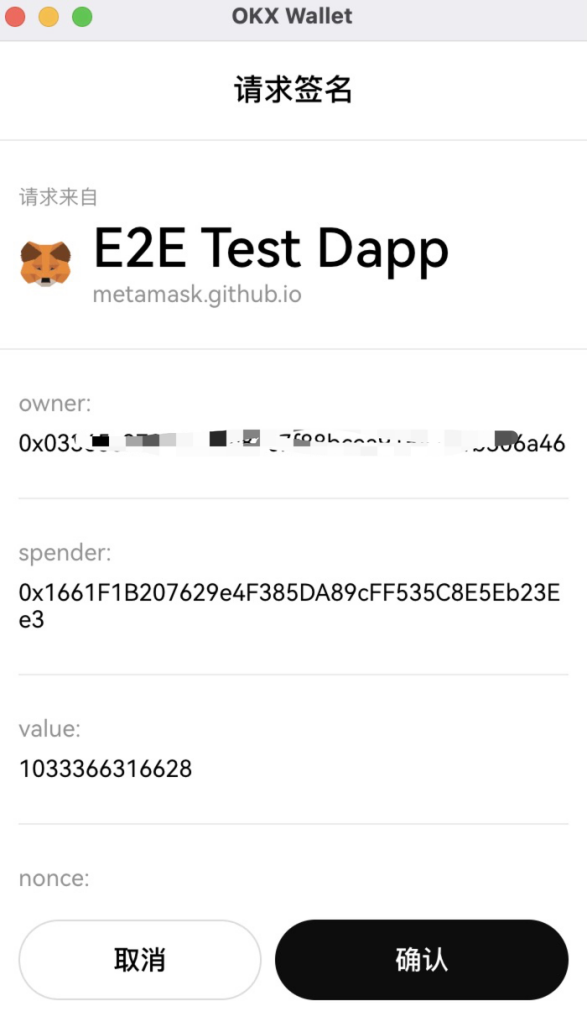

สถานการณ์ที่ 4 ลายเซ็นนอกเครือข่าย

นอกเหนือจากการอนุญาตออนไลน์แล้ว นักฟิชชิ่งยังมีส่วนร่วมในการฟิชชิ่งโดยชักจูงให้ผู้ใช้ลงชื่อนอกเครือข่าย ตัวอย่างเช่น การอนุญาตโทเค็น ERC 20 อนุญาตให้ผู้ใช้อนุญาตจำนวนหนึ่งไปยังที่อยู่หรือสัญญาอื่น ที่อยู่ที่ได้รับอนุญาตสามารถโอนทรัพย์สินของผู้ใช้ผ่าน TransferFrom นักฟิชชิ่งใช้คุณสมบัตินี้เพื่อกระทำการฉ้อโกง ขณะนี้กระเป๋าเงิน OKX Web3 กำลังพัฒนาฟังก์ชั่นเตือนความเสี่ยงสำหรับสถานการณ์ดังกล่าว เมื่อผู้ใช้ลงนามในลายเซ็นออฟไลน์โดยการแยกวิเคราะห์ที่อยู่การอนุญาตลายเซ็น หากพบที่อยู่ที่เป็นอันตรายที่รู้จัก จะมีการเตือนความเสี่ยงให้กับผู้ใช้

ฉากตกปลาอื่นๆ

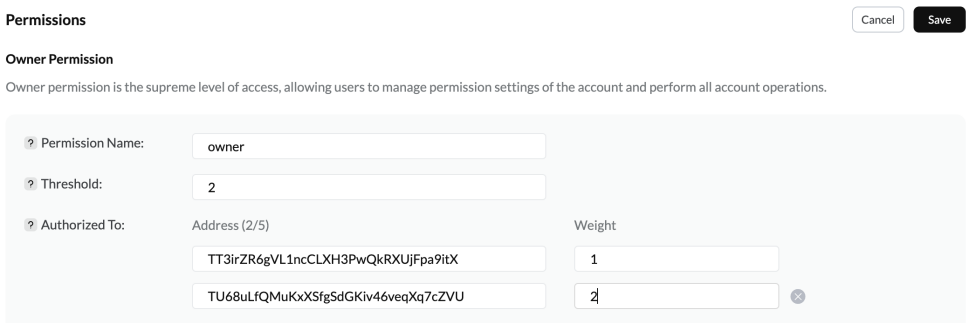

สถานการณ์ที่ 5 การอนุญาตบัญชี TRON

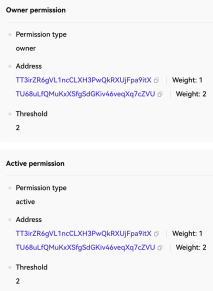

สถานการณ์ประเภทนี้ค่อนข้างเป็นนามธรรม โดยปกติแล้ว ฟิชเชอร์จะรับผู้ใช้โดยการอนุญาตบัญชี TRON เพื่อควบคุมทรัพย์สิน- การตั้งค่าการอนุญาตบัญชี TRON นั้นคล้ายกับ EOS โดยแบ่งออกเป็นสิทธิ์ของเจ้าของและที่ใช้งานอยู่และสามารถตั้งค่าในรูปแบบลายเซ็นหลายลายเซ็นที่คล้ายกันสำหรับการควบคุมสิทธิ์ สิทธิ์ต่อไปนี้กำหนดเกณฑ์ของเจ้าของเป็น 2 น้ำหนักของที่อยู่ทั้งสองคือ 1 และ 2 ตามลำดับ และที่อยู่แรกคือผู้ใช้ ที่อยู่มีน้ำหนัก 1 และบัญชีไม่สามารถดำเนินการได้โดยลำพัง

https://tronscan.org/#/wallet/permissions

https://www.oklink.com/trx/tx/1fe56345873425cf93e6d9a1f0bf2b91846d30ca7a93080a2ad69de77de5e45f

สถานการณ์ที่ 6 โทเค็น Solana และการอนุญาตบัญชี

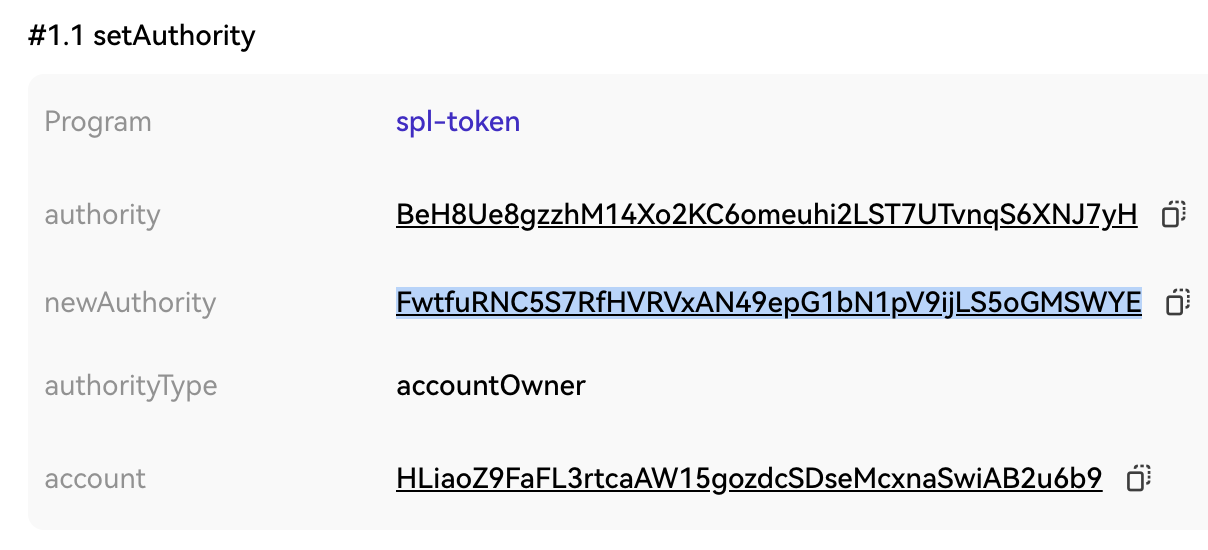

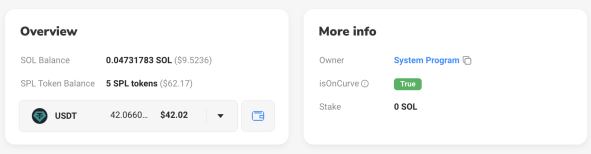

ฟิชเชอร์แก้ไขความเป็นเจ้าของบัญชีโทเค็น ATA ผ่าน SetAuthroity ซึ่งเทียบเท่ากับการโอนโทเค็นไปยังที่อยู่ใหม่ของเจ้าของ หลังจากที่ผู้ใช้ถูกฟิชชิ่งด้วยวิธีนี้ สินทรัพย์จะถูกโอนไปยังฝ่ายฟิชชิ่งและอื่นๆ นอกจากนี้ หากผู้ใช้ลงนามในธุรกรรมมอบหมาย เจ้าของบัญชีปกติของเขาจะถูกแก้ไขจากโปรแกรมระบบไปเป็นสัญญาที่เป็นอันตราย

สถานการณ์ที่ 7 EigenLayer เรียกคิวการถอนออก

เนื่องจากปัญหาต่างๆ เช่น กลไกการออกแบบของโปรโตคอลเอง ฟิชเชอร์จึงถูกโจมตีได้ง่ายเช่นกัน การเรียกคิวการถอนของ EigenLayer ซึ่งเป็นโปรโตคอลมิดเดิลแวร์ที่ใช้ Ethereum ช่วยให้สามารถระบุที่อยู่อื่นเป็นผู้ถอนได้ และผู้ใช้ถูกฟิชชิ่งเพื่อลงนามในธุรกรรม หลังจากผ่านไปเจ็ดวัน ที่อยู่ที่ระบุจะได้รับสินทรัพย์ที่จำนำของผู้ใช้ผ่านทาง completeQueuedWithdrawal

สำรวจโลกบนห่วงโซ่ ปลอดภัยไว้ก่อน

การใช้กระเป๋าเงิน Web3 อย่างปลอดภัยเป็นมาตรการสำคัญในการปกป้องทรัพย์สิน และผู้ใช้ควรใช้มาตรการป้องกันเชิงปฏิบัติเพื่อป้องกันความเสี่ยงและภัยคุกคามที่อาจเกิดขึ้น คุณสามารถเลือกกระเป๋าเงิน OKX Web3 ที่ได้รับการยอมรับในอุตสาหกรรมและได้รับการตรวจสอบความปลอดภัยแล้ว เพื่อสำรวจโลกบนเครือข่ายได้อย่างปลอดภัยและสะดวกสบายยิ่งขึ้น

ในฐานะกระเป๋าเงินที่ทันสมัยและครอบคลุมที่สุดในอุตสาหกรรม กระเป๋าเงิน OKX Web3 มีการกระจายอำนาจอย่างสมบูรณ์และโฮสต์ในตัวเอง ทำให้ผู้ใช้สามารถเล่นกับแอปพลิเคชันออนไลน์ในจุดเดียว ขณะนี้รองรับเครือข่ายสาธารณะมากกว่า 85 รายการ และเทอร์มินัลสามรายการของแอป ปลั๊กอินและหน้าเว็บเป็นหนึ่งเดียว ครอบคลุม 5 ภาคหลัก ได้แก่ wallet, DEX, DeFi, ตลาด NFT และการสำรวจ DApp และรองรับตลาด Ordinals, กระเป๋าเงินสัญญาอัจฉริยะ MPC และ AA, การแลกเปลี่ยนก๊าซ, การเชื่อมต่อกับกระเป๋าเงินฮาร์ดแวร์ ฯลฯ นอกจากนี้ ผู้ใช้ยังสามารถเพิ่มความปลอดภัยของกระเป๋าเงินของตนได้โดยการปกป้องคีย์ส่วนตัวและวลีช่วยจำอย่างปลอดภัย อัปเดตแอปกระเป๋าเงินและระบบปฏิบัติการเป็นประจำ การจัดการลิงก์และข้อมูลด้วยความระมัดระวัง และเปิดใช้งานคุณสมบัติการตรวจสอบสิทธิ์แบบหลายปัจจัย

กล่าวโดยสรุป ในโลกออนไลน์ ความปลอดภัยของสินทรัพย์มีความสำคัญมากกว่าสิ่งอื่นใด

ผู้ใช้จำเป็นต้องจำกฎความปลอดภัยของ Web3 ทั้ง 3 ข้อนี้: อย่ากรอกคำช่วยจำ/คีย์ส่วนตัวบนหน้าเว็บใด ๆ ระวังเมื่อคลิกปุ่มยืนยันบนอินเทอร์เฟซธุรกรรมกระเป๋าเงิน และลิงก์ที่ได้รับจาก Twitter/Discord/เครื่องมือค้นหา อาจเป็นฟิชชิ่ง ลิงค์