온체인 탐정 ZachXBT 실증: Axiom 직원 내부 권한 남용으로 내부자 거래

- 핵심 요점: 온체인 탐정 ZachXBT가 암호화폐 거래 플랫폼 Axiom의 다수 직원이 장기간 내부 시스템 권한을 남용하여 사용자의 개인 지갑 정보를 불법적으로 조회하고 내부자 거래에 관여한 혐의를 제기하는 조사 보고서를 발표했습니다. 이는 해당 플랫폼의 내부 권한 통제에 중대한 결함이 있음을 드러냈습니다.

- 핵심 요소:

- 관련 고위 직원 Broox Bauer는 2025년 초부터 백엔드 권한을 이용해 사용자 지갑을 추적하고 팀 조회 규칙을 수립했으며, 관련 행위는 녹음 파일과 내부 스크린샷으로 입증되었습니다.

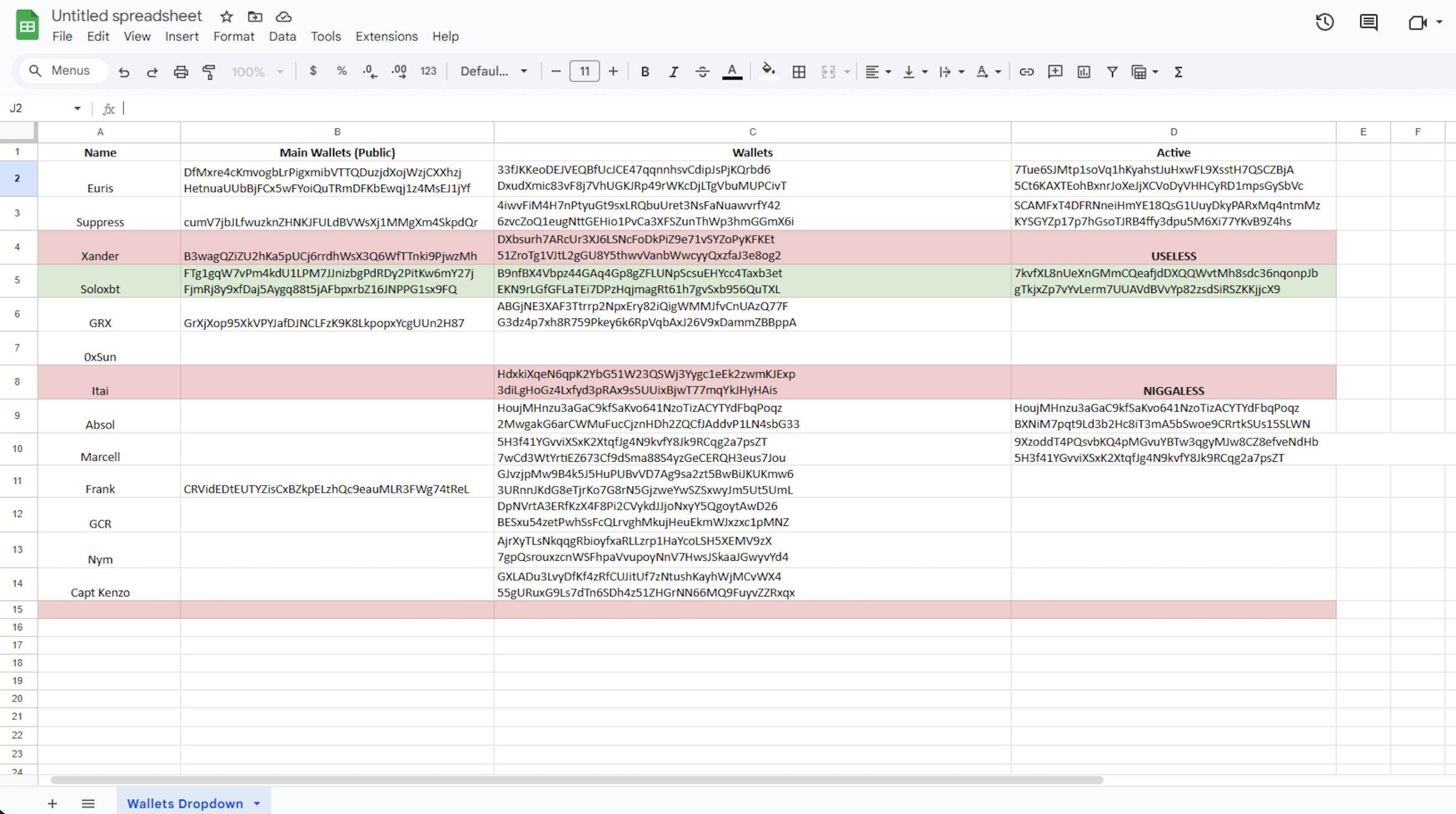

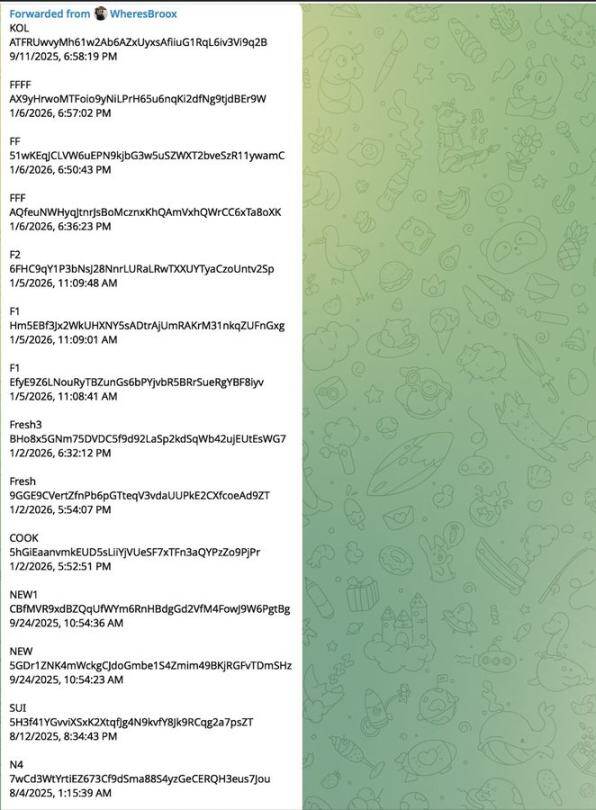

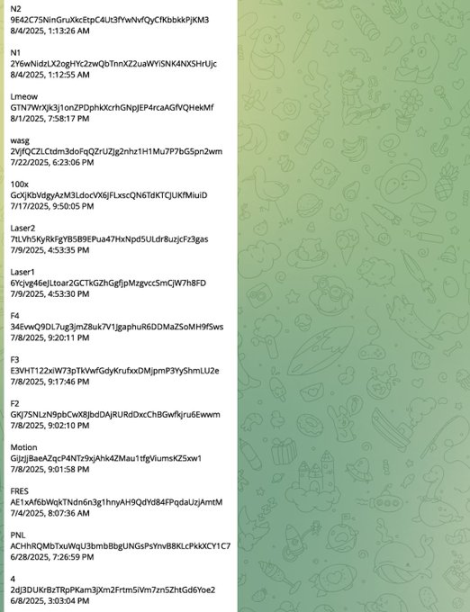

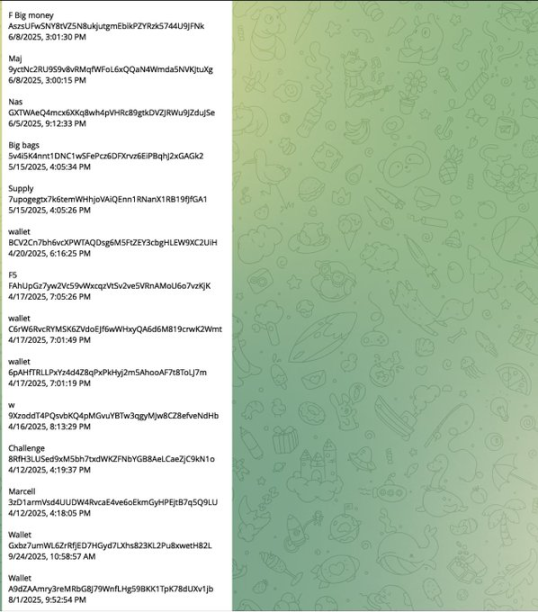

- 조사 증거에는 내부 백엔드를 통해 획득한 KOL 지갑 주소를 요약한 유출된 Google 스프레드시트가 포함되어 있으며, 다수의 KOL이 그 정확성을 독립적으로 확인했습니다.

- Broox는 2026년 2월 통화에서 권한을 이용해 공범을 도와 20만 달러를 빠르게 수익 내는 계획을 상세히 설명했으며, 그의 개인 거래소 계정 스크린샷은 해당 계획이 이미 수익을 창출했음을 보여줍니다.

- 보고서는 Axiom의 백엔드 권한 설정이 지나치게 광범위하여 직원이 사용자의 전체 지갑 목록, 거래 내역 등 민감한 정보를 조회할 수 있으며, 회사가 효과적인 모니터링 및 권한 통제 메커니즘이 부족하다고 지적합니다.

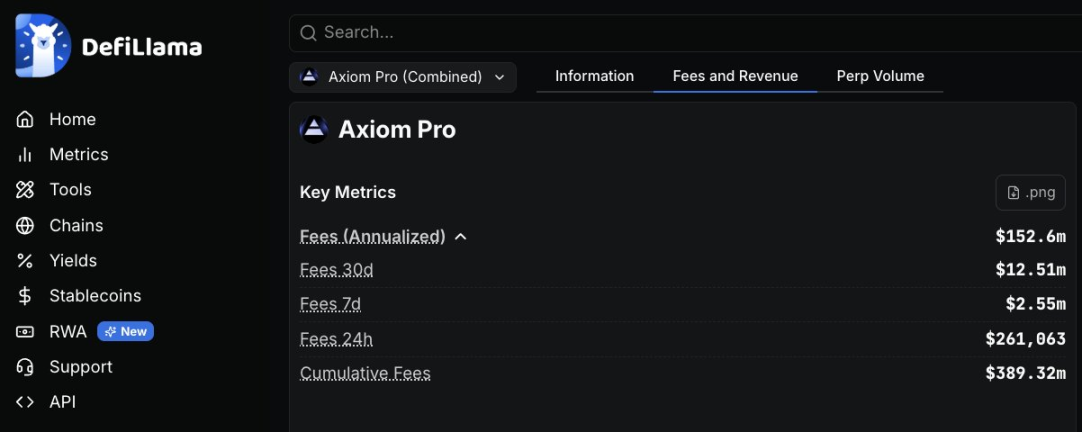

- 고수익 플랫폼(누적 3억 9천만 달러 이상)인 Axiom의 이 사건은 뉴욕 남부구 연방검찰(SDNY)의 개입 조사를 초래할 수 있습니다.

원문 저자: ZachXBT

원문 번역: Deep Tide TechFlow

Deep Tide 소개: 온체인 탐정 ZachXBT가 완전한 조사 보고서를 발표하여 암호화폐 거래 플랫폼 Axiom의 여러 직원들이 1년 이상 내부 시스템 권한을 남용하여 사용자의 개인 지갑 정보를 조회하고 내부자 거래에 종사했다고 주장했습니다. 조사는 고객의 의뢰로 시작되었으며, 증거에는 녹음된 통화, 내부 스크린샷 및 온체인 자금 흐름도가 포함되어 있으며, 관련 직원들은 동료가 20만 달러를 빠르게 수익을 낼 수 있도록 도모했습니다. Axiom은 현재까지 3억 9천만 달러 이상의 수익을 올렸으며, 이 사건은 암호화폐 플랫폼 내부 권한 관리의 중대한 취약점을 드러냈습니다.

(1)

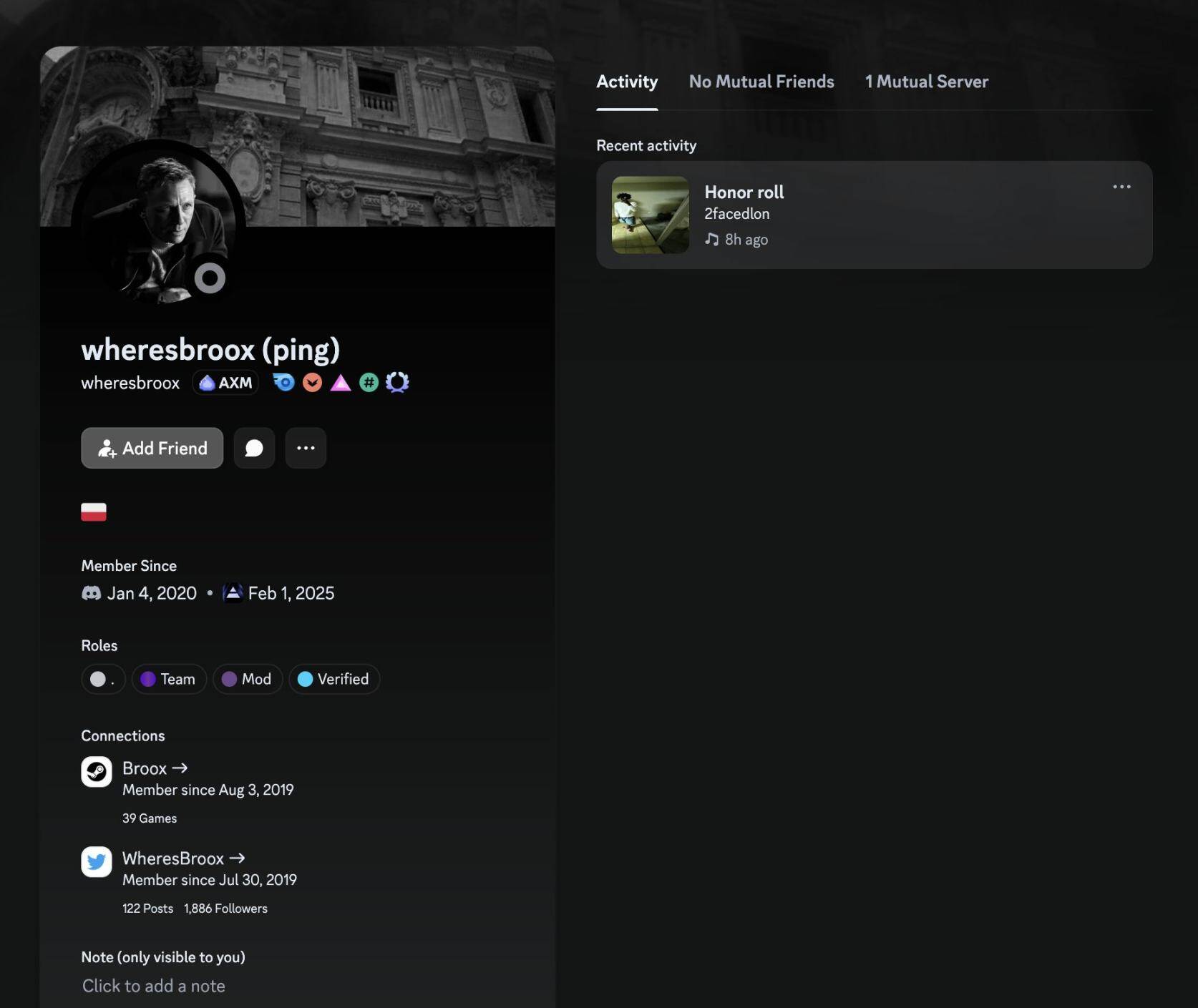

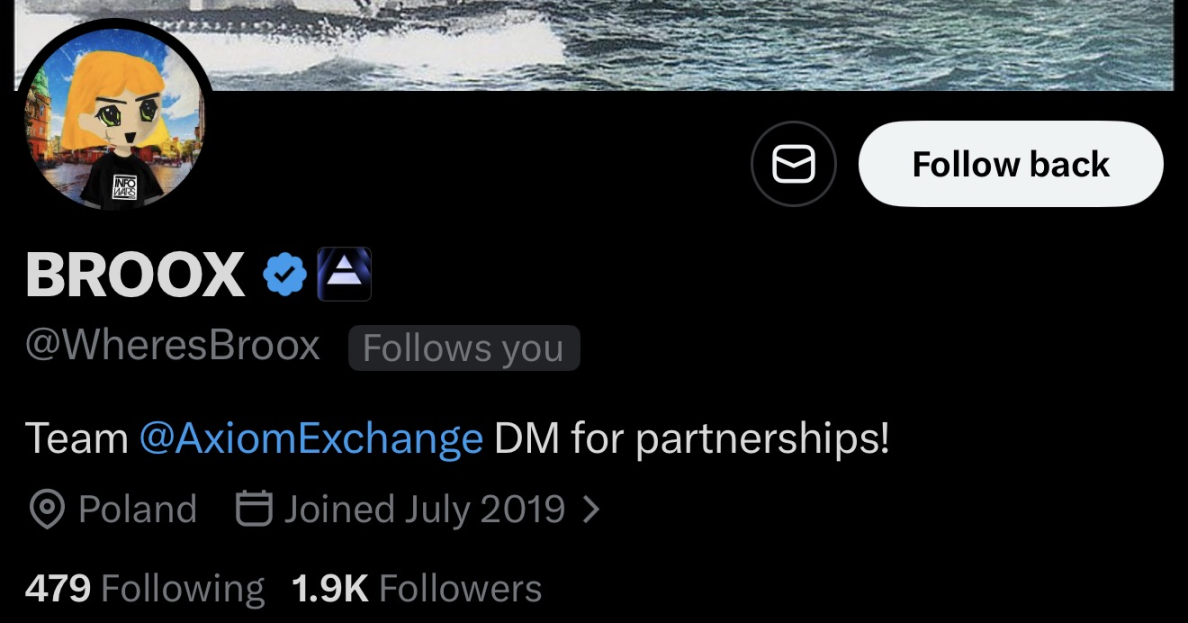

@WheresBroox(Broox Bauer)를 소개합니다. 그는 @AxiomExchange의 여러 관련 직원 중 한 명으로, 2025년 초부터 회사 내부 도구의 권한 관리 부재를 이용하여 사용자의 민감한 정보를 조회하고, 개인 지갑 활동을 추적하여 내부자 거래를 했다고 지목받고 있습니다.

(2)

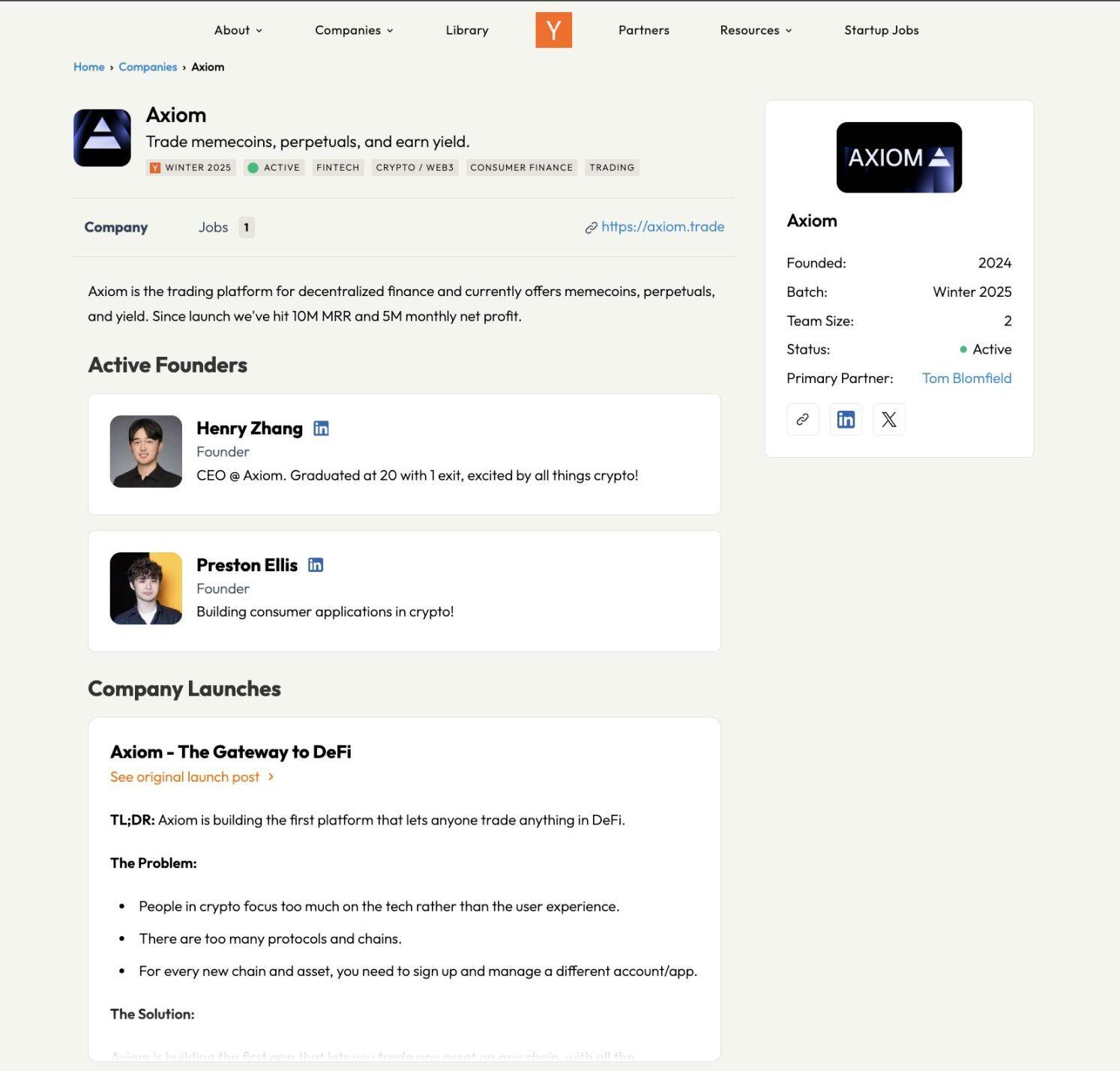

Axiom은 Mist와 Cal이 2024년에 설립한 암호화폐 거래 플랫폼입니다. Y Combinator 2025년 동계 프로그램 인큐베이션을 거친 후, 이 분야에서 가장 수익성이 높은 회사 중 하나로 빠르게 성장했으며, 현재까지 누적 수익은 3억 9천만 달러를 넘어섰습니다.

저는 고객의 의뢰를 받아 관련 제보를 접수한 후 Axiom의 부적절한 행위 주장에 대한 조사를 시작했습니다.

(3)

Broox는 현재 Axiom의 선임 비즈니스 개발 직원으로, 뉴욕에 상주하고 있습니다.

녹음된 내용에서 Broox는 추천 코드, 지갑 주소 또는 UID를 통해 어떤 Axiom 사용자든 추적할 수 있으며, 자신이 "이 사람의 모든 것을 알아낼 수 있다"고 주장했습니다.

그는 또한 처음에는 10~20개의 지갑만 조회하다가 시간이 지남에 따라 서서히 늘려갔다고 설명했습니다. "그렇게 하면 덜 의심스러워 보일 것"이라고 말했습니다.

동일한 녹음의 다른 부분에서 Broox는 팀원들이 그에게 조회를 요청하는 규칙을 정했으며, 완전한 지갑 목록을 보내줄 것이라고 말했습니다.

이 완전한 녹음은 해당 조직 구성원들의 비밀 계획 통화에서 나온 것입니다.

(4)

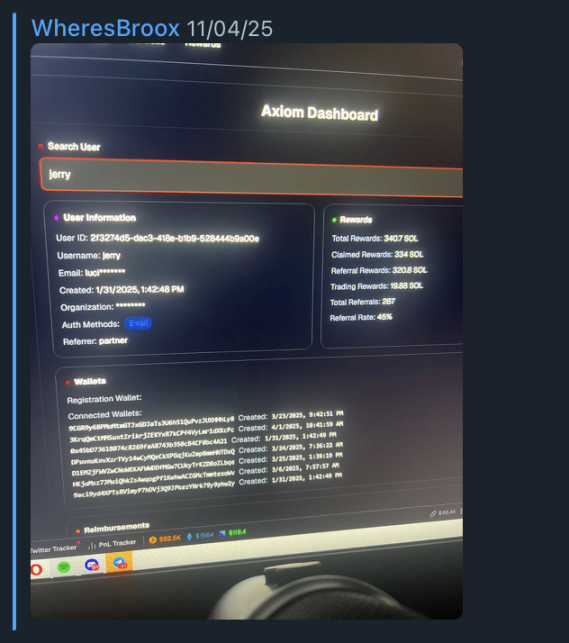

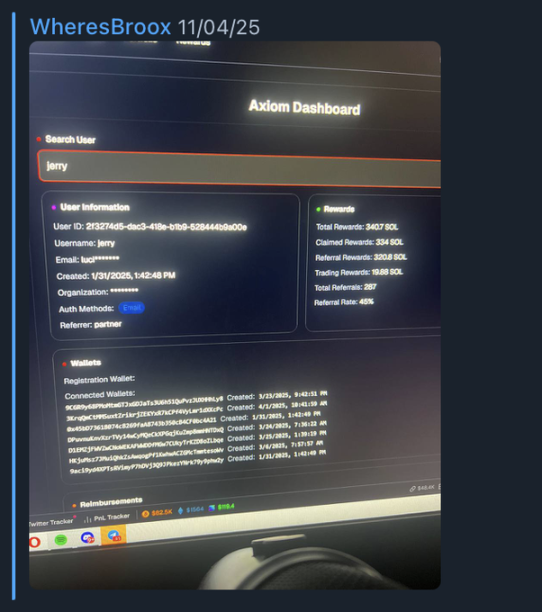

2025년 4월, Broox는 Axiom 내부 백엔드에서 나온 트레이더 'Jerry'의 개인 지갑 정보를 보여주는 스크린샷을 공유했습니다.

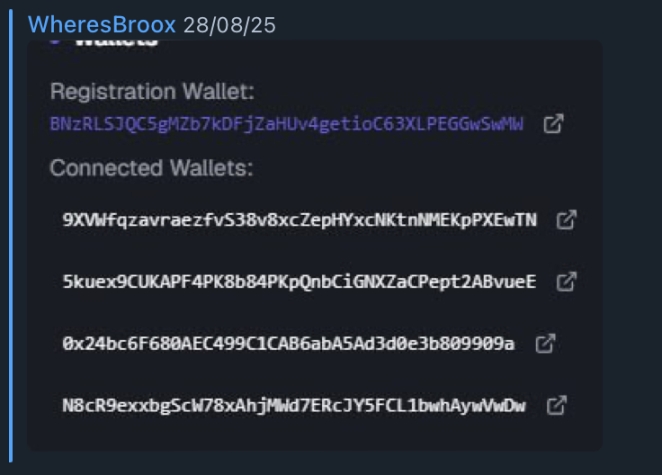

2025년 8월, Broox는 트레이더 'Monix'의 등록 정보 및 연결된 지갑을 보여주는 두 번째 스크린샷을 보냈습니다.

같은 해 8월, Broox는 밈코인 'AURA'를 거래했던 Axiom 사용자에 대한 조회 상황에 대해서도 논의했습니다.

(5)

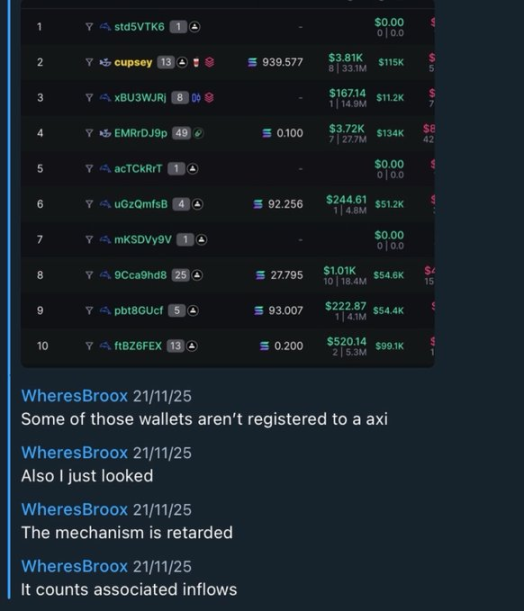

이 조직은 여러 KOL 타겟의 지갑 주소를 종합한 Google 스프레드시트를 만들었습니다. 이 주소들은 모두 Broox가 Axiom 내부 백엔드에서 얻은 데이터를 통해 정리된 것입니다.

스프레드시트에 이름이 언급되거나 유출된 스크린샷에 나타난 여러 KOL들에게 연락이 갔으며, 그들은 독립적으로 해당 지갑 데이터의 정확성을 확인했습니다.

(6)

표적이 된 KOL 중 한 명은 Marcell입니다. 이 트레이더는 X와 Telegram의 팔로워들을 '물량 매수자'로 이용하는 것으로 악명이 높습니다.

그가 표적이 된 이유는 그가 밈코인을 홍보하기 전에 먼저 개인 지갑으로 대량의 토큰을 매수(즉, '묶여진 포지션 구축')한 다음 팬들에게 추천하는 습관 때문입니다.

Marcell과 같은 트레이더들은 이러한 권한 남용 행위에 완벽한 표적입니다. 그들의 주소 재사용률은 낮고, 개인 지갑은 거의 공개되지 않아 내부 특권 정보의 가치가 매우 높기 때문입니다.

(7)

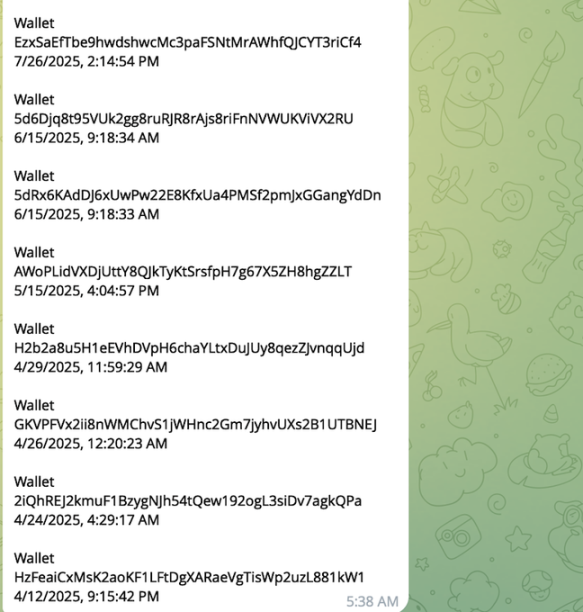

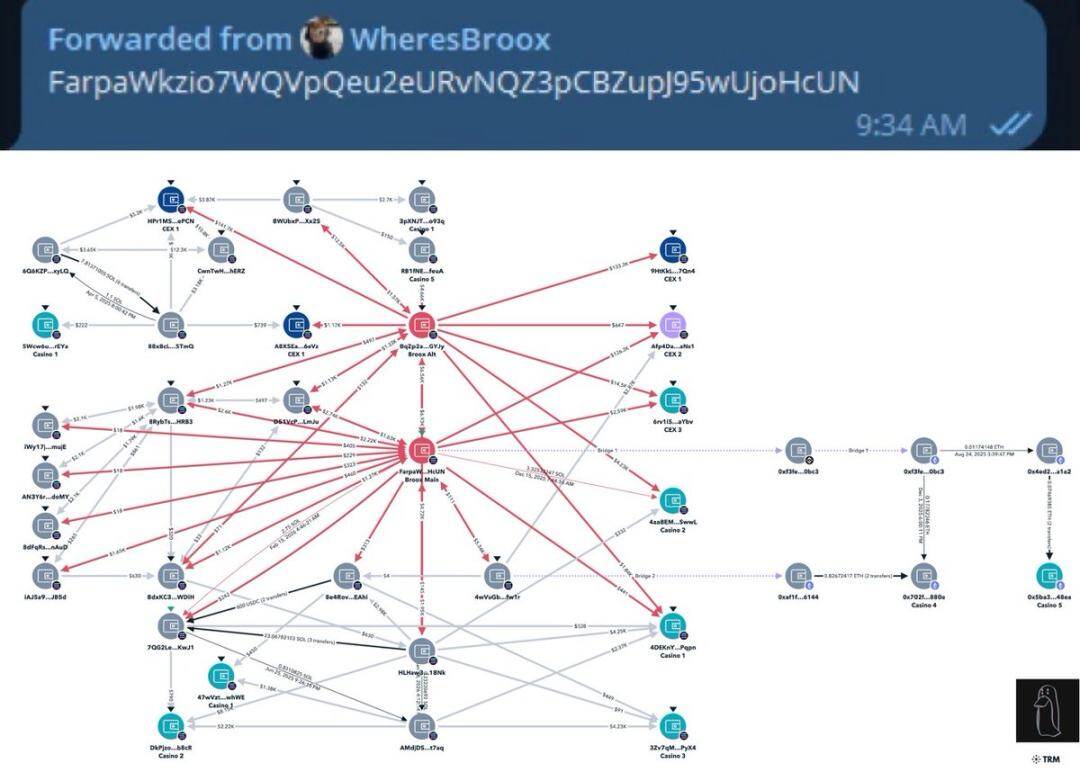

비공개 메시지를 통해 Broox의 주요 지갑이 식별되었으며, 모든 직접 연결된 주소는 이미 도식화되었습니다.

FarpaWkzio7WQVpQeu2eURvNQZ3pCBZupJ95wUjoHcUN

연결된 주소가 대량의 밈코인 거래를 포함하고 있기 때문에, 단순히 그의 지갑 데이터만으로는 높은 신뢰도를 가진 내부자 거래 사례를 특정하기 어렵습니다. Axiom 내부 로그를 획득하여 거래 주문의 타이밍을 교차 확인할 수 있다면 가능할 것입니다.

연결된 주소의 자금은 주로 다음과 같은 중앙화 거래소(CEX) 입금 주소로 흘러갔습니다:

- 9HtKkLzTVUGMS9BDMSXbVjooP1rVoeiFPj3tEtmj7Qn4

- A8XSEaZXYo8eidAMivoAonf8skBeW1QkfprdBJm6eVz

- HPr1MSrSB2i9r9Vcsj8Cmx2sUFGudpDum6kY9dp2ePCN

- Afp4DargofX8K67BRUuhVuoBy1DJn9vTbH3ico9CaNs1

- 6rv1iSZ7YyR18R7EPvXwHdDkNp3qzrE9YPQtPnLVaYbv

(8)

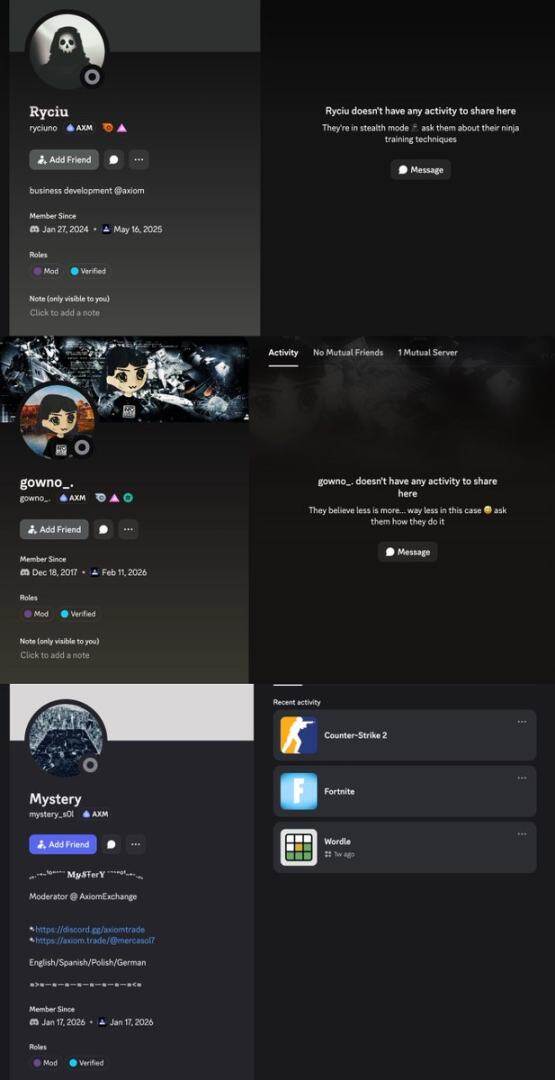

Broox와 함께 통화에 참여한 사람에는 그의 친구 Gowno(Seb)도 있었는데, 그는 최근 Axiom에 입사한 중재자(moderator)입니다.

첫 번째 녹음에서 Broox는 Ryan(Ryucio) — Axiom의 또 다른 비즈니스 개발 직원 — 이 다른 사람을 위해 내부 백엔드를 사용하여 사용자 정보를 조회한 적이 있다고 주장했으며, 그가 자신의 친구 Mystery가 Axiom에 중재자로 입사하는 것을 도왔다고 말했습니다.

두 번째 녹음에서 Broox는 Gowno의 책임이 시간이 지남에 따라 어떻게 확장될 것인지에 대해 이야기했으며, 그가 결국 지갑 조회를 지원할 수 있게 될 것이라고 말했습니다.

Ryan과 Mystery는 이번 녹음 통화에 등장하지 않았습니다.

(9)

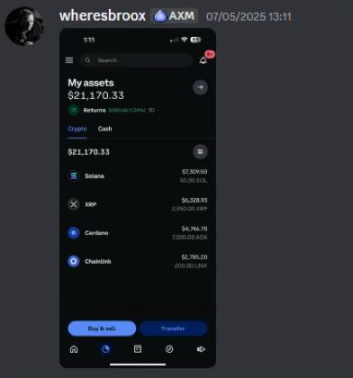

2026년 2월의 이번 녹음 통화에서 Broox는 Axiom 내 자신의 권한을 이용하여 Gowno가 20만 달러를 빠르게 수익을 낼 수 있도록 돕는 계획을 상세히 설명했습니다. 이는 그가 2025년 초부터 다른 사람들과 함께 해온 유사한 규정 위반 행위와 매우 일치합니다.

그는 비공개 대화에서 자신의 거래소 계정 잔고 스크린샷을 공유하며, 이 계획이 이미 실제 수익을 창출하고 있음을 보여주었습니다.

(10)

이번 조사는 고객의 의뢰로 이루어졌으며, 저는 독립 조사자로서 Axiom 내부의 주장된 부적절한 행위에 대한 조사를 진행했으며, 위 내용이 모두 조사 결론입니다.

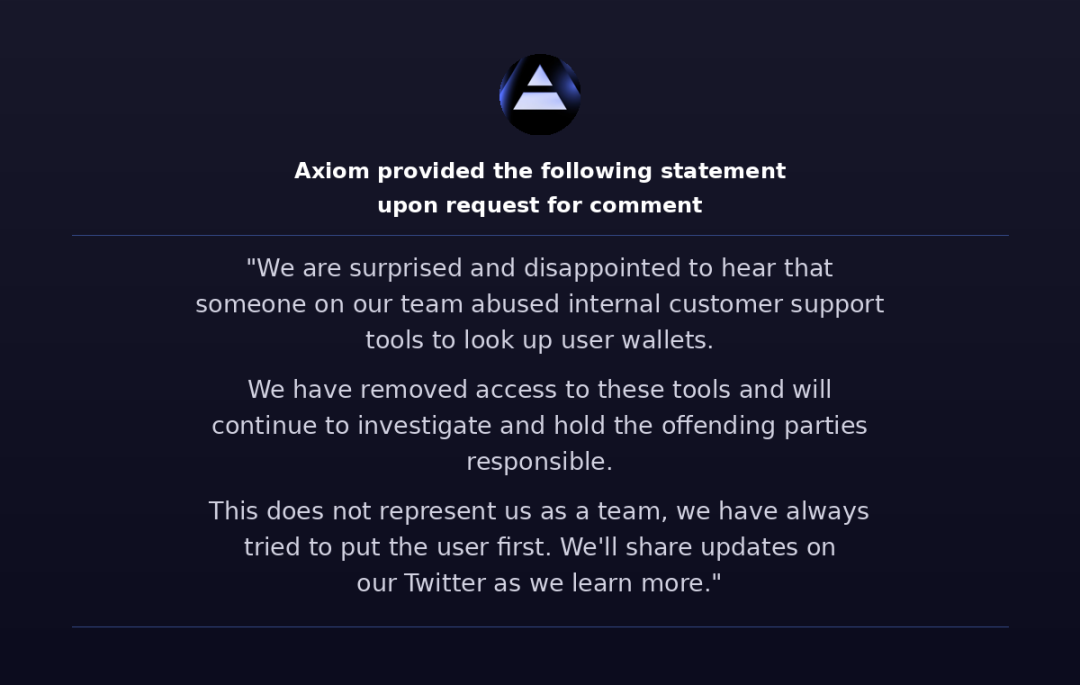

오늘 일찍, 저는 Axiom 팀에 의견을 요청하기 위해 연락을 취했으며, 그들의 공식 성명은 원문에 첨부되어 있습니다.

Cal이나 Mist가 인지했는지 여부와 관계없이, 회사는 처음부터 이러한 권한 남용 행위를 방지할 모니터링 메커니즘이나 접근 권한 관리가 거의 구축되어 있지 않았습니다.

회사는 직원들에게 상당히 광범위한 데이터 접근 범위를 부여했습니다. 손쉽게 조회할 수 있는 백엔드 시스템에서 직원들은 사용자의 완전한 지갑 목록(날짜/시간 포함), 사용자가 추적 중인 지갑, 거래 내역, 지갑 메모 이름 및 연결된 계정을 볼 수 있었습니다. 그리고 이러한 권한은 비즈니스 개발 직무에 있어서는 드문 일입니다.

Broox가 뉴욕에 상주한다는 점을 고려할 때, 이 사건은 뉴욕 남부 지구 연방 검찰청(SDNY)이 개입하기에 좋은 기회일 수 있다고 생각합니다. 왜냐하면 이는 그들의 사법 관할권 내에 속할 가능성이 있기 때문입니다.

최종적으로 형사 소송이 제기되든 아니든, 저는 Axiom 공동 창립자들이 이러한 권한 남용 행위에 대해 추가 내부 조사를 실시하고, 관련 직원들에 대한 법적 조치를 고려하기를 바랍니다.

편집자 주: 본문은 트윗 조사 보고서를 번역한 것이며, 이미지는 조사 증거 스크린샷입니다.