Wintermute の秘密鍵が「ブルートフォース クラック」され、1 億 6,000 万米ドルが失われました。あなたの資産はまだ安全ですか?

9月20日、Wintermuteが盗まれました。

この攻撃により、Wintermute は損失を被っただけでなく、見落とされがちな潜在的なリスクも露呈しました。ハッカーは「秘密鍵のクラッキング」という比較的珍しい攻撃方法を採用し、これもすべての通貨保有者に警鐘を鳴らしました。ただし、あまり心配しないでください。この秘密キーのクラッキングは、楕円曲線暗号化アルゴリズムに対する脅威ではなく、秘密キー補助生成ツールのセキュリティ ホールです。同様のリスクのある商品を使用していない投資家は、当面は同じリスクに直面することはありません。

副題

攻撃方法は奇妙で、ハッカーは実際にウォレットの秘密鍵を入手した

「抜け穴」、「フラッシュローン」、「価格操作」などのこれまでの一般的な攻撃方法とは異なり、このハッカー窃盗方法は、ブルートフォースクラッキングというより不人気なものです。

Beosin セキュリティ チームは、攻撃者がアドレス 0x0000000fe6a... を頻繁に使用して、0x00000000ae34... クエリの 0x178979ae 関数を呼び出していることを発見しました。アドレス 0x0000000fe6a に setCommonAdmin 権限があり、攻撃前にアドレスがコントラクトと通常のやり取りを行っていることを確認します。すると、0x0000000fe6aの秘密鍵が漏洩していることが確認できます。

いくつかのセキュリティチームは、Wintermute が所有するスマートコントラクトと EOA ウォレットが攻撃者によって盗まれたと公に述べています。盗まれたウォレットのアドレスを観察すると、そのアドレスが 7 桁の 0 で始まる非常に「規則的な」ものであることがわかります。ウォレットの盗難は、Wintermute による Profanity の使用に関連しています。

Profanity は EVM バニティ アドレス生成ツールであり、ユーザーはこれを使用してカスタム文字の組み合わせを含むウォレット アドレスを生成できます。

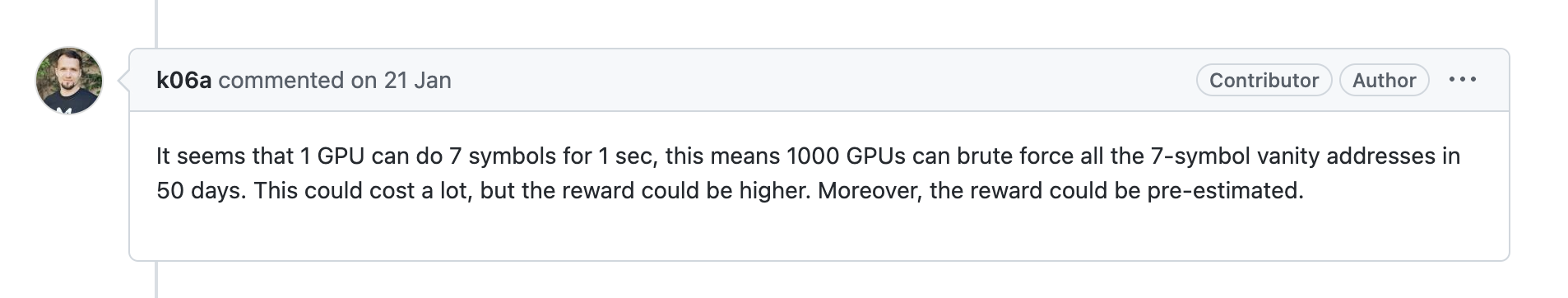

Profanity の github コメントでは、以前の開発者がプロジェクトについて議論していることも確認できます。

1inch の共同創設者は、今年 1 月の時点でこのツールのセキュリティに欠陥があると指摘し、「1 つの GPU は 1 秒間に 7 つのシンボルを計算でき、50 日ですべてのアドレスを計算するには 1000 GPU しか必要としません。」その後、開発者はプロジェクトの Readme の説明にセキュリティ警告を追加し、ユーザーに「現在の状況ではこのツールを使用し続けることはお勧めできません」と伝えました。

副題

危険警告はすでに発令されているが注目を集めていない

Profanity のセキュリティ リスクは、Wintermute の数日前に業界の注目を集めました。

1inch Networkの公式ブログは9月15日、Profanityにはセキュリティリスクがあると指摘する記事を掲載した。 「あなたのウォレットアドレスが冒涜ツールで生成された場合、あなたの資産はもはや安全ではありません。できるだけ早くすべての資産を別のウォレットに移動してください!」

1inch の調査では、ハッカーが次の方法で Profanity の脆弱性を悪用していることが判明しました。

1. 偽のアドレスから公開キーを取得します (転送署名から回復します)。

2. 200 万の公開鍵まで決定的に拡張します。

3. シード公開鍵が得られるまで範囲の減少と絞り込みを繰り返します。

このようにして、ハッカーは Profanity を使用して生成された任意のアドレスの秘密キーを入手できます。

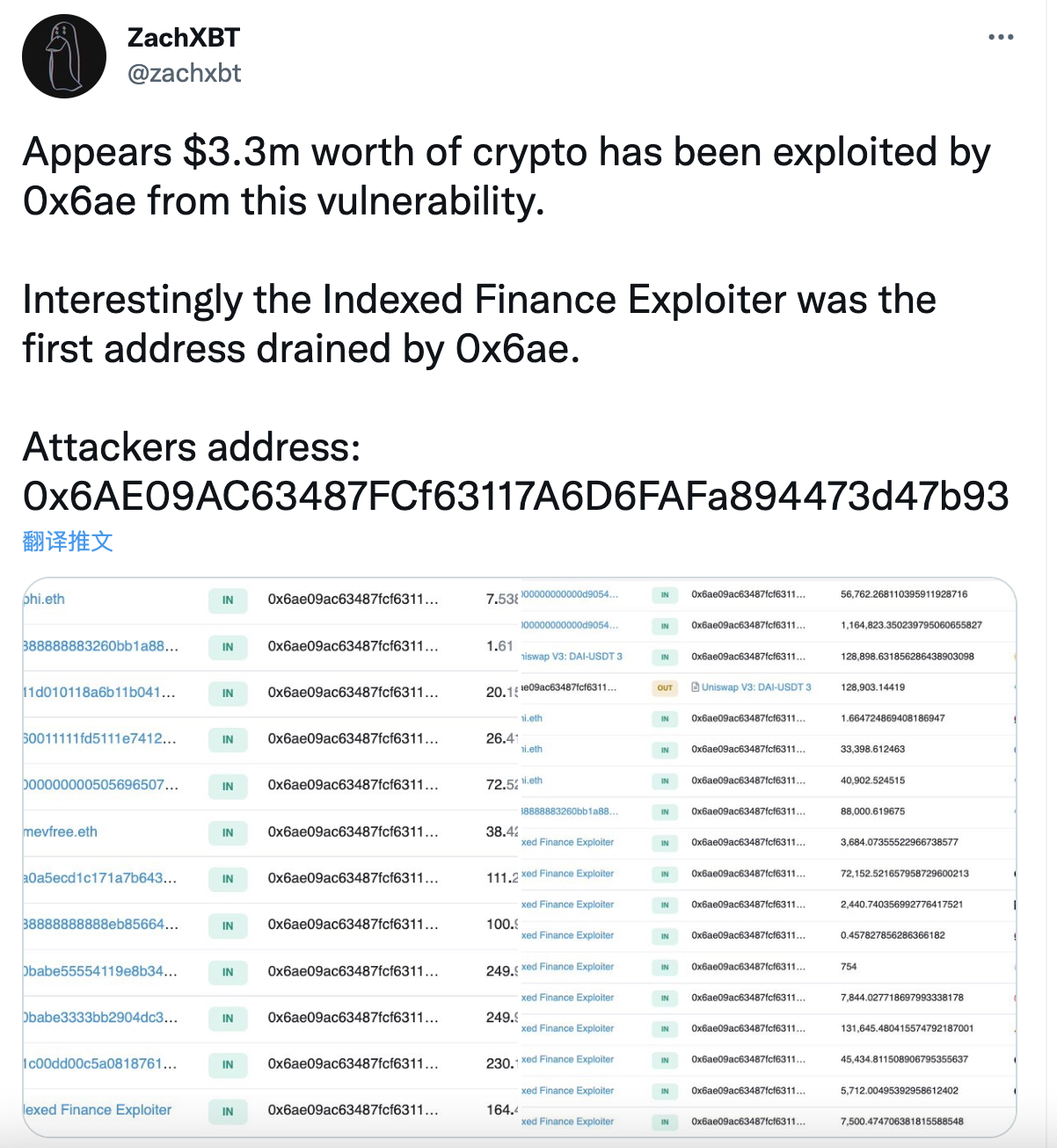

ブロックチェーン研究者のZachXBTがその後実施した調査では、ハッカーがこの抜け穴を通じて330万ドル以上の資産を盗んだことが判明した。

副題

Wintermuteは、このイベントは市場に出さないと述べている

複数のセキュリティ機関が確認したところ、攻撃者のアドレスは「0xe74b28c2eAe8679e3cCc3a94d5d0dE83CCB84705」としてロックされている。攻撃者のスマート コントラクトは「0x0248f752802b2cfb4373cc0c3bc3964429385c26」です。

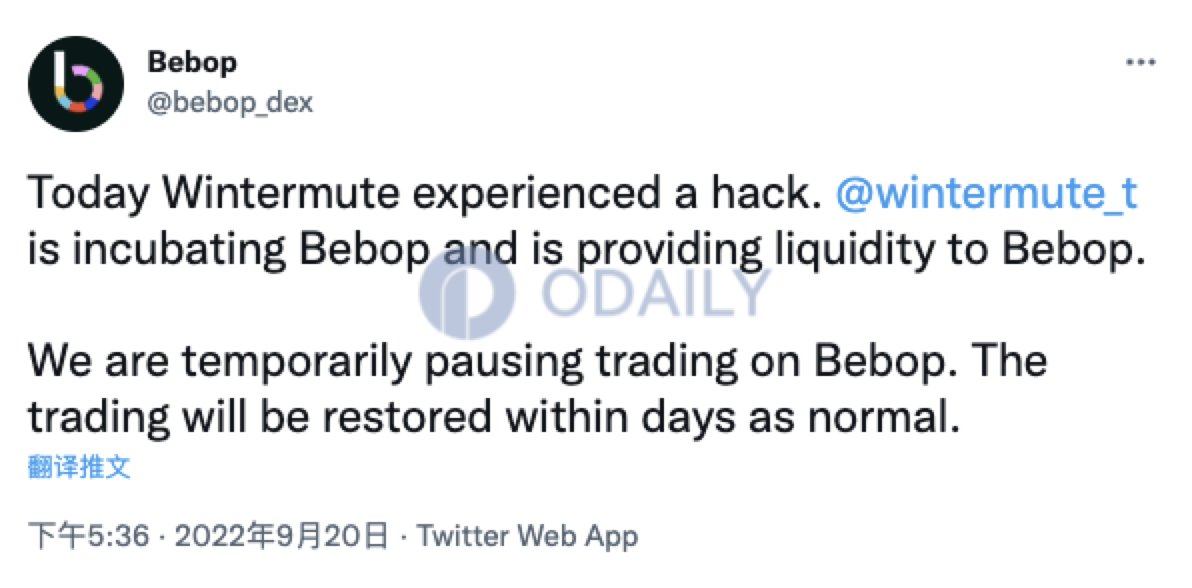

この攻撃の後、影響を受けたウォレットに加えて、Wintermute が立ち上げた分散型取引所である Bebop も影響を受けました。ビバップの公式ツイッターは、プラットフォームが取引を一時停止しており、数日以内に再開すると発表し、契約には影響はなく、ユーザーの資金と秘密鍵は安全だと述べた。

ウィンターミュート氏によると、ハッキングされた90の資産のうち、想定元本が100万ドルを超える(250万ドル以下)のは2つだけであり、市場に大きな売り圧力を引き起こすことは予想されないという。さらに、同社の CeFi および OTC ビジネスは影響を受けていません。

同時に、エフゲニー・ゲイヴォイ氏は、ウィンターミュートの現在の支払能力は残りの株式の2倍であり、ウィンターミュートのサービスは本日から通常に戻るまでの数日間に中断される可能性があるとも述べた。

現時点では、Wintermute は依然として攻撃者を「ホワイト ハット ハッカー」とみなす意向であり、攻撃者に Wintermute に連絡するよう呼びかけています。