ชั่วข้ามคืน “การโจมตีห่วงโซ่อุปทาน” กลายเป็นพาดหัวข่าวใหญ่: เกิดอะไรขึ้น? เราจะลดความเสี่ยงได้อย่างไร?

- 核心观点:NPM供应链攻击威胁加密资产安全。

- 关键要素:

- 恶意代码静默篡改加密货币地址。

- 受影响包周下载量超10亿次。

- 黑客已通过地址替换获利。

- 市场影响:引发对Web3基础设施安全担忧。

- 时效性标注:短期影响。

ต้นฉบับ | Odaily Planet Daily (@OdailyChina)

ผู้แต่ง|Azuma (@azuma_eth)

เมื่อวันที่ 9 กันยายน ตามเวลาปักกิ่ง ชาร์ลส์ กิลเลเมต์ ประธานเจ้าหน้าที่ฝ่ายเทคโนโลยีของ Ledger ได้เผยแพร่คำเตือนบน X โดยระบุว่า " ขณะนี้กำลังมีการโจมตีซัพพลายเชนขนาดใหญ่ และบัญชี NPM ของนักพัฒนาชื่อดังรายหนึ่งถูกบุกรุก แพ็กเกจที่ได้รับผลกระทบถูกดาวน์โหลดไปแล้วมากกว่า 1 พันล้านครั้ง ซึ่งหมายความว่าระบบนิเวศ JavaScript ทั้งหมดอาจตกอยู่ในความเสี่ยง "

Guillemet เสริมว่า "โค้ดอันตรายทำงานโดยการแทรกแซงที่อยู่สกุลเงินดิจิทัลอย่างเงียบๆ ในเบื้องหลังเพื่อขโมยเงิน หากคุณใช้กระเป๋าเงินฮาร์ดแวร์ โปรดตรวจสอบธุรกรรมที่ลงนามทุกครั้งอย่างละเอียด คุณจะปลอดภัย หากคุณไม่ได้ใช้กระเป๋าเงินฮาร์ดแวร์ โปรดหลีกเลี่ยงการทำธุรกรรมแบบออนเชนใดๆ ในขณะนี้ ยังไม่แน่ชัดว่าผู้โจมตีกำลังขโมยวลีช่วยจำของกระเป๋าเงินซอฟต์แวร์โดยตรงหรือไม่"

เกิดอะไรขึ้น?

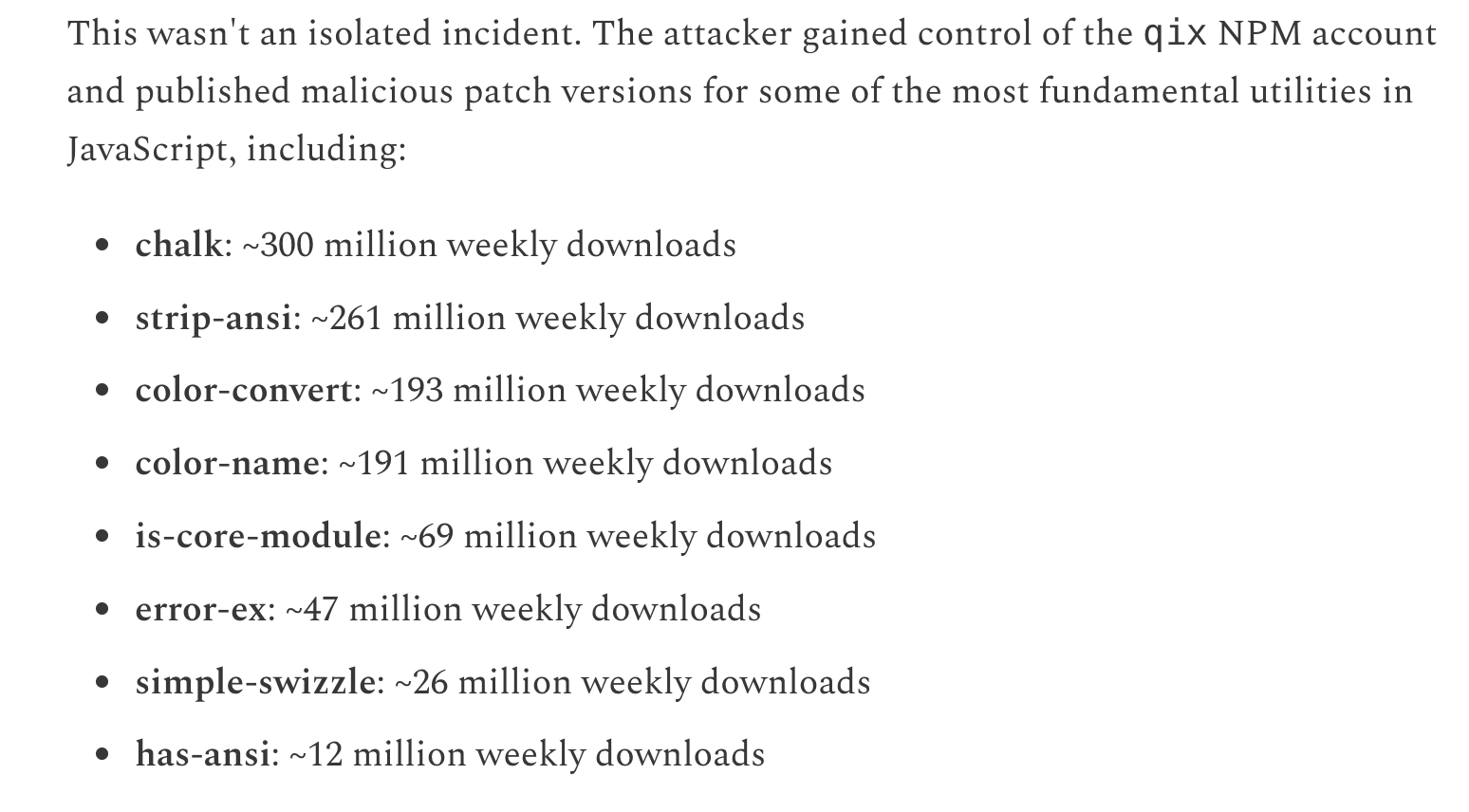

รายงานด้านความปลอดภัย ที่ Guillemet อ้างถึง สาเหตุโดยตรงของเหตุการณ์นี้คือ บัญชี NPM ของนักพัฒนาชื่อดัง @qix ถูกแฮ็ก ส่งผลให้มีการเผยแพร่เวอร์ชันที่เป็นอันตรายของซอฟต์แวร์หลายสิบรายการ รวมถึง chalk, strip-ansi และ color-convert โค้ดที่เป็นอันตรายอาจแพร่กระจายไปยังเทอร์มินัลเมื่อนักพัฒนาหรือผู้ใช้ติดตั้ง dependencies โดยอัตโนมัติ

หมายเหตุประจำวัน: ข้อมูลการดาวน์โหลดแพ็คเกจซอฟต์แวร์ที่ถูกบุกรุกรายสัปดาห์

กล่าวโดยสรุป นี่คือกรณีตัวอย่างของการโจมตีแบบซัพพลายเชน ซึ่งเป็นการโจมตีที่ผู้โจมตีแทรกโค้ดอันตราย (เช่น แพ็กเกจ NPM) เข้าไปในเครื่องมือพัฒนาหรือระบบที่พึ่งพา NPM หรือ Node Package Manager เป็นเครื่องมือจัดการแพ็กเกจที่นิยมใช้มากที่สุดในระบบนิเวศ JavaScript/Node.js ฟังก์ชันหลักของเครื่องมือนี้ประกอบด้วยการจัดการการอ้างอิง การติดตั้งและอัปเดตแพ็กเกจ และการแชร์โค้ด

ระบบนิเวศของ NPM มีขนาดใหญ่มาก โดยมีแพ็กเกจซอฟต์แวร์นับล้านชุดที่พร้อมใช้งานในปัจจุบัน โปรเจกต์ Web3, กระเป๋าเงินคริปโต และเครื่องมือส่วนหน้าเกือบ ทั้งหมดต่างพึ่งพา NPM เนื่องจาก NPM พึ่งพาการพึ่งพาและลิงก์ที่ซับซ้อนจำนวนมาก จึงเป็นจุดเข้าที่มีความเสี่ยงสูงสำหรับการโจมตีซัพพลายเชน ตราบใดที่ผู้โจมตีฝังโค้ดอันตรายลงในแพ็กเกจซอฟต์แวร์ที่ใช้กันทั่วไป ก็อาจส่งผลกระทบต่อแอปพลิเคชันและผู้ใช้หลายพันราย

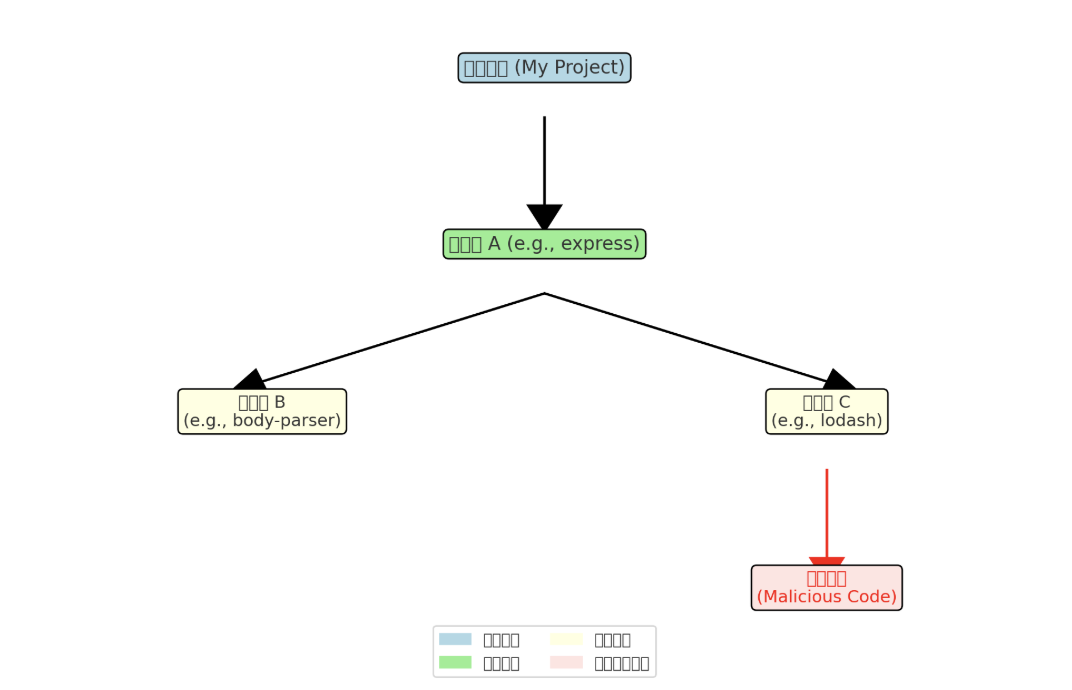

ตามที่แสดงในแผนภูมิการแพร่กระจายโค้ดที่เป็นอันตรายด้านบน:

- โครงการบางอย่าง (กล่องสีน้ำเงิน) จะต้องขึ้นอยู่กับไลบรารีโอเพนซอร์สทั่วไป เช่น Express โดยตรง

- การอ้างอิงโดยตรงเหล่านี้ (กล่องสีเขียว) จะขึ้นอยู่กับการอ้างอิงทางอ้อมอื่นๆ เช่นกัน (กล่องสีเหลือง เช่น lodash)

- หากมีการฝังการอ้างอิงทางอ้อมอย่างลับๆ ด้วยโค้ดที่เป็นอันตราย (กล่องสีแดง) โดยผู้โจมตี การอ้างอิงนั้นจะเข้าสู่โครงการตามห่วงโซ่การอ้างอิง

สิ่งนี้หมายถึงอะไรสำหรับสกุลเงินดิจิทัล?

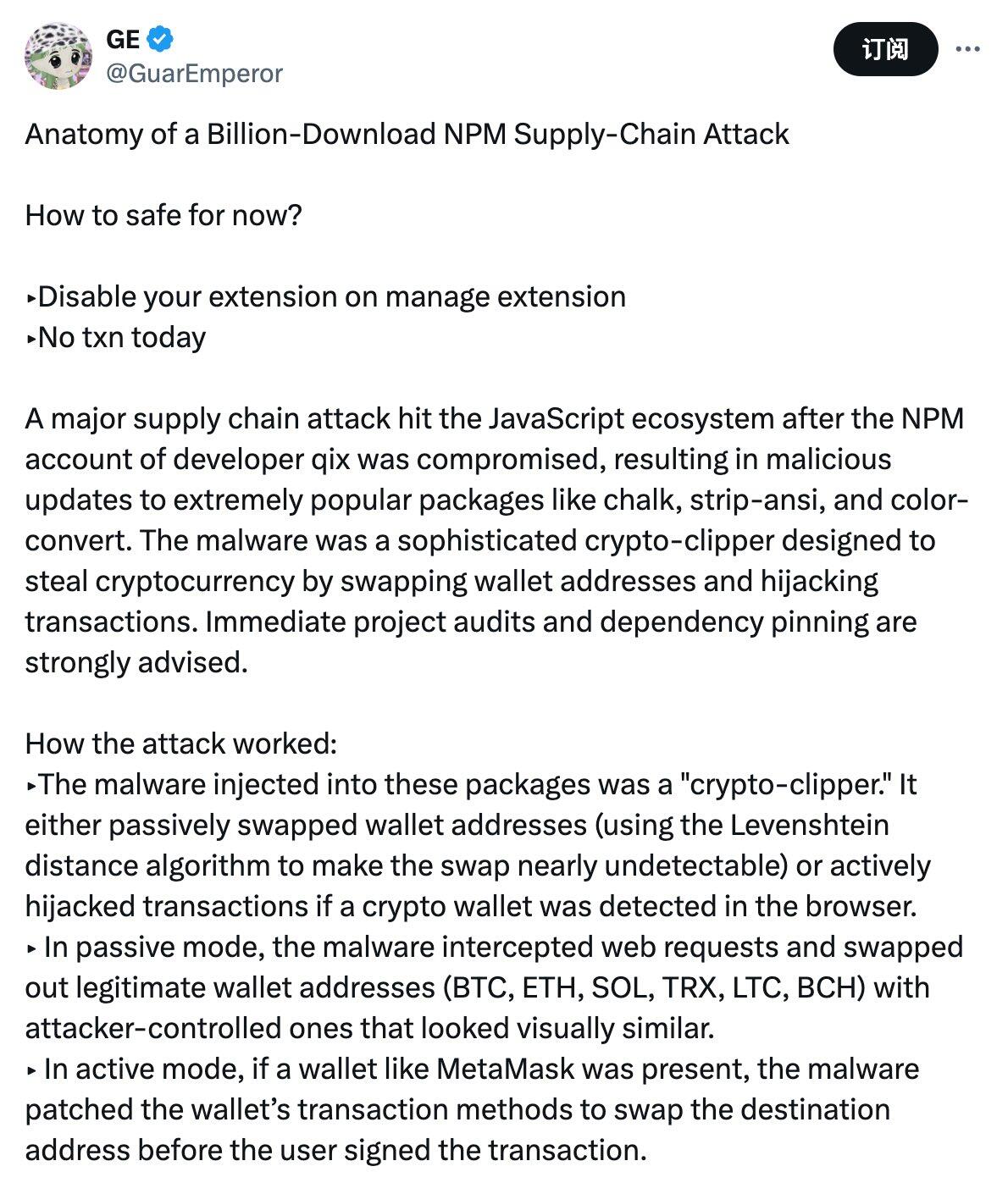

ความเกี่ยวข้องโดยตรงของเหตุการณ์ด้านความปลอดภัยนี้กับอุตสาหกรรมสกุลเงินดิจิทัลอยู่ที่ข้อเท็จจริง ที่ว่าโค้ดที่เป็นอันตรายซึ่งแฮกเกอร์ฝังไว้ในแพ็คเกจซอฟต์แวร์ปนเปื้อนที่กล่าวถึงข้างต้นนั้นเป็น "ตัวแฮ็กคลิปบอร์ดสกุลเงินดิจิทัล" ที่ซับซ้อนซึ่งขโมยสินทรัพย์ดิจิทัลด้วยการแทนที่ที่อยู่กระเป๋าเงินและแฮ็กธุรกรรม

ผู้ก่อตั้ง Stress Capital อย่าง GE (@GuarEmperor) อธิบายเรื่องนี้ไว้อย่างละเอียดเพิ่มเติมใน X แฮกเกอร์ที่แทรก "clipboard hijacker" เข้าไปนั้นใช้โหมดการโจมตีสองโหมด: โหมดพาสซีฟใช้ "อัลกอริทึมระยะห่างของ Levenshtein" เพื่อแทนที่ที่อยู่กระเป๋าเงิน ซึ่งตรวจจับได้ยากมากเนื่องจากมีความคล้ายคลึงกันทางภาพ และโหมดแอคทีฟจะตรวจจับกระเป๋าเงินที่เข้ารหัสในเบราว์เซอร์และแทรกแซงที่อยู่เป้าหมายก่อนที่ผู้ใช้จะลงนามในธุรกรรม

เนื่องจากการโจมตีนี้มุ่งเป้าไปที่ไลบรารีเลเยอร์พื้นฐานของโครงการ JavaScript โปรเจ็กต์ที่ต้องพึ่งพาไลบรารีเหล่านี้ทางอ้อมก็อาจได้รับผลกระทบเช่นกัน

แฮกเกอร์ได้กำไรเท่าไร?

โค้ดอันตรายที่แฮ็กเกอร์ฝังไว้ยังเปิดเผยที่อยู่โจมตีด้วย ที่อยู่โจมตีหลักของแฮ็กเกอร์บน Ethereum คือ 0xFc4a4858bafef54D1b1d7697bfb5c52F4c166976 และเงินทุนส่วนใหญ่มาจากสามที่อยู่ต่อไปนี้:

- 0xa29eEfB3f21Dc8FA8bce065Db4f4354AA683c0240

- x40C351B989113646bc4e9Dfe66AE66D24fE6Da7B

- 0x30F895a2C66030795131FB66CBaD6a1f91461731

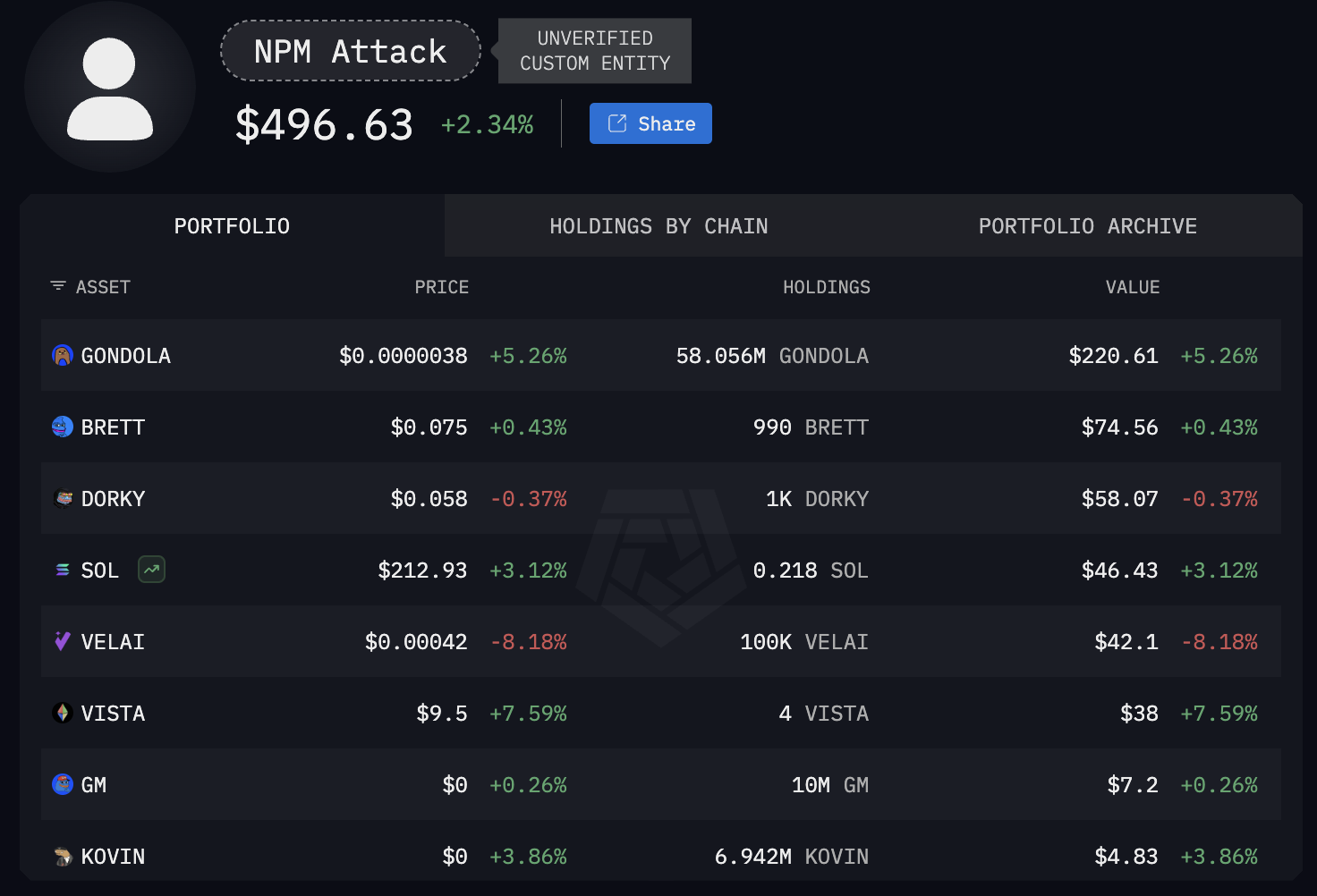

Arkham ได้สร้าง เพจติดตาม การโจมตีนี้ โดยผู้ใช้สามารถตรวจสอบผลกำไรของแฮกเกอร์และสถานะการโอนได้แบบเรียลไทม์

ณ เวลานี้ แฮกเกอร์ได้กำไรจากการโจมตีเพียง 496 ดอลลาร์สหรัฐฯ เท่านั้น แต่เมื่อพิจารณาถึงขอบเขตการแพร่กระจายของโค้ดอันตรายยังไม่สามารถระบุได้ คาดว่าตัวเลขนี้อาจเพิ่มขึ้นอย่างต่อเนื่อง ขณะนี้ผู้พัฒนาได้รับแจ้งแล้วและกำลังทำงานร่วมกับทีมรักษาความปลอดภัยของ NPM เพื่อแก้ไขปัญหานี้ โค้ดอันตรายได้ถูกลบออกจากแพ็คเกจที่ได้รับผลกระทบส่วนใหญ่แล้ว ดังนั้นสถานการณ์จึงอยู่ในการควบคุม

จะหลีกเลี่ยงความเสี่ยงได้อย่างไร?

ผู้ก่อตั้ง Defillama @0xngmi Yu X กล่าวว่าแม้เหตุการณ์นี้จะฟังดูอันตราย แต่ผลกระทบที่เกิดขึ้นจริงนั้นไม่ได้ร้ายแรงขนาดนั้น เพราะเหตุการณ์นี้จะส่งผลต่อเว็บไซต์ที่ส่งการอัปเดตหลังจากที่มีการเปิดตัวแพ็คเกจ NPM ที่ถูกแฮ็กเท่านั้น และโปรเจ็กต์อื่นๆ จะยังคงใช้เวอร์ชันเก่า และโปรเจ็กต์ส่วนใหญ่จะแก้ไขการอ้างอิงของพวกเขา ดังนั้นแม้ว่าจะส่งการอัปเดต พวกเขาก็จะยังคงใช้รหัสความปลอดภัยเก่าต่อไป

อย่างไรก็ตาม เนื่องจากผู้ใช้ไม่สามารถทราบได้จริงว่าโครงการมีการอ้างอิงแบบคงที่หรือมีการอ้างอิงที่ดาวน์โหลดแบบไดนามิกหรือไม่ ในปัจจุบันฝ่ายโครงการจำเป็นต้องดำเนินการตรวจสอบตนเองและเปิดเผยข้อมูลดังกล่าวเสียก่อน

ณ เวลานี้ โครงการกระเป๋าเงินหรือแอปพลิเคชันหลายโครงการ รวมถึง MetaMask, Phantom, Aave, Fluid และ Jupiter ได้เปิดเผยว่าไม่ได้รับผลกระทบจากเหตุการณ์นี้ ดังนั้น ในทางทฤษฎี ผู้ใช้จึงสามารถใช้กระเป๋าเงินที่ปลอดภัยที่ได้รับการยืนยันเพื่อเข้าถึงโปรโตคอลที่ปลอดภัยที่ได้รับการยืนยันได้อย่างปลอดภัย อย่างไรก็ตาม สำหรับกระเป๋าเงินหรือโครงการอื่นๆ ที่ยังไม่ได้เปิดเผยข้อมูลด้านความปลอดภัย การหลีกเลี่ยงการใช้กระเป๋าเงินหรือโครงการเหล่านั้นชั่วคราวอาจปลอดภัยกว่า