ภาพรวมของภูมิทัศน์ทางนิเวศวิทยาของที่เก็บข้อมูลแบบกระจายอำนาจของ Web3

แปลต้นฉบับ: เตี้ย

แปลต้นฉบับ: เตี้ย

คำอธิบายภาพ

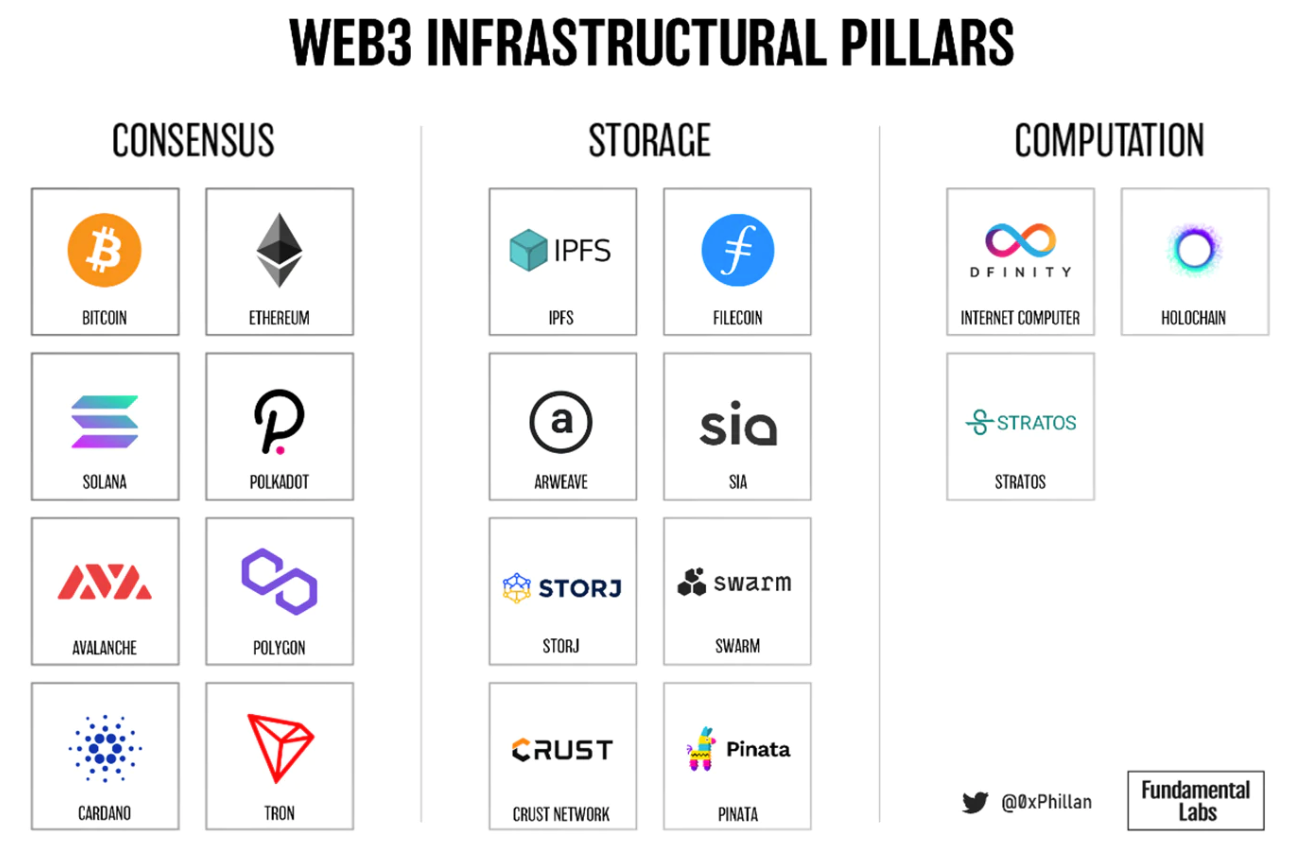

รูปที่ 1: โครงการตัวอย่างสำหรับแต่ละเสาหลัก Web3

พื้นที่จัดเก็บข้อมูลซึ่งเป็นเสาหลักที่สองกำลังเติบโตอย่างรวดเร็ว และมีการใช้โซลูชันพื้นที่เก็บข้อมูลที่หลากหลายกับสถานการณ์การใช้งาน ในบทความนี้ เราจะสำรวจเสาหลักของที่เก็บข้อมูลแบบกระจายศูนย์เพิ่มเติม

และArweaveและCrust Networkดาวน์โหลด

ความจำเป็นในการจัดเก็บแบบกระจายอำนาจ

มุมมองของบล็อกเชน

จากมุมมองของบล็อกเชน เราต้องการพื้นที่จัดเก็บแบบกระจายอำนาจ เนื่องจากตัวบล็อกเชนเองไม่ได้ออกแบบมาเพื่อจัดเก็บข้อมูลจำนวนมาก กลไกในการได้รับความเห็นพ้องต้องกันของบล็อกอาศัยข้อมูลจำนวนเล็กน้อย (ธุรกรรม) ซึ่งวางอยู่ในบล็อก (ธุรกรรมการรวบรวม) และแชร์อย่างรวดเร็วไปยังเครือข่ายสำหรับการตรวจสอบโหนด

คำอธิบายภาพ

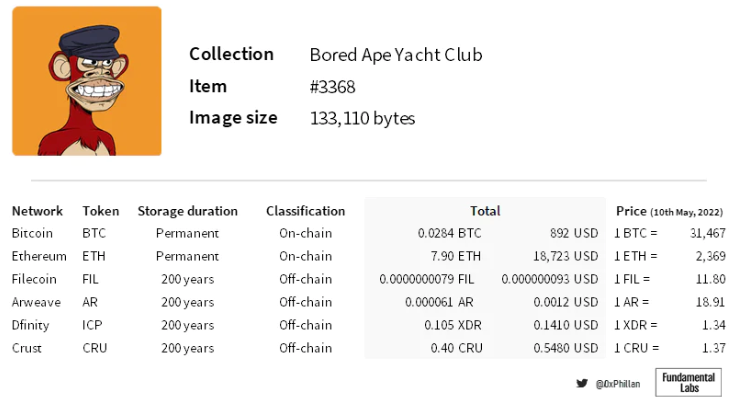

รูปที่ 2: โครงการที่มี mainnet ที่ใช้งานอยู่ ระยะเวลาการเก็บรักษา 200 ปีได้รับเลือกเพื่อให้ตรงตามคำจำกัดความของความคงทนของ Arweave แหล่งที่มา: เอกสารเว็บ, เครื่องคำนวณพื้นที่เก็บข้อมูล Arweave

ประการที่สอง หากเราต้องการจัดเก็บข้อมูลการเก็งกำไรจำนวนมากในบล็อกเหล่านี้ ความแออัดของเครือข่ายจะรุนแรง ซึ่งจะทำให้เกิดสงครามก๊าซเมื่อใช้เครือข่ายและทำให้ราคาเพิ่มขึ้น นี่เป็นผลมาจากค่าเวลาโดยนัยของการบล็อก หากผู้ใช้จำเป็นต้องส่งธุรกรรมไปยังเครือข่ายในช่วงเวลาหนึ่ง ผู้ใช้จะต้องจ่ายค่าธรรมเนียมน้ำมันเพิ่มเติมเพื่อจัดลำดับความสำคัญของธุรกรรม

ดังนั้น ขอแนะนำให้จัดเก็บข้อมูลเมตา NFT และข้อมูลรูปภาพ และส่วนหน้าของ dApp แบบออฟไลน์

มุมมองของเครือข่ายส่วนกลาง

หากการจัดเก็บข้อมูลบนเครือข่ายมีราคาแพงมาก ทำไมไม่เพียงแค่จัดเก็บข้อมูลนอกเครือข่ายในเครือข่ายส่วนกลาง

เครือข่ายแบบรวมศูนย์มีแนวโน้มที่จะถูกเซ็นเซอร์และความแปรปรวน สิ่งนี้ต้องการให้ผู้ใช้ไว้วางใจผู้ให้บริการข้อมูลเพื่อรักษาความปลอดภัยของข้อมูล ไม่มีการรับประกันว่าผู้ให้บริการเครือข่ายแบบรวมศูนย์จะดำเนินชีวิตตามความไว้วางใจที่ผู้ใช้มีให้: ข้อมูลอาจถูกลบโดยเจตนาหรือโดยไม่ได้ตั้งใจ ตัวอย่างเช่น อาจเกิดจากการเปลี่ยนแปลงนโยบายของผู้ให้บริการข้อมูล ความล้มเหลวของฮาร์ดแวร์ หรือการโจมตีโดยบุคคลที่สาม

NFTs

คำอธิบายภาพ

รูปที่ 3: ราคาจอง Crypto Punk ขึ้นอยู่กับการขายครั้งล่าสุด (ไม่มีราคาจอง ณ เวลาที่เขียน) ขนาดอิมเมจของ Crypto Punk ขึ้นอยู่กับความยาวของไบต์ของสตริงไบต์บนเชน Crypto Punks V2 ข้อมูล ณ วันที่ 10 พฤษภาคม 2565 ที่มา: OpenSea, ข้อมูลออนไลน์, ข้อมูลเมตาของ IPFS

คำอธิบายภาพ

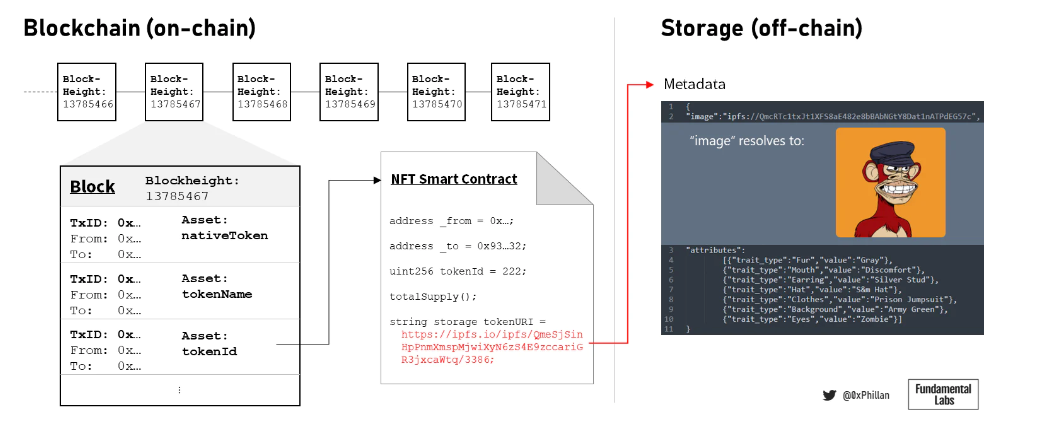

รูปที่ 4: ภาพประกอบแบบง่ายของบล็อกเชน บล็อก NFT และข้อมูลเมตานอกเครือข่าย

อาจเป็นไปได้ว่ามูลค่าของ NFT ไม่ได้ถูกขับเคลื่อนโดยข้อมูลเมตาและข้อมูลภาพที่อ้างถึงเป็นหลัก แต่มาจากการเคลื่อนไหวและชุมชนระบบนิเวศที่ขับเคลื่อนการรวบรวม แม้ว่าสิ่งนี้อาจเป็นเรื่องจริง แต่ NFT ก็ไร้ความหมายหากไม่มีข้อมูลพื้นฐาน และชุมชนที่ไม่มีความหมายก็ไม่สามารถก่อตัวขึ้นได้

นอกจากรูปโปรไฟล์และของสะสมงานศิลปะแล้ว NFT ยังสามารถแสดงความเป็นเจ้าของทรัพย์สินในโลกแห่งความจริง เช่น อสังหาริมทรัพย์หรือตราสารทางการเงิน นอกเหนือจากมูลค่าภายนอกตามความเป็นจริงของข้อมูลดังกล่าวแล้ว เนื่องจากค่าของข้อมูลนั้นแสดงด้วย NFT ค่าของข้อมูลแต่ละไบต์ที่บันทึกไว้ใน NFT จะไม่ต่ำกว่าค่าของ NFT บนสายโซ่

dApps

คำอธิบายภาพ

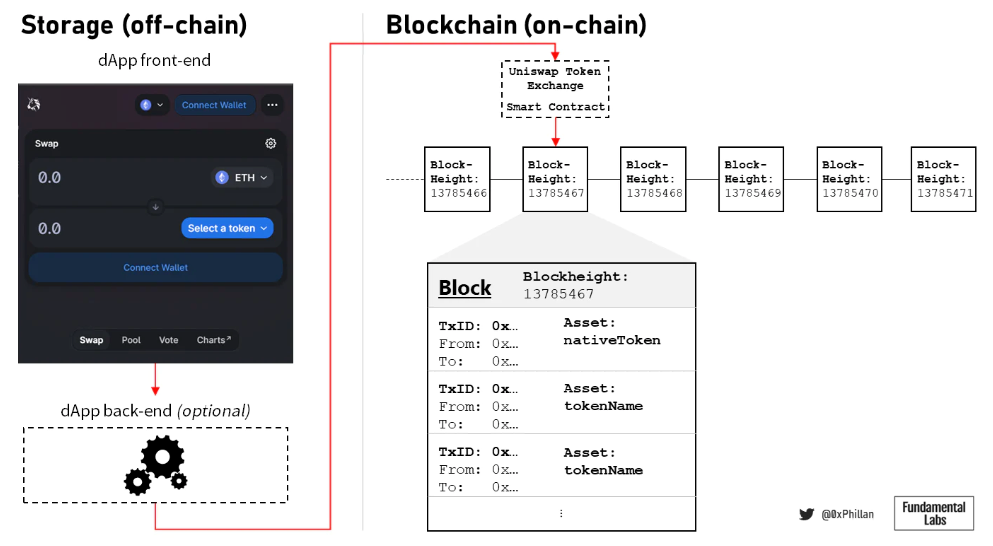

รูปที่ 5: ภาพประกอบแบบง่ายของ dApp ที่โต้ตอบกับ blockchain

คำอธิบายภาพ

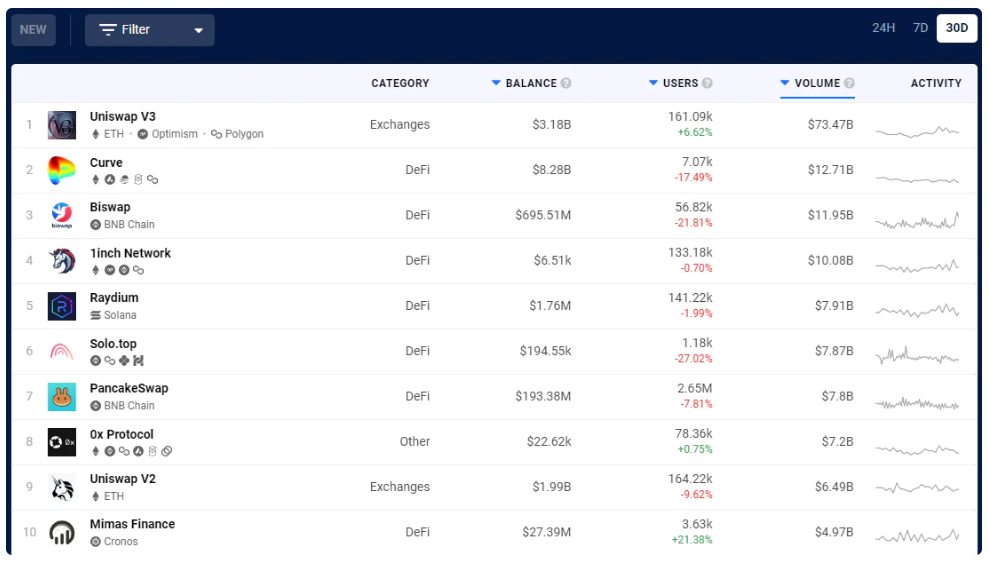

รูปที่ 6: dApps ที่ได้รับความนิยมสูงสุดตามปริมาณ USD ตามรายงานของ DappRadar ณ วันที่ 11 พฤษภาคม 2022

คำอธิบายภาพ

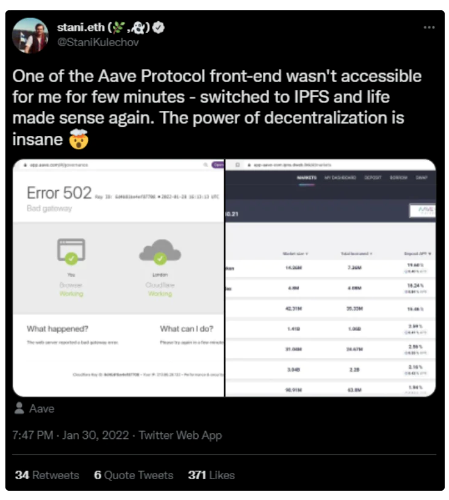

รูปที่ 7: Stani Kulechov ผู้ก่อตั้ง Aave ทวีตว่าส่วนหน้าของ Aave dApp จะออฟไลน์ในวันที่ 20 มกราคม 2022 แต่จะยังคงเข้าถึงได้ผ่านสำเนาของเว็บไซต์ที่โฮสต์โดย IPFS

ที่เก็บข้อมูลแบบกระจายศูนย์ช่วยลดความล้มเหลวของเซิร์ฟเวอร์ การแฮ็ก DNS และเอนทิตีแบบรวมศูนย์ที่ลบการเข้าถึงส่วนหน้าของ dApp แม้ว่าการพัฒนา dApp จะหยุดลง แต่สัญญาอัจฉริยะยังคงสามารถเข้าถึงได้ผ่านส่วนหน้า

ภูมิทัศน์การจัดเก็บแบบกระจายอำนาจ

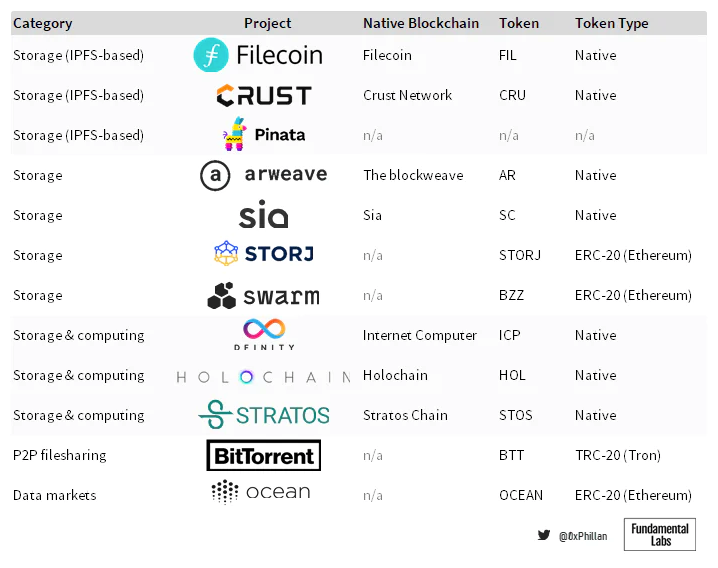

คำอธิบายภาพ

รูปที่ 8: ภาพรวม (โดยสังเขป) ของโปรโตคอลหน่วยเก็บข้อมูลแบบกระจายอำนาจที่เลือกโดยพลการ

แม้จะมีความแตกต่างมากมาย โครงการทั้งหมดข้างต้นมีสิ่งหนึ่งที่เหมือนกัน: ไม่มีเครือข่ายใดที่ทำซ้ำข้อมูลทั้งหมดบนโหนดทั้งหมด ซึ่งเป็นกรณีของบล็อกเชน Bitcoin และ Ethereum ในเครือข่ายสตอเรจแบบกระจายอำนาจ ความไม่เปลี่ยนแปลงและความพร้อมใช้งานของข้อมูลที่เก็บไว้ไม่สามารถทำได้โดยเครือข่ายส่วนใหญ่ที่จัดเก็บและตรวจสอบข้อมูลที่เชื่อมโยงต่อเนื่องกัน ดังเช่นในกรณีของ Bitcoin และ Ethereum เครือข่ายจำนวนมากเลือกที่จะใช้ blockchain เพื่อติดตามคำสั่งการจัดเก็บ

มันไม่ยั่งยืนสำหรับทุกโหนดบนเครือข่ายสตอเรจแบบกระจายศูนย์ในการจัดเก็บข้อมูลทั้งหมด เนื่องจากต้นทุนทางอ้อมในการเรียกใช้เครือข่ายจะเพิ่มต้นทุนสตอเรจของผู้ใช้อย่างรวดเร็ว และท้ายที่สุดจะผลักดันการรวมศูนย์ของเครือข่ายไปยังโหนดจำนวนน้อยที่สามารถจ่ายได้ ค่าฮาร์ดแวร์ ตัวดำเนินการโหนด

ดังนั้น เครือข่ายการจัดเก็บข้อมูลแบบกระจายอำนาจจำเป็นต้องเอาชนะความท้าทายที่ไม่ธรรมดา

ความท้าทายของสตอเรจแบบกระจายอำนาจ

จากการตรวจสอบข้อจำกัดที่กล่าวถึงก่อนหน้านี้เกี่ยวกับการจัดเก็บข้อมูลแบบ on-chain เป็นที่ชัดเจนว่าเครือข่ายการจัดเก็บข้อมูลแบบกระจายศูนย์ต้องจัดเก็บข้อมูลในลักษณะที่ไม่ส่งผลกระทบต่อกลไกการถ่ายโอนมูลค่าของเครือข่าย ในขณะที่ต้องแน่ใจว่าข้อมูลยังคงอยู่ ไม่เปลี่ยนรูป และเข้าถึงได้ โดยพื้นฐานแล้ว เครือข่ายสตอเรจแบบกระจายอำนาจต้องสามารถจัดเก็บข้อมูล ดึงข้อมูล และบำรุงรักษาข้อมูล ในขณะที่ต้องแน่ใจว่าผู้เข้าร่วมทุกคนในเครือข่ายได้รับแรงจูงใจสำหรับการจัดเก็บและเรียกคืนงานที่พวกเขาทำ ในขณะเดียวกันก็รักษาความไม่ไว้วางใจของระบบแบบกระจายอำนาจ

สามารถสรุปความท้าทายเหล่านี้เป็นคำถามต่อไปนี้:

รูปแบบการจัดเก็บข้อมูล: เก็บไฟล์ทั้งหมดหรือไฟล์ส่วนย่อย?

การจำลองแบบข้อมูล: มีกี่โหนดในการจัดเก็บข้อมูล (ไฟล์เต็มหรือแฟรกเมนต์)

การติดตามที่เก็บข้อมูล: เครือข่ายรู้ได้อย่างไรว่าจะดึงไฟล์จากที่ใด

หลักฐานข้อมูลที่เก็บไว้: โหนดเก็บข้อมูลที่พวกเขาถูกขอให้จัดเก็บหรือไม่?

ความพร้อมใช้งานของข้อมูลเมื่อเวลาผ่านไป: ข้อมูลยังคงถูกเก็บไว้เมื่อเวลาผ่านไปหรือไม่

การค้นพบราคาพื้นที่เก็บข้อมูล: ต้นทุนการจัดเก็บมีการกำหนดอย่างไร

ความซ้ำซ้อนของข้อมูลถาวร: หากโหนดออกจากเครือข่าย เครือข่ายจะแน่ใจได้อย่างไรว่าข้อมูลยังคงมีอยู่

การถ่ายโอนข้อมูล: แบนด์วิธของเครือข่ายมีราคา - คุณจะแน่ใจได้อย่างไรว่าโหนดดึงข้อมูลเมื่อถูกถาม

Network Token Economics: นอกเหนือจากการทำให้มั่นใจว่ามีข้อมูลอยู่ในเครือข่ายแล้ว เครือข่ายจะรับประกันการดำรงอยู่ของเครือข่ายในระยะยาวได้อย่างไร

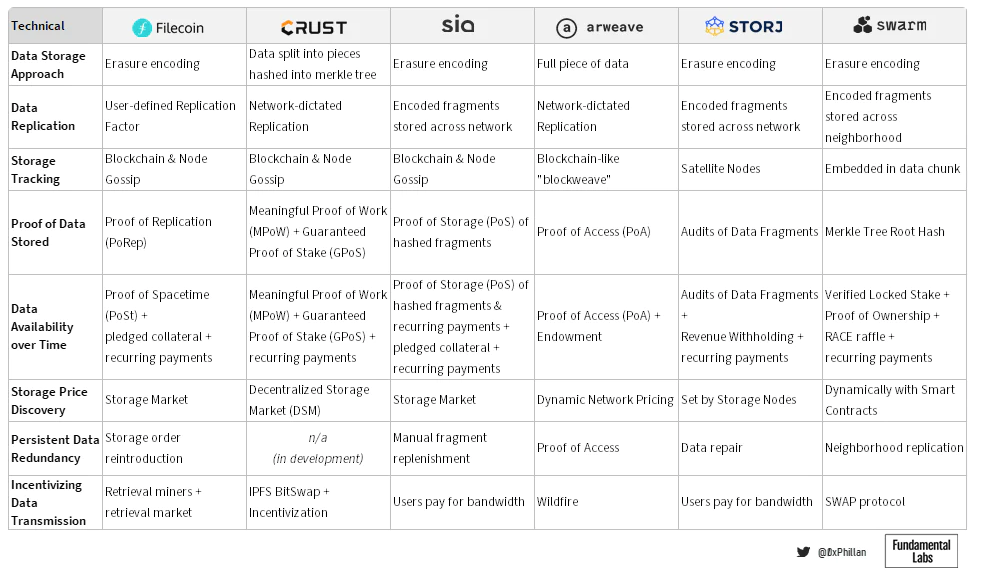

คำอธิบายภาพ

รูปที่ 9: สรุปการตัดสินใจออกแบบทางเทคนิคสำหรับเครือข่ายสตอเรจที่ตรวจสอบแล้ว

หรือArweaveหรือCrust Networkอ่านบทความวิจัยฉบับเต็ม

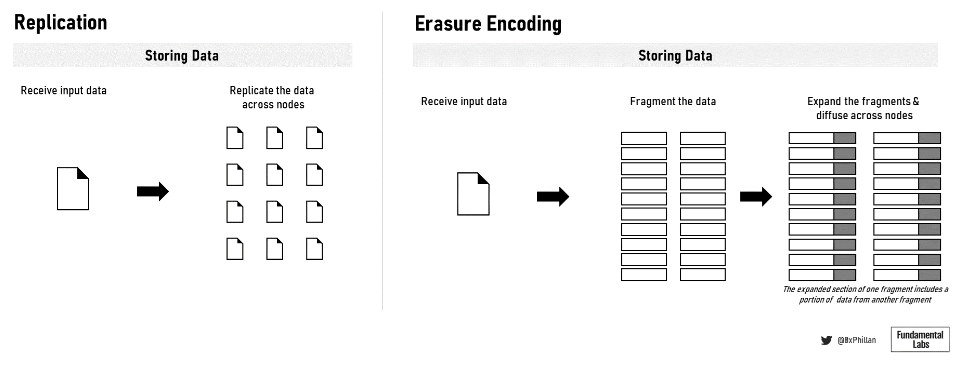

คำอธิบายภาพ

รูปที่ 10: การจำลองข้อมูลและการลบรหัส

ในเครือข่ายเหล่านี้ มีสองวิธีหลักที่ใช้ในการจัดเก็บข้อมูลบนเครือข่าย: การจัดเก็บไฟล์แบบเต็มและการใช้รหัสการลบ: Arweave และ Crust Network จัดเก็บไฟล์แบบเต็ม ในขณะที่ Filecoin, Sia, Storj และ Swarm ล้วนใช้รหัสการลบ ในการลบรหัส ข้อมูลจะถูกแบ่งออกเป็นส่วนที่มีขนาดคงที่ แต่ละส่วนจะถูกขยายและเข้ารหัสด้วยข้อมูลที่ซ้ำซ้อน ข้อมูลที่ซ้ำซ้อนที่บันทึกไว้ในแต่ละแฟรกเมนต์ทำให้จำเป็นต้องสร้างไฟล์ต้นฉบับขึ้นใหม่เฉพาะส่วนย่อยของแฟรกเมนต์

การจำลองข้อมูล

คำอธิบายภาพ

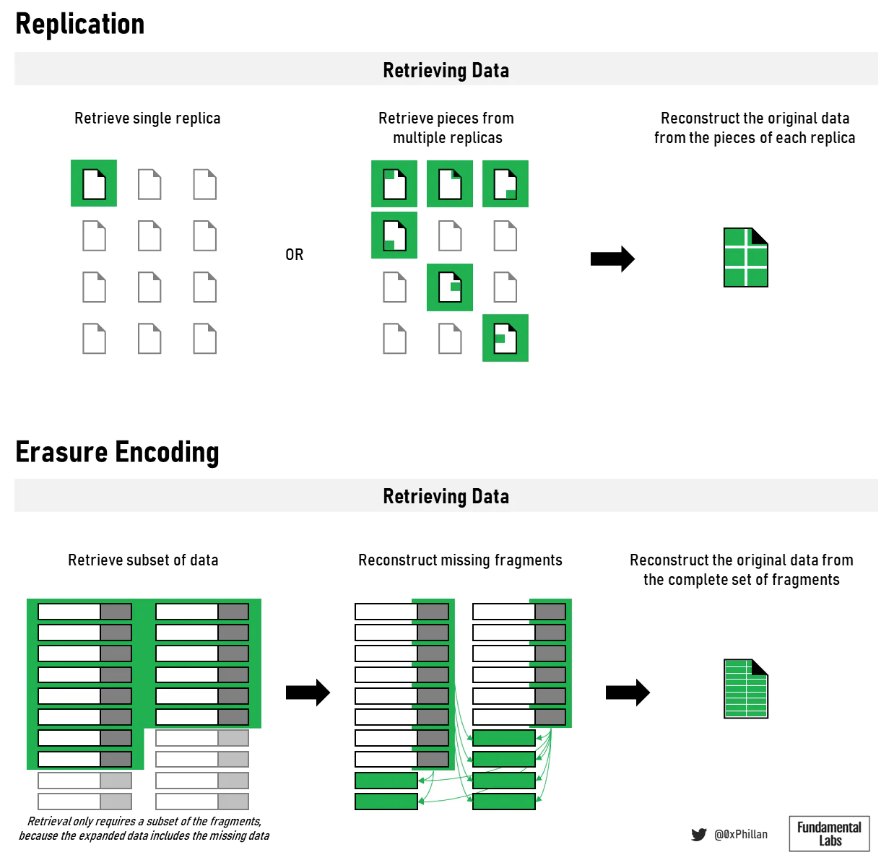

รูปที่ 11: รูปแบบการจัดเก็บข้อมูลจะส่งผลต่อการเรียกค้นและการสร้างใหม่

วิธีที่ใช้ในการจัดเก็บและทำซ้ำข้อมูลจะส่งผลต่อวิธีที่เครือข่ายดึงข้อมูล

การติดตามการจัดเก็บ

คำอธิบายภาพ

รูปที่ 12: ภาพประกอบของสามโหนดในบล็อกเวฟ

ในท้ายที่สุด Storj และ Swarm ใช้สองวิธีที่ต่างกันโดยสิ้นเชิง ใน Storj โหนดประเภทที่สองเรียกว่าโหนดดาวเทียมทำหน้าที่เป็นผู้ประสานงานสำหรับกลุ่มโหนดจัดเก็บข้อมูล จัดการและติดตามตำแหน่งที่จัดเก็บข้อมูล ใน Swarm ที่อยู่ของข้อมูลจะฝังอยู่ในบล็อกข้อมูลโดยตรง เมื่อดึงข้อมูล เครือข่ายจะรู้ว่าควรดูที่ใดโดยพิจารณาจากข้อมูล

หลักฐานข้อมูลที่เก็บไว้

แต่ละเครือข่ายใช้แนวทางเฉพาะของตนเองในการพิสูจน์วิธีการจัดเก็บข้อมูล Filecoin ใช้ Proof of Replication - กลไก Proof of Storage ที่เป็นกรรมสิทธิ์ซึ่งเก็บข้อมูลไว้ในโหนดจัดเก็บข้อมูลก่อนแล้วจึงปิดผนึกข้อมูลในภาคส่วน กระบวนการปิดผนึกช่วยให้ข้อมูลที่ซ้ำกันสองชิ้นสามารถพิสูจน์ได้ว่าข้อมูลเหล่านั้นไม่ซ้ำกัน ทำให้แน่ใจว่าจำนวนสำเนาที่ถูกต้องถูกจัดเก็บไว้ในเครือข่าย (ดังนั้น "หลักฐานการจำลองแบบ")

เปลือกโลกแบ่งชิ้นส่วนของข้อมูลเป็นชิ้นเล็ก ๆ ซึ่งถูกแฮชเป็นต้นไม้ Merkle เมื่อเปรียบเทียบผลลัพธ์แฮชของข้อมูลชิ้นเดียวที่จัดเก็บไว้ในอุปกรณ์เก็บข้อมูลจริงกับค่าแฮชของ Merkle tree ที่คาดไว้ Crust สามารถตรวจสอบได้ว่าไฟล์นั้นจัดเก็บอย่างถูกต้อง ซึ่งคล้ายกับแนวทางของ Sia ยกเว้นว่า Crust จะจัดเก็บไฟล์ทั้งหมดไว้ในแต่ละโหนด ในขณะที่ Sia จะจัดเก็บชิ้นส่วนที่มีการลบโค้ด Crust สามารถจัดเก็บไฟล์ทั้งหมดบนโหนดเดียวและยังคงได้รับความเป็นส่วนตัวผ่านการใช้ Trusted Execution Environment (TEE) ของโหนดซึ่งเป็นส่วนประกอบฮาร์ดแวร์ที่ปิดสนิทซึ่งไม่สามารถเข้าถึงได้แม้แต่เจ้าของฮาร์ดแวร์ Crust อ้างถึงอัลกอริธึมการพิสูจน์พื้นที่เก็บข้อมูลนี้ว่า "การพิสูจน์การทำงานที่มีความหมาย" และความหมายหมายความว่าแฮชใหม่จะถูกคำนวณเฉพาะเมื่อมีการเปลี่ยนแปลงกับข้อมูลที่เก็บไว้ ซึ่งลดการดำเนินการที่ไม่มีความหมาย ทั้ง Crust และ Sia เก็บ Merkle root hash ไว้บน blockchain เพื่อเป็นแหล่งความจริงสำหรับตรวจสอบความสมบูรณ์ของข้อมูล

Storj ใช้การตรวจสอบข้อมูลเพื่อตรวจสอบว่าข้อมูลได้รับการจัดเก็บอย่างถูกต้อง การตรวจสอบข้อมูลคล้ายกับวิธีที่ Crust และ Sia ใช้ Merkle tree เพื่อยืนยันชิ้นส่วนของข้อมูล บน Storj เมื่อมีโหนดเพียงพอส่งคืนผลการตรวจสอบ เครือข่ายสามารถระบุได้ว่าโหนดใดมีข้อบกพร่องโดยพิจารณาจากการตอบสนองส่วนใหญ่ แทนที่จะเปรียบเทียบกับแหล่งที่มาของความจริงของบล็อคเชน กลไกนี้ใน Storj เป็นความตั้งใจเพราะนักพัฒนาเชื่อว่าการลดการประสานงานทั่วทั้งเครือข่ายผ่านบล็อกเชนสามารถปรับปรุงประสิทธิภาพในแง่ของความเร็ว (ไม่จำเป็นต้องรอความเห็นพ้องต้องกัน) และการใช้แบนด์วิธ (ไม่จำเป็นต้องให้ทั้งเครือข่ายสื่อสารกับบล็อกเชนเป็นระยะ ).

Arweave ใช้ปริศนาพิสูจน์การทำงานแบบเข้ารหัสเพื่อตรวจสอบว่าไฟล์ถูกจัดเก็บหรือไม่ ในกลไกนี้ เพื่อให้โหนดสามารถขุดบล็อกถัดไปได้ พวกเขาจำเป็นต้องพิสูจน์ว่าพวกเขาสามารถเข้าถึงบล็อกก่อนหน้าและบล็อกแบบสุ่มอื่นในประวัติการบล็อกของเครือข่าย เนื่องจากข้อมูลที่อัปโหลดใน Arweave ถูกจัดเก็บโดยตรงในบล็อก จึงพิสูจน์ได้ว่าผู้ให้บริการพื้นที่จัดเก็บบันทึกไฟล์อย่างถูกต้องโดยพิสูจน์การเข้าถึงบล็อกก่อนหน้า

ในที่สุด ต้นไม้ Merkle ยังใช้บน Swarm ด้วยความแตกต่างที่ต้นไม้ Merkle ไม่ได้ถูกใช้เพื่อกำหนดตำแหน่งไฟล์ แต่บล็อกข้อมูลจะถูกเก็บไว้ในต้นไม้ Merkle โดยตรง เมื่อจัดเก็บข้อมูลบน Swarm รูทแฮชของทรี (ซึ่งเป็นที่อยู่ที่เก็บข้อมูลด้วย) จะพิสูจน์ว่าไฟล์นั้นถูกแยกส่วนและจัดเก็บอย่างเหมาะสม

ความพร้อมใช้งานของข้อมูลเมื่อเวลาผ่านไป

ในทำนองเดียวกัน แต่ละเครือข่ายมีวิธีการเฉพาะในการพิจารณาว่าข้อมูลถูกเก็บไว้ในช่วงเวลาหนึ่ง ใน Filecoin เพื่อลดแบนด์วิธของเครือข่าย ผู้ขุดพื้นที่เก็บข้อมูลจำเป็นต้องเรียกใช้อัลกอริธึมการพิสูจน์การจำลองแบบอย่างต่อเนื่องในช่วงระยะเวลาที่ข้อมูลจะถูกจัดเก็บ แฮชที่เกิดขึ้นในแต่ละช่วงเวลาจะพิสูจน์ว่าพื้นที่เก็บข้อมูลถูกครอบครองโดยข้อมูลที่ถูกต้องในช่วงเวลาที่กำหนด ดังนั้นจึงเป็น "หลักฐานของเวลาและพื้นที่"

Crust, Sia และ Storj ตรวจสอบความถูกต้องของข้อมูลแบบสุ่มเป็นระยะ และรายงานผลไปยังกลไกการประสานงานของพวกเขา — บล็อกเชนของ Crust และ Sia และโหนดดาวเทียมของ Storj Arweave รับรองความพร้อมใช้งานของข้อมูลที่สอดคล้องกันผ่านกลไกการพิสูจน์การเข้าถึง ซึ่งกำหนดให้นักขุดต้องพิสูจน์ว่าไม่เพียงเข้าถึงบล็อกสุดท้ายเท่านั้น แต่ยังเข้าถึงบล็อกประวัติศาสตร์แบบสุ่มอีกด้วย การเก็บบล็อกที่เก่ากว่าและหายากกว่าเป็นสิ่งจูงใจเพราะจะเพิ่มโอกาสที่นักขุดจะชนะปริศนาพิสูจน์การทำงานซึ่งเป็นข้อกำหนดเบื้องต้นสำหรับการเข้าถึงบล็อกนั้นๆ

ในทางกลับกัน Swarm จะทำการชิงโชคเป็นประจำโดยให้รางวัลแก่โหนดสำหรับการเก็บข้อมูลที่ได้รับความนิยมน้อยกว่าในช่วงเวลาหนึ่ง ในขณะเดียวกันก็เรียกใช้อัลกอริทึมการพิสูจน์ความเป็นเจ้าของสำหรับข้อมูลที่โหนดมุ่งมั่นที่จะจัดเก็บเป็นระยะเวลานานขึ้น

Filecoin, Sia และ Crust ต้องการโหนดในการฝากหลักประกันเพื่อให้กลายเป็นโหนดจัดเก็บข้อมูล ในขณะที่ Swarm ต้องการโหนดสำหรับการจัดเก็บระยะยาวเท่านั้น Storj ไม่ต้องการหลักประกันล่วงหน้า แต่ Storj จะระงับรายได้จากการจัดเก็บบางส่วนจากนักขุด สุดท้าย เครือข่ายทั้งหมดจ่ายโหนดเป็นระยะสำหรับช่วงเวลาที่สามารถเก็บข้อมูลได้อย่างพิสูจน์ได้

การค้นพบราคาการจัดเก็บ

ในการกำหนดราคาพื้นที่จัดเก็บ Filecoin และ Sia ใช้ตลาดพื้นที่จัดเก็บ ซึ่งผู้ให้บริการพื้นที่จัดเก็บกำหนดราคาที่ต้องการ ผู้ใช้พื้นที่จัดเก็บกำหนดราคาที่พวกเขายินดีจ่าย และการตั้งค่าอื่นๆ อีกเล็กน้อย จากนั้นตลาดการจัดเก็บข้อมูลจะเชื่อมต่อผู้ใช้กับผู้ให้บริการพื้นที่จัดเก็บข้อมูลที่ตรงตามความต้องการ Storj ใช้แนวทางที่คล้ายกัน โดยมีข้อแตกต่างหลักคือไม่มีตลาดทั่วทั้งเครือข่ายเดียวที่เชื่อมต่อโหนดทั้งหมดบนเครือข่าย ดาวเทียมแต่ละดวงมีชุดโหนดหน่วยเก็บข้อมูลของตัวเองที่โต้ตอบด้วย

ในท้ายที่สุด Crust, Arweave และ Swarm ต่างก็ปล่อยให้โปรโตคอลกำหนดราคาการจัดเก็บ สามารถกำหนดค่า Crust และ Swarm ได้ในบางวิธีตามความต้องการจัดเก็บไฟล์ของผู้ใช้ ในขณะที่ไฟล์บน Arweave จะถูกจัดเก็บอย่างถาวร

ความซ้ำซ้อนของข้อมูลถาวร

เมื่อเวลาผ่านไป โหนดจะออกจากเครือข่ายสาธารณะแบบเปิดเหล่านี้ และเมื่อโหนดหายไป ข้อมูลที่เก็บไว้ก็จะหายไปเช่นกัน ดังนั้นเครือข่ายต้องรักษาระดับความซ้ำซ้อนในระบบอย่างแข็งขัน Sia และ Storj สร้างชิ้นส่วนที่ขาดหายไปขึ้นมาใหม่โดยการรวบรวมชุดย่อยของชิ้นส่วน สร้างข้อมูลพื้นฐานขึ้นใหม่ จากนั้นเข้ารหัสไฟล์ใหม่ บรรลุความซ้ำซ้อนโดยการเสริมชิ้นส่วนที่เข้ารหัสด้วยรหัสลบที่หายไป ใน Sia ผู้ใช้ต้องเข้าสู่ระบบไคลเอนต์ Sia เป็นระยะเพื่อเติมชาร์ด เนื่องจากไคลเอ็นต์เท่านั้นที่สามารถแยกแยะได้ว่าชาร์ดข้อมูลใดเป็นของข้อมูลใดและผู้ใช้ใด อย่างไรก็ตาม บน Storj ดาวเทียมจะออนไลน์อยู่เสมอและทำการตรวจสอบข้อมูลเป็นระยะเพื่อเสริมส่วนย่อยของข้อมูล

อัลกอริทึม Proof-of-Access ของ Arweave ช่วยให้มั่นใจได้ว่าข้อมูลจะถูกจำลองซ้ำอย่างสม่ำเสมอทั่วทั้งเครือข่าย ในขณะที่บน Swarm ข้อมูลจะถูกจำลองไปยังโหนดที่อยู่ใกล้กัน ใน Filecoin หากข้อมูลหายไปเมื่อเวลาผ่านไปและเศษไฟล์ที่เหลือต่ำกว่าเกณฑ์ที่กำหนด คำสั่งการจัดเก็บจะถูกนำเข้าสู่ตลาดการจัดเก็บอีกครั้ง ทำให้ผู้ขุดพื้นที่เก็บข้อมูลรายอื่นเข้ามาแทนที่คำสั่งการจัดเก็บ ขณะนี้กลไกการเติมเต็มของ Crust อยู่ระหว่างการพัฒนา

การถ่ายโอนข้อมูลจูงใจ

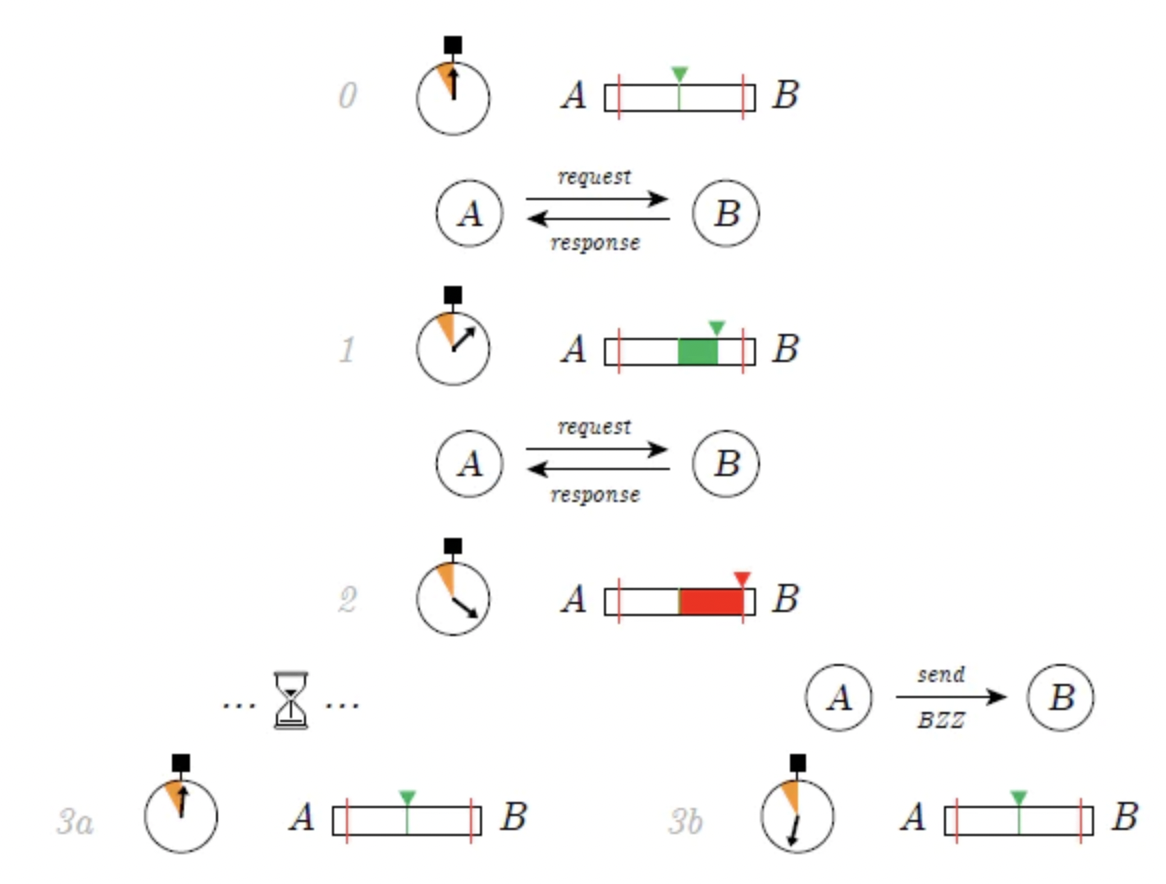

คำอธิบายภาพ

รูปที่ 13: Swarm Accounting Protocol (SWAP) ที่มา: Swarm White Paper

เศรษฐกิจโทเค็น

เศรษฐกิจโทเค็น

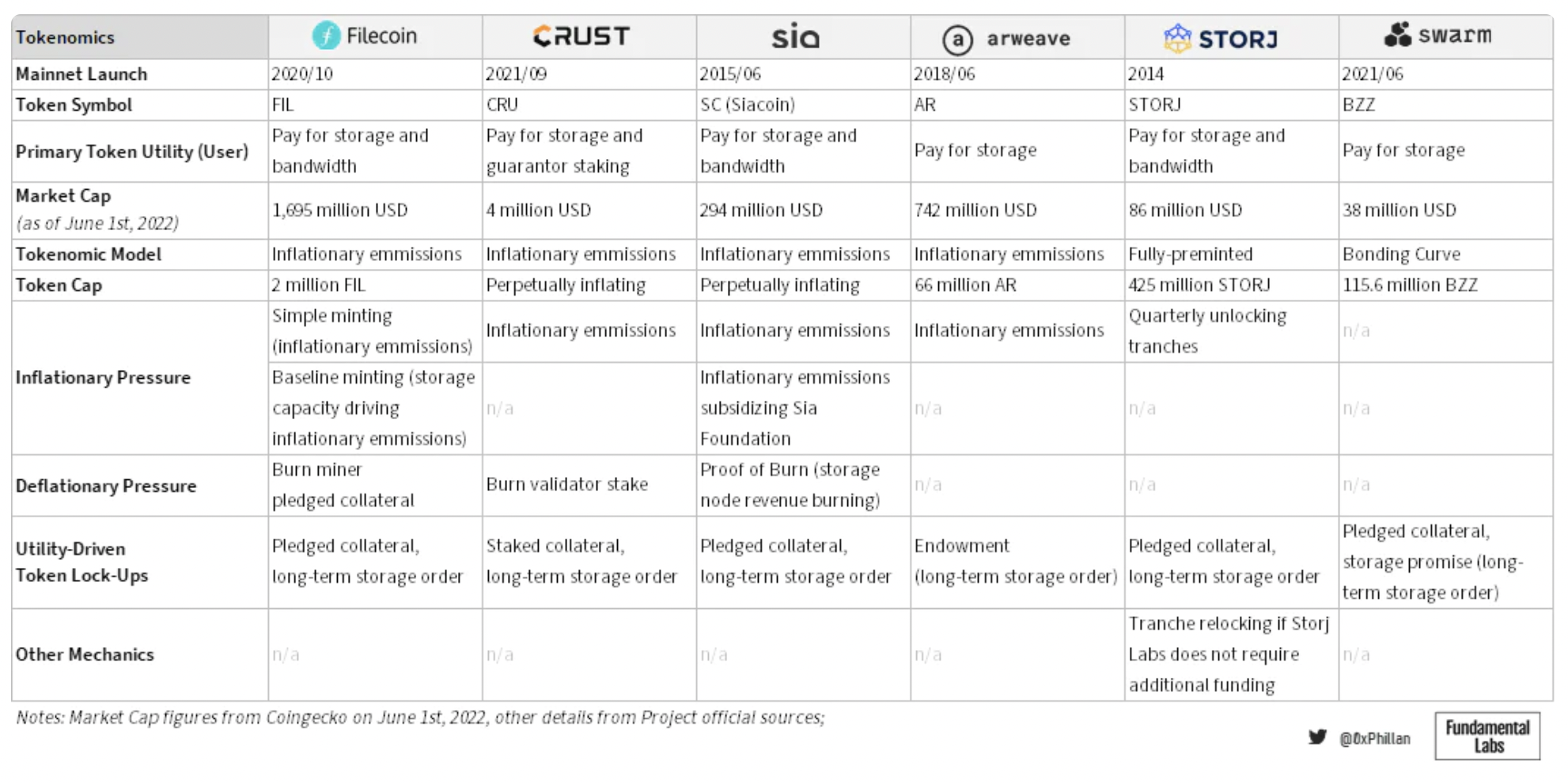

คำอธิบายภาพ

รูปที่ 14: การตัดสินใจออกแบบโทเคโนมิกที่ตรวจสอบแล้วสำหรับเครือข่ายการจัดเก็บข้อมูล

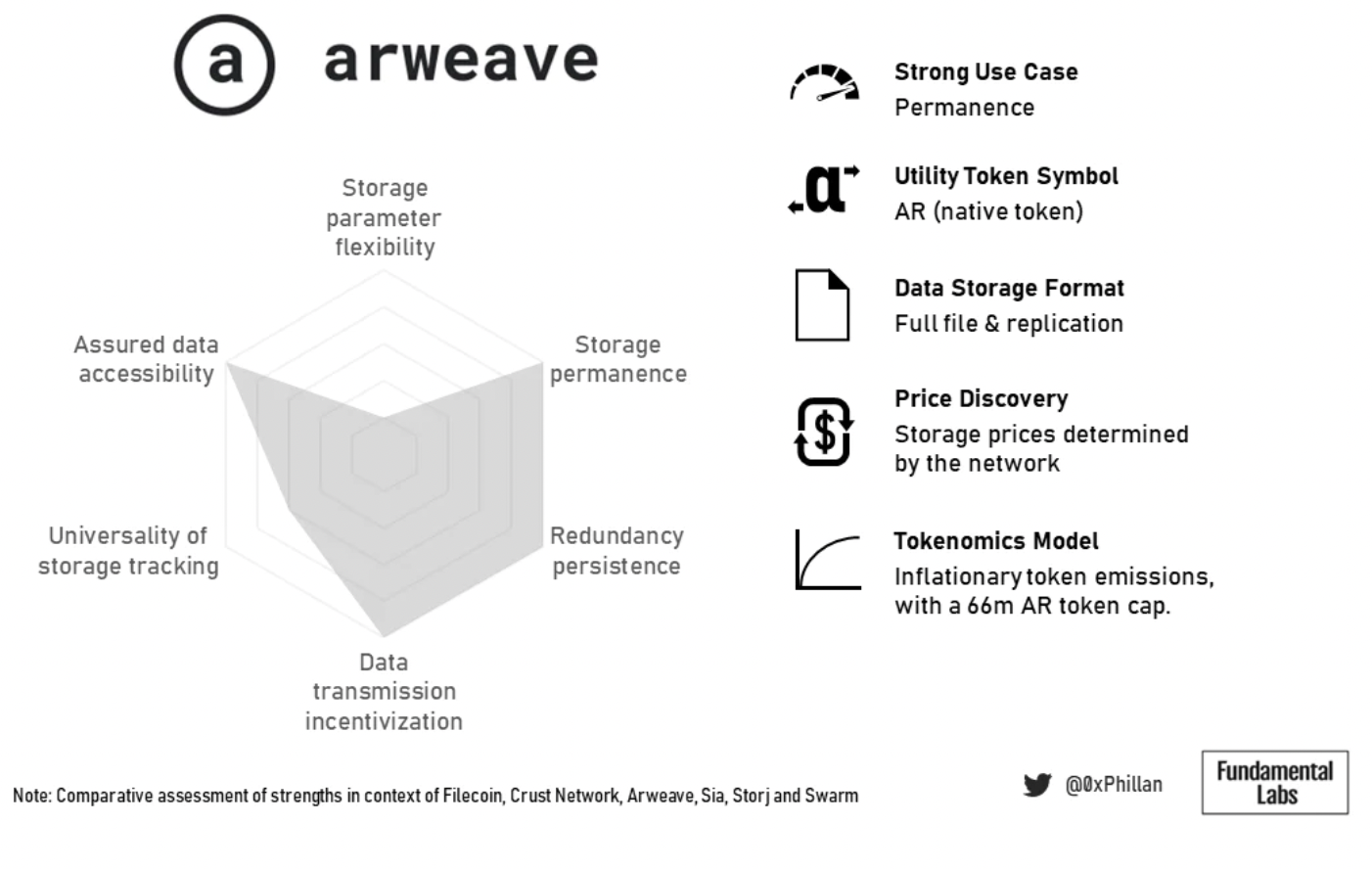

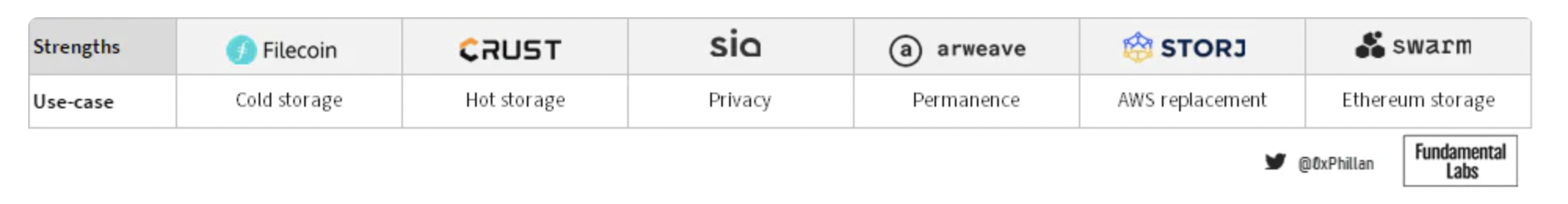

เครือข่ายไหนดีที่สุด?

ไม่สามารถพูดได้ว่าเครือข่ายหนึ่งดีกว่าอีกเครือข่ายหนึ่ง มีการแลกเปลี่ยนนับไม่ถ้วนเมื่อออกแบบเครือข่ายการจัดเก็บข้อมูลแบบกระจายอำนาจ แม้ว่า Arweave นั้นยอดเยี่ยมสำหรับการจัดเก็บข้อมูลอย่างถาวร แต่ Arweave ก็ไม่จำเป็นต้องเหมาะสมสำหรับการย้ายผู้เล่นในอุตสาหกรรม Web2.0 ไปยัง Web3.0 - ข้อมูลทั้งหมดไม่จำเป็นต้องถูกเก็บไว้ตลอดไป อย่างไรก็ตาม ฟิลด์ย่อยที่แข็งแกร่งของข้อมูลต้องการความคงทน: NFT และ dApps

ในที่สุด การตัดสินใจออกแบบจะขึ้นอยู่กับวัตถุประสงค์ของเครือข่าย

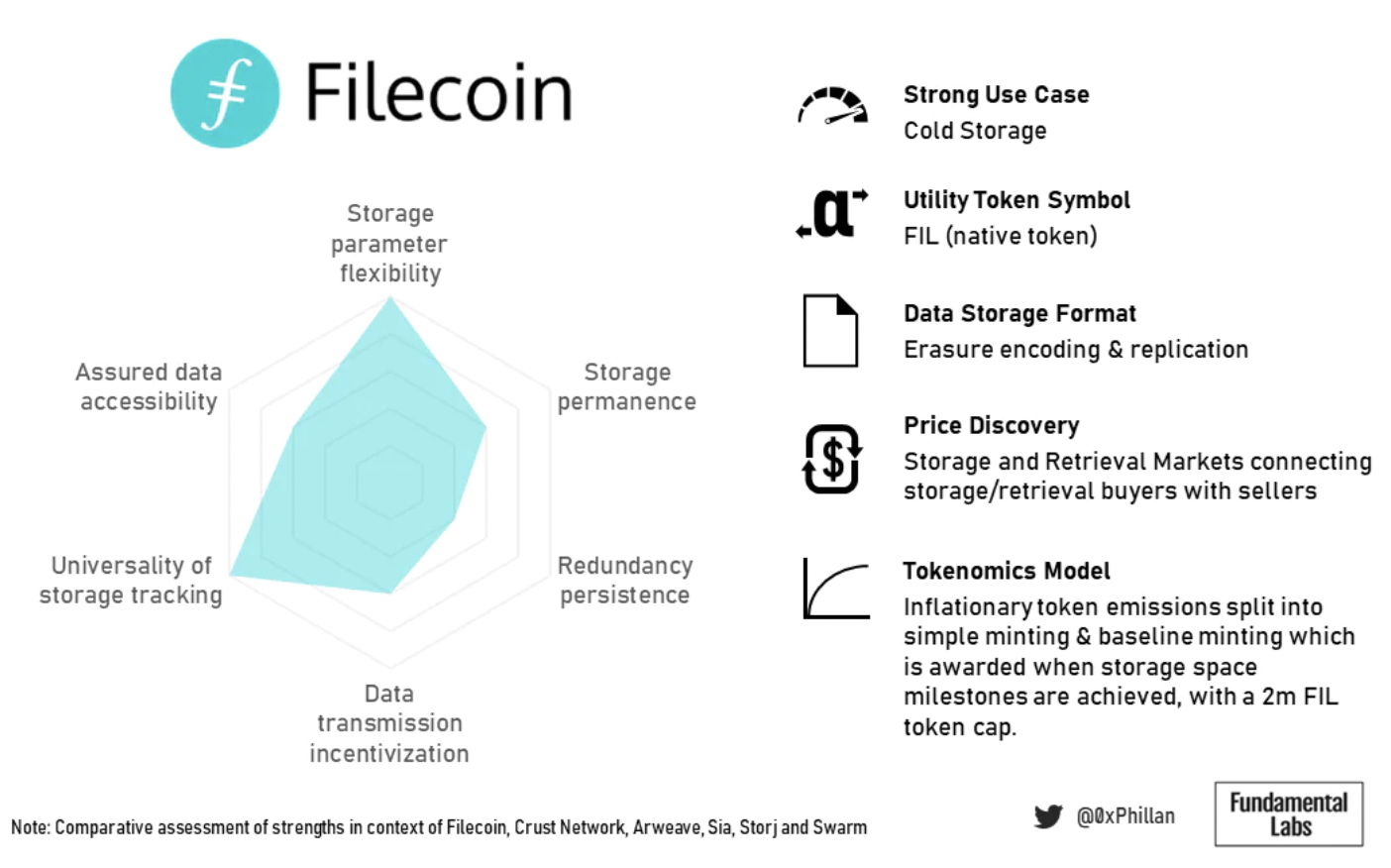

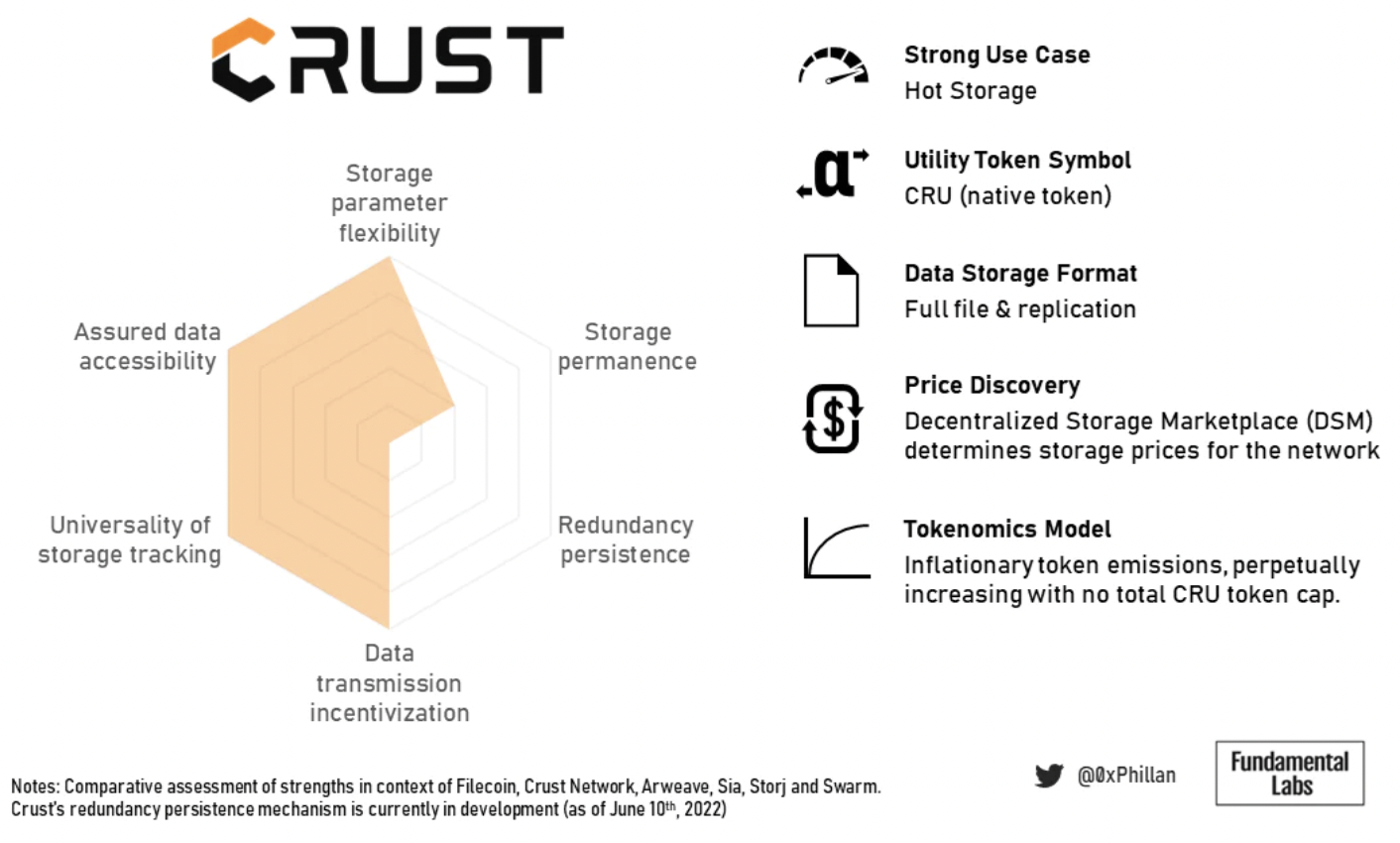

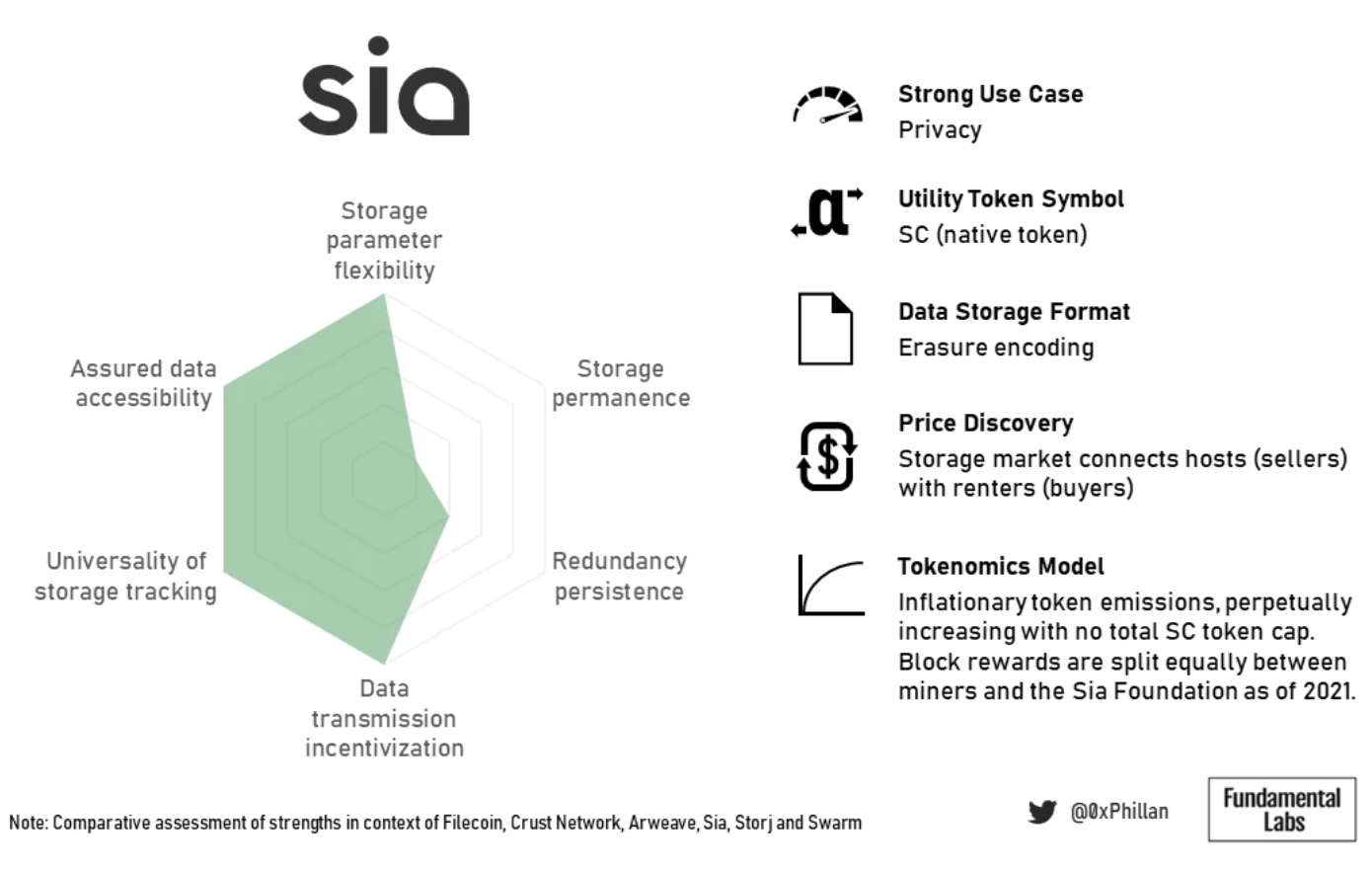

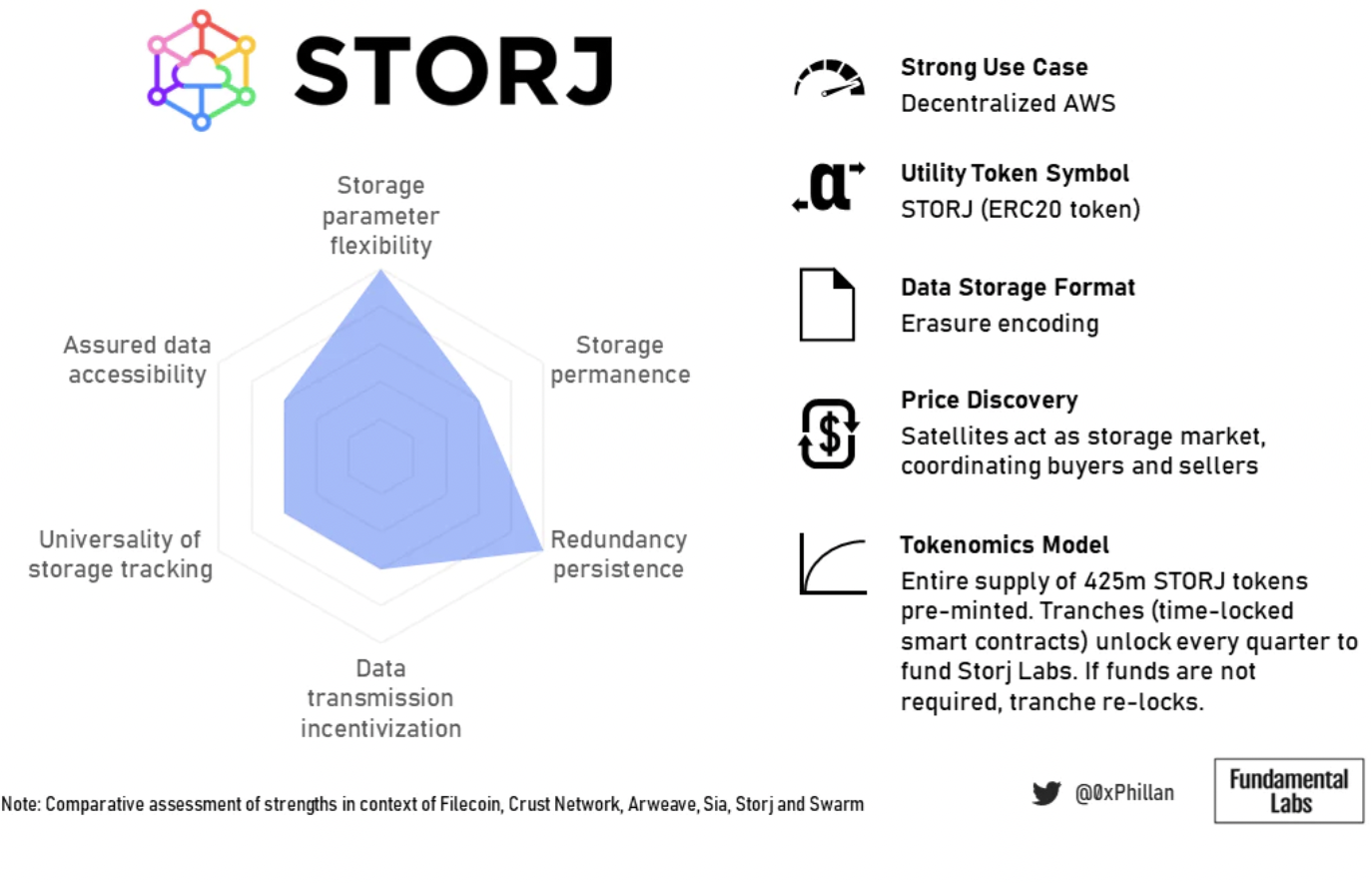

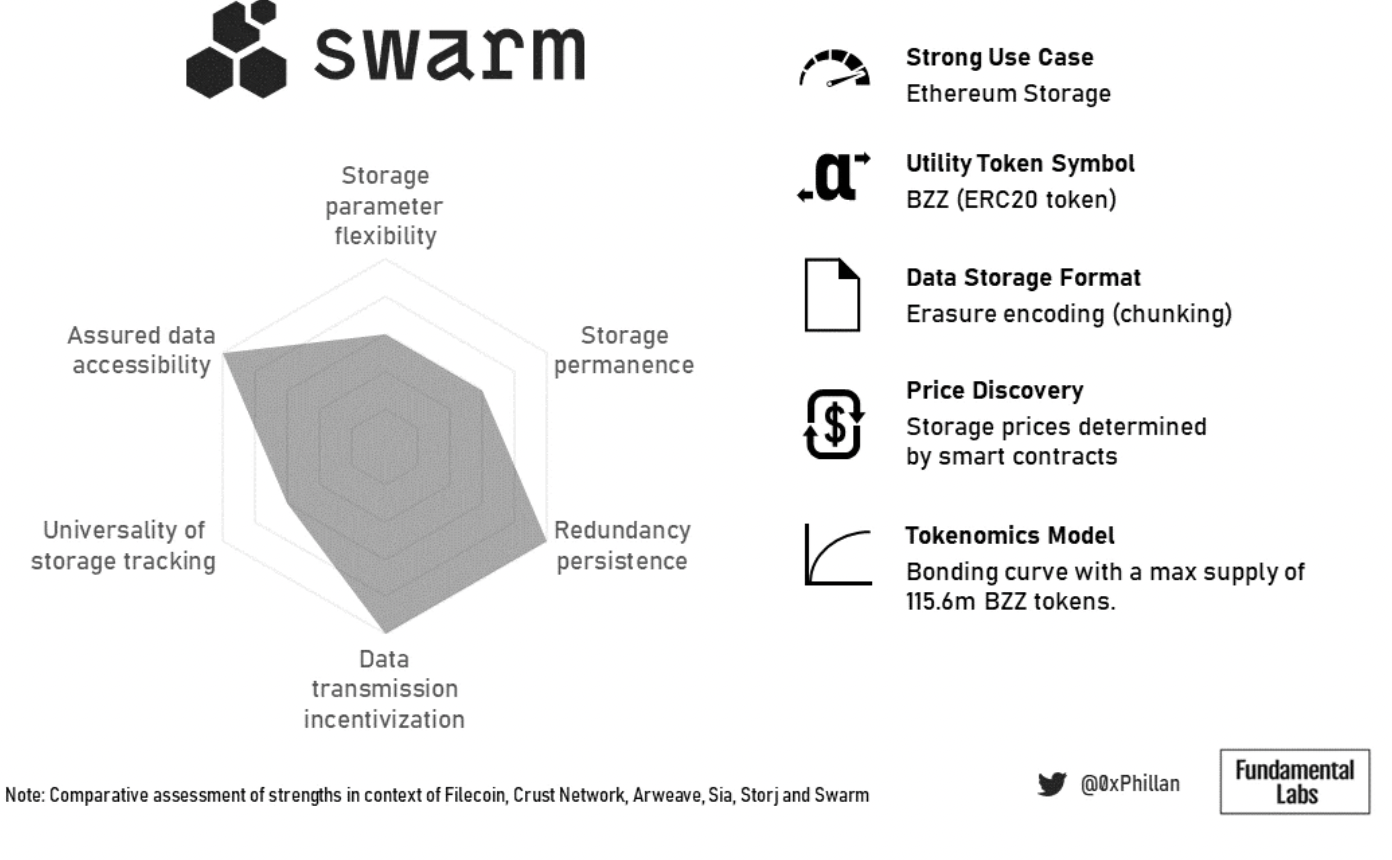

ต่อไปนี้เป็นโปรไฟล์สรุปของเครือข่ายการจัดเก็บข้อมูลต่างๆ ซึ่งเปรียบเทียบกันในชุดมาตราส่วนที่กำหนดไว้ด้านล่าง สเกลที่ใช้สะท้อนมิติเปรียบเทียบของเครือข่ายเหล่านี้ แต่ควรสังเกตว่าแนวทางที่จะเอาชนะความท้าทายของสตอเรจแบบกระจายอำนาจในหลายกรณีไม่ได้ดีขึ้นหรือแย่ลง แต่สะท้อนถึงการตัดสินใจในการออกแบบเท่านั้น

ความยืดหยุ่นของพารามิเตอร์การจัดเก็บ: ระดับที่ผู้ใช้ควบคุมพารามิเตอร์การจัดเก็บของไฟล์

การคงอยู่ของพื้นที่เก็บข้อมูล: ขอบเขตของการจัดเก็บไฟล์สามารถคงอยู่ได้ในทางทฤษฎี (เช่น ไม่มีการแทรกแซง) ผ่านเครือข่าย

Redundancy Persistence: ความสามารถของเครือข่ายในการรักษาความซ้ำซ้อนของข้อมูลผ่านการเติมเต็มหรือซ่อมแซม

สิ่งจูงใจในการถ่ายโอนข้อมูล: ขอบเขตที่เครือข่ายทำให้แน่ใจว่าโหนดถ่ายโอนข้อมูลอย่างไม่เห็นแก่ตัว

ความเป็นสากลของการติดตามการจัดเก็บข้อมูล: ระดับของความสอดคล้องกันระหว่างโหนดที่จัดเก็บข้อมูล

Assured Data Accessibility: ความสามารถของเครือข่ายเพื่อให้แน่ใจว่าผู้เข้าร่วมคนเดียวในกระบวนการจัดเก็บข้อมูลไม่สามารถลบการเข้าถึงไฟล์บนเครือข่ายได้

คะแนนที่สูงขึ้นแสดงถึงความสามารถที่สูงขึ้นในแต่ละข้อข้างต้น

คำอธิบายภาพ

รูปที่ 15: ภาพรวมสรุป Filecoin

เศรษฐศาสตร์โทเค็นของ Crust ช่วยให้มั่นใจได้ถึงการซ้ำซ้อนมากเกินไปและการดึงข้อมูลที่รวดเร็ว ทำให้เหมาะสำหรับ dApps ที่มีทราฟฟิกสูง และเหมาะสำหรับการดึงข้อมูลอย่างรวดเร็วสำหรับ NFT ยอดนิยม

คำอธิบายภาพ

รูปที่ 16: ภาพรวมสรุปของ Crust

คำอธิบายภาพ

รูปที่ 17: ภาพรวมโดยย่อของ Sia

คำอธิบายภาพ

รูปที่ 18: สรุปภาพรวมของ Arweave

คำอธิบายภาพ

รูปที่ 19: ภาพรวมสรุป Storj

คำอธิบายภาพ

รูปที่ 20: ภาพรวมสรุป Swarm

คำอธิบายภาพ

รูปที่ 21: สรุปกรณีการใช้งานที่แข็งแกร่งสำหรับเครือข่ายการจัดเก็บข้อมูลที่ได้รับการตรวจสอบแล้ว

ในท้ายที่สุด จุดประสงค์ของเครือข่ายและกรณีการใช้งานเฉพาะที่พยายามปรับให้เหมาะสมจะกำหนดการตัดสินใจในการออกแบบต่างๆ

บทต่อไป

ย้อนกลับไปที่เสาหลักด้านโครงสร้างพื้นฐานของ Web3 (ฉันทามติ ที่เก็บข้อมูล การประมวลผล) เราจะเห็นว่าพื้นที่จัดเก็บแบบกระจายศูนย์มีผู้เล่นที่แข็งแกร่งเพียงไม่กี่คนที่วางตำแหน่งตัวเองในตลาดสำหรับกรณีการใช้งานเฉพาะ สิ่งนี้ไม่ได้ตัดทอนเครือข่ายใหม่ที่เพิ่มประสิทธิภาพโซลูชันที่มีอยู่หรือจับตลาดเฉพาะกลุ่มใหม่ แต่ทำให้เกิดคำถาม: อะไรต่อไป

คำตอบคือ: คอมพิวเตอร์ พรมแดนต่อไปของอินเทอร์เน็ตที่มีการกระจายอำนาจอย่างแท้จริงคือการประมวลผลแบบกระจายอำนาจ ปัจจุบัน มีโซลูชันเพียงไม่กี่ตัวเท่านั้นที่สามารถนำโซลูชันการประมวลผลแบบกระจายศูนย์ที่ไม่น่าเชื่อถือมาสู่ตลาด ซึ่งสามารถขับเคลื่อน dApps ที่ซับซ้อนได้ในราคาเพียงเศษเสี้ยวของค่าใช้จ่ายในการดำเนินการสัญญาอัจฉริยะบน blockchain ต้นทุนดำเนินการคำนวณที่ซับซ้อนมากขึ้น

Internet Computer (ICP) และ Holochain (HOLO) เป็นเครือข่ายที่มีความแข็งแกร่งในตลาดคอมพิวเตอร์แบบกระจายอำนาจ ณ เวลาที่เขียน ถึงกระนั้น พื้นที่คอมพิวเตอร์ก็ยังไม่หนาแน่นเท่ากับพื้นที่ที่เป็นเอกฉันท์และพื้นที่จัดเก็บ ดังนั้นไม่ช้าก็เร็วคู่แข่งที่แข็งแกร่งจะเข้าสู่ตลาดและวางตำแหน่งตามนั้น Stratos (STOS) เป็นหนึ่งในคู่แข่งดังกล่าว Stratos นำเสนอการออกแบบเครือข่ายที่ไม่เหมือนใครผ่านเทคโนโลยีกริดข้อมูลแบบกระจายอำนาจ

จบ

จบ

ขอขอบคุณที่อ่านบทความวิจัยนี้เกี่ยวกับที่เก็บข้อมูลแบบกระจายอำนาจ หากคุณชอบการวิจัยที่มีเป้าหมายในการเปิดเผยองค์ประกอบพื้นฐานของอนาคต Web3 แบบรวมของเรา ลองติดตาม @FundamentalLabs บน Twitter

หากฉันขาดแนวคิดหรือข้อมูลอื่นๆ ที่มีค่าไป เชื่อมต่อกับฉันทาง Twitter @0xPhillan เพื่อที่เราจะสามารถทำให้การวิจัยนี้แข็งแกร่งขึ้นด้วยกัน

ติดตามผลงานฉบับเต็มได้ที่Arweave、Crust Networkได้รับเมื่อวันที่

ลิงค์ต้นฉบับ