รองประธานฝ่ายวิจัยการเข้ารหัส DFINITY: เทคโนโลยีล็อคลูกโซ่ใหม่สำหรับคอมพิวเตอร์อินเทอร์เน็ต

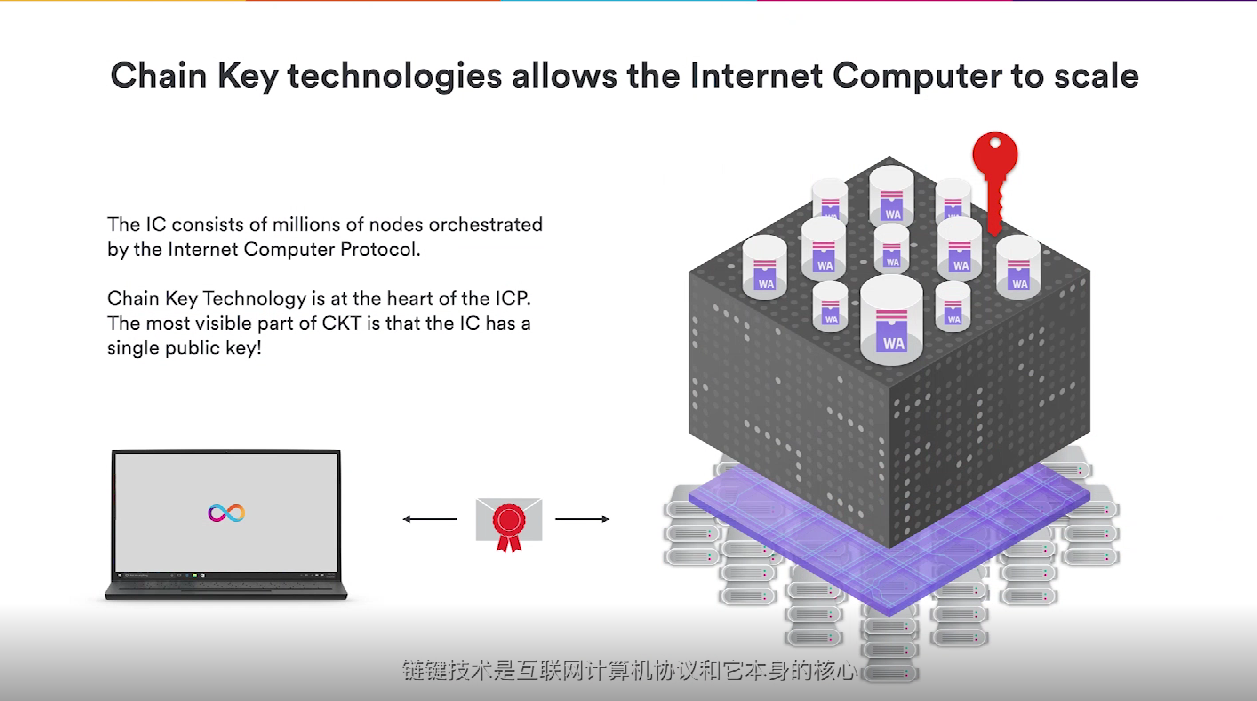

ในคอมพิวเตอร์อินเทอร์เน็ต คอมพิวเตอร์ขับเคลื่อนด้วยชุดของโปรโตคอล (ICP) ซึ่งทำให้เครือข่ายสามารถขยายได้ถึงล้านโหนด และสามารถจัดเตรียม Canister (คอนเทนเนอร์) ด้วยพลังการประมวลผลที่ปรับขนาดได้และไม่จำกัด เทคโนโลยีล็อคโซ่เป็นแกนหลักของโปรโตคอลอินเทอร์เน็ตคอมพิวเตอร์

ข้อดีของเทคโนโลยีล็อคโซ่คืออะไร? โปรโตคอลล็อคโซ่ทำงานอย่างไร? นวัตกรรมของเทคโนโลยีล็อคโซ่มีอะไรบ้าง? เกี่ยวกับรายละเอียดทางเทคนิคของโปรโตคอลล็อคลูกโซ่ Jan Camenisch รองประธานฝ่ายวิจัยการเข้ารหัสของ DFINITY ได้เปิดเผยความลึกลับให้เราฟังในสุนทรพจน์ของเขา "เทคโนโลยีล็อคโซ่ใหม่สำหรับคอมพิวเตอร์อินเทอร์เน็ต" ยินดีต้อนรับสู่การอ่านเนื้อหาทั้งหมดของสุนทรพจน์ที่จัดโดย Odaily ต่อไป ขอให้สนุก~

สวัสดีทุกคน ฉันชื่อ Jan Camenisch จาก DFINITY และการพูดคุยนี้จะเกี่ยวกับเทคโนโลยีกุญแจแบบลูกโซ่ ในคอมพิวเตอร์อินเทอร์เน็ต คอมพิวเตอร์ขับเคลื่อนด้วยชุดของโปรโตคอล (ICP) ซึ่งทำให้เครือข่ายสามารถขยายได้ถึงล้านโหนด และสามารถจัดเตรียม Canister (คอนเทนเนอร์) ด้วยพลังการประมวลผลที่ปรับขนาดได้และไม่จำกัด

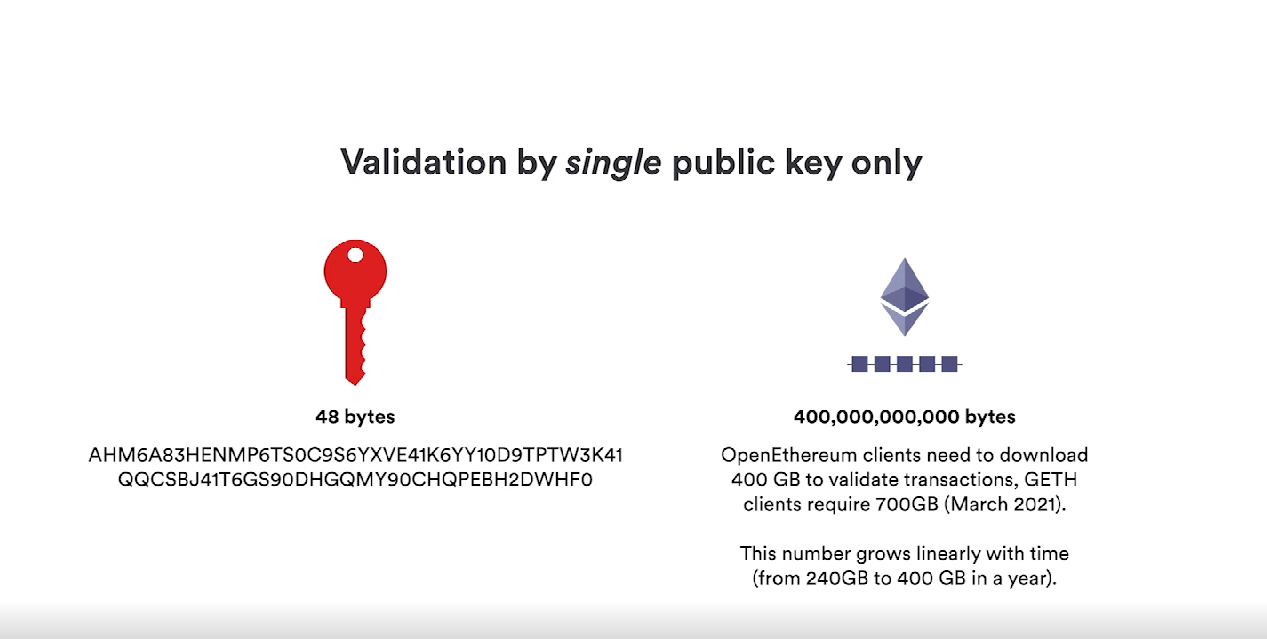

เทคโนโลยีล็อคลูกโซ่เป็นแกนหลักของโปรโตคอลอินเทอร์เน็ตคอมพิวเตอร์ อันที่จริง โปรโตคอลชุดนี้เป็นระบบเข้ารหัสแบบพิเศษที่พัฒนาโดยเรา ส่วนที่ชัดเจนที่สุดของเทคโนโลยีล็อคลูกโซ่คือคอมพิวเตอร์อินเทอร์เน็ตมีรหัสสาธารณะเดียวซึ่งข้อมูลที่ส่งจากคอมพิวเตอร์ที่สนใจเกี่ยวกับรหัสสาธารณะเดียวนั้นสามารถตรวจสอบได้ ซึ่งเป็นข้อได้เปรียบอย่างมากของคอมพิวเตอร์อินเทอร์เน็ต ดังนั้น หากคุณต้องการเข้าสู่คอมพิวเตอร์อินเทอร์เน็ต คุณเพียงแค่ต้องการรหัสสาธารณะ 48 ไบต์เพื่อยืนยันข้อความทั้งหมด ในทางตรงกันข้าม ไคลเอนต์ Ethereum ต้องดาวน์โหลดข้อมูลอย่างน้อย 400GB เพื่อให้ได้ผลเช่นเดียวกัน

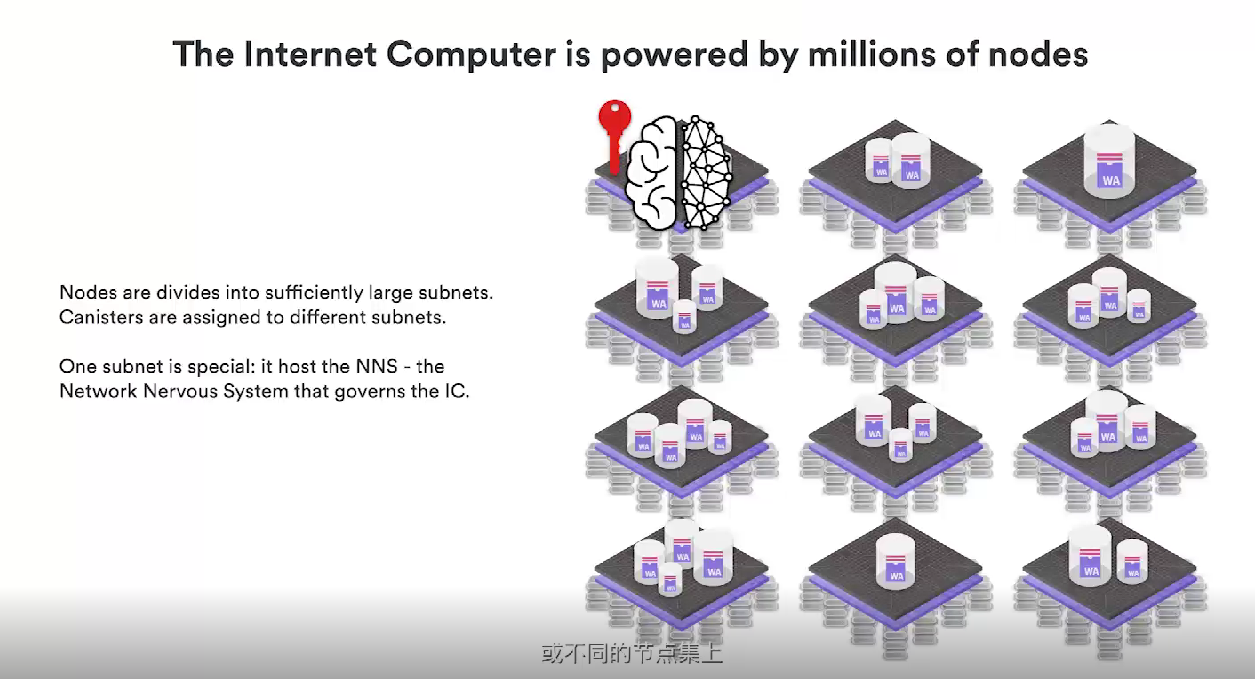

ตอนนี้เรามาอธิบายเพิ่มเติมเกี่ยวกับเทคโนโลยี chain lock เพื่อขยายอินเทอร์เน็ตคอมพิวเตอร์ ไม่ใช่ทุก node ที่ทำงานอยู่ใน Canister (คอนเทนเนอร์) เดียวกัน แต่เราต้องแจกจ่าย Canister บนโหนดต่างๆ หรือใน subnets ต่างๆ (ประกอบด้วยหลายโหนด) เราเรียกชุดของเครือข่ายย่อยนี้ว่า Network Neurons (NNS) หนึ่งในซับเน็ตเหล่านี้มีความพิเศษเพราะควบคุมและครอบงำซับเน็ตอื่นๆ

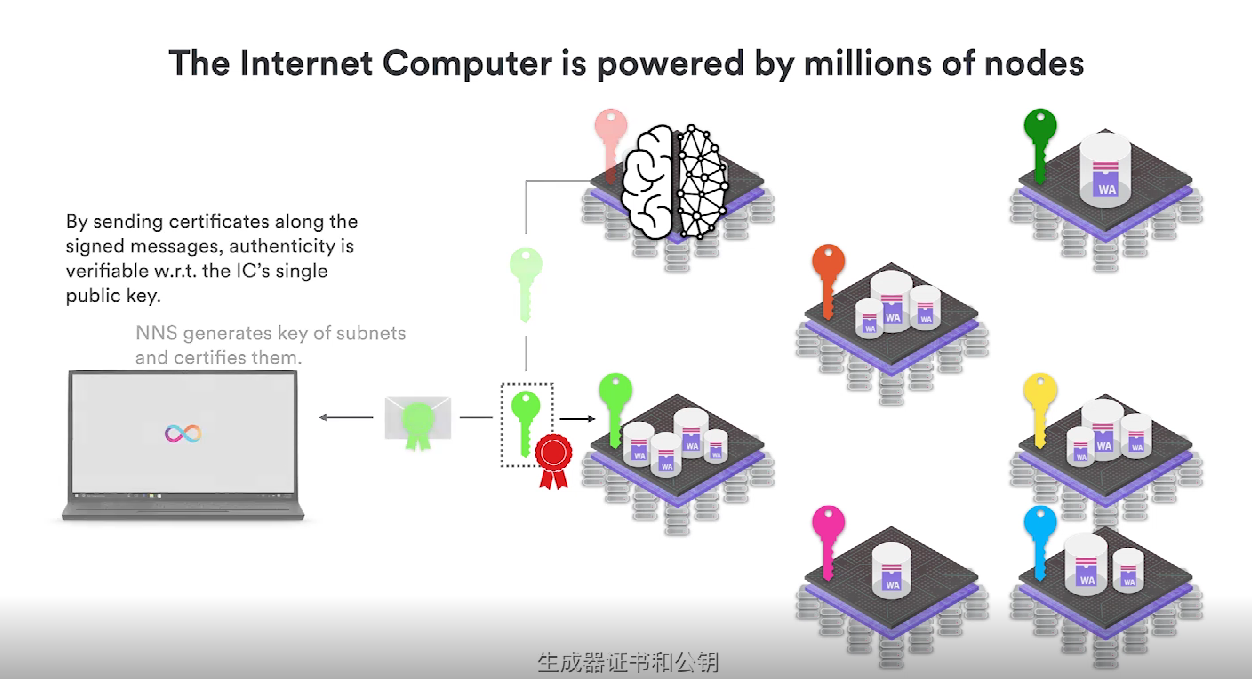

และสิ่งที่ฉันหมายถึง คีย์สาธารณะเดี่ยว คือคีย์สาธารณะที่จัดการเครือข่ายย่อยอื่น ๆ ทั้งหมด และใช้เพื่อสร้างเครือข่ายย่อยอื่น ๆ ทั้งหมดที่จัดเตรียมคีย์ เราสร้างคีย์สาธารณะ สร้างใบรับรองคอนเทนเนอร์ และส่วนสำคัญอื่นๆ ของเครือข่ายย่อยนี้

เช่นเดียวกับเทคโนโลยีล็อคโซ่ NNS สามารถเริ่มต้นจากศูนย์ ตอนนี้ เมื่อผู้ใช้โต้ตอบกับ NNS NNS จะใช้ Canister (คอนเทนเนอร์) เพื่อทำการคำนวณและรับผลลัพธ์จากการคำนวณ พวกเขาสามารถลงนามบนซับเน็ตของผลลัพธ์เหล่านี้เพื่อตรวจสอบสิ่งนี้ เกี่ยวกับคีย์สาธารณะของซับเน็ต คีย์สาธารณะของซับเน็ตสามารถตรวจสอบได้โดยใช้ใบรับรองที่ได้รับจากซับเน็ตจาก NNS ซึ่งเป็นเหมือนสองส่วนของเทคโนโลยีล็อคโซ่ ส่วนแรกคือสิ่งที่เราเพิ่งพูดไป ซับเน็ตระดับสูงสามารถสร้างคีย์ส่วนตัวสำหรับซับเน็ตอื่นๆ ได้ ส่วนที่สองคือวิธีที่ซับเน็ตที่ได้รับคีย์ส่วนตัวจาก NNS จัดการคีย์ส่วนตัวเหล่านี้

เช่นเดียวกับเทคโนโลยีล็อคโซ่ NNS สามารถเริ่มต้นจากศูนย์ ตอนนี้ เมื่อผู้ใช้โต้ตอบกับ NNS NNS จะใช้ Canister (คอนเทนเนอร์) เพื่อทำการคำนวณและรับผลลัพธ์จากการคำนวณ พวกเขาสามารถลงนามบนซับเน็ตของผลลัพธ์เหล่านี้เพื่อตรวจสอบสิ่งนี้ เกี่ยวกับคีย์สาธารณะของซับเน็ต คีย์สาธารณะของซับเน็ตสามารถตรวจสอบได้โดยใช้ใบรับรองที่ได้รับจากซับเน็ตจาก NNS ซึ่งเป็นเหมือนสองส่วนของเทคโนโลยีล็อคโซ่ ส่วนแรกคือสิ่งที่เราเพิ่งพูดไป ซับเน็ตระดับสูงสามารถสร้างคีย์ส่วนตัวสำหรับซับเน็ตอื่นๆ ได้ ส่วนที่สองคือวิธีที่ซับเน็ตที่ได้รับคีย์ส่วนตัวจาก NNS จัดการคีย์ส่วนตัวเหล่านี้

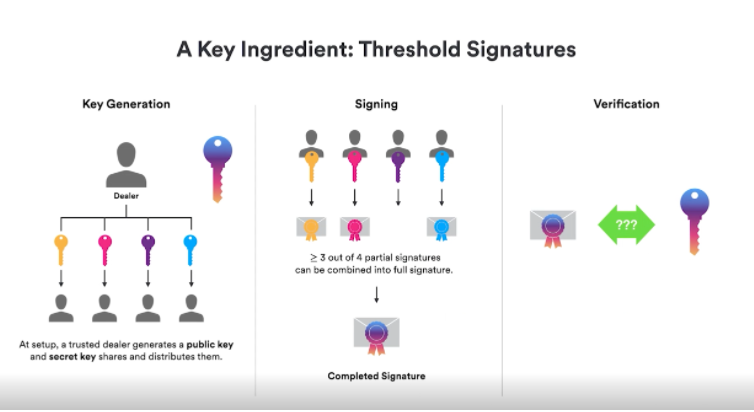

โหนดอาจขัดข้องและจำเป็นต้องเปลี่ยน โหนดอาจถูกบุกรุกและจำเป็นต้องกำจัด ในทั้งสองกรณี คีย์ส่วนตัวที่ได้รับจากซับเน็ตจะต้องถูกแชร์ซ้ำระหว่างโหนดชุดใหม่ ดังนั้นเพื่อรักษาข้อมูลคีย์ที่ได้รับจากซับเน็ต เราจึงใช้ Threshold Signature (ลายเซ็นเกณฑ์) ซึ่งเป็นลายเซ็นพิเศษนี้ อัลกอริทึมที่ดูเหมือนชุดของอัลกอริทึมที่ต้องทำงานร่วมกัน ก่อนอื่น เรามีอัลกอริทึมสำหรับสร้างคีย์ส่วนตัวซึ่งเหมือนกับการให้ตัวแทนจำหน่ายที่เชื่อถือได้สร้างคีย์สาธารณะและคีย์ส่วนตัวอย่างต่อเนื่องแล้วแจกจ่ายให้กับผู้เข้าร่วมรายอื่น ๆ เมื่อผู้เข้าร่วมส่วนใหญ่ตกลงที่จะลงนามลายเซ็นบางส่วนเหล่านี้สามารถรวมกันเป็น ลายเซ็นแบบเต็มที่เกี่ยวข้องกับรหัสสาธารณะดั้งเดิม และตรวจสอบแล้ว

จะนำกระบวนการข้างต้นไปใช้ในเทคโนโลยีล็อคโซ่ได้อย่างไร? วิธีหนึ่ง: คุณต้องใช้อัลกอริทึมการสร้างคีย์แบบไม่โต้ตอบ อัลกอริทึมการสร้างคีย์มาตรฐานสำหรับโครงร่างลายเซ็นเกณฑ์ต้องใช้ผู้ค้าปลีกเก่าที่เชื่อถือได้ซึ่งมีคอมพิวเตอร์บนอินเทอร์เน็ต ซึ่งไม่น่าจะเป็นไปได้เพราะเราไม่ต้องการไว้วางใจบุคคลใด

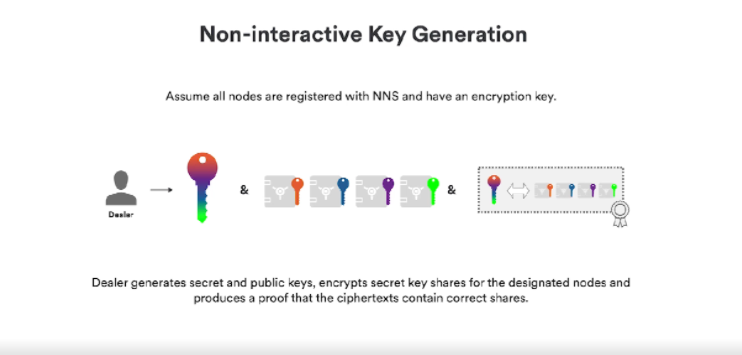

เพื่อแก้ปัญหานี้ เราขอเสนอการเข้ารหัสแบบใหม่ที่มีประสิทธิภาพ อนุญาตสองสิ่ง: ประการแรก อนุญาตให้ดีลเลอร์สร้างคีย์เหล่านี้โดยตรงโดยไม่ต้องโต้ตอบ ดีลเลอร์สร้างคีย์และพับลิกคีย์ แต่ข้อแตกต่างคือคีย์ถูกเขียนขึ้นสำหรับแต่ละฝ่าย ในตัวอย่างของเรา เบาะแสคือข้อมูล และการพิสูจน์กราฟิกที่เข้ารหัสแบบไม่โต้ตอบก็ถูกสร้างขึ้นเช่นกัน ความจริงแล้ว การจับคู่รหัสสาธารณะที่สร้างขึ้นนั้นทำให้เราเริ่มต้นการพิสูจน์แบบไม่โต้ตอบ ซึ่งฝ่ายใดฝ่ายหนึ่งสามารถตรวจสอบได้ว่าการแบ่งปันนั้นถูกต้อง

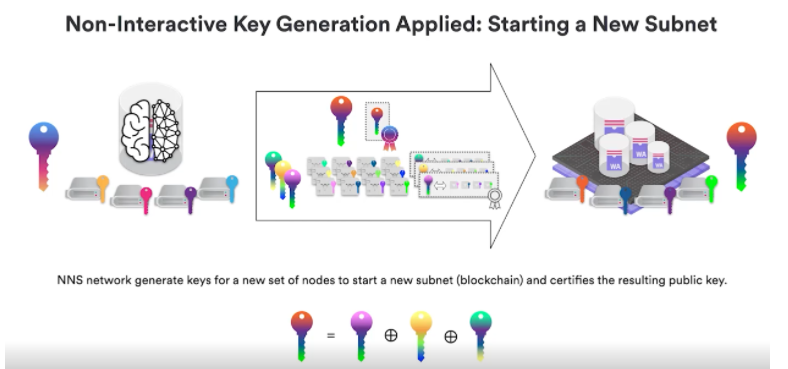

ส่วนที่สองคือลักษณะทางคณิตศาสตร์ของรูปแบบการแบ่งปัน นั่นคือ หุ้นสองรายการที่แตกต่างกันสามารถรวมกันเป็นหนึ่งหุ้นได้ และหากคุณมีตัวแทนจำหน่ายตั้งแต่ 2 รายขึ้นไป คู่ธุรกรรมที่ได้รับสามารถดำเนินการทางคณิตศาสตร์แบบโฮโมมอร์ฟิก ซึ่งเราเรียกว่าสำหรับสาธารณะ การรวมคีย์ โดยที่คีย์สาธารณะที่แตกต่างกันกลายเป็นคีย์สาธารณะเดียว พวกเขายังสามารถทำเช่นเดียวกันกับคีย์ ส่งผลให้เกิดการแบ่งปันรูปแบบใหม่ นั่นคือการแบ่งปันแบบรวม

ดังที่เราทราบแล้ว การแบ่งปันทั้งหมดนั้นถูกต้องเนื่องจากการพิสูจน์ความรู้ทางประสาทเหล่านี้ การรวมกันแบบโฮโมมอร์ฟิคนี้จะทำให้แน่ใจได้ว่าตราบเท่าที่ตัวแทนจำหน่ายรายหนึ่งทำถูกต้อง ฉันยังไม่ได้เปิดเผยคีย์นี้ การรวมกันโดยรวมของคีย์ของ will ก็เช่นกัน ปลอดภัยเนื่องจากมีการสุ่มเพียงพอ คุณสมบัติที่ดีของการดำเนินการแบบโฮโมมอร์ฟิคนี้คือช่วยให้มั่นใจได้ว่าตราบใดที่การแชร์เดี่ยวทำอย่างถูกต้อง เช่น คีย์ถูกสร้างแบบสุ่มและไม่รั่วไหลที่ใด จากนั้นคีย์รวมและคีย์สาธารณะจะถูกสร้างขึ้น สิ่งนี้ทำให้อินเทอร์เน็ตสามารถเริ่มต้นเครือข่ายย่อยใหม่ เพื่อสร้างคีย์สำหรับเครือข่ายย่อย เพื่อให้แม่นยำยิ่งขึ้น แต่ละโหนดของ NNS จะทำการแบ่งปันและส่งข้อมูลไปยังโหนดใหม่

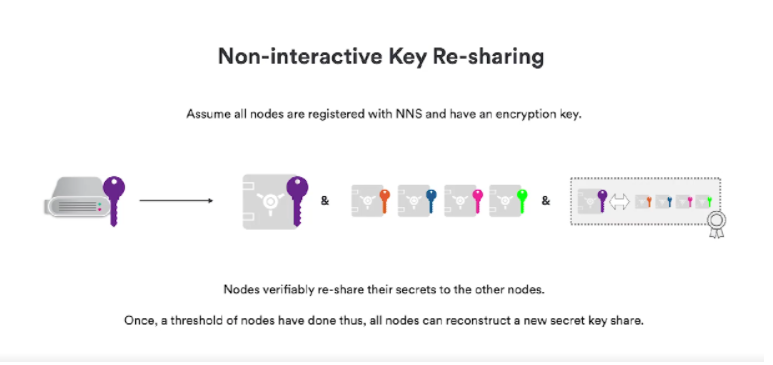

ตอนนี้เราพูดถึงส่วนที่สอง โหนดต้องรักษาข้อมูลหลักที่ได้รับจาก NNS ในตอนแรก เนื่องจากไม่สามารถติดต่อได้โดยเฉพาะ ดังนั้นโหนดจึงจะถูกส่งในลักษณะที่เข้ารหัส เราต้องการเครื่องมือกราฟที่เข้ารหัสตัวที่สอง แต่ไม่ใช่เพื่อสร้าง สำหรับคีย์ใหม่ พวกเขาจำเป็นต้องพิสูจน์ว่าข้อมูลการเข้ารหัสคีย์ของตนนั้นสอดคล้องกับคีย์ที่ใช้ร่วมกัน จากนั้นจึงระบุให้กับโหนดอื่นๆ ทั้งหมด และเมื่อถึงเกณฑ์ที่กำหนด โหนดทั้งหมดจะสามารถแบ่งปันคีย์ใหม่อีกครั้งได้

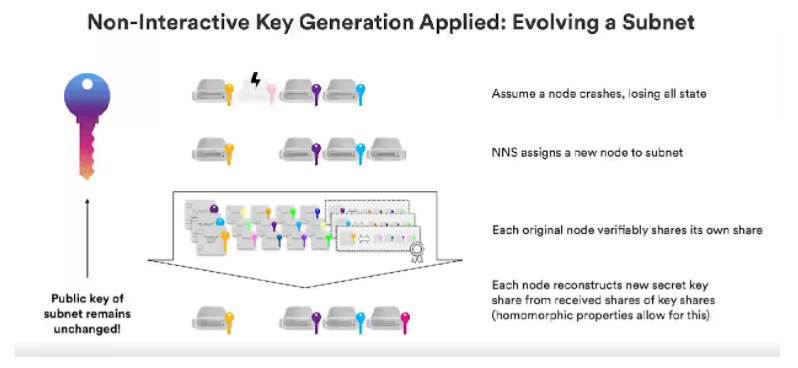

มาดูวิธีใช้วิธีที่ไม่โต้ตอบเพื่อกู้คืนคีย์ที่หายไปในเครือข่ายย่อย ตัวอย่างเช่น เรามีโหนดสี่โหนดในตัวอย่างของเรา โหนดหนึ่งพัง สูญเสียสถานะทั้งหมด สูญเสียข้อมูลคีย์ทั้งหมด เนื่องจากเราใช้รูปแบบการแบ่งปันคีย์สามในสี่ โหนดที่เหลือยังคงสามารถทำงานได้ ในเวลานี้ NNS จะกำหนด โหนดใหม่ไปยังซับเน็ตและจัดเก็บไว้ในสี่โหนดอีกครั้ง แต่ถ้าเป็นสองโหนดที่หายไป มันคือหายนะ

อีกฝ่ายยังสังเกตเห็นว่ามันเป็นเหมือนกุญแจที่เขาแบ่งปัน สำหรับสิ่งนี้และบันทึกดั้งเดิม เรารับประกันความลับของโหนดชุดใหม่ โหนดทั้งสี่ใช้เทคโนโลยีการแบ่งปันฟรีที่มีลักษณะที่ไม่น่าสนใจ หลังจากนี้ โหนดใหม่แต่ละโหนดจากสี่โหนดจะมีคีย์แชร์ที่สอดคล้องกับคีย์สาธารณะ ซึ่งเป็นวิธีที่เราสามารถแทนที่โหนดเหล่านั้นจากซับเน็ตที่ขัดข้องและดำเนินต่อไปได้

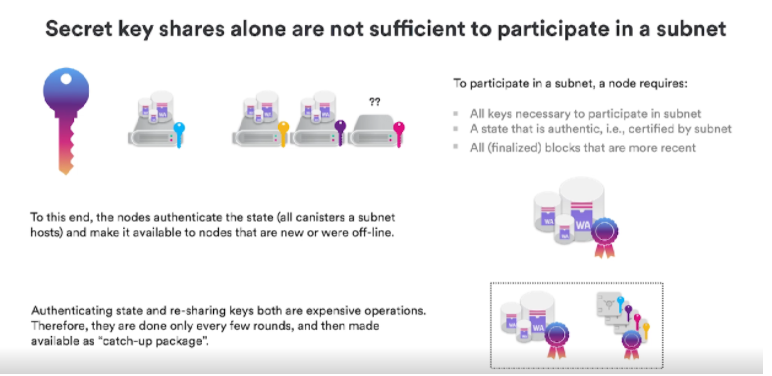

สำหรับโหนดที่มีข้อมูลคีย์ยังไม่เข้าเกณฑ์ หากต้องการเข้าร่วมซับเน็ต โหนดจำเป็นต้องเจาะจง: อันดับแรก ไพรเวตคีย์ทั้งหมดต้องตกลงที่จะเข้าร่วมซับเน็ต ซับเน็ตตรวจสอบและอนุญาตสถานะของมัน ประกอบด้วยข้อมูลล่าสุดทั้งหมด สถานะการบล็อก เนื่องจากโหนดแต่ละโหนดไม่น่าเชื่อถือ โหนดจึงต้องตรวจสอบสถานะล่าสุดร่วมกัน จากนั้นเราจะตั้งค่าสถานะร่วม เช่น โหนดใหม่ เราจะแน่ใจว่าสถานะที่ได้รับนั้นเป็นสถานะจริง ซึ่งเป็นสถานะที่ถูกต้องในการเริ่มต้น

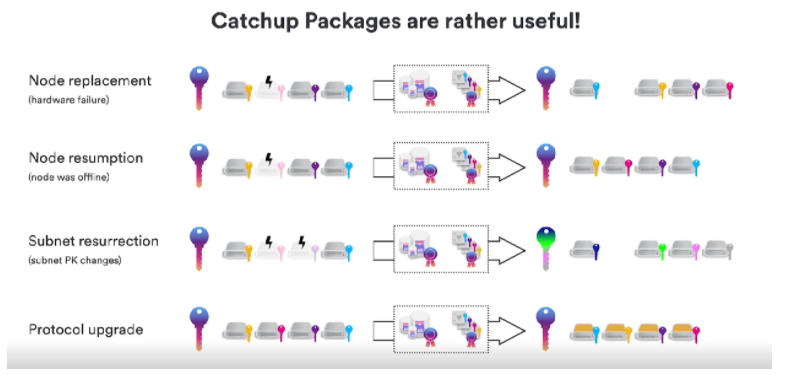

การดำเนินการเหล่านี้มีราคาแพงมาก เราไม่สามารถดำเนินการได้ทุกรอบ เราจำเป็นต้องดำเนินการภายในช่วงเวลาที่กำหนด ในช่วงเวลานี้เราจะสร้างสถานะการรับรองความถูกต้อง นำสองสิ่งนี้มารวมกัน เราเรียกว่าแพ็คเกจ Catchup ช่วยให้โหนดสามารถติดตามโหนดอื่น ๆ และทำงานร่วมกับพวกเขาได้ แพ็คเกจ Catchup นี้มีประสิทธิภาพมากจริง ๆ เพราะไม่เพียง แต่ไม่อนุญาตให้เราแทนที่ แต่ยังอนุญาตให้กู้คืนโหนด ดังนั้นหากโหนดไม่พัง แต่ อาจออฟไลน์ด้วยเหตุผลอื่น หากใช้เวลานานเกินไป หากต้องการติดตามโหนดก่อนหน้า คุณสามารถดาวน์โหลดแพ็คเกจ catchup ล่าสุด จากนั้นขยายขนาดและดำเนินการต่อ

ในกรณีที่เกิดภัยพิบัติ โหนดมากกว่าหนึ่งในสามอาจพังหรือเสียสถานะ และถึงกระนั้นเราก็สามารถกู้คืนซับเน็ตได้ ตราบเท่าที่เรายังมีแพ็กเก็ต Catchup อยู่ NNS สามารถรับแพ็กเก็ต Catchup นั้นได้ เพียงเพิ่มคีย์ที่ใช้ร่วมกันใหม่ เนื่องจากแพ็กเก็ตก่อนหน้าใช้ไม่ได้อีกต่อไป และเริ่มจากแพ็กเก็ต Catch-up เดิม สร้างซับเน็ตใหม่ นอกจากนี้ และอาจสำคัญที่สุด แพ็กเก็ต Catch-up ยังช่วยให้เราสามารถอัปเกรดโปรโตคอลได้ เนื่องจากแพ็กเก็ต Catch-up จะกำหนดสถานะที่ชัดเจนของซับเน็ต เราสามารถพูดได้ว่าหลังจากแพ็คเกจ Catch-up โหนดใหม่ทั้งหมดจะดาวน์โหลดเวอร์ชันโปรโตคอลใหม่ และเรียกใช้โปรโตคอลเวอร์ชันใหม่จากแพ็คเกจ Catch-up นี้ dkg แบบไม่โต้ตอบและการแบ่งปันคีย์ใหม่ หรือเพียงแค่เปลี่ยนเทคโนโลยี . องค์ประกอบ.

แกนหลักของเทคโนโลยีล็อคโซ่คือโปรโตคอลฉันทามติ ซึ่งประสานความแตกต่างฉันทามติของโปรโตคอลทั้งหมด ภารกิจหลักคือรวบรวมและประเมินข้อความจากผู้ใช้และดำเนินการ แต่ยังต้องประสานงานองค์กรที่ไม่มีการโต้ตอบและแบ่งปันซ้ำระหว่างโหนดต่างๆ ทั้งหมดเพื่อให้แน่ใจว่าการคำนวณจะทำได้อย่างถูกต้อง แม้ว่าปัญหาบางอย่างจะเกิดขึ้น เช่น ความล้มเหลวของฮาร์ดดิสก์หรือความผิดพลาดอื่น ๆ ปัญหาของบางส่วนของคอนเทนเนอร์นี้จะไม่ส่งผลกระทบต่อการดำเนินการคำสั่ง แต่ยังคงเกี่ยวข้องกับการกู้คืนและการซิงโครไนซ์สถานะที่ประสานกัน และประสานการอัพเกรดทั้งหมดจาก ที่ได้รับหายไป สถานะเริ่มต้น ฟีเจอร์ที่น่าสนใจอีกอย่างคือ โปรโตคอลที่สอดคล้องกันจริง ๆ แล้วยังมีแอปพลิเคชันการสุ่มกู้คืน เราจะมีการอภิปรายทางเทคนิคเกี่ยวกับรายละเอียดเหล่านี้ในไม่ช้า และเราจะเผยแพร่ข้อกำหนดเกี่ยวกับสิ่งนี้เช่นกัน

กล่าวโดยย่อ เทคโนโลยีล็อคลูกโซ่ช่วยให้คอมพิวเตอร์อินเทอร์เน็ตมีรหัสสาธารณะเดียว ซึ่งสามารถใช้เพื่อตรวจสอบคอมพิวเตอร์ที่เชื่อมต่อกับเครือข่ายได้ เทคโนโลยีล็อคลูกโซ่ยังช่วยให้ NNS เพิ่มเครือข่ายย่อยใหม่และขยายเครือข่ายตลอดไป หากโหนดมากเกินไปล้มเหลว เทคโนโลยีล็อคลูกโซ่สามารถเปิดใช้งานเครือข่ายย่อยได้อีกครั้ง เทคโนโลยีล็อคลูกโซ่ยังสามารถแทนที่โหนดที่พังทลายได้ สุดท้าย เทคโนโลยีล็อคลูกโซ่ยังสามารถอัปเดตโปรโตคอล IC แก้ไขจุดบกพร่อง และเพิ่มฟังก์ชันใหม่