니모닉 구문이 없는 Web3: AA × 패스키, 이것이 향후 10년의 암호화폐를 어떻게 정의할까요?

- 核心观点:助记词是当前加密资产安全的最大软肋。

- 关键要素:

- 助记词泄露即永久失窃,无法撤销或修改。

- 助记词是黑客攻击的核心目标,易受钓鱼。

- 助记词保管复杂,阻碍Web3大规模普及。

- 市场影响:推动无助记词钱包技术成为新趋势。

- 时效性标注:中期影响

웹3 커뮤니티에 어느 정도 몸담고 있었다면, 설령 자산 도난이라는 최악의 상황을 겪지 않을 만큼 조심스럽고 운이 좋았다 하더라도, 커뮤니티에서 이와 같은 도움 요청 글을 분명히 들어봤을 것입니다.

"저는 스크린샷을 찍은 적도 없고, 니모닉 구문을 누구에게도 알려준 적이 없어요. 그냥 평소처럼 지갑을 사용했는데, 왜 자산이 사라진 거죠?" 이러한 사례에서 가장 절망적인 공통점은 피해자들이 자신의 지갑이 어디에서 해킹당했는지 전혀 모른다는 것입니다.

어떤 사람들은 자신도 모르게 악성 브라우저 플러그인을 설치했고, 어떤 사람들은 니모닉 구문을 휴대전화 메모장에 저장했다가 알 수 없는 서버와 동기화되었으며, 또 어떤 사람들은 휴대전화가 악성코드에 감염되어 클립보드 내용이 몰래 업로드되는 피해를 입었고, 심지어 어떤 사람들은 가짜 웹사이트에 접속하여 니모닉 구문을 입력한 후 몇 초 만에 지갑이 텅 비는 경험을 했습니다.

이는 과장이 아닙니다. 암호화폐 분야에서 발생하는 대다수의 피싱 사기 뒤에는 니모닉 구문이라는 공통적인 취약점이 숨어 있다고 해도 과언이 아닙니다. 이 글에서는 니모닉 구문이 자산 보안의 가장 큰 약점으로 떠오르는 이유와 계정 추상화(AA) 및 패스키가 자산 주권을 어떻게 재정의할 것인지에 대해 분석합니다.

I. EOA 모델의 한계: "기억 보조 문구"는 오히려 저주가 된다

우리 는 EOA 계정의 문제가 "보안이 충분하지 않다"는 것이 아니라, 애초부터 너무 많은 부담을 안고 있었다는 사실을 인정해야 합니다.

잘 알려진 바와 같이, 전통적인 EOA 모델에서 니모닉 구문은 암호화폐 세계의 초석입니다. 12개 또는 24개의 단어로 구성된 시드 구문은 온체인 자산에 대한 절대적인 통제권을 나타내며, 암호화폐 보안의 가장 두드러진 특징으로 초보자들에게 인식됩니다. 즉, "개인 키/니모닉 구문이 곧 자산"이라는 것입니다.

이 키를 소유하고 있는 한, 거래소든 검증자든 누구도 당신의 자산을 동결하거나 압수하거나 당신을 대신하여 운영할 수 없습니다. 하지만 이러한 완전한 탈중앙화는 양날의 검과 같아서, "절대적인 통제"를 의미하는 동시에 피할 수 없는 "단일 실패 지점"을 내포하고 있습니다.

무엇보다도, 되돌릴 수 없습니다. 니모닉 구문이 유출되면(몇 년 전의 스크린샷이라도 복사되거나 동기화된 경우), 지갑은 다시는 안전하지 않으며, 은행/알리페이/위챗 앱에서 "비밀번호 변경"처럼 니모닉 구문을 재설정할 수 없습니다.

유일한 해결책은 지갑을 버리고 자산을 이체하는 것인데, 이는 공격자가 당신보다 빠를 경우 자산을 "되돌리거나" 복구할 기회가 없다는 것을 의미합니다.

둘째로, 해커 입장에서 블록체인은 "완벽한 함정"입니다. 니모닉 구문에 대한 접근 권한이 너무 크기 때문입니다. 트로이 목마, 가짜 지갑, 가짜 플러그인, 피싱 웹사이트, 가짜 고객 서비스 등 해커들은 블록체인의 강력한 암호화 방어를 뚫을 필요가 없습니다. 그들은 단지 사용자의 방어 체계를 뚫기만 하면 됩니다. 모든 공격 경로는 결국 동일한 목표, 즉 사용자가 12/24개의 단어를 넘겨주도록 유도하는 것으로 귀결됩니다.

마지막으로, 얼굴 인식이나 지문 결제에 익숙한 현대 사용자들에게 종이에 적힌 기억하기 쉬운 문구를 이해하고 안전하게 보관하는 것은 엄청난 인지적 장벽입니다. 이는 웹3의 대규모 도입을 저해할 뿐만 아니라, 모든 상호작용에 "분실하지 않을까?"라는 심리적 부담을 안겨줍니다.

이는 마치 "같은 열쇠"로만 열 수 있는 문을 지키는 것과 같습니다. 그 열쇠는 사용자의 일상적인 작업과 모든 장치 및 시스템 환경의 위험에 모두 노출되어 있습니다.

이러한 배경에서 2022년부터 EOA의 한계를 뛰어넘는 니모닉/평문 없는 개인 키 지갑이 점차 인기 있는 연구 분야로 부상했습니다. MPC 기술부터 CA 지갑에 이르기까지 모두가 웹3 자산 주권을 확보하면서도 얼굴 인식으로 휴대폰 잠금 해제하는 것처럼 간단하고 안전한 더 나은 솔루션을 모색하고 있습니다.

이제 계정 추상화(AA)와 패스키 기술의 결합으로 향후 10년 안에 기억 보조 문구의 지배 시대를 끝낼 수 있는 기회가 생겼습니다.

II. 패스키: 당신 자신을 열쇠로 만들기

계정 추상화(Account Abstraction, AA)가 계정을 "단일 개인 키"에서 해방시켜 복구, 업그레이드 및 구성 가능성의 새로운 시대를 열었다면(자세한 내용은 " EOA에서 계정 추상화로: 웹3의 다음 도약은 '계정 시스템'에서 일어날 것인가? " 참조), 패스키(Passkey)는 사용자 경험에 질적인 변화를 가져오는 "궁극의 열쇠"입니다.

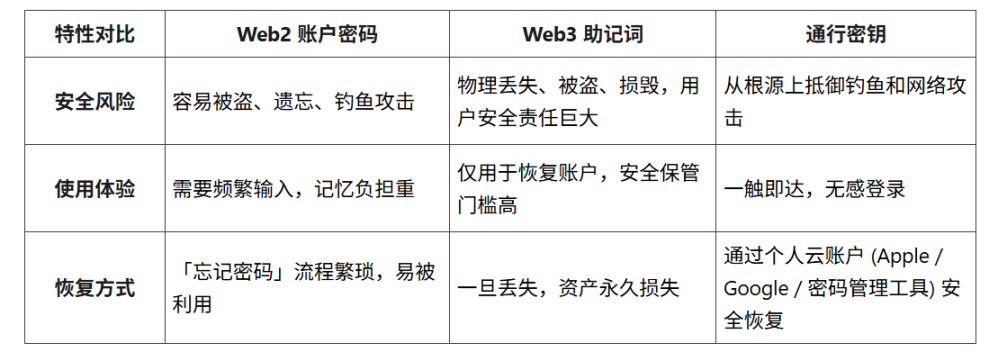

아직 많은 사람들이 패스키(Passkey)라는 용어에 익숙하지 않을 수 있습니다. 사실 패스키는 FIDO 표준을 기반으로 하는 비밀번호 없는 로그인 기술로, 애플이나 구글 같은 거대 기술 기업들이 앞장서서 추진해 온 차세대 비밀번호 없는 로그인 기술 표준입니다.

암호화폐 세계에서 그 의미는 특히 심오합니다.

간단히 말해, 패스키는 휴대폰이나 컴퓨터 같은 기기의 보안 칩에 저장된 디지털 키입니다. 패스키를 사용하면 암호 같은 기억하기 쉬운 문구를 저장하거나 입력할 필요 없이, 기기의 생체 인식 기능(얼굴 인식/지문 인식)을 이용해 간편하게 로그인할 수 있습니다.

사실 많은 사람들이 이미 자신도 모르게 패스키의 편리함을 누리고 있습니다. 애플 기기의 앱에 로그인하거나 웹 브라우저에서 웹사이트를 방문할 때, 이전에는 비밀번호가 필요했던 작업을 이제 얼굴 스캔/지문 인식/PIN 코드 입력만으로 간단하게 완료할 수 있습니다.

이러한 경험은 매끄럽고 안전하기 때문에 매우 중독적입니다. 따라서 웹3 지갑이 패스키(Passkey)를 지원한다면 이론적으로 사용자는 개인 키를 전혀 건드리지 않고도 거래할 수 있습니다. 더 나아가 계정 추상화를 통해 가스 결제 단계까지 추상화하여 전례 없는 "매끄러운" 경험을 구현할 수 있습니다.

그렇다면 Passkey가 EOA 모드보다 피싱에 더 강한 이유는 무엇일까요? 기존의 니모닉 구문 모드에는 없는 두 가지 강력한 기능을 가지고 있기 때문입니다.

- 개인 키는 기기에서 절대 유출되지 않으며 "사기"당할 염려가 없습니다. 니모닉 구문은 다른 사람에게 보낼 수 있는 문자열이지만, 패스키는 하드웨어 기기에 귀속됩니다. 개인 키는 기기 본체에서 절대 벗어나지 않으며, 해커는 피싱 웹사이트나 변조된 브라우저 플러그인을 통해 사용자의 지문이나 얼굴 정보를 "입력"하도록 유도할 수 없습니다.

- 가짜 웹사이트를 근본적으로 차단하는 것: 이것 또한 Passkey의 핵심적인 강점 중 하나입니다. WebAuthn/FIDO2 바인딩 메커니즘을 기반으로 하는 Passkey 프로토콜은 현재 웹사이트의 도메인 이름을 강제로 검증합니다. 즉, 실수로 사기성 웹사이트(예: 악성 문자 메시지를 보내는 imToken과 같은 가짜 사기 웹사이트)에 접속하더라도 기기는 도메인 이름이 일치하지 않음을 감지하고 생체 인증을 거부합니다. 이는 사용자의 수동적인 판단에 의존하지 않는 시스템 차원의 방어 체계입니다.

동시에 Passkey는 기억하기 쉬운 문구, 스크린샷 또는 백업이 필요 없는 원활한 경험을 제공합니다. 지문 터치 또는 얼굴 스캔만으로 로그인, 서명 및 인증을 간단하게 완료할 수 있습니다.

바로 이러한 이유로 Passkey는 AA와 함께 Web3 환경에서 사용자가 사용법을 익히는 데 더 신중해지도록 만드는 단순한 임시방편이 아니라, 사용자 경험과 보안을 동시에 향상시키는 솔루션으로 여겨질 수 있습니다.

III. 차세대 웹3 보안 및 경험 철학

이러한 관점에서 AA와 Passkey가 만나면 더욱 직관적이고 안전하며 미래지향적인 계정 모델을 구축할 수 있습니다.

안전과 경험에 대한 이러한 새로운 철학은 다음과 같이 이해할 수 있습니다.

- 핵심은 바로 사람입니다. 계정은 기기 자체로 보호되며, 얼굴 인식/지문 인식이 사용자의 서명 역할을 합니다.

- 물리적 격리: 보안은 하드웨어 수준에서 이루어지며, 보안 칩에 저장되므로 트로이 목마에 의해 외부로 유출되거나 읽힐 수 없습니다.

- 클라우드 로밍: iCloud와 같은 동기화 방식을 사용하면 여러 기기에서 계정을 안전하게 로밍할 수 있습니다.

- 시스템 방어: 사용자가 진짜 웹사이트와 가짜 웹사이트를 구별하기 위해 더 많은 노력을 기울이게 하는 것이 아니라, 시스템을 더욱 똑똑하게 만들어 위험 요소를 자동으로 차단하는 것입니다.

이 모든 것은 새로운 패러다임을 구성하는데, 이는 사용자가 학습하고 방어하기 위해 더 많은 노력을 기울이도록 만드는 것이 아니라 시스템을 더 똑똑하게 만드는 것에 관한 것입니다.

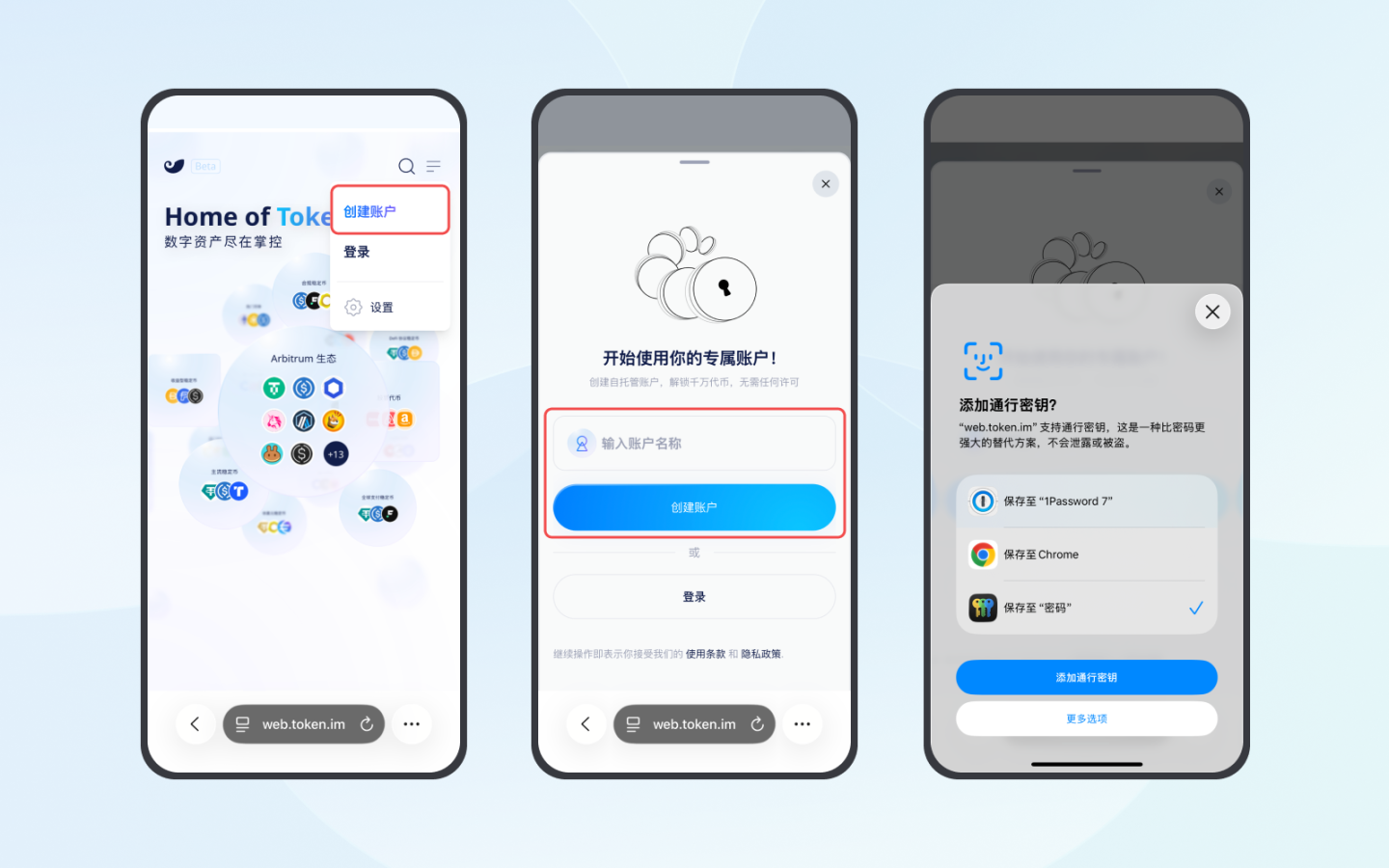

imToken Web을 예로 들어보겠습니다. imToken Web은 비수탁형 토큰 중심 웹 애플리케이션으로, 사용자가 개인 키/니모닉 구문을 설정하거나 백업할 필요 없이 빠르고 안전하게 계정을 생성하거나 로그인하고, 언제 어디서든 다양한 토큰 기능을 이용할 수 있도록 설계되었습니다.

예를 들어 imToken Web을 사용하면 사실상 장벽 없는 "4가지 제한 사항" 경험을 누릴 수 있습니다.

- 진입 장벽 없음: 12개의 단어를 베껴 쓰기 위해 종이와 펜을 찾을 필요도 없고, 니모닉 문구를 잘못 베껴 쓸까 봐 걱정할 필요도 없습니다. 지갑을 연결하고 얼굴 인식/지문 인증을 완료하면 계정이 즉시 생성됩니다.

- 피싱 위험으로부터 안전함: 로그인이 패스키에 의존하기 때문에 가짜 웹사이트는 도메인 인증을 통과할 수 없고, 따라서 서명을 요청할 수 없으므로 개인 키가 노출될 염려가 없습니다.

- 가스 부족 걱정 끝: imToken Web은 AA 등급 지갑으로서 USDT/USDC를 이용한 직접 가스 결제를 지원하므로, 계정에 ETH가 부족해서 거래가 중단되는 일은 더 이상 없습니다.

- 끊김 없는 기기 로밍: 시스템 수준의 동기화 기능을 통해 Passkey를 Apple 또는 Google 생태계 기기 간에 자동으로 동기화할 수 있습니다. 휴대폰을 분실하더라도 새 기기에서 시스템 계정(Apple ID/Google)에 로그인하고 생체 정보를 인증하면 계정이 안전하게 복구됩니다.

더욱 흥미로운 점은 이러한 진입 장벽이 낮은 경험이 완전히 새로운 상호 작용 방식을 열어준다는 것입니다.

이를 바탕으로 imToken Web에서는 마치 세뱃돈을 보내듯 토큰을 보낼 수 있습니다. 예를 들어, "링크로 보내기"를 선택하고 "금액"과 "링크 만료"를 설정하면 링크를 직접 생성하여 위챗, 트위터, 텔레그램 등 어떤 채널로든 누구에게든 (심지어 지갑이 없는 사람에게도) 보낼 수 있습니다.

수신자는 사전 설정이 필요하지 않습니다. 링크를 클릭하기만 하면 안전하고 편리하게 계정을 생성하고 "액세스 키"를 사용하여 자산을 받을 수 있습니다.

결론적으로

Web3의 미래는 기술 전문가들만의 전유물이 되어서는 안 됩니다.

불확실한 웹3 세상에서, 가장 강력한 보안 기술(AA 및 패스키)을 가장 간단한 사용자 경험에 담아 보안 진입 장벽을 낮추고 신규 및 기존 사용자 모두에게 더 나은 경험을 제공하는 지갑은 향후 10년간 트래픽 유입 경로를 탐색하는 데 있어 반드시 필요한 솔루션입니다.

그러니 니모닉 구문을 안전하게 지키는 것에 대한 불안감에 지쳤거나, 피싱 공격의 다음 희생자가 될까 봐 걱정되거나, 아니면 친구에게 "간편한" 암호화폐 지갑을 추천하고 싶다면, 바로 이 제품이 당신에게 적합합니다.

그러니 이제 암기용 문구 없이도 살아갈 미래를 기대하거나 시도해 볼 때입니다.