Litecoin experiences emergency rollback after double-spend attack; security researchers refute "zero-day vulnerability" claims

- Core insight: On April 25, 2026, the Litecoin network suffered a coordinated attack exploiting the MWEB privacy layer vulnerability and a denial-of-service (DoS) attack on mining pools, resulting in a 13-block reorg and a double-spend. This incident highlights the systemic risks of PoW networks relying on voluntary upgrades and fragile security windows.

- Key elements:

- The attacker exploited an MWEB consensus flaw to inject invalid transactions into nodes that had not updated, while simultaneously double-spending on a cross-chain protocol. NEAR Intents reported an exposure risk of approximately $600,000.

- The attack occurred in two phases: first, a DoS attack on major mining pools reduced the hashrate share of updated nodes; then, the attack was launched against old-version nodes, creating a fork chain within about 32 minutes.

- After the DoS stopped, the network automatically completed a 13-block reorganization (taking over 3 hours). All legitimate transactions during the reorg were unaffected, but invalid transactions were removed.

- Security researchers discovered that the vulnerability had been privately patched 37 days prior, raising questions about the classification of a "zero-day attack." The subsequent mocking by the official account caused significant community backlash.

- According to The Block data, from 2026 to mid-April, DeFi protocols lost over $750 million due to various attacks, with cross-chain infrastructure becoming a primary attack vector.

原文著者:クロード、深潮 TechFlow

ガイド: ライトコインは4月25日に協調攻撃を受け、MWEBプライバシーレイヤーの脆弱性が悪用されました。攻撃者は約32分間、未更新のノードを介して無効なトランザクションを実行し、クロスチェーンプロトコルで二重支払いを実行。NEAR Intentsは約60万ドルのエクスポージャーを報告しました。ネットワークは13ブロックのリオーガニゼーションを実行してチェーン状態を修復しましたが、セキュリティ研究者はこの脆弱性が37日前に既に非公開で修正されていたことを発見し、「ゼロデイ攻撃」の定義に疑問が投げかけられています。公式アカウントは事件後、批判者を「浅瀬にいろ」と嘲笑し、コミュニティから強い反発を招きました。

ライトコインネットワークは4月25日、2022年にMWEB(MimbleWimble拡張ブロック、ライトコインのプライバシートランザクションレイヤー)が有効化されて以来、初めての重大なセキュリティインシデントを経験しました。攻撃者はMWEBレイヤーのコンセンサス脆弱性を悪用し、マイニングプールへのサービス拒否攻撃と組み合わせることで、約32分間にわたって無効なトランザクションを含むフォークチェーンを生成し、その隙間に複数のクロスチェーンプロトコルで二重支払い攻撃を実行しました。

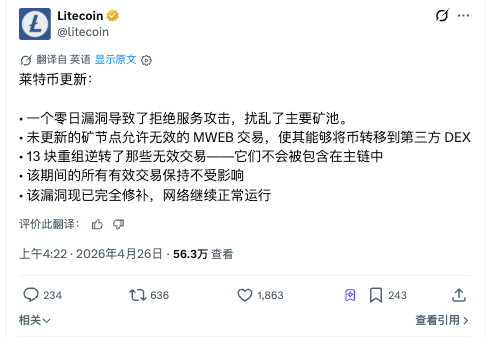

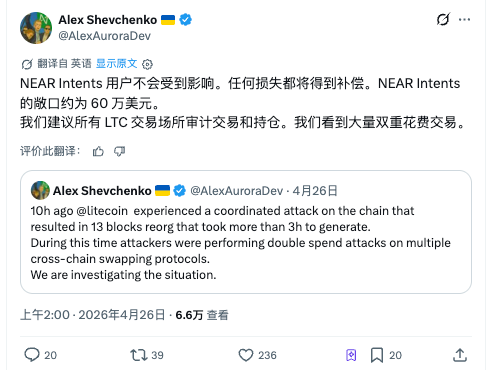

The Blockの4月26日の報道によると、Aurora LabsのCEO Alex Shevchenko氏が最初にXプラットフォームでこの異常を指摘し、これを「協調攻撃」と位置付け、ブロック#3,095,930から#3,095,943に関わり、復旧には3時間以上を要したと述べています。

攻撃は2段階で実行:まずマイニングプールを麻痺させ、次に未更新ノードを悪用

ライトコイン財団が4月25日に発表した公式声明によると、攻撃経路は2つの段階に分けられます。

第一段階は、主要なマイニングプールに対するDoS攻撃を実行し、更新済みクライアントを実行するノードのハッシュレート比率を低下させることでした。第二段階は、MWEBレイヤーのコンセンサス脆弱性を悪用し、古いバージョンのソフトウェアを実行しているノードに無効なMWEBトランザクションを注入することでした。これらの未更新ノードは、このトランザクションを誤って正当なものとみなし、攻撃者がMWEBプライバシーレイヤーから「ペグアウト」(プライバシーレイヤーからメインチェーンへの資金移動)を実行し、資金をサードパーティの分散型取引所にルーティングすることを可能にしました。

Shevchenko氏はさらに、攻撃者のオンチェーン上の痕跡を明らかにしました。攻撃者はLTCをETHに交換する計画であり、使用されたアドレスは攻撃の38時間前にバイナンスから資金を受け取っていました。氏は、攻撃者が事前に脆弱性情報を入手していたと判断しています。

通常、ライトコインのブロック生成間隔は約2.5分であり、13ブロックは約32分で生成されるはずです。しかし、今回の13ブロックの生成には3時間以上を要し、この異常により一部の観測者は当初51%攻撃と誤認しました。実際には、DoS攻撃が停止すると、更新済みコードを実行するノードがハッシュレートの優位性を取り戻し、ネットワークは自動的に13ブロックのリオーガニゼーションを実行し、無効なトランザクションをメインチェーンから削除しました。ライトコイン財団は、リオーガニゼーション中の全ての正当なトランザクションは影響を受けないと述べています。

クロスチェーンプロトコルが実質的な被害者に、NEAR Intentsは60万ドルのエクスポージャーを報告

攻撃者はフォークの隙間を利用して、複数のクロスチェーンスワッププロトコルで二重支払いトランザクションを実行しました。これらのプロトコルは、後にリオーガニゼーションによって覆されたMWEBペグアウトトランザクションを受け入れたため、実際の損失が発生しました。

Shevchenko氏はXプラットフォームへの投稿で、NEAR Intentsのエクスポージャーは約60万ドルであり、彼のチームがユーザーの損失を補填すると述べました。同時に、全てのLTCを受け入れる取引プラットフォームに対し、オンチェーン上に大量の二重支払いトランザクションが存在するため、取引記録と保有高を監査するよう警告しました。

Bitcoin Newsの報道によると、ライトコインが無効なトランザクションがメインチェーンから削除されたことを確認した後、NEAR Intentsの実際の決済損失は初期見積もりよりも低くなる可能性がありますが、本稿執筆時点で同プロトコルからはその後の声明は発表されていません。LTC関連業務を停止した他のクロスチェーンプロトコルも、エクスポージャーの再評価を行っています。

ライトコイン財団は、影響を受けたマイニングプールの名称や、無効なMWEBトランザクションが生成しようとしたLTCの数量を開示していません。

PoWネットワークの古くからの問題:アップグレードは自主性に依存、セキュリティは運任せ

Zcashの創設者Zooko Wilcox氏は事件後、この種のロールバックと二重支払い攻撃の組み合わせはPoWネットワークでは珍しいことではなく、MoneroやGrinも近年同様の事件を経験しているとコメントしました。2025年9月には、Moneroは12年間で最大のブロックリオーガニゼーションを経験し、18ブロックがロールバックされ、117のトランザクションが無効になりました。

CoinDeskの分析によると、この事件はPoWネットワークの構造的な矛盾を露呈しました。ビットコインとライトコインには強制的なアップデートメカニズムがなく、ノードは無期限に古いバージョンのソフトウェアを実行し続けることができます。この設計は分散化の哲学において価値がありますが、セキュリティパッチが攻撃者に悪用される前に全てのノードに届かなければならない場合、致命的な隙間が生じることになります。

Yahoo Financeの分析によると、ライトコインの比較的小さなハッシュレート規模と低いセキュリティ予算は、ビットコインよりも攻撃に対して脆弱にしています。ビットコインネットワークで13ブロックをロールバックするには50%以上のハッシュレートを制御する必要があり、そのコストは数十億ドル単位ですが、ライトコインでは、1つの脆弱性とDoS攻撃があれば、同じ深さのリオーガニゼーションを引き起こすのに十分です。

公式PRの失態:批判者を「浅瀬にいろ」と嘲笑、Solanaが反撃

事件後の対応は、攻撃そのものよりも大きな信頼の毀損を引き起こした可能性があります。

4月26日、ライトコインの公式Xアカウントは次のように投稿しました。「PoW、ハッシュレート、アップタイム、リオーガニゼーション、マイナーとチェーンの関係について何も知らない人たちがいるのは明らかだ。浅瀬にいろ、そこがお前らには安全だ。」

Bitcoin Newsの報道によると、この投稿は数百の敵対的な返信を引き起こしました。ユーザーはその「傲慢さ」「幼稚さ」「非専門性」を批判し、「何年もお前のコインを保有しているが、これがお前たちの投稿する内容なのか?」と書いた人もいました。コミュニティが期待していたのは、技術的な透明性と事後分析であり、嘲笑ではありませんでした。

Solanaの公式アカウントもこのやり取りに加わりました。4月25日のリオーガニゼーション関連の議論の下で、@solana は「週末はどうだった、小僧?」と返信しました。コミュニティはこれを、ライトコインが過去にSolanaのダウンタイム履歴を繰り返し嘲笑してきたことに対する直接的な反撃と解釈しました。

LTCは事件開示後、約56ドルで取引され、同日約1%下落、年初来では約25%下落しています。市場の即時的な反応は比較的穏やかでした。

2026年のDeFiセキュリティのジレンマ:クロスチェーンインフラが最大の攻撃対象に

The Blockのデータによると、2026年の4月中旬までに、DeFiプロトコルは様々な攻撃により7億5000万ドル以上の損失を被っています。これには、4月19日のKelp DAOブリッジ攻撃(2億9200万ドル)や、4月1日のSolana無期限契約プラットフォームDriftへの攻撃(2億8500万ドル)が含まれます。主要な事件の大半はクロスチェーンインフラに関連しており、今回のライトコイン攻撃者がクロスチェーンスワッププロトコルを現金化に利用した手法と同様です。

ライトコインの事件は、クロスチェーンプロトコルがPoWチェーン上の資産を受け入れる際に直面する確認数の問題が、想定よりもはるかに深刻であることを再び示しました。脆弱性のあるクライアントのリリースだけで13ブロックのリオーガニゼーションがトリガーされる場合、6回の確認が十分に安全であるかどうかは、もはや理論上の問題ではありません。