秘密キーの漏洩により、1 億 6,000 万もの巨額の損失が発生しました。秘密キーについて知っておく必要があります。

サイバーパンクの現代の暗号は、ガラスを叩いて「内部関係者がいる、取引を中止せよ」と言うほど単純なものではありません。

2日前、仮想通貨マーケットメーカーのウィンターミュートがハッキングされた。 Profanity を使用してイーサリアム アドレスを生成する方法の抜け穴により、秘密キーが漏洩し、1 億 6,000 万ドルが行方不明になりました。

今年の 1 月には、誰かが GitHub 上で、Profanity が虚栄心を生み出す可能性があるという問題を提起しました。

それ以来、1,000 個の強力なグラフィックス プロセッシング ユニット (GPU) を使用することで、50 日以内にすべての 7 文字のバニティを総当たり攻撃できることも実証されました。

先週の分析記事では【Wintermute の 1 億 6,000 万ドルの超高価格損失、または冒涜による秘密鍵漏洩] で、今年 9 月 15 日に 1inch が Profanity の脆弱性を公開する記事を Medium に掲載し、バニティを使用してユーザーの秘密キーを生成する方法を詳細に紹介したことにも触れました。

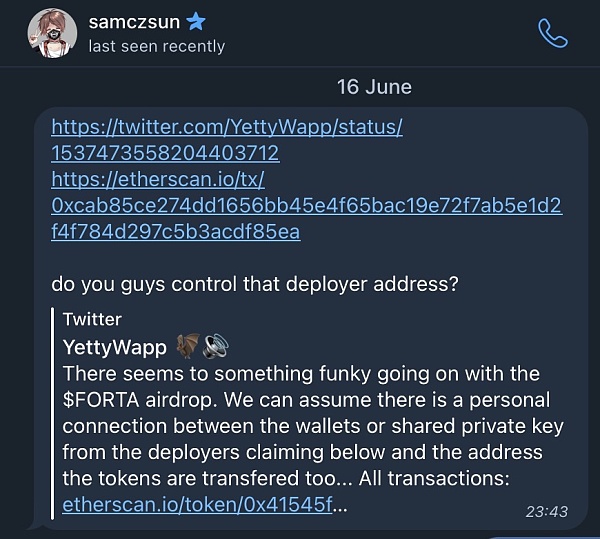

2022年6月、1インチの参加者は@samczsunから、1インチが導入されたウォレットの1つとSynthetixおよびその他いくつかのウォレットからの不審なアクティビティに関する奇妙なメッセージを受け取りました。

副題

では、秘密鍵とは一体何なのでしょうか?

秘密鍵と「ペア」で現れることが多い公開鍵はどのように形成されるのでしょうか?

暗号化

暗号化

暗号化が初めて登場したとき、軍と学術界はプロセスをエンコードし、一連のコードワードを使用してそれを解読する、暗号化されたバージョンの情報を持っていました。しかし、この設計には欠陥もあります。暗号化および復号化されたフレーズが他人に知られると、その情報を自由に解釈して送信できてしまうのです。

初期の暗号化技術は、エンコードとデコードのフレーズが同じであったため、「対称暗号化」と呼ばれていました。

暗号学者が「非対称暗号化」、つまり暗号化プロセスを 2 つに分割する公開鍵と秘密鍵を作成することを発明したのは 1970 年代になってからです。

このシステムでは、秘密キーは情報を暗号化および復号化するための ID として使用できる複数桁のランダムな素数です。

この秘密鍵は、「楕円曲線乗算」と呼ばれる数学関数を通じて公開鍵を生成するために使用されます。楕円曲線乗算関数は、暗号通貨を実装するための主要な技術の 1 つです。加算順序という困難な問題に基づいた暗号スキームです。 。

秘密鍵

秘密鍵

秘密キーはクレジット カードの PIN のようなものです。暗号化では、カード上の資金にアクセスして取引を行うためにカード番号を知る必要さえありません。これは、秘密鍵 = 資産であることを意味し、その重要性は自明です。

秘密鍵は自分で保管するか、責任を負って他の組織に引き渡すかを選択できます⬇️

1. エスクローウォレットや集中型取引所に資産を置くユーザーは、秘密鍵を保管する責任をこれらの機関に委託します。

副題

公開鍵と秘密鍵の関係

公開キーと秘密キーは、数学的に相互に関連する非常に大きな素数です。アソシエーションとは、公開キーで暗号化されたものは、関連付けられた秘密キーでのみ復号化できることを意味します。公開キーは秘密キーから派生します。秘密キーは、銀行カード番号などのアドレスに資金を送金するためのパスポートとして機能する長い一連の数字です。

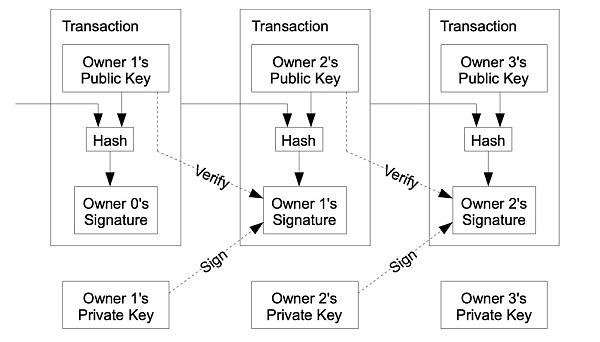

この機能は現実の住所に非常に似ており、たとえば、あなたの自宅の住所が分かれば、手紙を送ることができます。同様に、暗号化された世界で私があなたの公開鍵を知っている場合、暗号化された通貨またはNFTを送信できます。サトシ・ナカモトがブロックチェーン・トランザクションの運用を設計したとき、公開鍵と秘密鍵がデジタル署名を通じてトランザクションを実装する方法を詳細に紹介しました。

ホワイトペーパーの中でサトシ・ナカモト氏は、「各所有者は、前のトランザクションのハッシュと次の所有者の公開鍵にデジタル署名し、それらをトークンの末尾に追加することによって、次の所有者にトークンを転送します。」と述べています。

画像の説明

副題

Web3.0セキュリティ

Wintermute 攻撃は、ウォレット アドレスが Profanity ツールで生成された場合、ウォレット内の資産は安全ではなくなります。できるだけ早くすべての資金を転送してください。さらに、Profanity を使用してバニティ スマート コントラクト アドレスを取得する場合は、スマート コントラクトの所有者が変更できることを確認してください。

他のユーザーにとって、秘密キーと公開キー、およびそれらがどのように相互作用するかを理解することは、Web 3.0 を理解するための基礎となります。安全を確保することに関して、CertiK セキュリティ チームは次のことを推奨します。

1. いかなる状況でも秘密鍵を公開しないでください。

2. 秘密鍵を自分で保持するか、ウォレットや取引所などの関連機関に委託するかを慎重に選択してください

あるウォレットから別のウォレットにキーをインポートしないでください

ハードウェアウォレットを使う

高度なセキュリティ機能を提供するソフトウェアウォレットを使用する

ブロックチェーンの透明性により、次のようなことが可能になります。同様に同様にSkyTraceこのようなブロックチェーン分析ツールは便利です。

これは Web 3.0 のセキュリティにとって非常に重要です。攻撃が発生したときに、何が起こったのか、盗まれた資金がどこに行ったのか、そして被害を軽減する方法を理解するのに役立ちます。

特に、SkyTrace は、公開鍵を通じてウォレット間の資金の流れを追跡および視覚化できます。これにより、プロジェクトは盗まれた資金を追跡し、ハッカーに関する情報につながる可能性があります。

スカイネットのダイナミック スキャン システムにも同様のことが当てはまり、オンチェーンのアクティビティをアクティブに監視することで、プロジェクトの流動性、トークンの配布、異常に基づいてリアルタイムの洞察を生成できます。

しかし、透明性は関連情報を追跡するのに役立ち、ハッカーがターゲットを選択するのにも役立ちます。このため、Coinbase などの一部のプラットフォームは、ユーザーが取引するたびに新しいアドレスを生成するため、第三者がブロックチェーン エクスプローラーを通じてユーザーのトランザクションを閲覧するだけでは済みません。これにより、Web3.0 のプライバシーもある程度保証されます。