Resolv遭攻击:生息稳定币的生存逻辑悖论

- Quan điểm cốt lõi: Sự kiện Resolv Labs bị hacker tấn công đã phơi bày những điểm yếu sâu sắc trong quản lý rủi ro, an ninh cơ sở hạ tầng và các giả định tin cậy hệ thống của phân khúc stablecoin sinh lời. Nguyên nhân gốc rễ nằm ở việc theo đuổi quá mức hiệu quả vốn mà hy sinh sự dư thừa an toàn, đồng thời tiết lộ rủi ro lây lan lồng ghép nhiều tầng trong các tổ hợp DeFi.

- Yếu tố then chốt:

- Kẻ tấn công xâm nhập môi trường đám mây AWS KMS của Resolv để lấy khóa riêng tư đặc quyền và lợi dụng lỗ hổng chết người là hợp đồng thiếu xác minh trên chuỗi, chỉ với khoảng 200.000 USD tài sản thế chấp đã đúc ra 80 triệu stablecoin USR không có thế chấp từ không khí.

- Kẻ tấn công bán tháo qua DEX để thu về khoảng 24 triệu USD, khiến giá USR giảm 97.5% trong 17 phút và gây ra tình trạng cạn kiệt thanh khoản tại pool Curve cũng như hàng loạt thanh lý cưỡng chế quy mô lớn trên các giao thức cho vay như Morpho.

- Sự kiện gây ra sự lây lan có hệ thống, chức năng 'Public Allocator' của giao thức Morpho dựa vào script tự động không kiểm soát rủi ro đã tiếp tục bơm vốn vào thị trường đã mất neo sau cuộc tấn công, dẫn đến tổn thất khoảng 6 triệu USD.

- Resolv áp dụng chiến lược Delta trung tính nhằm đạt hiệu quả vốn 1:1, và lớp hấp thụ rủi ro RLP của nó được nắm giữ bởi các tổ chức theo đuổi lợi nhuận cao, hệ thống thiếu đệm đỡ, cuối cùng tổn thất chủ yếu do những người nắm giữ RLP và các bên khác gánh chịu.

- Sự kiện này cảnh báo rằng an ninh DeFi cần vượt ra ngoài kiểm tra mã, tuân thủ nguyên tắc 'Zero Trust', tăng cường quản lý khóa riêng tư, giám sát thời gian thực và cách ly rủi ro để đối phó với sự phụ thuộc bên ngoài và rủi ro cơ sở hạ tầng.

Tác giả gốc: @BlazingKevin_, Nhà nghiên cứu tại Blockbooster

Ngày 22 tháng 3 năm 2026, giao thức DeFi Resolv Labs dựa trên chiến lược Delta Neutral đã bị tấn công bởi tin tặc nghiêm trọng. Kẻ tấn công đã khai thác một lỗ hổng chết người trong cơ chế đúc stablecoin USR của nó, chỉ sử dụng khoảng 100.000 đến 200.000 USD tiền thế chấp USDC để đúc ra 80 triệu USR không có thế chấp từ không khí. Sau đó, kẻ tấn công đã bán tháo trên DEX thông qua một con đường rửa tiền tinh vi, thu về khoảng 25 triệu USD, khiến giá USR giảm mạnh xuống 0,025 USD chỉ trong 17 phút, giảm tới 97,5%. Sự kiện này không chỉ là một lỗ hổng mã đơn thuần, mà còn phản ánh sự mong manh sâu sắc của phân khúc "stablecoin sinh lời" trong quản lý rủi ro, an ninh cơ sở hạ tầng (đặc biệt là quản lý khóa riêng và môi trường đám mây) và các giả định tin cậy hệ thống.

Trên cơ sở tái hiện sâu sắc sự kiện tấn công Resolv Labs, bài viết này sẽ mở rộng tầm nhìn ra toàn bộ lịch sử vĩ mô của stablecoin sinh lời, giải cấu trúc sự sụp đổ liên hoàn của USDX/xUSD/deUSD vào tháng 11 năm 2025, cũng như hệ sinh thái giao thức cho vay "Người quản lý" bị thiệt hại nặng trong sự kiện này, sự thất bại hệ thống của các tập lệnh tự động không kiểm soát rủi ro trong điều kiện thị trường cực đoan và rủi ro lây nhiễm lồng ghép nhiều lớp trong bộ xếp hình DeFi.

1. Giới thiệu bối cảnh: Sự bùng nổ của Resolv Labs và mối nguy tiềm ẩn của kiến trúc rủi ro hai lớp

1.1 Sự thịnh vượng phi lý được xúc tác bởi vốn của Resolv Labs

Resolv Labs được ấp ủ bởi tổ chức nghiên cứu mã hóa nổi tiếng Delphi Labs. Vào tháng 4 năm 2025, Resolv Labs thông báo hoàn thành vòng gọi vốn hạt giống 10 triệu USD, do Cyber.Fund và Maven11 dẫn đầu, với sự tham gia của các gã khổng lồ trong ngành như Coinbase Ventures, Animoca Brands. Danh sách nhà đầu tư hào nhoáng này đã mang lại cho Resolv sự bảo đảm niềm tin mạnh mẽ, giúp nó có lợi thế lớn trong việc tiếp cận thanh khoản giai đoạn đầu.

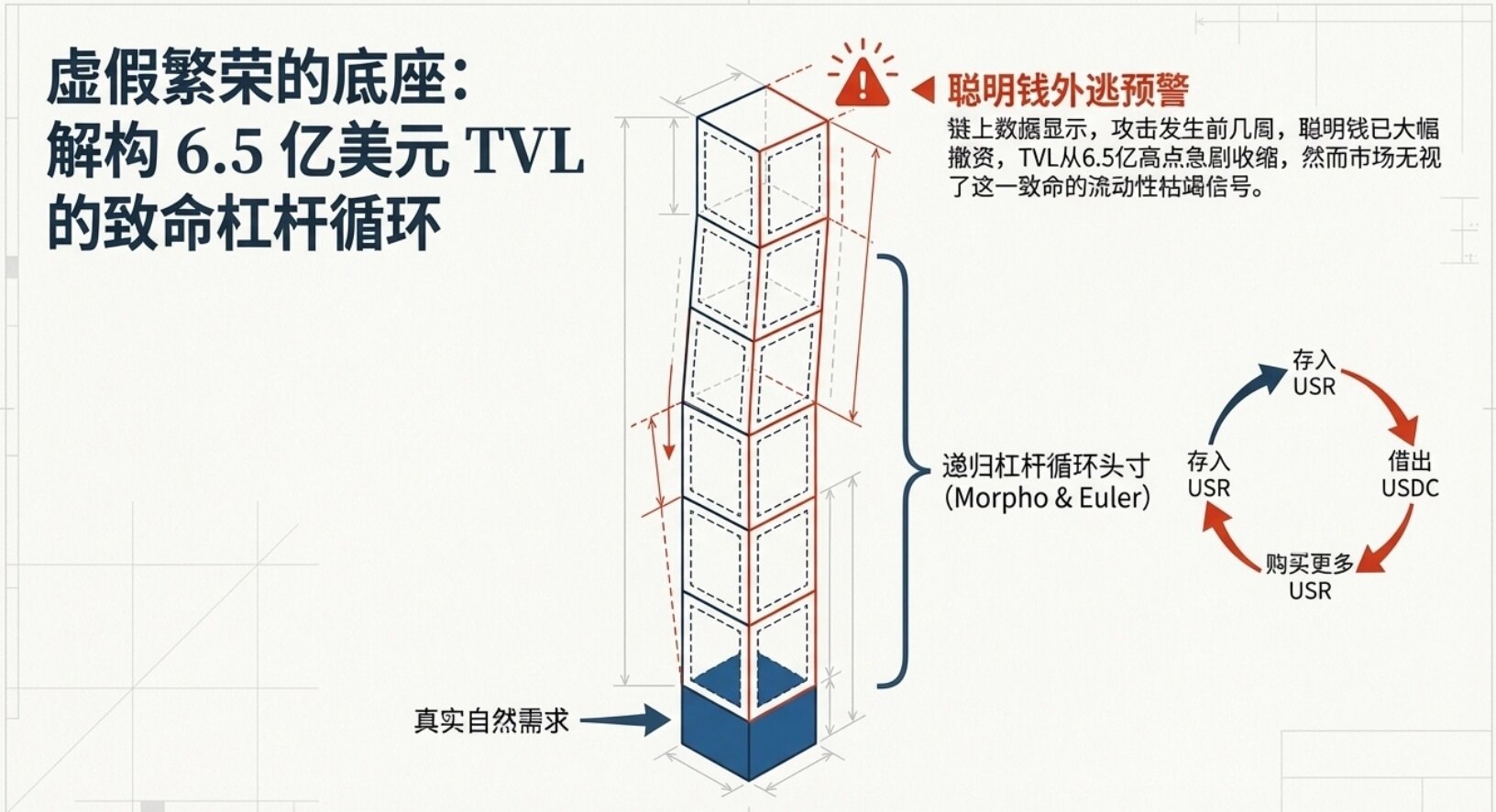

Trước khi vụ tấn công xảy ra, TVL của nó cho thấy sự tăng trưởng bùng nổ theo cấp số nhân, tăng từ dưới 50 triệu USD lên hơn 650 triệu USD chỉ trong chưa đầy ba tháng. Tuy nhiên, sự thịnh vượng này không được xây dựng dựa trên nhu cầu tự nhiên thực sự, mà chủ yếu được thúc đẩy bởi các chiến lược đòn bẩy vòng lặp trên các giao thức cho vay như Morpho và Euler. Người dùng gửi USR vào giao thức cho vay, vay USDC, sau đó mua thêm USR, lặp lại chu kỳ này để khuếch đại lợi nhuận. Sự thịnh vượng giả tạo "chân này đạp lên chân kia" này đã làm gia tăng đáng kể tính dễ tổn thương của hệ thống.

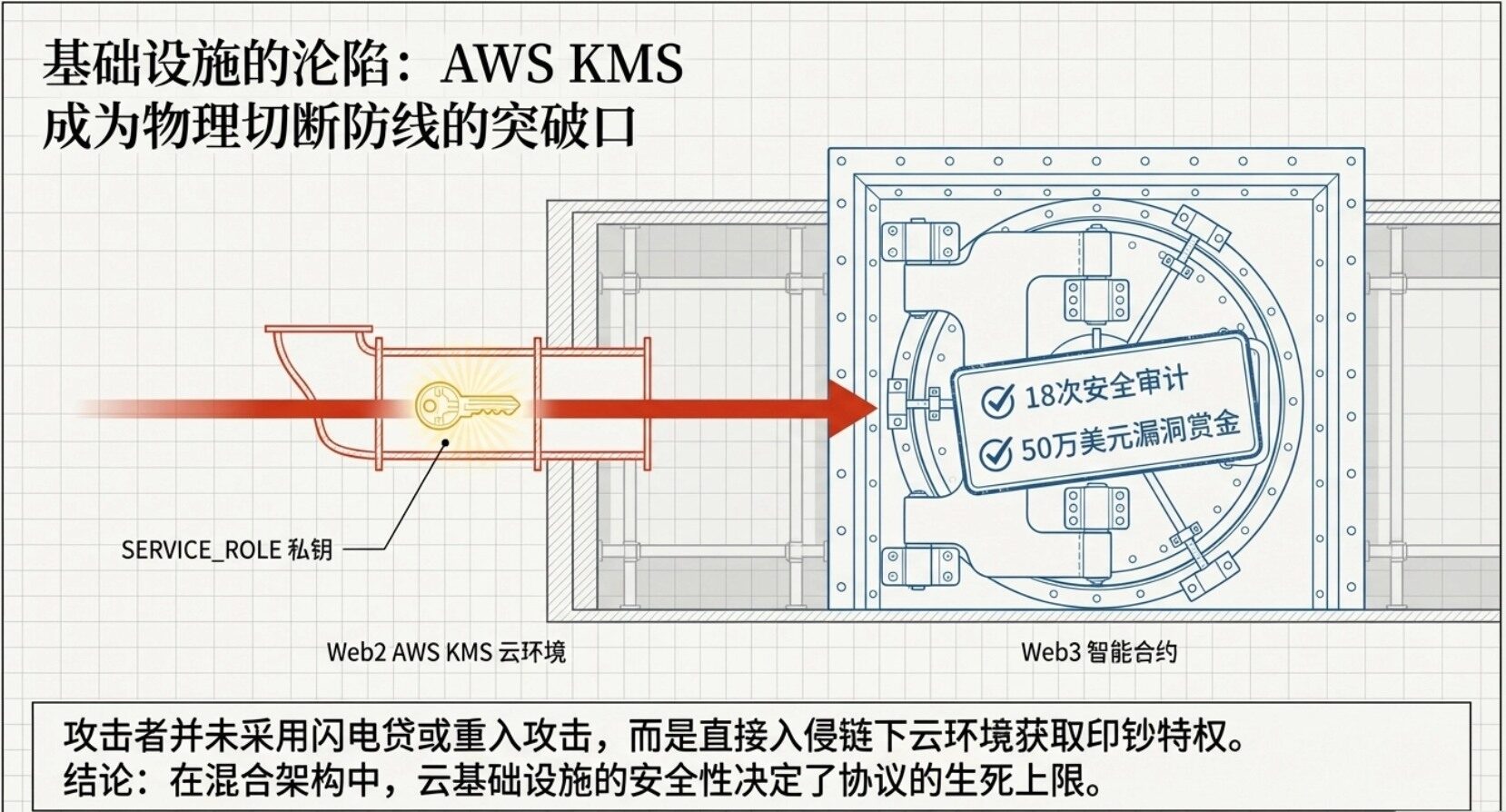

Ngoài ra, Resolv không thể nói là không đủ nỗ lực bề ngoài về mặt bảo mật. Nó đã từng trải qua 14 thậm chí 18 lần kiểm toán từ 5 công ty bảo mật nổi tiếng, hợp tác với Immunefi để thiết lập chương trình tiền thưởng lỗ hổng 500.000 USD, đồng thời triển khai hệ thống giám sát mối đe dọa thời gian thực của Hypernative. Tuy nhiên, khi cuộc tấn công thực sự xảy ra, những biện pháp bảo mật truyền thống tốn kém này lại trở nên vô dụng, điều này đã khiến ngành công nghiệp suy ngẫm về mô hình kiểm toán DeFi hiện tại.

1.2 Mâu thuẫn nội tại giữa stablecoin USR và chiến lược Delta Neutral

Sản phẩm cốt lõi của Resolv là USR (Resolv USD), một stablecoin sinh lời được hỗ trợ 1:1 bởi tài sản trên chuỗi. Để đạt được hiệu quả vốn cao, Resolv đã loại bỏ mô hình thế chấp vượt mức truyền thống, chuyển sang sử dụng chiến lược Delta Neutral phức tạp.

Cụ thể, khi người dùng gửi các stablecoin như USDC, Resolv chuyển đổi chúng thành ETH hoặc BTC và gửi chúng vào các nơi tạo ra lợi nhuận. Đồng thời, để phòng ngừa rủi ro biến động giá giao ngay, Resolv mở các vị thế short hợp đồng vĩnh viễn có giá trị tương đương trên các sàn giao dịch tập trung hoặc phi tập trung hợp tác. Sự kết hợp "long giao ngay + short hợp đồng" này, về lý thuyết, giữ cho giá trị tài sản ròng của danh mục đầu tư được neo 1:1 với đô la Mỹ (tức Delta = 0), đồng thời có thể kiếm được lợi nhuận từ staking và tỷ lệ tài trợ của thị trường hợp đồng. Trong thị trường bull, tỷ lệ tài trợ thường dương, điều này cho phép người nắm giữ USR đạt được lợi suất hàng năm khoảng 5-6% hoặc thậm chí cao hơn.

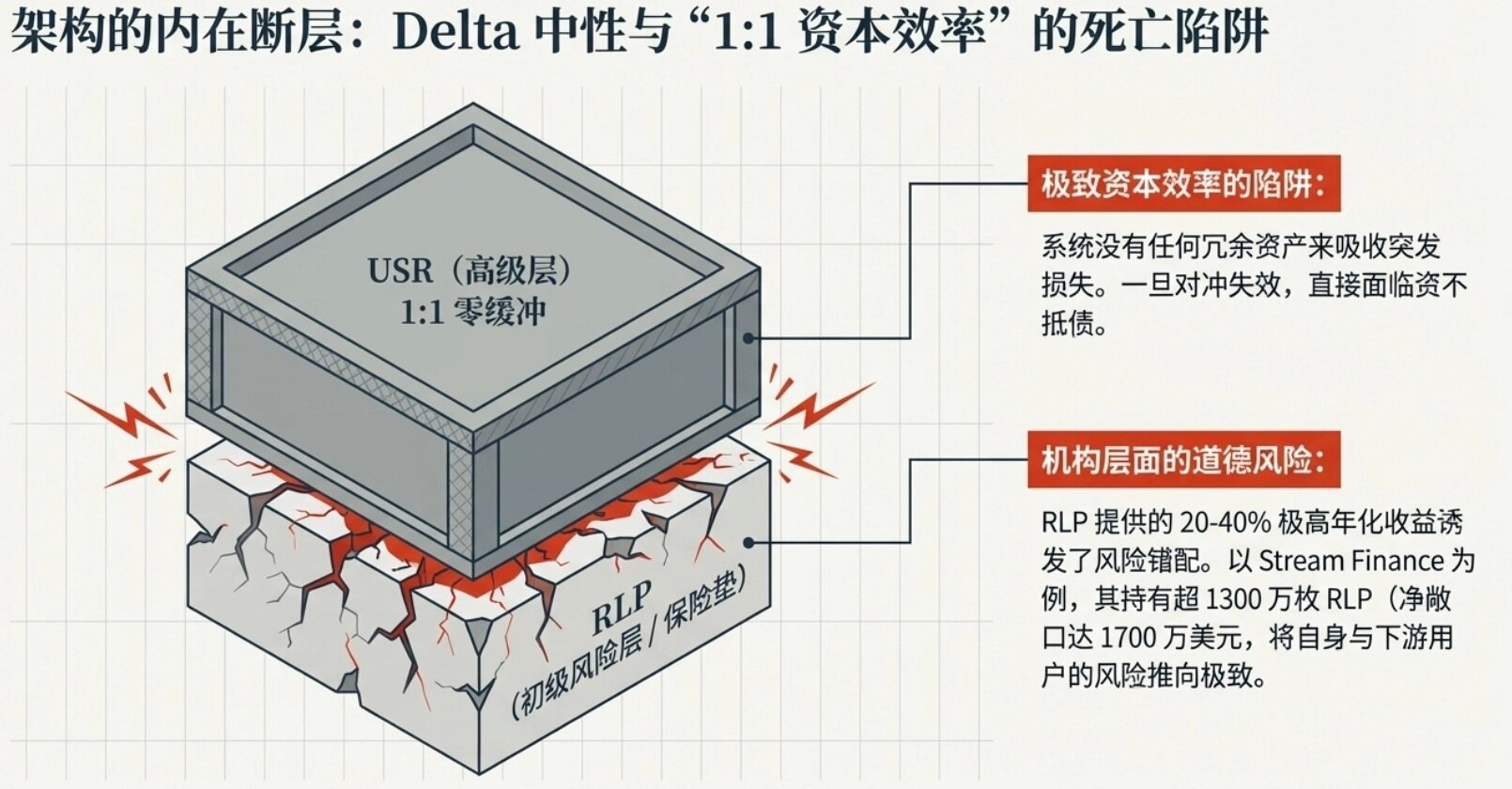

Tuy nhiên, mâu thuẫn nội tại của thiết kế này nằm ở chỗ: nó liên kết chặt chẽ tài sản phi tập trung gốc mã hóa với thị trường phái sinh của các sàn giao dịch tập trung, giới thiệu rủi ro đối tác và rủi ro hoạt động phức tạp, và "hiệu quả vốn 1:1" có nghĩa là hệ thống không có bất kỳ đệm đệm nào, một khi cơ chế phòng ngừa thất bại, hệ thống sẽ trực tiếp đối mặt với tình trạng mất khả năng thanh toán.

1.3 RLP: Lớp "bảo hiểm" hấp thụ rủi ro và rủi ro đạo đức

Để đối phó với rủi ro đuôi tiềm ẩn của chiến lược Delta Neutral (chẳng hạn như tỷ lệ tài trợ âm kéo dài khiến giao thức thua lỗ liên tục, hoặc sàn giao dịch xảy ra ADL), Resolv đã thiết kế kiến trúc token hai lớp. Ngoài lớp cao cấp USR, giao thức còn giới thiệu token RLP như một lớp rủi ro sơ cấp.

RLP đại diện cho phần "vượt mức" vượt quá tỷ lệ 1:1 trong nhóm tài sản thế chấp, đóng vai trò như một lớp bảo hiểm cho toàn bộ giao thức. Khi hệ thống chịu tổn thất, giá trị tài sản ròng của RLP sẽ bị ghi giảm đầu tiên, nhằm bảo vệ vốn gốc của người nắm giữ USR. Để đổi lấy việc chấp nhận rủi ro cao, người nắm giữ RLP nhận được phần lớn lợi nhuận còn lại do giao thức tạo ra, lợi suất hàng năm của họ có thể đạt 20-40% ở thời kỳ đỉnh cao.

Tổng nguồn cung lưu hành của RLP trước sự kiện là 30 triệu token, tương đương khoảng 38,6 triệu USD. Trong đó, người nắm giữ lớn nhất Stream Finance nắm giữ khoảng 13,6 triệu RLP, với mức phơi nhiễm rủi ro ròng khoảng 17 triệu USD. Thiết kế này, mặc dù có vẻ hợp lý về mặt logic tài chính, nhưng trong thực tế vận hành lại gây ra rủi ro đạo đức nghiêm trọng: Do sự cám dỗ của lợi nhuận cao, một lượng lớn vốn tổ chức tìm kiếm lợi nhuận cao đã đổ vào RLP, và những tổ chức này thường chuyển rủi ro cho các nhà đầu tư nhỏ lẻ hạ nguồn của họ. Khi khủng hoảng bùng phát, bản thân "lớp bảo hiểm" thường đã trở nên mong manh.

2. Tái hiện kỹ thuật tấn công: Sự sụp đổ của cơ sở hạ tầng đám mây và sự tan vỡ của niềm tin bằng không

Sự kiện này không chỉ là một thất bại của hợp đồng thông minh, mà còn là một trường hợp lỗ hổng cơ sở hạ tầng đám mây Web2 lan sang Web3. Kẻ tấn công đã phát động một cuộc tấn công đúc không thế chấp được gọi là "đòn bẩy 500x", xuyên thủng hoàn toàn tuyến phòng thủ của Resolv.

2.1 Điểm vào tấn công: Sự sụp đổ của môi trường đám mây AWS KMS

Trong giai đoạn đầu của sự kiện, cộng đồng phỏng đoán rộng rãi rằng lỗ hổng logic hợp đồng thông minh hoặc thao túng oracle đã dẫn đến cuộc tấn công. Tuy nhiên, theo phân tích sâu về theo dõi bảo mật trên chuỗi và lỗ hổng cơ sở hạ tầng sau đó của Chainalysis.

Kẻ tấn công không sử dụng các phương pháp tấn công DeFi phổ biến như flash loan hoặc reentrancy, mà trực tiếp nhắm vào cơ sở hạ tầng đám mây ngoài chuỗi của Resolv. Kẻ tấn công, thông qua một phương thức nào đó (có thể là lừa đảo phishing, rò rỉ nội bộ hoặc cấu hình sai dịch vụ đám mây), đã xâm nhập thành công môi trường dịch vụ quản lý khóa (KMS) mà Resolv lưu trữ trên dịch vụ đám mây Amazon.

Trong môi trường này, lưu trữ khóa riêng ký đặc quyền quan trọng (SERVICE_ROLE) của giao thức. Khóa riêng này chịu trách nhiệm xác minh tiền gửi của người dùng ngoài chuỗi và gửi lệnh đúc cuối cùng đến hợp đồng trên chuỗi. Nắm giữ môi trường KMS, kẻ tấn công tương đương với việc nắm giữ "máy in tiền" của giao thức Resolv, có thể bỏ qua tất cả các hạn chế front-end, trực tiếp ra lệnh đúc hợp lệ cho hợp đồng thông minh.

2.2 Lỗ hổng chết người: Thiếu kiểm tra trên chuỗi và điểm hỏng đơn lẻ

Ngay cả khi kẻ tấn công lấy được khóa riêng, nếu hợp đồng thông minh được thiết kế đúng đắn, thiệt hại vốn có thể bị giới hạn trong phạm vi cực nhỏ. Tuy nhiên, thiết kế sai sót của Resolv ở cấp độ hợp đồng thông minh đã khuếch đại cuộc khủng hoảng này lên vô số lần.

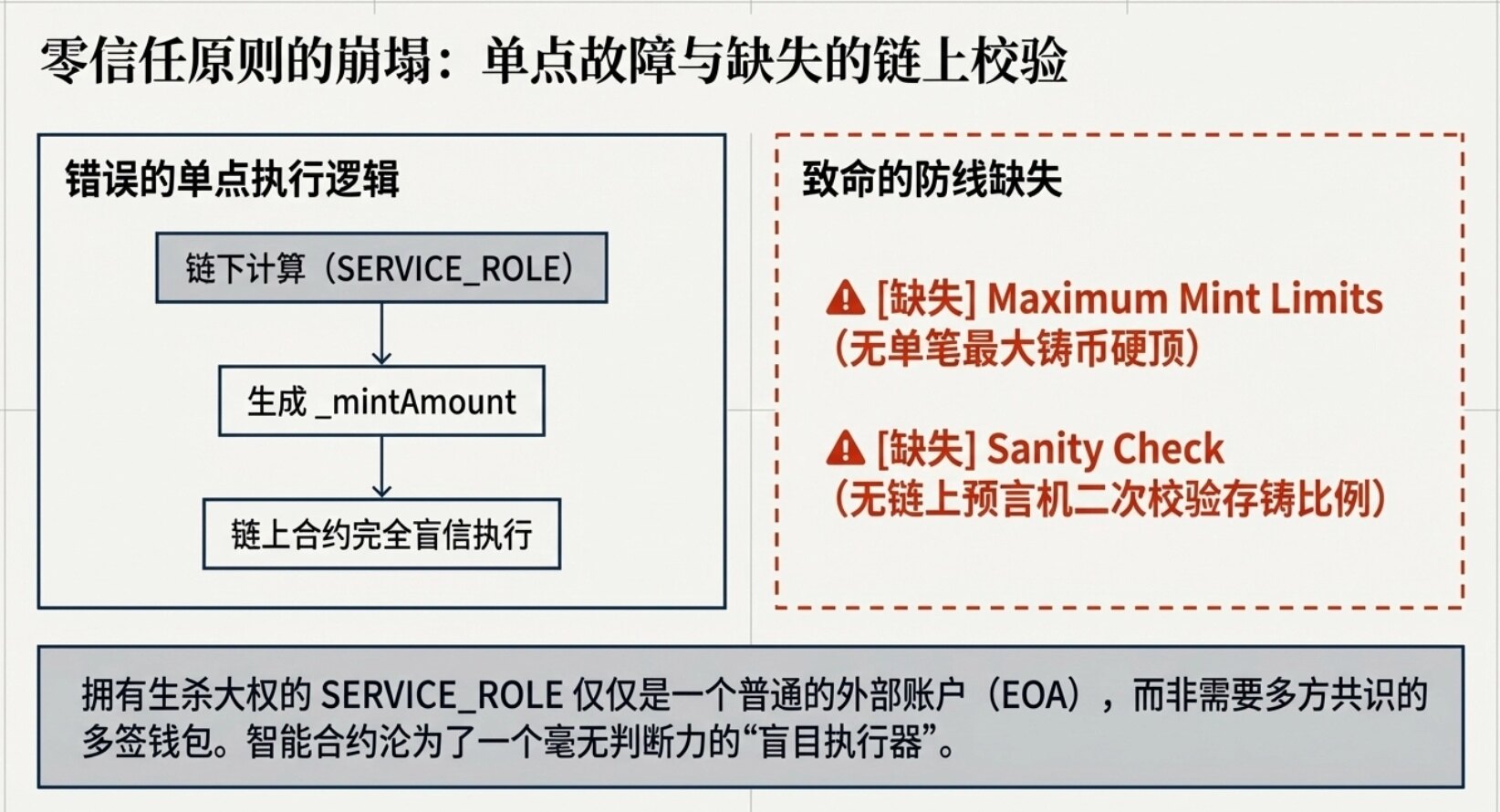

Quy trình đúc USR của Resolv được chia thành hai bước:

1. Giai đoạn yêu cầu: Người dùng khởi tạo yêu cầu trên chuỗi (requestMint hoặc requestSwap), gửi USDC vào kho của giao thức.

2. Giai đoạn thực thi: Dịch vụ back-end ngoài chuỗi của nhóm dự án (có quyền SERVICE_ROLE) giám sát yêu cầu, sử dụng oracle Pyth ngoài chuỗi để kiểm tra giá trị tài sản đã gửi, tính toán số lượng USR cần đúc, sau đó gọi hàm completeMint hoặc completeSwap của hợp đồng trên chuỗi, truyền tham số _mintAmount, hoàn tất việc đúc.

Vấn đề cốt lõi nằm ở chỗ, hợp đồng đúc hoàn toàn mù quáng tin tưởng vào tham số _mintAmount do SERVICE_ROLE cung cấp. Mã hợp đồng không thiết lập giới hạn cứng về số lượng đúc tối đa mỗi giao dịch, cũng không gọi lại oracle trên chuỗi để kiểm tra tính hợp lý của tỷ lệ giữa số tiền gửi và số tiền đúc.

Thiết kế này vi phạm nghiêm trọng triết lý cốt lõi của DeFi - nguyên tắc "zero trust". Tệ hơn nữa, SERVICE_ROLE nắm quyền sinh sát này chỉ là một tài khoản sở hữu bên ngoài thông thường (EOA), chứ không phải ví đa chữ ký (Multi-Sig Wallet) đòi hỏi sự đồng thuận của nhiều bên. Một khi khóa riêng