BIP-360 Explained: The First Step Towards the Quantum-Resistant Era

- มุมมองหลัก: ข้อเสนอ BIP-360 ผ่านการแนะนำสคริปต์ "จ่ายไปยังราก Merkle" (P2MR) และการลบตัวเลือกการใช้จ่ายผ่านเส้นทางคีย์ของ Taproot มีเป้าหมายเพื่อลดความเสี่ยงจากควอนตัมคอมพิวติ้งของ Bitcoin ที่เกิดจากการเปิดเผยคีย์สาธารณะอย่างเป็นระบบ นี่คือก้าวแรกที่รอบคอบของ Bitcoin สู่การต้านทานควอนตัม ไม่ใช่การเปลี่ยนแปลงระบบการเข้ารหัสโดยสมบูรณ์

- องค์ประกอบสำคัญ:

- ความเสี่ยงควอนตัมมุ่งเป้าหมายไปที่คีย์สาธารณะแบบเส้นโค้งวงรีที่ถูกเปิดเผยแล้วเป็นหลัก ไม่ใช่อัลกอริธึมแฮช SHA-256 ของ Bitcoin ดังนั้นการลดการเปิดเผยคีย์สาธารณะจึงเป็นกลยุทธ์ความปลอดภัยหลัก

- BIP-360 แนะนำประเภทเอาต์พุต P2MR บังคับให้การใช้จ่ายทั้งหมดต้องผ่านเส้นทางสคริปต์ จึงหลีกเลี่ยงการเปิดเผยคีย์สาธารณะเนื่องจากการตรวจสอบลายเซ็นโดยตรง

- ข้อเสนอนี้ยังคงรักษาฟังก์ชันสัญญาอัจฉริยะที่สมบูรณ์ เช่น การลงนามหลายครั้ง (multisig) และการล็อกเวลา (timelock) ผ่านต้นไม้ Merkle ของ Tapscript ไว้ ไม่ได้ลดความยืดหยุ่นของสคริปต์

- BIP-360 ไม่เปลี่ยนอัลกอริธึมการลงนามที่มีอยู่ และไม่ยกระดับ UTXO เก่าโดยอัตโนมัติ ผู้ใช้ต้องย้ายสินทรัพย์ไปยังที่อยู่ใหม่ด้วยตนเองเพื่อรับการปกป้อง

- การปรับใช้อย่างเต็มรูปแบบต้องการการประสานงานระยะยาวจากทุกฝ่ายในระบบนิเวศ เช่น กระเป๋าเงินและแพลตฟอร์มแลกเปลี่ยน ผลกระทบจะเป็นไปแบบค่อยเป็นค่อยไป คล้ายกับเส้นทางการอัปเกรดในอดีตอย่าง Segregated Witness

ผู้เขียนต้นฉบับ: @Cointelegraph

แปลต้นฉบับ: AididiaoJP, Foresight News

บทความนี้อธิบายว่า BIP-360 ปรับปรุงกลยุทธ์ป้องกันควอนตัมของ Bitcoin อย่างไร วิเคราะห์การปรับปรุง และสำรวจว่าทำไมจึงยังไม่บรรลุความปลอดภัยหลังควอนตัมที่สมบูรณ์

ประเด็นสำคัญ

- BIP-360 เป็นครั้งแรกที่รวมความต้านทานควอนตัมอย่างเป็นทางการในแผนพัฒนาของ Bitcoin ซึ่งหมายถึงวิวัฒนาการทางเทคโนโลยีที่ระมัดระวังและค่อยเป็นค่อยไป ไม่ใช่การเปลี่ยนแปลงระบบการเข้ารหัสที่รุนแรง

- ความเสี่ยงควอนตัมคุกคามคีย์สาธารณะที่เปิดเผยแล้วเป็นหลัก ไม่ใช่อัลกอริทึมแฮช SHA-256 ที่ Bitcoin ใช้ ดังนั้น การลดการเปิดเผยคีย์สาธารณะจึงกลายเป็นปัญหาด้านความปลอดภัยหลักที่นักพัฒนามุ่งแก้ไข

- BIP-360 แนะนำสคริปต์ Pay-to-Merkle-Root (P2MR) โดยการลบตัวเลือกการใช้จ่ายผ่านคีย์พาธจากการอัปเกรด Taproot บังคับให้การใช้จ่าย UTXO ทั้งหมดต้องผ่านสคริปต์พาธ เพื่อลดความเสี่ยงการเปิดเผยคีย์สาธารณะ Elliptic Curve ให้น้อยที่สุด

- P2MR รักษาความยืดหยุ่นของสัญญาอัจฉริยะ ยังคงรองรับมัลติซิก เวลาล็อก และโครงสร้างการดูแลที่ซับซ้อนผ่าน Merkle Tree ของ Tapscript

ปรัชญาการออกแบบของ Bitcoin ทำให้สามารถต้านทานความท้าทายทางเศรษฐกิจ การเมือง และเทคโนโลยีที่รุนแรง ณ วันที่ 10 มีนาคม 2026 ทีมนักพัฒนากำลังเตรียมรับมือกับภัยคุกคามทางเทคโนโลยีใหม่: การคำนวณควอนตัม

ข้อเสนอการปรับปรุง Bitcoin 360 (BIP-360) ที่เผยแพร่ล่าสุด เป็นครั้งแรกที่รวมความต้านทานควอนตัมอย่างเป็นทางการในแผนงานทางเทคนิคระยะยาวของ Bitcoin แม้ว่าบางรายงานข่าวมีแนวโน้มที่จะอธิบายว่าเป็นการเปลี่ยนแปลงครั้งใหญ่ แต่ความเป็นจริงนั้นระมัดระวังและค่อยเป็นค่อยไปมากกว่า

บทความนี้จะเจาะลึกว่า BIP-360 ลดความเสี่ยงควอนตัมของ Bitcoin อย่างไรโดยการแนะนำสคริปต์ Pay-to-Merkle-Root (P2MR) และลบฟังก์ชันการใช้จ่ายผ่านคีย์พาธของ Taproot บทความนี้มีจุดมุ่งหมายเพื่อชี้แจงการปรับปรุงของข้อเสนอนี้ ปัจจัยการแลกเปลี่ยนที่แนะนำ และเหตุใดจึงยังไม่สามารถทำให้ Bitcoin บรรลุความปลอดภัยหลังควอนตัมที่สมบูรณ์ได้

แหล่งที่มาของภัยคุกคามจากควอนตัมคอมพิวเตอร์ต่อ Bitcoin

ความปลอดภัยของ Bitcoin สร้างขึ้นบนรากฐานการเข้ารหัสลับ ซึ่งรวมถึง Elliptic Curve Digital Signature Algorithm (ECDSA) และ Schnorr Signature ที่แนะนำผ่านการอัปเกรด Taproot คอมพิวเตอร์แบบดั้งเดิมไม่สามารถหาคีย์ส่วนตัวจากคีย์สาธารณะในเวลาที่เป็นไปได้ อย่างไรก็ตาม คอมพิวเตอร์ควอนตัมที่มีความสามารถเพียงพอที่รันอัลกอริทึมของ Shor อาจสามารถแก้ปัญหาลอการิทึมไม่ต่อเนื่องของเส้นโค้งวงรีได้ ซึ่งจะ危及ความปลอดภัยของคีย์ส่วนตัว

ความแตกต่างที่สำคัญมีดังนี้:

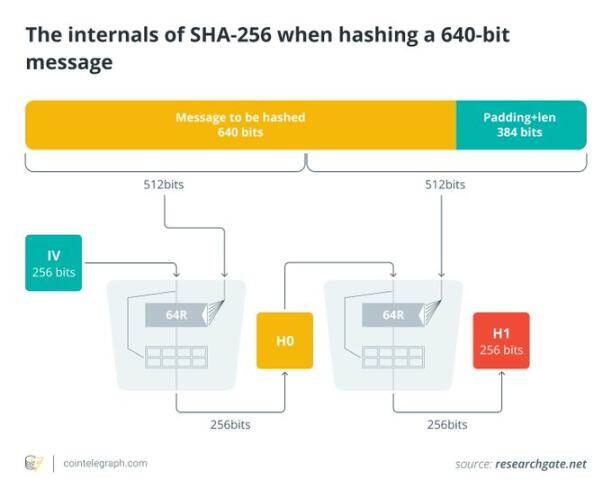

- การโจมตีควอนตัมคุกคามระบบการเข้ารหัสคีย์สาธารณะเป็นหลัก ไม่ใช่ฟังก์ชันแฮช อัลกอริทึม SHA-256 ที่ Bitcoin ใช้ค่อนข้างแข็งแกร่งเมื่อเผชิญกับการคำนวณควอนตัม อัลกอริทึมของ Grover ให้ความเร็วเพิ่มเพียงกำลังสอง ไม่ใช่การเร่งแบบเอกซ์โพเนนเชียล

- ความเสี่ยงที่แท้จริงอยู่ที่ช่วงเวลาที่คีย์สาธารณะถูกเปิดเผยบนบล็อกเชน

จากนี้ ชุมชนโดยทั่วไปถือว่าการเปิดเผยคีย์สาธารณะเป็นแหล่งความเสี่ยงควอนตัมหลัก

จุดอ่อนที่อาจเกิดขึ้นของ Bitcoin ในปี 2026

ประเภทที่อยู่ต่างๆ ในเครือข่าย Bitcoin เผชิญกับระดับภัยคุกคามควอนตัมในอนาคตที่แตกต่างกัน:

- ที่อยู่ที่ใช้ซ้ำ: เมื่อเงินทุนถูกใช้จ่ายจากที่อยู่นี้ คีย์สาธารณะจะถูกเปิดเผยบนเชน และหากมีคอมพิวเตอร์ควอนตัมที่เกี่ยวข้องกับการเข้ารหัส (CRQC) เกิดขึ้นในอนาคต คีย์สาธารณะนี้จะเผชิญกับความเสี่ยง

- เอาต์พุต Pay-to-Public-Key (P2PK) ที่ตกค้าง: ธุรกรรม Bitcoin ในยุคแรกเขียนคีย์สาธารณะลงในเอาต์พุตธุรกรรมโดยตรง

- การใช้จ่ายผ่านคีย์พาธของ Taproot: การอัปเกรด Taproot (2021) ให้เส้นทางการใช้จ่ายสองแบบ: แบบหนึ่งคือคีย์พาธที่กระชับ (ซึ่งจะเปิดเผยคีย์สาธารณะที่ปรับแล้วเมื่อใช้จ่าย) และอีกแบบหนึ่งคือสคริปต์พาธ (ซึ่งเปิดเผยสคริปต์เฉพาะผ่านการพิสูจน์ Merkle) ในบรรดาเหล่านี้ คีย์พาธเป็นจุดอ่อนทางทฤษฎีหลักภายใต้การโจมตีควอนตัม

BIP-360 ออกแบบมาเพื่อแก้ไขปัญหาการเปิดเผยคีย์พาธโดยตรง

เนื้อหาหลักของ BIP-360: การแนะนำ P2MR

ข้อเสนอ BIP-360 เพิ่มประเภทเอาต์พุตใหม่ที่เรียกว่า Pay-to-Merkle-Root (P2MR) ประเภทนี้ใช้โครงสร้างจาก Taproot แต่ทำการเปลี่ยนแปลงที่สำคัญหนึ่งประการ: ลบตัวเลือกการใช้จ่ายผ่านคีย์พาธออกโดยสิ้นเชิง

แทนที่จะผูกมัดกับคีย์สาธารณะภายใน P2MR ผูกมัดเฉพาะ Merkle Root ของต้นไม้สคริปต์ กระบวนการใช้จ่ายเอาต์พุต P2MR คือ:

เปิดเผยสคริปต์ใบไม้หนึ่งในต้นไม้สคริปต์

ให้การพิสูจน์ Merkle เพื่อยืนยันว่าสคริปต์ใบไม้นี้เป็นส่วนหนึ่งของ Merkle Root ที่ผูกมัดไว้

ตลอดกระบวนการนี้ ไม่มีเส้นทางการใช้จ่ายใดๆ ที่อิงตามคีย์สาธารณะ

ผลกระทบโดยตรงจากการลบการใช้จ่ายผ่านคีย์พาธรวมถึง:

- หลีกเลี่ยงการเปิดเผยคีย์สาธารณะเนื่องจากการยืนยันลายเซ็นโดยตรง

- เส้นทางการใช้จ่ายทั้งหมดพึ่งพาการผูกมัดแบบแฮชที่มีความต้านทานควอนตัมสูงกว่า

- จำนวนคีย์สาธารณะ Elliptic Curve ที่คงอยู่บนเชนในระยะยาวจะลดลงอย่างมีนัยสำคัญ

- เมื่อเทียบกับโซลูชันที่พึ่งพาสมมติฐานเส้นโค้งวงรี วิธีการแบบแฮชมีข้อได้เปรียบอย่างมากในการต้านทานการโจมตีควอนตัม ซึ่งช่วยลดพื้นที่โจมตีที่อาจเกิดขึ้นได้อย่างมาก

ฟังก์ชันที่ BIP-360 รักษาไว้

ความเข้าใจผิดทั่วไปประการหนึ่งคือ การละทิ้งการใช้จ่ายผ่านคีย์พาธจะ削弱ความสามารถของสัญญาอัจฉริยะหรือสคริปต์ของ Bitcoin ในความเป็นจริง P2MR รองรับฟังก์ชันต่อไปนี้อย่างเต็มที่:

- การกำหนดค่ามัลติซิก

- เวลาล็อก

- การชำระเงินแบบมีเงื่อนไข

- แผนการสืบทอดสินทรัพย์

- การจัดการดูแลขั้นสูง

BIP-360 บรรลุฟังก์ชันทั้งหมดข้างต้นผ่าน Merkle Tree ของ Tapscript โซลูชันนี้รักษาความสามารถของสคริปต์ที่สมบูรณ์ ในขณะที่ละทิ้งเส้นทางลายเซ็นโดยตรงที่สะดวกแต่มีความเสี่ยงที่อาจเกิดขึ้น

ความรู้พื้นหลัง: ซาโตชิ นากาโมโตะเคยกล่าวถึงการคำนวณควอนตัมโดยย่อในการอภิปรายฟอรัมยุคแรก และเชื่อว่าหากมันกลายเป็นความจริง Bitcoin สามารถย้ายไปใช้รูปแบบลายเซ็นที่แข็งแกร่งกว่าได้ ซึ่งบ่งชี้ว่าการรักษาความยืดหยุ่นสำหรับการอัปเกรดในอนาคตเป็นส่วนหนึ่งของแนวคิดการออกแบบเริ่มต้น

ผลกระทบเชิงปฏิบัติของ BIP-360

แม้ว่า BIP-360 จะดูเหมือนการปรับปรุงทางเทคนิคล้วนๆ แต่ผลกระทบของมันจะส่งผลกระทบอย่างกว้างขวางต่อกระเป๋าเงิน 交易所 และบริการการดูแลรักษา หากข้อเสนอได้รับการยอมรับ มันจะค่อยๆ ปรับเปลี่ยนวิธีการสร้าง ใช้จ่าย และเก็บรักษาเอาต์พุต Bitcoin ใหม่ โดยเฉพาะอย่างยิ่งสำหรับผู้ใช้ที่ให้ความสำคัญกับความต้านทานควอนตัมในระยะยาว

- การรองรับกระเป๋าเงิน: แอปพลิเคชันกระเป๋าเงินอาจให้ที่อยู่ P2MR เป็นตัวเลือก (อาจขึ้นต้นด้วย "bc1z") เป็นตัวเลือก "เสริมความแข็งแกร่งควอนตัม" สำหรับผู้ใช้ในการรับเหรียญใหม่หรือเก็บสินทรัพย์ที่ถือครองระยะยาว

- ค่าธรรมเนียมธุรกรรม: เนื่องจากการใช้สคริปต์พาธจะแนะนำข้อมูลพยานมากขึ้น ธุรกรรม P2MR เมื่อเทียบกับการใช้จ่ายผ่านคีย์พาธของ Taproot จะมีขนาดใหญ่กว่าเล็กน้อย ซึ่งอาจนำไปสู่การเพิ่มขึ้นของค่าธรรมเนียมธุรกรรมเล็กน้อย สิ่งนี้สะท้อนถึงการแลกเปลี่ยนระหว่างความปลอดภัยและความกระชับของธุรกรรม

- ความร่วมมือของระบบนิเวศ: การปรับใช้ P2MR อย่างเต็มรูปแบบต้องการให้กระเป๋าเงิน 交易所 หน่วยงานดูแลรักษา และฮาร์ดแวร์วอลเล็ตอัปเดตตาม การวางแผนและประสานงานที่เกี่ยวข้องต้องเริ่มต้นล่วงหน้าหลายปี

ความรู้พื้นหลัง: รัฐบาลต่างๆ เริ่มให้ความสนใจกับความเสี่ยงของ "รวบรวมก่อน ถอดรหัสทีหลัง" ซึ่งเป็นการรวบรวมและจัดเก็บข้อมูลเข้ารหัสจำนวนมากในปัจจุบัน เพื่อรอการถอดรหัสเมื่อคอมพิวเตอร์ควอนตัมปรากฏขึ้นในอนาคต กลยุทธ์นี้คล้ายกับความกังวลที่มีศักยภาพเกี่ยวกับคีย์สาธารณะที่เปิดเผยของ Bitcoin

ขอบเขตที่ชัดเจนของ BIP-360

แม้ว่า BIP-360 จะเพิ่มความสามารถในการป้องกันภัยคุกคามควอนตัมในอนาคตของ Bitcoin แต่ก็ไม่ใช่การปรับโครงสร้างระบบการเข้ารหัสลับครั้งใหญ่ การทำความเข้าใจข้อจำกัดของมันก็มีความสำคัญเช่นกัน:

- สินทรัพย์ที่มีอยู่ไม่ได้รับการอัปเกรดโดยอัตโนมัติ: Unspent Transaction Output (UTXO) เก่าทั้งหมดยังคงมีความเปราะบางอยู่จนกว่าผู้ใช้จะโอนเงินทุนไปยังเอาต์พุต P2MR อย่างแข็งขัน ดังนั้น กระบวนการโยกย้ายจึงขึ้นอยู่กับพฤติกรรมส่วนบุคคลของผู้ใช้โดยสมบูรณ์

- ไม่แนะนำรูปแบบลายเซ็นหลังควอนตัมแบบใหม่: BIP-360 ไม่ได้ใช้รูปแบบลายเซ็นแบบแลตทิซ (เช่น Dilithium หรือ ML-DSA) หรือรูปแบบลายเซ็นแบบแฮช (เช่น SPHINCS+) เพื่อแทนที่ ECDSA หรือ Schnorr Signature ที่มีอยู่ มันเพียงแค่ลบรูปแบบการเปิดเผยคีย์สาธารณะที่นำโดยคีย์พาธของ Taproot การเปลี่ยนผ่านไปยังลายเซ็นหลังควอนตัมที่ชั้นพื้นฐานอย่างสมบูรณ์จะต้องมีการเปลี่ยนแปลงโปรโตคอลที่ใหญ่กว่ามาก

- ไม่สามารถให้ภูมิคุ้มกันควอนตัมแบบสมบูรณ์: แม้ว่า CRQC ที่ใช้งานได้จริงจะปรากฏขึ้นอย่างกะทันหันในอนาคต การต้านทานการโจมตีของมันยังคงต้องการการตอบสนองที่ประสานงานกันอย่างกว้างขวางและเข้มข้นระหว่างนักขุด โหนด 交易所 และหน่วยงานดูแลรักษา "เหรียญที่หลับใหล" ที่ไม่ได้เคลื่อนไหวเป็นเวลานานอาจ引发ปัญหาการกำกับดูแลที่ซับซ้อน และสร้างแรงกดดันมหาศาลต่อเครือข่าย

แรงจูงใจสำหรับการวางแผนล่วงหน้าของนักพัฒนา

เส้นทางพัฒนาทางเทคโนโลยีของการคำนวณควอนตัมเต็มไปด้วยความไม่แน่นอน บางมุมมองเชื่อว่าการใช้งานจริงยังคงต้องใช้เวลาหลายทศวรรษ ในขณะที่บางมุมมองชี้ให้เห็นว่าเป้าหมายคอมพิวเตอร์ควอนตัมทนต่อข้อผิดพลาดของ IBM ในปลายทศวรรษ 2020 ความก้าวหน้าของ Google ในชิปควอนตัม การวิจัยคอมพิวเตอร์ควอนตัมเชิงโทโพโลยีของ Microsoft และกำหนดเวลาการเปลี่ยนผ่านระบบการเข้ารหัสของรัฐบาลสหรัฐฯ ที่ปี 2030-2035 ล้วนบ่งชี้ว่าความก้าวหน้าที่เกี่ยวข้องกำลังเร่งตัวขึ้น

การโยกย้ายโครงสร้างพื้นฐานที่สำคัญต้องใช้รอบเวลาที่ยาวนาน นักพัฒนา Bitcoin เน้นย้ำถึงความจำเป็นในการวางแผนอย่างเป็นระบบตั้งแต่การออกแบบ BIP การนำซอฟต์แวร์ไปใช้ การปรับโครงสร้างพื้นฐาน ไปจนถึงการยอมรับของผู้ใช้ หากรอจนกว่าภัยคุกคามควอนตัมจะใกล้เข้ามาก่อนจึงดำเนินการ อาจทำให้ไม่มีเวลาพอและตกอยู่ในความเสียเปรียบ

หากชุมชนบรรลุฉันทามติอย่างกว้างขวาง BIP-360 อาจดำเนินการผ่านวิธี Soft Fork แบบเป็นขั้นตอน:

- เปิดใช้งานประเภทเอาต์พุตใหม่ P2MR

- กระเป๋าเงิน 交易所 และหน่วยงานดูแลรักษาเพิ่มการรองรับสำหรับมันอย่างค่อยเป็นค่อยไป

- ผู้ใช้โยกย้ายสินทรัพย์ไปยังที่อยู่ใหม่อย่างค่อยเป็นค่อยไปภายในไม่กี่ปี

กระบวนการนี้คล้ายกับเส้นทางจากตัวเลือกสู่การใช้งานอย่างกว้างขวางที่ Segregated Witness (SegWit) และการอัปเกรด Taproot เคยประสบ

การอภิปรายอย่างกว้างขวางเกี่ยวกับ BIP-360

ยังมีการอภิปรายอย่างต่อเนื่องภายในชุมชนเกี่ยวกับความเร่งด่วนในการดำเนินการ BIP-360 และต้นทุนที่อาจเกิดขึ้น หัวข้อหลักรวมถึง:

- การเพิ่มขึ้นเล็กน้อยของค่าธรรมเนียมสำหรับผู้ถือครองระยะยาวสามารถยอมรับได้หรือไม่?

- ผู้ใช้สถาบันควรเป็นผู้นำในการโยกย้ายสินทรัพย์และแสดงผลตัวอย่างหรือไม่?

- ควรจัดการกับ Bitcoin ที่ "หลับใหล" ซึ่งจะไม่ถูกเคลื่อนย้ายไปตลอดกาลอย่างไร?

- แอปพลิเคชันกระเป๋าเงินควรสื่อสารแนวคิด "ความปลอดภัยควอนตัม" กับผู้ใช้อย่างถูกต้องอย่างไร โดยไม่ก่อให้เกิดความตื่นตระหนกที่ไม่จำเป็น แต่ยังให้ข้อมูลที่มีประสิทธิภาพ?

การอภิปรายเหล่านี้ยังคงดำเนินต่อไป การเสนอ BIP-360 ส่งเสริมการอภิปรายเชิงลึกเกี่ยวกับหัวข้อที่เกี่ยวข้องอย่างมาก แต่ยังห่างไกลจากการให้คำตอบสำหรับทุกปัญหา

ความรู้พื้นหลัง: แนวคิดทางทฤษฎีที่ว่าคอมพิวเตอร์ควอนตัมอาจทำลายการเข้ารหัสลับในปัจจุบันสามารถย้อนกลับไปได้ถึงปี 1994 เมื่อนักคณิตศาสตร์ Peter Shor เสนออัลกอริทึมของ Shor ซึ่งเกิดขึ้นก่อนการปรากฏตัวของ Bitcoin ดังนั้น