Less than 1 satang to defeat millions in liquidity, order attack could drain Polymarket's liquidity foundation

- Key Point: The Polymarket prediction market has a design flaw in its "off-chain matching + on-chain settlement" hybrid architecture, allowing attackers to exploit the time gap in synchronizing on-chain and off-chain states. This enables them to forcibly remove market maker orders at an extremely low cost, thereby monopolizing spreads or hunting hedging bots for profit, severely threatening the platform's liquidity foundation.

- Key Elements:

- Attack Mechanism: Attackers place orders via API and quickly transfer funds on-chain (or cancel orders), causing on-chain settlement to fail due to insufficient balance. However, the off-chain system still forcibly removes all market maker orders involved in that matching round.

- Main Profit Paths: First, after clearing competitor orders, placing orders with monopolistic wide spreads for profit. Second, luring hedging bots into establishing incorrect hedge positions, then arbitraging through market price shifts.

- Cost and Revenue: The cost per attack is less than $0.1 in gas fees. A flagged attack address profited over $16,000 across 7 markets in a single day, indicating an extremely high cost-to-revenue ratio.

- Scope of Impact: Affected parties include automated trading bots like Negrisk. Market makers face multiple blows including direct losses, opportunity costs, and strategy failures.

- Platform Response: Polymarket's official team has not yet released a detailed statement or fix. The vulnerability stems from the underlying design, making it difficult to eradicate in the short term. The community has spontaneously developed monitoring tools for warnings.

- Industry Impact: If this vulnerability persists, it will discourage participation from market makers and bots, leading to a contraction in order book depth and potentially triggering a negative cycle of worsening liquidity.

ธุรกรรมบนเชนที่น้อยกว่า 0.1 ดอลลาร์ สามารถลบคำสั่งซื้อขายที่มูลค่าหลายหมื่นดอลลาร์จากสมุดคำสั่งของ Polymarket ได้ในพริบตา นี่ไม่ใช่การคาดการณ์ทางทฤษฎี แต่เป็นความเป็นจริงที่กำลังเกิดขึ้น

ในเดือนกุมภาพันธ์ 2026 มีผู้เล่นเปิดเผยวิธีการโจมตีใหม่ที่กำหนดเป้าหมายไปที่ผู้ค้าทำตลาดของ Polymarket บนโซเชียลมีเดีย บล็อกเกอร์ BuBBliK อธิบายว่าเป็น "elegant & brutal" (สง่างามและโหดร้าย) เนื่องจากผู้โจมตีเพียงต้องจ่ายค่าธรรมเนียมแก๊สน้อยกว่า 0.1 ดอลลาร์บนเครือข่าย Polygon เพื่อดำเนินการวงจรการโจมตีหนึ่งครั้งในเวลาประมาณ 50 วินาที ในขณะที่เหยื่อ ซึ่งคือผู้ค้าทำตลาดและบอทเทรดอัตโนมัติที่วางคำสั่งซื้อขายด้วยเงินจริงบนสมุดคำสั่ง ต้องเผชิญกับการถูกบังคับให้ลบคำสั่งซื้อ การเปิดเผยตำแหน่งโดยไม่ได้ตั้งใจ และแม้แต่การขาดทุนหลายชั้น

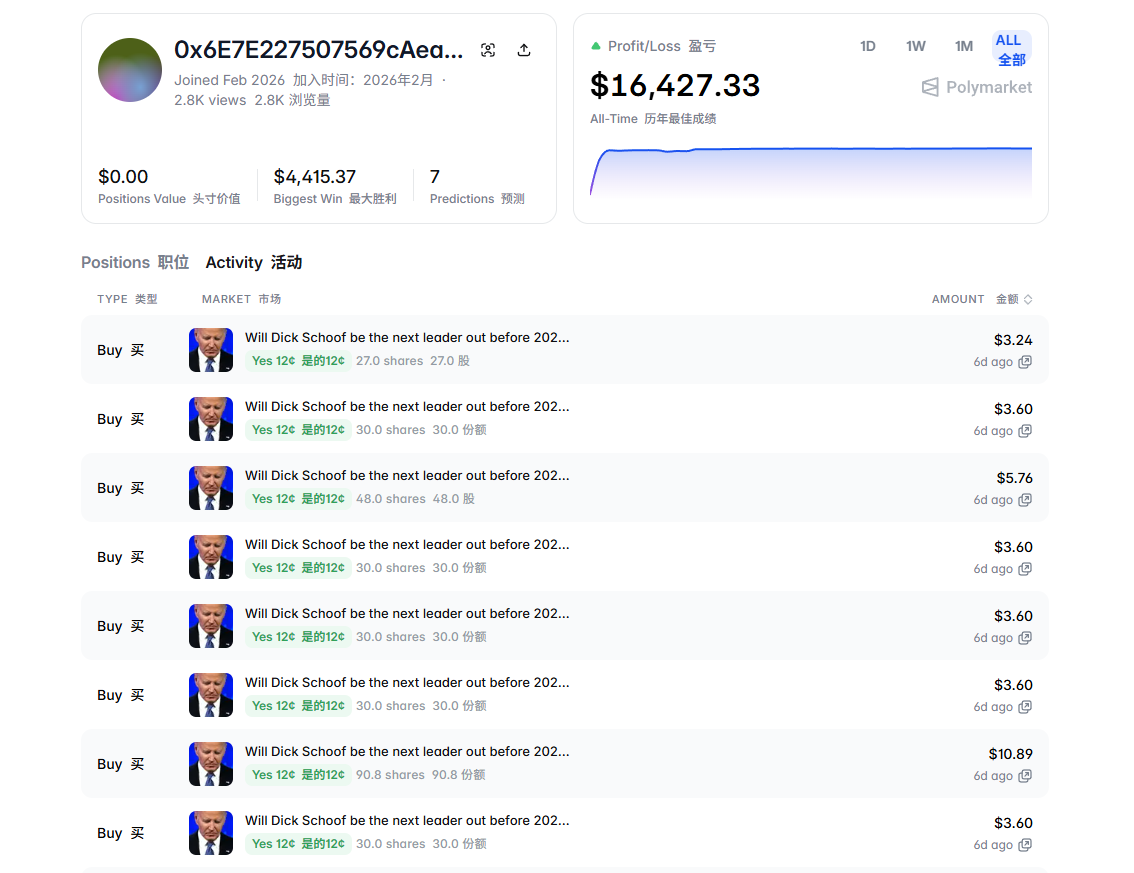

PANews ตรวจสอบที่อยู่ผู้โจมตีที่ชุมชนทำเครื่องหมายไว้ พบว่าบัญชีนี้ลงทะเบียนในเดือนกุมภาพันธ์ 2026 มีส่วนร่วมในการซื้อขายในตลาดเพียง 7 แห่ง แต่บันทึกกำไรรวมแล้ว 16,427 ดอลลาร์ และกำไรหลักส่วนใหญ่เกิดขึ้นภายในหนึ่งวัน เมื่อผู้นำตลาดทำนายที่มีมูลค่าถึง 9 หมื่นล้านดอลลาร์ พบว่าฐานสภาพคล่องของมันสามารถถูกงัดแงะด้วยต้นทุนเพียงไม่กี่เซนต์ สิ่งที่เปิดเผยออกมานี้ไม่ใช่แค่ช่องโหว่ทางเทคนิคเท่านั้น

PANews จะวิเคราะห์กลไกทางเทคนิค ตรรกะทางเศรษฐกิจ และผลกระทบที่อาจเกิดขึ้นต่ออุตสาหกรรมตลาดทำนายจากการโจมตีครั้งนี้อย่างลึกซึ้ง

การโจมตีเกิดขึ้นได้อย่างไร: การล่าแบบแม่นยำที่ใช้ประโยชน์จาก "ช่วงเวลาต่าง"

เพื่อทำความเข้าใจการโจมตีครั้งนี้ จำเป็นต้องเข้าใจขั้นตอนการซื้อขายของ Polymarket ก่อน แตกต่างจาก DEX ส่วนใหญ่ Polymarket ใช้สถาปัตยกรรมแบบไฮบริด "การจับคู่นอกเชน + การชำระเงินบนเชน" เพื่อมุ่งสู่ประสบการณ์ผู้ใช้ที่ใกล้เคียงกับศูนย์ซื้อขายแบบรวมศูนย์ การวางคำสั่งซื้อและการจับคู่ของผู้ใช้จะเสร็จสิ้นทันทีนอกเชน มีเพียงการชำระเงินสุดท้ายเท่านั้นที่จะถูกส่งไปดำเนินการบนเชน Polygon การออกแบบนี้ทำให้ผู้ใช้ได้สัมผัสประสบการณ์ที่ลื่นไหลในการวางคำสั่งซื้อโดยไม่มีค่าธรรมเนียมแก๊สและการดำเนินการเสร็จสิ้นในระดับวินาที แต่ก็สร้าง "ช่วงเวลาต่าง" ตั้งแต่ไม่กี่วินาทีจนถึงสิบกว่าวินาทีระหว่างนอกเชนและบนเชน และผู้โจมตีก็เล็งเป้าไปที่ช่องว่างนี้

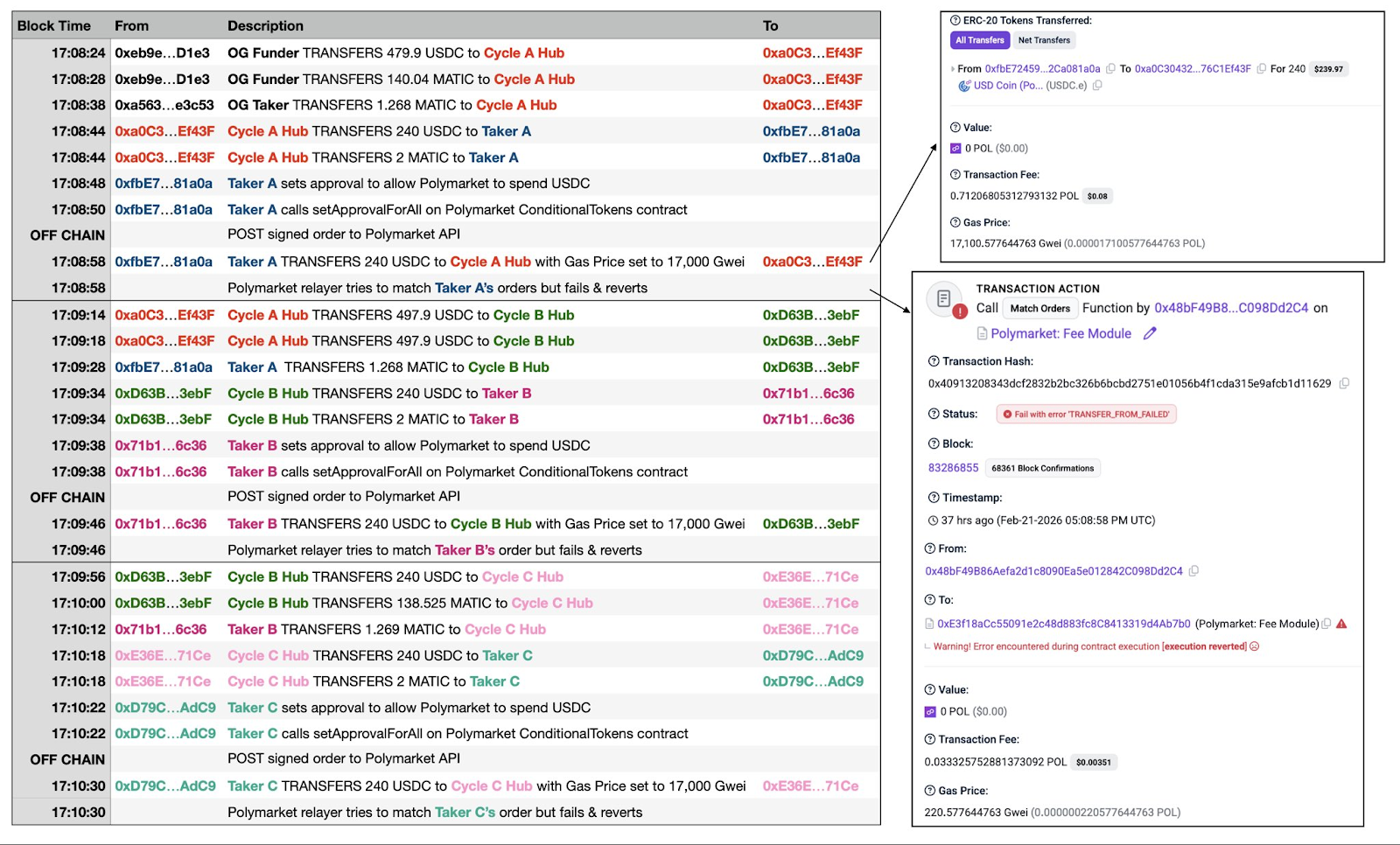

ตรรกะของการโจมตีไม่ซับซ้อน ผู้โจมตีจะวางคำสั่งซื้อหรือขายปกติผ่าน API ก่อน ณ เวลานั้น ระบบนอกเชนตรวจสอบลายเซ็นและยอดเงินแล้วไม่มีปัญหา จึงจับคู่กับคำสั่งซื้อของผู้ค้าทำตลาดรายอื่นบนสมุดคำสั่ง แต่เกือบจะในเวลาเดียวกัน ผู้โจมตีเริ่มต้นการโอน USDC ด้วยค่าธรรมเนียมแก๊สสูงมากบนเชน เพื่อโอนเงินทั้งหมดในกระเป๋าเงินออกไป เนื่องจากค่าธรรมเนียมแก๊สสูงกว่าการตั้งค่าเริ่มต้นของรีเลย์ของแพลตฟอร์มมาก ธุรกรรม "ระบายเงิน" นี้จะได้รับการยืนยันโดยเครือข่ายก่อน เมื่อรีเลย์ส่งผลการจับคู่ขึ้นไปบนเชนหลังจากนั้น กระเป๋าเงินของผู้โจมตีก็ว่างเปล่าแล้ว ธุรกรรมล้มเหลวและย้อนกลับเนื่องจากยอดเงินไม่เพียงพอ

หากเรื่องราวจบเพียงเท่านี้ ก็แค่ทำให้รีเลย์เสียค่าธรรมเนียมแก๊สไปบ้าง แต่ขั้นตอนที่อันตรายถึงตายจริงๆ คือ: แม้ว่าธุรกรรมจะล้มเหลวบนเชน ระบบนอกเชนของ Polymarket จะบังคับลบคำสั่งซื้อของผู้ค้าทำตลาดที่ไม่รู้เรื่องทั้งหมดที่เกี่ยวข้องกับการจับคู่ที่ล้มเหลวครั้งนี้ออกจากสมุดคำสั่ง กล่าวอีกนัยหนึ่ง ผู้โจมตีใช้ธุรกรรมที่注定จะล้มเหลวเพื่อ "ล้าง" คำสั่งซื้อขายที่ผู้อื่นวางด้วยเงินจริงออกไปในคลิกเดียว

เปรียบเทียบได้ว่า: เหมือนกับการประมูลราคาสูงในงานประมูล แต่ในวินาทีที่ค้อนตกลงมา กลับเปลี่ยนใจพูดว่า "ฉันไม่มีเงิน" แต่สถานที่ประมูลกลับยึดป้ายของผู้ประมูลปกติทั้งหมด ทำให้การประมูลครั้งนี้ล้มเหลว

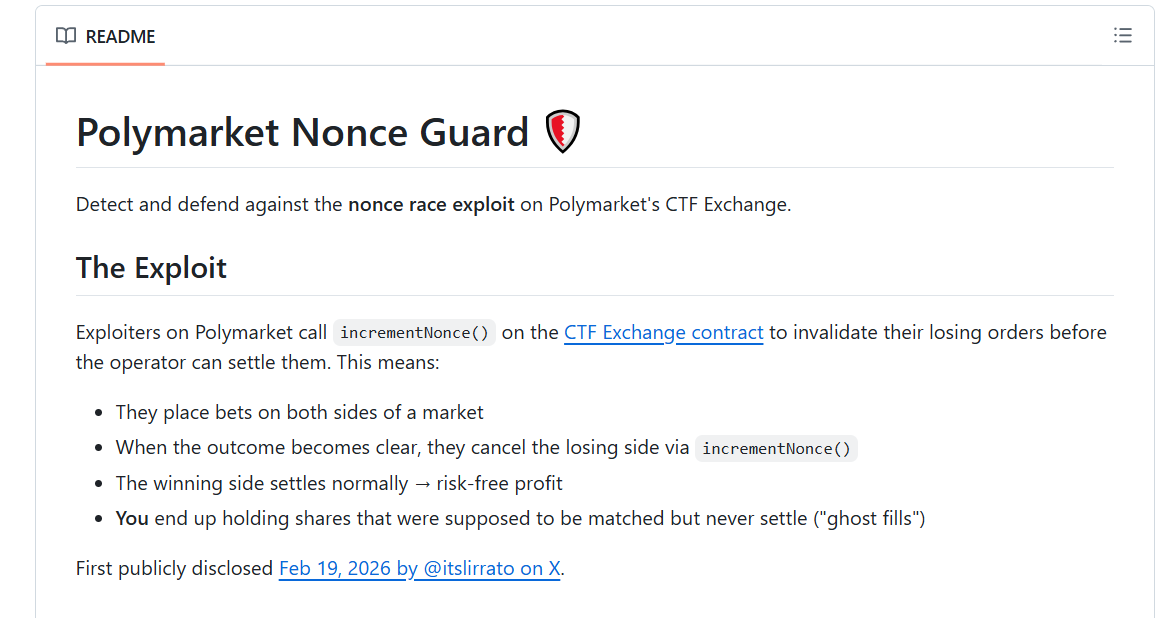

สิ่งที่น่าสังเกตคือ ชุมชนพบ "เวอร์ชันอัปเกรด" ของการโจมตีนี้ในภายหลัง ตั้งชื่อว่า "Ghost Fills" (การดำเนินการซื้อขายผี) ผู้โจมตีไม่จำเป็นต้องรีบโอนเงินอีกต่อไป แต่หลังจากที่คำสั่งซื้อถูกจับคู่นอกเชนและก่อนการชำระเงินบนเชน จะเรียกใช้ฟังก์ชัน "ยกเลิกคำสั่งซื้อทั้งหมดในคลิกเดียว" บนสัญญาโดยตรง เพื่อให้คำสั่งซื้อของตัวเองหมดอายุทันที และบรรลุผลเดียวกัน ที่เจ้าเล่ห์ยิ่งกว่านั้นคือ ผู้โจมตีสามารถวางคำสั่งซื้อในหลายตลาดพร้อมกัน สังเกตแนวโน้มราคา แล้วเก็บเฉพาะคำสั่งซื้อที่ได้เปรียบให้ดำเนินการตามปกติ ส่วนคำสั่งซื้อที่เสียเปรียบจะใช้วิธีนี้ยกเลิก สร้าง "ออปชันฟรี" ที่ "ชนะเท่านั้น ไม่แพ้" ในทางปฏิบัติ

"เศรษฐศาสตร์" ของการโจมตี: ต้นทุนไม่กี่เซนต์ กำไร 1.6 หมื่นดอลลาร์

นอกจากจะลบคำสั่งซื้อของผู้ค้าทำตลาดโดยตรงแล้ว ความไม่สอดคล้องของสถานะระหว่างนอกเชนและบนเชนประเภทนี้ยังถูกใช้เพื่อล่าบอทเทรดอัตโนมัติอีกด้วย จากการตรวจสอบของทีมความปลอดภัย GoPlus บอทที่ได้รับผลกระทบรวมถึง Negrisk, ClawdBots, MoltBot เป็นต้น

ผู้โจมตีลบคำสั่งซื้อของผู้อื่น สร้าง "การดำเนินการซื้อขายผี" การดำเนินการเหล่านี้เองไม่ได้สร้างกำไรโดยตรง แล้วเงินได้มาอย่างไร?

PANews พบว่า เส้นทางทำกำไรของผู้โจมตีมีสองเส้นทางหลัก

เส้นทางแรกคือ "ผูกขาดการทำตลาดหลังการกวาดล้าง" ในสภาวะปกติ สมุดคำสั่งของตลาดทำนายยอดนิยมจะมีผู้ค้าทำตลาดหลายรายแข่งขันกันวางคำสั่งซื้อ ระยะห่างระหว่างราคาซื้อที่ดีที่สุดและราคาขายที่ดีที่สุดมักแคบ เช่น คำสั่งซื้อวางที่ 49 เซนต์ คำสั่งขายวางที่ 51 เซนต์ ผู้ค้าทำตลาดทำกำไรเล็กน้อยจากระยะห่าง 2 เซนต์ ผู้โจมตีบังคับลบคำสั่งซื้อของคู่แข่งทั้งหมดออกไปโดยการเริ่มต้นธุรกรรม "ที่注定จะล้มเหลว" ซ้ำๆ ณ เวลานั้น ตลาดกลายเป็นสุญญากาศ ผู้โจมตีจึงวางคำสั่งซื้อขายด้วยบัญชีของตัวเองทันที แต่ระยะห่างราคาถูกขยายออกมาก เช่น คำสั่งซื้อวางที่ 40 เซนต์ คำสั่งขายวางที่ 60 เซนต์ ผู้ใช้รายอื่นที่ต้องการซื้อขายและไม่มีข้อเสนอที่ดีกว่า จำต้องยอมรับราคานี้ ผู้โจมตีจึงทำกำไรจาก "ระยะห่างราคาแบบผูกขาด" 20 เซนต์นี้ โหมดนี้วนซ้ำ: กวาดล้าง, ผูกขาด, ทำกำไร, กวาดล้างอีกครั้ง

เส้นทางทำกำไรที่สองตรงไปตรงมามากขึ้น นั่นคือ "ล่าบอทป้องกันความเสี่ยง" อธิบายด้วยตัวอย่างที่ชัดเจน: สมมติว่าราคาของ "Yes" ในตลาดหนึ่งคือ 50 เซนต์ ผู้โจมตีวางคำสั่งซื้อ "Yes" มูลค่า 1 หมื่นดอลลาร์ไปยังบอททำตลาดผ่าน API ระบบนอกเชนยืนยันการจับคู่สำเร็จ API บอกบอททันทีว่า "คุณขาย Yes ไปแล้ว 20,000 หุ้น" หลังจากได้รับสัญญาณ บอทซื้อ 20,000 หุ้นของ "No" ในตลาดที่เกี่ยวข้องทันทีเพื่อป้องกันความเสี่ยงและล็อกกำไร แต่หลังจากนั้นไม่นาน ผู้โจมตีทำให้คำสั่งซื้อ 1 หมื่นดอลลาร์นั้นล้มเหลวและย้อนกลับบนเชน หมายความว่าบอทไม่ได้ขาย "Yes" ใดๆ เลยจริงๆ ตำแหน่งป้องกันความเสี่ยงที่มันคิดก่อนหน้านี้ ตอนนี้กลายเป็นการเดิมพันด้านเดียวที่เปิดเผย มือถือมีเพียง 20,000 หุ้นของ "No" แต่ไม่มีตำแหน่งขายล่วงหน้าที่สอดคล้องกันเพื่อป้องกัน ผู้โจมตีจึงซื้อขายจริงในตลาดอีกครั้ง ใช้ประโยชน์จากการที่บอทถูกบังคับให้ขายตำแหน่งเหล่านี้ที่ขาดการป้องกันเพื่อทำกำไร หรือทำ arbitrage โดยตรงจากความเบี่ยงเบนของราคาตลาด

จากด้านต้นทุน แต่ละวงจรการโจมตีต้องจ่ายค่าธรรมเนียมแก๊สน้อยกว่า 0.1 ดอลลาร์บนเครือข่าย Polygon แต่ละวงจรใช้เวลาประมาณ 50 วินาที ทฤษฎีแล้วสามารถดำเนินการได้ประมาณ 72 ครั้งต่อชั่วโมง ผู้โจมตีบางคนสร้างระบบ "วงจรกระเป๋าเงินคู่" (Cycle A Hub และ Cycle B Hub ดำเนินการสลับกัน) ทำให้การโจมตีความถี่สูงแบบอัตโนมัติสมบูรณ์ บนเชนมีบันทึกธุรกรรมที่ล้มเหลวหลายร้อยรายการแล้ว

จากด้านรายได้ ที่อยู่ผู้โจมตีที่ชุมชนทำเครื่องหมายไว้ซึ่ง PANews ตรวจสอบ แสดงว่าบัญชีนี้ลงทะเบียนใหม่ในเดือนกุมภาพันธ์ 2026 มีส่วนร่วมในตลาดเพียง 7 แห่ง แต่บันทึกกำไรรวมแล้ว 16,427 ดอลลาร์ กำไรสูงสุดต่อครั้งอยู่ที่ 4,415 ดอลลาร์ กิจกรรมทำกำไรหลักกระจุกตัวอยู่ในช่วงเวลาสั้นๆ กล่าวคือ ผู้โจมตีใช้ต้นทุนค่าธรรมเนียมแก๊สรวมอาจน้อยกว่า 10 ดอลลาร์ งัดแงะกำไรมากกว่า 1.6 หมื่นดอลลาร์ภายในหนึ่งวัน และนี่เป็นเพียงที่อยู่ที่ถูกทำเครื่องหมายเท่านั้น ที่อยู่ที่เกี่ยวข้องกับการโจมตีจริงและจำนวนกำไรรวมอาจมากกว่านี้มาก

สำหรับผู้ค้าทำตลาดที่ตกเป็นเหยื่อ ความสูญเสียประเมินได้ยากยิ่งขึ้น ผู้ค้าที่รันบอทตลาด BTC 5 นาทีในชุมชน Reddit ระบุว่าขาดทุน "หลายพันดอลลาร์" และความเสียหายที่ลึกซึ้งยิ่งกว่าคือ ต้นทุนโอกาสจากการถูกบังคับลบคำสั่งซื้อบ่อยครั้ง ค่าใช้จ่ายในการดำเนินงานจากการปรับเปลี่ยนกลยุทธ์การทำตลาดโดยไม่ได้ตั้งใจ

ปัญหาที่ยุ่งยากยิ่งกว่าคือ ช่องโหว่นี้เป็นปัญหาการออกแบบกลไกพื้นฐานของ Polymarket ไม่สามารถแก้ไขได้ในเวลาอันสั้น เมื่อวิธีการโจมตีนี้ถูกเปิดเผย วิธีการโจมตีที่คล้ายกันจะแพร่หลายมากขึ้น และจะทำลายสภาพคล่องของ Polymarket ที่เปราะบางอยู่แล้วให้แย่ลงไปอีก

ชุมชนช่วยเหลือตัวเอง, การเตือนภัย และความเงียบของแพลตฟอร์ม

จนถึงปัจจุบัน Polymarket อย่างเป็นทางการยังไม่ได้ออกแถลงการณ์หรือแผนการแก้ไขโดยละเอียดสำหรับการโจมตีคำสั่งซื้อครั้งนี้ มีผู้ใช้บางคนบนโซเชียลมีเดียระบุว่า บั๊กนี้ถูกรายงานหลายครั้งเมื่อหลายเดือนก่อน แต่ไม่มีใครสนใจ สิ่งที่น่าสังเกตคือ ก่อนหน้านี้เมื่อเผชิญกับเหตุการณ์ "การโจมตีการกำกับดูแล" (การจัดการ投票 UMA Oracle) Polymarket ก็เลือกวิธีจัดการด้วยการปฏิเสธการคืนเงินเช่นเดียวกัน

ในสถานการณ์ที่ทางการไม่ดำเนินการ ชุมชนเริ่มหาวิธีช่วยเหลือตัวเองเอง นักพัฒนาชุมชนคนหนึ่งสร้างเครื่องมือตรวจสอบโอเพ่นซอร์สชื่อ "Nonce Guard" ด้วยตนเอง เครื่องมือนี้สามารถตรวจสอบการดำเนินการยกเลิกคำสั่งซื้อบนเชน Polygon ได้แบบเรียลไทม์ สร้างบัญชีดำที่อยู่ผู้โจมตี และให้สัญญาณเตือนภัยทั่วไปสำหรับบอทเทรด อย่างไรก็ตาม โซลูชันนี้โดยพื้นฐานแล้วเป็นแพตช์เสริมการตรวจสอบ ไม่สามารถแก้ไขปัญหาประเภทนี้ได้อย่างถอนรากถอนโคน

เมื่อเทียบกับวิธีการ arbitrage อื่นๆ ผลกระทบที่อาจเกิดขึ้นจากวิธีการโจมตีนี้อาจลึกซึ้งยิ่งกว่า

สำหรับผู้ค้าทำตลาด คำสั่งซื้อที่ดูแลมาอย่างยากลำบากสามารถถูกกวาดล้างเป็นชุดโดยไม่มีการเตือนล่วงหน้า ความมั่นคงและความคาดการณ์ได้ของกลยุทธ์การทำตลาดหายไปหมด สิ่งนี้อาจสั่นคลายความตั้งใจของพวกเขาที่จะให้สภาพคล่องบน Polymarket ต่อไปโดยตรง

สำหรับผู้ใช้ที่รันบอทเทรดอัตโนมัติ สัญญาณการดำเนินการซื้อขายที่ API ส่งกลับมาไม่น่าเชื่อถืออีกต่อไป ส่วนผู้ใช้ทั่วไปในการซื้อขาย อาจประสบความสูญเสียอย่างมากจากสภาพคล่องที่หายไปในชั่วพริบตา

และสำหรับแพลตฟอร์ม Polymarket เอง เมื่อผู้ค้าทำตลาดไม่กล้าวางคำสั่งซื้อ บอทไม่กล้าป้องกันความเสี่ยง ความลึกของสมุดคำสั่งจะลดลงอย่างหลีกเลี่ยงไม่ได้ และวงจรที่เลวร้ายนี้จะทวีความรุนแรงยิ่งขึ้น