YBB Capital: กุญแจสำคัญในการเชื่อมต่อโครงข่ายของ Wanchain ซึ่งเป็นโปรโตคอลการทำงานร่วมกันแบบเต็มรูปแบบ

ผู้เขียนต้นฉบับ: Zeke นักวิจัย YBB Capital

คำนำ

นับตั้งแต่กำเนิดของ blockchain ก็มีข้อพิพาทเกิดขึ้นอย่างต่อเนื่อง"ระบบการชำระเงินทางอิเล็กทรอนิกส์"จากความตั้งใจเดิมสู่ คอมพิวเตอร์โลก ความเท่าเทียมความเร็วสูง และ ห่วงโซ่แอปพลิเคชันเกม/การเงิน ค่านิยมที่แตกต่างกันและความแตกต่างทางเทคนิคได้พัฒนาเครือข่ายสาธารณะหลายร้อยแห่งและเนื่องจากลักษณะพื้นฐานของการกระจายอำนาจ blockchain เองจึงเป็นระบบที่ค่อนข้างปิดและแยกตัวไม่สามารถรับรู้โลกภายนอกและไม่สามารถสื่อสารกับโลกภายนอกได้ โซ่คือ เหมือนเกาะและไม่สามารถเชื่อมโยงถึงกันได้ ปัจจุบันนี้ เรื่องราวกระแสหลักเกี่ยวกับ Public Chains กำลังเคลื่อนไปสู่กระบวนการโมดูลาร์หลายระดับ นอกเหนือจากเลเยอร์การดำเนินการ เช่น เลเยอร์ 2 แล้ว เรายังมีเลเยอร์ DA, เลเยอร์การชำระบัญชี และแม้แต่เลเยอร์การดำเนินการที่อยู่เหนือเลเยอร์การดำเนินการด้วย สภาพคล่องที่กระจัดกระจายและประสบการณ์ที่กระจัดกระจายจะยังคงเข้มข้นขึ้น และโซลูชันสะพานข้ามสายโซ่แบบดั้งเดิมก็เต็มไปด้วยอันตรายที่ซ่อนอยู่

จากมุมมองของผู้ใช้ทั่วไปการถ่ายโอนสินทรัพย์ระหว่างเครือข่ายผ่านสะพานข้ามเครือข่ายนั้นยุ่งยากและยาวนาน นอกจากนี้ ยังอาจเผชิญกับความไม่เข้ากันของสินทรัพย์ การโจมตีของแฮ็กเกอร์ ค่าธรรมเนียมก๊าซที่เพิ่มขึ้น และการขาดแคลนสภาพคล่องใน ห่วงโซ่เป้าหมาย และสถานการณ์อื่น ๆ อีกมากมาย การขาดการทำงานร่วมกันระหว่างเชนไม่เพียงแต่เป็นอุปสรรคต่อการนำบล็อคเชนมาใช้ในวงกว้างเท่านั้น แต่ยังทำให้เชนสาธารณะแต่ละแห่งดูเหมือนชนเผ่าหรือประเทศที่ไม่เป็นมิตรเป็นเวลาหลายปี เชนสาธารณะที่ซ่อนอยู่ยังคงทำการตัดสินใจใน ปัญหาสามเหลี่ยม ข้อพิพาทยังคงดำเนินต่อไป และการพูดคุยระหว่างระดับต่างๆ เริ่มขึ้นตามข้อดีของแผนต่างๆ ในขณะที่การพัฒนาแบบขนานแบบหลายห่วงโซ่และหลายชั้นทวีความรุนแรงมากขึ้น สะพานข้ามโซ่แบบเดิมก็ไม่สามารถตอบสนองความต้องการของอุตสาหกรรมได้อีกต่อไป และความต้องการของ Web3 สำหรับการเชื่อมต่อโครงข่ายแบบเต็มรูปแบบก็กำลังใกล้เข้ามา ดังนั้นโปรโตคอลการทำงานร่วมกันแบบ full-chain ในปัจจุบันได้รับการพัฒนาที่ไหน? เราอยู่ห่างจากผู้ใช้พันล้านคนถัดไปแค่ไหน?

การทำงานร่วมกันแบบ full-chain คืออะไร?

ในอินเทอร์เน็ตแบบดั้งเดิมเป็นเรื่องยากสำหรับเราที่จะรู้สึกถึงความแตกต่างในประสบการณ์การดำเนินงาน ในส่วนของสถานการณ์การชำระเงิน เราสามารถดำเนินการคำขอการชำระเงินบนหน้าเว็บทั้งหมดโดยใช้ Alipay หรือ WeChat ได้ แต่ในโลกของ Web3 มีอุปสรรคตามธรรมชาติระหว่าง public chain และโปรโตคอลการทำงานร่วมกันแบบ full-chain เป็นเพียงค้อนทุบเพื่อทำลายอุปสรรคเหล่านี้ สินทรัพย์ และข้อมูลสามารถเก็บไว้ในเครือข่ายสาธารณะหลายแห่งผ่านโซลูชันการสื่อสารข้ามเครือข่าย จุดประสงค์คือการบรรลุประสบการณ์ที่ราบรื่นใกล้เคียงกับระดับ Web2 ที่กล่าวถึงข้างต้น และบรรลุเป้าหมายสูงสุดของการไร้ห่วงโซ่หรือแม้แต่การมีเจตนาเป็นศูนย์กลาง (ความตั้งใจ)

การตระหนักถึงความสามารถในการทำงานร่วมกันแบบ Full-Chain เกี่ยวข้องกับความท้าทายที่สำคัญหลายประการ รวมถึงปัญหาการสื่อสารระหว่างเครือข่ายสัญญาอัจฉริยะที่ไม่เป็นเนื้อเดียวกัน ปัญหาการถ่ายโอนวิธีการแบบ Non-Wrap ของสินทรัพย์แบบ Cross-Chain เป็นต้น เพื่อแก้ปัญหาความท้าทายเหล่านี้ บางโครงการและโปรโตคอลได้เสนอโซลูชันที่เป็นนวัตกรรม เช่น LayerZero และ Wormhole เราจะวิเคราะห์โครงการเหล่านี้ด้านล่างด้วย แต่ก่อนหน้านั้น เรายังต้องเข้าใจความแตกต่างเฉพาะระหว่างสะพานแบบ Full Chain และ Cross-Chain ด้วย ปัญหาบางอย่างของลูกโซ่เกี่ยวข้องกับวิธีลูกโซ่ปัจจุบัน

มีการเปลี่ยนแปลงอะไรบ้างในห่วงโซ่?

แตกต่างจากการโอนสินทรัพย์บน Third-Party Bridge ในอดีต ผู้ใช้จำเป็นต้องล็อคสินทรัพย์บน Source Chain และจ่าย Gas หลังจากรอเป็นเวลานาน พวกเขาจะได้รับ Asset ที่ห่อ (Wrapped Token) บนห่วงโซ่เป้าหมาย เต็ม- chain interoperability protocol เป็นกระบวนทัศน์ใหม่ที่ใช้เทคโนโลยี cross-chain เป็นศูนย์กลางการสื่อสารที่ถ่ายโอนทุกสิ่งรวมถึงทรัพย์สินผ่านข้อมูล สิ่งนี้ทำให้เกิดการทำงานร่วมกันระหว่างเครือข่าย ตัวอย่างเช่น Take Sushi ซึ่งรวม Stargate ไว้ในเส้นทางการแลกเปลี่ยน การแลกเปลี่ยนสินทรัพย์ที่ราบรื่นระหว่างห่วงโซ่ต้นทางและห่วงโซ่เป้าหมายสามารถทำได้ภายใน Sushi เท่านั้น ซึ่งจะช่วยเพิ่มประสิทธิภาพประสบการณ์ห่วงโซ่อุปทานของผู้ใช้ในระดับสูงสุด ในอนาคต กรณีการใช้งานที่เกินจริงมากขึ้นยังสามารถทำงานร่วมกันได้อย่างราบรื่นใน DApps ที่แตกต่างกันบนเครือข่ายที่แตกต่างกัน

การเลือกสามเหลี่ยมและการตรวจสอบสามประเภท

โลกของ blockchain เต็มไปด้วยทางเลือกอยู่เสมอ เช่นเดียวกับ trilemma ของ public chain ที่มีชื่อเสียงที่สุด โซลูชั่น cross-chain ก็มี trilemma ที่สามารถทำงานร่วมกันได้ เนื่องจากข้อจำกัดด้านเทคนิคและความปลอดภัย cross-chain protocols จึงมีดังต่อไปนี้เท่านั้น: เลือกสองในสามคีย์ คุณสมบัติที่จะปรับให้เหมาะสม:

ความไม่ไว้วางใจ: ไม่จำเป็นต้องพึ่งพาหน่วยงานที่เชื่อถือได้แบบรวมศูนย์ใดๆ และสามารถให้การรักษาความปลอดภัยในระดับเดียวกับบล็อคเชนพื้นฐาน ผู้ใช้และผู้เข้าร่วมไม่จำเป็นต้องเชื่อถือคนกลางหรือบุคคลที่สามเพื่อให้มั่นใจในความปลอดภัยและการดำเนินการธุรกรรมที่ถูกต้อง

ความสามารถในการขยาย: โปรโตคอลสามารถปรับให้เข้ากับแพลตฟอร์มหรือเครือข่ายบล็อคเชนได้อย่างง่ายดาย และไม่ถูกจำกัดโดยสถาปัตยกรรมหรือกฎทางเทคนิคเฉพาะ ช่วยให้โซลูชันการทำงานร่วมกันสามารถรองรับระบบนิเวศบล็อกเชนในวงกว้าง ไม่ใช่แค่เครือข่ายเฉพาะเพียงไม่กี่เครือข่าย

ลักษณะทั่วไป: โปรโตคอลสามารถจัดการข้อมูลข้ามโดเมนหรือการโอนสินทรัพย์ทุกประเภท ไม่จำกัดเพียงประเภทธุรกรรมหรือสินทรัพย์เฉพาะ ซึ่งหมายความว่าผ่านสะพานนี้ บล็อกเชนที่แตกต่างกันสามารถแลกเปลี่ยนข้อมูลและค่าประเภทต่าง ๆ รวมถึงแต่ไม่จำกัดเพียงสกุลเงินดิจิทัล การเรียกสัญญาอัจฉริยะ และข้อมูลที่กำหนดเองอื่น ๆ

การจำแนกประเภทของสะพานข้ามสายโซ่ในช่วงแรก ๆ โดยทั่วไปจะขึ้นอยู่กับ Vitalik และอื่น ๆ พวกเขาแบ่งเทคโนโลยีข้ามสายโซ่ออกเป็นสามประเภท: การล็อคเวลาแฮช การตรวจสอบพยาน และการตรวจสอบรีเลย์ (การตรวจสอบไคลเอนต์แบบเบา) อย่างไรก็ตาม ตามคำกล่าวของ Arjun ผู้ก่อตั้ง Connext ในภายหลัง ตามแผนกของ Bhuptani โซลูชันแบบ cross-chain สามารถแบ่งออกเป็นการตรวจสอบแบบเนทิฟ (ไม่มีความน่าเชื่อถือ + ความสามารถในการปรับขนาด) การตรวจสอบภายนอก (ความสามารถในการปรับขนาด + ความคล่องตัว) และการตรวจสอบแบบเนทิฟ (ไม่มีความไว้วางใจ + ความสามารถรอบด้าน) วิธีการตรวจสอบเหล่านี้อิงตามโมเดลความน่าเชื่อถือและการใช้เทคโนโลยีที่แตกต่างกัน เพื่อตอบสนองข้อกำหนดด้านความปลอดภัยและการทำงานร่วมกันที่แตกต่างกัน

ได้รับการรับรองโดยกำเนิด:

บริดจ์การตรวจสอบภายในนั้นอาศัยกลไกที่เป็นเอกฉันท์ของเชนต้นทางและเชนเป้าหมายเพื่อตรวจสอบความถูกต้องของธุรกรรมโดยตรง วิธีการนี้ไม่จำเป็นต้องมีการตรวจสอบหรือคนกลางเพิ่มเติมอีกชั้นหนึ่ง ตัวอย่างเช่น สะพานบางแห่งอาจใช้ประโยชน์จากสัญญาอัจฉริยะเพื่อสร้างตรรกะการตรวจสอบโดยตรงระหว่างสองบล็อกเชน ทำให้ทั้งสองเชนสามารถยืนยันการทำธุรกรรมผ่านกลไกที่เป็นเอกฉันท์ของตนเอง ข้อดีของแนวทางนี้คือความปลอดภัยที่เพิ่มขึ้น เนื่องจากอาศัยกลไกความปลอดภัยโดยธรรมชาติของเครือข่ายที่เข้าร่วมโดยตรง อย่างไรก็ตาม วิธีการนี้อาจมีความซับซ้อนทางเทคนิคมากกว่าและไม่ใช่ทุกบล็อกเชนที่รองรับการตรวจสอบภายในโดยตรง

ยืนยันจากภายนอก:

บริดจ์ที่ได้รับการตรวจสอบจากภายนอกใช้ตัวตรวจสอบบุคคลที่สามหรือคลัสเตอร์ของตัวตรวจสอบเพื่อยืนยันความถูกต้องของธุรกรรม เครื่องมือตรวจสอบเหล่านี้อาจเป็นโหนดอิสระ สมาชิกสมาคม หรือรูปแบบอื่นของผู้เข้าร่วมที่ทำงานนอกเครือข่ายต้นทางและเป้าหมาย โดยทั่วไปแนวทางนี้เกี่ยวข้องกับการส่งข้อความข้ามสายโซ่และตรรกะการตรวจสอบที่ดำเนินการโดยหน่วยงานภายนอก แทนที่จะได้รับการจัดการโดยตรงจากบล็อกเชนที่เข้าร่วมเอง การตรวจสอบจากภายนอกช่วยให้สามารถทำงานร่วมกันและมีความยืดหยุ่นได้กว้างขึ้น เนื่องจากไม่ได้จำกัดอยู่เพียงห่วงโซ่ที่เฉพาะเจาะจง แต่ยังเพิ่มชั้นของความไว้วางใจและความเสี่ยงด้านความปลอดภัยที่อาจเกิดขึ้นอีกด้วย (แม้ว่าจะมีความเสี่ยงอย่างมากในการรวมศูนย์ แต่การตรวจสอบจากภายนอกเป็นวิธีการข้ามสายโซ่กระแสหลักที่สุด นอกจากจะมีความยืดหยุ่นและมีประสิทธิภาพแล้ว ยังมีต้นทุนต่ำอีกด้วย)

ได้รับการยืนยันในท้องถิ่น:

การตรวจสอบแบบเนทีฟหมายถึงห่วงโซ่เป้าหมายที่ตรวจสอบสถานะของห่วงโซ่ต้นทางในการโต้ตอบข้ามสายโซ่ เพื่อยืนยันธุรกรรมและดำเนินธุรกรรมที่ตามมาในเครื่อง แนวปฏิบัติทั่วไปคือการรันไคลเอ็นต์แบบ light บนซอร์สเชนของ VM เชนเป้าหมาย หรือทั้งสองอย่างพร้อมกัน การตรวจสอบแบบเนทีฟต้องใช้สมมติฐานของชนกลุ่มน้อยหรือการซิงโครไนซ์โดยสุจริต ต้องมีผู้ส่งต่อที่ซื่อสัตย์อย่างน้อยหนึ่งคนในคณะกรรมการ (เช่น ชนกลุ่มน้อยที่ซื่อสัตย์) หรือหากคณะกรรมการไม่สามารถทำงานได้อย่างถูกต้อง ผู้ใช้จะต้องส่งธุรกรรมด้วยตนเอง (เช่น สมมติฐานการซิงโครไนซ์) การตรวจสอบแบบเนทีฟเป็นวิธีการสื่อสารข้ามสายโซ่ที่มีการลดความน่าเชื่อถือในระดับสูงสุด แต่ก็มีค่าใช้จ่ายสูงมาก มีความยืดหยุ่นในการพัฒนาต่ำ และเหมาะสำหรับบล็อกเชนที่มีความคล้ายคลึงกันของเครื่องที่มีสถานะสูง เช่น เครือข่าย Ethereum และ L2 ระหว่าง หรือระหว่างบล็อกเชนที่พัฒนาบน Cosmos SDK

โซลูชั่นประเภทต่างๆ

ในฐานะที่เป็นหนึ่งในโครงสร้างพื้นฐานที่สำคัญที่สุดในโลกของ Web3 การออกแบบโซลูชันแบบ cross-chain จึงเป็นปัญหาที่ยุ่งยากมาโดยตลอดซึ่งนำไปสู่การเกิดขึ้นของโซลูชันประเภทต่าง ๆ เมื่อพิจารณาจากโซลูชันปัจจุบันพวกเขาสามารถจำแนกได้เป็น ห้าประเภท ซึ่งแต่ละประเภทใช้แนวทางเฉพาะ เพื่อรับรู้การแลกเปลี่ยนสินทรัพย์ การโอน และการเรียกสัญญา 1

การแลกเปลี่ยนโทเค็น: อนุญาตให้ผู้ใช้แลกเปลี่ยนสินทรัพย์บนบล็อกเชนหนึ่งและรับสินทรัพย์อื่นที่มีมูลค่าเท่ากันในห่วงโซ่อื่น ด้วยการใช้เทคโนโลยี เช่น Atomic Swap และ Cross-Chain Market Makers (AMM) คุณสามารถสร้างกลุ่มสภาพคล่องบนเครือข่ายที่แตกต่างกันเพื่อให้เกิดการแลกเปลี่ยนระหว่างสินทรัพย์ที่แตกต่างกัน

สะพานสินทรัพย์: วิธีการนี้เกี่ยวข้องกับการล็อกหรือทำลายสินทรัพย์ผ่านสัญญาอัจฉริยะบนห่วงโซ่ต้นทาง และการปลดล็อคหรือสร้างสินทรัพย์ใหม่ผ่านสัญญาอัจฉริยะที่เกี่ยวข้องบนห่วงโซ่เป้าหมาย เทคโนโลยีนี้สามารถแบ่งออกได้เป็น 3 ประเภทเพิ่มเติมตามวิธีการประมวลผลสินทรัพย์:

โหมดล็อค/สร้างเหรียญ: ในโหมดนี้ สินทรัพย์ในห่วงโซ่ต้นทางจะถูกล็อค และ สินทรัพย์เชื่อมโยง ที่เทียบเท่ากันจะถูกสร้างบนห่วงโซ่เป้าหมาย เมื่อดำเนินการย้อนกลับ สินทรัพย์ในการเชื่อมโยงบนห่วงโซ่เป้าหมายจะถูกทำลายเพื่อปลดล็อค ห่วงโซ่แหล่งที่มา สินทรัพย์ดั้งเดิม

โหมดการทำลายล้าง/การสร้างเหรียญ: ในโหมดนี้ สินทรัพย์ในห่วงโซ่ต้นทางจะถูกทำลาย และสินทรัพย์เดียวกันจำนวนเท่ากันจะถูกสร้างบนห่วงโซ่เป้าหมาย

โมเดลล็อค/ปลดล็อค: วิธีการนี้เกี่ยวข้องกับการล็อคสินทรัพย์บนห่วงโซ่ต้นทาง จากนั้นปลดล็อคสินทรัพย์ที่เทียบเท่าในกลุ่มสภาพคล่องบนห่วงโซ่เป้าหมาย สะพานสินทรัพย์ดังกล่าวมักจะดึงดูดสภาพคล่องโดยเสนอสิ่งจูงใจ เช่น ส่วนแบ่งรายได้

การชำระเงินแบบเนทีฟ: อนุญาตให้แอปพลิเคชันบนเชนต้นทางทริกเกอร์การดำเนินการชำระเงินโดยใช้สินทรัพย์ดั้งเดิมบนเชนเป้าหมาย และยังสามารถทริกเกอร์การชำระเงินข้ามเชนในเชนอื่นโดยอิงตามข้อมูลในเชนเดียว วิธีการนี้ส่วนใหญ่จะใช้สำหรับการชำระเงิน ซึ่งอาจอิงตามข้อมูลบล็อกเชนหรือเหตุการณ์ภายนอก

การทำงานร่วมกันของสัญญาอัจฉริยะ: ช่วยให้สัญญาอัจฉริยะบนห่วงโซ่ต้นทางเรียกใช้ฟังก์ชันสัญญาอัจฉริยะบนห่วงโซ่เป้าหมายโดยอาศัยข้อมูลท้องถิ่นเพื่อปรับใช้แอปพลิเคชันข้ามสายโซ่ที่ซับซ้อน รวมถึงการแลกเปลี่ยนสินทรัพย์และการดำเนินการเชื่อมโยง

สะพานที่ตั้งโปรแกรมได้: นี่คือโซลูชันการทำงานร่วมกันขั้นสูงที่รวมความสามารถในการเชื่อมโยงสินทรัพย์และการรับส่งข้อความ เมื่อสินทรัพย์ถูกถ่ายโอนจากห่วงโซ่ต้นทางไปยังห่วงโซ่เป้าหมาย การเรียกสัญญาบนห่วงโซ่เป้าหมายสามารถถูกกระตุ้นได้ทันทีเพื่อใช้ฟังก์ชันข้ามห่วงโซ่ที่หลากหลาย เช่น การจำนำหุ้น การแลกเปลี่ยนสินทรัพย์ หรือการจัดเก็บสินทรัพย์ในสัญญาอัจฉริยะบนเป้าหมาย โซ่.

Layer Zero

ในฐานะโครงการที่มีชื่อเสียงที่สุดในโปรโตคอลการทำงานร่วมกันแบบเต็มรูปแบบ Layer Zero ได้ดึงดูดเมืองหลวง crypto ที่มีชื่อเสียงมากมาย เช่น a16z, Sequoia Capital, Coinbase Ventures, Binance Labs และ Multicoin Capital และเสร็จสิ้นการระดมทุนสามรอบเป็นมูลค่ารวม 315 ล้านเหรียญสหรัฐ . นอกเหนือจากความน่าดึงดูดใจของตัวโครงการแล้ว การเห็นตำแหน่งสำคัญของเส้นทางแบบ Full-chain ในใจของเงินทุนชั้นนำก็ไม่ใช่เรื่องยาก แต่นอกเหนือจากรัศมีเหล่านี้แล้ว Layer Zero ยังเป็นโครงการที่มีการถกเถียงกันอย่างมากในอดีต ซึ่งมักถูกวิพากษ์วิจารณ์จากผู้คนเกี่ยวกับประเด็นความชั่วร้ายแบบรวมศูนย์และความบกพร่องทางระบบนิเวศ แต่วันนี้เราจะทิ้งรัศมีและอคติเหล่านี้ออกไปแล้ววิเคราะห์ว่าสถาปัตยกรรมของ Layer Zero มีศักยภาพที่จะเปิดห่วงโซ่ทั้งหมดหรือไม่

Cross-chain ที่ไม่ไว้วางใจ: ตามที่กล่าวไว้ข้างต้น โซลูชัน cross-chain bridge กระแสหลักที่สุดในอดีตใช้การตรวจสอบภายนอกอย่างแท้จริง อย่างไรก็ตาม เนื่องจากความไว้วางใจจะถูกโอนไปยังการตรวจสอบความถูกต้องแบบ off-chain การรักษาความปลอดภัยจะลดลงอย่างมาก (กรณีฟ้าร้องส่วนใหญ่ บริดจ์แบบหลายลายเซ็นทั้งหมดเป็นเพราะเหตุนี้ แฮกเกอร์จำเป็นต้องกำหนดเป้าหมายไปที่ที่เก็บสินทรัพย์ไว้เท่านั้น) ในทางตรงกันข้าม LayerZero เปลี่ยนสถาปัตยกรรมการตรวจสอบเป็นสองเอนทิตีอิสระ - oracles และ Repeater เพื่อชดเชยข้อบกพร่องของการตรวจสอบภายนอกด้วยวิธีที่ง่ายที่สุด ความเป็นอิสระระหว่างทั้งสองในทางทฤษฎีควรจัดให้มีสภาพแวดล้อมการสื่อสารข้ามสายโซ่ที่ไร้ความน่าเชื่อถือและปลอดภัยอย่างสมบูรณ์ แต่ปัญหาคือแฮกเกอร์สามารถกำหนดเป้าหมาย oracles และรีเลย์เพื่อทำสิ่งชั่วร้ายได้ นอกจากนี้ oracles และ Relayers ยังมีความเป็นไปได้ของความร่วมมือแบบรวมศูนย์เพื่อก่อให้เกิด ชั่วร้าย ดังนั้นสิ่งที่เรียกว่า cross-chain ที่ไม่น่าเชื่อถือของ Layer Zero ดูเหมือนว่าจะยังมีช่องโหว่ทางตรรกะมากมายในเวอร์ชัน V1 อย่างไรก็ตาม เครือข่ายการตรวจสอบแบบกระจายอำนาจ (DVN) จะเปิดตัวในเวอร์ชัน V2 เพื่อปรับปรุงวิธีการตรวจสอบ ซึ่งเราจะกล่าวถึงด้านล่างนี้

ตำแหน่งข้อมูล LayerZero: ตำแหน่งข้อมูล LayerZero เป็นองค์ประกอบสำคัญของฟังก์ชันการทำงานของโปรโตคอลโดยรวม ในขณะที่ออราเคิลและรีเลย์ใน V1 และ DVN ใน V2 มีหน้าที่หลักในการตรวจสอบข้อความและการป้องกันการฉ้อโกง จุดสิ้นสุดคือสัญญาอัจฉริยะที่ช่วยให้สามารถแลกเปลี่ยนข้อความได้จริงระหว่างสภาพแวดล้อมดั้งเดิมของบล็อกเชนทั้งสอง ตำแหน่งข้อมูลแต่ละจุดบนบล็อกเชนที่เข้าร่วมประกอบด้วยสี่โมดูล: เครื่องมือสื่อสาร เครื่องมือตรวจสอบ เครือข่าย และไลบรารี โมดูลสามโมดูลแรกเปิดใช้งานฟังก์ชันการทำงานหลักของโปรโตคอล ในขณะที่โมดูล Libraries ช่วยให้นักพัฒนาโปรโตคอลสามารถขยายฟังก์ชันการทำงานหลัก และเพิ่มฟังก์ชันแบบกำหนดเองเฉพาะบล็อกเชน ไลบรารีแบบกำหนดเองเหล่านี้ช่วยให้ LayerZero สามารถปรับเข้ากับบล็อกเชนที่หลากหลายด้วยสถาปัตยกรรมและสภาพแวดล้อมเครื่องเสมือนที่แตกต่างกัน ตัวอย่างเช่น LayerZero สามารถรองรับเครือข่ายที่เข้ากันได้กับ EVM และเครือข่ายที่ไม่ใช่ EVM

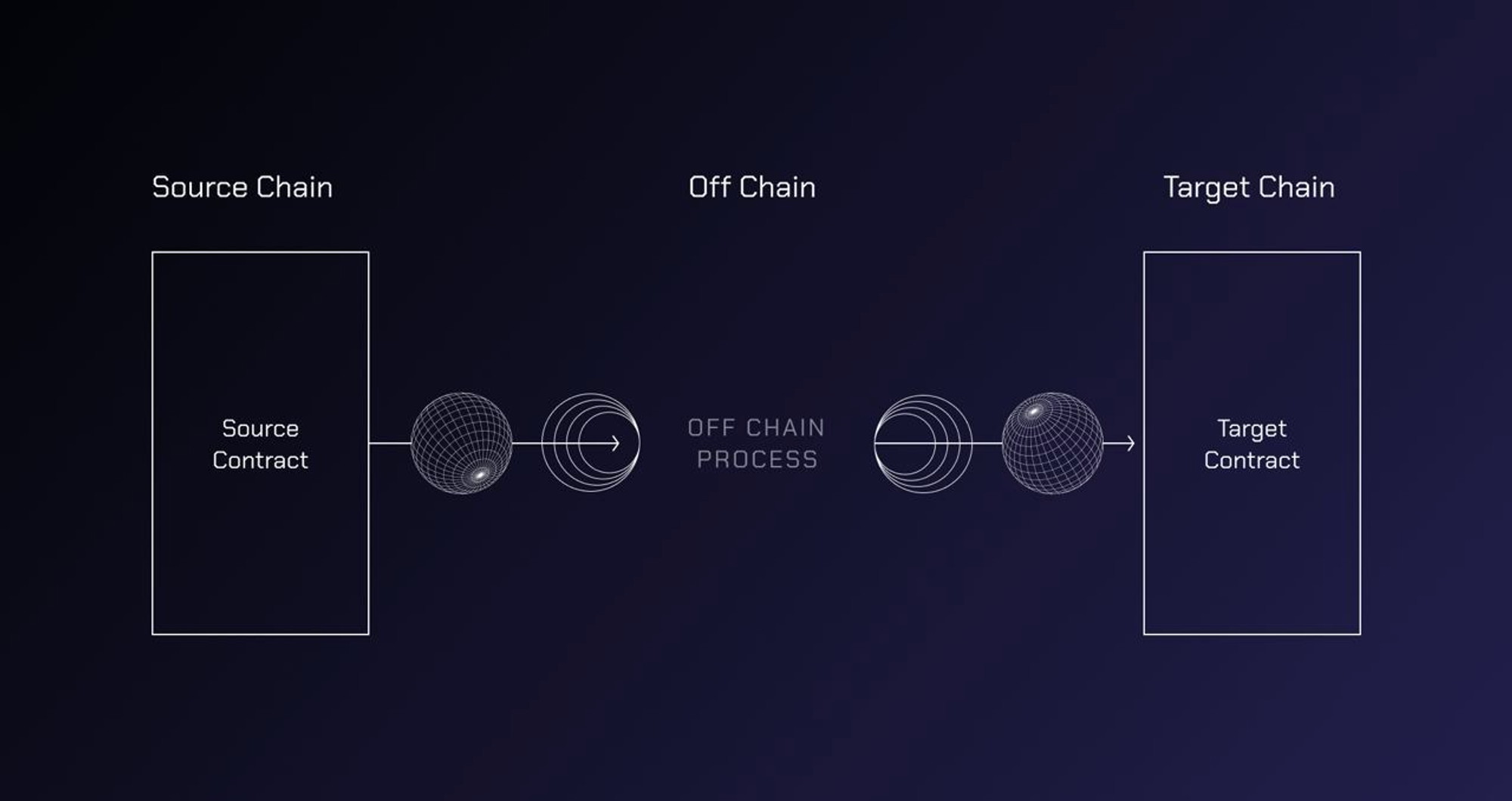

หลักการทำงาน: แกนหลักของระบบการสื่อสาร LayerZero อาศัยจุดสิ้นสุด ผ่านสามโมดูลแรกข้างต้น จะสร้างโครงสร้างพื้นฐานสำหรับการส่งข้อความข้ามสายโซ่ กระบวนการเริ่มต้นด้วยแอปพลิเคชันบนบล็อกเชนเดียว (Chain A) ส่งข้อความและเกี่ยวข้องกับการส่งรายละเอียดธุรกรรม ตัวระบุลูกโซ่เป้าหมาย เพย์โหลด และข้อมูลการชำระเงินไปยังผู้สื่อสาร จากนั้นผู้สื่อสารจะรวบรวมข้อมูลนี้ลงในแพ็กเก็ตและส่งต่อไปยังเครื่องมือตรวจสอบความถูกต้องพร้อมกับข้อมูลอื่นๆ ณ จุดนี้ ผู้ตรวจสอบความถูกต้องจะร่วมมือกับเครือข่ายเพื่อเริ่มต้นการถ่ายโอนส่วนหัวของบล็อกของเชน A ไปยังเชนเป้าหมาย (เชน B) ในขณะเดียวกันก็สั่งให้รีเลย์รับหลักฐานการทำธุรกรรมล่วงหน้าเพื่อให้แน่ใจว่าธุรกรรมมีความถูกต้อง ออราเคิลและรีเลย์มีหน้าที่รับผิดชอบในการดึงข้อมูลส่วนหัวของบล็อกและหลักฐานการทำธุรกรรมตามลำดับ จากนั้นส่งข้อมูลนี้ไปยังสัญญาเครือข่ายของเชน B ซึ่งจะส่งต่อแฮชของบล็อกไปยังเครื่องมือตรวจสอบความถูกต้อง หลังจากตรวจสอบว่าแพ็กเก็ตและหลักฐานการทำธุรกรรมที่รีเลย์ให้ไว้นั้นถูกต้อง มันจะส่งต่อข้อความไปยังผู้สื่อสารของเชน B สุดท้าย สัญญาอัจฉริยะจะส่งข้อความไปยังแอปพลิเคชันเป้าหมายบนเชน B ซึ่งจะทำให้กระบวนการสื่อสารข้ามเชนทั้งหมดเสร็จสมบูรณ์

ใน LayerZero V2 ออราเคิลจะถูกแทนที่ด้วยเครือข่ายการตรวจสอบแบบกระจายอำนาจ (DVN) ซึ่งได้แก้ไขปัญหาที่ถูกวิพากษ์วิจารณ์จากการรวมศูนย์เอนทิตีนอกเครือข่ายและความไม่ปลอดภัย ในเวลาเดียวกัน รีเลย์จะถูกแทนที่ด้วยผู้ดำเนินการ ซึ่งมีบทบาทจำกัดเพียงการดำเนินการธุรกรรมเท่านั้น และไม่รับผิดชอบต่อการตรวจสอบ

แบบแยกส่วนและขยายได้: นักพัฒนาสามารถขยายฟังก์ชันการทำงานหลักของ LayerZero บนบล็อกเชนได้โดยใช้โมดูล Libraries ซึ่งเป็นส่วนหนึ่งของชุดสัญญาอัจฉริยะของโปรโตคอล ไลบรารีอนุญาตให้มีการใช้งานฟังก์ชันใหม่ในลักษณะเฉพาะบล็อคเชนโดยไม่ต้องแก้ไขโค้ด Core LayerZero โปรโตคอลยังสามารถปรับขนาดได้สูงเนื่องจากใช้การตั้งค่าการส่งข้อความแบบเบาสำหรับการสื่อสารข้ามสายโซ่ ประสบการณ์ผู้ใช้ที่เรียบง่าย คุณลักษณะสำคัญของ LayerZero คือความเป็นมิตรต่อผู้ใช้ การดำเนินการข้ามสายโซ่โดยใช้โปรโตคอลนี้สามารถดำเนินการเป็นธุรกรรมเดียวได้ โดยขจัดความจำเป็นในการห่อโทเค็นและขั้นตอนการแกะออกซึ่งโดยทั่วไปจะเกี่ยวข้องกับการถ่ายโอนสินทรัพย์สะพานเข้ารหัสลับแบบดั้งเดิม ดังนั้นประสบการณ์ผู้ใช้จึงคล้ายกับการแลกเปลี่ยนหรือถ่ายโอนโทเค็นบนเชนเดียวกัน

LayerZero Scan: เนื่องจากเครือข่ายสาธารณะเกือบ 50 แห่งและเลเยอร์ 2 รองรับโดย LayerZero การติดตามกิจกรรมการรับส่งข้อความบน LayerZero จึงไม่ใช่เรื่องง่าย นี่คือจุดที่ LayerZero Scan มีประโยชน์ แอปพลิเคชันเบราว์เซอร์ข้ามเครือข่ายนี้ช่วยให้คุณเห็นการแลกเปลี่ยนข้อความโปรโตคอลในเครือข่ายที่เข้าร่วมทั้งหมด เบราว์เซอร์ช่วยให้คุณดูกิจกรรมข้อความตามห่วงโซ่ต้นทางและห่วงโซ่เป้าหมายแยกกัน คุณยังสามารถสำรวจกิจกรรมการทำธุรกรรมโดย DApp แต่ละตัวโดยใช้ LayerZero

OFT (Omnichain Fungible Token): มาตรฐาน OFT (Omnichain Fungible Token) ซึ่งช่วยให้นักพัฒนาสามารถสร้างโทเค็นด้วยฟังก์ชันการทำงานระดับเนทิฟผ่านหลายเชน มาตรฐาน OFT เกี่ยวข้องกับการเบิร์นโทเค็นบนเชนเดียวในขณะเดียวกันก็สร้างสำเนาของโทเค็นบนเชนเป้าหมายไปพร้อมๆ กัน ในขณะเดียวกัน มาตรฐานโทเค็น OFT ดั้งเดิมสามารถใช้ได้กับเชนที่เข้ากันได้กับ EVM เท่านั้น LayerZero ขยายมาตรฐานใน OFT V2 เวอร์ชันล่าสุดเพื่อรองรับแพลตฟอร์มที่ไม่ใช่ EVM

ONFT (โทเค็นแบบ non-fungible แบบ full chain): ONFT เป็นเวอร์ชันที่ไม่สามารถเปลี่ยนได้ของมาตรฐาน OF NFT ที่สร้างขึ้นตามมาตรฐาน ONFT สามารถถ่ายโอนและจัดเก็บในระดับดั้งเดิมระหว่างเครือข่ายที่รองรับมาตรฐานได้

Wormhole

Wormhole เช่นเดียวกับ Layer Zero เป็นสมาชิกของแทร็กโปรโตคอลแบบ full-chain และเริ่มแสดงความกล้าหาญในกิจกรรม airdrop ล่าสุด โปรโตคอลเปิดตัวครั้งแรกในเดือนตุลาคม 2020 และปัจจุบันได้เปลี่ยนจากเวอร์ชัน V1 ของโทเค็นสองทาง สะพาน ขณะนี้สามารถสร้างแอปพลิเคชันข้ามสายโซ่ดั้งเดิมที่ครอบคลุมหลายสายโซ่ได้แล้ว เหตุการณ์ที่โด่งดังที่สุดในช่วงแรก ๆ ของโปรโตคอลคือโปรโตคอลได้รับการโจมตีจากแฮ็กเกอร์เมื่อวันที่ 3 กุมภาพันธ์ 2022 ส่งผลให้มีการขโมย ETH มูลค่า 360 ล้านดอลลาร์ แต่ Wormhole เติมเงินในเวลาไม่ถึง 24 ชั่วโมง (ไม่ทราบแหล่งที่มา) ล่าสุดได้ประกาศการจัดหาเงินทุนสูงถึง 225 ล้านดอลลาร์สหรัฐ แล้วพลังวิเศษของ Wormhole ที่ทำให้ทุนนิยมขนาดนี้คืออะไร?

การโจมตีที่แม่นยำ: เป้าหมายของ Wormhole ไม่ใช่ประเภท EVM เป็นหลัก แต่ไม่ใช่ประเภท EVM Wormhole เป็นโปรโตคอล full-chain กระแสหลักเพียงตัวเดียวที่รองรับ chain สาธารณะที่แตกต่างกัน เช่น Solana และ Move series (APT, SUI) ด้วยการฟื้นตัวและการระเบิดอย่างต่อเนื่องของระบบนิเวศทั้งสอง จึงหลีกเลี่ยงไม่ได้ที่ Wormhole จะโดดเด่น

หลักการทำงาน: แกนหลักของ Wormhole คือโปรโตคอลข้ามสายโซ่ Verifiable Action Approval (VAA) และโหนด Guardian 19 ตัว (Wormhole เลือกสถาบันที่มีชื่อเสียงในอุตสาหกรรมเป็นโหนดผู้พิทักษ์ แต่มักถูกวิพากษ์วิจารณ์เกี่ยวกับเรื่องนี้) และผ่านแต่ละห่วงโซ่ Wormhole Core Contract แปลงคำขอเป็น VAA เพื่อดำเนินการ cross-chain ให้เสร็จสมบูรณ์ กระบวนการเฉพาะมีดังนี้:

การเกิดขึ้นของเหตุการณ์และการสร้างข้อความ: เหตุการณ์เฉพาะ (เช่น คำขอโอนสินทรัพย์) ที่เกิดขึ้นในห่วงโซ่ต้นทางจะถูกบันทึกและห่อหุ้มไว้ในข้อความ ข้อความนี้ให้รายละเอียดว่าเกิดอะไรขึ้นและต้องดำเนินการอย่างไร

การตรวจสอบโหนด Guardian และลายเซ็น: โหนด Guardian 19 โหนดในเครือข่าย Wormhole มีหน้าที่ตรวจสอบเหตุการณ์ข้ามเครือข่าย เมื่อโหนดเหล่านี้ตรวจพบเหตุการณ์ในห่วงโซ่ต้นทาง โหนดเหล่านี้จะตรวจสอบข้อมูลเหตุการณ์ หลังจากผ่านการตรวจสอบแล้ว แต่ละโหนด Guardian จะใช้คีย์ส่วนตัวของตัวเองในการลงนามข้อความ ซึ่งระบุถึงการตรวจสอบและการอนุมัติเหตุการณ์ (สองในสามของโหนดจำเป็นต้องยอมรับ)

สร้างการอนุมัติการดำเนินการที่ตรวจสอบได้ (VAA): เมื่อโหนด Guardian ลงนามในข้อความเพียงพอ ลายเซ็นเหล่านี้จะถูกรวบรวมและบรรจุลงใน VAA VAA คือการอนุมัติที่ตรวจสอบได้ของการเกิดขึ้นของเหตุการณ์และคำขอข้ามสายโซ่ของมัน ซึ่งมีรายละเอียดของเหตุการณ์ดั้งเดิมและใบรับรองลายเซ็นของโหนด Guardian

การถ่ายโอน VAA แบบข้ามสายโซ่: VAA จะถูกส่งไปยังสายโซ่เป้าหมาย ในห่วงโซ่เป้าหมาย Wormhole Core Contract มีหน้าที่ตรวจสอบความถูกต้องของ VAA ซึ่งรวมถึงการตรวจสอบลายเซ็นโหนด Guardian ที่รวมอยู่ใน VAA เพื่อให้แน่ใจว่าสร้างขึ้นโดยโหนดที่เชื่อถือได้ และข้อความไม่ได้รับการแก้ไข

ดำเนินการข้ามสายโซ่: เมื่อสัญญา Wormhole บนห่วงโซ่เป้าหมายตรวจสอบความถูกต้องของ VAA แล้ว ก็จะดำเนินการที่เกี่ยวข้องตามคำแนะนำใน VAA ซึ่งอาจรวมถึงการสร้างโทเค็นใหม่ การโอนสินทรัพย์ การดำเนินการเรียกสัญญาอัจฉริยะ หรือการดำเนินการที่กำหนดเองอื่นๆ ด้วยวิธีนี้ เหตุการณ์ในห่วงโซ่ต้นทางสามารถกระตุ้นให้เกิดปฏิกิริยาที่สอดคล้องกันบนห่วงโซ่เป้าหมายได้

โมดูลความปลอดภัย: Wormhole กำลังพัฒนาคุณสมบัติความปลอดภัยภายในหลักสามประการ: การควบคุมดูแล การบัญชี และการปิดระบบฉุกเฉิน ทั้งหมดนี้อยู่ในสภาพแวดล้อมสาธารณะเพื่อให้ข้อมูลเชิงลึกเกี่ยวกับวิธีการนำไปปฏิบัติในท้ายที่สุด คุณสมบัติเหล่านี้กำลังรอการพัฒนาและการนำไปใช้โดยผู้ปกครองให้เสร็จสิ้น 2

การควบคุมดูแล: ฟังก์ชั่นนี้ถูกใช้งานในระดับการ์เดี้ยน/ออราเคิล ช่วยให้การ์เดี้ยนสามารถตรวจสอบการไหลของค่าบนห่วงโซ่ที่ได้รับการควบคุมใดๆ ภายในกรอบเวลาที่กำหนด ผู้ปกครองจะกำหนดขีดจำกัดการไหลที่ยอมรับได้สำหรับแต่ละ Chain เมื่อเกินขีดจำกัดนี้ การไหลของสินทรัพย์ส่วนเกินจะถูกบล็อก

การบัญชี: ฟังก์ชันนี้ถูกใช้งานโดยผู้ปกครองหรือ oracles ซึ่งดูแลบล็อคเชนของตัวเอง (หรือที่เรียกว่า wormchain) เป็นบัญชีแยกประเภทแบบข้ามเชนระหว่างเชนต่างๆ บัญชีแยกประเภทนี้ไม่เพียงแต่ทำให้ผู้ปกครองเป็นผู้ตรวจสอบความถูกต้องแบบออนไลน์เท่านั้น แต่ยังทำหน้าที่เป็นปลั๊กอินทางบัญชีอีกด้วย ผู้ปกครองสามารถปฏิเสธธุรกรรมข้ามสายโซ่ได้ โดยที่สายโซ่เดิมมีเงินทุนไม่เพียงพอ (การตรวจสอบนี้ไม่ขึ้นอยู่กับตรรกะของสัญญาอัจฉริยะ)

การปิดเครื่อง: คุณลักษณะนี้ใช้งานแบบออนไลน์และอนุญาตให้ผู้ปกครองระงับการไหลของสินทรัพย์บนบริดจ์ผ่านความเห็นพ้องต้องกัน เมื่อพวกเขารับรู้ถึงภัยคุกคามที่อาจเกิดขึ้นกับบริดจ์แบบข้ามเครือข่าย การใช้งานปัจจุบันดำเนินการผ่านการเรียกฟังก์ชันออนไลน์

บูรณาการอย่างรวดเร็ว: ผลิตภัณฑ์ Connect ของ Wormhole มอบเครื่องมือเชื่อมโยงที่เรียบง่ายสำหรับแอปพลิเคชันที่สามารถรวมโปรโตคอล Wormhole เพื่อให้ได้ฟังก์ชันการทำงานแบบข้ามสายโซ่ด้วยโค้ดเพียงไม่กี่บรรทัด หน้าที่หลักของ Connect คือการให้ชุดเครื่องมือบูรณาการที่เรียบง่ายแก่นักพัฒนา ช่วยให้นักพัฒนาสามารถรวมฟังก์ชันการห่อหุ้มและการเชื่อมโยงสินทรัพย์ดั้งเดิมของ Wormhole เข้ากับแอปพลิเคชันของตนเองโดยใช้โค้ดเพียงไม่กี่บรรทัด ตัวอย่างเช่น ตลาด NFT ต้องการเชื่อมโยง NFT จาก Ethereum ไปยัง Solana การใช้ Connect ทำให้ Marketplace สามารถมอบเครื่องมือเชื่อมต่อที่ง่ายและรวดเร็วภายในแอปให้กับผู้ใช้ ช่วยให้ผู้ใช้สามารถย้าย NFT ระหว่างสองเชนได้อย่างอิสระ

การส่งข้อความ: ในระบบนิเวศบล็อกเชนที่หลากหลาย การส่งข้อความกลายเป็นข้อกำหนดหลัก ผลิตภัณฑ์ Messaging ของ Wormhole มอบโซลูชันแบบกระจายอำนาจที่ช่วยให้เครือข่ายบล็อกเชนต่างๆ สามารถแลกเปลี่ยนข้อมูลและมูลค่าได้อย่างปลอดภัยและง่ายดาย ฟังก์ชันหลักของ Messaging คือการถ่ายโอนข้อมูลข้ามสายโซ่ และมีวิธีการบูรณาการที่เรียบง่ายเพื่อเร่งการเติบโตของผู้ใช้และสภาพคล่อง และมีความปลอดภัยและการกระจายอำนาจในระดับสูง ตัวอย่างเช่น สมมติว่าโปรเจ็กต์ DeFi ทำงานบน Ethereum แต่ต้องการโต้ตอบกับโปรเจ็กต์อื่นบน Solana ทั้งสองโครงการสามารถแลกเปลี่ยนข้อมูลและมูลค่าได้อย่างง่ายดายผ่าน Wormholes Messaging โดยไม่ต้องผ่านขั้นตอนกลางที่ซับซ้อนหรือการแทรกแซงจากบุคคลที่สาม

NTT Framework: NTT Framework (Native Token Transfers) มอบโซลูชันที่เป็นนวัตกรรมและครอบคลุมสำหรับการถ่ายโอนโทเค็นดั้งเดิมและ NFT ข้ามบล็อกเชนผ่าน Wormhole NTT อนุญาตให้โทเค็นรักษาคุณสมบัติโดยธรรมชาติในระหว่างการถ่ายโอนข้ามเชน และรองรับการถ่ายโอนโทเค็นข้ามเชนโดยตรงโดยไม่ต้องผ่านแหล่งรวมสภาพคล่อง ดังนั้นจึงหลีกเลี่ยงค่าธรรมเนียม LP, การคลาดเคลื่อนหรือความเสี่ยง MEV นอกเหนือจากการบูรณาการเข้ากับสัญญาโทเค็นหรือกระบวนการกำกับดูแลมาตรฐานและโปรโตคอลแล้ว ทีมงานโครงการยังสามารถรักษาความเป็นเจ้าของ สิทธิ์การอัปเกรด และความสามารถในการปรับแต่งโทเค็นของตนได้

บทสรุป

แม้ว่าโปรโตคอลการทำงานร่วมกันแบบ full-chain ยังอยู่ในช่วงเริ่มต้น แต่กระบวนการใช้งานโดยรวมยังเผชิญกับความเสี่ยงด้านความปลอดภัยและการรวมศูนย์ และประสบการณ์ของผู้ใช้ไม่สามารถเทียบได้กับระบบนิเวศอินเทอร์เน็ตของ Web2 อย่างไรก็ตาม เมื่อเปรียบเทียบกับเทคโนโลยีสะพานข้ามโซ่ในยุคแรกๆ โซลูชันปัจจุบันมีความก้าวหน้าอย่างมาก ในระยะยาว โปรโตคอลการทำงานร่วมกันแบบ full-chain ถือเป็นเรื่องราวที่ยิ่งใหญ่ที่รวมเกาะลูกโซ่นับพันเข้าด้วยกัน โดยเฉพาะอย่างยิ่งในยุคโมดูลาร์ที่แสวงหาความเร็วและความคุ้มค่าสูงสุด โปรโตคอลแบบ full-chain ไม่ต้องสงสัยเลยว่าเป็นจุดเชื่อมโยงสำคัญระหว่างอดีตและ ในอนาคตและยังเป็น A track ของเราที่ต้องให้ความสำคัญอีกด้วย

การอ้างอิง

1. ทำความเข้าใจการทำงานร่วมกันของบล็อคเชนในบทความเดียว:https://blog.chain.link/blockchain-interoperability-zh/

2. การวิเคราะห์ศักยภาพของรูหนอนแรงข้ามสายโซ่ใหม่:https://www.binance.com/zh-TC/feed/post/4142724308034

3. เรียนรู้เกี่ยวกับ Wormhole โปรโตคอลการถ่ายโอนข้อมูลข้ามสายโซ่ทั่วไปในบทความเดียว:https://wormholechina.medium.com/ บทความหนึ่งเพื่อเรียนรู้เกี่ยวกับโปรโตคอลการถ่ายโอนข้อมูลข้ามสายโซ่สากล-wormhole-c 88 ffd 14540 c

4.Wormhole แนะนำการโอนโทเค็นดั้งเดิม (NTT):https://wormholechina.medium.com/wormhole - ขอแนะนำการถ่ายโอนโทเค็นดั้งเดิม - ntt - กรอบงานเปิดใหม่ - สำหรับการสร้างโทเค็นแบบหลายห่วงโซ่ดั้งเดิม - 7 a 2c bb 20 bee 6

5. การแลกเปลี่ยนข้ามสายโซ่ของซูชิ:https://www.sushi.com/blog/sushi-xswap-a-crosschain-dex

6.What Is LayerZero: Revolutionizing Omnichain Interoperability:https://learn.bybit.com/blockchain/what-is-layerzero/

7. อนาคตของสะพานข้ามสายโซ่: ความสามารถในการทำงานร่วมกันของสายโซ่เต็มรูปแบบกลายเป็นสิ่งที่หลีกเลี่ยงไม่ได้ และสะพานสภาพคล่องจะลดลง:https://medium.com/@eternal1 997 L/อนาคตของสะพานข้ามสายโซ่ - การทำงานร่วมกันแบบสายโซ่เต็มรูปแบบเป็นสิ่งที่หลีกเลี่ยงไม่ได้ - สะพานสภาพคล่องจะลดลง - abf 6 b 9 b 55 fbc

8. ข้อเสียเบื้องหลังความนิยม Airdrop ของ LayerZero:https://www.chaincatcher.com/article/2091995