오늘날 우리는 많은 퍼블릭 체인이 이더리움의 샤딩(구 로드맵) 구조와 같은 크로스체인 프로젝트 폴카닷, COSMOS와 같은 멀티체인 구조를 사용하고 있음을 볼 수 있습니다. 기술적 논리의 관점에서 다중 체인 구조는 많은 생태계에 존재하며 서로 다른 계층과 서로 다른 체인(또는 노드) 간의 통신 프로세스가 포함되는 한 다중 체인 구조에 대한 일부 설계가 필요합니다.PoW 체인의 상호 보호

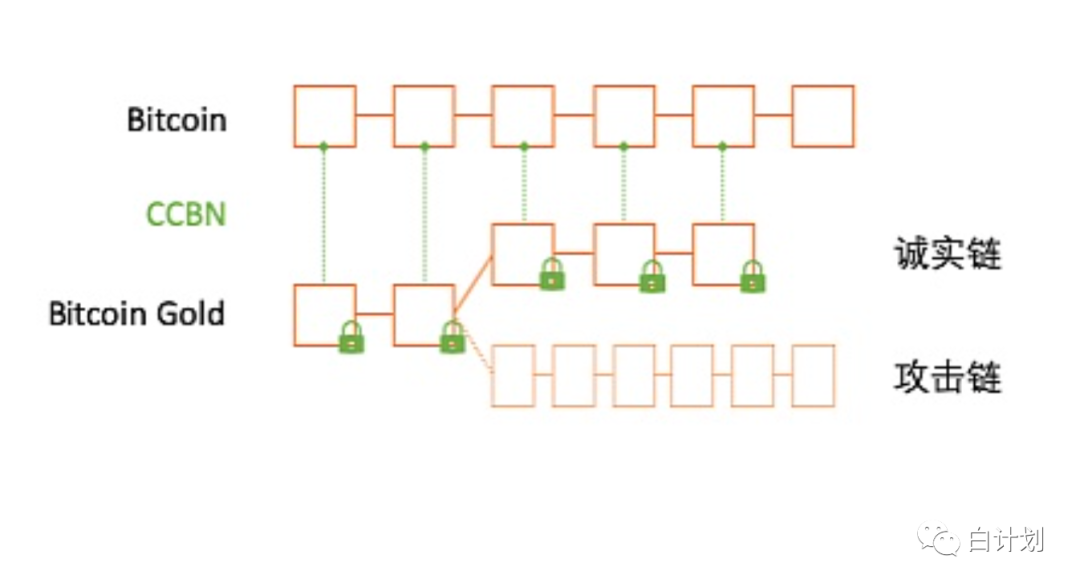

Plan Bai는 초기에 일부 보안 보호 솔루션을 보았습니다.당시 업계의 초점은 PoS 네트워크(Ethereum)에 있지 않았으며 암호 화폐 업계는 여전히 PoW가 제공하는 보안을 높이 평가했습니다. .지난 몇 년 동안 PoW 네트워크에 대한 많은 공격이 있었는데 그 이유는 PoW 네트워크의 컴퓨팅 성능과 관련이 있으며 컴퓨팅 성능은 PoW 네트워크의 합의 프로세스에서 결정적인 요소 중 하나이기도 합니다. 이를 51% 컴퓨팅 파워 공격이라고 합니다. 컴퓨팅 파워가 51%를 초과하면 원래 가장 긴 체인을 대체하는 공격 체인을 생성할 수 있습니다.여기서 공격자는 임대 또는 자체 소유의 컴퓨팅 성능을 사용하여 네트워크를 공격하는데, 이는 전체 컴퓨팅 성능이 높지 않고 컴퓨팅 성능이 충분히 분산되지 않은 많은 네트워크에서 매우 일반적입니다. 예를 들어 클라이언트 변경 문제가 있는 ETC 네트워크와 컴퓨팅 성능이 부족한 BTG 네트워크가 있습니다.따라서 컴퓨팅 파워가 매우 낮은 PoW 네트워크가 네트워크 구조, 합의 알고리즘을 변경하거나 포크를 유발하지 않고 어떻게 자체 네트워크의 보안을 향상시킬 수 있는지 생각해 볼 수 있습니다.

그림은 BTG 네트워크를 보호하기 위해 BTC 네트워크를 사용하는 구조 설계 사례를 보여줍니다.

컴퓨팅 파워가 낮은 블록체인은 원장의 이중 지출이 발생하기 쉽기 때문에 보안성이 높지 않기 때문에 컴퓨팅 파워가 낮은 블록체인의 원장을 암호화와 통신 프로토콜을 통해 컴퓨팅 파워가 높은 블록체인 영역에 패키징하면 자체 블록체인 외부에는 원래 블록체인의 데이터가 올바른지 여부를 역으로 증명할 수 있는 공정한 증명이 있습니다.컴퓨팅 파워가 높은 블록체인이 컴퓨팅 파워가 낮은 블록체인과 보안을 공유한다는 생각인데, 블록체인 자체가 분산 증명 시스템이기 때문에 안전하게 증명할 수 있다는 생각만 충족하면 증명이 될 수 있습니다. 보안, 보안이 부족하거나 더 높은 보안이 필요한 많은 네트워크(예: 새로 생성된 일부 네트워크)는 이 증명을 통해 보안을 얻을 수 있습니다.보호 관계가 있는 다중 체인 구조

다중 체인 구조가 있는 이유는 무엇입니까? 근본적인 이유는 여전히 멀티체인 구조에 의존하여 블록체인이 해결할 수 없는 문제, 즉 확장, 데이터 공유, 보안 등을 해결하기 위함입니다.다중 체인 설계에서 블록체인의 가장 큰 하이라이트는 이중 지출 문제를 해결하는 것이기 때문에 보안은 여전히 핵심입니다.우리가 본 많은 사례는 모두 보안에 의존하는 다중 체인으로 설계되었습니다.예를 들어, 우리가 가장 많이 보는 디자인: 앵커 통화, 앵커 통화는 성능이 더 높은 네트워크의 유동 자산에 적합한 디자인이며 앵커 통화는 단일 자산이 다른 체인에 의해 보호되는 결과입니다.예를 들어 이더리움은 비트코인 네트워크의 보안을 사용하지 않지만 비트코인은 자산의 유동성을 높이기 위해 이더리움 네트워크를 사용하기 때문에 이 설계가 명확하지 않을 수 있습니다.

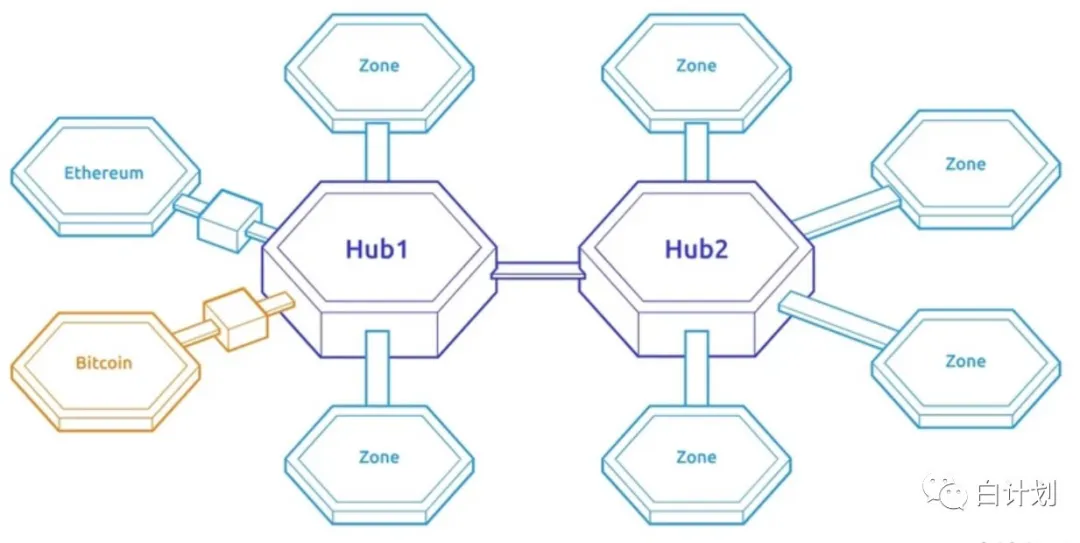

그림은 Polkadot의 다중 사슬 구조를 보여줍니다.

이 구조를 위해 Polkadot의 Relay Chain, COSMOS의 Zone Chain, Cross-Chain 솔루션의 Bridge 및 HUB를 사용할 수 있으며 Ethereum Beacon Chain 및 Sharding의 설계와 Plasma의 Side Chain도 포함할 수 있습니다.공통 기능은 모두 동일합니다. 하위 체인은 최종 장부를 확인하기 위해 상위 체인에 의존하고 하위 체인은 체인의 데이터가 정확함을 증명하기 위해 상위 체인이 필요합니다.크로스 체인 릴레이의 보안 보호 구조

2019년 COSMOS 화재와 2020년 Polkadot 화재는 모두 교차 체인 프로젝트이며 두 프로젝트의 생태는 다중 체인 구조입니다. 다중 체인 구조에서 두 프로젝트의 메인 네트워크는 궁극적으로 보안을 제공하며 COSMOS는 COSMOS HUB이고 Polkadot은 Polkadot 메인 네트워크입니다.Polkadot 생태와 COSMOS 생태로 연결된 체인은 모두 메인 네트워크의 보안에 의존해야 하며, 이 보안의 구현은 체인의 릴레이 부분과 메인 네트워크에 반영됩니다. COSMOS에서는 Zone이고 Polkadot은 릴레이 체인입니다.Polkadot 릴레이 체인과 Zone의 역할은 동일하며 체인 간 통신을 위한 전송 및 보안 부분입니다.

그림은 COSMOS의 사슬 구조를 보여줍니다.

보조 제목

측쇄 또는 layer2의 특이성

중계기의 존재는 바로 멀티 체인 구조인 크로스 체인 구조에 있고, 이더리움 생태계에서 유일한 메인 네트워크 구조에서 다른 모든 체인은 이더리움을 포크하거나 노드를 통해 이더리움을 동기화한다. 이더리움 메인넷의 데이터 보안을 활용하면서 데이터.이 구조는 트랜잭션 및 컨트랙트 운용 프로세스가 사이드 체인에 있고 트랜잭션의 구조가 체인에 있음을 의미하며, 결과 데이터는 이더리움 메인 네트워크에 의해 패키징되어 보안의 증거가 됩니다.

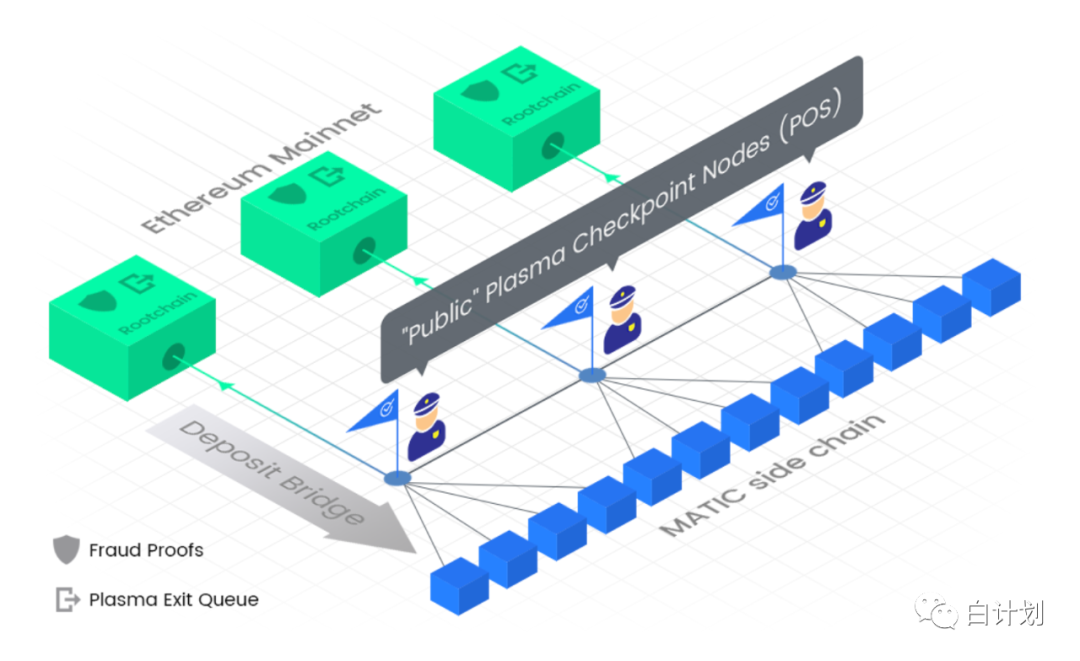

사진은 이더리움 사이드 체인 솔루션인 Matic의 기술 구조를 보여줍니다.

예를 들어 사이드 체인에서 Defi를 실행할 때 ERC20 토큰의 데이터 읽기 및 DEX의 토큰 가격은 모두 Ethereum 체인의 데이터를 기반으로 합니다.

사이드 체인은 레이어 2의 한 유형이며 광범위한 레이어 2 솔루션은 보안을 제공하기 위해 즉, 데이터 확인을 제공하고 체인에서 증명을 생성하기 위해 메인 네트워크가 필요합니다. 여기에 레이어2의 존재는 메인 네트워크의 확장이라는 논리가 있습니다.따라서 레이어2 네트워크가 독립 네트워크인지 또는 합의가 있는지 여부는 주요 설계 목표가 아닙니다. 많은 레이어2 솔루션에는 체인이 없고 스마트만 있기 때문입니다. 계약.이더리움의 샤딩 및 기타 계층 설계

다른 디자인 외에도 체인 간 보호에 대한 현재 이해, 사실 Ethereum 2.0의 샤딩 구조는 매우 분명합니다.구조 분석에서 샤딩은 메인 체인과 서브 체인 구조의 표현이며, 이 구조에서 메인 체인은 최종 확인을 담당하고 보안은 당연히 메인 체인의 책임입니다.앞으로 비콘체인이 이더리움 전체 네트워크의 블록 확인을 담당하게 되면 이더리움의 각 조각, 즉 독립된 영역으로 나누어진 체인은 각자의 작은 원장을 가지게 될 것이고, 그 다음 조각난 체인 간의 통신을 통해 이렇게 하여 총계정원장이 형성되고 비콘체인으로 총계정원장이 패키징됩니다.여기서 샤드체인의 기능은 결과를 계산, 저장, 출력한 후 비콘체인과 통신하여 최종적으로 비콘체인의 총계정원장을 동기화하는 것입니다.이더리움 2.0은 지금 로드맵을 바꾸었지만, 이더리움도 생성된 데이터의 구조를 독립적인 부분으로 나누는 데이터 샤딩을 사용하고 있는데, 이는 체인의 노드를 나누지 않는다는 점을 제외하고는 체인 아래의 샤딩과 유사합니다. .개별 조각의 경우.그림은 오아시스의 레이어드 디자인 아이디어를 보여줍니다.

예를 들어, 합의 계층은 별도로 설계되어 합의 계층이 전체 네트워크의 보안을 담당하고 이러한 계산은 합의 계층 외부의 체인에서 별도로 처리됩니다. 합의 레이어는 Paratime, 즉 별도의 Paratime 체인으로 설계되었으며, 이러한 체인은 자체 원장을 형성하여 합의 레이어에 전달하고 보안은 합의 레이어에 의해 보호됩니다.또 다른 예로, Phala의 합의 레이어 외에 TEE에서 실행되는 독립형 체인 노드이자 각 체인의 조각인 pRuntime이 설계되었습니다.그 데이터의 보안도 데이터에 의해 보호됩니다. 이는 합의 계층에 의해 확인됩니다.암호화 통화 네트워크 기술은 매우 성숙합니다. 수년에 걸친 체인 설계에서 프로젝트 당사자의 솔루션에 대한 이해가 더 나은 인프라와 응용 프로그램을 만들기에 충분하지만 개선할 가치가 있는 것은 체인이 원하는 것을 볼 수 있기 때문입니다. 성공의 여부는 기술이 아니라 체인의 작동에 의해 결정됩니다 체인 작동의 문제는 프로젝트 당사자와 창업가가 여전히 모색하고 있다는 것입니다.