同日異なる運命:AaveがrsETHを採用して約2億ドルの損失、Sparkは撤退して無傷

- 核心的見解:本稿は、AaveとSparkLendが同一資産rsETHに対して取った相反するガバナンス決定と、Kelp DAOクロスチェインブリッジ攻撃事件後の結果を比較することで、2つの異なるDeFiリスク管理哲学を明らかにする:SparkLendは「限界費用と収益」に基づく積極的な引き締めメカニズムであり、Aaveは「市場成長機会」に基づく拡張ロジックである。

- 重要な要素:

- 事件と損失:Kelp DAOクロスチェインブリッジが攻撃を受け、攻撃者は資産裏付けのないrsETHを鋳造してAaveに預け入れ、WETHを借り出した。これにより、Aaveは約1億9500万ドルの潜在的な不良債権リスクに直面し、そのTVLは大幅に減少した。

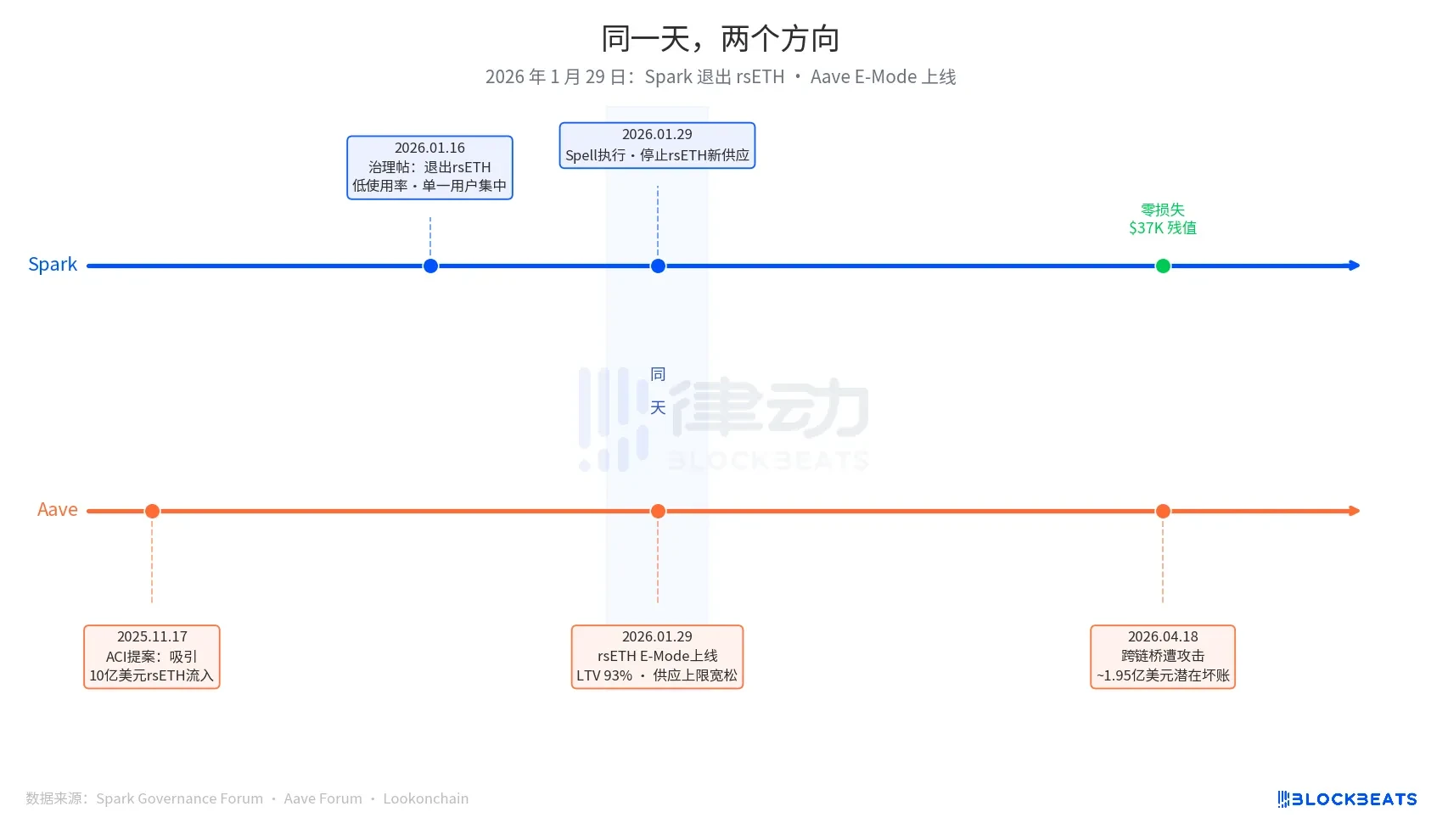

- 意思決定の対比:SparkLendは2026年1月29日、「使用率の低さ」を理由にrsETHの新規供給を自主的に停止した。同じ日、AaveはrsETHのE-Modeを導入し、最大93%のLTVでの担保借入を許可した。

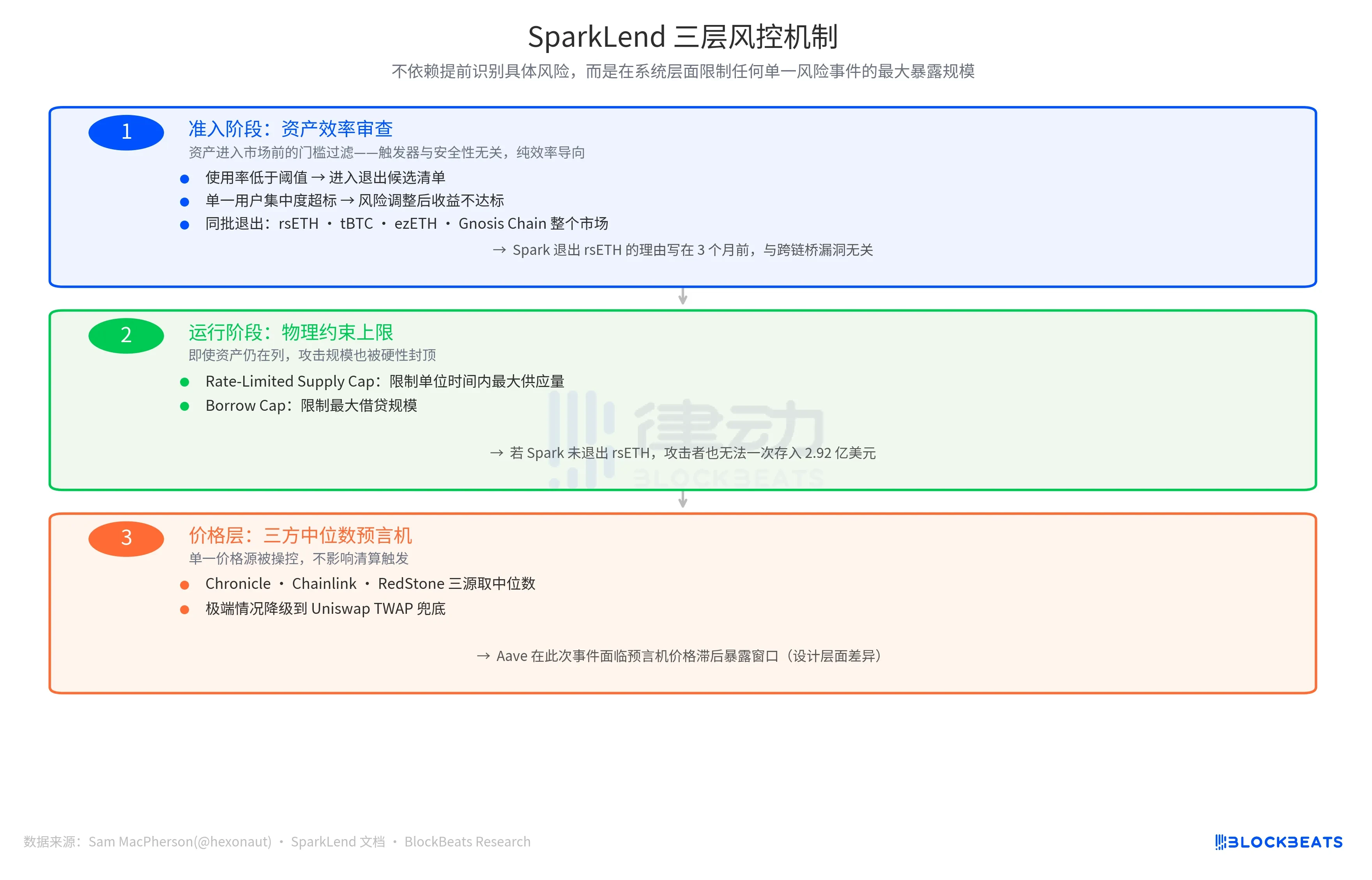

- リスク管理メカニズムの違い:SparkLendには預入/貸出速度制限とハードキャップが設けられており、三方中央値オラクルを採用することで、単一リスクへの最大エクスポージャー規模を体系的に制限している。

- 損失カバーと影響:Aaveの保険資金は潜在的な不良債権の約25%しかカバーできず、損失はステーカー、預金者などが順次吸収することになり、市場のパニックと資金流出を引き起こした。

- 意思決定ロジックの根源:Sparkの決定は資産使用効率と安全余裕に基づく一方、Aaveの決定はWETH利用率の向上と増加資金の誘致を目的としており、両者は事件発生前には合理的なビジネスロジックであった。

4月18日、Kelp DAOのクロスチェーンブリッジが攻撃を受け、攻撃者は実際の資産裏付けのない11.65万枚のrsETHを鋳造し、直ちにAaveに預け入れてWETHを借り出しました。Aave Guardianは数時間以内に緊急凍結を発動しました。Lookonchainのオンチェーン推定によると、Aave V3とV4が直面する潜在的な不良債権は約1億9500万ドルです。

一方、MakerDAO(Sky)エコシステム下のレンディングプロトコルであるSparkLendは、損失を出していません。

これは、SparkのチームがAaveよりも賢いからでも、このクロスチェーンブリッジの脆弱性を事前に見抜いていたからでもありません。SparkがrsETHから撤退した理由は、3ヶ月前のガバナンスフォーラムの投稿に書かれており、ブリッジ契約の安全性とは一切関係がありません。

2026年1月29日は、本記事の核心となる日付です。この日、Sparkは「Spell」と呼ばれるガバナンス操作を実行し、rsETHの新規供給の受け入れを停止しました。同じ日、AaveのrsETH E-Modeが正式に開始され、ユーザーがrsETHを担保としてWETHを借りられるようになり、最高担保率(LTV)は93%に達しました。

一方は撤退、もう一方は拡大。同じ日に行われたのです。

Sparkの撤退決定の出発点は、2026年1月16日にPhoenixLabs(Sparkのエコシステム実行機関)が提出したガバナンス投稿でした。撤退理由は率直で、rsETHの利用率が低く、ほとんどすべての利用量が同じウォレット(オンチェーンアドレス0xb99a)からであり、そのウォレットの保有者はすでにwstETHやweETHなどの代替担保を使用する意思を示していたことです。ガバナンス投稿の原文にはこう書かれています。「rsETHからの撤退は、SparkLendの安全マージンを改善し、リスク調整後の収益を向上させることができます。」これは定期的な資産整理であり、同様に撤退対象となったtBTC、ezETH、Gnosis Chain全体市場の統一された理由も「低利用率」でした。

Aaveの拡大決定の出発点はさらに早く、2025年11月17日にACI(Aave Chan Initiative、Marc Zellerが率いるガバナンス提案機関)が提起した提案に由来します。提案の動機は明確でした。「WETH利用率を回復させ、10億ドルのrsETH流入を期待する。」Chaos Labsは1月にリスクパラメータの確認を完了し、E-Mode LTV 93%、清算閾値95%と決定しました。意思決定に関与した主体には、ACI、Chaos Labs、LlamaRisk、およびAaveコミュニティの投票者が含まれます。これは単一機関の過失ではなく、複数の主体が推進した拡大決定でした。

3ヶ月後、市場が結果を出しました。

Aaveの現在のUmbrella保険メカニズムにおいて、利用可能資金は約5,000万ドルであり、今回の約1億9500万ドルの潜在的な不良債権をカバーできるのはわずか25%です。損失吸収の順序は次の通りです:まずaWETHステーカーが負担し、次にWETH預金者が比例配分で分担し、その後stkAAVEとDAO国庫が続きます。AaveのTVLは264億ドルから198億ドルに下落し、その中にはパニック的な引き出しも含まれています。USDT市場の利用率は数時間で100%に達し、新規借入規模は約3億ドルでした。

SparkのSparkLendにおけるrsETH市場では、現在凍結されている残存価値は3万7300ドル、つまり15.32枚のrsETHです。0xb99aというウォレットは、1月29日に新規供給が禁止された後、ほぼすべてwstETHとweETHに移行しており、ガバナンス投稿の予測と完全に一致しています。

Sparkの共同創設者であるSam MacPherson(@hexonaut)は4月19日に一点を指摘しました。rsETHへのエクスポージャーがないと主張するプロトコルは、実際にエクスポージャーがないことを意味するわけではなく、影響を受けたレンディング市場にユーザーが担保を預けていれば、間接的なエクスポージャーは依然として存在します。Sparkは直接的な損失はありませんが、間接的なリスクはまだ評価中です。

二つのプロトコルが同じ日に正反対の方向の決定を下したことは、SparkとAaveのどちらが正しい決定をしたかという話ではなく、二つのシステムの問題の出発点が全く異なるということです。

Sparkのリスク管理ロジックのトリガーは「限界費用が限界収益を上回るかどうか」です。利用率が閾値を下回る、単一ユーザーの集中度が基準を超える、リスク調整後の収益が基準を満たさない、いずれか一つに該当すれば、その資産は撤退候補リストに入ります。これは、その資産自体に安全リスクがあるかどうかに関係なく、効率性を指向した能動的な引き締めメカニズムです。

Aaveのロジックのトリガーは「市場成長の機会」です。WETH利用率が低く、rsETH市場の規模が十分に大きく、E-Modeが増加資金を惹きつけることができる。この入口から、パラメータの方向性は拡大であり、LTV 93%、供給上限は緩やか、複数のガバナンス主体が共同で推進します。

この二つのプロトコルは全く異なる問いに答えています。「この資産は保有し続ける価値があるか」それとも「この資産はどれだけの増分をもたらすか」。これらの二つの問い方は、リスク事象が発生する前は、どちらも合理的なビジネスロジックであり、発生した後に初めて審判が下るのです。

Sparkの安全な結果には、もう一つの支えがあります。

Sam MacPhersonが4月19日に「rsETHからの撤退」を発表したXの投稿で述べています。「SparkLendには、レート制限付きの預入上限と借入上限が設定されています。そのオラクルメカニズムも三方中央値を採用しています。」この言葉は、Sparkのリスク管理システムのさらに二つの防衛線を示しています。

一つは、運用期間中の物理的制約です。Rate-Limited Supply Capは単位時間あたりの最大供給量を制限し、Borrow Capは最大借入規模を制限します。この二つの設計の意味は、仮にSparkが当時rsETHから撤退していなかったとしても、攻撃者はAaveのように一度に2億9200万ドルのrsETHを預け入れることはできず、損失規模はハードキャップによって圧縮されるということです。

もう一つの防衛線は価格情報層にあり、三方中央値オラクルは、Chronicle、Chainlink、RedStoneという三つの独立した価格ソースの中央値を採用し、極端な状況ではUniswap TWAPにフォールバックします。単一の価格ソースが操作されても、清算の発動には影響しません。これに対して、Aaveは今回の事象で、オラクル価格の遅延によるエクスポージャーウィンドウに直面しました。これは実行レベルの過失ではなく、設計レベルの差異です。

三つの防衛線の設計ロジックは一貫しています:具体的なリスクを事前に特定することに依存せず、システムレベルでいかなる単一のリスク事象に対する最大エクスポージャー規模を制限することです。

最終的な損失額は、Kelp DAOの損失分配スキームに依存します。現在、三つの選択肢が並存しています。全チェーンのrsETH保有者による損失の社会化(不良債権規模の縮小)、L2のrsETH保有者だけが負担(メインネットAaveの不良債権は変わらない)、スナップショットのロールバック(操作難易度が極めて高い)。この数字は、今後数週間で明らかになるでしょう。

しかし、二つの意思決定哲学の結果は、すでに定量化可能です。その差は約1億9500万ドルであり、トリガー日は同じで、同じ日のガバナンス操作に書き込まれました。