暗号インフルエンサーが襲撃され2400万ドルを損失、毒入れか誘拐か?

- 核心的な視点:暗号資産の富がオンチェーンで透明化するにつれ、保有者に対する物理的強要攻撃(「レンチ攻撃」)が急増しており、技術的なセキュリティシステムの外にある人身の安全の脆弱性を露呈し、業界と個人が新たな保護戦略を講じることを迫っている。

- 重要な要素:

- セキュリティ企業CertiKの報告書によると、2025年の「レンチ攻撃」事件は75%急増し、関連損失は4090万ドルを超え、欧州がリスクの最も高い地域となり、フランスの事件数が世界で首位となった。

- 攻撃者は公開されたオンチェーンデータやソーシャルメディアを通じて標的を選別し、典型的な標的には、公開された保有ポジションの個人投資家、業界幹部とその家族、防御が脆弱な場外取引業者などが含まれる。

- 個人の保護の鍵は、資産の分離(「おとりウォレット」の設定など)、物理的なシードフレーズと署名デバイスの隔離、そして公開プラットフォームでの資産やスケジュールの誇示を厳しく避けることにある。

- 機関や大口保有者にとっては、マルチシグネチャー・スキームやタイムロック・コントラクトなどの構造的なツールを採用することで、単一点での強要による送金の難易度を根本的に高めることができる。

- 物理的攻撃の急増は規制当局の関心を引き起こしており、フランスなどの国々では特別立法の議論が始まり、法執行機関もデジタル資産保有者の人身安全に関するガイダンスを更新している。

原文著者:ChandlerZ、Foresight News

「体に打撲傷があり、抵抗はしたが、手足に怪我を負い、斧で傷つけられ、もう何もできなかった。」

2026年3月5日、暗号通貨界のインフルエンサーsillytunaは、非常に短いツイートを投稿し、自身が暴力事件に遭い、約2400万ドル相当のAUSDステーブルコインを失ったと述べ、事件には暴力、武器、拉致、強姦の脅迫が含まれていたと説明した。現在、警察が介入している。

SillytunaはかつてPunk #7523(通称「Covid Alien」)の所有者であり、このNFTは2021年にサザビーズで1,170万ドルで落札され、単一Punkのオークション記録を一時的に樹立した。

このツイートは暗号コミュニティで急速に拡散した。セキュリティ企業PeckShieldは関連するオンチェーン送金を監視し、当初「ポイズニング攻撃」(Poisoning Attack)とマークした。これは偽の類似アドレスでユーザーを騙して送金させる手法である。

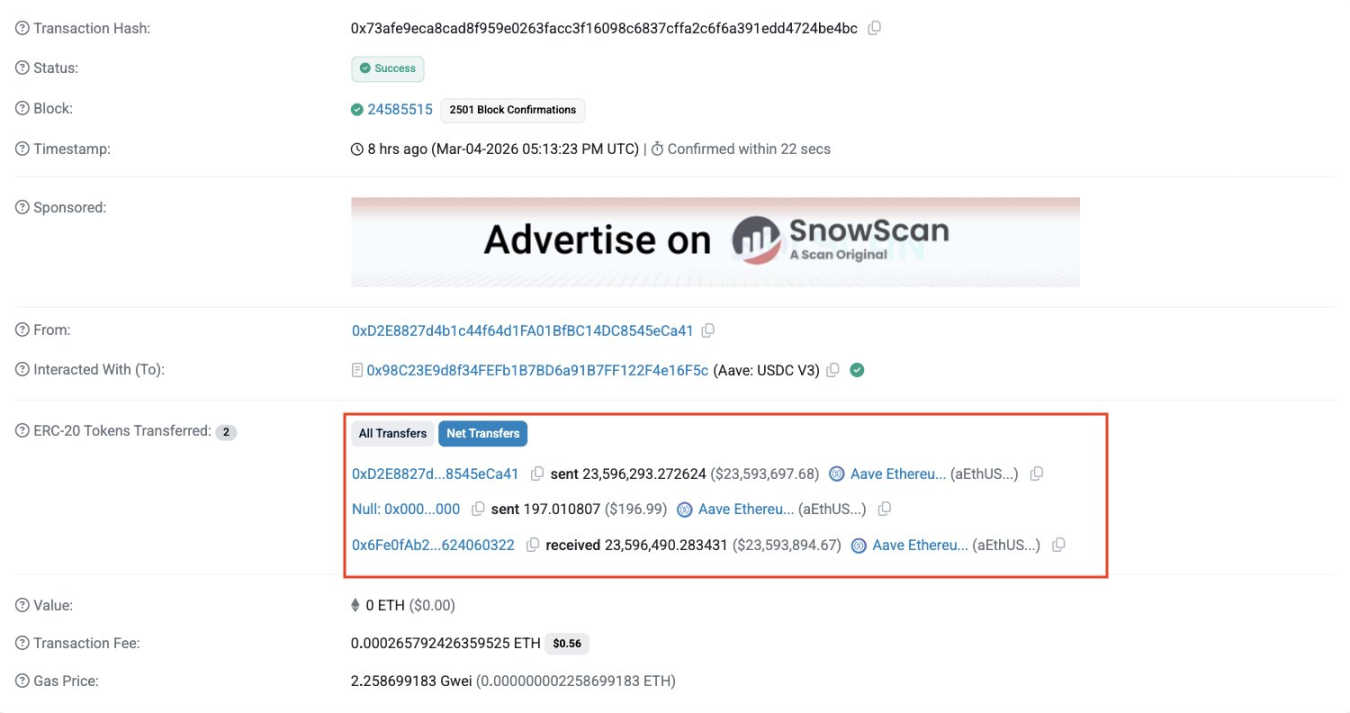

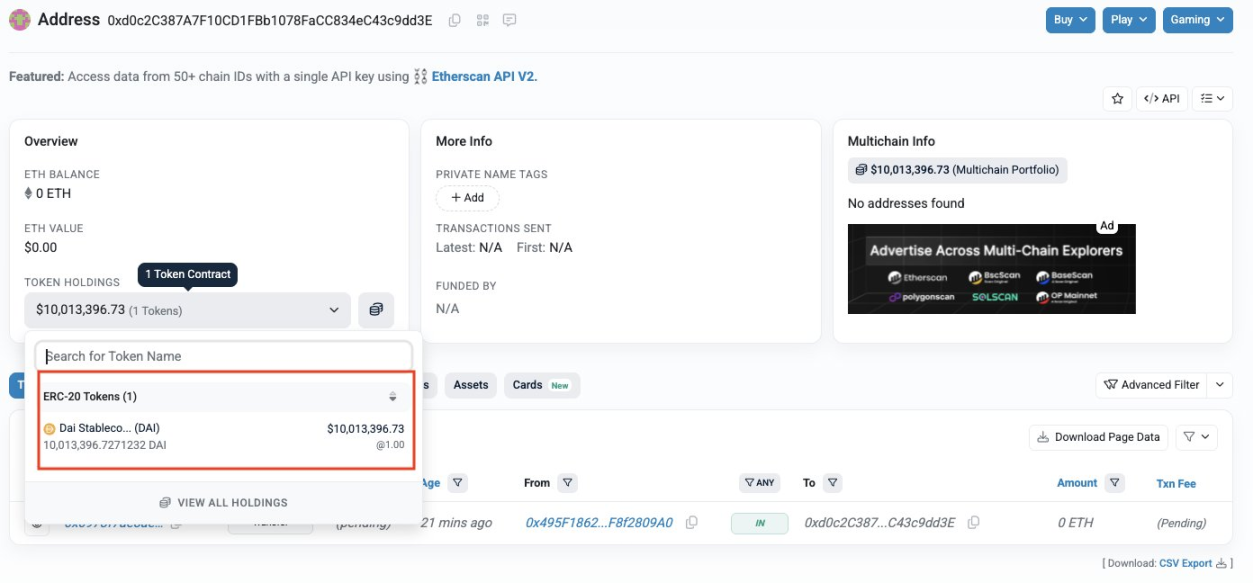

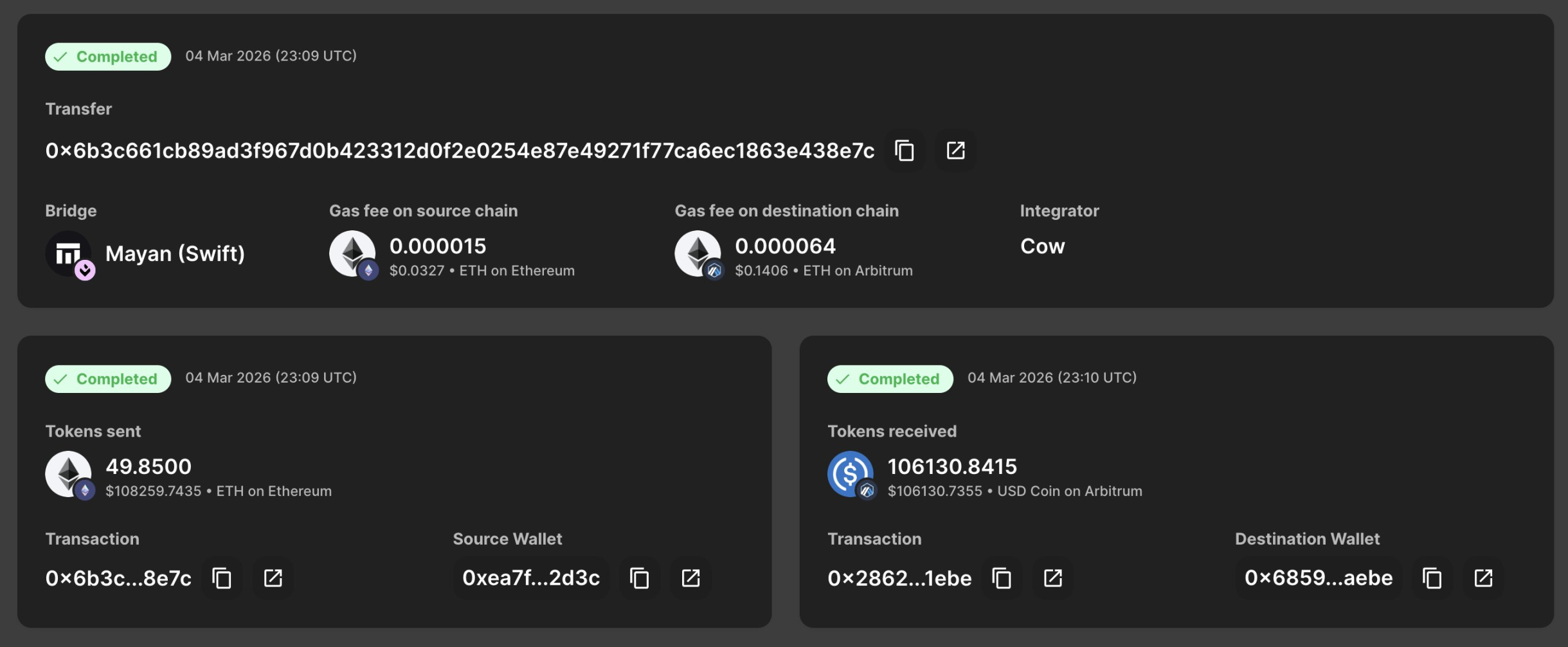

PeckShieldの監視によると、現在約2000万DAIが攻撃者によって管理される2つのウォレット(まだミキシングされていない)に存在する:0xdCA9で始まるアドレス(約1000万ドル)と0xd0c2で始まるアドレス(約1000万ドル)。現在、攻撃者はArbitrumへ少量の資金をクロスチェーンし始めている。

二つの説の間には明らかな矛盾がある。ポイズニング攻撃であれば、被害者は騙されて自発的に送金しており、物理的暴力は必ずしも前提ではない。物理的強要であれば、攻撃者はすでに被害者の実在の身元と住所を掌握していることになる。

現在、事件の詳細は警察の調査確認を待っており、コミュニティ内では「単なる炎上目的の投稿ではないか」という疑問も一部で提起されている。しかし、この事例の最終的な結論がどうであれ、それが引き起こしたパニックは一つのことを物語っている:

暗号資産の富が高度に透明化された今日、一つの誤ったオンチェーンでの露出が、現実の斧と引き換えになる可能性がある。

単なる一例ではない:2025年、物理的攻撃が169%急増

いわゆる「レンチ攻撃」とは、攻撃者が暴力、脅迫、拉致などの物理的手段を用いて、被害者に秘密鍵やパスワードを強制的に引き渡させることを指す。この種の攻撃は技術的な脆弱性に依存せず、暗号資産の背後にいる個人を直接的に狙う。

CertiKが発表した報告書によると、2025年、「レンチ攻撃」は75%急増し、身体的暴力が暗号分野における重要な脅威となっている。

攻撃形態から見ると、報告書は拉致が依然として主要な攻撃経路であり、年間25件発生したと指摘している。直接的な身体的攻撃事件は前年比250%増加し、最も警戒すべき変化の一つとなった。地理的分布では、ヨーロッパが初めて世界でリスクが最も高い地域となった。2025年、ヨーロッパは世界の既知事件の40%以上を占め、その中でフランスで記録された攻撃数は米国を上回り世界首位となった。財務的影響から見ると、2025年に確認されたレンチ攻撃関連の損失は4,090万ドルを超え、前年比44%増加した。

ビットコインセキュリティ企業Casaの最高セキュリティ責任者であり、同時に物理的攻撃事件の長期的な追跡者でもあるJameson Loppは、これまでに225件以上の検証済み事例をカバーするデータベースを維持している。2025年、このリストはかつてない速度で増加し、2026年もこのデータは急速に増加している。

さらに、多くの被害者が恐怖、プライバシーへの懸念、または法執行機関への不信感から沈黙を選択しているため、実際に発生した数はおそらくさらに高い。被害者層は暗号界のエリートをはるかに超え、教師、建設労働者、消防士、そしてその家族にまで及んでいる。

2025年の三つの象徴的な事例

事例1:Ledger共同創業者が拉致され、指を切断される(フランス、2025年1月)

2025年1月、暗号ハードウェアウォレット企業Ledgerの共同創業者David Ballandとその妻が、フランス中部の都市ヴィエルゾンの自宅で拉致され、別々に監禁された。攻撃者はその後、Ledgerのもう一人の共同創業者Eric LarchevêqueにBallandの切断された指の動画を送り、1000万ユーロ相当の暗号通貨の身代金を要求した。

フランスの精鋭警察部隊GIGN(国家憲兵介入部隊)が介入し、Ballandの位置を特定して救出に成功し、その妻は数時間後にバンの中で発見された。支払われた一部の身代金はほぼ全て追跡、凍結、没収された。20歳から40歳までの10人の容疑者が逮捕され、検察官は、有罪が確定した場合、関係者は終身刑に直面すると述べた。

事例2:Paymium CEOの娘がパリの路上で襲撃される(フランス、2025年5月)

2025年5月13日午前、フランスの暗号取引所PaymiumのCEO、Pierre Noizatの娘が幼い孫を連れてパリ11区の路上を歩いていたところ、覆面をした3人の男に遮られ、バンに強引に押し込まれそうになった。

攻撃は白昼、通行人の多い路上で発生し、全過程が監視カメラに記録された。Noizatの娘は必死に抵抗し、そのうちの一つの銃を奪い取り地面に投げ捨てた。通行人がすぐに加勢し、一人の通行人が銃を拾って犯人に向け、もう一人が消火器で犯人らを追い払った。3人の犯人は最終的に慌てて撤退した。

事件が発酵した後、フランス当局はこの未遂拉致を中心に関連する連続事件の調査を開始し、計25人を起訴した。その中には6人の未成年者も含まれていた。この詳細はフランス語メディアで「フランスのメキシコ化」に関する多くの議論を引き起こした。

事例3:元米国警察官による暗号レンチ攻撃(ロサンゼルス、2024-2025年)

2024年末、元ロサンゼルス市警察(LAPD)警察官が、暗号保有者に対して物理的強制を行い、被害者に約35万ドルのビットコインを移転させるよう強要したとして、陪審により有罪と評決された。事件の特殊性は、加害者が法執行の背景を持っていたこと——これは彼が監視を回避する方法、強制を実行する方法について専門的な知識を持っていたことを意味する。

この判決は、「物理的攻撃は街の犯罪者からのみ来る」という固定観念を打ち破ったとして、暗号コミュニティで広く引用されている。

なぜ暗号保有者は特に脆弱なのか、ユーザーは何ができるか?

CertiK報告書の核心的な判断は、攻撃者がリスクと収益の分析に基づいて能動的にターゲットを選別し、「潜在収益が高く、セキュリティ防御が低い」組み合わせを優先的に探しているということだ。この論理は四つの典型的なターゲットタイプを生み出している。

最も直接的なのは、ソーシャルメディアで資産の保有状況を公開している個人投資家で、オンチェーン残高は確認可能だが、セキュリティはほぼゼロである。業界幹部やプロトコル創業者はより高い価値を代表し、通常はセキュリティ対策があるが、外出や公共の場での活動中には依然として露出する。第三のカテゴリーである家族や親友はしばしば見過ごされ、犯罪者は配偶者、子供、または年老いた親が制圧された時、主要ターゲットがどんなセキュリティプロトコルも迂回することを熟知している。また、多くの家族は通常、基本的な運用セキュリティ訓練を欠いており、防護レベルは主要ターゲット本人よりはるかに低い。第四はOTCトレーダーで、攻撃者はオフライン取引を通常の商談に偽装し、被害者が資産証明を示した瞬間に即座に拉致を実行する。

同時に、攻撃監視手段はストーキングからOSINT駆動のデジタル痕跡分析へと進化し、攻撃者は行動の数週間前にターゲットの防御が弱い時間帯を特定する。侵入段階では、配達員や公共事業者を装うことが依然として最も効果的な浸透手段であり、これにより被害者は心理的に無防備になる。室内に入ると、ファラデーバッグや信号妨害装置を配備してデバイスのネットワーク接続を遮断し、被害者を家族から強制的に隔離する。

シードフレーズだけに依存する時代は終わった。人間は依然として、セキュリティシステム全体の中で最も脆弱な単一障害点である。

個人レベルでは、最も重要なステップは「おとりウォレット+コアウォレット」の分離アーキテクチャを構築することだ。おとりウォレットには、合理的に見える少額の資産を保持する必要がある。金額が少なすぎると攻撃者を怒らせ、さらなる暴力を引き起こす可能性がある。強制に遭った時、それは妥協できる出口を提供し、コア資産が触れられないように保護する。同時に、シードフレーズと署名デバイスは決して同じ場所に保管してはならず、理想的な方法はシードフレーズを銀行の貸金庫に預け、住宅内に置かないことだ。

日常行動においては、「自慢しない」ことが基本線であり、公開プラットフォームでウォレットアドレス、資産スクリーンショット、スケジュールを投稿することを避ける。外出時には専用の携帯電話を使用し、最低限のアカウント権限のみを保持し、高価値ウォレットアプリは日常的に持ち歩くデバイスにはインストールしない。高価値取引は専用で持ち出さないコンピューターでのみ行う。

多額の資産を保有する個人や機関に対して、報告書は二つの構造的なツールを提供している:マルチシグスキーム(2/3や3/5など)は、単独者が強制されても送金できる可能性を根本的に排除する。タイムロックコントラクトは、金額の閾値を超える引き出しに強制的な遅延を設定し、外部介入のための時間的余裕を確保する。

これに加えて、CertiKは警戒すべき三種類の警告サインを挙げている。リクエストしていない二段階認証コードを受け取る(攻撃者がすでにあなたのデジタル認証情報を取得し、応答をテストしている可能性を示す)。現実での異常、注文していないのに宅配が来る、住宅に人がいるかどうかを繰り返し確認する嫌がらせ。そして長年連絡を取っていなかった知人から突然連絡があり、オフラインでの会合が必要だと強調する。これら三種類のサインは事例データベースで繰り返し出現しているが、当時の被害者が危険を認識することはほとんどなかった。

これは単なる個人のセキュリティ問題ではない

ビットコイン価格が史上最高値を更新するたびに、Jameson Loppのデータベースには新たなエントリーが追加される。この価格と暴力の相関関係は、彼によってほぼ10年間追跡されてきた。

暗号業界は15年かけて秘密鍵のセキュリティ問題を解決し、ハッカーに攻破されにくいウォレット、プロトコル、マルチシグアーキテクチャを構築してきた。しかし、攻撃者が人間の肉体に向かう時、これらの技術的防衛線は無力になる。

sillytuna事件は現在も議論の余地があるが、それが提起する問題は現実的である:暗号資産の富の透明性が業界の売り点となる一方で、それは同時にある種の人々のために狩猟地図を描いているのではないか?

フランスではすでに、暗号関連の恐喝犯罪に対処するための特別な法的枠組みが必要かどうかの議論が始まっており、英国、シンガポールなどの地域の法執行機関も、デジタル資産保有者の人身安全に関するガイダンスを更新している。

次に斧を持って押しかけられる人は、億万長者である必要はない。単にオンチェーン残高を誰かに見られた普通のユーザーかもしれない。