Bitget不正行為防止月次調査レポート(2025年)

まとめ

仮想通貨詐欺は、AIディープフェイク、ソーシャルエンジニアリング、偽プロジェクトパッケージングといった新たな脅威にさらされる新たな時代を迎えています。Bitget、SlowMist、Ellipticが共同執筆した本レポートでは、2024年から2025年初頭にかけての一般的な詐欺手法を分析し、ユーザーとプラットフォームのための共同防御策を提案しています。

現在最も危険な詐欺の種類は次の 3 つです。

1. ディープフェイクのなりすまし - 合成動画を使用して偽の投資を宣伝する。

2. ソーシャル エンジニアリング詐欺 - 求人検索トロイの木馬、フィッシング ボット、偽の誓約スキームなど。

3. 現代のポンジスキーム - DeFi、NFT、またはGameFiプロジェクトを装っています。

現代の詐欺は、技術的な脆弱性を狙うものから、信頼と心理的な脆弱性を狙うものへと変化しつつあります。ウォレットハイジャックから数百万ドル規模の詐欺まで、攻撃はより個人化、欺瞞的、そして隠蔽的なものへと変化しています。

この目的のために、Bitgetは「詐欺対策ハブ」アクションページを立ち上げ、プラットフォーム保護システムをアップグレードし、SlowMistおよびEllipticと協力して、オンチェーン盗難金追跡、フィッシングネットワーク解体、クロスチェーン詐欺行為マーキングを実現しました。

このレポートには、実際のケース分析、詐欺のレッドラベルリスト、ユーザーおよび組織の保護ガイドラインが含まれています。

核となる結論: AI が誰かを完全に複製できる場合、セキュリティ ラインは質問から始まり、集団防衛で終わる必要があります。

目次

1. コアサマリー

AIを活用した暗号詐欺の脅威の激化の現状と、Bitget、SlowMist、Ellipticの共同対策メカニズム。

2. はじめに:脅威の進化

DeFi の発展、AI の普及、国境を越えた利便性が、詐欺の新たな温床とそれに伴うリスクを生み出している。

3. 現代の暗号詐欺の実態

今日最も危険な詐欺の分析:

3.1 ディープフェイクによるなりすまし

3.2 ソーシャルエンジニアリング戦略

AI裁定ロボット

トロイの木馬型就職活動の罠

ソーシャルメディアフィッシング

アドレスポイズニング攻撃

Pixiuトークン詐欺

偽の誓約金払い戻しプラットフォーム

エアドロップトラップ

3.3 Web3時代のポンジスキーム

4. デジタル防御の強化:Bitget多層セキュリティアーキテクチャ

Bitget のリアルタイム脅威検出、トークンデューデリジェンス、二重監査メカニズム、および 3 億ドルの保護基金の詳細な説明。

5. オンチェーン詐欺追跡と資金フォレンジック(Elliptic)

取引監視、クロスチェーンブリッジ追跡、行動分析によって、盗難金の流れを特定し、ブロックする方法。

6. 保護に関する推奨事項とベストプラクティス(SlowMist 著)

ユーザーと企業のための実践的なガイド: フィッシングの識別から詐欺防止の習慣形成、企業レベルの対応フレームワークまで。

7. 結論:将来のパス計画

暗号セキュリティが孤立した防御からネットワーク耐性へと移行している様子と、Bitget がどのようにして増大する脅威の一歩先を進んでいるかについて説明します。

最先端への洞察:暗号資産詐欺の新たな傾向の解明

1. コアサマリー

2025年1月、香港警察はディープフェイク詐欺グループを摘発し、 31人を逮捕しました。このグループは暗号通貨企業の幹部を装い、 3,400万ドルを詐取しました。これは、第1四半期にアジアで発覚した87件の類似事件のうちの1件に過ぎません(Slow Mist、「2025 Crypto Crime Report」)。そして、これらは紛れもない事実です。シンガポール首相のAI合成動画からマスク氏の「虚偽の承認」まで、ディープフェイクによる信頼攻撃は日常的な脅威となっています。

三者が共同で作成したこの報告書は、暗号資産詐欺が粗雑なフィッシング詐欺からAIを活用した心理操作へと進化してきた経緯を明らかにしています。 2024年の高額詐欺事件の約40%にディープフェイク技術が関与しています。トロイの木馬型ジョブトラップであれ、ポンジ詐欺の「誓約プラットフォーム」であれ、その背後にはソーシャルエンジニアリングによる信頼、恐怖、そして貪欲の巧妙な利用があります。

暗号資産詐欺は単に金銭を盗むだけではありません。業界における信頼の基盤を侵食するものです。

Bitgetのセキュリティシステムは、異常なログイン、フィッシング攻撃、マルウェアのダウンロードなど、日々多数の信頼を悪用する行為を阻止しています。そのため、不正対策センターを立ち上げ、アクティブな保護ツールを開発し、SlowMistやEllipticといった世界をリードするプラットフォームと連携して、不正ネットワークを解体し、盗難された資金を追跡しています。

本レポートは、脅威の進化をマッピングし、現在最もリスクの高い戦術を明らかにし、ユーザーと組織のための実用的な防御戦略を提供します。AIが誰の顔でも複製できるようになった今、セキュリティ対策は根本的に懐疑的なものにならざるを得ません。

2. はじめに:脅威の進化

仮想通貨の国境を越えた性質は、その最大の強みであると同時に、最大のリスクでもあります。分散型プロトコルにロックされている総額が980億ドルを超え、機関投資家の参加が拡大する中、イノベーションを推進するテクノロジーが、仮想通貨詐欺の新たな波をも引き起こしています。

これはもはや、過去の基本的なフィッシング攻撃とは異なります。詐欺の規模と巧妙さは、2023年から2025年にかけて劇的に増大します。2024年には、世界中のユーザーが詐欺によって46億ドル以上を失い、前年比24%の増加となります(Chainalysis、「2025年暗号犯罪レポート」)。ディープフェイクによるなりすましから、「ステーキング収入」を装ったポンジ・エコシステムまで、詐欺師はAI、心理操作、ソーシャルプラットフォームを駆使して、経験豊富なユーザーを欺いています。

3つの主な攻撃方法:

ディープフェイクは、偽のプラットフォームを推奨する著名人になりすまします。

トロイの木馬による求人クイズやフィッシング ツイートなどのソーシャル エンジニアリング詐欺。

DeFi/GameFi/NFT パッケージ詐欺などのポンジスキームの亜種。

最も憂慮すべきは、心理操作のエスカレーションです。被害者は単に騙されるだけでなく、徐々に説得されていきます。詐欺師はパスワードを盗むだけでなく、行動の盲点に基づいて罠を仕掛けます。

もちろん、防衛システムも同期して進化しており、エコシステム内での共同イノベーションが加速しています。

Bitget の行動分析システムは疑わしいパターンをリアルタイムで検出し、Elliptic のクロスチェーンフォレンジックは複数のチェーン資産を追跡し、SlowMist の脅威インテリジェンスはアジアのフィッシング詐欺集団の撲滅に役立ちます。

このレポートでは、実際の事例、現地調査、サードパーティの運用データを統合して、現在の資産損失の主な原因を分析し、ユーザー、規制当局、プラットフォーム向けの対策を示します。

不正行為の手口は進化し続けていますが、防御策も同様に進化しています。本レポートでは、具体的な解決策について詳しく説明します。

3. 現代の暗号資産詐欺の実態:2024~2025年のトップ10詐欺

ブロックチェーン技術の普及と暗号資産の価値向上に伴い、詐欺行為はより複雑化、隠蔽化、巧妙化しており、「ハイテクな偽装+心理操作+オンチェーン誘導」という新たな特徴を呈しています。過去2年間、詐欺師たちはAI、ソーシャルエンジニアリング、そして従来の詐欺モデルを融合させ、より欺瞞的で破壊的な詐欺エコシステムを構築してきました。その中でも、ディープフェイク、ソーシャルエンジニアリング、そしてポンジスキームの亜種が最も蔓延しています。

3.1 ディープフェイク:信頼システムの崩壊

生成AIは、2024年から2025年にかけて、ディープフェイク技術を用いた信頼に基づく詐欺という、新たなタイプの信頼詐欺を生み出すでしょう。攻撃者はAI合成ツールを用いて、著名なプロジェクト創設者、取引所の幹部、コミュニティのKOLの音声や動画を偽造し、ユーザーを欺きます。偽造された素材は、多くの場合本物と見分けがつかないほどです。標的の表情や声を模倣し、背景に「公式ロゴ」が映った動画を生成することもあり、一般ユーザーにとっては真贋を見分けるのが困難です。典型的なシナリオは以下のとおりです。

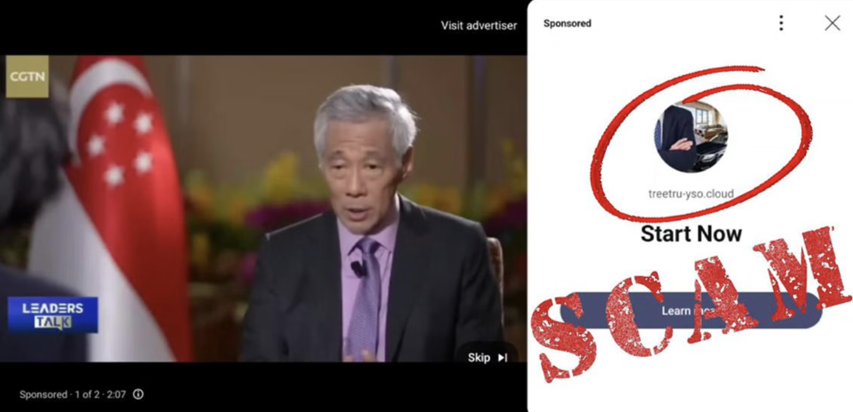

(1)有名人のディープフェイクプロモーション投資

詐欺師はディープフェイク技術を駆使して、簡単に「有名人に宣伝を依頼」します。事例:シンガポールのリー・シェンロン首相とローレンス・ウォン副首相も、「政府公認の暗号化プラットフォーム」を宣伝するためにディープフェイク動画に利用されました。

https://www.zaobao.com.sg/realtime/singapore/story20231229-1458809

テスラのCEOマスク氏は、偽の投資インセンティブ詐欺に繰り返し関与していると非難されている。

https://www.rmit.edu.au/news/factlab-meta/elon-musk-used-in-fake-ai-videos-to-promote-financial-scam

このような動画は、X、Facebook、Telegramなどのソーシャルメディアプラットフォームを通じて広く拡散されています。詐欺師は多くの場合、コメント機能を無効化することで「公式の権威」を装い、ユーザーを騙して悪意のあるリンクをクリックさせたり、特定のトークンに投資させたりします。この攻撃手法は、ユーザーが「権威」や「公式チャンネル」に対して抱く本来の信頼感を悪用しており、非常に巧妙です。

(2)本人認証の回避

詐欺師はAIを利用して動的な顔動画(音声コマンドに応答できるもの)を偽造し、それを被害者の写真と組み合わせて取引所やウォレットプラットフォームの本人認証システムを突破し、アカウントを乗っ取って資産を盗みます。

(3)仮想ID投資詐欺

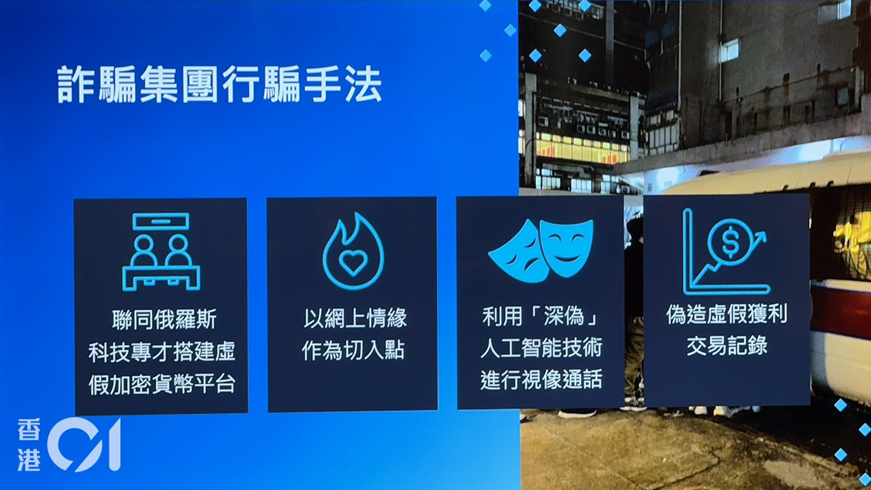

2024年から2025年にかけて、香港警察とシンガポール警察は、複数のディープフェイク詐欺グループを相次いで摘発しました。例えば、2025年初頭には、香港警察が3,400万香港ドルに上る事件で31人の容疑者を逮捕しました。被害者はシンガポール、日本、マレーシア、その他のアジア諸国・地域に広がっていました。犯罪組織の特徴:

豊かな仮想アイデンティティと背景を構築するためにメディア専攻の卒業生を採用する。

Telegram 上に多数のフィッシング グループを作成し、「高学歴で、穏やかで、友好的な性格」を持つターゲットにアプローチします。

「友達を作る→投資を誘導する→現金引き出しを妨げる」というレトリックを通じて、ユーザーを偽のプラットフォームに投資するように誘導する。

偽造されたチャット記録/カスタマー サービスの会話/収益のスクリーンショットを使用して、本物らしさと偽りの信頼感を作り出す。

「コンピューティングパワーの活性化」や「退会審査」を口実に、継続的なチャージを誘導する(ポンジ構造)。

https://user.guancha.cn/main/content?id=1367957

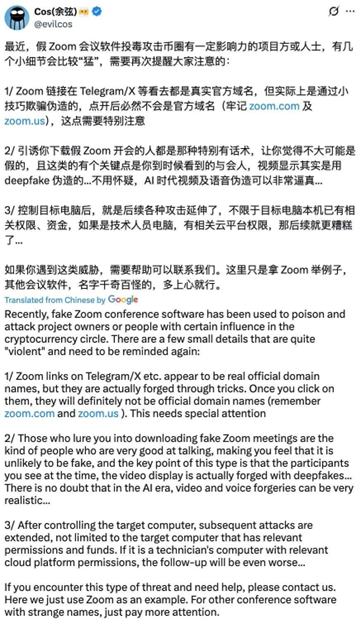

(4)ディープフェイク+ズームフィッシング

詐欺師はZoomを装い、偽の会議招待リンクを送信し、ユーザーを騙してトロイの木馬を含む「会議ソフトウェア」をダウンロードさせます。会議の「参加者」は、ディープフェイク動画を使用して幹部や技術専門家になりすまし、被害者を操作してクリックさせたり、承認や送金を促したりします。デバイスが制御されると、詐欺師はデバイスを遠隔操作し、クラウドデータや秘密鍵を盗み始めます。

https://x.com/evilcos/status/1920008072568963213

技術的な観点から見ると、詐欺師は Synthesia、ElevenLabs、HeyGen などの AI 合成ツールを使用して、数分で高解像度のオーディオとビデオを生成し、X/Telegram/YouTube Shorts などのプラットフォームを通じて拡散します。

ディープフェイク技術はAIによる詐欺の中核要素となっています。AI時代において、視覚・聴覚コンテンツの信頼性は著しく低下しています。ユーザーは、資産運用に関する「権威ある情報」を複数のチャネルを通じて検証し、「見慣れた顔や声」を盲目的に信じ込まないようにする必要があります。同時に、プロジェクトチームはAIによる偽造がもたらすブランドリスクを認識し、独自かつ信頼性の高い情報発信チャネルを確立するか、オンチェーン署名ブロードキャストによる身元認証を利用するなど、メカニズムの観点から偽造攻撃に対抗する必要があります。

3.2 ソーシャルエンジニアリング戦略:心理的脆弱性を悪用する

ハイテクな手段を補完するのが、ローテクながらも非常に効果的なソーシャルエンジニアリング攻撃です。人間性は最も弱点であり、見落とされやすい要素であるため、多くのユーザーはソーシャルエンジニアリングの脅威を過小評価しがちです。詐欺師は、偽装、誘導、脅迫などの手段を用いてユーザーの行動を操作し、ユーザーの心理的な弱点を突いて徐々に詐欺目的を達成しようとします。

(1)AIアービトラージロボット詐欺

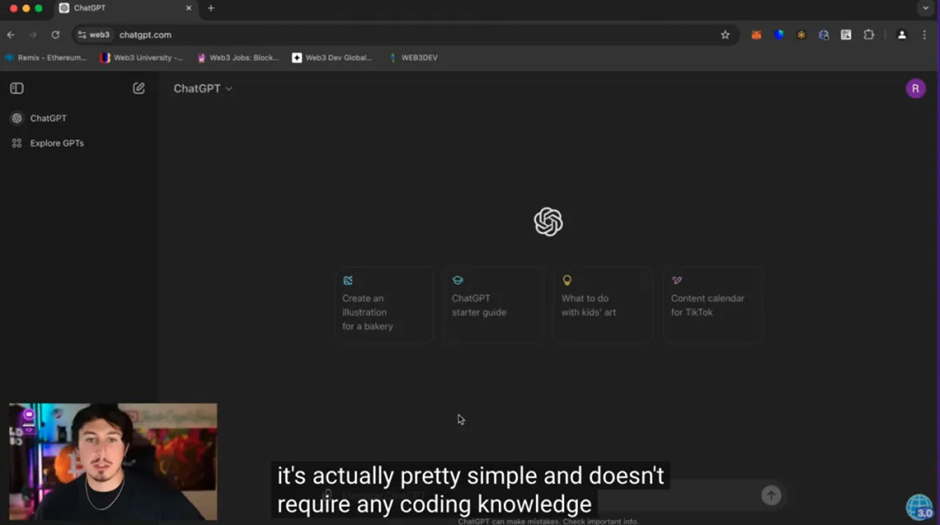

AIは生産性を向上させる代表的なテクノロジーとなっており、詐欺師たちはすぐにこのトレンドに飛びつき、詐欺に「ChatGPT生成」(最先端で信憑性があるように聞こえる流行語)というラベルを付けて、ユーザーの警戒を緩めています。

詐欺は通常、詳細な動画チュートリアルから始まります。動画の中で、詐欺師は、裁定取引ロボットのコードはChatGPTによって生成されており、Ethereumなどのブロックチェーンにデプロイでき、新規トークンのリリースと価格変動を監視し、フラッシュレンディングや価格差を利用して裁定取引を行うことができると主張しています。そして、「ロボットがすべての論理演算を自動的に完了するので、あなたは利益が出るのを待つだけです」と強調しています。この発言は、「人工知能=簡単に儲かる」という多くのユーザーの先入観と非常に一致しており、警戒心をさらに薄めています。

詐欺師は、ユーザーの技術的なハードルを下げるようなパッケージ言語を用いて、高度にシミュレートされたRemix IDEインターフェース(実際には偽のページ)にユーザーを誘導します。インターフェースだけでは、本物と偽物の区別は困難です。ユーザーは、いわゆる「ChatGPTが作成したコントラクトコード」を貼り付けるよう求められます。デプロイが完了すると、初期裁定元本としてコントラクトアドレスに初期資金を投入するよう指示され、詐欺師は「投資額が多ければ多いほどリターンが高くなる」とほのめかします。ユーザーがこれらの手順を完了し、「開始」ボタンをクリックすると、待っているのは継続的な裁定利益ではなく、資金の回収不能です。なぜなら、ユーザーがコピー&ペーストしたコードには、既に詐欺ロジックが含まれているからです。コントラクトがアクティベートされると、チャージされたETHは詐欺師が設定したウォレットアドレスに即座に送金されます。つまり、この「裁定システム」全体は、本質的に美しくパッケージ化された金儲けツールなのです。

SlowMistの分析によると、この種の詐欺は「広い網、小さな餌」戦略を用いており、1人のユーザーに数十ドルから数百ドルの損失をもたらしています。1人のユーザーから詐取される金額は比較的少額ですが、詐欺師はチュートリアルを大規模に拡散し、多くのユーザーを騙すことで、安定して多額の不法利益を得ることができます。被害者1人あたりの損失額は大きくなく、操作は直接的な詐欺行為ではなく「自律的に完了」しているように見えるため、ほとんどの被害者は沈黙を守り、それ以上の調査を行いません。さらに懸念されるのは、これらの詐欺は簡単に新しい装いで再開できることです。ロボット名を変更したり、ページテンプレートをいくつか変更したりするだけで、詐欺師は再びオンラインに戻り、詐欺行為を続けることができます。

その他のソーシャルエンジニアリング戦術としては、トロイの木馬による就職活動の罠、偽の面接プログラミング課題、ツイートやTelegramのプライベートメッセージへのフィッシングリンク、類似のアドレスポイズニング攻撃、「Pixiu Plate」トークンの販売阻止、ステーキングプラットフォームを装ったリベート詐欺などが挙げられます。これらの攻撃は、信頼(プライベートチャットでのやり取り)、貪欲(高利回りの約束)、または混乱(偽のインターフェースやチャット記録)を巧みに利用し、常にパッケージを変更することで、ユーザーに積極的に協力させながら、巧妙な方法で資金を失わせます。

3.3 ポンジスキーム:新しいボトルに入った古いワイン

暗号資産エコシステムは急速に発展しており、従来のポンジスキームもそれに追随し、消滅には至っていません。オンチェーンツール、ソーシャルバイラルの成長、AIによるディープフェイクといった技術を駆使し、「デジタル進化」を遂げています。これらの詐欺は通常、資金調達、流動性マイニング、あるいはプラットフォームコインのステーキングを目的として、DeFi/NFT/GameFiプロジェクトを装います。しかし、本質的には依然として「古い負債を新たな資金で補填する」ポンジスキームであり、キャッシュフローが途絶えたり、運営者が資金を持ち逃げしたりすれば、破綻に至ります。

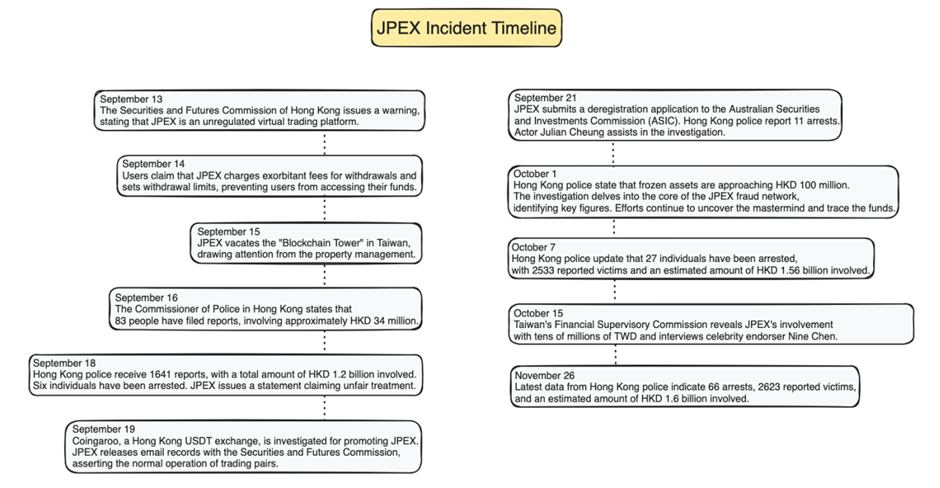

2023年に香港を揺るがしたJPEX事件は、その典型例と言えるでしょう。このプラットフォームは「グローバル取引所」を標榜し、オフライン広告や著名人の起用などを通じてプラットフォーム通貨JPCを宣伝し、「高収益かつ安定した収益」を謳い、規制当局の認可や情報開示の欠如にも関わらず、多くのユーザーを獲得しました。2023年9月、香港証券先物取引委員会は同プラットフォームを「極めて疑わしい」プラットフォームと認定し、警察は「鉄門作戦」で多数の人物を逮捕しました。2023年末時点で、この事件の被害総額は16億香港ドルに達し、被害者数は2,600人を超えており、香港史上最大級の金融詐欺事件の一つとなる可能性があります。

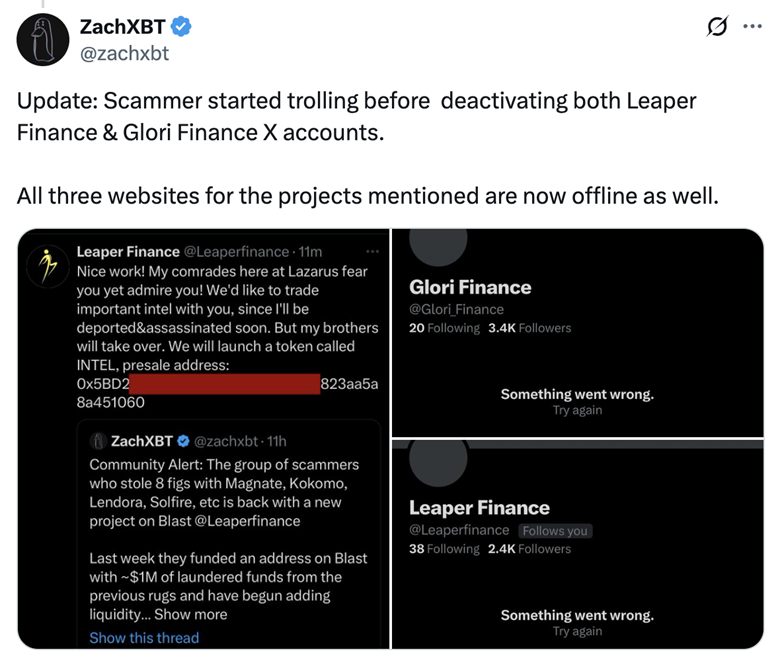

さらに、オンチェーンポンジプロジェクトの典型的なモデルも進化しています。2024年、ブロックチェーンアナリストのZachXBTは、Blastチェーン上でLeaper Financeプロジェクトを展開した詐欺グループを摘発しました。このグループは、Magnate、Kokomo、Solfire、Lendoraなどのプロジェクトを運営し、数千万ドルを盗み出していました。彼らは身分証明書や監査報告書を偽造し、資金を事前にロンダリングし、オンチェーンデータを人為的に増加させることで、ユーザーを誘い込みました。TVLが数百万ドルに達すると、彼らはすぐに流動性を引き出し、資金を持ち逃げしました。

さらに衝撃的なのは、このギャングがBase、Solana、Scroll、Optimism、Avalanche、Ethereumなど複数の主流チェーンを繰り返し標的にし、急速な「スキンの変更とブランド変更」というローテーション詐欺の手法を用いてきたことだ。

例えば、Baseチェーンに展開されたZebraレンディングプロジェクトのTVLは、かつて31万ドルを超えました。また、ArbitrumではGlori FinanceプロジェクトのTVLが140万ドルに達しました。どちらのプロジェクトもCompound V2のフォークです。これらのプロジェクトは、Crolend、HashDAO、HellHoundFiといった他の詐欺から搾取した資金をシード資金として利用し、詐欺の閉ループを形成していました。

従来のポンジスキームと比較して、デジタル詐欺には次のような新しい特徴があります。

より巧妙な技術的偽装:オープンソース契約/NFT パッケージング/オンチェーンデータ蓄積を使用して「技術革新」の幻想を作り出し、これらが合法かつ準拠した DeFi 製品であるとユーザーを誤解させます。

リベート構造は複雑で、資金の流れは「流動性マイニング」「ステーキング報酬」「ノード配当」によって隠蔽されていますが、実際には複数のレベルで資金が抽出され、内部ディスクと外部ディスクが操作されています。

ソーシャル分裂コミュニケーション: WeChat グループ/Telegram チャンネル/KOL ライブ ブロードキャストに依存して新規ユーザーを促進し、典型的なねずみ講コミュニケーション モデルを形成します。

ゲーム化されたインターフェースとID偽造:多くのプロジェクトは、ゲームのUIとNFTプロジェクトのIPを利用して、「若々しく」「正統派」なイメージを作り上げています。中には、AIによる顔変換技術とディープフェイク技術を組み合わせて、プロジェクトの創設者や広報担当者の画像や動画を偽造し、信頼性を高めようとするプロジェクトもあります。

例えば、2025年2月、ハッカーはタンザニアの実業家モハメド・デウジ氏のXアカウントを乗っ取り、ディープフェイク動画を用いて偽トークン「$Tanzania」を宣伝し、数時間で148万ドルを調達しました。同様の偽造手法は、創設者の動画、会議のスクリーンショット、チーム写真の偽造にも広く利用されており、被害者が真贋を見分けることはますます困難になっています。

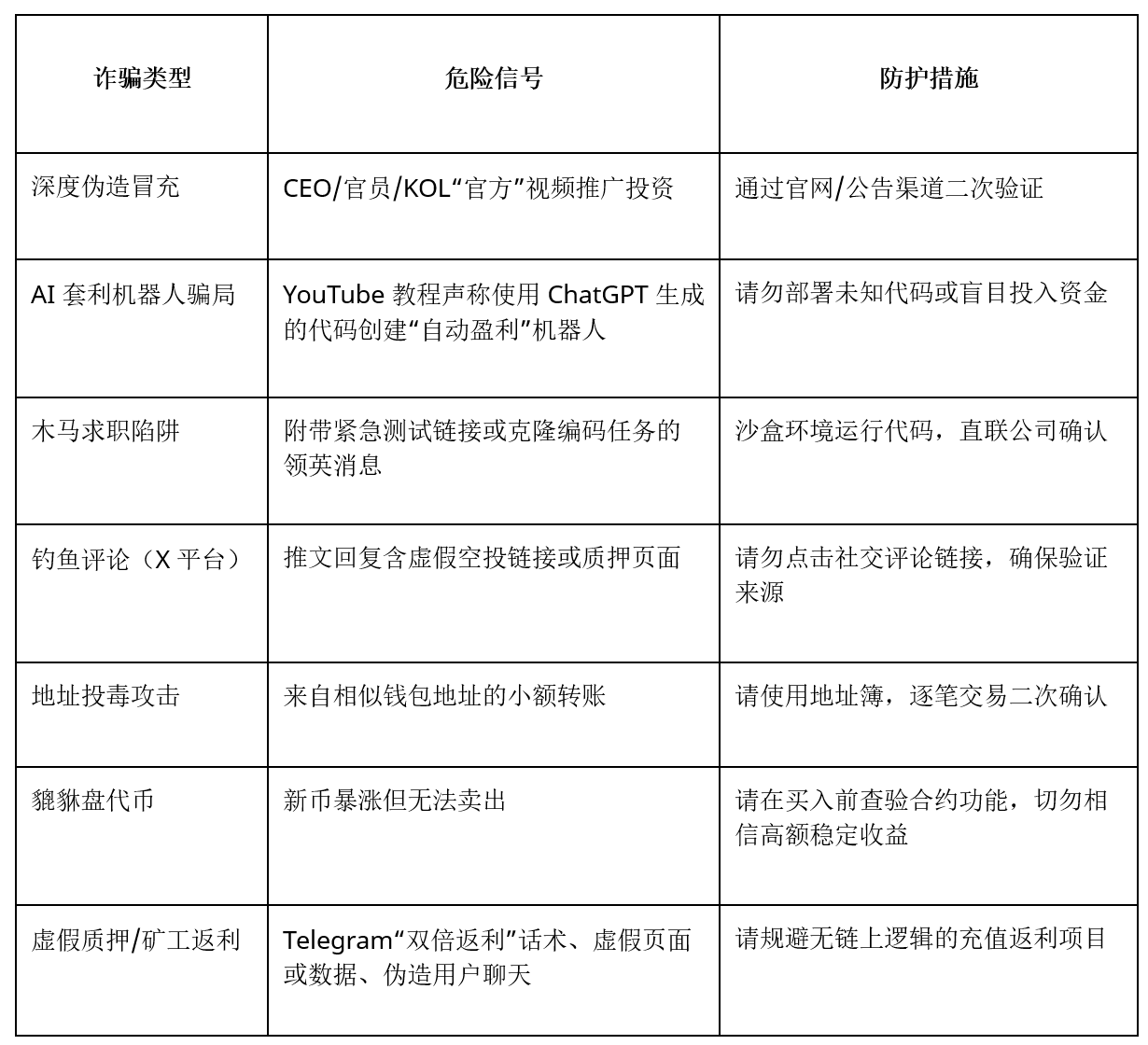

以下の詐欺レッドラベル比較表は、ユーザーの参考のために、主要な警告サインと簡単な防止策をまとめたものです。

安全を保つ方法: LinkedIn、Telegram、メールなど、疑わしい情報源や不明な情報源には注意しましょう。見慣れないコードを実行したり、不明なファイルをインストールしたりしないでください(特に仕事のテストやアプリのデモを装って)。公式サイトをブックマークし、Scam Snifferなどのブラウザプラグインを使用し、不明なリンクにウォレットを接続しないでください。暗号資産の世界における信頼は、受動的に与えられるのではなく、能動的に検証される必要があります。

4. デジタル防御の強化:Bitgetの多層セキュリティアーキテクチャ

ますます複雑化するデジタル資産の脅威に直面し、Bitgetはすべてのプラットフォームユーザーを保護するために設計された包括的なセキュリティフレームワークを構築しました。このセクションでは、アカウント保護、投資審査、資産保護において実施されている戦略的対策についてご紹介します。

1. アカウント保護: 不正アクセスをリアルタイムでブロック

Bitgetは、あらゆる異常なアクティビティを検知し、ユーザーに警告するために、リアルタイム監視ツールをフルセットで提供しています。新しいデバイスからログインすると、フィッシング対策コード、認証コード、ログイン場所、IPアドレス、デバイスの詳細を含む詳細なメール通知がユーザーに送信されます。この即時フィードバックにより、ユーザーは不正アクセスを迅速に検知し、対処することができます。

詐欺行為による衝動的な行動を抑制するため、Bitgetは動的なクーリングオフ期間を設けています。この仕組みは、異常なログイン場所や疑わしい取引などの兆候を検知すると発動し、1~24時間の間、出金を一時的に停止します。これにより、ユーザーはアカウントのアクティビティが正常かどうかを再評価・確認することができます。

さらに、Bitget は公式の検証チャネルを提供しており、ユーザーは通信内容を検証し、フィッシング攻撃を効果的に防ぐことができます。

2. 投資審査:デジタル資産の厳格な評価

暗号資産市場における高リスクトークンの急増を認識し、Bitget は資産をリストするための詳細なデューデリジェンスプロセスを開発しました。これには、プロジェクトチームの包括的な背景調査、トークン経済の詳細な分析、評価および配布モデルの評価、コミュニティ参加の評価が含まれます。

評価の精度をさらに高めるため、Bitgetは2段階のセキュリティ監査システムを導入しました。社内のブロックチェーンセキュリティエンジニアが徹底的なコードレビューを実施し、脆弱性を特定します。同時に、第三者機関によるレビューを実施し、レビューが適切に実施されていることを確認します。

資産のローンチ後も、Bitget独自のオンチェーン監視システムは、取引と契約のやり取りをリアルタイムで監視し続けます。このシステムは、新たなセキュリティ脅威に適応し、脅威モデルを継続的に進化・更新することで、新たなリスクに迅速に対応できるように設計されています。

3. 資産保護:ユーザーの資産を包括的に保護

Bitgetは、セキュリティ強化のため、ホットウォレットとコールドウォレットの両方を使用するデュアルウォレット戦略を採用しています。ほとんどのデジタル資産はオフラインのマルチ署名コールドウォレットに保管されており、サイバー攻撃のリスクを大幅に軽減しています。

さらに、Bitget は、プラットフォーム関連のセキュリティ インシデントが発生した場合にユーザーに補償するための 3 億ドルを超える巨額の保護基金も保有しています。

Bitget Walletユーザー向けに、プラットフォームにはフィッシングサイトアラート、組み込みの契約リスク検出ツール、革新的なGetShieldセキュリティエンジンなど、追加のセキュリティ機能が搭載されています。GetShieldは、分散型アプリケーション、スマートコントラクト、ウェブサイトを継続的にスキャンし、ユーザーが操作する前に潜在的な脅威を検出します。

Bitget は、このマルチセキュリティ アーキテクチャを通じて、ユーザーの資産のセキュリティを保護するだけでなく、プラットフォームに対するユーザーの信頼を高め、暗号通貨取引業界のセキュリティ標準のベンチマークを設定します。

5. オンチェーン詐欺資金の追跡とマーキング

本レポートのこれまでのセクションでは、詐欺師がディープフェイクを含む様々な手法で仮想通貨を入手する方法について説明しました。詐欺師は多くの場合、盗んだ資金を送金し、最終的に法定通貨に換金しようとします。こうした資金の流れは追跡可能であり、このプロセスにはブロックチェーン分析ツールが不可欠です。これらのツールは、取引監視、アドレススクリーニング、調査ツールの3つの主要なカテゴリに分類されます。本セクションでは、取引監視ツールが詐欺に関連する資金を検出し、フラグ付けすることで、盗まれた資金の使用をより困難にする方法に焦点を当てます。

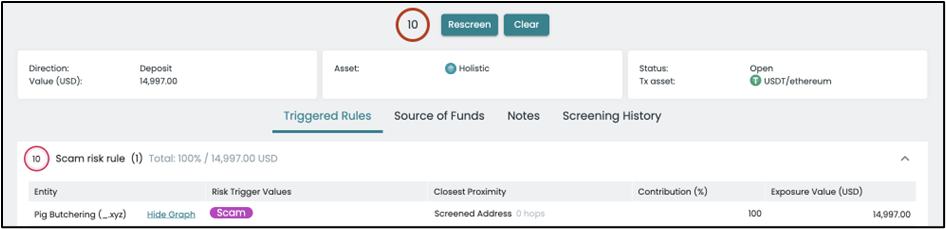

取引監視ツールは、Bitgetなどの暗号通貨取引所で広く採用されています。このツールは、取引の入出力をスキャンすることで潜在的なリスクを特定し、マークを付けます。典型的な適用シナリオとしては、すべてのユーザー入金をチェックして潜在的なリスクを特定することが挙げられます。通常のユーザー入金のほとんどは高リスクとマークされることはなく、資金は自動的に処理され、タイムリーにユーザーのアカウントに入金されます。しかし、入金資金が既知の詐欺アドレスからのものであった場合、資金は高リスクとマークされます。

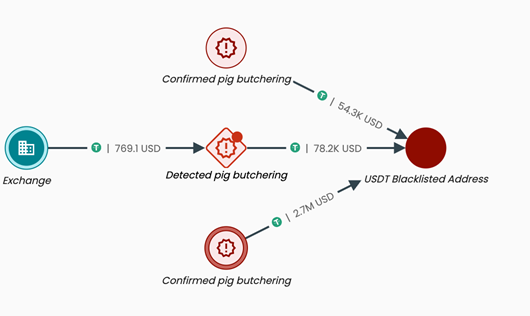

実際のトランザクション監視の事例を見てみましょう。次の図は、トランザクション監視ツールによる仮想通貨取引所におけるユーザーのリチャージ分析を示しています。図に示すように、ある取引所におけるユーザーのリチャージは、「豚殺し」投資詐欺に関連するアドレスへの送金であると特定されました。

ツールは 10/10 という最高のリスク スコアを付与し、手動によるレビュー プロセスを開始します。ユーザーの資金は自動的に入金されず、アクティビティはコンプライアンス チームに引き渡され、手動によるレビューが行われます。

高度な犯罪組織は取引監視メカニズムに精通しており、資金の経路を難読化(隠蔽)するために、特定のオンチェーン操作を頻繁に利用します。典型的な手法は「ファンド・レイヤリング」です。これは、盗んだ資金を複数階層の中間アドレスを介して移動させ、資金源とのつながりを断つことを目的としています。高度な取引監視ツールは、無制限の階層の中間アドレスに侵入し、犯罪活動のための資金源を正確に特定することができます。犯罪組織はクロスチェーンブリッジもますます利用しており、これについては次のセクションで分析します。

5.1 クロスチェーンブリッジ

ここ数年、様々なブロックチェーンが市場に投入されてきました。ユーザーは、特定の暗号通貨や分散型アプリケーション、その他のサービスをホストしているという理由で、ブロックチェーンに惹かれるかもしれません。クロスチェーンブリッジは、ユーザーがチェーン間でほぼリアルタイムに価値を移転することを可能にします。クロスチェーンブリッジの主な利用者は一般のブロックチェーンユーザーですが、詐欺師が盗んだ資金をブロックチェーン間で移動させるためにクロスチェーンブリッジを利用するケースが増えています。詐欺師がクロスチェーンブリッジを利用する主な理由は以下のとおりです。

難読化の機会の獲得:一部の難読化ツールは特定のブロックチェーンのみに対応しています(例:ほとんどのコインミキサーウェブサイトはビットコインのみを処理します)。犯罪組織は、難読化サービスを利用するために標的のブロックチェーンにクロスチェーンし、その後他のブロックチェーンに送金することがよくあります。

追跡の難しさの増大:クロスチェーン送金は資金追跡の複雑さを大幅に増大させます。たとえ捜査官が単一のクロスチェーン行動を手動で追跡できたとしても、クロスチェーン操作を繰り返すことで捜査の進捗は大幅に遅延します。また、資金が分割されている場合、捜査官がすべての手がかりを手動で追跡する実現可能性も低下します(以下の事例は、専用ツールを用いることでシームレスなクロスチェーン資金追跡を実現できることを示しています)。

犯罪組織は、一部の自動取引監視ツールがクロスチェーンブリッジで追跡を停止することをよく知っています。下図の上部は、このようなツールが違法行為を特定する際にクロスチェーンブリッジで追跡を停止することを示しています。その結果、取引所はブリッジアドレスからの資金しか確認できず、以前の経路を追跡できなくなります。下図の下部は、Bitgetが使用するElliptic取引監視ツールを示しています。このツールはクロスチェーンブリッジを自動的に貫通し、資金経路を完全に復元して、関連する違法行為者を摘発します。

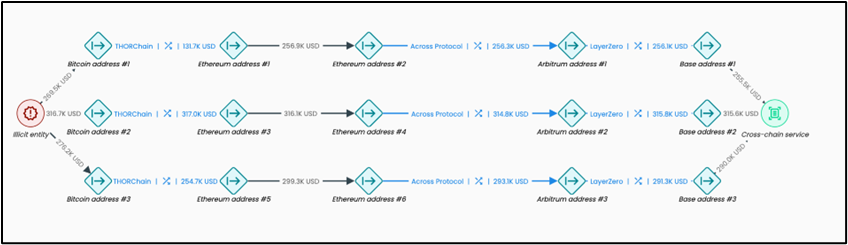

以下のケーススタディでは、違法な組織がさまざまなクロスチェーンブリッジとブロックチェーンを使用して暗号通貨のマネーロンダリングを組織的に試みている方法と、特定のツールを使用してこの活動を特定する方法について説明します。

ケーススタディ: Elliptic の調査ツールから取得した以下のスクリーンショットは、犯罪組織がクロスチェーンブリッジを使用して複数のブロックチェーン間で資金を移動し、最終的にその資金を暗号通貨サービスに預け入れる方法を示しています。

資金はビットコインチェーン(左)からイーサリアムチェーンへ、イーサリアムチェーンへ、イーサリアムチェーンは内部送金用のアドレスを切り替え、アービトラムチェーンへ、そしてベースチェーンチェーンへ、そして最終的に暗号通貨サービスプラットフォームへ入金されます。この画像には、同じパターンを示す他の2つの事例も示されています。完全には表示されていませんが、同じルーチンが10回以上出現しており、マネーロンダリングの組織的な性質を反映しています。

この行為には2つの目的があります。1つは捜査官の追跡を遅らせたり妨害したりすること、もう1つは受取側の取引所が不正な資金源を特定するのを阻止することです。しかし、自動クロスチェーンブリッジ追跡をサポートするブロックチェーン調査ツールは、完全なパスをシームレスに復元できます。クロスチェーン追跡機能を備えた取引監視ツール(Bitgetが使用するEllipticシステムなど)は、資金と犯罪組織との元々のつながりを自動的に特定できます。

5.2 行動とパターンを用いて不正資金を検出する方法

これまでの事例では、既知の違法仮想通貨アドレスラベル(豚殺しアドレスなど)が利用されており、これらは通常、被害者の報告や法執行機関の協力など、複数のチャネルから収集されています。しかし、詐欺の規模の拡大(被害者の報告率の低さなどの要因も相まって)により、すべてのアドレスを網羅することは不可能となっています。

そのため、一部の高度な取引監視ツールでは、行動検出を補助的な防御線として導入しています。システムは行動やパターンを自動的に分析することで、特定のアドレスが不正行為の特徴に合致するオンチェーン操作を実行しているかどうかを推測し、関連するインタラクションを危険とマークすることができます。この種の行動分析は通常、専門的な行動検出モデル(部分的に機械学習技術を使用)によって実行されます。現在、Elliptic Behavior Detectionは15種類以上の不正行為(豚殺しトレイ、アドレスポイズニング、アイスフィッシング攻撃など)を識別でき、その検出機能は拡大し続けています。

以下の例は、行動検出によってユーザーが詐欺アドレスに送金するのをどのように防ぐことができるかを示しています。この例では、詐欺に関連するアドレスが3つあります。一番上と一番下のアドレスは被害者の報告によって特定され、確認されました。真ん中のアドレスは報告されていませんでしたが、行動検出モデルによって詐欺に関連する可能性のあるアドレスとしてマークされました。

その後、当該アドレスは取引所からの送金を受け取りました。取引所が行動検知アラートを有効にしていれば、送金前にリスクを特定し、ユーザー資金の損失を回避できた可能性があります。最終的に、3つの豚殺しアドレスからの資金はすべて同じアドレスに流れ込み、このアドレスは後にTetherの担当者によって凍結され、ブラックリストに登録されました。当該アドレスが保有していたすべてのUSDTも凍結され、関与した資金の違法性がさらに確認されました。

Bitget が Elliptic ブロックチェーン分析ツールに接続した後、リスク傍受率を 99% 向上させた方法については、 ここをクリックしてください。この業界をリードするツールは 50 を超えるブロックチェーンをサポートし、クロスチェーン ブリッジの追跡と動作検出機能を自動化しています。

6. 保護に関する推奨事項とベストプラクティス

絶えず進化する不正行為の手口に直面する中、ユーザーは明確な自己防衛意識と技術的識別能力を確立する必要があります。この目的のために、SlowMistは以下の主要な不正行為対策を提案します。

(1)ソーシャルメディア上の偽コンテンツを識別する能力の向上

コメント欄やグループチャット内のリンクは、たとえ「公式」に見えても絶対にクリックしないでください。ウォレットのバインディング、エアドロップの受け取り、ステーキングといった重要なアクションを実行する際は、必ずプロジェクトの公式サイトまたは信頼できるコミュニティチャンネルで確認するようにしてください。Scam Snifferなどのセキュリティプラグインをインストールして、フィッシングリンクをリアルタイムで検出・ブロックし、誤ってクリックしてしまうリスクを軽減することをお勧めします。

(2)AIツールによってもたらされる新たなリスクに注意する

大規模言語モデル技術(LLM)の急速な発展に伴い、様々な新しいAIツールが登場しています。モデルコンテキストプロトコル(MCP)標準は、LLMと外部ツール/データソースを繋ぐ重要な架け橋となっています。しかし、MCPの普及は新たなセキュリティ課題ももたらしています。SlowMistはMCPセキュリティに関する一連の研究論文を発表し、関連プロジェクトチームに対し、事前に自己点検を行い、防御を強化することを推奨しています。

(3)オンチェーンツールを活用して危険なアドレスやポンジスキームの特徴を特定する

逃亡や詐欺の疑いのあるトークンプロジェクトの場合は、 MistTrackなどのマネーロンダリング対策追跡ツールを用いて、プロジェクト関連アドレスのリスクを確認するか、GoPlusトークンセキュリティ検出ツールを用いて迅速な評価を実施してください。Etherscan/BscScanなどのプラットフォームを利用して、被害者のコメント欄に表示される警告を確認してください。高収益プロジェクトには細心の注意を払ってください。異常に高い収益は、しばしば極めて高いリスクを伴うからです。

(4)「規模の効果」や「成功例」を盲目的に信じてはいけない

詐欺師は、大規模なTelegramグループ、偽のKOLによる推薦、偽の利益獲得のスクリーンショットなどを通じて、利益追求の雰囲気を醸し出すことがよくあります。一般的に、プロジェクトの信頼性は、GitHubコードベース、オンチェーン契約監査、公式サイトのアナウンスといった透明性のあるチャネルを通じて検証されるべきです。ユーザーは、情報源を独自に検証する能力を身につける必要があります。

(5)社会的信頼に基づく「ファイル誘発型」攻撃の防止

ますます多くの攻撃者が、Telegram、Discord、LinkedIn などのプラットフォームを使用して、求人情報や技術テストへの招待を装った悪意のあるスクリプトを送信し、ユーザーを騙して高リスクのファイルを操作させようとしています。

ユーザー保護ガイド:

GitHubなどのプラットフォームからコードをダウンロード・実行することを要求する、疑わしい仕事やフリーランスのオファーには注意してください。必ず会社のウェブサイトやメールで送信者の身元を確認し、「期間限定で高額報酬の仕事」という謳い文句を鵜呑みにしないでください。

外部コードを扱う際には、プロジェクトのソースコードと作成者の経歴を厳格に審査し、検証されていない高リスクプロジェクトの実行は拒否してください。リスクを隔離するため、疑わしいコードは仮想マシンまたはサンドボックス環境で実行することをお勧めします。

Telegram/Discord などのプラットフォームから受信したファイルを扱うときは注意してください。自動ダウンロード機能をオフにし、ファイルを手動でスキャンし、「技術テスト」の名目でのスクリプト実行要件に注意してください。

プラットフォーム間でのパスワードの再利用を避けるために、多要素認証を有効にし、強力なパスワードを定期的に変更します。

不明なソースからの会議招待状やソフトウェアのダウンロード リンクをクリックせず、ドメイン名の信頼性を検証し、公式プラットフォームのソースを確認する習慣をつけてください。

ハードウェア ウォレットまたはコールド ウォレットを使用して大規模な資産を管理し、接続されたデバイス上の機密情報の漏洩を減らします。

新しい悪意のあるプログラムやウイルスを防ぐために、オペレーティング システムとウイルス対策ソフトウェアを定期的に更新してください。

デバイスが感染している疑いがある場合は、直ちにインターネットから切断し、資金を安全なウォレットに移し、悪意のあるプログラムを削除し、損失を最小限に抑えるために必要に応じてシステムを再インストールしてください。

エンタープライズ保護ガイド:

フィッシング攻撃と防御の訓練を定期的に実施し、偽造されたドメイン名や疑わしいリクエストを識別できるように従業員をトレーニングします。

電子メール セキュリティ ゲートウェイを導入して悪意のある添付ファイルを傍受し、コード リポジトリを継続的に監視して機密情報の漏洩を防止します。

技術的な防御と従業員の意識向上を組み合わせたフィッシングインシデント対応メカニズムを構築します。この多層的な戦略は、データ侵害や資産損失のリスクを最小限に抑えるのに役立ちます。

(6)投資判断の「基本原則」を念頭に置く

高収益の約束 = 高リスク:「安定した高収益」または「利益の保証」を主張するプラットフォームは、高リスクのプラットフォームとみなされるべきです。

新規の人材の採用に基づくバイラル成長は典型的な危険信号です。採用リベートの仕組みや段階的な「チーム特典」構造を設定するプロジェクトは、予備的にねずみ講であると判断される可能性があります。

オンチェーン分析ツールを使用して異常な資金の流れを特定する: MistTrack などのプラットフォームは、大量の異常な資金の動きを追跡し、チームのキャッシュアウト パスを分析できます。

監査機関とチームの透明性を確認する:一部のプロジェクトが提供する「偽の監査報告書」や、小規模な監査機関による正式な承認には注意が必要です。ユーザーは、スマートコントラクトが信頼できる第三者機関によって監査され、その報告書が公開されているかどうかを確認する必要があります。

つまり、AI時代の暗号資産詐欺は、単純な「技術的脆弱性の悪用」から「技術的+心理的」な二次元的な操作へと進化しています。ユーザーは、技術的な識別能力を向上させるとともに、心理的な防御を強化する必要があります。

もっと検証し、衝動を抑えましょう。「知り合い、権威あるビデオ、公式の経歴」があるからといって警戒を緩めないでください。

質問を増やし、転送を減らす: 資産の運用に関しては、基礎となるロジックを徹底的に調べ、ソースを検証し、安全性を確認してください。

貪欲を避け、常に懐疑的になりましょう。プロジェクトの「保証された利益」の約束が魅力的であればあるほど、より警戒する必要があります。

SlowMistの創設者であるCos氏が執筆した「ブロックチェーンダークフォレストセルフヘルプマニュアル」を読んで、ブロックチェーンにおける基本的な不正対策スキルを習得し、自己防衛力を強化することをお勧めします。盗難が発生した場合は、SlowMistチームに支援を求めることができます。

誘惑とリスクに満ちたデジタル時代のリスクの波の中で、資産の安全を守るためには、詐欺のメカニズムを徹底的に理解し、情報識別力を高め、セキュリティツールの認識を強化し、運用習慣を標準化することが必要です。セキュリティ対策は一度で完了することはなく、継続的な注意が必要です。完全な認知システムと基本的な防御習慣を構築することこそが、デジタル時代を着実に前進し、詐欺の罠を回避するための唯一の道しるべとなるのです。

7. 結論:将来のパス計画

5 年前、詐欺防止とは「疑わしいリンクをクリックしない」ことを意味していましたが、現在は「百聞は一見に如かず」を意味します。

AIによる偽動画、偽の採用プロセス、トークン化されたポンジスキームが、信頼をユーザーへの危害の手段に変えてしまう時、暗号資産セキュリティの次の段階は、インテリジェントテクノロジーだけでなく、集団的な防御を必要とします。Bitget、SlowMist、Ellipticは、脅威インテリジェンスの共有、自動資金追跡、そしてエコシステム間のリスクタグ付けを通じて、共同防御ネットワークを構築しています。

結論は明らかです。セキュリティは個別の対策に頼ることはできず、ネットワーク化された継続的なユーザー中心のシステムを構築する必要があります。

この目的のために、Bitget は次の 3 つの主要な方向で前進するために全力を尽くします。

AI レッドチーム攻撃および防御訓練:新しい詐欺の方法をシミュレートして、システムの脆弱性をテストします。

コンプライアンス データ コラボレーション ネットワーク:規制当局やコンプライアンス パートナーと協力して、インテリジェンス共有エコシステムを構築します。

セキュリティ教育の促進:不正行為対策センターを通じて、ユーザーにリアルタイムの脅威認識機能を提供します。

詐欺師は進化を続けており、私たちもアップグレードと改善を重ねていく必要があります。この業界において、最も貴重な通貨はビットコインではなく、信頼です。

完全なレポートをダウンロードするには、ここをクリックしてください。