数十万の U が盗まれ、TG Bot プレイヤーを標的とした新たな資産詐欺の全過程が明らかに

元の作成者: Box | 826.eth (X: @BoxMrChen )

最近、理由もなく秘密鍵が盗まれたと私のところに来る友人が増えています。正直に言うと、信じられません。しかし、さまざまな調査を行った結果、彼らは実際には非常に明白な特徴を持っていることがわかりました。調査と要約を経て、最終的に完全なプロセス チェーンを要約しました。何かインスピレーションを与えていただければ幸いです。

1.自動で網を張る

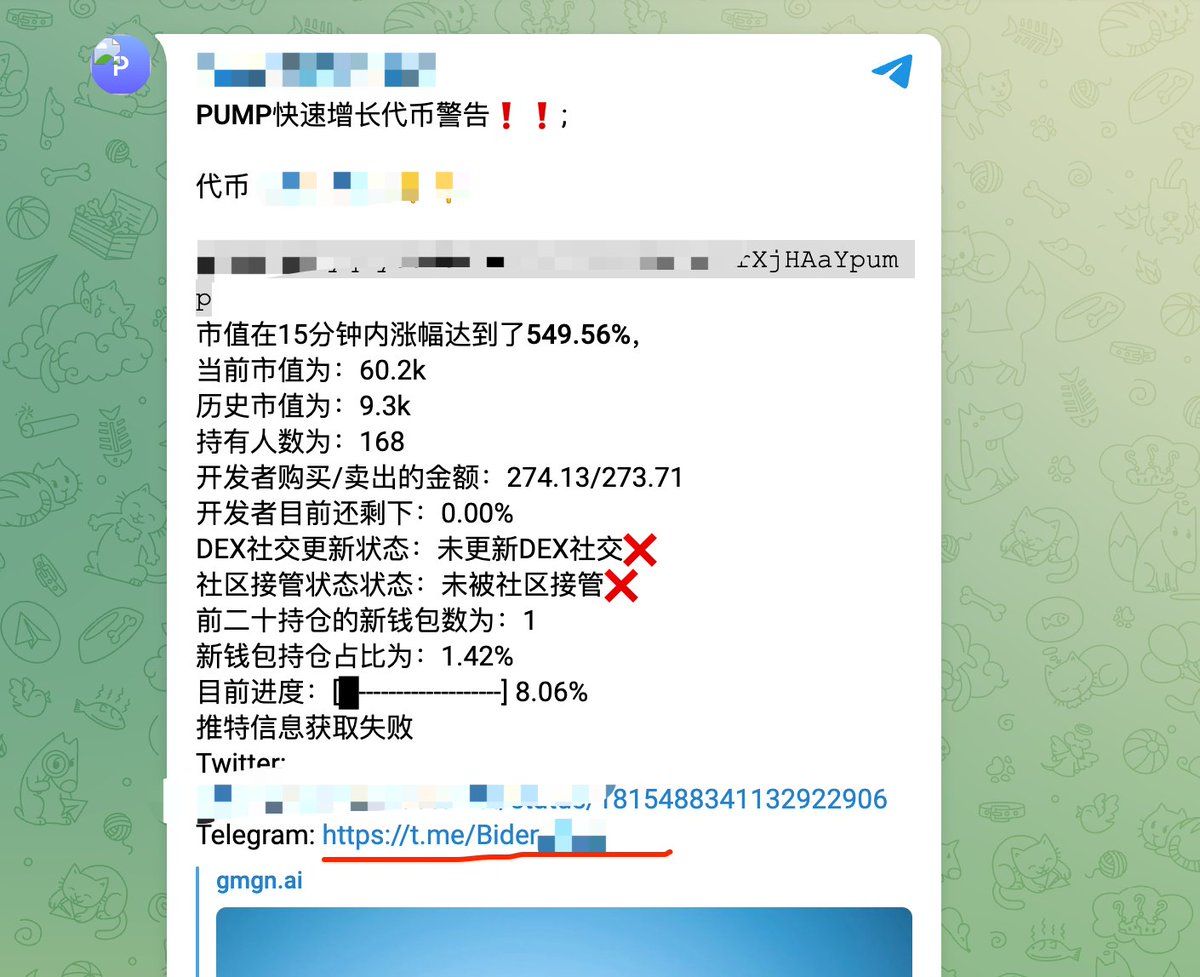

Sol のエコシステムの急速な成長に伴い、現在では非常に洗練され、分析用に大量の情報を取得できる自動監視ロボットが多数存在しており、攻撃者はこれを最初に利用しました。

例を挙げて説明しましょう。

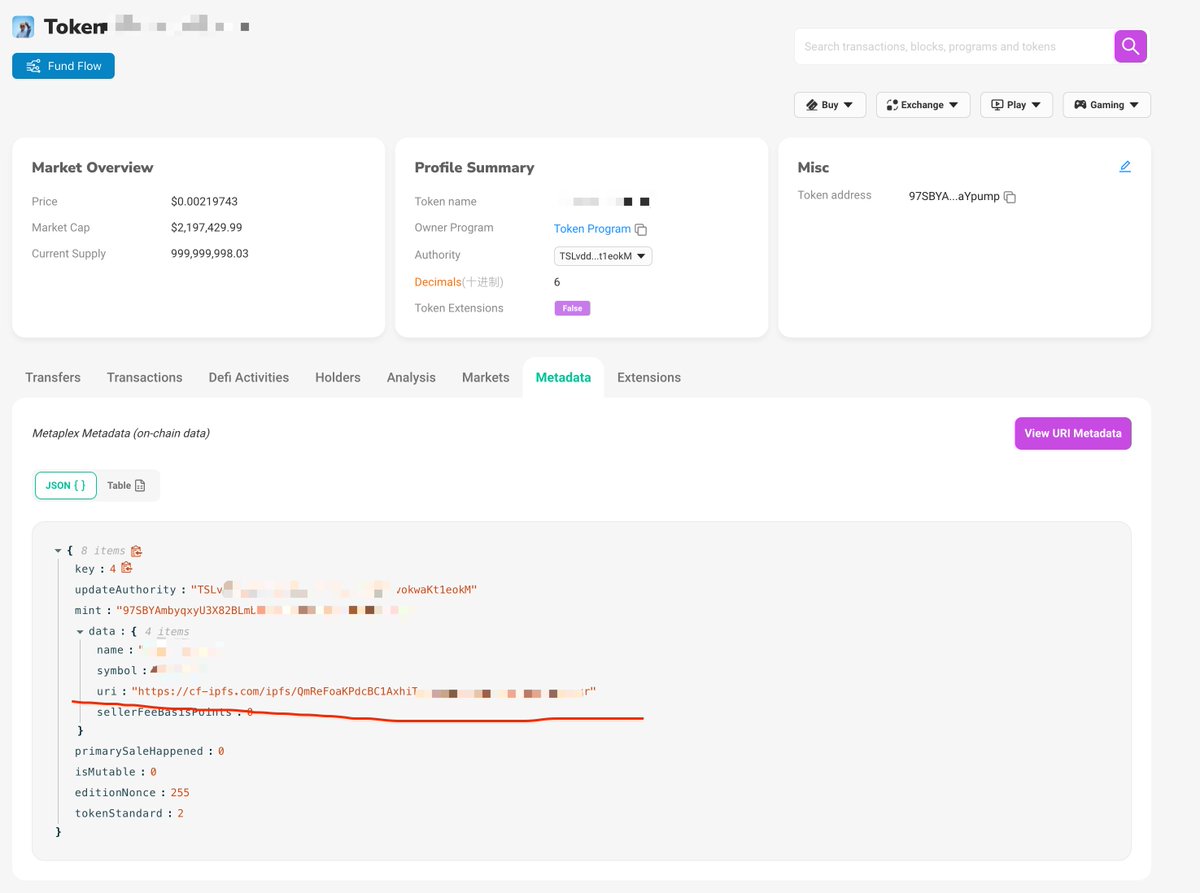

赤い線で示された場所に注目してください。ここが盗難の主な入り口となります。

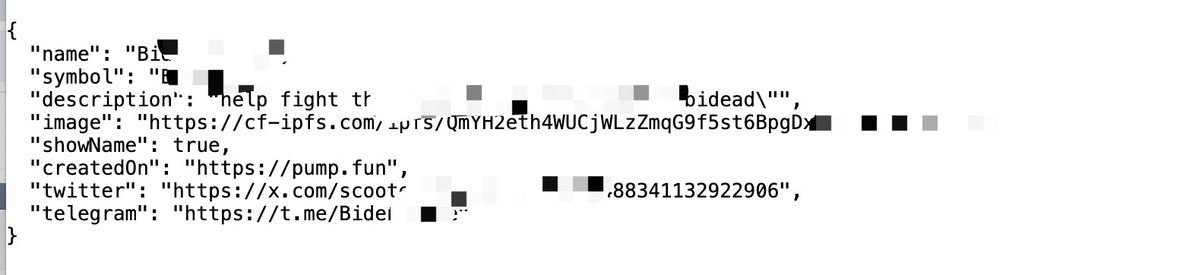

Solのトークンはメタデータをアップロードすることでアバターやソーシャルリンクなど多くのデータを自動設定できる点が特徴です。

ここでのデータは、たまたま監視ロボットによって表示されたデータであることがわかります。つまり、攻撃者は、誰もが監視ロボットを信頼するという信頼性の高いチャネルを利用して、フィッシング リンクを拡散したことがわかります。

この種の監視を開始するには、市場を引っ張るロボットをいくつか作成するだけで十分です。ロボットはデータを美しく見せるだけで、多くの人は簡単に騙されてしまいます。この時点で、次のステップに進みます。

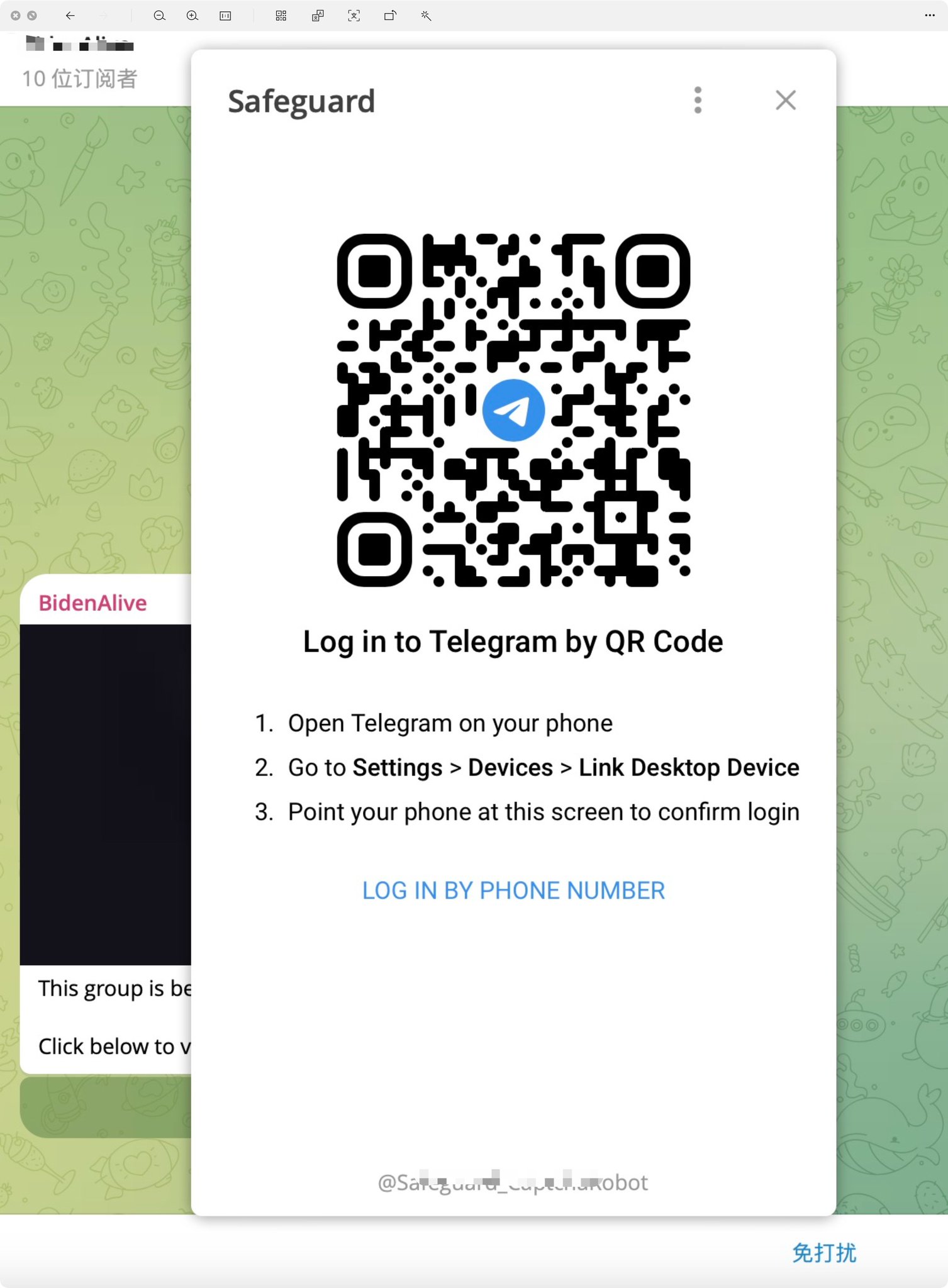

2. 虚偽の検証

誤ってこの TG をクリックして、これらの TG グループに入りたい場合は、おめでとうございます。盗難に一歩近づいています。 TG の最新のミニプログラム機能のおかげで、攻撃者は本物を偽造する完璧な方法を手に入れることができます。これらのグループに入ると、検証リクエストが表示されます。これは、多くの TG グループがボットから保護する必要があるため、非常に一般的であり、非常に信頼できる要件でもあります。クリックするときは注意が必要です。

このとき、彼は TG アプレットを使用して偽の TG ログイン ウィンドウをポップアップします。このとき、誤ってコードをスキャンした場合、申し訳ありませんが、あなたの TG は攻撃者によってログインされ、制御されています。

このとき、彼は TG アプレットを使用して偽の TG ログイン ウィンドウをポップアップします。このとき、誤ってコードをスキャンした場合、申し訳ありませんが、あなたの TG は攻撃者によってログインされ、制御されています。

3. スキャンを記録する

この段階では、攻撃者はあなたのチャット記録とさまざまな TG ボットを非常に迅速にスキャンします。ご存知のとおり、現在の TG ボットは基本的に裸で実行されており、攻撃者は攻撃対象のユーザーを簡単にボットから奪うことができます。地元の犬プレイヤーであること、ターゲットユーザーが明確であること。現時点では、多くの高額なミームコインがハッカーの標的になっています。

この時点で、攻撃は終了しました。なぜこの事件は言及する価値があるのでしょうか?多くのユーザーは、これがハッカー攻撃であることさえ分からないため、私たちに相談するときに TG 関連の情報を提供しません。彼らは常に、コンピューターのトロイの木馬やフィッシング リンクが存在すると固く信じています。信頼できる監視ボットから信頼できる TG 検証に至るプロセス全体は、一般ユーザーにとって非常に信頼できるものと思われ、不審な動作はどこにもありません。

救助措置

QR コードをスキャンしたら、すぐに情報を同期する必要があります。次の手順を実行することをお勧めします。

1. Bot 内のすべての資産を大規模な資金から小規模な資金の順に直ちに移管します。

2. TG でログインしているデバイスを確認し、疑わしいデバイスからはすぐにログアウトします。

3. TG の常連に連絡し、TG アカウントが盗まれたことを宣言し、これ以上の信頼性のある拡散を防ぎます。

4. 救出または整理する必要がある資産がある場合は、 @BoxMrChenにご連絡ください。専門チームは信頼できます。