CertiK: 40 の実行中のプロジェクトを調査した結果、次の 7 つの点は警告に値します

出口詐欺、一般的にプロジェクト暴走と呼ばれるもの。これは「ラグ プル」としてもよく知られており、Web 3.0 分野における犯罪的な詐欺手法です。

ラグプルの一般的な手法は、一見正当な DeFi プロジェクトを作成した後、偽の取引量とユーザー数を作成して、プロジェクトの評判を向上させ、より多くの投資家をプロジェクトに引き付けることです。一定の規模に達すると、詐欺師またはチームはプロジェクト内の多額の資金を突然引き出してプロジェクトを終了し、最終的には投資家が保有するトークンの価値を失います。

長年にわたる出国詐欺の蔓延と影響を示す統計は数多くありますが、その特徴や加害者を調査したデータやレポートはほとんどありません。そして、このような研究は、マネーロンダリング対策 (AML) の取り組みを改善し、消費者保護を強化し、Web 3.0 市場全体の健全性を高める可能性があります。

出口詐欺の全サイクルを最初から最後まで研究することで、詐欺の構造をより詳細に分析し、詐欺が存在する原因となる根本的なリスク要因と共通点を理解することができます。これらのシグナルと指標を特定することで、より賢明なセキュリティ アプローチと戦略を採用し、Web 3.0 の世界をより効果的に保護できます。

最初のレベルのタイトル

概念定義

この調査では、ラグ プルを次のように定義します。マーケティングと誇大宣伝を積極的に利用して投資家を欺き、チーム メンバーが資金を吸い上げる犯罪的な計画と目的を持つプロジェクトです。

方法論

方法論

最初のレベルのタイトル

犯罪分析

ハードラグプルは、プロジェクトチーム内の内部問題とともに発生する必要があります。チームに責任があり、逃げる気配がなければハッキング事件とみなされるのは理解に難くない。

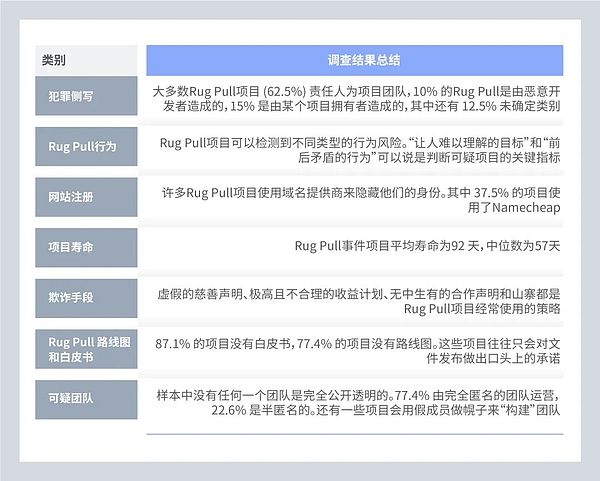

Rug Pull に関する私たちの調査では、暴走プロジェクトは 4 つのカテゴリに分類されます。プロジェクト チームの暴走、悪意のある開発者の妨害行為、犯罪を犯したプロジェクト オーナー、および犯罪を犯した未知の人物またはチームです。各カテゴリの定義と結論については、以下でさらに詳しく説明します。

この調査は、新しいプロジェクトとそれに関連するリスクを評価する際のバックグラウンドチェックの重要性を強調しています。ラグ引きの大部分はプロジェクト チームによって行われるため、プロジェクトに投資する前にチームの動機と実績を考慮することが重要です。

Rug Pull は、究極の暴走詐欺が発生するまで、平均 93 日間活動していました。開発者が意図的に匿名または完全に不明であり、透明性や分散化への取り組みが行われていない、新しく展開されたプロジェクトには注意する必要があります。

このような詐欺と闘い、リスクを軽減し、ユーザーが情報に基づいた意思決定を行えるようにするために、CertiK はKYCバッジプログラム最初のレベルのタイトル

副題

事例プロジェクト①:チーム詐欺

CertiKの調査員は、匿名プロジェクト(以下、このプロジェクトを単にプロジェクト①と呼びます)のプロジェクトリーダーにインタビューしました。プログラムリーダーとのインタビュー中に、申請者のためらいやプログラムチームの他のメンバーの名前を思い出すのが難しいなど、いくつかの注目すべき点が見つかりました。彼らはまた、プロジェクトとその構造についてほとんど知識がないと主張しています。

さらに、プロジェクト リーダーとチーム メンバーは Web 3.0 の経験がなく、プロジェクトの目的について何の説明もできませんでした。彼らは、プロジェクトの目標は特定の慈善団体に寄付することであると述べていますが、慈善活動を支援する計画はなく、特定の慈善団体の名前は挙げることができません。この慈善活動に関する声明は、単なるマーケティング戦略、あるいは投資家を惹きつけるための餌に過ぎないようだ。

副題

項目②:悪質な開発者詐欺

チーム全員が詐欺参加者であるプロジェクト①とは異なり、プロジェクト②の詐欺の責任者はプロジェクト資金を一人で盗んだ匿名の開発者です。 CertiKとプロジェクト②の担当者との会話は、Rug Pullの数日前に起こりました。

開発者を除く、プロジェクト②の他のすべてのメンバーは、プロジェクトと公的関係を持っています。プロジェクト リーダーの深い理解により、チームのメンバー全員の名前と身元が明らかになりましたが、プロジェクト リーダー自身ですら開発者については何も知りませんでした。

開発者は完全に匿名であり、仮名を使用しており、チーム間の音声通話やビデオ通話に参加したことはなく、個人情報を公開したこともありません。開発者は Web 3.0 で豊富な経験があると主張し、以前に行ったプロジェクトについて話したため、担当者は匿名の開発者のレトリックを信じました。つまり、ほとんどの開発者はプロジェクト チーム内で匿名であり、これはリスクではなく問題ではありません。

最初のレベルのタイトル

副題

赤信号シグナル 1: ウェブサイト登録

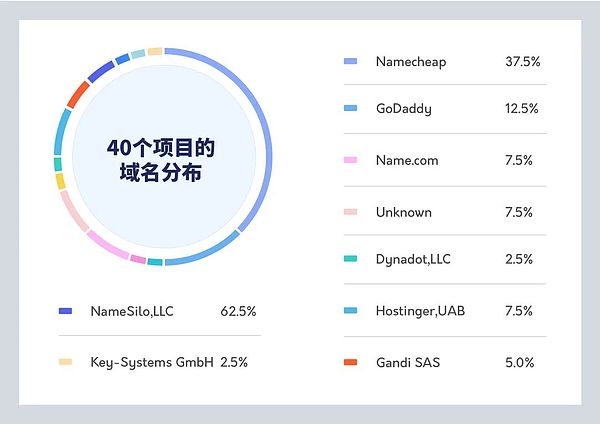

この記事で分析した 40 のプロジェクトのうち、37.5% (15) がドメイン レジストラとして Namecheap を使用していました。 Namecheap は、個人情報なしでドメイン名を登録できるドメイン プライバシー プロバイダーです。これらのサービスは、ドメイン名に関連付けられた実際の連絡先情報の代わりに、プライベート サービス情報とランダムに生成された電子メールを使用する場合があります。サイトに登録する際に個人情報や個人情報を要求しないという慣行は、Rug Pull 詐欺師志望者にとって非常に魅力的である可能性があります。

注目に値するのは、40 件のプロジェクトのうち 4 件では、明示的な Web サイト ドメイン名がなかったか、関連する Web サイト ドメイン名に関するデータがなかったことです。 Namecheap を通じて登録されたプロジェクトと未知のプロジェクトを合わせると、サンプル全体の 45% を占めました。

副題

赤信号 2: プロジェクトの寿命

ラグ プルを調査する際に考慮すべきもう 1 つの重要な変数は、プロジェクトの寿命です。この調査の文脈では、プロジェクトの寿命は、プロジェクトの開始日からラグのプル (つまり、実行時) の日までの日数として定義されます。プロジェクトの開始日は、ソーシャルメディアの作成日、オンチェーンウォレットの作成日、ウェブサイトの日付から計算されます(通常は利用可能な日付の平均を取ります)。

これら 40 のプロジェクトを調査した結果、そのうち 36 のプロジェクトの開始日が特定されました。プロジェクトの平均寿命と中央値を計算するために、開始日と敷物を引っ張る時間が収集されました。プロジェクトの平均寿命は 92 日、中央値は 57 日でした。

副題

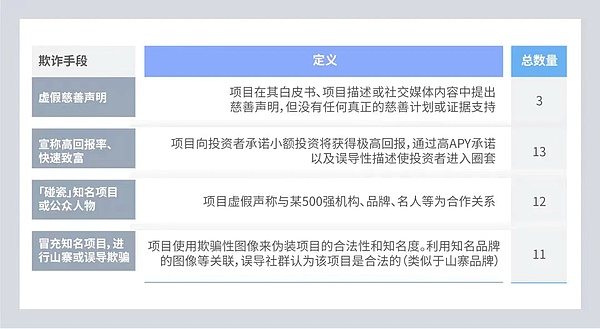

赤信号 #3: 欺瞞的な戦術

副題

赤信号シグナル 4: ロードマップとホワイトペーパー

Web サイトにログオンしてプロジェクト情報データを収集できた 31 のプロジェクトのうち、そのほとんどがロードマップやホワイト ペーパーを継続的に提供していないことが CertiK の調査でわかりました。ロードマップやホワイトペーパーが存在する場合でも、品質が低い場合があり (文法上の誤りが多く、情報が欠落している)、これらの資料には不正な情報が使用されていることがよくあります。ロードマップやホワイトペーパーを備えた比較的成熟したプロジェクトは、誤った正当性を宣伝するマーケティング資料に重点を置いています。

副題

Red Light Five: 怪しいチームの紹介

この調査におけるもう 1 つの重要な変数は、プロジェクトへのチームの紹介と、チームが匿名か、半匿名か、または公的に識別可能であるかでした。私たちのサンプルでは、31 のプロジェクトのチーム プロフィールを収集しましたが、どのチームも完全に開示されていませんでした。

ほとんどのプロジェクトは完全に匿名であり、31 プロジェクト中 24 プロジェクト (77.4%) を占めています。残りの 7 プロジェクトは半匿名 (サンプルの 22.6%) として特定され、プロジェクト チームのメンバーの名前のリスト以外に個人を特定できる情報はありませんでした。他のチームが使用した写真と名前は、調査員による確認の結果、虚偽の資料であることが判明しました。

最初のレベルのタイトル

犯罪の兆候の分析、検出、防止を活用する

CertiK は、Rug Pull プロジェクトの特性と傾向に関連する 7 つの重要な変数を特定および分析しました。これらの変数には多くの共通点があり、Rug Pull がほぼ同じように動作することを示しています。

ただし、多くの共通点がありますが、Rug Pull プロジェクトは、市場に適応し、変化する環境の中で「時代とともに前進」するために、技術と戦略を常に更新しています。

上記の調査結果の要約は次のとおりです。ほとんどの Rug Pull プロジェクトは存続期間が短く、そのほとんどはプロジェクト チーム全体で実行され、そのほとんどは登録者の個人情報を期間中に保持しないドメイン名レジストラを使用しています。設立プロセス。もちろん、今回の調査では一部例外もありましたので、上記の特徴は参考にはなりますが、絶対的な評価基準ではありません。

プロジェクト詐欺師は、潜在的な投資家を誘惑するために可能な限り多くの戦術を使用します。そのため、投資する前に、独自のデューデリジェンスを行い、Web 3.0 セキュリティの専門知識を持つ専門家からの信頼できる情報を参照することが重要です。

第三者のセキュリティ監査人を使用して身元調査を実施すると、セキュリティ対策の効率と有効性を高めることができます。 CertiK の KYC チームは調査専門家で構成されています。 CertiK は、徹底的な身元調査とリスク評価に加えて、Web 3.0 詐欺師の独自のデータベースと、詐欺の検出に役立つリスク指標を使用した定性的および定量的なツールを維持しています。

ラグの引っ張りは、Web 3.0 エコシステムに対する絶え間ない脅威です。 40 のサンプルからいくつかの高リスク要因を特定し、KYC は高品質のプロジェクトを際立たせるのに役立ちますが、これらの脅威を完全に排除することはできません。

CertiK は、安全性と透明性の基準を引き上げることで、本当に理想を持ったプロジェクトに信頼できる証拠を提供したいと考えています。同時に、ユーザーが十分な情報に基づいて正しい決定を下せるよう支援し、より多くの人が Rug Pull の被害者になるのを防ぎたいと考えています。 。