Truebit Protocol被盜2644萬美元合約漏洞分析

- 核心觀點:Truebit Protocol因整數溢位漏洞遭駭客攻擊。

- 關鍵要素:

- 損失約2644萬美元的ETH。

- 漏洞源於舊版Solidity計算邏輯缺陷。

- 攻擊者透過輸入巨大數值觸發溢位。

- 市場影響:警示老舊DeFi協議需緊急安全審計。

- 時效性標註:短期影響。

2026 年 1 月 8 日,Truebit Protocol 協議被駭客攻擊,損失 8,535.36 ETH(約 2644 萬美元),Truebit Protocol 官方於次日凌晨發文證實。ExVul 安全團隊對本次攻擊事件進行了詳細的漏洞分析,分析結果如下:

攻擊流程

攻擊者地址:

0x6c8ec8f14be7c01672d31cfa5f2cefeab2562b50

攻擊交易 hash:

0xcd4755645595094a8ab984d0db7e3b4aabde72a5c87c4f176a030629c47fb014

攻擊者透過循環 4 輪呼叫 getPurchasePrice→0xa0296215→0xc471b10b 的交易完成攻擊,以第一次循環為例分析。

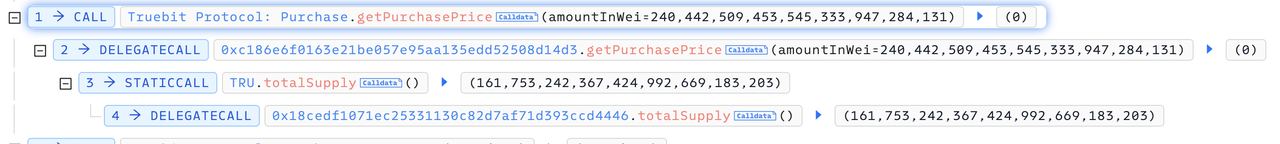

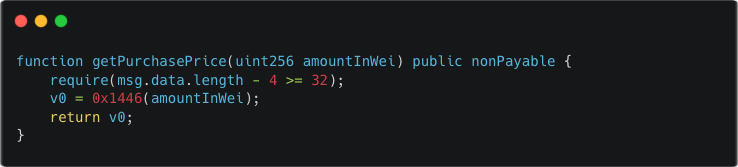

1.攻擊者先呼叫 getPurchasePrice(240442509453545333947284131)函數,返回 0。

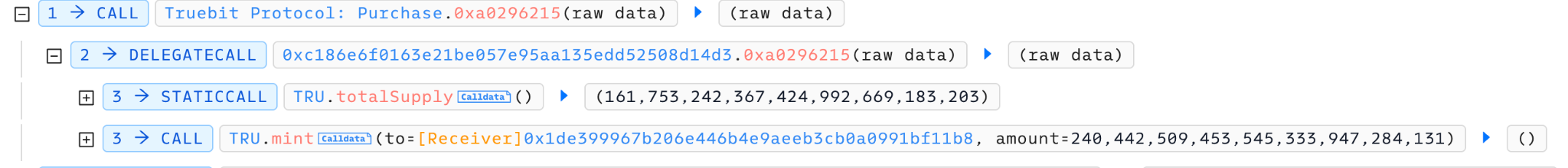

2.攻擊者呼叫 0xa0296215(c6e3ae8e2cbab1298abaa3)函數,同時 msg.value 為 0。最後成功鑄造 240442509453545333947284131 枚 TRU。

3.攻擊者呼叫 0xc471b10b(c6e3ae8e2cbab1298abaa3)函數。最後銷毀 240442509453545333947284131 枚 TRU,獲得 5105.06 枚 ETH。

攻擊邏輯分析

透過了解上述攻擊流程,能明顯發現 getPurchasePrice 函數與 0xa0296215 函數的邏輯存在問題。下面開始深入分析(由於合約未開源,下面的程式碼均為反編譯程式碼)。

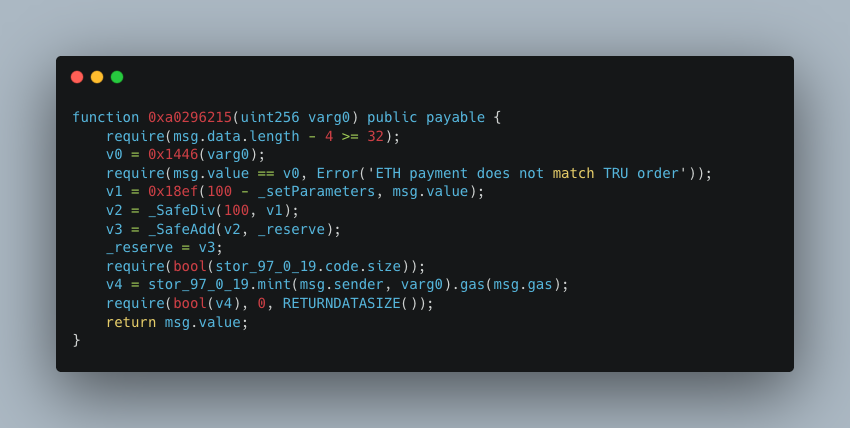

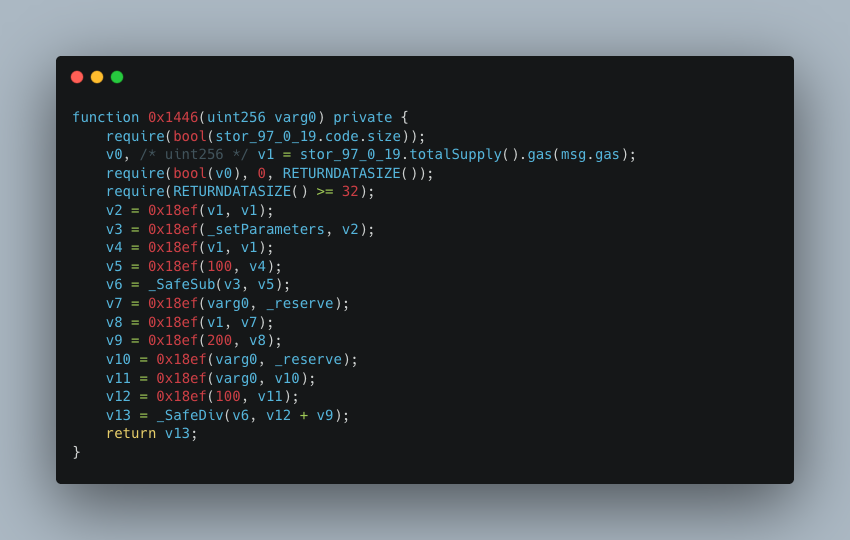

透過比較兩個函數的共同點,我們可以發現 0x1446 函數的用於獲取購買指定數量的 TRU 需要多少 ETH。顯然 0x1446 函數邏輯存在問題,導致 ETH 計算錯誤。下面詳細分析 0x1446 函數中的邏輯。

觀察 0x1446 函數中的邏輯,因為最後的計算結果 v13 == 0,所以一定是上文中的計算邏輯出現了問題。需要了解的是 0x18ef 功能與 _SafeMul 相同,因此問題出在使用原生加分 v12 + v9(合約版本為 ^0.6.10 ,因此無溢出檢查)。

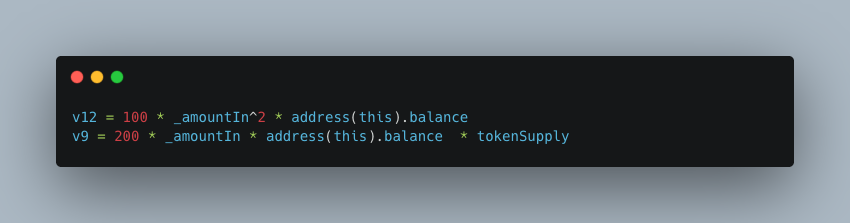

v12 與 v9,分別表示:

透過上述分析,攻擊者的攻擊思路是透過輸入巨大的 _amountIn ,使 v12 + v9 溢位成一個很小的值,最後使(v12 + v9) / v6 == 0。

總結

Truebit Protocol 本次被攻擊事件的根本原因在於其代幣購買價格計算邏輯存在嚴重的整數溢位漏洞。由於合約使用的是 Solidity ^0.6.10 版本且未對關鍵算術運算進行安全檢查,最終造成 8,535.36 ETH 的重大損失。目前新版本的 Solidity 本身已經緩解了溢位漏洞。這起攻擊事件應該是駭客在利用 AI 自動化地去掃描一些已經上線的老的 DeFi 協議發現的漏洞(包括前一段時間的 Balancer 以及 yETH 攻擊),我們認為此類利用 AI 攻擊一些老 DeFi 協議的攻擊事件近期會越來越多,所以建議專案方對合約程式碼能進行新的安全審計,如果發現漏洞,需盡快升級合約或者進行資產轉移,並且做好鏈上監控,及時發現異常,把損失降到最低。