一晚「供應鏈攻擊」刷屏:發生了什麼事?如何規避風險?

- 核心观点:NPM供应链攻击威胁加密资产安全。

- 关键要素:

- 恶意代码静默篡改加密货币地址。

- 受影响包周下载量超10亿次。

- 黑客已通过地址替换获利。

- 市场影响:引发对Web3基础设施安全担忧。

- 时效性标注:短期影响。

原文| Odaily 星球日報(@OdailyChina)

作者|Azuma(@azuma_eth)

北京時間9 月9 日,Ledger 首席技術官Charles Guillemet 於X 發文預警表示: “目前正在發生一起大規模供應鏈攻擊,一名知名開發者的NPM 帳號遭到入侵。受影響的軟體包下載量已超過10 億次,這意味著整個JavaScript 生態系統都可能面臨風險。 ”

Guillemet 補充表示:「惡意程式碼的工作原理是在後台靜默篡改加密貨幣地址,以此竊取資金。如果你使用硬體錢包,請仔細核對每一筆簽名交易,你就是安全的。如果你沒有使用硬體錢包,請暫時避免進行任何鏈上交易。目前尚不清楚攻擊者是否已經在直接竊取軟體錢包的助記詞。」

發生了什麼事?

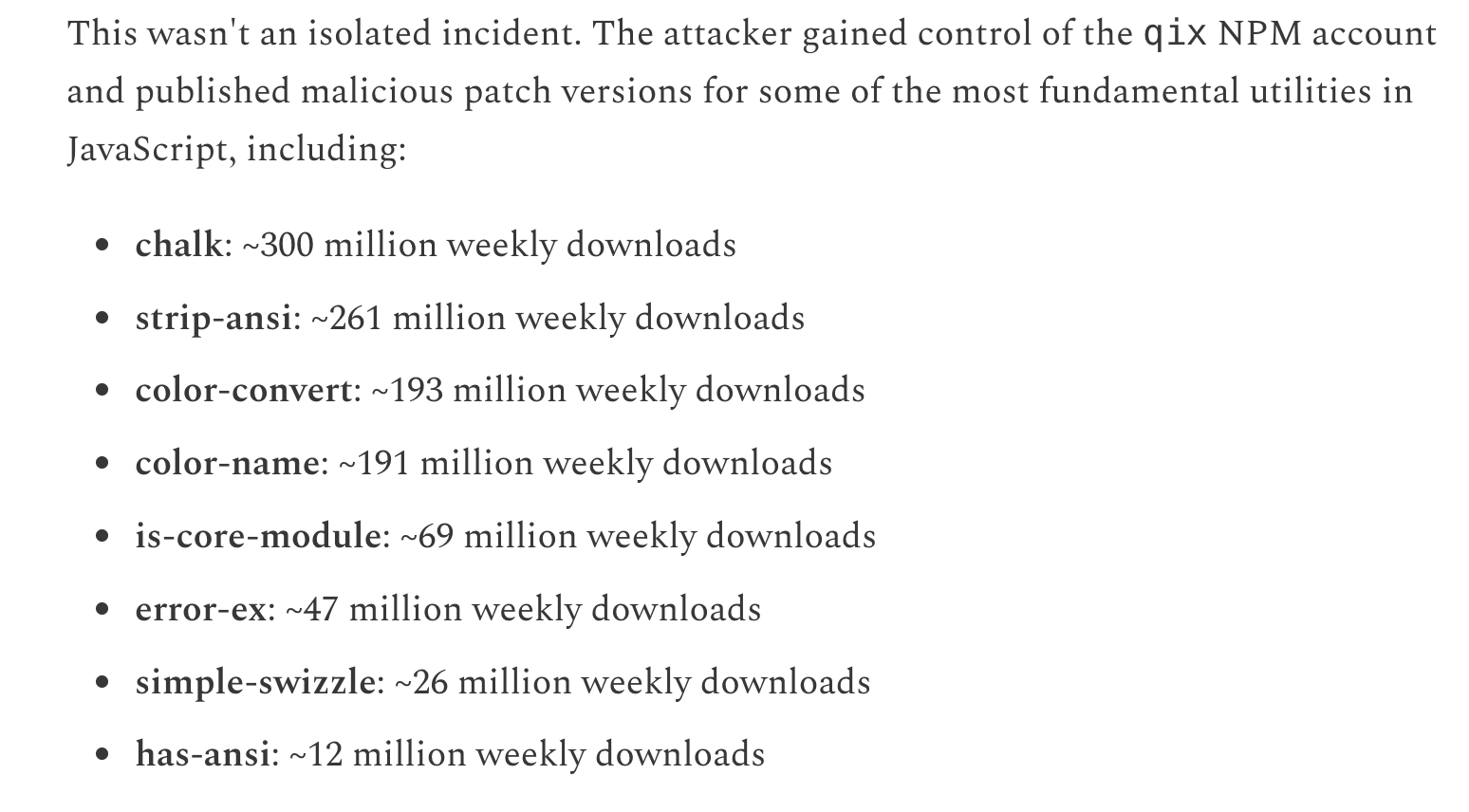

根據Guillemet 所引用的安全報告內容,這次事件發生的直接原因在於:知名開發者@qix 的NPM 帳戶遭到入侵,導致數十個軟體包被發布惡意版本,包括chalk、strip-ansi 和color-convert 等,惡意程式碼可能已經在開發者或用戶自動終端安裝依賴時擴散至。

Odaily註:受損軟體套件的周下載量資料。

簡而言之,這是一起經典的供應鏈攻擊案例—— 即攻擊者透過在開發工具或依賴系統中植入惡意程式碼(如NPM 套件)來進行作惡。所謂NPM,全稱為Node Package Manager,它是JavaScript/Node.js 生態裡最常用的軟體包管理工具,其主要功能包括管理依賴、安裝和更新軟體包、共享程式碼等等。

NPM 的生態規模極大,目前已有數百萬個軟體包,幾乎所有Web3 專案、加密錢包、前端工具都會依賴NPM ——也正是因為NPM 依賴數量龐大且鏈路複雜,所以它是供應鏈攻擊的高風險入口,攻擊者只要在一個常用軟體包裡植入惡意程式碼,就可能影響成千上萬的應用程式和用戶。

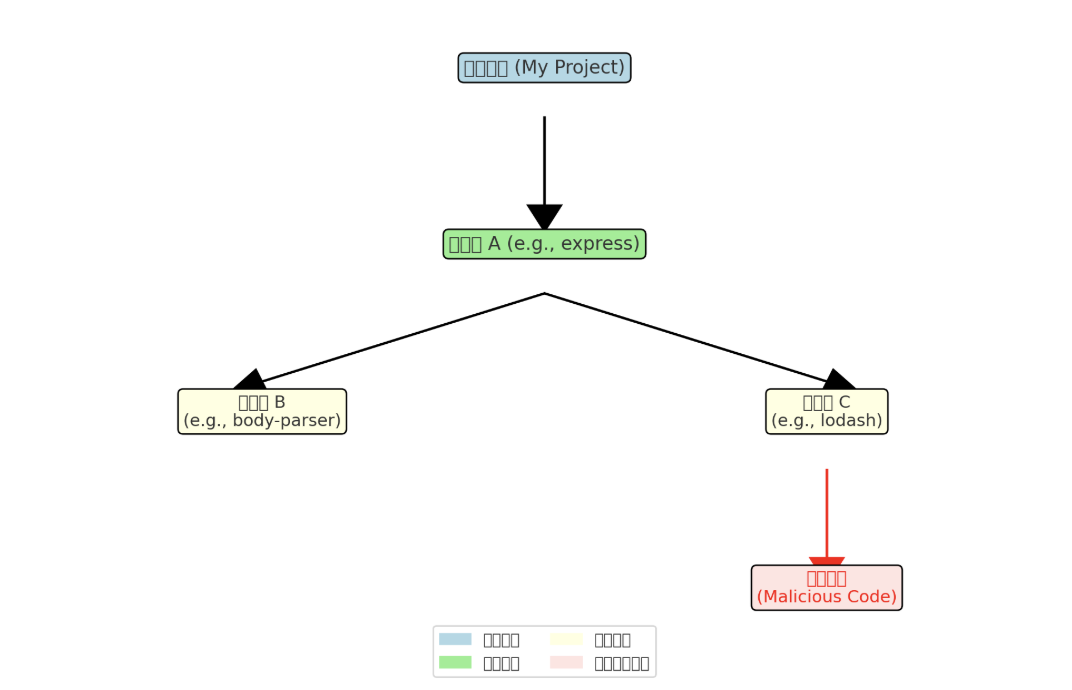

如上圖的惡意程式碼擴散流程圖所示:

- 某專案(藍色框)會直接依賴一些常見的開源函式庫,例如express。

- 這些直接依賴(綠色框)又會依賴其他間接依賴(黃色框,如lodash)。

- 如果某個間接依賴被攻擊者偷偷植入了惡意程式碼(紅色框),它會順著依賴鏈條進入該專案。

這對加密貨幣意味著什麼?

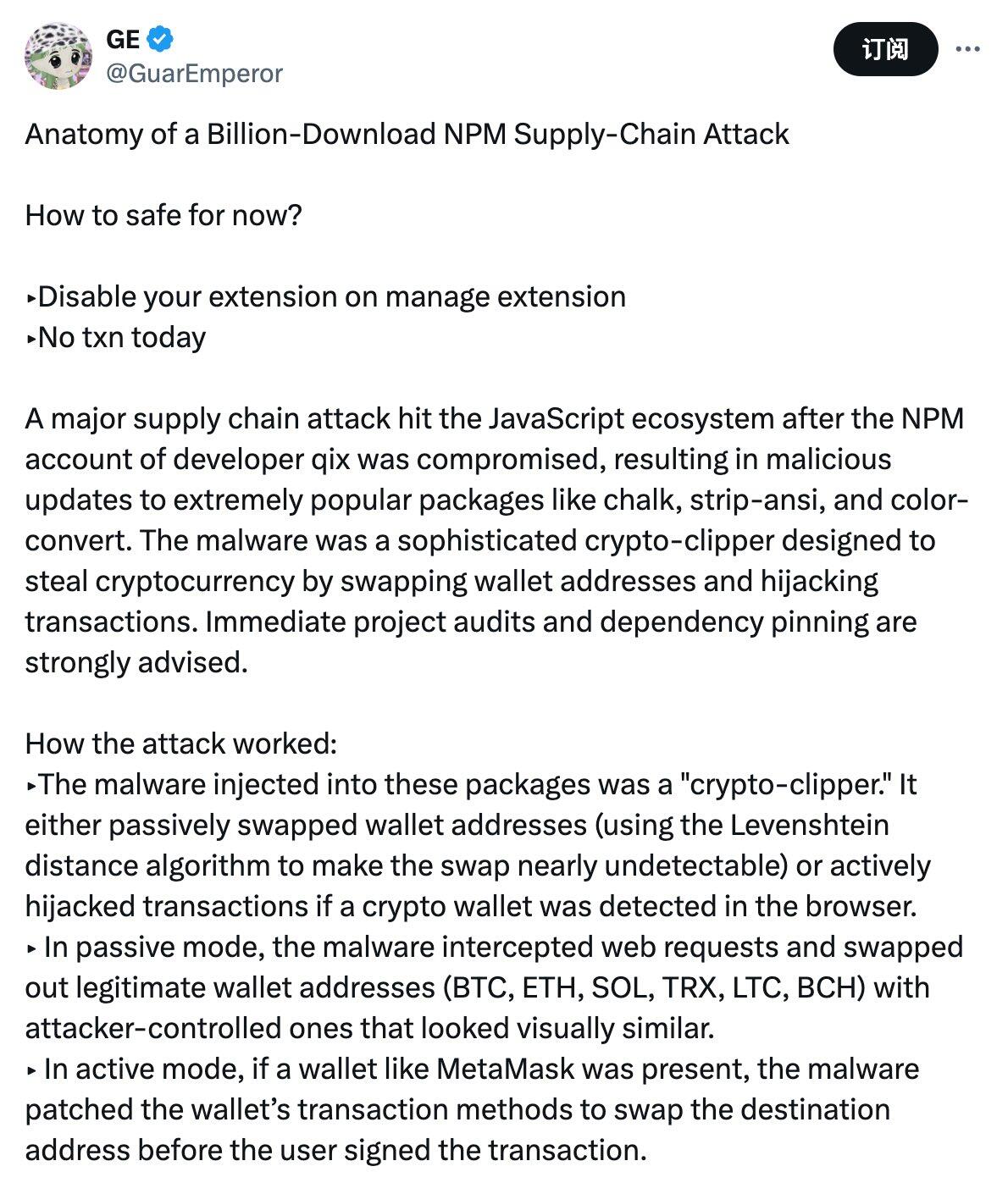

該安全事件與加密貨幣行業的直接關係在於,駭客向上述受污染的軟體包中植入的惡意代碼是一個精密的“加密貨幣剪貼簿劫持程序”,通過替換錢包地址和劫持交易來竊取加密資產。

Stress Capital 創辦人GE(@GuarEmperor)於X 就此進行了更詳細的解釋,駭客所注入的"剪貼簿劫持程式「採用了兩種攻擊模式-被動模式下使用「萊文斯坦距離演算法(Levenshtein distance algorithm)」替換錢包位址,由於視覺上近似於主動行動;

由於本次攻擊針對的是JavaScript 專案基礎層庫,這意味著即使間接依賴這些程式庫的專案也可能受到影響。

駭客獲利狀況如何?

駭客所植入的惡意程式碼也揭露了其攻擊位址,駭客在以太坊上的主要攻擊位址為0xFc4a4858bafef54D1b1d7697bfb5c52F4c166976,資金上則主要來自以下三個位址:

- 0xa29eEfB3f21Dc8FA8bce065Db4f4354AA683c0240

- x40C351B989113646bc4e9Dfe66AE66D24fE6Da7B

- 0x30F895a2C66030795131FB66CBaD6a1f91461731

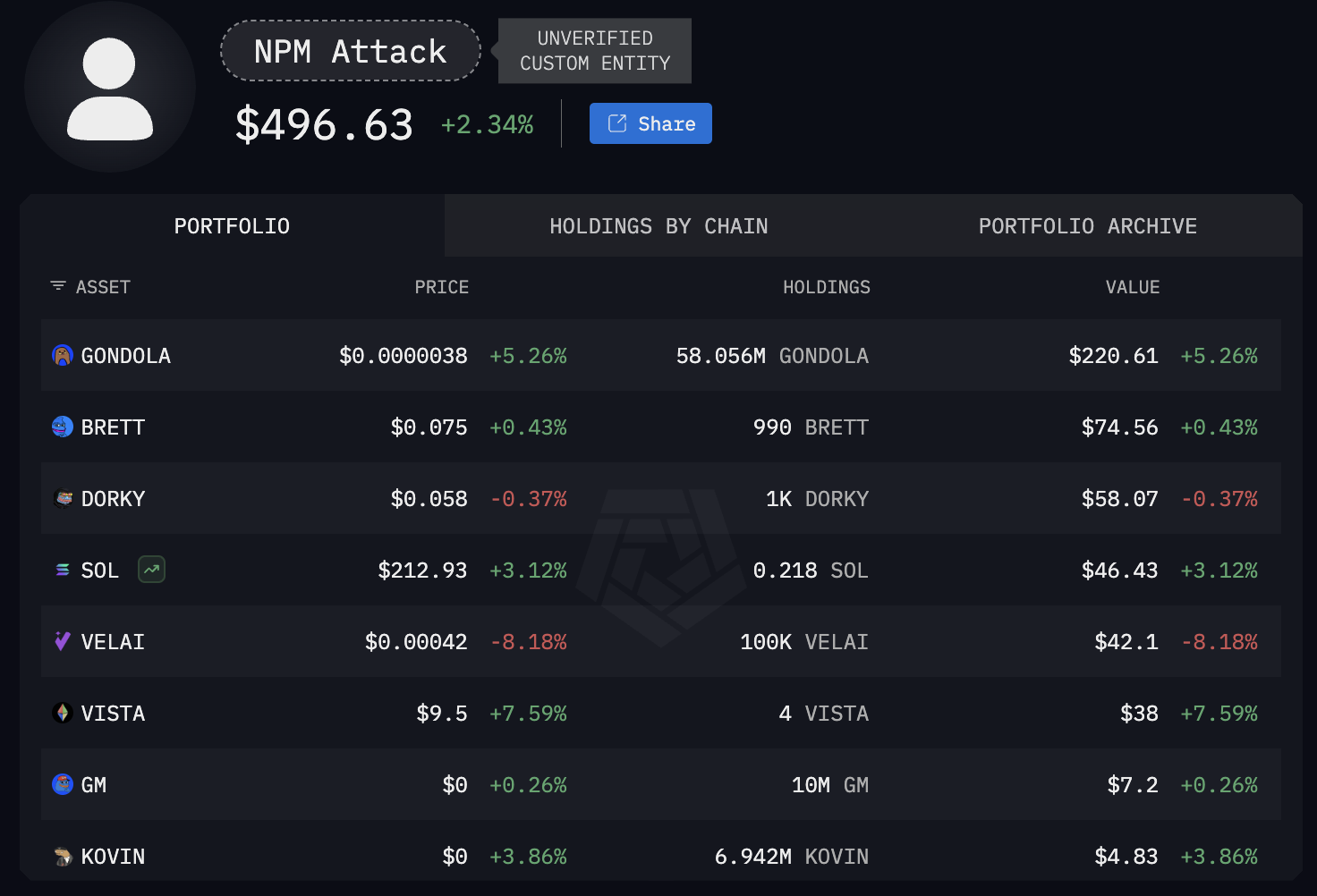

Arkham 方面已就本次攻擊事件製作了追蹤頁面,在該頁面可即時查詢駭客攻擊獲利情況及轉移情況。

截至發文,駭客攻擊歲僅獲利496 美元,但考慮到目前尚未確定惡意程式碼的已擴散範圍,預計該數據可能還會繼續上升—— 開發者本人現已收到通知,正在與NPM 安全團隊積極合作解決問題,惡意程式碼目前已從大部分受影響的軟體包中移除,所以情況正在得到控制。

該如何規避風險?

Defillama 創辦人@0xngmi 於X 表示,這次事件雖然聽起來很危險,但實際影響範圍實際上並沒有那麼誇張——因為本事件只會影響自被黑的NPM 軟體包發布以來推送過更新的網站,其他項目仍將使用舊版本;且大多數項目都會固定它們的依賴關係,所以即使它們推送過更新,仍會繼續使用舊的安全代碼。

不過,由於用戶端無法真正知道某個項目是否固定了依賴項,或者它們是否有一些動態下載的依賴項,所以目前首先需要由項目方出面自檢並進行披露。

截至發文,包括MetaMask、Phantom、Aave、Fluid、Jupiter 等多個錢包或應用端項目方均已披露自身不受本次事件影響,故理論上用戶可放心使用已確認安全的錢包正常訪問已確認安全的協議,但對於其他尚未進行安全披露的錢包或項目,暫時避免使用可能會是更安全的做法。