跨鏈橋Nomad被黑,有用戶“實名”趁火打劫

北京時間8 月2 日早上,加密KOL foobar 發推稱,跨鏈解決方案Nomad 於今日凌晨遭到黑客攻擊,智能合約中的WETH 和WBTC 正被轉出,每次約價值百萬美元。

截至發稿前,Nomad 代幣橋總鎖倉量(TVL)只剩下3941 美元,而昨天其TVL 約為1.9 億美元,初步分析Nomad 損失在1.9 億美元左右,建議用戶暫時不要與Nomad 及其相關項目交互。

攻擊發生後,Moonbeam 正在進行的Ultimate Harvest Moon 活動受攻擊影響暫停(Moonbeam 現已恢復全部功能並正常運行)。跨鏈路由協議Multichain 發推表示,在Moonbeam 和Moonriver 的TVL 超過1.6 億美元資產安全不受影響,已暫停Moonbeam 和Moonriver 跨鏈橋,待鍊主網恢復交易後可安全跨鏈。

Evmos 發推稱Evmos 鏈運行正常;此外,Nomad 已暫停,因此用戶無法將其ERC20 封裝資產從Evmos 撤回到以太坊,團隊會及時通知這對Evmos 用戶和擁有Nomad封裝資產的用戶有何影響。

Nomad 官方回應稱,“我們已經知道涉及Nomad 代幣橋的事件。我們目前正在調查,並會在我們有更新時提供更新。我們了解到冒充者正冒充Nomad 並提供欺詐地址來收集資金,我們尚未提供退還過橋資金的說明,請忽略來自Nomad 官方頻道以外的所有頻道的消息。”

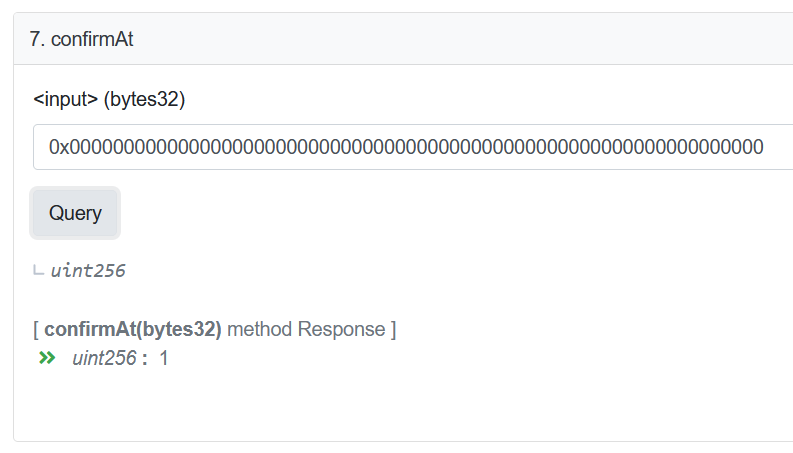

本次被盜的根本原因,在於Nomad 官方升級智能合約時發生錯誤。Paradigm 安全研究員samczsun 表示其副本合約存在致命缺陷,一次常規升級將零哈希標記為有效根,其效果是允許在Nomad 上欺騙信息;攻擊者利用這一點來複製/粘貼交易,並迅速耗盡橋上的資產。

“在例行升級期間,Nomad 團隊將可信根初始化為0x00。需要明確的是,使用零值作為初始化值是一種常見的做法。不幸的是,在這種情況下,它具有自動驗證每條消息的微小副作用。這就是黑客如此混亂的原因——你不需要了解Solidity 或Merkle Trees 或類似的東西。你所要做的就是找到一個有效的交易,用你的地址找到/替換對方的地址,然後重新廣播它。”

合約設計漏洞只是問題之一,Nomad 官方在這次事件中反應也相當「遲鈍」,缺乏風控。在foobar 發布推文時,跨鏈橋中依然有1.3 億美元資產,直到官方發布推文時依然有7500 萬美元資產,但Nomad 官方卻似乎沒有做任何緊急動作,眼睜睜看著資產流失歸零。

Celer Network 聯合創始人Mo Dong 在社群解釋稱,官方之所以「無動於衷」,主要是因為合約升級加上了時間鎖,導致其沒辦法第一時間作出反應。 “合約升級還有時間鎖,也沒有風控,所以只能幹看著+自己擼自己。”

實際上,在第一個黑客盜竊完成後,這條「成功」經驗也在加密社區瘋傳,被更多用戶模仿,趁火打劫。超1.5億美元損失,跨鏈橋協議Nomad黑客攻擊事件分析

超1.5億美元損失,跨鏈橋協議Nomad黑客攻擊事件分析