下一代加密安全,不依赖设备,而取决于隔离架构

- Quan điểm chính: Bảo mật tài sản tiền điện tử thế hệ tiếp theo đang chuyển từ phụ thuộc vào các thiết bị đơn lẻ như ví cứng sang “mô hình bảo mật không cần phần cứng” dựa trên cô lập hệ thống, thiết kế kiến trúc và mật mã hậu lượng tử, nhằm ứng phó với các cuộc tấn công phức tạp và rủi ro trong tương lai.

- Các yếu tố chính:

- Tính bảo mật của ví cứng được xây dựng dựa trên niềm tin vào nhà sản xuất thiết bị, phần sụn và chuỗi cung ứng, điều này mâu thuẫn cố hữu với triết lý phi tập trung hóa (trustless) của ngành tiền điện tử.

- Khi ký giao dịch, ví cứng cần tương tác với thiết bị kết nối mạng, kẻ tấn công có thể lợi dụng hợp đồng độc hại, trang web giả mạo để làm sai lệch thông tin giao dịch, đây là hạn chế thực tế quan trọng của nó.

- Ví tiền điện tử cô lập tách biệt việc quản lý khóa riêng, ký giao dịch và môi trường phát sóng mạng, khiến kẻ tấn công dù xâm nhập được phần kết nối mạng cũng không thể trực tiếp lấy được khóa riêng, từ đó đạt được “kiến trúc là bảo mật”.

- NIST đã công bố bộ tiêu chuẩn mật mã hậu lượng tử đầu tiên vào năm 2024, cho thấy rủi ro máy tính lượng tử phá vỡ các thuật toán mã hóa hiện tại đã bước vào giai đoạn thảo luận thực tế, cần phòng ngừa trước chiến thuật “thu thập ngay, giải mã sau”.

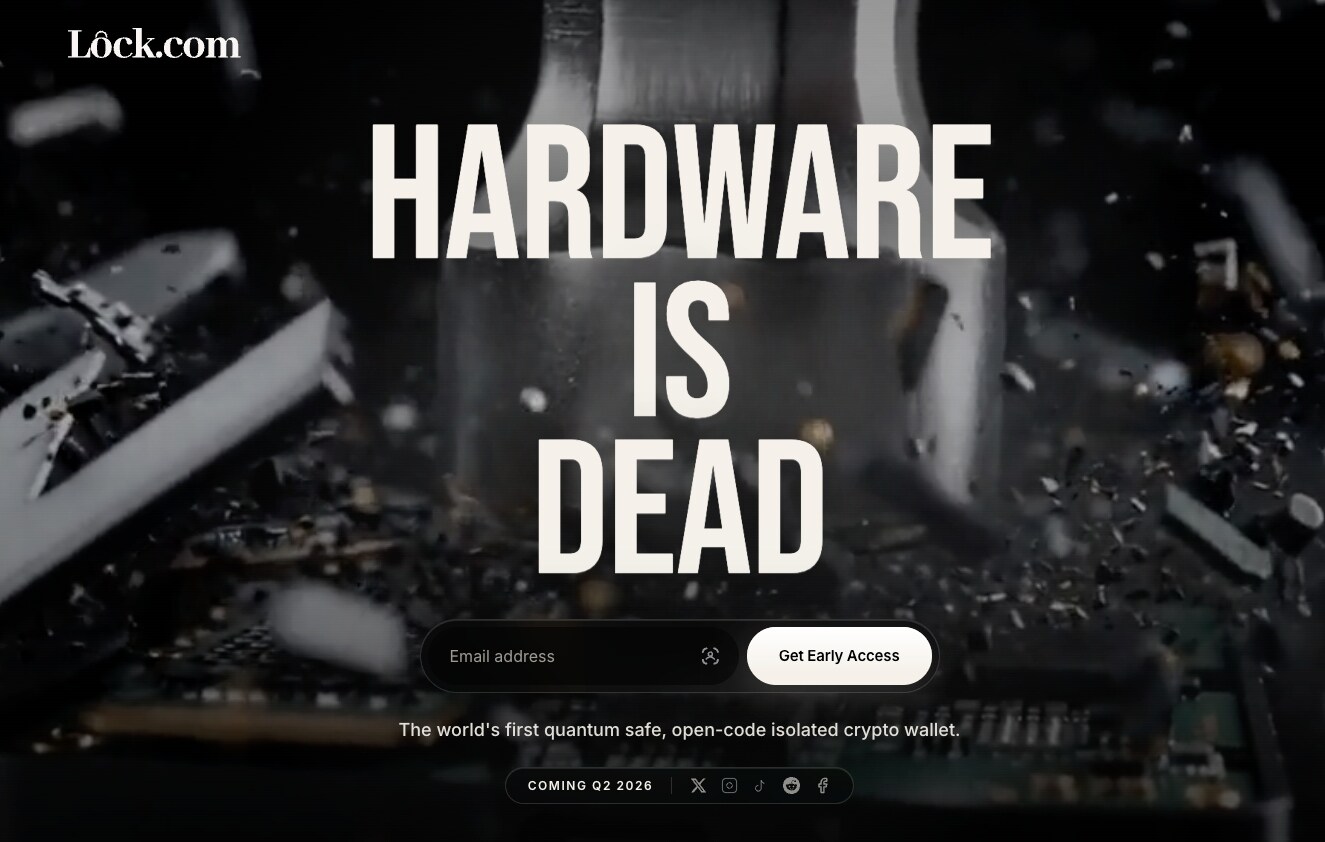

- Mô hình bảo mật không cần phần cứng được khám phá bởi các dự án như Lock.com, hướng tới giảm sự phụ thuộc vào một thiết bị vật lý hoặc nhà sản xuất duy nhất thông qua thiết kế hệ thống mã nguồn mở, có thể kiểm toán, như một hướng đi ban đầu cho cơ sở hạ tầng bảo mật thế hệ tiếp theo.

Trong thập kỷ qua, ví phần cứng đã là một đồng thuận quan trọng về bảo mật tài sản tiền mã hóa. Tuy nhiên, khi các giao dịch trên chuỗi trở nên thường xuyên hơn và các phương thức tấn công phức tạp hơn, những hạn chế của giải pháp này cũng bắt đầu lộ rõ. Vấn đề bảo mật không chỉ còn là việc khóa riêng tư có được lưu trữ ngoại tuyến hay không, mà còn bao gồm ký giao dịch, tương tác trực tuyến, niềm tin vào chuỗi cung ứng và các rủi ro dài hạn từ điện toán lượng tử trong tương lai. Thế hệ bảo mật tiền mã hóa tiếp theo đang chuyển từ "phụ thuộc vào một thiết bị an toàn hơn" sang "phụ thuộc vào một kiến trúc hệ thống đáng tin cậy hơn".

1. Ví phần cứng: Giải pháp bảo mật từng được tin tưởng nhất

Trong lĩnh vực tự quản lý tài sản tiền mã hóa, ví phần cứng từ lâu đã được coi là lựa chọn an toàn nhất. Khái niệm lưu trữ lạnh do các thương hiệu như Ledger, Trezor đại diện hầu như đã trở thành đồng thuận của nhiều người dùng tiền mã hóa: Khóa riêng tư được lưu trữ trong thiết bị ngoại tuyến, giao dịch cần được xác nhận qua thiết bị vật lý và tin tặc khó có thể tiếp cận trực tiếp tài sản của người dùng từ mạng.

Trong một thời gian dài, logic này đã đúng. Một thiết bị không kết nối mạng thực sự có thể ngăn chặn hầu hết các cuộc tấn công từ xa. Đối với những người dùng tiền mã hóa ban đầu, ví phần cứng mang lại một cảm giác an toàn đơn giản, rõ ràng và hữu hình.

Tuy nhiên, khi quy mô tài sản tiền mã hóa ngày càng lớn, giao dịch trên chuỗi ngày càng thường xuyên và các phương thức tấn công trở nên phức tạp hơn, một câu hỏi bắt đầu trở nên quan trọng hơn: Liệu ví phần cứng có còn đủ an toàn? Nó có chỉ là giải pháp chủ đạo của giai đoạn hiện tại, chứ không phải là hình thái cuối cùng của bảo mật tiền mã hóa?

Chính trong bối cảnh này, ngày càng nhiều nhà nghiên cứu bảo mật bắt đầu chú ý đến một hướng đi mới: Ví tiền mã hóa cô lập, tức là bảo vệ khóa riêng tư và chữ ký giao dịch thông qua sự cô lập hệ thống rõ ràng hơn.

2. Nhìn nhận lại ví phần cứng: Đằng sau sự an toàn vẫn có chi phí niềm tin

Ví phần cứng có vẻ rất an toàn, nhưng tính bảo mật của nó thực sự được xây dựng trên nhiều tiền đề.

Đầu tiên, người dùng cần tin tưởng nhà sản xuất thiết bị. Ví dụ, chương trình cơ sở của thiết bị có đủ an toàn không? Chuỗi cung ứng có bị can thiệp không? Chip bảo mật đã được kiểm toán đáng tin cậy chưa? Đối với người dùng thông thường, những câu hỏi này gần như không thể tự xác minh độc lập.

Thứ hai, cập nhật chương trình cơ sở cũng có thể mang lại rủi ro. Ví phần cứng cần được cập nhật liên tục để sửa lỗi và hỗ trợ các tính năng mới, nhưng người dùng khó có thể đánh giá một bản cập nhật có hoàn toàn đáng tin cậy hay không. Nhiều khi, người dùng chỉ có thể chọn tin tưởng nhà sản xuất.

Ngoài ra, bản thân thiết bị vật lý cũng có rủi ro. Thiết bị có thể bị mất, bị đánh cắp, bị tịch thu, hoặc thậm chí bị tấn công vật lý có chủ đích. Ngay cả khi bản thân thiết bị không bị xâm nhập, cụm từ khôi phục mà người dùng sử dụng để phục hồi ví cũng có thể trở thành một điểm rủi ro mới.

Vì vậy, vấn đề của ví phần cứng không phải là nó "không an toàn", mà là sự an toàn của nó vẫn phụ thuộc vào thiết bị, nhà sản xuất và chuỗi cung ứng. Đối với một ngành công nghiệp nhấn mạnh vào phi tập trung hóa và giảm thiểu niềm tin, sự phụ thuộc này đang bị xem xét lại.

3. Những khó khăn thực tế của ví phần cứng: Luôn phải tiếp xúc với thiết bị kết nối mạng khi giao dịch

Cam kết bảo mật cốt lõi nhất của ví phần cứng là khóa riêng tư sẽ không rời khỏi thiết bị. Nhưng trong sử dụng thực tế, giao dịch cuối cùng vẫn cần được phát sóng lên mạng blockchain.

Điều này có nghĩa là khi ký giao dịch, ví phần cứng thường cần tương tác với điện thoại, máy tính hoặc các thiết bị kết nối mạng khác. Dù qua USB, Bluetooth hay mã QR, quá trình tương tác này tạo ra một điểm rủi ro tiềm ẩn.

Nhiều cuộc tấn công không cần trực tiếp đánh cắp khóa riêng tư. Kẻ tấn công có thể giả mạo thông tin giao dịch, khiến người dùng nghĩ rằng họ đang ký một giao dịch bình thường nhưng thực tế lại ủy quyền cho một hành động độc hại; hoặc thông qua hợp đồng độc hại, trang web giả mạo, chiếm quyền điều khiển clipboard, v.v., khiến người dùng thực hiện các thao tác nguy hiểm mà không hề hay biết.

Đây cũng là một hạn chế thực tế của ví phần cứng: Bản thân thiết bị có thể ngoại tuyến, nhưng quá trình giao dịch của người dùng rất khó hoàn toàn ngoại tuyến.

Nếu người dùng muốn tăng cường bảo mật hơn nữa, họ có thể sử dụng các thiết bị khe hở không khí (air-gapped) nghiêm ngặt hơn, tức là thiết bị hoàn toàn không kết nối mạng, chỉ truyền dữ liệu qua mã QR hoặc các phương thức khác. Nhưng cách này phức tạp hơn để thao tác và người dùng thông thường khó có thể duy trì lâu dài. Cuối cùng, hầu hết mọi người sẽ phải đánh đổi giữa bảo mật và sự tiện lợi.

Do đó, ngành công nghiệp bắt đầu nghĩ đến một khả năng khác: Thay vì dựa vào người dùng vận hành thiết bị đúng cách mọi lúc, tốt hơn nên thiết kế hệ thống để phân tách rõ ràng khóa riêng tư, chữ ký và kết nối mạng.

4. Ví tiền mã hóa cô lập: Cô lập rủi ro trong thiết kế hệ thống

Ý tưởng cốt lõi của ví tiền mã hóa cô lập không phức tạp: Đặt việc quản lý khóa riêng tư, ký giao dịch và phát sóng mạng trong các môi trường khác nhau.

Nói một cách đơn giản, môi trường khóa riêng tư và ký kết nên được giữ ngoại tuyến nhất có thể, không tiếp xúc trực tiếp với internet; phần kết nối mạng chỉ chịu trách nhiệm gửi các giao dịch đã được ký lên blockchain và không thể tiếp cận khóa riêng tư.

Lợi ích của thiết kế này là ngay cả khi phần kết nối mạng bị tấn công, kẻ tấn công chỉ có thể tiếp cận dữ liệu giao dịch đã được ký, chứ không thể lấy trực tiếp khóa riêng tư. Đối với người dùng, điều này tương đương với việc đặt chìa khóa tài sản quan trọng nhất vào một môi trường kín đáo hơn, khó tiếp cận hơn.

Sự khác biệt giữa nó và ví phần cứng truyền thống là ví phần cứng dựa nhiều hơn vào một thiết bị cụ thể để đạt được sự cô lập, trong khi ví tiền mã hóa cô lập nhấn mạnh vào thiết kế cấu trúc của toàn bộ hệ thống. Tính bảo mật không hoàn toàn phụ thuộc vào một thiết bị phần cứng nhất định, mà phụ thuộc vào việc khóa, chữ ký và mạng có thực sự được tách biệt hay không.

Đây cũng là ý nghĩa của "Kiến trúc là Bảo mật": Bảo mật không chỉ là mua một thiết bị an toàn, mà là ngay từ đầu đã tách biệt các đường dẫn nguy hiểm.

5. Bảo mật hậu lượng tử: Rủi ro tương lai đang được đưa vào thảo luận thực tế từ sớm

Ngoài các rủi ro tấn công hiện tại, một vấn đề khác đang được ngành công nghiệp chú trọng là điện toán lượng tử.

Nhiều thuật toán mật mã mà các hệ thống tiền mã hóa ngày nay phụ thuộc vào, chẳng hạn như đường cong elliptic và RSA, vẫn được coi là an toàn trong môi trường máy tính truyền thống. Nhưng nếu trong tương lai, máy tính lượng tử đạt đến sức mạnh đủ lớn, các thuật toán này có thể đối mặt với nguy cơ bị phá vỡ.

Nghe có vẻ như một vấn đề xa vời, nhưng cộng đồng mật mã toàn cầu đã bắt đầu chuẩn bị từ sớm. Viện Tiêu chuẩn và Công nghệ Quốc gia Hoa Kỳ (NIST) đã công bố các tiêu chuẩn mật mã hậu lượng tử đầu tiên vào năm 2024, cho thấy bảo mật hậu lượng tử đã chuyển từ thảo luận lý thuyết sang giai đoạn chuẩn bị ứng dụng thực tế.

Đối với tài sản tiền mã hóa, vấn đề này đặc biệt quan trọng. Bởi vì một khi tài sản blockchain bị phơi bày trước rủi ro, tác động có thể là lâu dài. Đáng chú ý hơn, có một chiến thuật tấn công gọi là "thu thập ngay, giải mã sau". Điều này có nghĩa là kẻ tấn công có thể thu thập dữ liệu ngày hôm nay và cố gắng giải mã nó trong tương lai khi năng lực điện toán lượng tử đã trưởng thành.

Vì vậy, bảo mật hậu lượng tử không phải là một vấn đề cần cân nhắc chỉ khi máy tính lượng tử thực sự trưởng thành. Đối với những người dùng và dự án nắm giữ tài sản lâu dài, việc chuẩn bị từ trước là một phần của chiến lược bảo mật.

6. Mô hình bảo mật không phần cứng: Giảm sự phụ thuộc vào một thiết bị duy nhất

Đằng sau kiến trúc cô lập là một tư duy bảo mật mới.

Cách tiếp cận của ví phần cứng truyền thống là giảm thiểu rủi ro thông qua một thiết bị vật lý. Nó đặt khóa riêng tư vào thiết bị, khiến kẻ tấn công khó tiếp cận nó từ mạng hơn. Cách này hiệu quả và đã được thị trường xác nhận.

Tuy nhiên, mô hình bảo mật không phần cứng cố gắng giảm hơn nữa sự phụ thuộc vào các thiết bị cụ thể. Câu hỏi nó quan tâm là: Có thể thông qua thiết kế hệ thống để làm cho một số đường dẫn tấn công trở nên khó khả thi ngay từ đầu không?

Tư duy này mang lại một số thay đổi.

Thứ nhất, người dùng không còn phải hoàn toàn phụ thuộc vào một nhà sản xuất phần cứng cụ thể nào. Thứ hai, tính bảo mật không còn bị ràng buộc hoàn toàn vào một con chip hoặc một thiết bị cụ thể. Thứ ba, nếu bản thân hệ thống có thể là mã nguồn mở và chấp nhận kiểm toán từ cộng đồng, thì việc đánh giá bảo mật có thể trở nên minh bạch hơn.

Điều này không có nghĩa là ví phần cứng không có giá trị. Thiết bị phần cứng vẫn có thể là một công cụ quan trọng trong hệ thống bảo mật. Nhưng trong cơ sở hạ tầng bảo mật tiền mã hóa thế hệ tiếp theo, nó có thể không còn là cốt lõi duy nhất, mà là một phần của toàn bộ kiến trúc bảo mật.

7. Lock.com: Người tiên phong ban đầu theo hướng này

Trong lĩnh vực này, Lock.com là một trong những dự án đầu tiên khám phá rõ ràng kiến trúc ký cô lập và bảo mật hậu lượng tử.

Lock.com vẫn đang trong giai đoạn truy c