Dưới 1 xu đánh sập thanh khoản triệu đô, cuộc tấn công đơn hàng có thể làm trống rỗng nền tảng thanh khoản của Polymarket

- Quan điểm cốt lõi: Thị trường dự đoán Polymarket tồn tại lỗ hổng thiết kế do kiến trúc lai "khớp lệnh off-chain + thanh toán on-chain", cho phép kẻ tấn công lợi dụng chênh lệch thời gian đồng bộ trạng thái giữa on-chain và off-chain để loại bỏ cưỡng chế các lệnh của nhà tạo lập thị trường với chi phí cực thấp, từ đó độc chiếm chênh lệch giá hoặc săn lợi nhuận từ bot phòng ngừa rủi ro, đe dọa nghiêm trọng đến nền tảng thanh khoản của nền tảng.

- Yếu tố then chốt:

- Cơ chế tấn công: Kẻ tấn công thông qua việc đặt lệnh qua API và thao tác chuyển tiền nhanh on-chain (hoặc hủy lệnh), khiến việc thanh toán on-chain thất bại do số dư không đủ, nhưng hệ thống off-chain vẫn sẽ cưỡng chế loại bỏ tất cả các lệnh chờ của nhà tạo lập thị trường tham gia vào lần khớp lệnh đó.

- Con đường kiếm lời chính: Một là, sau khi xóa sổ lệnh của đối thủ cạnh tranh, đặt lệnh chờ với chênh lệch giá độc quyền để kiếm lời; Hai là, dụ bot phòng ngừa rủi ro thiết lập vị thế phòng ngừa sai lầm, sau đó arbitrage thông qua sự dịch chuyển giá thị trường.

- Chi phí và lợi nhuận: Chi phí cho một lần tấn công dưới 0.1 USD phí Gas, một địa chỉ tấn công được đánh dấu đã kiếm được hơn 16,000 USD trong một ngày qua 7 thị trường, tỷ lệ chi phí-lợi nhuận cực cao.

- Phạm vi ảnh hưởng: Những bị ảnh hưởng bao gồm các bot giao dịch tự động như Negrisk, nhà tạo lập thị trường đối mặt với nhiều đòn giáng trực tiếp như thua lỗ trực tiếp, chi phí cơ hội và chiến lược mất hiệu lực.

- Phản hồi từ nền tảng: Polymarket chính thức chưa đưa ra tuyên bố chi tiết hoặc phương án sửa chữa, lỗ hổng bắt nguồn từ thiết kế cốt lõi, khó có thể loại bỏ triệt để trong ngắn hạn, cộng đồng đã tự phát triển công cụ giám sát để cảnh báo.

- Tác động đến ngành: Lỗ hổng này tiếp tục tồn tại sẽ làm giảm sự sẵn sàng tham gia của nhà tạo lập thị trường và bot, dẫn đến độ sâu sổ lệnh co lại, có thể kích hoạt vòng xoáy tiêu cực của việc thanh khoản xấu đi.

Một giao dịch trên chuỗi dưới 0.1 USD có thể xóa sổ ngay lập tức các lệnh tạo lập thị trường trị giá hàng chục nghìn USD khỏi sổ lệnh của Polymarket. Đây không phải là lý thuyết suông, mà là thực tế đang diễn ra.

Vào tháng 2 năm 2026, một người chơi đã tiết lộ trên mạng xã hội một phương thức tấn công mới nhắm vào các nhà tạo lập thị trường của Polymarket. Blogger BuBBliK mô tả nó là "elegant & brutal" (thanh lịch và tàn nhẫn), bởi kẻ tấn công chỉ cần trả phí gas dưới 0.1 USD trên mạng Polygon là có thể hoàn thành một chu kỳ tấn công trong khoảng 50 giây. Trong khi đó, nạn nhân - những nhà tạo lập thị trường và bot giao dịch tự động đặt lệnh mua/bán bằng tiền thật trên sổ lệnh - phải đối mặt với nhiều đòn đánh: lệnh bị xóa cưỡng bức, vị thế bị phơi bày thụ động, thậm chí là thua lỗ trực tiếp.

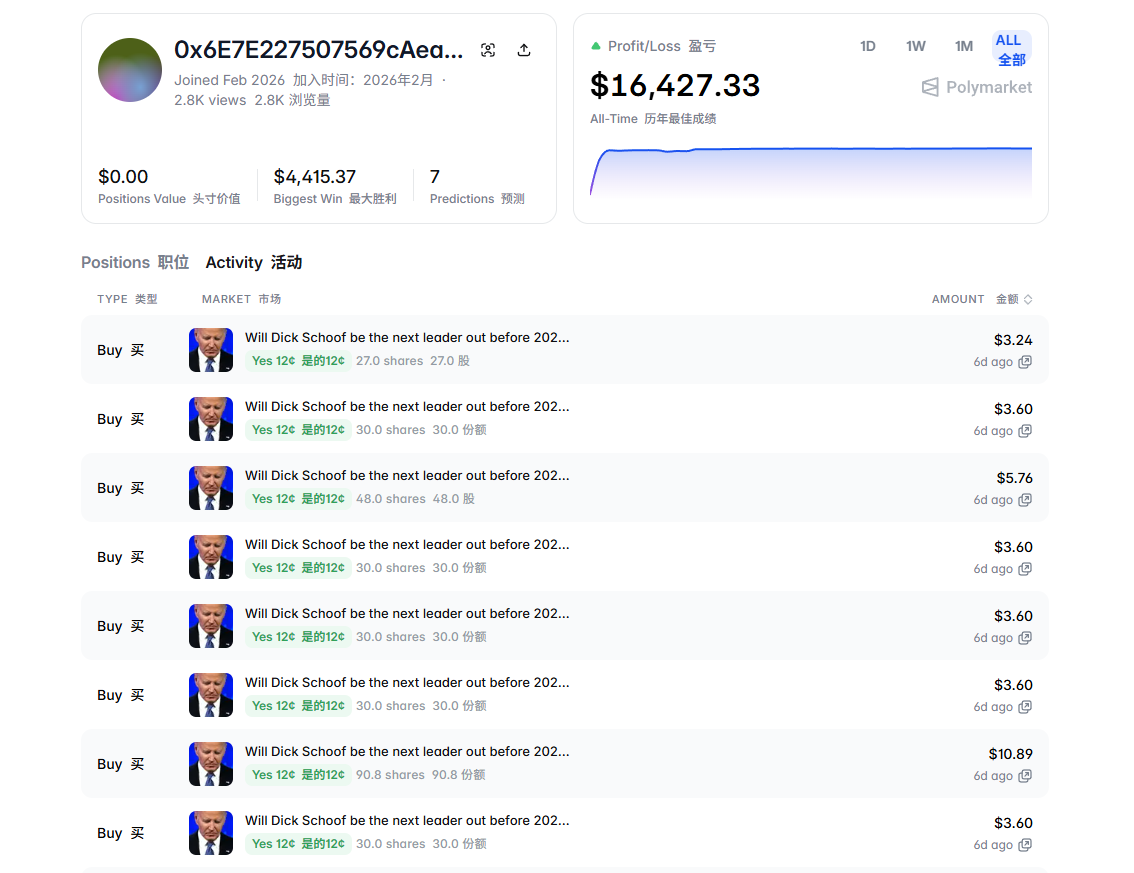

PANews đã tra cứu một địa chỉ kẻ tấn công được cộng đồng đánh dấu và phát hiện rằng tài khoản này được đăng ký vào tháng 2/2026, chỉ tham gia giao dịch ở 7 thị trường, nhưng đã ghi nhận tổng lợi nhuận 16,427 USD, với phần lớn lợi nhuận chính được thực hiện trong vòng một ngày. Khi nền tảng thanh khoản của một gã khổng lồ thị trường dự đoán định giá 9 tỷ USD có thể bị lung lay chỉ với chi phí vài xu, điều này phơi bày nhiều hơn là một lỗ hổng kỹ thuật đơn thuần.

PANews sẽ phân tích sâu cơ chế kỹ thuật, logic kinh tế và tác động tiềm tàng của cuộc tấn công này đối với ngành công nghiệp thị trường dự đoán.

Cách thức tấn công diễn ra: Một cuộc săn đón chính xác lợi dụng "chênh lệch thời gian"

Để hiểu cuộc tấn công này, trước tiên cần nắm được quy trình giao dịch của Polymarket. Khác với hầu hết các DEX, để theo đuổi trải nghiệm người dùng gần với sàn giao dịch tập trung, Polymarket sử dụng kiến trúc lai "khớp lệnh ngoài chuỗi + thanh toán trên chuỗi". Người dùng đặt lệnh và khớp lệnh đều được hoàn tất ngay lập tức ngoài chuỗi, chỉ có việc thanh toán cuối cùng mới được gửi lên chuỗi Polygon để thực thi. Thiết kế này mang lại cho người dùng trải nghiệm mượt mà: đặt lệnh không tốn gas, khớp lệnh trong vài giây, nhưng cũng tạo ra một "khoảng chênh lệch thời gian" từ vài giây đến hơn chục giây giữa ngoài chuỗi và trên chuỗi. Kẻ tấn công chính là nhắm vào cửa sổ thời gian này.

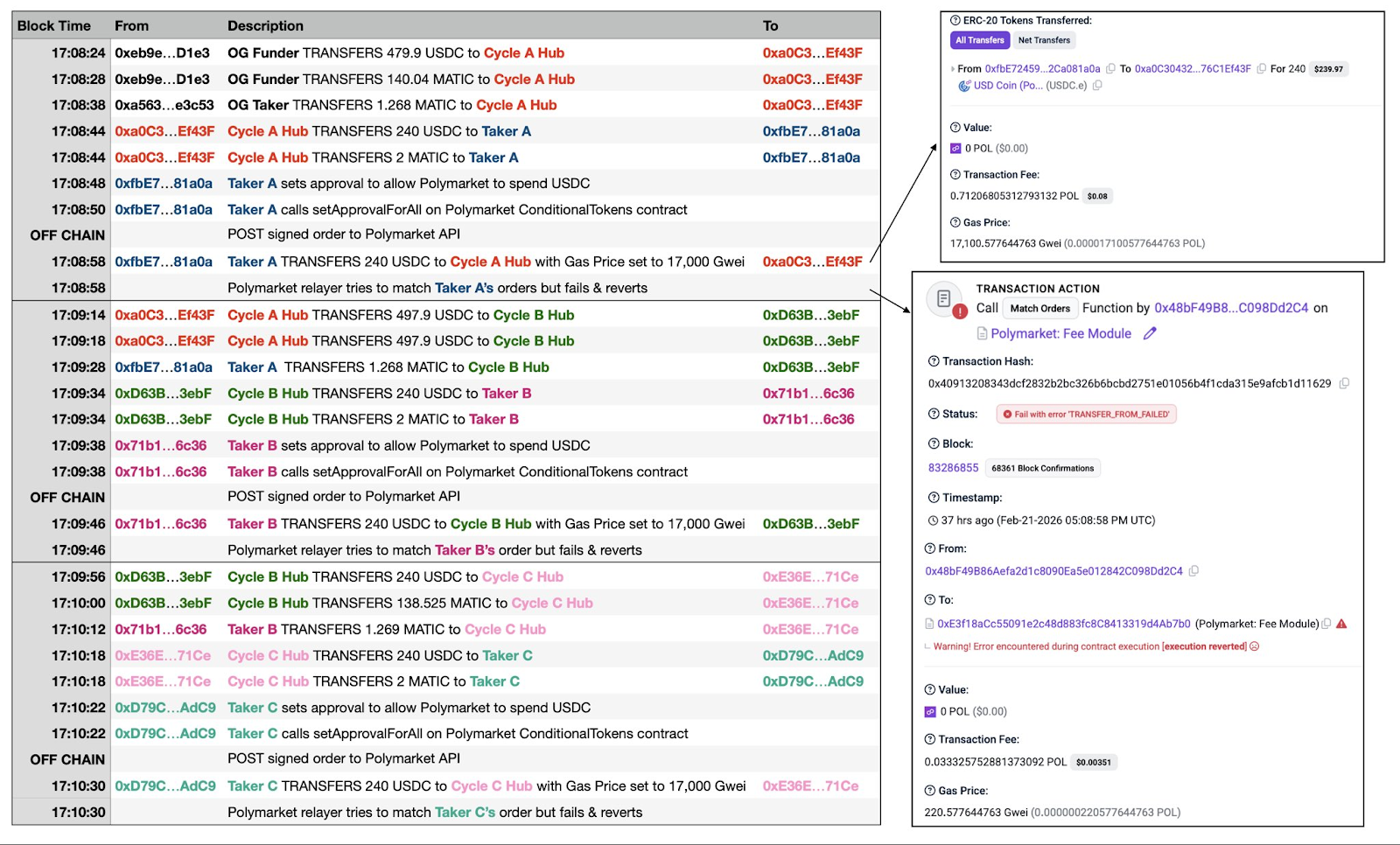

Logic tấn công không phức tạp. Kẻ tấn công trước tiên đặt một lệnh mua hoặc bán bình thường thông qua API. Lúc này, hệ thống ngoài chuỗi xác minh chữ ký và số dư đều không có vấn đề, do đó khớp lệnh này với các lệnh chờ của các nhà tạo lập thị trường khác trên sổ lệnh. Nhưng gần như đồng thời, kẻ tấn công trên chuỗi khởi tạo một giao dịch chuyển USDC với phí gas cực cao, chuyển toàn bộ tiền trong ví đi. Vì phí gas cao hơn nhiều so với cài đặt mặc định của trình chuyển tiếp (relayer) của nền tảng, giao dịch "rút cạn" này sẽ được mạng xác nhận trước. Khi trình chuyển tiếp sau đó gửi kết quả khớp lệnh lên chuỗi, ví của kẻ tấn công đã trống rỗng, giao dịch thất bại và bị hoàn nguyên do số dư không đủ.

Nếu câu chuyện dừng lại ở đây, thì chỉ lãng phí một chút phí gas của trình chuyển tiếp. Nhưng bước chí mạng thực sự nằm ở chỗ: mặc dù giao dịch thất bại trên chuỗi, hệ thống ngoài chuỗi của Polymarket sẽ buộc xóa tất cả các lệnh của các nhà tạo lập thị trường vô tội tham gia vào lần khớp thất bại này khỏi sổ lệnh. Nói cách khác, kẻ tấn công sử dụng một giao dịch chắc chắn thất bại để "xóa sạch" các lệnh mua/bán mà người khác đã dùng tiền thật để đặt.

Dùng một phép loại suy: điều này giống như việc trả giá cao trong một cuộc đấu giá, đến khi chiếc búa gõ xuống thì lật mặt nói "tôi không có tiền", nhưng nhà đấu giá lại tịch thu tất cả thẻ đấu giá của những người trả giá bình thường khác, khiến cuộc đấu giá đó thất bại.

Đáng chú ý, cộng đồng sau đó còn phát hiện ra "phiên bản nâng cấp" của cuộc tấn công này, được đặt tên là "Ghost Fills" (Khớp lệnh ma). Kẻ tấn công không cần phải chạy trước để chuyển tiền nữa, mà sau khi lệnh được khớp ngoài chuỗi và trước khi thanh toán trên chuỗi, trực tiếp gọi chức năng "hủy tất cả lệnh" trên hợp đồng, làm cho lệnh của chúng vô hiệu hóa ngay lập tức, đạt được hiệu quả tương tự. Tinh vi hơn, kẻ tấn công có thể đồng thời đặt lệnh trên nhiều thị trường, quan sát xu hướng giá, chỉ giữ lại các lệnh có lợi để khớp bình thường, còn các lệnh bất lợi thì sử dụng phương pháp này để hủy, về bản chất tạo ra một loại quyền chọn miễn phí "chỉ thắng không thua".

"Kinh tế học" của cuộc tấn công: Chi phí vài xu, lợi nhuận 1.6 vạn USD

Ngoài việc xóa trực tiếp lệnh của nhà tạo lập thị trường, tình trạng không đồng bộ giữa ngoài chuỗi và trên chuỗi này còn được sử dụng để săn các bot giao dịch tự động. Theo giám sát của đội ngũ an ninh GoPlus, các bot bị ảnh hưởng bao gồm Negrisk, ClawdBots, MoltBot, v.v.

Kẻ tấn công xóa lệnh của người khác, tạo ra "khớp lệnh ma", những thao tác này bản thân không trực tiếp tạo ra lợi nhuận, vậy tiền thực sự kiếm được như thế nào?

PANews tổng hợp phát hiện, con đường kiếm lời của kẻ tấn công chủ yếu có hai hướng.

Con đường thứ nhất là "độc quyền tạo lập thị trường sau khi dọn sạch". Trong điều kiện bình thường, trên sổ lệnh của một thị trường dự đoán sôi động sẽ có nhiều nhà tạo lập thị trường cạnh tranh đặt lệnh, chênh lệch giữa giá mua tốt nhất và giá bán tốt nhất thường rất hẹp, ví dụ lệnh mua đặt ở 49 xu, lệnh bán đặt ở 51 xu, nhà tạo lập thị trường kiếm lời nhỏ dựa vào chênh lệch 2 xu. Kẻ tấn công thông qua việc liên tục khởi tạo "giao dịch chắc chắn thất bại", buộc xóa tất cả các lệnh chờ của đối thủ cạnh tranh. Lúc này, bảng giá trở thành một khoảng trống, kẻ tấn công ngay lập tức đặt lệnh mua/bán bằng tài khoản của mình, nhưng chênh lệch giá được kéo rộng đáng kể, ví dụ lệnh mua đặt ở 40 xu, lệnh bán đặt ở 60 xu. Những người dùng khác cần giao dịch trong tình trạng không có báo giá tốt hơn, buộc phải chấp nhận mức giá này, kẻ tấn công kiếm lời dựa vào "chênh lệch giá độc quyền" 20 xu này. Mô hình này lặp đi lặp lại: dọn sạch, độc quyền, kiếm lời, lại dọn sạch.

Con đường kiếm lời thứ hai trực tiếp hơn, đó là "săn bot phòng ngừa rủi ro". Dùng một ví dụ cụ thể để minh họa: Giả sử giá "Yes" trên một thị trường nào đó là 50 xu, kẻ tấn công thông qua API đặt một lệnh mua "Yes" trị giá 10,000 USD cho một bot tạo lập thị trường. Sau khi hệ thống ngoài chuỗi xác nhận khớp lệnh thành công, API ngay lập tức thông báo cho bot rằng "bạn đã bán 20,000 cổ phiếu Yes". Sau khi nhận được tín hiệu, để phòng ngừa rủi ro, bot ngay lập tức mua 20,000 cổ phiếu "No" trên một thị trường liên quan khác để khóa lợi nhuận. Nhưng ngay sau đó, kẻ tấn công trên chuỗi làm cho lệnh mua 10,000 USD đó thất bại và bị hoàn nguyên, có nghĩa là bot thực tế chưa bán bất kỳ "Yes" nào, vị thế phòng ngừa rủi ro mà nó nghĩ trước đây giờ đã trở thành một cược một chiều trần trụi, trong tay chỉ có 20,000 cổ phiếu "No" mà không có vị thế bán khống tương ứng để bảo vệ. Lúc này, kẻ tấn công lại giao dịch thực sự trên thị trường, lợi dụng việc bot buộc phải bán ra những vị thế mất đi sự bảo vệ phòng ngừa rủi ro này để kiếm lời, hoặc trực tiếp kiếm lời chênh lệch từ sự lệch giá thị trường.

Về phía chi phí, mỗi chu kỳ tấn công chỉ cần trả phí gas dưới 0.1 USD trên mạng Polygon, mỗi chu kỳ mất khoảng 50 giây, về lý thuyết có thể thực hiện khoảng 72 lần mỗi giờ. Một kẻ tấn công đã xây dựng một hệ thống "vòng lặp hai ví" (Cycle A Hub và Cycle B Hub thao tác luân phiên), thực hiện cuộc tấn công tần suất cao tự động hoàn toàn. Trên chuỗi đã có hàng trăm giao dịch thất bại được ghi nhận.

Về phía lợi nhuận, một địa chỉ kẻ tấn công được cộng đồng đánh dấu mà PANews tra cứu cho thấy, tài khoản này được đăng ký mới vào tháng 2/2026, chỉ tham gia 7 thị trường, nhưng đã đạt được tổng lợi nhuận 16,427 USD, lợi nhuận đơn lẻ lớn nhất lên tới 4,415 USD, hoạt động kiếm lời chính tập trung trong một khoảng thời gian cực ngắn. Nói cách khác, kẻ tấn công với tổng chi phí gas có thể chưa đến 10 USD, đã bẩy được lợi nhuận hơn 1.6 vạn USD trong vòng một ngày. Và đây chỉ mới là một địa chỉ được đánh dấu, số địa chỉ thực tế tham gia tấn công và tổng số tiền lời có thể còn nhiều hơn thế nữa.

Đối với các nhà tạo lập thị trường bị hại, thiệt hại càng khó định lượng hơn. Một nhà giao dịch vận hành bot thị trường BTC 5 phút trong cộng đồng Reddit cho biết thiệt hại lên tới "hàng nghìn USD". Tổn thất sâu xa hơn nằm ở chi phí cơ hội do liên tục bị xóa lệnh cưỡng bức, chi phí vận hành do chiến lược tạo lập thị trường buộc phải điều chỉnh.

Vấn đề nan giải hơn là lỗ hổng này là vấn đề thiết kế cơ chế cốt lõi của Polymarket, không thể sửa chữa trong thời gian ngắn. Khi phương thức tấn công này được công khai, các phương thức tấn công tương tự sẽ trở nên phổ biến hơn, và sẽ tiếp tục làm tổn hại đến tính thanh khoản vốn đã mong manh của Polymarket.

Tự cứu cộng đồng, cảnh báo và sự im lặng của nền tảng

Tính đến nay, Polymarket chính thức chưa đưa ra tuyên bố chi tiết hoặc phương án sửa chữa nào đối với cuộc tấn công lệnh này. Cũng có người dùng trên mạng xã hội cho biết, lỗi này đã được báo cáo nhiều lần từ vài tháng trước, nhưng không ai quan tâm. Đáng chú ý, trước đây khi đối mặt với sự kiện "tấn công quản trị" (thao túng bỏ phiếu Oracle UMA), Polymarket cũng lựa chọn cách xử lý từ chối hoàn tiền.

Trong tình hình chính thức không hành động, cộng đồng bắt đầu tự tìm cách.