MetaTrust: Raft bị tấn công mất 3,6 triệu, gần như mọi hoạt động của hacker đều bị đưa vào hố đen

Bản tóm tắt

Vào lúc 02:59:23 sáng ngày 11 tháng 11 năm 2023, 8:00 UTC+, MetaScout đã phát hiện ra rằng giao thức stablecoin Raft trên Ethereum đã bị tấn công cho vay nhanh. Kết quả là 6,7 triệu stablecoin $R được đúc và giao thức mất 3,6 triệu USD. Nguyên nhân sâu xa là sự cố tính toán chính xác xảy ra khi đúc mã thông báo chia sẻ mà tin tặc đã khai thác để lấy thêm mã thông báo chia sẻ.

MetaTrust Labs đã tiến hành nghiên cứu và phân tích chuyên sâu về cuộc tấn công này, tiết lộ cách tin tặc khai thác lỗ hổng.

Giao thức Stablecoin Raft

Raftlà một giao thức DeFi cung cấp một cách hiệu quả về vốn để cho vay và vay bằng cách gửi Mã thông báo đặt cược lỏng (LSD) làm tài sản thế chấp trong khi vẫn giữ lại phần thưởng đặt cược.

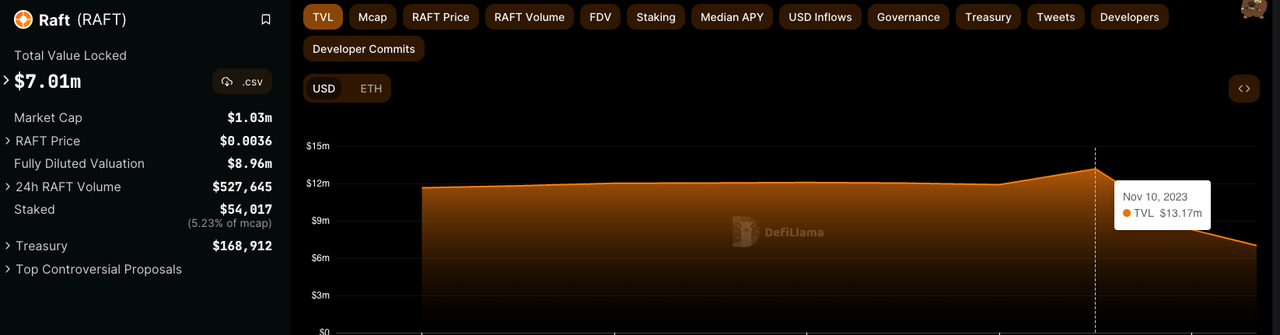

Tính đến thời điểm viết bài này, tổng giá trị bị khóa (TVL) của nó đã giảm 46% xuống còn 7 triệu USD sau cuộc tấn công ngày hôm nay. Giá của $R giảm 99,6% xuống còn 0,0036 USD.

buôn bán

https://etherscan.io/tx/0xfeedbf51b4e2338e38171f6e19501327294ab1907ab44cfd2d7e7336c975ace7

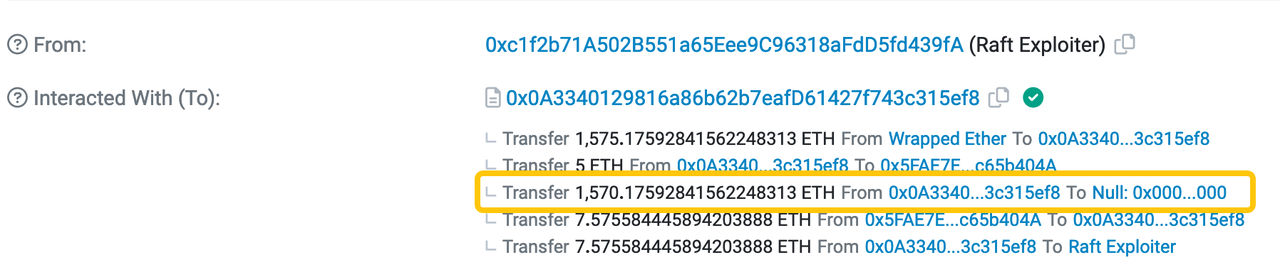

kẻ tấn công

0xc1f2b71a502b551a65eee9c96318afdd5fd439fa

Hợp đồng tấn công

0x0a3340129816a86b62b7eafd61427f743c315ef8

Hợp đồng bị tấn công

InterestRatePositionManager: 0x9ab6b21cdf116f611110b048987e58894786c244

Các bước tấn công

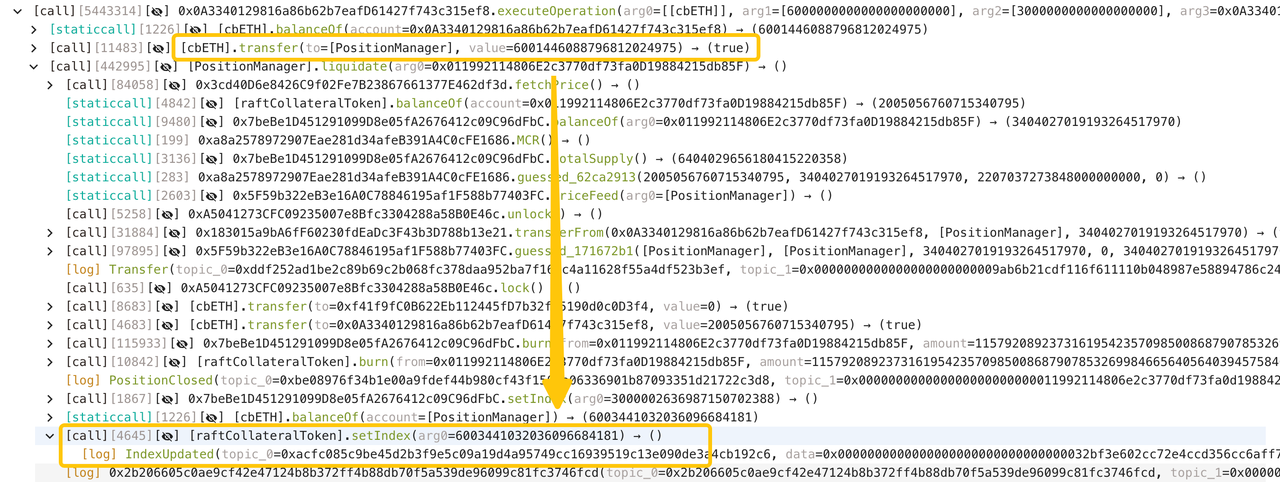

1. Vay 6.000 $cbETH từ AAVE thông qua khoản vay nhanh;

2. Chuyển tổng cộng 6001 $cbETH sang hợp đồng InterestRatePositionManager;

3. Thanh lý vị thế được tạo trước 0x011992114806e2c3770df73fa0d19884215db85f trên hợp đồng InterestRatePositionManager;

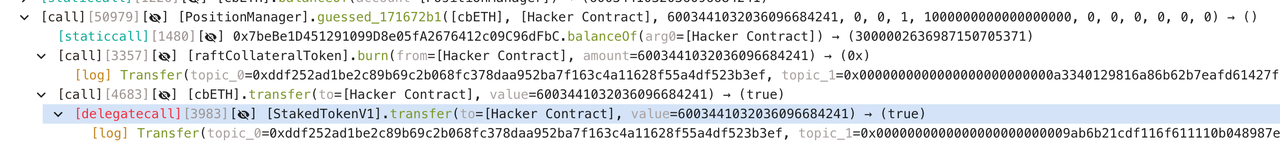

4. Đặt chỉ số của mã thông báo thế chấp bè thành 6, 003, 441, 032, 036, 096, 684, 181, là số dư $cbETH của hợp đồng InterestRatePositionManager và được khuếch đại lên 1000 lần do quyên góp ở bước 2 ;

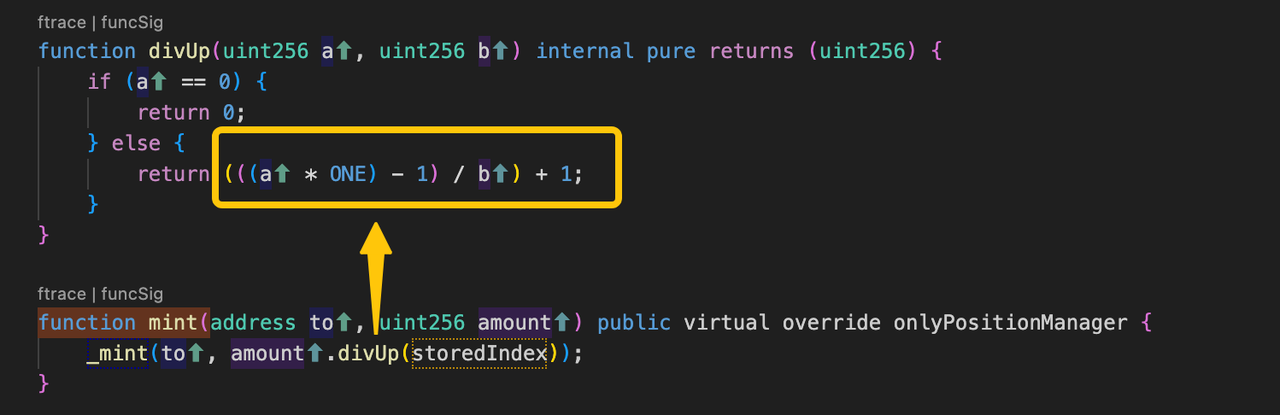

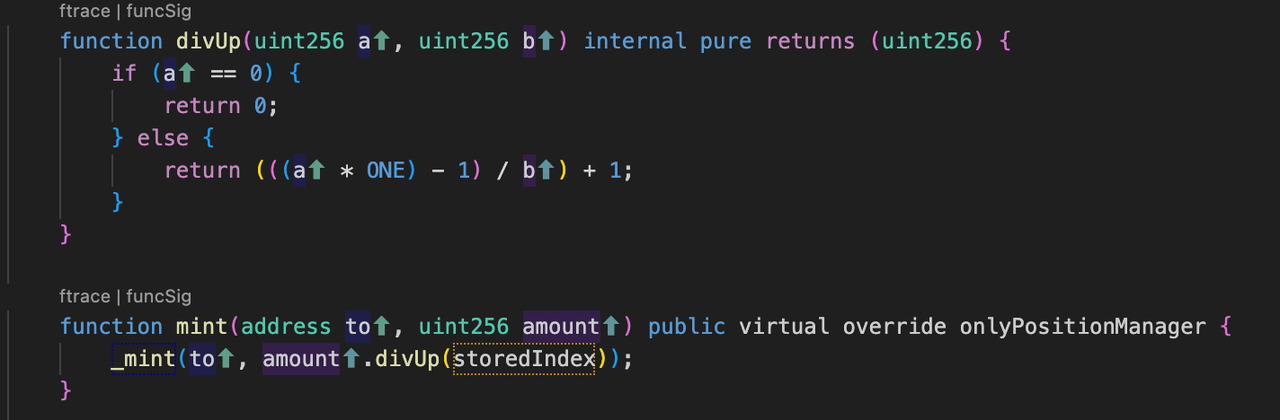

5. Khi tính toán cổ phiếu bằng cách sử dụng hàm divUp, 1 cổ phiếu wei được tạo ra chỉ bằng 1 wei $cbETH. Lưu ý rằng khi tử số khác 0, giá trị trả về tối thiểu của hàm divUp là 1, bất kể mẫu số lớn đến đâu:

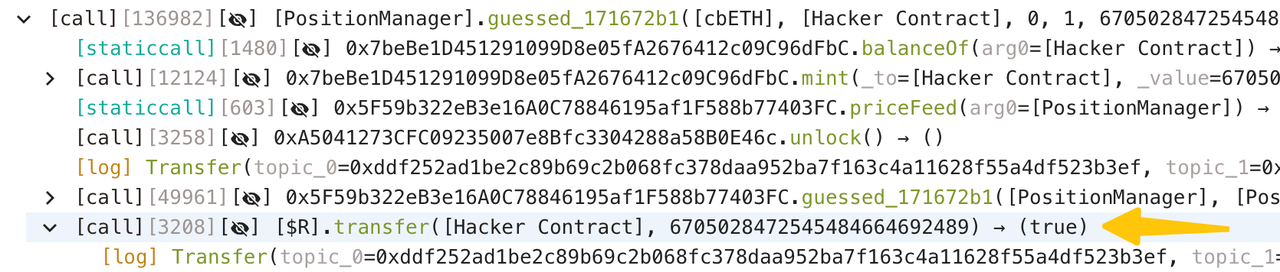

6. Lặp lại bước 5 60 lần để nhận được 60 cổ phiếu wei, tương đương 10.050 $cbETH;

7. Trao đổi 6003 $cbETH chỉ với 90 wei $rcbETH-c;

8. Vay 6,7 triệu R $, lợi nhuận và cuối cùng đổi nó lấy 1575 $ ETH trị giá 3,6 triệu USD trong các Dapp khác nhau, bao gồm:

Chuyển đổi 2,1 triệu $R thành 2 triệu $sDAI trên Balancer

Chuyển đổi 1,2 triệu đô la R thành 1,15 triệu đô la DAI trên Balancer

Chuyển đổi 200.000 $R thành 86.000 $USDC trên Uniswap

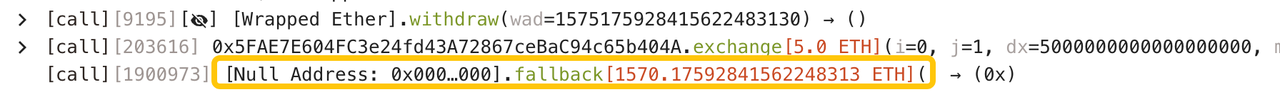

9. Điều gây sốc là hacker đã đốt 1570 $ ETH vào địa chỉ lỗ đen, đồng nghĩa với việc hacker không thu được lợi nhuận nào.

nguyên nhân gốc rễ

Nguyên nhân sâu xa là sự cố tính toán chính xác xảy ra khi đúc mã thông báo chia sẻ mà tin tặc đã khai thác để lấy thêm mã thông báo chia sẻ. Do việc quyên góp $cbETH giúp mở rộng chỉ số, khiến cổ phiếu của hacker có giá trị cao hơn nên hacker chỉ sử dụng một ít $rcbETH-c để đổi 6003 $cbETH và vay một lượng lớn $R.

mã khóa

mất mát tài sản

3,6 triệu USD.

Dòng vốn

1570 $ETH đã bị đốt do lỗi của hacker.

Vào thời điểm viết bài này, kẻ tấn công có 1,4 triệu token R $ (trị giá 4,6 nghìn đô la) trong ví của mình.

Lời khuyên bảo mật

Hãy cân nhắc việc kiểm tra các vấn đề làm tròn tiềm ẩn trong bối cảnh tính toán lãi suất, chẳng hạn như liệu chúng có thể bị người dùng độc hại thao túng trong các trường hợp nguy hiểm hay không, như trong kịch bản trường hợp tấn công Raft.

Nên thực hiện các biện pháp để giám sát hệ thống và tạm dừng các giao thức trong trường hợp khẩn cấp. Ngoài ra, sẽ có ích nếu kết hợp hệ thống chặn nhóm bộ nhớ. Hệ thống này có thể phát hiện một cách hiệu quả các giao dịch tấn công trong nhóm bộ nhớ khi kẻ tấn công thực hiện một cuộc tấn công, để thực hiện chặn phòng ngừa và tránh tổn thất.

Giới thiệu về Phòng thí nghiệm MetaTrust

MetaTrust Labs là nhà cung cấp hàng đầu các công cụ bảo mật trí tuệ nhân tạo Web3 và dịch vụ kiểm tra mã do Đại học Công nghệ Nanyang ở Singapore ươm tạo. Chúng tôi cung cấp các giải pháp AI tiên tiến giúp trao quyền cho các nhà phát triển và các bên liên quan của dự án để bảo mật các ứng dụng Web3 và hợp đồng thông minh. Các dịch vụ toàn diện của chúng tôi bao gồm quét bảo mật AI, kiểm tra mã, giám sát hợp đồng thông minh và giám sát giao dịch. Bằng cách tích hợp AI, chúng tôi đảm bảo một hệ sinh thái an toàn và nâng cao niềm tin giữa người dùng và nhà phát triển.

Website: https://metatrust.io/

Twitter: https://twitter.com/MetatrustLabs