OKLink: Kiểm kê sự cố bảo mật tháng 6 năm 2023

danh hiệu cấp một

1.1 Hàng tồn kho REKT

No.1

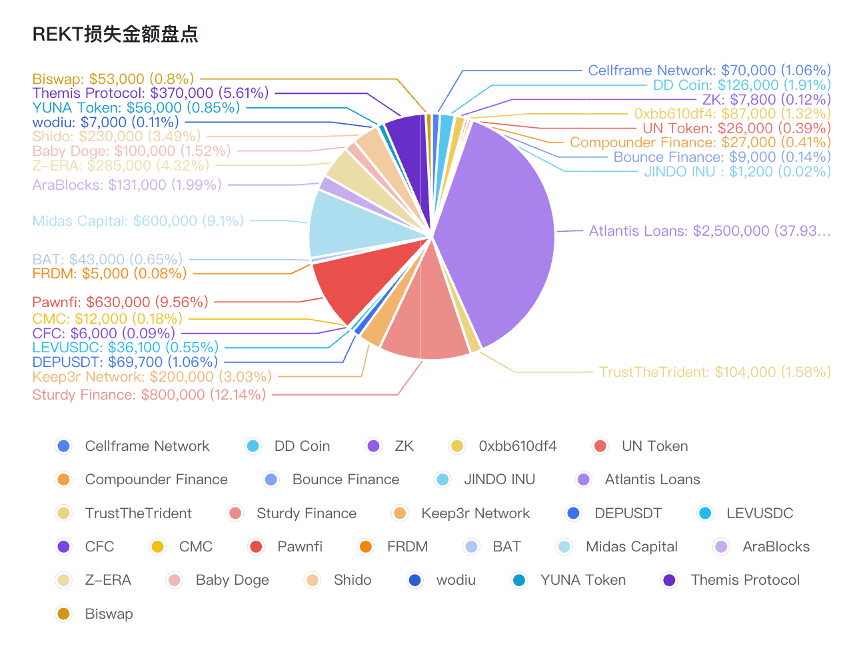

Vào ngày 1 tháng 6, cellframenet đã bị tấn công và kẻ tấn công đã kiếm được khoản lãi khoảng 70 nghìn đô la. Nguyên nhân của sự cố là do giá của token CELL cũ và token CELL mới trong nhóm PancakeSwap đã bị thao túng cùng lúc, dẫn đến việc tính toán số lượng token CELL mới trong quá trình di chuyển thanh khoản gặp vấn đề và kẻ tấn công đã lấy được quá nhiều token CELL mới.

Địa chỉ của kẻ tấn công:

Địa chỉ của kẻ tấn công:

https://www.oklink.com/cn/bsc/address/0 x 2525 c 811 ecf 22 fc 5 fcde 03 c 6711 2 d 34 e 97 da 6079

No.2

Vào ngày 1 tháng 6, hợp đồng Marketplace của DD Coin đã bị tấn công và thiệt hại khoảng 126 nghìn đô la. Nguyên nhân của lỗ hổng là khi chức năng sellItem() của hợp đồng Marketplace được gọi để bán DD Coin để lấy BUSD, hợp đồng Marketplace ủy quyền không chính xác BUSD cho msg.sender, khiến người dùng nhận được gấp đôi BUSD bằng cách bán DD Coin.

Địa chỉ của kẻ tấn công:

Địa chỉ của kẻ tấn công:

https://www.oklink.com/cn/bsc/address/ 0 x 0 a 3 fee 894 eb 8 fcb 6 f 84460 d 5828 d 71 be 50612762

No.3

Vào ngày 2 tháng 6, mã thông báo Zk Secure (ZK) đã bị tấn công cho vay nhanh và mất khoảng 7,8 nghìn đô la.

Địa chỉ hợp đồng có vấn đề:

https://www.oklink.com/cn/bsc/address/0xc8b77F282B7f83B745514D5ACb70b9E87F5b1A3D

No.4

Vào ngày 6 tháng 6, hợp đồng chưa được xác minh 0xbb610df4c1d9fd8e1dcad9fdd2dc9d685f412919 trên BSC đã bị tấn công, dẫn đến thiệt hại 87 nghìn USD. Kẻ tấn công có thể lấy được một số lượng lớn mã thông báo MURATIAI bằng cách gọi hàm khẩn cấpWithdraw() của hợp đồng và cuối cùng kiếm lợi nhuận bằng cách hoán đổi mã thông báo MURATIAI thu được thành WBNB thông qua hoán đổi PancakeSwap V 2.

Địa chỉ của kẻ tấn công:

Địa chỉ của kẻ tấn công:

https://www.oklink.com/cn/bsc/address/0x8887a9387ee149a81a17145065a7b13132f732cd

No.5

Vào ngày 6 tháng 6, Token UN trên BSC đã bị tấn công và thiệt hại khoảng 26 nghìn đô la. Do thiếu sót trong thiết kế hàm _swapBurn() của hợp đồng UN Token, kẻ tấn công gửi UN Token đến hợp đồng UN swapPair, sau đó gọi hàm skim() của hợp đồng UN swapPair, điều này có thể làm tăng giá của Mã thông báo UN trong hợp đồng UN swapPair để kiếm lợi nhuận.

Địa chỉ của kẻ tấn công:

Địa chỉ của kẻ tấn công:

https://www.oklink.com/cn/bsc/address/ 0 xf 84 efa 8 a 9 f 7 e 68855 cf 17 eaac 9 c 2 f 97 a 9 d 131366

No.6

Vào ngày 7 tháng 6, Tài chính tổng hợp trên Ethereum đã bị tấn công và thiệt hại khoảng 27 nghìn đô la.

Địa chỉ của kẻ tấn công:

Địa chỉ của kẻ tấn công:

https://www.oklink.com/cn/bsc/address/ 0 x 0 e 816 b 0 d 0 a 66252 c 72 af 822 d 3 e 0773 a 2676 f 3278

No.7

Vào ngày 8 tháng 6, hợp đồng AdminUpgradeabilityProxy của Bounce_finance đã bị khai thác. Kẻ tấn công gọi hàm Claim() của hợp đồng để buộc hoán đổi ETH mà hợp đồng nắm giữ thành Mã thông báo đấu giá, từ đó đẩy giá của Mã thông báo đấu giá trong cặp Uniswap lên cao. Kẻ tấn công cuối cùng đã chuyển đổi Mã thông báo đấu giá thành ETH thông qua hoán đổi ngược và cuối cùng kiếm được lợi nhuận 4,7 ETH (~ $ 9k).

Địa chỉ của kẻ tấn công:

Địa chỉ của kẻ tấn công:

https://www.oklink.com/cn/eth/address/ 0 xb 1 ca 82 a 1 e 6 a 6255 bc 66 b 9330 b 08 b 642 b 07419469

No.8

Vào ngày 10 tháng 6, token JINDO INU đã bị tấn công. JINDO INU là một mã thông báo phản chiếu. Lý do gây ra lỗ hổng là do có vấn đề trong việc triển khai chức năng _reflectFee() của mã thông báo. Khi cập nhật _rTotal, không nên trừ rCharity.

Địa chỉ hợp đồng có vấn đề:

https://www.oklink.com/cn/bsc/address/ 0 x 22 D 6363949 E 295873 D 261 b 812 A 281 D 014367 e 8 f 9

No.9

Địa chỉ của kẻ tấn công:

Địa chỉ của kẻ tấn công:

https://www.oklink.com/cn/bsc/address/ 0 xEADe 071 FF 23 bceF 312 deC 938 eCE 29 f 7 da 62 CF 45 b

No.10

Vào ngày 11 tháng 6, Mã thông báo TrustTheTrident SELLC đã bị tấn công về giá và kẻ tấn công đã kiếm được khoản lãi ~$104k. Nguyên nhân của vấn đề là có một lỗ hổng trong phương thức sendMiner() trong hợp đồng khai thác, cho phép kẻ tấn công thao túng giá để thổi phồng quỹ tính toán và cuối cùng kiếm được lợi nhuận.

Địa chỉ của kẻ tấn công:

Địa chỉ của kẻ tấn công:

https://www.oklink.com/cn/bsc/address/ 0 x 0060129430 df 7 ea 188 be 3 d 8818404 a 2 d 40896089

No.11

Vào ngày 12 tháng 6, giao thức RobustFinance đã bị tấn công và kẻ tấn công đã kiếm được khoản lãi ~ 800 nghìn đô la. Bản chất của lỗ hổng này là vấn đề truy cập lại chỉ đọc của Balancer. Robust Finance là một giao thức Lending, kẻ tấn công sử dụng B-stETH-STABLE làm tài sản thế chấp và vay nhiều tài sản hơn tài sản thế chấp bằng cách thao túng giá của B-stETH-STABLE.

Địa chỉ của kẻ tấn công:

Địa chỉ của kẻ tấn công:

https://www.oklink.com/cn/eth/address/ 0 x 1 e 8419 e 724 d 51 e 87 f 78 e 222 d 935 fbbdeb 631 a 08 b

No.12

Vào ngày 12 tháng 6, thekeep 3 r đã bị tấn công và kẻ tấn công kiếm được ~200 nghìn đô la. Nguyên nhân của cuộc tấn công là khóa riêng của thống đốc đã bị rò rỉ.

Địa chỉ của kẻ tấn công:

Địa chỉ của kẻ tấn công:

https://www.oklink.com/cn/eth/address/ 0 x 4941 F 075 d 77708 b 819 e 9 f 630 f 65 D 65 c 3289 e 7 C 9 E

No.13

Vào ngày 13 tháng 6, token HNC đã bị tấn công cho vay nhanh. Nguyên nhân của sự cố là do lỗ hổng trong hợp đồng khai thác của dự án, cho phép kẻ tấn công thao túng giá để kiếm lời.

Địa chỉ hợp đồng có vấn đề:

https://www.oklink.com/cn/bsc/address/ 0 xe 22 e 857807 a 72 c 47 c 1 e 276 b 3079938 dee 3 b 514 c 9

No.14

Vào ngày 15 tháng 6, DEPUSDT trên Ethereum đã bị tấn công và kẻ tấn công đã kiếm được khoản lãi 69,7 nghìn đô la. Hợp đồng cung cấp phương thức phê duyệtToken() công khai, cho phép kẻ tấn công chuyển Mã thông báo do hợp đồng nắm giữ.

Địa chỉ của kẻ tấn công:

Địa chỉ của kẻ tấn công:

https://www.oklink.com/cn/eth/address/0x7021C1B142eb634Fa0749CDA270c7AFF74Dc3B7f

No.15

Vào ngày 15 tháng 6, LEVUSDC trên Ethereum đã bị tấn công và kẻ tấn công đã kiếm được khoản lãi 36,1 nghìn đô la. Hợp đồng cung cấp phương thức phê duyệtToken() công khai, cho phép kẻ tấn công chuyển Mã thông báo do hợp đồng nắm giữ.

Địa chỉ của kẻ tấn công:

Địa chỉ của kẻ tấn công:

https://www.oklink.com/cn/eth/address/0x7021C1B142eb634Fa0749CDA270c7AFF74Dc3B7f

No.16

Vào ngày 15 tháng 6, mã thông báo CFC trên BSC đã bị tấn công cho vay nhanh, dẫn đến tổn thất ~ 6 nghìn đô la.

Địa chỉ hợp đồng có vấn đề:

https://www.oklink.com/cn/bsc/address/ 0 xdd 9 B 223 AEC 6 ea 56567 A 62 f 21 Ff 89585 ff 125632 c

No.17

Vào ngày 16 tháng 6, Mã thông báo CMC trên chuỗi BNB đã gây ra khoản lỗ khoảng 12 nghìn đô la do sơ hở. Nguyên nhân của vấn đề là trong quá trình chuyển đổi CMC Token sang BUSD thông qua PancakeSwap v 2, một phần CMC Token trong cặp sẽ bị đốt cháy, từ đó làm tăng giá CMC Token trong cặp. Kẻ tấn công đã thu lợi bằng cách thực hiện thao tác chuyển đổi Token CMC thành BUSD nhiều lần.

Địa chỉ của kẻ tấn công:

Địa chỉ của kẻ tấn công:

https://www.oklink.com/cn/bsc/address/0xcb7f6d5dc871c72bef05d0b25f054b26fdc5354c

No.18

Vào ngày 17 tháng 6, PawnfiOfficial đã bị hack, gây thiệt hại hơn 630 nghìn USD. Nguyên nhân cốt lõi của cuộc tấn công này là khi người dùng sử dụng NFT được chỉ định làm tài sản thế chấp cho khoản vay, giao thức sẽ không xác minh được rằng NFT đã thực sự được chuyển.

Địa chỉ của kẻ tấn công:

Địa chỉ của kẻ tấn công:

https://www.oklink.com/cn/eth/address/ 0 x 8 f 7370 d 5 d 461559 f 24 b 83 ba 675 b 4 c 7 e 2 fdb 514 cc

No.19

Vào ngày 17 tháng 6, mã thông báo FRDM trên Ethereum đã bị tấn công cho vay nhanh, gây thiệt hại ~ 5 nghìn đô la.

Địa chỉ hợp đồng có vấn đề:

https://www.oklink.com/cn/eth/address/ 0 x 1238 dDA 2319812 c 8 B 405 e 84 D 7 EFf 5 DFB 81783008

No.20

Vào ngày 17 tháng 6, mã thông báo BAT trên BSC đã bị tấn công cho vay nhanh, gây thiệt hại ~ 43 nghìn đô la.

Địa chỉ hợp đồng có vấn đề:

https://www.oklink.com/cn/bsc/address/ 0 xBD 2 f 6 B 7 A 19 F 2449675 F 7432 d 29 d 1 DC 1150 CcD 08 f

No.21

Vào ngày 18 tháng 6, MidasCapitalXYZ bị tấn công, gây thiệt hại ~600 nghìn đô la. Bản chất của vấn đề là vấn đề làm tròn với giao thức cho vay Hợp chất V 2 của fork. HundredFinance cũng gặp phải một cuộc tấn công tương tự trước đó.

Địa chỉ của kẻ tấn công:

Địa chỉ của kẻ tấn công:

https://www.oklink.com/cn/bsc/address/ 0 x 4 b 92 cc 3452 ef 1 e 37528470495 b 86 d 3 f 976470734

No.22

Vào ngày 19 tháng 6, dự án AraBlocks trên BSC đã bị tấn công, gây thiệt hại ~$131k. Nguyên nhân của lỗ hổng là do tồn tại một hợp đồng chưa được xác minh ( 0 x 7 ba 5 d )

Thao túng giá do hoạt động hoán đổi mà không có kiểm soát truy cập.

Địa chỉ của kẻ tấn công:

Địa chỉ của kẻ tấn công:

https://www.oklink.com/cn/bsc/address/ 0 xf 84 efa 8 a 9 f 7 e 68855 cf 17 eaac 9 c 2 f 97 a 9 d 131366

No.23

Địa chỉ của kẻ tấn công:

Địa chỉ của kẻ tấn công:

https://www.oklink.com/cn/bsc/address/ 0 xafe 015 d 862 b 6 e 1 c 54 c 2870 d 89557 a 90 dafb 7 fefe

No.24

Vào ngày 21 tháng 6, BabyDogeCoin đã bị tấn công và kẻ tấn công đã kiếm được khoản lãi ~100 nghìn đô la.

Địa chỉ của kẻ tấn công:

Địa chỉ của kẻ tấn công:

https://www.oklink.com/cn/bsc/address/ 0 xee 6764 ac 7 aa 45 ed 52482 e 4320906 fd 75615 ba 1 d 1

No.25

Vào ngày 24 tháng 6, dự án ShidoGlobal đã bị tấn công và kẻ tấn công đã kiếm được khoản lãi ~$230k. Nguyên nhân của lỗ hổng là do có sự chênh lệch giá giữa Token Shido V 1 và Token Shido V 2 trong nhóm PancakeSwap. Kẻ tấn công đã mua Token Shido V 1 thông qua một khoản vay nhanh, sau đó nâng cấp Token V 1 lên

Mã thông báo V 2 và cuối cùng bán tất cả Mã thông báo V 2 thu được để kiếm lợi nhuận.

Địa chỉ của kẻ tấn công:

Địa chỉ của kẻ tấn công:

https://www.oklink.com/cn/bsc/address/ 0 x 69810917928 b 80636178 b 1 bb 011 c 746 efe 61770 d

No.26

Vào ngày 24 tháng 6, wodiu_os đã phải chịu một cuộc tấn công cho vay nhanh, dẫn đến tổn thất ~$7k. Nguyên nhân của lỗ hổng là do một phần WODIU Token trong cặp Uniswap sẽ bị đốt cháy mỗi khi chuyển vào và chuyển ra, dẫn đến việc thao túng giá của WODIU Token trong cặp.

Địa chỉ hợp đồng có vấn đề:

https://www.oklink.com/cn/eth/address/0xb2b1ca8a73b3C31bD90dA7AF307D 743 CEc 5 BF 39 E

No.27

Vào ngày 27 tháng 6, BAT YunaToken trên Ethereum đã phải chịu một cuộc tấn công cho vay nhanh, gây thiệt hại ~ 56 nghìn đô la. Cuộc tấn công khiến $YunaToken giảm gần 90%

Địa chỉ hợp đồng có vấn đề:

https://www.oklink.com/cn/bsc/address/ 0 x 1 C 261 D 5 B 5566 BBB 489 d 93622 D 68 a 7 D 7964 C 72 b 0 A

No.28

Địa chỉ của kẻ tấn công:

Giao dịch tấn công:

https://www.oklink.com/cn/arbitrum/tx/ 0 xff 368294 ccb 3 cd 6 e 7 e 263526 b 5 c 820 b 22 dea 2 b 2 fd 8617119 ba 5 c 3 ab 8417403 d 8

Địa chỉ của kẻ tấn công:

https://www.oklink.com/cn/arbitrum/address/0xdb73eb484e7dea3785520d750eabef50a9b9ab33

No.29

Vào ngày 30 tháng 6, dự án Biswap_Dex đã bị tấn công. Nguyên nhân của lỗ hổng là do chức năng di chuyển () do hợp đồng Migrator V 3 cung cấp thiếu các bước kiểm tra cần thiết đối với các tham số do người dùng nhập vào, dẫn đến mất tài sản của người dùng đối với ủy quyền LP Token trên hợp đồng V 3 Migrator. Kẻ tấn công đã kiếm được ~$53k. Cuộc tấn công vẫn đang tiếp diễn và người dùng cần thu hồi ủy quyền của hợp đồng V 3 Migrator càng sớm càng tốt.

danh hiệu cấp một

Địa chỉ của kẻ tấn công:

https://www.oklink.com/cn/bsc/address/ 0 xa 1 e 31 b 29 f 94296 fc 85 fac 8739511360 f 279 b 1976

1.2 Hàng tồn kho RugPull

No.1

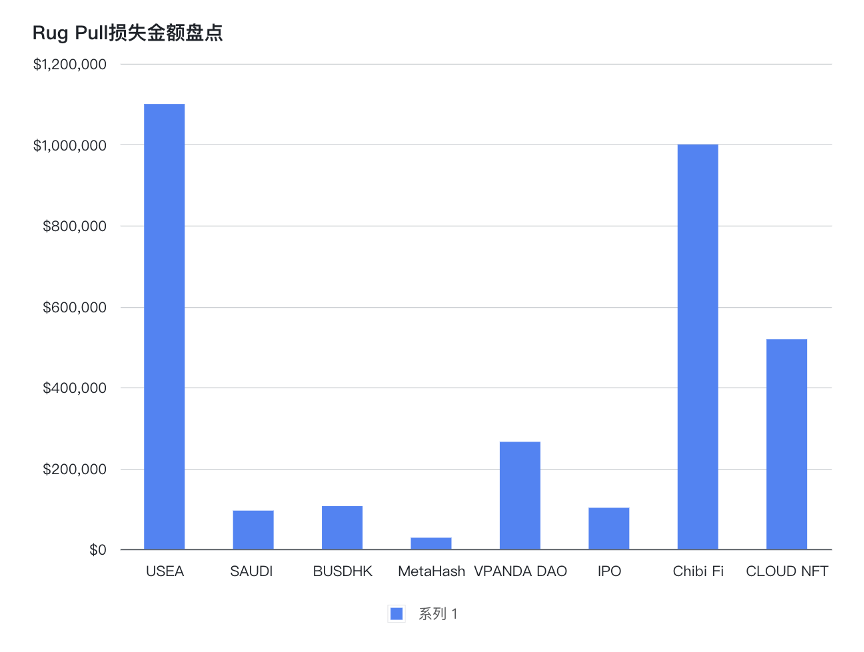

Vào ngày 6 tháng 6, Rugged, nhà triển khai mã thông báo USEA, đã đánh cắp khoảng 1,1 triệu đô la tiền của người dùng. Để làm được điều này, họ đã đúc một lượng lớn token và loại bỏ toàn bộ tính thanh khoản khỏi cặp giao dịch token USEA trên PancakeSwap. Điều này khiến USEA giảm gần 99%.

No.2

Vào ngày 8 tháng 6, mã thông báo MEME SAUDI đã hoạt động ổn định trên Ethereum, tạo ra lợi nhuận ~ 95 nghìn đô la, trong đó SAUDI giảm 98,5%.

No.3

Vào ngày 10 tháng 6, token lừa đảo BUSDHK đã gặp khó khăn, $BUSDHK đã giảm 100%. Tài khoản EOA do người triển khai mã thông báo kiểm soát sẽ đúc một lượng lớn BUSDHK và hoán đổi nó thành 448 BNB.

No.4

Vào ngày 13 tháng 6, token lừa đảo MetaHash đã xuất hiện. Tài khoản EOA do người triển khai mã thông báo kiểm soát kiếm được ~ 28 nghìn đô la bằng cách loại bỏ tính thanh khoản.

No.5

Vào ngày 19 tháng 6, VPandaCommunity đã tấn công và đánh cắp ~265 nghìn đô la tiền. Điều này khiến $VPC giảm 97,4%.

No.6

Vào ngày 19 tháng 6, IPO_web 3 đã đạt được lợi nhuận ~102 nghìn đô la. Điều đó dẫn đến giá IPO giảm 32%.

No.7

Vào ngày 27 tháng 6, Chibi_Fi đã kiểm tra tài khoản Twitter và trang web của mình. Số tiền điện tử trị giá ~1 triệu đô la đã bị đánh cắp và số tiền bị đánh cắp đã được đổi lấy ~555 ETH và được chuyển từ Arbitrum sang Ethereum.

No.8

danh hiệu cấp một

1.3 Gian lận trên mạng xã hội và hàng tồn kho lừa đảo

No.1

Vào ngày 1 tháng 6, PinkDrainer đã đánh cắp Blur ID 65611"The Otherside: OTHR Token" NFT。

No.2

Orbiter_Finance Discord đã bị hack vào ngày 1 tháng 6, vui lòng không nhấp vào liên kết cho đến khi nhóm xác nhận rằng họ đã lấy lại quyền kiểm soát máy chủ.

No.3

Basenameapp Discord đã bị xâm phạm vào ngày 1 tháng 6, vui lòng không nhấp vào liên kết cho đến khi nhóm xác nhận rằng họ đã lấy lại quyền kiểm soát máy chủ.

No.4

FlareNetworks Discord đã bị hack vào ngày 1 tháng 6, vui lòng không nhấp vào liên kết cho đến khi nhóm xác nhận rằng họ đã lấy lại quyền kiểm soát máy chủ.

No.5

Vào ngày 1 tháng 6, một liên kết lừa đảo đã được đăng trên máy chủ EquilibreAMM Discord. Không nhấp vào bất kỳ liên kết nào cho đến khi nhóm xác nhận rằng họ đã giành lại quyền kiểm soát máy chủ.

No.6

Trang web tuyên bố trung thành sai, ngày 2 tháng 6. Không tương tác với hxxps://claim-loyal.org/.

No.7

Vào ngày 3 tháng 6, tài khoản Twitter PeterSchiff đã bị hack và đang quảng cáo các trang web lừa đảo không tương tác với hxxps://gold.fo/.

No.8

Vào ngày 3 tháng 6, một liên kết lừa đảo đã được đăng trên máy chủ MantaNetwork Discord. Không nhấp vào bất kỳ liên kết nào cho đến khi nhóm xác nhận rằng họ đã giành lại quyền kiểm soát máy chủ.

No.9

Cảnh giác với các trang web xác nhận lòng trung thành giả mạo đang được quảng cáo trên Twitter vào ngày 4 tháng 6. Không tương tác với hxxps://loyal.gl/.

No.10

Vào ngày 5 tháng 6, một liên kết lừa đảo đã được đăng trên máy chủ Discord mobius_market. Không nhấp vào bất kỳ liên kết nào cho đến khi nhóm xác nhận rằng họ đã giành lại quyền kiểm soát máy chủ.

No.11

Vào ngày 5 tháng 6, một liên kết lừa đảo đã được đăng trên máy chủ Bee_NetworkFP Discord. Không nhấp vào bất kỳ liên kết nào cho đến khi nhóm xác nhận rằng họ đã giành lại quyền kiểm soát máy chủ.

No.12

BIFROSTio Discord đã bị hack vào ngày 5 tháng 6, vui lòng không nhấp vào liên kết cho đến khi nhóm xác nhận rằng họ đã lấy lại quyền kiểm soát máy chủ.

No.13

Vào ngày 6 tháng 6, hãy cẩn thận với các trang web xác nhận quyền sở hữu Finale giả mạo đang được quảng bá trên Twitter. Không tương tác với hxxps://finale.claims/.

No.14

Vào ngày 6 tháng 6, một liên kết lừa đảo đã được đăng trên máy chủ ZKEX_Official Discord. Không nhấp vào bất kỳ liên kết nào cho đến khi nhóm xác nhận rằng họ đã giành lại quyền kiểm soát máy chủ.

No.15

Vào ngày 7 tháng 6, một liên kết lừa đảo đã được đăng trên máy chủ BNBCHAIN Discord. Không nhấp vào bất kỳ liên kết nào cho đến khi nhóm xác nhận rằng họ đã giành lại quyền kiểm soát máy chủ.

No.16

Vào ngày 7 tháng 6, tài khoản Twitter VinodChavdaBJP đã bị hack và đang quảng cáo các trang web lừa đảo không tương tác với hxxps://xrpfinance-airdrop.com/.

No.17

Vào ngày 7 tháng 6, tài khoản Twitter của ColeThereum đã bị hack và đang quảng cáo một trang web lừa đảo không tương tác với hxxps://entertheigloo.com/.

No.18

Vào ngày 7 tháng 6, một liên kết lừa đảo đã được đăng trên máy chủ SkyweaverGame Discord. Không nhấp vào bất kỳ liên kết nào cho đến khi nhóm xác nhận rằng họ đã giành lại quyền kiểm soát máy chủ.

No.19

Vào ngày 7 tháng 6, một liên kết lừa đảo đã được đăng trên máy chủ LodestarFinance Discord. Không nhấp vào bất kỳ liên kết nào cho đến khi nhóm xác nhận rằng họ đã giành lại quyền kiểm soát máy chủ.

No.20

Hãy cẩn thận với các trang web xác nhận quyền sở hữu RICK giả mạo đang được quảng bá trên Twitter vào ngày 8 tháng 6. Không tương tác với pickandrick.com.

No.21

Vào ngày 8 tháng 6, một liên kết lừa đảo đã được đăng trên máy chủ KeplerHomes Discord. Không tương tác với hxxps://claim-kepler.homes/.

No.22

Vào ngày 9 tháng 6, một liên kết lừa đảo đã được đăng trên máy chủ Stellaxyz_ Discord. Không tương tác với hxxps://alpha-token.xyz/.

No.23

Vào ngày 9 tháng 6, một liên kết lừa đảo đã được đăng trên máy chủ Discord của Bankercoinada. Không tương tác với hxxps://bankercoinada.site/.

No.24

Vào ngày 9 tháng 6, tài khoản Twitter franklinisbored đã bị hack và đang quảng cáo một trang web lừa đảo không tương tác với hxxps://debanklabs.com/.

No.25

Vào ngày 10 tháng 6, một liên kết lừa đảo đã được đăng trên máy chủ Nemesis_dao Discord. Không tương tác với hxxps://helenaclaim.xyz/#.

No.26

Vào ngày 10 tháng 6, một liên kết lừa đảo đã được đăng trên máy chủ HelenaFinancial Discord. Không tương tác với hxxps://helenaclaim.xyz/#.

No.27

Vào ngày 10 tháng 6, một liên kết lừa đảo đã được đăng trên máy chủ SafariSurfers Discord. Không tương tác với hxxps://mintjttribe.com/.

No.28

Vào ngày 11 tháng 6, một liên kết lừa đảo đã được đăng trên máy chủ Discord ether_fi. Không nhấp vào bất kỳ liên kết nào cho đến khi nhóm xác nhận rằng họ đã giành lại quyền kiểm soát máy chủ.

No.29

Vào ngày 11 tháng 6, một liên kết lừa đảo đã được đăng trên máy chủ RSTLSSxyz Discord. Không tương tác với hxxps://rstlss-token.xyz/.

No.30

Vào ngày 11 tháng 6, máy chủ Questify_gg Discord đã bị xâm nhập. Đừng liên kết ví của bạn, nó sẽ liên kết đến các trang lừa đảo.

No.31

Hãy cẩn thận với trang web xác nhận quyền sở hữu Layer Zero Labs giả mạo đang được quảng cáo trên Twitter vào ngày 11 tháng 6. Không tương tác với hxxps://leyerszero.com/.

No.32

Vào ngày 12 tháng 6, một liên kết lừa đảo đã được đăng trên máy chủ ThatMediaWag Discord. Không tương tác với hxxps://wag-media.club/.

No.33

Vào ngày 13 tháng 6, một liên kết lừa đảo đã được đăng trên máy chủ WickedBoneClub Discord. Không tương tác với hxxps://wickedboneclub.org/.

No.34

Hãy cẩn thận với các trang web xác nhận quyền sở hữu Golden Pepe giả mạo đang được quảng cáo trên Twitter vào ngày 13 tháng 6. Không tương tác với hxxps://mygoldenpp.com/.

No.35

Vào ngày 14 tháng 6, tài khoản KevinSvenson_ Discord và Twitter đã bị hack đồng thời. Không nhấp vào bất kỳ liên kết nào cho đến khi nhóm xác nhận rằng họ đã giành lại quyền kiểm soát máy chủ.

No.36

Vào ngày 14 tháng 6, hãy cẩn thận với các trang web xác nhận quyền sở hữu ChainGPT giả mạo được quảng cáo trên Twitter. Không tương tác với hxxps://chainpt.claims/.

No.37

Vào ngày 15 tháng 6, một liên kết lừa đảo đã được đăng trên máy chủ BeamerBridge Discord. Không tương tác với hxxps://beamertoken.com/.

No.38

Vào ngày 15 tháng 6, một liên kết lừa đảo đã được đăng trên máy chủ L 0 _Corner Discord. Không nhấp vào bất kỳ liên kết nào cho đến khi nhóm xác nhận rằng họ đã giành lại quyền kiểm soát máy chủ.

No.39

Vào ngày 15 tháng 6, hãy cẩn thận với một trang web airdrop Lido giả mạo được quảng cáo trên Twitter. Không tương tác với hxxps://lido v 2 Finance.com/.

No.40

Hãy cẩn thận với các trang web airdrop Finale giả mạo được quảng cáo trên Twitter vào ngày 15 tháng 6. Không tương tác với hxxps://finale.website/.

No.41

Vào ngày 16 tháng 6, một liên kết lừa đảo đã được đăng trên máy chủ Discord zkxprotocol. Không tương tác với hxxps://zkx-token.fi/.

No.42

Vào ngày 16 tháng 6, một liên kết lừa đảo đã được đăng trên máy chủ ShellProtocol Discord. Không tương tác với hxxps://claim-shellprotocol.io/.

No.43

Vào ngày 16 tháng 6, một liên kết lừa đảo đã được đăng trên máy chủ Discord của Adoptwombat. Không tương tác với hxxps://womtoken.app/.

No.44

Vào ngày 16 tháng 6, hãy cẩn thận với các trang web airdrop Psyop giả mạo được quảng cáo trên Twitter. Không tương tác với hxxps://psyopgifts.com/ và hxxps://xn--psop-625a.com/.

No.45

Hãy cẩn thận với các trang web airdrop Apecoin giả mạo đang được quảng bá trên Twitter vào ngày 16 tháng 6. Không tương tác với hxxps://apecoin.gl/.

No.46

Vào ngày 17 tháng 6, một liên kết lừa đảo đã được đăng trên máy chủ Discord của Polarbearsnft. Không tương tác với hxxps://polebearsnft.org/.

No.47

Vào ngày 17 tháng 6, một liên kết lừa đảo đã được đăng trên máy chủ SteadyStackNFT Discord. Không nhấp vào bất kỳ liên kết nào cho đến khi nhóm xác nhận rằng họ đã giành lại quyền kiểm soát máy chủ.

No.48

Hãy cẩn thận với các trang web airdrop Layerzero giả mạo đang được quảng cáo trên Twitter vào ngày 18 tháng 6. Không tương tác với hxxps://enter-layerzero.org/.

No.49

Hãy cẩn thận với các trang web airdrop zkSync giả mạo đang được quảng cáo trên Twitter vào ngày 19 tháng 6. Không tương tác với hxxps://enter.zkzync.org/.

No.50

Hãy cẩn thận với các trang web airdrop Optimism giả mạo đang được quảng bá trên Twitter vào ngày 19 tháng 6. Không tương tác với hxxps://airdrop.optimism.sx/.

No.51

Vào ngày 20 tháng 6, một liên kết lừa đảo đã được đăng trên máy chủ CandyCollectiv Discord. Không tương tác với hxxps://collab-land.ac/.

No.52

Vào ngày 20 tháng 6, một liên kết lừa đảo đã được đăng trên máy chủ Discord rlmverse. Không nhấp vào bất kỳ liên kết nào cho đến khi nhóm xác nhận rằng họ đã giành lại quyền kiểm soát máy chủ.

No.53

Vào ngày 20 tháng 6, một liên kết lừa đảo đã được đăng trên máy chủ Inf_Skies Discord. Không tương tác với hxxps://accessprotocol.live/.

No.54

Vào ngày 20 tháng 6, một liên kết lừa đảo đã được đăng trên máy chủ Popcorn_DAO Discord. Không tương tác với hxxps://popclaim.network/.

No.55

Vào ngày 21 tháng 6, một liên kết lừa đảo đã được đăng trên máy chủ YouSUI_Global Discord. Không tương tác với hxxps://yousui.live/.

No.56

Vào ngày 21 tháng 6, vụ lừa đảo thoát đã được phát hiện trên mã thông báo Crypto Legion giả. Trang web hxxps://cryptlegions.net/ đang quảng cáo mã thông báo giả không phải là trang web chính thức của bên dự án.

No.57

Vào ngày 21 tháng 6, một liên kết lừa đảo đã được đăng trên máy chủ btcordinal Discord. Không nhấp vào bất kỳ liên kết nào cho đến khi nhóm xác nhận rằng họ đã giành lại quyền kiểm soát máy chủ.

No.58

Vào ngày 22 tháng 6, một liên kết lừa đảo đã được đăng trên máy chủ GamioNFT Discord. Không tương tác với hxxps://mint-galxe.com/ventory/campaign/GCmwbUQaM 7/.

No.59

Vào ngày 22 tháng 6, hãy cẩn thận với các trang airdrop PEPE giả mạo đang được quảng bá trên Twitter. Không tương tác với hxxps://pepecoin.guru/.

No.60

Vào ngày 22 tháng 6, hãy cẩn thận với một trang web airdrop Evermoon giả mạo được quảng cáo trên Twitter. Không tương tác với hxxps://evermoonerc 20.com/.

No.61

Vào ngày 23 tháng 6, một liên kết lừa đảo đã được đăng trên máy chủ Dogami Discord. Không tương tác với hxxps://dogami.gift/.

No.62

Vào ngày 23 tháng 6, một liên kết lừa đảo đã được đăng trên máy chủ ObolNetwork Discord. Không tương tác với hxxps://obol.store/.

No.63

Vào ngày 23 tháng 6, một liên kết lừa đảo đã được đăng trên máy chủ Optyfi Discord. Không tương tác với hxxps://optyfi.net/.

No.64

Vào ngày 24 tháng 6, một mã thông báo airdrop giả đã được gửi đến nhiều tài khoản EOA. Bằng cách thu hút người dùng truy cập hxxps://apdom.site/ để nhận phần thưởng, người dùng được phép giữ mã thông báo.

No.65

Vào ngày 25 tháng 6, một liên kết lừa đảo đã được đăng trên máy chủ Discord ontropy. Không tương tác với hxxps://ontropy.co/.

No.66

Vào ngày 25 tháng 6, một liên kết lừa đảo đã được đăng trên máy chủ AltitudeDeFi Discord. Không tương tác với hxxps://altitudedefi.net/.

No.67

Vào ngày 25 tháng 6, một liên kết lừa đảo đã được đăng trên máy chủ Discord lifiprotocol. Không tương tác với hxxps://lifi.bar/.

No.68

Vào ngày 25 tháng 6, một liên kết lừa đảo đã được đăng trên máy chủ BrainlesSpike Discord. Không tương tác với hxxps://brainlesspikes.app/.

No.69

Vào ngày 25 tháng 6, máy chủ OptyFi Discord đã bị hack. Không nhấp vào bất kỳ liên kết nào cho đến khi nhóm xác nhận rằng họ đã giành lại quyền kiểm soát máy chủ.

No.70

Hãy cẩn thận với các trang web airdrop Chainlink giả mạo đang được quảng cáo trên Twitter, ngày 25 tháng 6. Không tương tác với hxxps://claim-chainlink.net/.

No.71

Vào ngày 26 tháng 6, máy chủ Dackie_Official Discord đã bị hack và đăng liên kết lừa đảo. Không nhấp vào bất kỳ liên kết nào cho đến khi nhóm xác nhận rằng họ đã giành lại quyền kiểm soát máy chủ.

No.72

Vào ngày 26 tháng 6, máy chủ Discord củasoftdao đã bị tấn công và một liên kết lừa đảo đã được tung ra. Không nhấp vào bất kỳ liên kết nào cho đến khi nhóm xác nhận rằng họ đã giành lại quyền kiểm soát máy chủ.

No.73

Vào ngày 26 tháng 6, hãy cẩn thận với một trang web yêu cầu Golden Pepe giả mạo được quảng cáo trên Twitter. Không tương tác với hxxps://my-goldenpepe.com/.

No.74

Vào ngày 26 tháng 6, máy chủ MyCopilotBae Discord đã đăng một liên kết lừa đảo. Không nhấp vào bất kỳ liên kết nào cho đến khi nhóm xác nhận rằng họ đã giành lại quyền kiểm soát máy chủ.

No.75

Vào ngày 26 tháng 6, máy chủ Lightyear_game Discord đã đăng một liên kết lừa đảo. Không nhấp vào bất kỳ liên kết nào cho đến khi nhóm xác nhận rằng họ đã giành lại quyền kiểm soát máy chủ.

No.76

Vào ngày 26 tháng 6, hãy cẩn thận với một trang Loyal Airdrop giả mạo được quảng cáo trên Twitter. Không tương tác với hxxps://loyaltylabs.gg/.

No.77

Vào ngày 26 tháng 6, hãy cẩn thận với các trang Pepe Stake giả mạo đang được quảng bá trên Twitter. Không tương tác với hxxps://stering-pepe.com/.

No.78

Vào ngày 26 tháng 6, máy chủ Discord oasys_games đã đăng một liên kết lừa đảo. Không nhấp vào bất kỳ liên kết nào cho đến khi nhóm xác nhận rằng họ đã giành lại quyền kiểm soát máy chủ.

No.79

Hãy cẩn thận với các trang web airdrop Hộp bí ẩn giả mạo đang được quảng bá trên Twitter vào ngày 27 tháng 6. Không tương tác với hxxps://web 3-limited.xyz/.

No.80

Vào ngày 27 tháng 6, máy chủ ZigZagExchange Discord đã đăng một liên kết lừa đảo. Không nhấp vào bất kỳ liên kết nào cho đến khi nhóm xác nhận rằng họ đã giành lại quyền kiểm soát máy chủ.

No.81

Vào ngày 27 tháng 6, máy chủ Entanglefi Discord đã đăng một liên kết lừa đảo. Không nhấp vào bất kỳ liên kết nào cho đến khi nhóm xác nhận rằng họ đã giành lại quyền kiểm soát máy chủ.

No.82

Vào ngày 27 tháng 6, máy chủ AOFVerse Discord đã bị hack và một liên kết lừa đảo đã được đăng. Không nhấp vào bất kỳ liên kết nào cho đến khi nhóm xác nhận rằng họ đã giành lại quyền kiểm soát máy chủ.

No.83

Vào ngày 27 tháng 6, máy chủ Meowcoin 2023 Discord đã bị hack và một liên kết lừa đảo đã được đăng tải. Không nhấp vào bất kỳ liên kết nào cho đến khi nhóm xác nhận rằng họ đã giành lại quyền kiểm soát máy chủ.

No.84

Vào ngày 28 tháng 6, tài khoản Twitter MantaNetwork đã bị hack và một liên kết lừa đảo đã được đăng. Không tương tác với hxxps://manta.money/.

No.85

Vào ngày 28 tháng 6, máy chủ WINRProtocol Discord đã bị xâm nhập và đăng các liên kết lừa đảo. Không nhấp vào bất kỳ liên kết nào cho đến khi nhóm xác nhận rằng họ đã giành lại quyền kiểm soát máy chủ.

No.86

Vào ngày 28 tháng 6, hãy cẩn thận với các trang web airdrop Loyal giả mạo đang được quảng cáo trên Twitter. Không tương tác với hxxps://loyaltylabs.eu/.

No.87

Vào ngày 28 tháng 6, máy chủ Discord cilistia p 2 p đã bị hack và đăng liên kết lừa đảo. Không nhấp vào bất kỳ liên kết nào cho đến khi nhóm xác nhận rằng họ đã giành lại quyền kiểm soát máy chủ.

No.88

Vào ngày 29 tháng 6, máy chủ UmbNetwork Discord đã bị xâm nhập và một liên kết lừa đảo đã được đăng. Không nhấp vào bất kỳ liên kết nào cho đến khi nhóm xác nhận rằng họ đã giành lại quyền kiểm soát máy chủ.

No.89

Vào ngày 29 tháng 6, máy chủ BitKingz Discord đã bị hack và một liên kết lừa đảo đã được đăng. Không nhấp vào bất kỳ liên kết nào cho đến khi nhóm xác nhận rằng họ đã giành lại quyền kiểm soát máy chủ.

No.90

Hãy cẩn thận với các trang web airdrop Layer Zero giả mạo đang được quảng cáo trên Twitter vào ngày 29 tháng 6. Không tương tác với hxxps://layerzero.global/.

No.91

Vào ngày 29 tháng 6, một liên kết lừa đảo đã được đăng trên máy chủ Syntropynet Discord. Không tương tác với hxxps://syntropy-net.com/.

No.92

Vào ngày 30 tháng 6, máy chủ Discord radixdlt đã bị xâm nhập và đăng các liên kết lừa đảo. Không nhấp vào bất kỳ liên kết nào cho đến khi nhóm xác nhận rằng họ đã giành lại quyền kiểm soát máy chủ.

No.93

Vào ngày 30 tháng 6, máy chủ ASETPay Discord đã bị hack và một liên kết lừa đảo đã được đăng. Không nhấp vào bất kỳ liên kết nào cho đến khi nhóm xác nhận rằng họ đã giành lại quyền kiểm soát máy chủ.

No.94

Vào ngày 30 tháng 6, máy chủ Dworfz Discord đã bị hack và các liên kết lừa đảo đã được đăng tải. Không nhấp vào bất kỳ liên kết nào cho đến khi nhóm xác nhận rằng họ đã giành lại quyền kiểm soát máy chủ.

No.95

Vào ngày 30 tháng 6, máy chủ sưng lên Networkio Discord đã bị hack và đăng các liên kết lừa đảo. Không nhấp vào bất kỳ liên kết nào cho đến khi nhóm xác nhận rằng họ đã giành lại quyền kiểm soát máy chủ.

No.96

danh hiệu cấp một

1.4 Khác

No.1

Vào ngày 1 tháng 6, unsheth_xyz tiết lộ rằng một trong những khóa riêng của những người triển khai hợp đồng unshETH của họ đã bị xâm phạm, khiến giá USH giảm -23%.

No.2

Vào ngày 3 tháng 6, một số người dùng Atomic Wallet đã đăng trên mạng xã hội rằng tài sản trong ví của họ đã bị đánh cắp. Atomic Wallet sau đó cũng đăng tải rằng họ đã nhận được báo cáo về việc mất cắp ví và đang nỗ lực hết sức để điều tra và phân tích nguyên nhân. Cho đến nay, người dùng Atomic Wallet đã mất tổng cộng hơn 100 triệu USD trong cuộc tấn công này.

No.3

Công ty môi giới tiền điện tử Floating Point Group đã bị hack vào ngày 11 tháng 6. Tổng thiệt hại từ vụ tấn công ước tính từ 15 triệu đến 20 triệu USD.

No.4

Vào ngày 14 tháng 6, hashflow đã bị mũ trắng tấn công. Có một lỗ hổng ủy quyền trong hợp đồng chưa được xác minh Hashflow Router. Mũ trắng sử dụng lỗ hổng này để gửi số tiền được ủy quyền cho hợp đồng Hashflow Router đến địa chỉ 0 xddb 19 a 1 bd 22 c 53 dac 894 ee 4 e 2 fbfdb 0 a 06769216 và cung cấp giao diện Chức năng dành cho người dùng khôi phục tài sản được chuyển nhượng từ hợp đồng.

Địa chỉ của kẻ tấn công:

Địa chỉ của kẻ tấn công:

https://www.oklink.com/cn/eth/address/0xBDf38B7475Ff810325AA39e988fb80E0aA007E84

No.5

danh hiệu cấp một

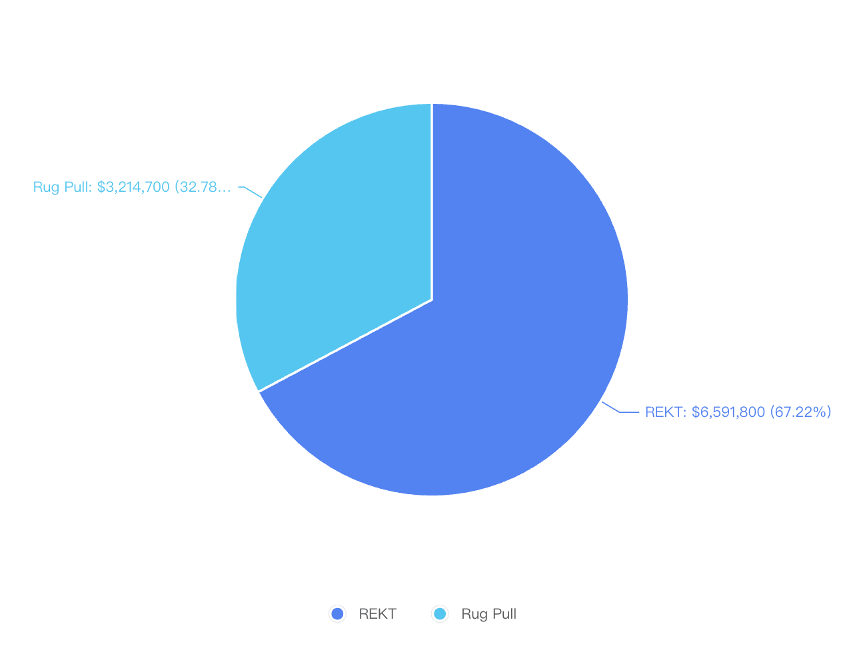

2. Tóm tắt an toàn

Vào tháng 6 năm 2023, các sự cố bảo mật trong lĩnh vực DeFi tiếp tục xảy ra thường xuyên và nhiều dự án token bị tấn công. Các dự án mã thông báo này có nhiều khả năng bị tấn công hơn do mô hình kinh tế phức tạp hơn của chúng. Khi đầu tư vào các token này, nhà đầu tư cần chú ý xem các dự án này đã được các tổ chức có thẩm quyền kiểm toán hay chưa để giảm rủi ro đầu tư. Đồng thời, cuộc tấn công quản trị vào dự án Atlantis Loans bị bỏ hoang nhắc nhở chúng ta rằng đối với những giao thức Defi không còn tương tác, việc cấp phép cần phải được thu hồi kịp thời để tránh tổn thất tài sản không cần thiết. Ngoài ra, hai sự cố bảo mật tương tự đã xảy ra trước khi dự án Midas Capital của Composite V 2 Fork bị tấn công, điều này cho thấy nhận thức về kiểm soát rủi ro và khả năng vận hành của nhóm cũng rất quan trọng đối với hoạt động lành mạnh của giao thức Defi. Đồng thời, trong tháng này, các dự án lừa đảo và lừa đảo trên mạng xã hội vẫn duy trì xu hướng xảy ra thường xuyên và Discord hoặc Twitter chính thức của một số dự án đã bị tấn công để đăng liên kết lừa đảo. Ngoài ra, các trường hợp lừa đảo NFT thỉnh thoảng cũng xảy ra, khi người dùng tham gia vào các dự án liên quan, họ cần luôn cảnh giác và không tùy ý nhấp vào các liên kết đáng ngờ.