Phản ứng dây chuyền của Euler Lego: 7 thỏa thuận DeFi bị ảnh hưởng và 6 công ty kiểm toán "sai phạm"

Tác giả gốc:Jaleel、0x22D,BlockBeats

Tác giả gốc:

Hacker đã tấn công Euler như thế nào? Thỏa thuận nào hiện đang bị ảnh hưởng? Công ty nào đã kiểm toán cho Euler? BlockBeats đã thực hiện một đánh giá ngắn gọn.

tiêu đề cấp đầu tiên

Đánh giá quá trình tấn công: "người vi phạm" và "người thanh lý"

Omniscia, một trong những đối tác kiểm toán của Euler Finance, đã phát hành một báo cáo phân tích kỹ thuật hậu kỳ phân tích rất chi tiết về cuộc tấn công và chỉ ra rằng lỗ hổng bị khai thác bắt nguồn từ việc Euler không thực hiện kiểm tra bảo mật thích hợp đối với địa chỉ quyên góp.

Mã khai thác đã được giới thiệu trong eIP-14, một giao thức đưa ra một số thay đổi trong hệ sinh thái Euler. Lỗ hổng tồn tại trong thay đổi đầu tiên do triển khai EToken thực hiện ( EToken: donateToReserves feature ). Sau đó, kẻ tấn công đã lợi dụng mã dễ bị tổn thương, cho phép nó tạo các vị trí nợ mã thông báo không bảo đảm bằng cách quyên góp tiền cho quỹ dự trữ của giao thức, cho phép kẻ tấn công thanh lý các tài khoản này và thu lợi từ tiền thưởng thanh lý.

Bảo mật này không được hỗ trợ bởi cơ chế quyên góp cho phép người dùng tạo “nợ khó đòi” dưới dạng đòn bẩy bằng cách quyên góp các đơn vị EToken của họ không được thế chấp mà không ảnh hưởng đến số dư DToken của họ.

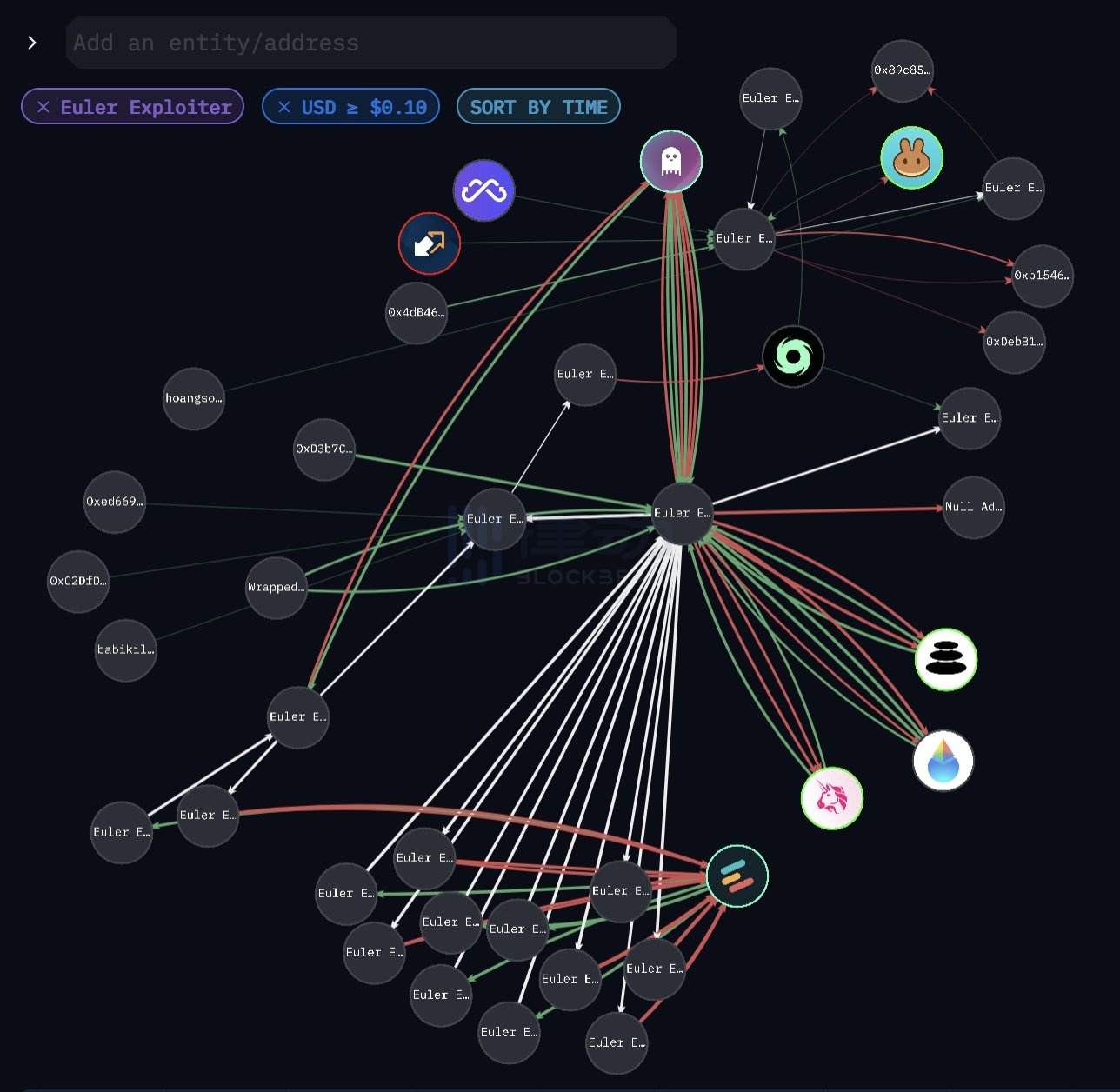

Mô tả hình ảnh

Nguồn hình ảnh từ Arkham Intelligence

Theo điều tra của Arkham, những kẻ tấn công đã sử dụng hơn 20 địa chỉ hợp đồng khác nhau để lấy các tài sản mã hóa khác nhau từ Euler. Đối với mỗi tài sản, tin tặc đã triển khai hai hợp đồng: "người vi phạm" và "người thanh lý". "Người vi phạm" sử dụng chức năng quyên góp để đảo ngược logic của Euler và "Người thanh lý" sau đó dọn dẹp phần còn lại.

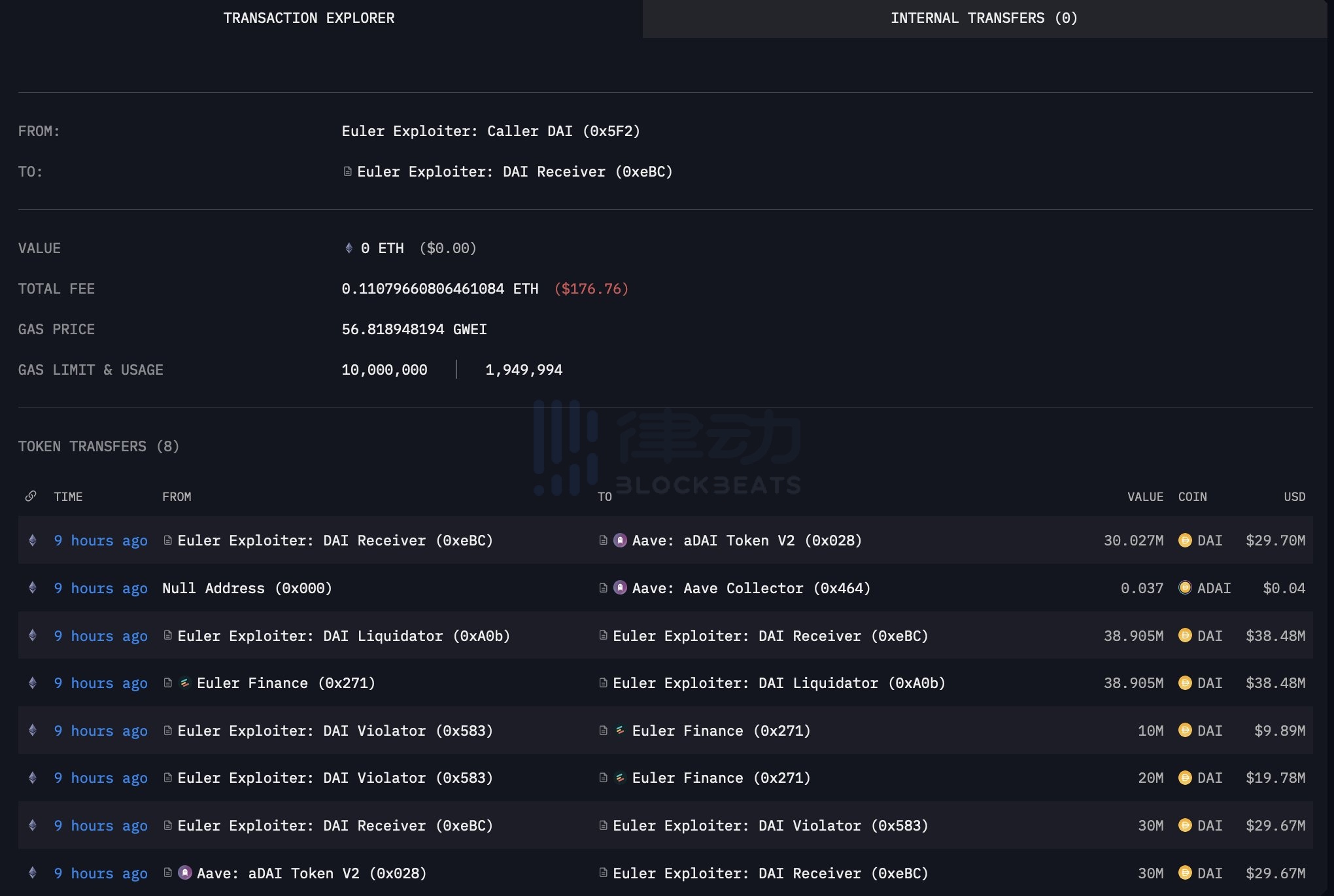

Quá trình thực hiện cụ thể của hacker như sau:

1) Trước tiên, hãy vay nhanh từ Balancer / Aave v2, vay 30 M DAI

2) Triển khai hai hợp đồng: Người vi phạm và Người thanh lý. Được gửi bởi "người vi phạm", "người thanh lý" chịu trách nhiệm đóng vị trí trong cùng một giao dịch

3) Gửi 2/3 số tiền cho Euler, gửi 20 triệu DAI cho Euler và nhận 19,5 triệu eDAI

4) Sau đó vay gấp 10 lần số tiền gửi và nhận 195,6 triệu eDAI và 200 triệu dDAI từ Euler

5) Sử dụng 1/3 số tiền còn lại để trả một phần nợ, gửi 10 M DAI và đốt 10 M dDAI

6) Lặp lại bước 4 để nhận 195,6 triệu eDAI và 200 triệu dDAI từ Euler

7) Quyên góp gấp 10 lần số tiền hoàn trả, tặng 100 triệu eDAI cho Euler

9) Sau đó, rút tất cả số lượng mã thông báo từ Euler, bao gồm cả việc rút 38,9 M DAI 10) Sau khi hoàn trả khoản vay nhanh, đổi USDC và WBTC lấy DAI và ETH

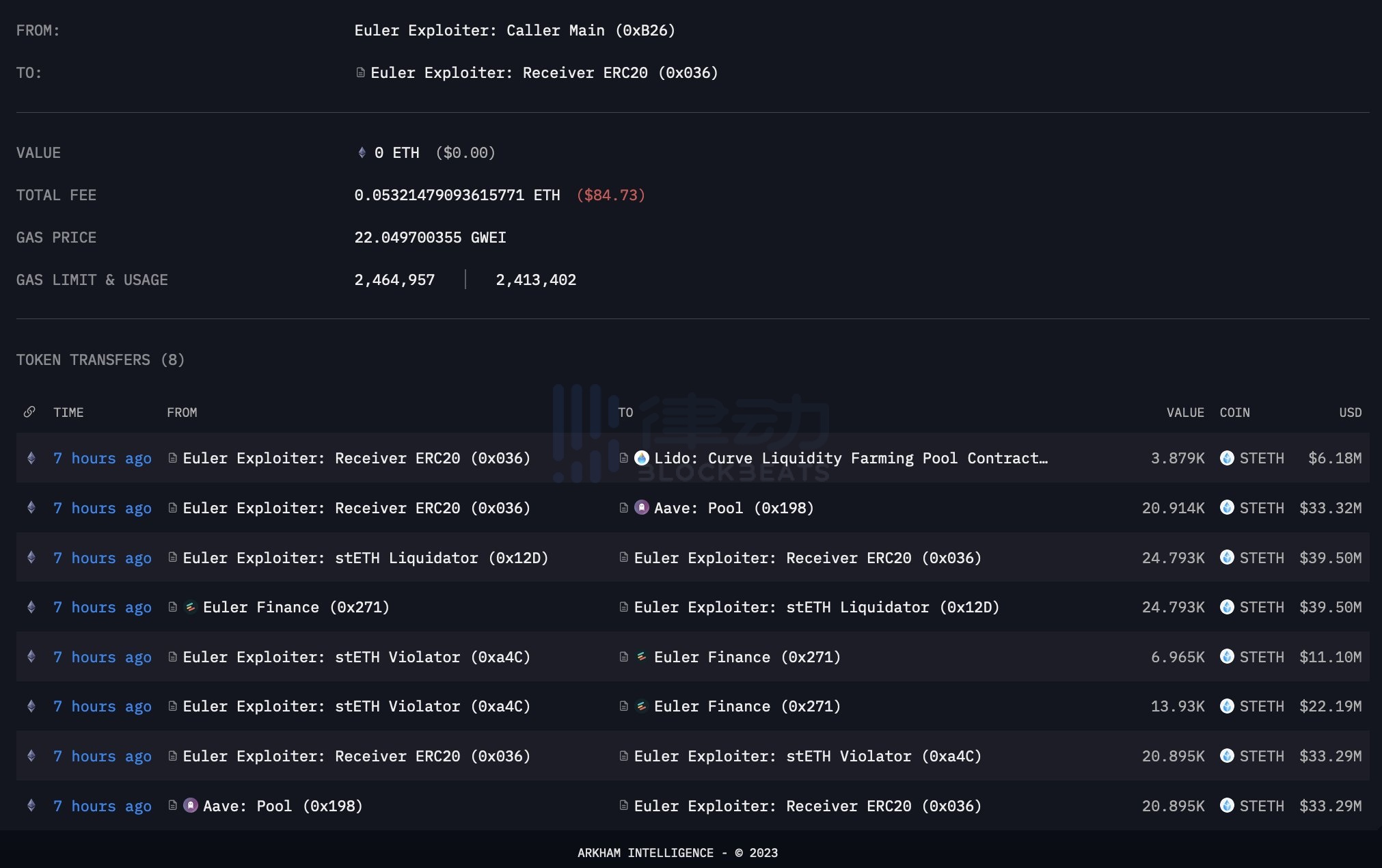

Mô tả hình ảnh

Nguồn hình ảnh từ Arkham Intelligence

Địa chỉ được đánh dấu "người nhận" là địa chỉ của hợp đồng được sử dụng để thực hiện khai thác (và sau đó nhận tiền khai thác). Phần lớn số tiền được gửi đến các địa chỉ riêng biệt được gắn nhãn "người nắm giữ". Địa chỉ hiện đang nắm giữ số tiền điện tử trị giá 192 triệu đô la.

Mô tả hình ảnh

Nguồn hình ảnh từ Arkham Intelligence

Theo giám sát của PeckShield, những kẻ tấn công Euler Finance đã chuyển ít nhất 100 Ethereum sang Tornado Cash thông qua địa chỉ bắt đầu bằng 0x c 66 d. Đồng thời, theo phân tích của thám tử on-chain ZachXBT, địa chỉ này đã tấn công một số The giao thức trên BSC, số tiền bị đánh cắp cũng được gửi vào Tornado Cash. Như hầu hết mọi người sẽ đoán, kẻ tấn công gần như chắc chắn là một chiếc mũ đen.

tiêu đề cấp đầu tiên

Thỏa thuận nào bị ảnh hưởng?

Aztec

Cuộc tấn công Euler có phạm vi rộng, ảnh hưởng đến một số giao thức DeFi liên quan đến Euler, bao gồm:

Lỗ hổng Euler Finance đã ảnh hưởng đến những người dùng Aztec Connect đã cố gắng rút tiền và những người dùng bị ảnh hưởng hiện không thể rút tiền. Aztec không có quyền kiểm soát việc tích hợp với Euler, hiện tại chức năng Aztec Connect đang hoạt động.

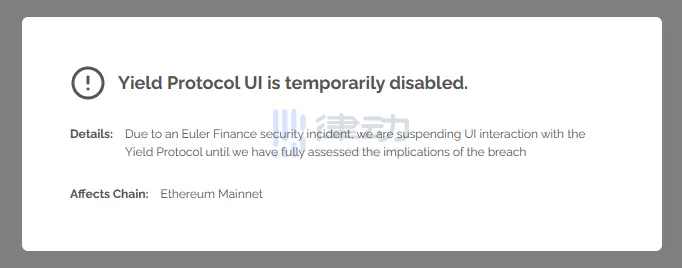

Yield

Ngoài ra, điều đáng chú ý là Aztec đã thông báo rằng Aztec Connect là Rollup bảo mật đầu tiên trên thế giới và thiết kế của nó có một số vấn đề, làm tăng chi phí bảo trì. Xem xét quy mô của dự án và các yếu tố thương mại, Aztec sắp đóng Connect và tất cả tài nguyên kỹ thuật sẽ được dành để xây dựng giao thức bảo mật L2 Noir và phiên bản tiếp theo sẽ hỗ trợ các hợp đồng thông minh được lập trình đầy đủ với quyền riêng tư mặc định.

Balancer

Giao thức Yield đã đóng các hoạt động liên quan đến cho vay mạng chính do cuộc tấn công Euler. Nhóm thanh khoản mạng chính của Yield được thiết lập trên Euler và Euler đã đình chỉ hợp đồng mạng chính. Hiện tại, Yield đã xóa ứng dụng và đóng lối vào cho vay chính thức giao diện người dùng trang web.

SwissBorg

Trong cuộc tấn công Euler Finance, khoảng 11,9 triệu USD đã được gửi đến Euler từ nhóm thanh khoản bbeUSD, chiếm 65% nhóm thanh khoản TVL và bbeUSD cũng được gửi vào 4 nhóm thanh khoản khác: wstETH/bbeUSD, rETH/bbeUSD, TEMPLE /bbeUSD, DOLA/bbeUSD, tất cả các pool thanh khoản khác của Balancer đều an toàn. Do các biện pháp được thực hiện để bảo vệ số tiền còn lại, UI hiện không hỗ trợ các LP hiện tại thoát khỏi các vị trí trong các nhóm bbeUSD này, nhưng không có nguy cơ mất thêm tiền. Người dùng nhóm bbeUSD có thể sử dụng giao diện người dùng để rút Token và bbeUSD theo tỷ lệ, nhưng không thể rút tiền từ bbeUSD cho đến khi Euler khôi phục khả năng chuyển nhượng của eToken (chẳng hạn như eDAI/DAI).

SwissBorg đã gửi 6.357 Ethereum và 1,7 triệu USDT vào Euler, sau vụ tấn công, SwissBorg đã nhanh chóng cho vay 4.752 cbETH để giảm lỗ, nhưng vẫn bị mắc kẹt và mất khoảng 1.617,23 ETH (hoặc chỉ 1.617,23 ETH dự kiến đăng ký 2,27% tổng tài sản) và gần 1,7 triệu USDT (chiếm 29,52% tổng tài sản đăng ký kế hoạch).

Idle DAO

May mắn thay, nhiều sự chuẩn bị, bao gồm các quy trình quản lý rủi ro, đã được thực hiện để ngăn chặn những tình huống này từ nhiều năm trước, vì vậy mức độ thiệt hại là rất nhỏ, theo SwissBorg. SwissBorg sẽ chịu mọi tổn thất phát sinh trong sự kiện này và kết quả là người dùng sẽ không phải chịu bất kỳ tổn thất nào.

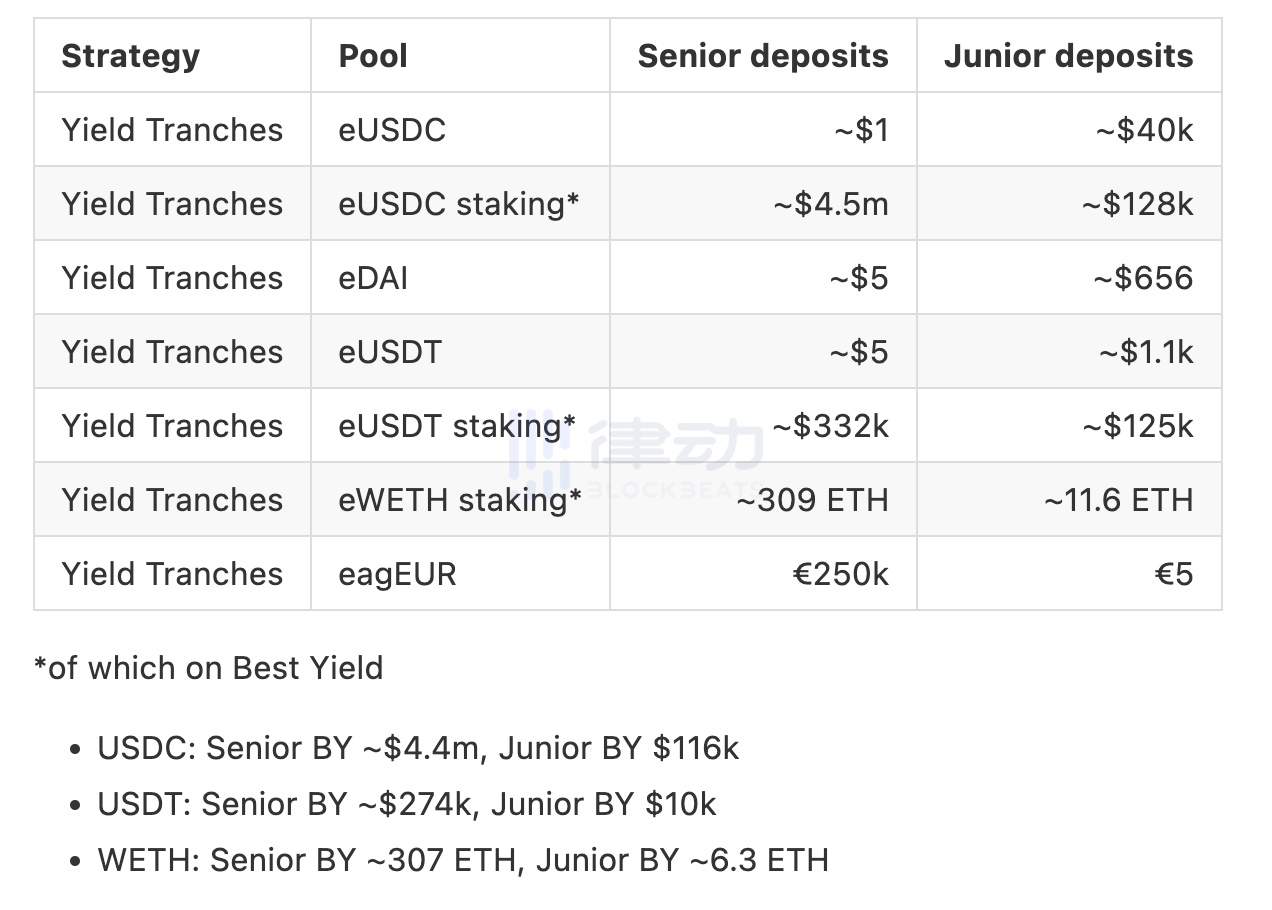

Thỏa thuận DeFi Idle Finance đã ban hành một tài liệu nêu rõ rằng sau khi điều tra, sự cố Euler Finance có liên quan đến chiến lược Yield Tranches của thỏa thuận liên quan đến khoảng 5,35 triệu đô la Mỹ tiền ổn định và 320 ETH và chiến lược Best Yield có liên quan 4,8 triệu đô la Mỹ tiền ổn định và 313 ETH.

Angle

Ngoài ra, Idle Finance nhấn mạnh rằng tác động thực tế sẽ phụ thuộc vào các hành động mà nhóm Euler thực hiện và các biện pháp giảm thiểu khả thi. Idle Finance cũng tuyên bố rằng kho tiền DAI có năng suất cao nhất của Senior/Junior đã chuyển tất cả tiền cho Aave vào tuần trước do USDC chưa được chốt, vì vậy kho tiền (với tổng TVL là 11,2 triệu đô la) không bị ảnh hưởng bởi sự cố Euler và hiện đang hoạt động như mong đợi và Kiếm tiền từ Aave.

Angle Protocol, một thỏa thuận tiền tệ ổn định phi tập trung, đã đăng trên phương tiện truyền thông xã hội: "Giao thức Angle bị ảnh hưởng bởi việc khai thác Euler, đã gửi 17,6 triệu USDC vào Euler. Thỏa thuận đã bị đình chỉ, trần nợ đã được đặt thành 0 và Euler AMO đã được phát hành. Đã đóng cửa. Đang theo dõi tình hình và sẽ cập nhật ngay khi nhận được.”

Ngoài ra, Angle Protocol tuyên bố rằng trước khi xảy ra vụ hack Euler, TVL của mô-đun Angle Core có giá khoảng 36 triệu đô la Mỹ và 17,2 triệu agEUR đã được đúc thông qua mô-đun lõi. Thỏa thuận cũng bao gồm: khoảng 11,6 triệu đô la tiền gửi từ các nhà cung cấp thanh khoản tiêu chuẩn; khoảng 35.300 đô la tiền gửi từ các đại lý bảo hiểm rủi ro; và thặng dư khoảng 5,58 triệu đô la.

Yearn

Yearn, một công ty tổng hợp doanh thu DeFi, đã tuyên bố rằng mặc dù nó không trực tiếp hứng chịu cuộc tấn công của Euler, nhưng một số kho tiền của Yearn đã gián tiếp hứng chịu các cuộc tấn công do sử dụng các chiến lược của Idle và Angle. Trong số này, khoản đầu tư vào yvUSDT và yvUSDC có tổng trị giá 1,38 triệu đô la và mọi khoản nợ khó đòi còn lại sẽ do các kho tiền của Yearn chịu, tất cả các kho tiền này sẽ vẫn mở và hoạt động đầy đủ.

tiêu đề cấp đầu tiên

Sáu công ty kiểm toán “dở chứng”

Certora

Ngay sau khi vụ việc được đưa ra, nhiều luồng dư luận đã bày tỏ sự không tin tưởng vào các công ty kiểm toán bảo mật blockchain. Một dự án với thực lực mạnh và khả năng tìm được 6 công ty bảo mật để tiến hành kiểm toán cho mình như vậy mà có sơ hở có thể mất hàng trăm triệu USD. Tiếng nói "DeFi đã kết thúc" và "kiểm toán là vô ích" vang vọng khắp nơi, tuy nhiên, 6 công ty kiểm toán này có thực sự bỏ qua kẽ hở của Euler?

Certora là một công ty bảo mật chuỗi khối có trụ sở tại Israel, cung cấp các công cụ và dịch vụ phân tích bảo mật cho các hợp đồng thông minh. Vào tháng 5 năm 2022, Certora đã huy động được 36 triệu đô la trong vòng Series B do Jump Crypto dẫn đầu. Trước khi huy động được 36 triệu đô la, Certora đã phát hiện ra các lỗi cho Aave, Compound, Balancer và SushiSwap, hầu hết các lỗi này đều được phát hiện và sửa ngay trước khi mã được triển khai.

Certora đã kiểm tra Euler từ tháng 9 đến tháng 10 năm 2021. Trong báo cáo kiểm tra của mình, Certora đã chỉ ra rằng mã của Euler chứa 3 vấn đề nghiêm trọng cao, 4 vấn đề nghiêm trọng trung bình và 2 vấn đề nghiêm trọng thấp.

Halborn

Do mã gây ra hành vi trộm cắp đến từ đề xuất mới eIP-14 do Euler giới thiệu vào tháng 7 năm 2022 nên Certora không chịu trách nhiệm về sự cố này.

Halborn là một công ty bảo mật chuỗi khối có trụ sở tại Miami. Vào tháng 7 năm 2022, Halborn đã công bố hoàn thành khoản tài trợ Series A trị giá 90 triệu đô la do Summit Partners dẫn đầu, với sự tham gia của Castle Island Ventures, Digital Colurncom Group và Brevan Howard. Người dùng Halborn bao gồm các dự án nổi tiếng như Solana, Avalanche và BAYC.

Solidified & ZK Labs

Vì quá trình kiểm tra Euler của Halborn diễn ra từ tháng 5 đến tháng 6 năm 2021, trước khi eIP-14 được giới thiệu nên Halborn cũng không chịu trách nhiệm pháp lý.

Pen Test Partners

Solidified và ZK Labs, hai công ty bảo mật blockchain, đã cung cấp dịch vụ kiểm toán lần lượt cho các dự án như OpenSea, Tether và Cosmos, đồng thời cùng kiểm toán Euler vào tháng 5/2021 nên không phải chịu trách nhiệm trong vụ việc này.

Omniscia

Pen Test Partners là một công ty an ninh mạng vượt ra ngoài không gian blockchain. Vào tháng 6 năm 2022, Pen Test Partners đã kiểm tra tính bảo mật của Euler DApp và đưa ra trong báo cáo kiểm tra rằng "Ứng dụng có thể chống lại các cuộc tấn công rất tốt và rủi ro đối với cơ sở hạ tầng Euler và dữ liệu người dùng là thấp". Đối tác Pen Test cũng không chịu trách nhiệm pháp lý.

Omniscia là một nhóm phi tập trung bao gồm các nhà phát triển và kiểm toán hợp đồng thông minh có kinh nghiệm với chuyên môn sâu trong việc xây dựng và bảo mật các mạng và ứng dụng phi tập trung phức tạp. Các dịch vụ kiểm tra bao gồm Polygon, Ava Labs, v.v. 240 dự án và công ty.

SHERLOCK

Omniscia đã tiến hành ba cuộc kiểm toán trên Euler lần lượt vào tháng 3, tháng 6 và tháng 9 năm 2022, tập trung vào bảo mật khai thác cam kết Merkle, bảo mật chức năng liên quan đến Chainlink và bảo mật Swap Hub. Mặc dù lần kiểm tra cuối cùng diễn ra 2 tháng sau khi eIP-14 được đề xuất, nhưng do eIP-14 không được đưa vào 3 lần kiểm tra nên Omniscia không mắc phải lỗi nghiêm trọng nào.

SHERLOCK là một nền tảng kiểm toán và dịch vụ bảo hiểm hợp đồng thông minh cung cấp tổng cộng 10 triệu đô la bảo hiểm lỗ hổng trên chuỗi và tiền thưởng cho các khách hàng như Opyn, Euler, Lyra, Tempus, LiquiFi và Hook.

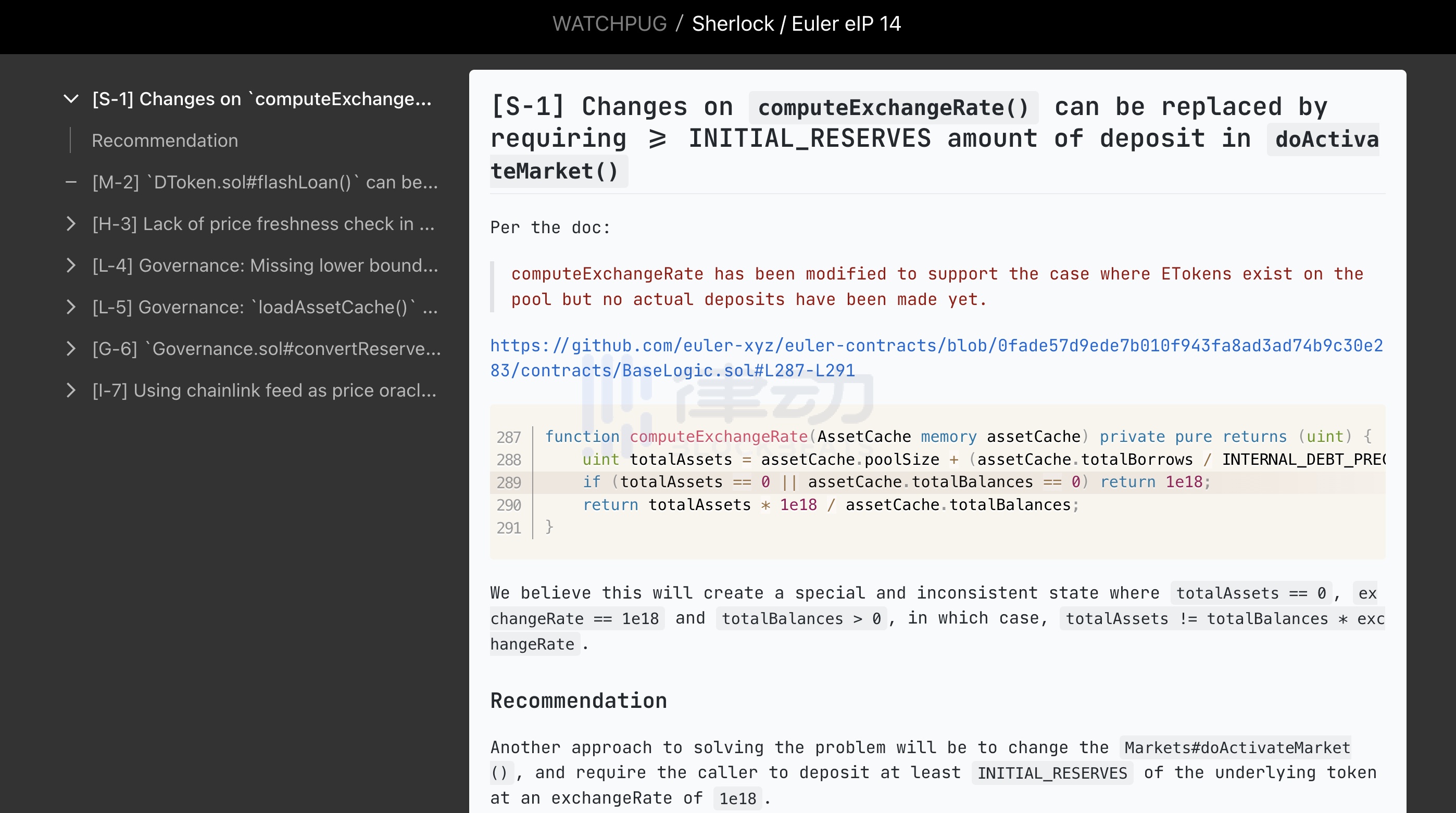

SHERLOCK đã thực hiện tổng cộng 3 cuộc kiểm toán cho Euler. Lần đầu tiên được kiểm toán viên Chris Michel hoàn thành vào tháng 12 năm 2021 và sau đó được kiểm toán viên cập nhật shw 9453 vào tháng 1 năm 2022. Và cuộc kiểm tra cuối cùng đã được kiểm toán viên WatchPug hoàn thành vào tháng 7 năm 2022, cuộc kiểm tra eIP-14 đã kích hoạt cuộc tấn công.

SHERLOCK bày tỏ sẵn sàng chịu trách nhiệm và khởi xướng kế hoạch bồi thường 4,5 triệu đô la Mỹ, đã trả 3,3 triệu đô la Mỹ tiền bồi thường, nhưng con số này là quá ít so với thiệt hại 200 triệu đô la Mỹ.

tiêu đề cấp đầu tiên

Web3 cần cơ chế kiểm toán mới

Mặc dù lần đánh giá cuối cùng về chức năng gây ra lỗ hổng bảo mật đã được SHERLOCK kiểm tra, nó không có mối quan hệ trực tiếp với năm công ty kiểm toán khác. Nhưng trước sự đầu tư toàn sao của VC như vậy, nhiều thỏa thuận bất chấp nổi tiếng với tư cách là nhà cung cấp quỹ thượng nguồn đã bị hack gần 200 triệu đô la Mỹ trong một thời gian ngắn và số tiền liên quan là rất lớn. Đòn tấn công lần này của Euler đã giáng một đòn tâm lý khá lớn vào Defi.

So với tiếng nói "kiểm toán là vô ích", vụ việc này thực sự làm nổi bật tầm quan trọng của kiểm toán bảo mật blockchain và những hạn chế của quy trình kiểm toán hiện tại. Sai sót về con người của kiểm toán viên, phạm vi kiểm toán không rõ ràng và kiểm toán các đề xuất mới là những yếu tố chính ảnh hưởng đến hiệu quả kiểm toán hiện nay. SHERLOCK, chịu trách nhiệm chính cho sự cố này, đã thực sự nhận ra những vấn đề này.

SHERLOCK đã nói vào tháng 8 năm 2022 rằng chi rất nhiều tiền để cho một vài người kiểm tra mã của bạn trong 4 tháng là tương đương với việc bạn bị lừa, đừng để bị lừa lần nữa, Đừng để bị lừa lần nữa. SHERLOCK giới thiệu hình thức cạnh tranh cướp cờ trong lĩnh vực bảo mật truyền thống, sử dụng USDC làm phần thưởng và bắt đầu cuộc thi tìm lỗ hổng trên cơ sở một dự án, để tận dụng sức mạnh của hàng trăm cộng đồng rộng lớn hơn của người.