$3.35 Billion "Account Tax": เมื่อ EOA กลายเป็นต้นทุนเชิงระบบ AA จะนำอะไรมาสู่ Web3 ได้บ้าง?

- มุมมองหลัก: ความปลอดภัยของบัญชีคือแหล่งที่มาของความเสี่ยงเชิงระบบของ Web3

- องค์ประกอบสำคัญ:

- ความสูญเสียจากการโจมตีแบบฟิชชิงในปี 2025 เกิน 700 ล้านดอลลาร์

- โมเดลบัญชี EOA ขาดความทนทานต่อการดำเนินการผิดพลาดของผู้ใช้

- Account Abstraction (AA) คือโซลูชันการแก้ไขเชิงระบบ

- ผลกระทบต่อตลาด: ผลักดันการอัปเกรดความปลอดภัยของบัญชี เพื่อเตรียมทางสำหรับการใช้งานในวงกว้าง

- ป้ายกำกับความทันเวลา: ผลกระทบระยะยาว

ปี 2025 โลกของ Web3 ไม่ได้ขาดแคลนเรื่องราวใหญ่โต โดยเฉพาะอย่างยิ่งเมื่อการกำกับดูแลได้เปลี่ยนทิศทางและ stablecoin ถูกนำเข้าสู่ระบบ TradFi อย่างค่อยเป็นค่อยไป การอภิปรายเกี่ยวกับ "การปฏิบัติตามกฎระเบียบ" "การผนวก" และ "การสร้างระเบียบใหม่ในขั้นตอนต่อไป" เกือบจะกลายเป็นแนวคิดหลักของปีนี้ (อ่านเพิ่มเติม แผนที่การกำกับดูแล Crypto ทั่วโลกปี 2025: จุดเริ่มต้นของยุคการผนวก, ปีแห่งการ "หลอมรวม" ของ Crypto และ TradFi)

แต่เบื้องหลังการเปลี่ยนแปลงโครงสร้างที่ดูเหมือนซับซ้อนเหล่านี้ ปัญหาพื้นฐานที่ถูกละเลยมานานกำลังปรากฏขึ้น นั่นคือบัญชีเอง กำลังกลายเป็นแหล่งความเสี่ยงเชิงระบบของอุตสาหกรรมทั้งหมด

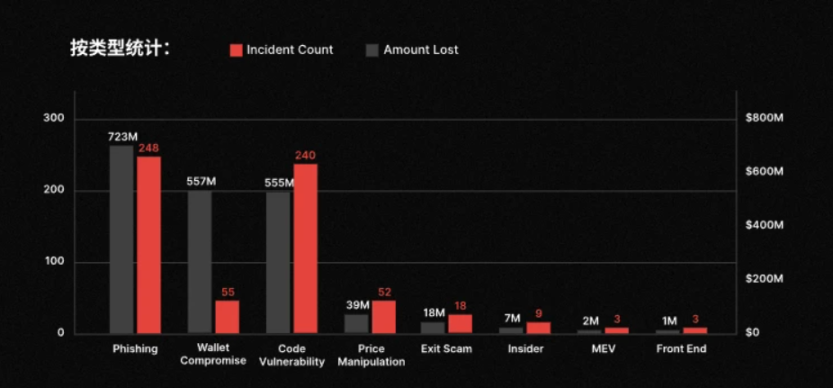

รายงานความปลอดภัยล่าสุดที่เผยแพร่โดย CertiK เมื่อไม่นานมานี้ได้ให้ตัวเลขที่น่าตกใจ: ตลอดปี 2025 Web3 มีเหตุการณ์ความปลอดภัยทั้งหมด 630 ครั้ง สูญเสียสะสมประมาณ 3.35 พันล้านดอลลาร์ หากหยุดอยู่แค่ตัวเลขรวมนี้ มันอาจเป็นเพียงการกล่าวซ้ำประจำปีเกี่ยวกับสถานการณ์ความปลอดภัยที่รุนแรงอีกครั้ง แต่เมื่อแยกประเภทเหตุการณ์เพิ่มเติม จะพบแนวโน้มที่น่ากังวลยิ่งขึ้น:

ส่วนหนึ่งของความสูญเสียจำนวนมาก ไม่ได้มาจากช่องโหว่สัญญาที่ซับซ้อน หรือการถูกโจมตีโดยตรงที่ชั้นโปรโตคอล แต่กลับเกิดขึ้นที่ระดับพื้นฐานและน่าวิตกกว่า นั่นคือการโจมตีแบบฟิชชิ่ง — ตลอดทั้งปีมีเหตุการณ์ที่เกี่ยวข้องกับฟิชชิ่ง 248 ครั้ง สร้างความเสียหายประมาณ 723 ล้านดอลลาร์ ซึ่งสูงกว่าเล็กน้อยเมื่อเทียบกับการโจมตีช่องโหว่โค้ด (240 ครั้ง ประมาณ 555 ล้านดอลลาร์)

กล่าวอีกนัยหนึ่ง ในกรณีการสูญเสียของผู้ใช้จำนวนมาก บล็อกเชนไม่ได้ทำงานผิดพลาด วิทยาการเข้ารหัสลับไม่ถูกทำลาย และธุรกรรมก็สอดคล้องกับกฎระเบียบอย่างสมบูรณ์

สิ่งที่เกิดปัญหาจริงๆ คือบัญชีเอง

1. บัญชี EOA กำลังกลายเป็น "ปัญหาทางประวัติศาสตร์" ที่ใหญ่ที่สุดของ Web3

โดยวัตถุประสงค์แล้ว ไม่ว่าจะเป็น Web2 หรือ Web3 การฟิชชิ่งยังคงเป็นวิธีที่พบบ่อยที่สุดที่ทำให้ผู้คนสูญเสียเงิน

สิ่งที่แตกต่างคือ เนื่องจาก Web3 ได้นำสัญญาอัจฉริยะและกลไกการดำเนินการที่ไม่สามารถย้อนกลับได้มาใช้ ทำให้ความเสี่ยงประเภทนี้เมื่อเกิดขึ้น มักจะนำไปสู่ผลลัพธ์ที่รุนแรงกว่า เพื่อทำความเข้าใจจุดนี้ ต้องกลับไปที่โมเดลบัญชี EOA (Externally Owned Account) ซึ่งเป็นพื้นฐานและสำคัญที่สุดของ Web3:

ตรรกะการออกแบบของมันบริสุทธิ์อย่างยิ่ง คีย์ส่วนตัวคือความเป็นเจ้าของ ลายเซ็นคือเจตจำนง ใครควบคุมคีย์ส่วนตัว ผู้นั้นก็มีสิทธิ์ควบคุมบัญชีทั้งหมด โมเดลนี้ในช่วงแรก ๆ มีความหมายเชิงปฏิวัติอย่างไม่ต้องสงสัย มันหลีกเลี่ยงสถาบันผู้ดูแลและระบบตัวกลาง มอบอธิปไตยเหนือสินทรัพย์คืนให้กับปัจเจกบุคคลโดยตรง

แต่การออกแบบนี้ก็มีข้อสมมติฐานที่รุนแรงอย่างยิ่งแฝงอยู่ด้วย นั่นหมายความว่าภายใต้สมมติฐานของ EOA ผู้ใช้จะไม่ถูกฟิชชิ่ง จะไม่ดำเนินการผิดพลาด และจะไม่ตัดสินใจผิดพลาดภายใต้ความเหนื่อยล้า ความวิตกกังวล หรือแรงกดดันด้านเวลา ตราบใดที่ธุรกรรมหนึ่งถูกเซ็นชื่อ มันจะถูกมองว่าเป็นการแสดงเจตจำนงที่แท้จริงและเข้าใจผลที่ตามมาอย่างสมบูรณ์ของผู้ใช้

ความเป็นจริงเห็นได้ชัดว่าไม่เป็นเช่นนั้น

เหตุการณ์ความปลอดภัยที่เกิดขึ้นบ่อยครั้งในปี 2025 เป็นผลลัพธ์โดยตรงจากการที่สมมติฐานนี้ถูกทำลายซ้ำแล้วซ้ำเล่า ไม่ว่าจะเป็นการถูกชักจูงให้เซ็นชื่อธุรกรรมที่เป็นอันตราย หรือการโอนเงินสำเร็จโดยไม่ตรวจสอบอย่างเพียงพอ จุดร่วมไม่ได้อยู่ที่ความซับซ้อนทางเทคนิค แต่อยู่ที่โมเดลบัญชีเองที่ขาดความสามารถในการทนต่อข้อจำกัดด้านการรับรู้ของมนุษย์ (อ่านเพิ่มเติม จาก EOA สู่ Account Abstraction: การเปลี่ยนแปลงครั้งใหญ่ครั้งต่อไปของ Web3 จะเกิดขึ้นที่ "ระบบบัญชี" หรือไม่?)

สถานการณ์ทั่วไปคือกลไกการอนุมัติ (Approval) ที่ใช้กันมายาวนานบนเชน เมื่อผู้ใช้ให้การอนุมัติแก่ที่อยู่หนึ่ง นั่นคือการอนุญาตให้ฝ่ายตรงข้ามสามารถโอนสินทรัพย์จากบัญชีของตนได้โดยไม่ต้องยืนยันอีกครั้ง ในแง่ตรรกะของสัญญา การออกแบบนี้มีประสิทธิภาพและเรียบง่าย แต่ในการใช้งานจริง มันกลับกลายเป็นจุดเริ่มต้นของการฟิชชิ่งและการกวาดล้างสินทรัพย์บ่อยครั้ง

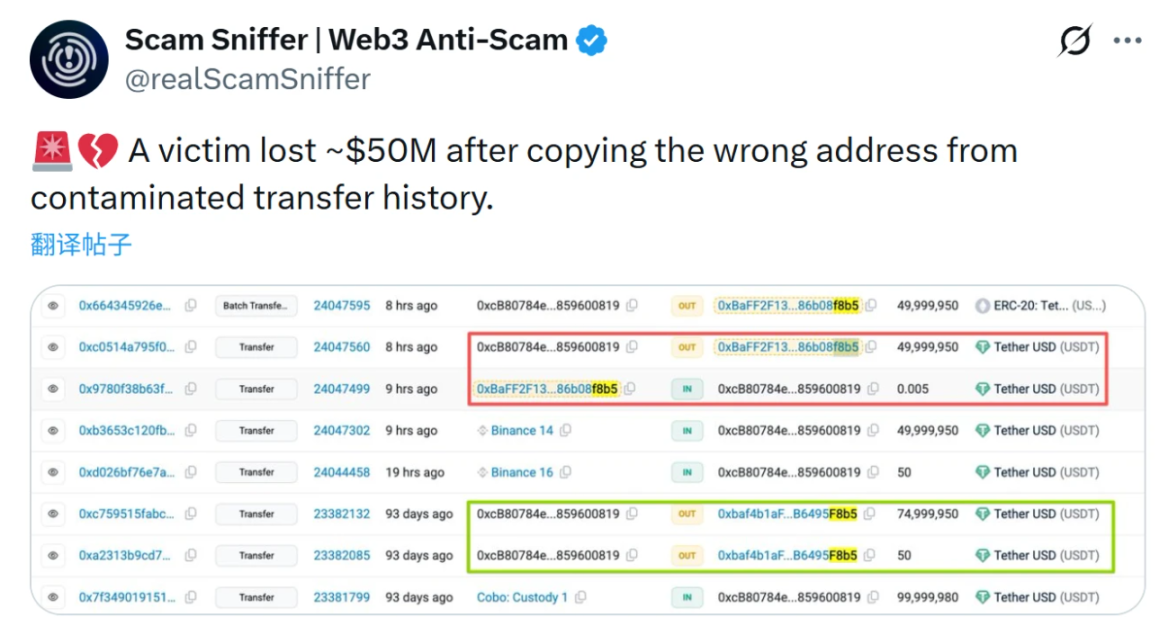

ตัวอย่างเช่น เหตุการณ์การวางยาพิษที่อยู่ที่สร้างความเสียหายสูงถึง 50 ล้านดอลลาร์เมื่อเร็วๆ นี้ ผู้โจมตีไม่ได้พยายามเจาะระบบ แต่สร้าง "ที่อยู่ที่คล้ายกัน" ที่มีอักขระสี่ตัวแรกและสี่ตัวสุดท้ายคล้ายกันมาก เพื่อชักจูงผู้ใช้ให้โอนเงินสำเร็จในความรีบร้อน ข้อบกพร่องของโมเดล EOA ก็ปรากฏชัดที่นี่ มันยากจริงๆ ที่จะรับประกันได้ว่าทุกคนจะสามารถตรวจสอบสตริงข้อมูลยาวหลายสิบหลักที่ไม่มีความหมายทางความหมายได้ภายในเวลาอันสั้นทุกครั้ง

พูดให้ถึงที่สุด ตรรกะพื้นฐานของโมเดล EOA กำหนดให้มันไม่สนใจว่าคุณถูกหลอกหรือไม่ แต่สนใจเพียงสิ่งเดียว นั่นคือคุณ "เซ็นชื่อ" หรือไม่

นี่คือสาเหตุที่กรณีศึกษาที่ประสบความสำเร็จในการวางยาพิษที่อยู่ปรากฏในสื่อบ่อยครั้งในช่วงสองสามปีที่ผ่านมา เพราะผู้โจมตีไม่จำเป็นต้องใช้วิธีโจมตี 51% ที่เสียแรงเปล่า เพียงแค่สร้างที่อยู่ที่คล้ายกันพอสมควรเพื่อวางยาพอให้ผู้ใช้คัดลอก วาง และยืนยันอย่างสะเพร่า

ท้ายที่สุดแล้ว EOA ไม่สามารถตัดสินได้ว่านี่เป็นที่อยู่ที่ไม่คุ้นเคยที่ไม่เคยมีปฏิสัมพันธ์มาก่อน ไม่สามารถระบุได้ว่าการดำเนินการนี้เบี่ยงเบนจากรูปแบบพฤติกรรมในอดีตอย่างมีนัยสำคัญหรือไม่ สำหรับมันแล้ว นี่เป็นเพียงคำสั่งธุรกรรมที่ถูกต้องตามกฎหมายและมีผลบังคับใช้ ซึ่งต้องถูกดำเนินการ ดังนั้น ปฏิทรรศน์ที่ถูกละเลยมานานเริ่มหลีกเลี่ยงไม่ได้: Web3 มีความปลอดภัยอย่างยิ่งในระดับวิทยาการเข้ารหัสลับ แต่กลับเปราะบางอย่างผิดปกติในระดับบัญชี

ดังนั้นจากมุมมองนี้ ความสูญเสีย 3.35 พันล้านดอลลาร์ของอุตสาหกรรมในปี 2025 ไม่สามารถสรุปง่ายๆ ว่าเป็นเพราะ "ผู้ใช้ไม่ระมัดระวังพอ" หรือ "วิธีการของแฮ็กเกอร์พัฒนาขึ้น" แต่กลับเป็นสัญญาณที่แสดงให้เห็นว่าเมื่อโมเดลบัญชีถูกผลักดันสู่ขนาดทางการเงินที่แท้จริง ภาระทางประวัติศาสตร์ของมันเริ่มปรากฏชัดเจน

2. ความจำเป็นทางประวัติศาสตร์ของ AA: การแก้ไขเชิงระบบสำหรับระบบบัญชี Web3

ท้ายที่สุดแล้ว เมื่อความสูญเสียจำนวนมากเกิดขึ้นภายใต้สถานการณ์ที่ระบบ "ทำงานตามกฎทั้งหมด" นี่คือปัญหาที่ใหญ่ที่สุดในตัวมันเอง

ตัวอย่างเช่น ในการสถิติของ CertiK เหตุการณ์การโจมตีแบบฟิชชิ่ง การวางยาพิษที่อยู่ การอนุมัติที่เป็นอันตราย การเซ็นชื่อผิดพลาด ฯลฯ เกือบทั้งหมดมีข้อสมมติฐานร่วมกัน: ธุรกรรมนั้นถูกต้องตามกฎหมาย ลายเซ็นมีผลบังคับใช้ การดำเนินการไม่สามารถย้อนกลับได้ เหตุการณ์เหล่านี้ไม่ละเมิดกฎฉันทามติ ไม่กระตุ้นสถานะผิดปกติ และแม้แต่ในบล็อกเอ็กซ์พลอเรอร์ก็ดูปกติธรรมดา

可以说,从系统视角看,这些并非攻击,而是一次次被正确执行的用户指令。

归根结底,EOA 模型将「身份」、「权限」、「风险承担」三件事压缩进了同一个私钥,一旦签名完成,身份被确认,权限被授予,风险也被一次性、不可撤销地承担,这种极端简化在早期阶段是效率优势,但当资产规模、参与人群与使用场景发生变化时,它开始显露出明显的制度性缺陷。

尤其是在 Web3 逐步进入高频、跨协议、长时间在线的使用状态后,账户不再只是偶尔操作的冷钱包,而是承担着支付、授权、交互、清算等多重功能,在这样的前提下「每一次签名都代表完全理性决策」的假设已经很难成立。

从这个角度看,地址投毒之所以屡试不爽,并不是攻击者更聪明,而是账户模型对人类容易犯的错误没有任何缓冲机制——系统不会询问这是一个从未交互过的对象,也不会判断金额是否显著偏离历史行为,更不会因为操作异常而触发延迟或二次确认,对 EOA 而言,只要签名有效,交易就必须被执行。

事实上,传统金融体系早已给出过答案,无论是转账限额、冷静期、异常冻结,还是权限分级与可撤销授权,本质上都是在承认一个简单却现实的事实,即人类并不总是理性的,账户设计必须为此预留缓冲空间。

也正是在这样的背景下,Account Abstraction(AA)开始显现出它真正的历史位置,它更像是一种对账户本质的重新定义,旨在把账户从一个被动执行签名的工具,转变为一个能够管理意图的主体。

核心就在于 AA 的逻辑下账户不再仅仅等同于一把私钥,它可以拥有多重验证路径,可以对不同类型的操作设置差异化权限,可以在异常行为出现时延迟执行,甚至在满足特定条件时恢复控制权。

这也并非是对去中心化精神的背离,而是对其可持续性的修正,真正的自托管,并不意味着用户必须为一次失误承担永久性后果,而是在不依赖中心化托管的前提下,账户本身具备防错与自我保护能力。

3. การวิวัฒนาการของบัญชี จะนำอะไรมาสู่ Web3?

ผู้เขียนเคยย้ำหลายครั้งว่า: "เบื้องหลังการหลอกลวงทุกครั้งที่ประสบความสำเร็จ จะมีผู้ใช้หนึ่งคนหยุดใช้ Web3 และเมื่อระบบนิเวศ Web3 ไม่มีผู้ใช้ใหม่เลย มันจะไม่มีที่ไป"

จากมิตินี้ ไม่ว่าจะเป็นองค์กรความปลอดภัย ผลิตภัณฑ์วอลเล็ต หรือผู้สร้างในอุตสาหกรรมในสาขาอื่นๆ ไม่สามารถมองว่า "การดำเนินการผิดพลาดของผู้ใช้" เป็นความประมาทส่วนบุคคลอีกต่อไป แต่ต้องรับผิดชอบเชิงระบบในการทำให้ระบบบัญชีทั้งหมดปลอดภัยเพียงพอ เข้าใจได้เพียงพอ และทนต่อข้อผิดพลาดได้เพียงพอในสถานการณ์การใช้งานจริง

ดังนั้น บทบาททางประวัติศาสตร์ที่ AA สามารถมีได้ อยู่ที่จุดนี้พอดี พูดง่ายๆ คือ AA ไม่ใช่แค่การอัปเกรดบัญชีในระดับเทคนิค แต่เป็นการปรับเปลี่ยนตรรกะความปลอดภัยทั้งชุดในระดับสถาบัน

การเปลี่ยนแปลงนี้ ประการแรกสะท้อนให้เห็นในการคลายความสัมพันธ์ระหว่างบัญชีและคีย์ส่วนตัว เป็นเวลานานที่ seed phrase ถูกมองว่าเป็นบัตรผ่านสำหรับการดูแลตนเองของ Web3 แต่ความเป็นจริงพิสูจน์ซ้ำแล้วซ้ำเล่าว่าวิธีการจัดการคีย์แบบจุดเดียวนี้ไม่เป็นมิตรกับผู้ใช้ทั่วไปส่วนใหญ่ และ AA โดยการนำกลไกต่างๆ เช่น การกู้คืนทางสังคม (social recovery) มาใช้ ทำให้บัญชีไม่ถูกผูกมัดอย่างแน่นหนากับคีย์ส่วนตัวใดคีย์หนึ่งอีกต่อไป ผู้ใช้สามารถตั้งผู้พิทักษ์ที่น่าเชื่อถือหลายคน เมื่ออุปกรณ์สูญหายหรือคีย์ส่วนตัวใช้งานไม่ได้ ผ่านการตรวจสอบสิทธิ์ก็สามารถกู้คืนสิทธิ์ควบคุมบัญชีได้

ยิ่งไปกว่านั้น เมื่อ AA รวมกับ Passkey เราสามารถสร้างความเข้าใจสัญชาตญาณเกี่ยวกับความปลอดภัยของบัญชีที่ใกล้เคียงกับที่ผู้คนมีต่อระบบการเงินในโลกจริงได้อย่างแท้จริง (อ่านเพิ่มเติม Web3 ที่ไม่มี seed phrase: AA × Passkey จะกำหนดทศวรรษหน้าของ Crypto อย่างไร?)

สิ่งที่สำคัญไม่แพ้กัน คือการที่ AA ปรับโครงสร้างความเสียดทานของธุรกรรมใหม่ ภายใต้ระบบ EOA แบบดั้งเดิม ค่า Gas เกือบจะกลายเป็นเกณฑ์โดยนัยสำหรับการดำเนินการทั้งหมดบนเชน และ AA ผ่านกลไกต่างๆ เช่น Paymaster ทำให้ค่าธรรมเนียมธุรกรรมสามารถถูกจ่ายแทนโดยบุคคลที่สาม หรือจ่ายโดยตรงด้วย stablecoin

这意味着用户不再需要为了完成一次转账,额外去准备一小笔原生代币,也不再被迫理解复杂的 Gas 逻辑,客观而言,这种无感 Gas 的体验,并非锦上添花,而是决定 Web3 是否能够走出早期用户圈层的关键条件之一。

此外,AA 账户通过智能合约的原生能力,将原本割裂的多步操作打包为一次原子化执行。以 DEX 交易为例,过去需要经历授权、签名、交易、再次签名等多个步骤,而在 AA 账户下,这些操作可以在一次交易中完成,要么全部成功,要么全部失败,既节省成本,也避免了因中途失败而造成的无效损耗。

更深层的变化,则体现在账户权限本身的可塑性上,AA 账户不再是「要么全权控制、要么彻底失控」的二元结构,而是可以像现实中的银行账户一样,具备精细化的权限管理逻辑。不同额度对应不同验证强度,不同对象对应不同交互权限,甚至可以通过黑白名单限制账户只能与特定的安全合约交互。

这意味着,即便在极端情况下私钥被泄露,账户本身仍然具备缓冲空间,使得资产不至于在短时间内被完全清空。

แน่นอน ต้องเน้นย้ำว่า การวิวัฒนาการของความปลอดภัยบัญชีไม่ได้ขึ้นอยู่กับการนำระบบบัญชี AA มาใช้อย่างสมบูรณ์เท่านั้น วอลเล็ตที่มีอยู่ในปัจจุบันก็สามารถและต้องรับผิดชอบในการแก้ไขโมเดล EOA บางส่วนเช่นกัน

以 imToken 为例,其地址本功能通过将常用可信的地址进行保存,使得账户在转账时不再完全依赖用户对一串哈希字符串的即时判断,而是优先从既有地址本中进行选择,从而显著减少因手动复制、粘贴或误判相似地址而造成的转账风险。

同样重要的,还有近年来逐渐成为行业共识的「所见即所签(What You See Is What You Sign)」原则,其核心并不在于展示更多信息,而在于确保用户签署的内容,必须与其所看到、所理解、所预期的行为保持一致,而不是被压缩成一段难以辨识的哈希数据。

围绕这一原则,imToken 在涉及签名的各个关键环节,包括 DApp 登录、转账、代币兑换与授权等,都对签名内容进行了结构化解析与可读化呈现,使用户能够在确认之前真正理解自己正在同意什么。这种设计并未改变交易的不可逆性,却在签名发生之前,引入了一层必要的理性缓冲,也正是账户体系走向成熟过程中不可或缺的一步。

从更宏观的角度看,AA 账户的进化其实是在为 Web3 的下一阶段发展重塑基础假设,让链上真正具备了承载大规模真实用户的条件,否则无论协议多么复杂、叙事多么宏大,最终都会被一个最原始的问题反复击穿——普通用户是否敢长期把资产放在链上。

也正是在这一意义上,AA 并不是 Web3 的加分项,而更像是一道及格线