Litecoin undergoes emergency rollback following double-spend attack; security researcher refutes "zero-day vulnerability" claims

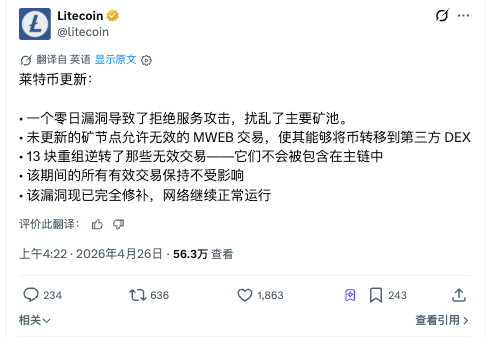

- Key Takeaway: On April 25, 2026, the Litecoin network suffered a coordinated attack exploiting an MWEB privacy layer vulnerability and DDoS attacks on mining pools, resulting in a 13-block reorganization and a double-spend. This incident exposes systemic risks in PoW networks, including reliance on voluntary upgrades and fragile security windows.

- Key Elements:

- The attacker exploited an MWEB consensus vulnerability to inject invalid transactions into un-upgraded nodes, while simultaneously conducting double-spends on cross-chain protocols. NEAR Intents reported an exposure of approximately $600,000.

- The attack unfolded in two phases: first, DDoS attacks were launched against major mining pools to reduce the hashrate share of upgraded nodes, followed by the attack on legacy nodes, ultimately creating a fork chain within about 32 minutes.

- After the DDoS ceased, the network automatically completed a 13-block reorganization (taking over 3 hours). All legitimate transactions during the reorganization were unaffected, but invalid transactions were removed.

- Security researchers discovered the vulnerability had been privately patched 37 days prior, raising questions about the "zero-day attack" characterization. Subsequent taunts from the official account sparked significant community backlash.

- According to The Block data, from 2026 through mid-April, DeFi protocols have suffered losses exceeding $750 million from various attacks, with cross-chain infrastructure emerging as a primary attack vector.

원문 작성자: 클로드, Deep潮 TechFlow

개요: 라이트코인이 4월 25일 조율된 공격을 당해 MWEB 프라이버시 레이어의 취약점이 악용되었습니다. 공격자는 약 32분 동안 업데이트되지 않은 노드를 통해 유효하지 않은 트랜잭션을 실행하고 크로스체인 프로토콜에서 이중 지불을 감행했으며, NEAR Intents는 약 60만 달러의 위험 노출을 보고했습니다. 네트워크는 13블록 체인 재구성을 통해 체인 상태를 복구했지만, 보안 연구원들은 이 취약점이 37일 전에 이미 비공개로 패치되었음을 발견하여 '제로데이 공격'이라는 규정에 의문이 제기되었습니다. 공식 계정은 사후에 비판자들에게 '얕은 물에 머물러 있으라'며 조롱하는 글을 올려 커뮤니티의 강한 반발을 샀습니다.

라이트코인 네트워크는 2022년 MWEB(MimbleWimble 확장 블록, 라이트코인의 프라이버시 트랜잭션 레이어)이 활성화된 이후 4월 25일 첫 번째 주요 보안 사고를 겪었습니다. 공격자는 MWEB 레이어의 합의 취약점을 이용하고 채굴 풀에 대한 서비스 거부(DoS) 공격을 병행하여 약 32분 동안 유효하지 않은 트랜잭션을 포함하는 포크 체인을 생성하고, 이 틈을 타 여러 크로스체인 프로토콜에서 이중 지불 공격을 실행했습니다.

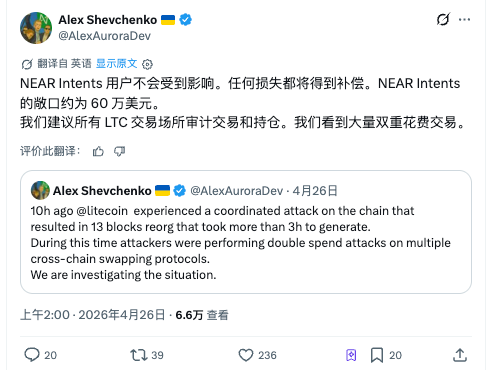

The Block의 4월 26일 보도에 따르면, Aurora Labs의 CEO Alex Shevchenko가 X 플랫폼에서 가장 먼저 이 이상 징후를 지적하며 이를 '조율된 공격'으로 규정했으며, 블록 #3,095,930부터 #3,095,943까지 관련되고 복구 과정에 3시간 이상이 소요되었다고 밝혔습니다.

공격은 두 단계로 실행: 먼저 채굴 풀을 마비시키고, 업데이트되지 않은 노드 활용

라이트코인 재단이 4월 25일 발표한 공식 성명에 따르면, 공격 경로는 두 단계로 나눌 수 있습니다.

첫 번째 단계는 주요 채굴 풀에 DoS 공격을 감행하여 업데이트된 클라이언트를 실행 중인 노드의 해시레이트 비중을 낮추는 것이었습니다. 두 번째 단계는 MWEB 레이어의 합의 취약점을 이용하여 여전히 구버전 소프트웨어를 실행 중인 노드에 유효하지 않은 MWEB 트랜잭션 하나를 주입하는 것이었습니다. 이 업데이트되지 않은 노드들은 해당 트랜잭션을 합법적인 것으로 잘못 판단하여, 공격자가 MWEB 프라이버시 레이어에서 자금을 '펙아웃'(peg out, 프라이버시 레이어에서 메인 체인으로 자금 이동)하고 이를 제3자 탈중앙화 거래소로 라우팅하는 것을 허용했습니다.

Shevchenko는 공격자의 온체인 흔적을 추가로 공개했습니다. 공격자는 LTC를 ETH로 교환할 계획이었으며, 사용된 주소는 공격 발생 38시간 전에 바이낸스에서 자금을 받았습니다. 그는 공격자가 사전에 취약점 정보를 파악하고 있었다고 판단했습니다.

정상적인 경우, 라이트코인의 블록 생성 간격은 약 2.5분이며, 13개 블록은 약 32분 내에 생성됩니다. 그러나 이번 13개 블록 생성에는 3시간 이상이 소요되었고, 이 이상 징후로 인해 일부 관찰자들은 처음에 51% 공격으로 오판하기도 했습니다. 실제 상황은 DoS 공격이 중단되자 업데이트된 코드를 실행 중인 노드가 다시 해시레이트 우위를 되찾았고, 네트워크가 자동으로 13블록 체인 재구성을 완료하여 메인 체인에서 유효하지 않은 트랜잭션을 제거한 것이었습니다. 라이트코인 재단은 재구성 기간 동안의 모든 합법적인 트랜잭션은 영향을 받지 않았다고 밝혔습니다.

크로스체인 프로토콜이 실제 피해자, NEAR Intents 60만 달러 노출 보고

공격자는 포크 발생 기간을 이용하여 여러 크로스체인 스왑 프로토콜에서 이중 지불 트랜잭션을 실행했습니다. 이 프로토콜들은 이후 재구성으로 인해 무효화된 MWEB 펙아웃 트랜잭션을 수용하여 실제 손실을 입었습니다.

Shevchenko는 X 플랫폼에 글을 올려 NEAR Intents의 위험 노출액이 약 60만 달러이며, 그의 팀이 사용자 손실을 보상할 것이라고 밝혔습니다. 그는 또한 모든 LTC를 취급하는 거래 플랫폼에 대해 트랜잭션 기록과 보유 자산을 감사할 것을 경고했습니다. 온체인에 대량의 이중 지불 트랜잭션이 존재하기 때문입니다.

Bitcoin News의 보도에 따르면, 라이트코인이 메인 체인에서 유효하지 않은 트랜잭션이 제거되었음을 확인한 후, NEAR Intents의 실제 정산 손실은 초기 추정치보다 낮을 수 있지만, 기사 작성 시점까지 해당 프로토콜은 후속 성명을 발표하지 않았습니다. LTC 관련 업무를 일시 중단한 다른 크로스체인 프로토콜들도 위험 노출을 재평가하고 있습니다.

라이트코인 재단은 영향을 받은 채굴 풀의 이름이나, 유효하지 않은 MWEB 트랜잭션이 생성하려고 시도한 LTC 수량을 공개하지 않았습니다.

PoW 네트워크의 오래된 문제: 업그레이드는 자발적, 안전은 운에 의존

Zcash 창시자 Zooko Wilcox는 사건 이후 논평에서 이러한 롤백 및 이중 지불 공격이 PoW 네트워크에서 드문 일이 아니며, Monero와 Grin도 최근 몇 년간 유사한 사건을 겪었다고 말했습니다. 2025년 9월, Monero는 12년 만에 가장 큰 블록 체인 재구성을 겪으며 18개 블록이 롤백되고 117건의 트랜잭션이 무효화되었습니다.

CoinDesk의 분석에 따르면, 이번 사건은 PoW 네트워크의 구조적 모순을 드러냈습니다. 비트코인과 라이트코인에는 강제 업데이트 메커니즘이 없어 노드가 구버전 소프트웨어를 무기한 실행할 수 있습니다. 이 디자인은 탈중앙화 철학에서 가치가 있지만, 보안 패치가 공격자가 취약점을 악용하기 전에 모든 사람에게 도달해야 할 때 치명적인 공백을 만듭니다.

Yahoo Finance의 분석에 따르면, 라이트코인의 상대적으로 작은 해시레이트 규모와 낮은 보안 예산은 비트코인보다 공격에 더 취약하게 만듭니다. 비트코인 네트워크에서 13개 블록을 롤백하려면 50% 이상의 해시레이트를 장악해야 하며 비용은 수십억 달러에 달합니다. 그러나 라이트코인에서는 취약점 하나와 DoS 공격 하나로 동일한 깊이의 체인 재구성을 만드는 것이 가능합니다.

공식 PR 실패: 비판자 조롱 '얕은 물에 머물러라', 솔라나 반격

사건의 후속 처리는 어쩌면 공격 자체보다 더 큰 신뢰 손상을 초래했습니다.

4월 26일, 라이트코인 공식 X 계정은 "여러분 중 일부는 PoW, 해시레이트, 업타임, 체인 재구성, 채굴자/체인 관계에 대해 전혀 모르는 것이 분명합니다. 얕은 물에 머물러 계세요. 그곳이 여러분에게 더 안전합니다."라는 글을 게시했습니다.

Bitcoin News의 보도에 따르면, 해당 게시물은 수백 건의 적대적인 댓글을 불러일으켰습니다. 사용자들은 이를 '오만함', '유치함', '전문성 부족'이라고 비난했으며, 한 사용자는 "몇 년 동안 당신들의 코인을 보유해왔는데, 이것이 당신들이 게시하는 내용인가요?"라고 적었습니다. 커뮤니티가 기대한 것은 조롱이 아니라 기술적 투명성과 사후 분석이었습니다.

Solana 공식 계정도 이 상호작용에 합류했습니다. 4월 25일 체인 재구성 관련 토론 게시글 아래 @solana는 "주말 잘 보냈어, 꼬마야?"라고 답글을 달았습니다. 커뮤니티는 이를 라이트코인이 이전에 솔라나의 다운타임 내역을 여러 번 조롱한 데 대한 직접적인 반격으로 해석했습니다.

LTC는 사건 공개 후 약 56달러에 거래되었으며, 당일 약 1% 하락, 연초 대비 약 25% 하락했습니다. 시장의 사건에 대한 즉각적인 반응은 비교적 차분했습니다.

2026년 DeFi 보안 딜레마: 크로스체인 인프라가 최대 공격 표면

The Block 데이터에 따르면, 2026년 4월 중순까지 DeFi 프로토콜은 다양한 공격으로 인해 7억 5천만 달러 이상의 손실을 입었습니다. 여기에는 4월 19일 Kelp DAO 브리지 공격(2억 9,200만 달러)과 4월 1일 Solana 무기한 계약 플랫폼 Drift 공격(2억 8,500만 달러)이 포함됩니다. 대부분의 주요 사건은 크로스체인 인프라와 관련되어 있으며, 이는 이번 라이트코인 공격자가 크로스체인 스왑 프로토콜을 이용해 현금화한 수법과 정확히 일치합니다.

라이트코인 사건은 크로스체인 프로토콜이 PoW 체인의 자산을 수용할 때 직면하는 확인 번호 문제가 예상보다 더 심각함을 다시 한번 보여줍니다. 취약한 클라이언트 하나가 공개되면 13블록 체인 재구성을 촉발할 수 있는 상황에서, 6회의 확인이 충분히 안전한지 여부는 더 이상 이론적인 문제가 아닙니다.