Beosin 연차 보고서: 2023년 Web3 블록체인 보안 상황 및 암호화 산업 감독 정책

원저자 : 버신 연구팀 마리오, 티안 다시아 도니

원본 출처:Beosin

머리말

본 연구보고서는블록체인 보안 연합(Blockchain Security Alliance)이 시작하고 연합 회원인 Beosin, Web3 Xiaolu 및 Elven이 공동으로 만든 이 보고서는 2023년 글로벌 블록체인 보안 상황과 암호화 산업의 주요 규제 정책을 포괄적으로 탐색하는 것을 목표로 합니다.보고서는 글로벌 블록체인 보안의 현재 상태에 대한 분석 및 평가를 통해 현재의 보안 과제와 위협을 밝히고 솔루션과 모범 사례를 제공할 것입니다. 동시에, 보고서는 독자들이 규제 환경의 역동적인 변화와 가능한 영향을 이해할 수 있도록 암호화 산업 규제에 대한 다양한 국가의 정부 및 규제 기관의 입장과 정책 방향을 조사할 것입니다.

본 보고서를 통해 독자들은 Web3 블록체인 보안 상황의 역동적인 진화와 규제 정책의 핵심 사항을 보다 포괄적으로 이해할 수 있을 것입니다. 이는 독자들이 블록체인 분야가 직면한 보안 문제를 평가 및 대응하고 규제 요구 사항을 준수하면서 업계의 지속 가능한 발전을 촉진하는 데 도움이 될 것입니다. 또한 독자는 보안 조치, 규정 준수 요구 사항 및 산업 개발 방향에 대한 보고서에서 유용한 제안을 얻을 수 있어 이 신흥 분야에서 정보에 입각한 결정과 조치를 취하는 데 도움이 됩니다. 블록체인 보안과 감독은 Web3 시대 발전의 핵심 이슈입니다. 심층적인 연구와 토론을 통해 우리는 이러한 과제를 더 잘 이해하고 대응할 수 있으며 블록체인 기술의 보안과 지속 가능한 개발을 촉진할 수 있습니다.

1. 2023년 Web3 블록체인 보안 상황 개요

블록체인 보안 감사업체 베오신(Beosin)의 이글아이(EagleEye) 플랫폼 모니터링에 따르면,2023년 Web3 분야에서 해커 공격, 피싱 사기, 프로젝트 당사자의 Rug Pull로 인한 총 손실액은 20억 2천만 달러에 달했습니다.이 중 191건의 공격으로 총 손실액은 약 13억 9,700만 달러, 프로젝트 당사자와 관련된 러그 풀(Rug Pull) 사고는 267건으로 총 손실액이 약 3억 8,800만 달러, 피싱 사기로 총 손실액은 약 2억 3,800만 달러였습니다.

2023년에는 해커 공격, 피싱 사기, 프로젝트 파티 Rug Pull 사고가 모두 2022년에 비해 크게 감소하여 총 금액이 53.9% 감소했습니다.이 중 해커 공격이 가장 많이 감소해 2022년 36억 달러에서 2023년 13억 9,700만 달러로 약 61.2% 감소했다. 피싱 사기 손실은 2022년 대비 33.2% 감소했으며, 러그 풀 손실은 2022년 대비 8.8% 감소했습니다.

2023년에는 1억 달러를 초과하는 손실을 입은 공격이 4건 있었고, 1,000만 달러에서 1억 달러에 이르는 손실을 입은 공격이 17건 있었습니다.상위 10개 보안 사고의 총 손실액은 약 10억 달러로, 연간 총 공격 사고 금액의 71.5%를 차지합니다.

2023년에 공격을 받는 프로젝트 유형은 2022년보다 더 광범위해질 것입니다.DeFi, CEX, DEX, 퍼블릭 체인, 크로스체인 브리지, 지갑, 결제 플랫폼, 도박 플랫폼, 암호화 브로커, 인프라, 비밀번호 관리자, 개발 도구, MEV 로봇, TG 로봇 및 기타 다양한 유형이 포함됩니다.DeFi는 공격 빈도와 손실액이 가장 높은 프로젝트 유형으로, 130건의 DeFi 공격으로 인해 총 약 4억 8백만 달러의 손실이 발생했습니다.

2023년에 공격이 더 자주 발생할 퍼블릭 체인 유형은 다음과 같습니다.여러 체인에서 도난과 관련된 여러 보안 사고가 발생했습니다. 이더리움은 여전히 가장 많은 손실을 입은 퍼블릭 체인으로, 이더리움에 대한 71건의 공격으로 인해 7억 6,600만 달러의 손실이 발생했으며 이는 해당 연도 전체 손실의 54.9%를 차지합니다.

공격방식 측면에서 보면,30건의 개인키 유출사고로 발생한 총 손실액은 약 6억 2,700만 달러로 전체 손실액의 44.9%에 해당하며, 가장 많은 손실을 가져온 공격방식이다.계약 취약점 악용은 가장 빈번한 공격 방법으로, 191건의 공격 중 계약 취약점 악용이 99건으로 51.8%를 차지했습니다.

도난 자금 중 약 2억 9,500만 달러가 연간 회수되었으며, 이는 약 21.1%에 해당하며, 이는 2022년에 비해 크게 증가한 수치입니다.연간 약 3억 3천만 달러의 도난 자금이 코인믹서로 이체되었으며, 이는 전체 도난 자금의 23.6%를 차지합니다.

온체인 해킹 공격, 피싱 사기, 프로젝트 Rug Pull 금액이 크게 감소한 것과 달리, 오프체인 암호화 분야의 범죄 데이터는 2023년에 크게 증가할 것입니다. 2023년 전 세계 암호화 산업의 범죄 규모는 2022년 137억6천만 달러에 비해 약 377% 증가한 656억8천800만 달러에 달했다.금전 관련 범죄의 상위 3대 유형은 온라인 도박, 자금 세탁, 사기입니다.

2. 2023년 Web3 생태계의 상위 10개 보안 이벤트

2023년에는 Mixin Network(2억 달러), Euler Finance(1억 9,700만 달러), Poloniex(1억 2,600만 달러), HTX Heco Bridge(1억 1,000만 달러) 등 손실액이 1억 달러를 초과하는 공격이 4건 발생했습니다. 상위 10개 보안 사고의 총 손실액은 약 10억 달러로, 연간 총 공격 사고 금액의 71.5%를 차지합니다.

No.1 Mixin Network

손실액 : 2억 달러

공격방법 : 클라우드 서비스 제공업체 데이터베이스 공격

9월 23일 이른 아침, Mixin Network 클라우드 서비스 제공업체 데이터베이스가 해커의 공격을 받아 약 2억 달러에 달하는 메인 네트워크의 일부 자산이 손실되었습니다. 9월 25일 믹신(Mixin) 창업자는 라이브 방송을 통해 피해 자산이 주로 비트코인 핵심 자산이며, BOX, XIN 등 자산이 심각하게 도난당한 것은 아니라고 이번 사건에 대해 공개적으로 설명했지만 구체적인 공격 상황은 아직 공개할 수 없다.

No.2 Euler Finance

손실액: 1억 9,700만 달러

공격방법 : 계약취약성 - 비즈니스 로직 문제

3월 13일, DeFi 대출 프로토콜인 Euler Finance가 공격을 받아 약 1억 9700만 달러의 손실을 입었습니다. 공격의 근본 원인은 컨트랙트가 사용자가 실제로 보유하고 있는 토큰 수와 기부 후 사용자 원장의 상태를 제대로 확인하지 않았기 때문입니다. 이번 사건으로 도난당한 자금은 모두 공격자에 의해 반환되었습니다.

No.3 Poloniex./a>

No.4 HTX & Heco Bridge

손실액 : 1억 1천만 달러

공격방법 : 개인키 유출

11월 22일 저스틴 선의 거래소 HTX와 크로스체인 브리지 헤코브릿지가 해커의 공격을 받아 총 1억 1천만 달러의 손실을 입었으며, 이 중 헤코브릿지는 8,660만 달러, HTX는 약 2,340만 달러의 손실을 입었다.

No.5 Curve/ Vyper

손실액 : 7,300만 달러

공격방법 : 계약취약성 - 재진입

7월 31일 이른 아침, Ethereum 프로그래밍 언어인 Vyper는 Vyper 버전 0.2.15, 0.2.16 및 0.3.0에 재진입 잠금 취약점이 있으며 기본 ETH가 전송 중에 콜백을 조정할 수 있다고 트윗했습니다. ETH 그룹은 재진입의 공격을 받을 수 있습니다. 그러자 Curve의 공식 트위터에는 Vyper 0.2.15를 사용하는 많은 스테이블코인 풀(alETH/msETH/pETH)이 재진입 잠금 실패로 인해 공격을 받았다고 게시했습니다. 이번 사고로 인한 손실액은 약 7,300만 달러에 이른다.

No.6 CoinEx

손실액 : 7천만 달러

공격방법 : 개인키 유출/APT 공격

암호화폐 거래소 코인엑스(CoinEX)는 지난 9월 12일 성명을 통해 “플랫폼의 거래 자산을 임시 보관하는 데 사용되는 핫월렛에서 의심스러운 대규모 출금 활동이 위험 관리 시스템에 의해 감지됐다”며 “즉각 전담팀을 구성해 개입에 나설 것”이라고 밝혔다. 사건은 ETH, TRON, Polygon 등의 토큰 자산과 관련이 있었으며 도난 금액은 약 7천만 달러였습니다.

No.7 Atomic Wallet

손실액 : 6,700만 달러

공격방법 : 개인키 유출/APT 공격

베오신의 이글아이(EagleEye) 보안위험 모니터링, 조기경보 및 차단플랫폼 모니터링 결과, 아토믹월렛(Atomic Wallet)이 6월 초 공격을 받은 것으로 나타났다. 약 6700만달러..

No.8 Alphapo

손실액 : 6천만 달러

공격방법 : 개인키 유출/APT 공격

지난 7월 23일 암호화폐 결제 서비스 제공업체 알파포(Alphapo)의 핫월렛이 도난당해 총 6천만 달러의 피해를 입었다. 이번 사건은 북한 해커그룹 라자루스(Lazarus)에 의해 자행됐다.

No.9 KyberSwap

손실액 : 5,470만 달러

공격방법 : 계약취약성 - 비즈니스 로직 문제

11월 22일, DEX 프로젝트 KyberSwap이 공격을 받아 총 약 5,470만 달러의 손실이 발생했습니다. Kyber Network는 이번 해킹 공격이 DeFi 역사상 가장 복잡한 공격 중 하나이며 공격자는 취약점을 악용하기 위해 일련의 정밀한 온체인 작업을 수행해야 한다고 밝혔습니다.

No.10 Stake.com

손실액: 4,130만 달러

공격방법 : 개인키 유출/APT 공격

9월 4일, 암호화폐 도박 플랫폼 Stake.com이 해커 공격을 받았습니다. 공격 이후 Stake.com은 ETH와 BSC의 핫 지갑에서 무단 거래가 발생했으며 조사 중이며 지갑이 완전히 다시 보호되는 대로 입출금을 재개할 것이라고 밝혔습니다. 이번 사건은 북한 해커그룹 라자루스(Lazarus)에 의해 자행됐다.

3. 공격 대상 프로젝트 유형

2022년과 비교하면 2023년에는 공격을 받는 프로젝트 유형이 더 광범위해지고 손실 규모가 더 이상 특정 프로젝트 유형에 집중되지 않습니다. DeFi, CEX, DEX, 퍼블릭 체인, 크로스체인 브릿지, 지갑 등 일반적인 유형 외에도 2023년 해커 공격은 결제 플랫폼, 도박 플랫폼, 암호화폐 브로커, 인프라, 비밀번호 관리자, 개발 도구 등에서도 나타날 것입니다. MEV 로봇, TG 로봇 및 기타 프로젝트 유형.

2023년 발생한 191건의 공격 중DeFi 프로젝트는 130배(약 68%)를 차지하여 가장 많이 공격받는 프로젝트 유형이 되었습니다.DeFi 공격으로 인한 총 손실액은 약 4억 8백만 달러로 전체 손실액의 29.2%를 차지하며, 손실액이 가장 큰 프로젝트 유형이기도 하다.

두 번째로 큰 손실은 CEX(중앙 집중식 거래소)로, 9건의 공격으로 인해 총 2억 7,500만 달러의 손실이 발생했습니다. 또한, DEX(탈중앙화거래소) 형태로 16건의 공격이 발생해 총 약 8,568만 달러의 피해를 입었다. 종합해보면, 2023년에는 거래소 유형별로 보안사고가 빈번하게 발생할 것으로 예상되며, 거래소 보안은 DeFi 보안에 이어 두 번째로 큰 과제입니다.

세 번째로 큰 손실 금액은 퍼블릭 체인입니다.피해 규모는 약 2억800만 달러였으며, 이는 주로 믹스인 네트워크의 2억 달러 도난 사건으로 인한 것이다.

2023년에는 크로스체인 브릿지 손실이 4위를 차지해 전체 손실의 약 7%를 차지했습니다.2022년에는 12건의 크로스체인 브리지 보안 사고로 인해 약 18억 9천만 달러의 총 손실이 발생했으며, 이는 해당 연도 전체 손실의 52.5%를 차지합니다. 2023년에는 크로스체인 브리지 보안 사고가 크게 감소합니다.

5위는 암호화폐 결제 플랫폼입니다.두 건의 보안사고(알파포, 코인즈페이드)로 인해 총 피해액은 약 9,730만 달러에 이르렀으며, 두 사건의 배후에 있는 해커들은 북한 APT 조직인 라자루스(Lazarus)를 지목했다.

4. 각 체인의 손실량

2022년과 비교하면 2023년에 공격이 발생한 퍼블릭 체인의 유형도 더 광범위합니다. 이는 주로 2023년에 여러 차례의 CEX 개인 키 유출이 발생하여 여러 체인에 손실이 발생했기 때문입니다.손실액 기준 상위 5개는 Ethereum, Mixin, HECO, BNB Chain, TRON이며 공격 이벤트 수 기준 상위 5개는 BNB Chain, Ethereum, Arbitrum, Polygon, Optimism 및 Avalanche입니다(공동 5위). ).

2022년에도 마찬가지로 이더리움은 여전히 손실이 가장 많은 퍼블릭 체인입니다. 이더리움에 대한 71건의 공격으로 인해 7억 6,600만 달러의 손실이 발생했으며 이는 해당 연도 전체 손실의 54.9%를 차지합니다.

Mixin 체인 손실은 2위를 차지했으며 단일 보안 사고로 인한 손실은 미화 2억 달러에 달했습니다. 3위는 HECO로 약 9,260만 달러의 손실을 기록했습니다.

BNB 체인에 대한 공격은 76건으로 전체 공격 횟수의 39.8%를 차지하며, 이는 모든 체인 플랫폼 중 가장 많은 공격 횟수입니다. BNB 체인의 총 손실액은 약 7,081만 달러이며, 대부분의 이벤트(88%)가 100만 달러 미만에 집중되어 있습니다.

5. 공격 기법 분석

2022년과 비교하면 2023년의 공격 방법은 더욱 다양해질 것이며, 특히 다음과 같은 다양한 Web2 공격 방법이 추가될 것입니다.데이터베이스 공격, 공급망 공격, 제3자 서비스 제공업체 공격, 중간자 공격, DNS 공격, 프런트엔드 공격 등

2023년에는 30건의 프라이빗 키 유출 사고로 인해 총 6억 2,700만 달러의 손실이 발생해 전체 손실의 44.9%를 차지해 가장 많은 손실을 초래한 공격 방식이 됐다. 대규모 손실을 가져온 프라이빗 키 유출로는 폴로닉스(1억2600만 달러), HTX헤코브릿지(1억1000만 달러), 코인엑스(7000만 달러), 아토믹월렛(6700만 달러), 알파포(6000만 달러) 등이 있다.이러한 사건의 대부분은 북한 APT 조직인 라자루스(Lazarus)와 관련이 있습니다.

계약 취약점 악용은 가장 빈번한 공격 방법으로, 191건의 공격 중 계약 취약점 악용이 99건으로 51.8%를 차지했습니다. 계약 허점으로 인한 총 손실액은 4억3000만달러로 손실액 기준 2위다.

취약점별로 분류하면, 가장 자주 발생하고 가장 많은 손실을 초래하는 것은 비즈니스 로직 취약점이며, 계약 취약점 사고 손실의 약 72.7%는 비즈니스 로직 취약점에서 발생합니다.총 손실액은 약 3억 1300만 달러였습니다. 두 번째로 손실액이 큰 계약 취약성은 재진입으로, 13개의 재진입 취약점으로 인해 약 9,347만 달러의 손실이 발생했습니다.

6. 대표적인 사례의 공격기법 분석

6.1 오일러 금융 보안 사고

이벤트 요약

3월 13일, 이더리움 체인의 대출 프로젝트인 오일러 파이낸스(Euler Finance)가 플래시 대출 공격을 받아 1억 9700만 달러의 손실을 입었습니다.

3월 16일, 오일러 재단은 해커를 체포하고 훔친 자금을 돌려준 정보에 대해 100만 달러의 보상금을 제공했습니다.

3월 17일, 오일러 연구소(Euler Labs) CEO인 마이클 벤틀리(Michael Bentley)는 오일러는 항상 보안을 고려한 프로젝트였습니다라고 트윗했습니다. 2021년 5월부터 2022년 9월까지 Euler Finance는 Halborn, Solidified, ZK Labs, Certora, Sherlock 및 Omnisica를 포함한 6개 블록체인 보안 회사로부터 10번의 감사를 받았습니다.

3월 18일부터 4월 4일까지 공격자들은 차례차례 자금을 반환하기 시작했다. 이 기간 동안 공격자는 체인 메시지를 통해 다른 사람의 돈, 다른 사람의 일, 다른 사람의 삶을 방해했다며 사과하고 모두의 용서를 구했습니다.

4월 4일, Euler Labs는 공격자가 협상에 성공한 후 훔친 자금을 모두 반환했다고 트윗했습니다.

취약점 분석

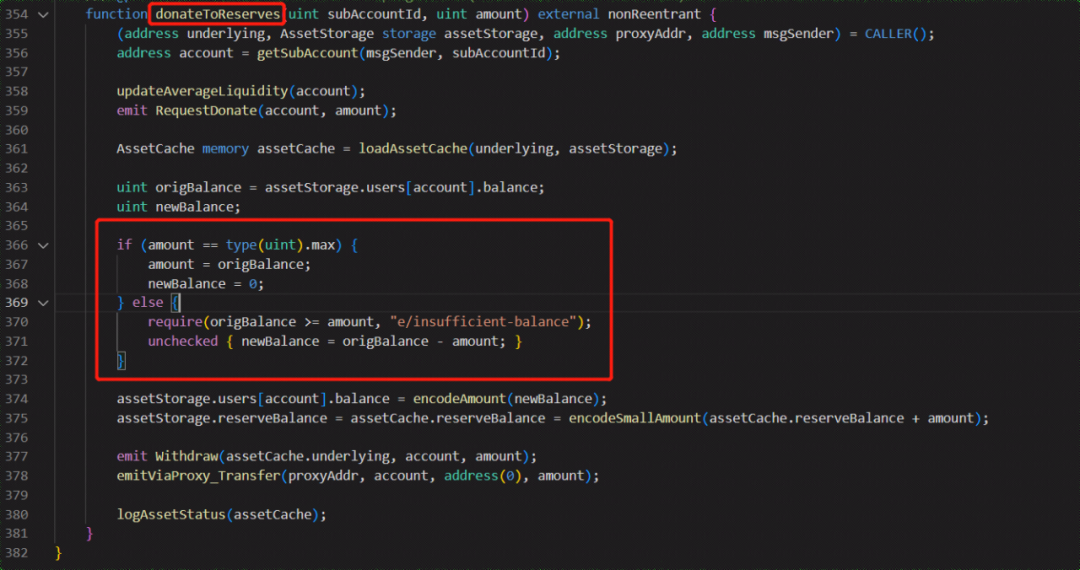

이 공격에서는 Etoken 계약의 donateToReserves 기능이 사용자가 실제로 보유하고 있는 토큰 수와 기부 후 사용자 원장의 상태를 올바르게 확인하지 못했습니다. 공격자는 이 취약점을 악용하여 1억 eDAI를 기부했지만 실제로 공격자는 3천만 DAI만 스테이킹했습니다.

기부 후 사용자 원장의 건전성 상태가 청산 조건을 충족하므로 청산을 위한 대출 계약이 실행됩니다. 청산 과정에서 eDAI와 dDAI는 청산 계약으로 이전됩니다. 다만, 대손금액이 매우 크기 때문에 청산계약에서는 청산할인을 최대로 적용하게 됩니다. 청산 후 청산 계약에는 310.93 M eDAI 및 259.31 M dDAI가 있습니다.

이 시점에서 사용자 원장의 상태가 복원되었으며 사용자는 자금을 인출할 수 있습니다. 출금 가능한 금액은 eDAI와 dDAI의 차액입니다. 하지만 실제로 풀에 있는 DAI는 3,890만 개뿐이므로 사용자는 이 금액만 출금할 수 있습니다.

6.2 바이퍼/커브 보안사고

이벤트 요약

7월 31일, 이더리움 프로그래밍 언어인 Vyper는 Vyper 버전 0.2.15, 0.2.16 및 0.3.0에 재진입 잠금 취약점이 있다고 트윗했습니다. Curve는 Vyper 0.2.15를 사용하는 여러 스테이블코인 풀(CRV/alETH/msETH/pETH)이 공격을 받아 총 손실액이 7,300만 달러에 달했으며 이후 해커가 약 5,230만 달러를 반환했다고 밝혔습니다.

취약점 분석

이번 공격은 주로 Vyper 0.2.15의 재진입 방지 잠금 실패로 인해 발생하는데, 공격자가 유동성 제거를 위해 해당 유동성 풀의 Remove_liquidity 함수를 호출하면 add_liquidity 함수를 재진입하여 유동성을 추가하게 된다. 재진입시 add_liquidity 기능이 수행되지 않아 가격계산에 오류가 발생합니다.

7. 대표적인 자금세탁방지 사건 분석 및 검토

7.1 Atomic Wallet 지갑 도난 사건

Beosin의 EagleEye 보안 위험 모니터링, 조기 경고 및 차단 플랫폼에 따르면 Atomic Wallet은 올해 6월 초에 공격을 받았습니다. Beosin 팀의 통계에 따르면 체인에 대한 알려진 피해자 보고 정보를 바탕으로 공격으로 인해 최소 약 6,700위안, 미화 1만 달러.

버신팀의 분석에 따르면 이번 도난 사건에는 지금까지 BTC, ETH, TRX 등 총 21개 체인이 연루됐다. 도난당한 자금은 주로 이더리움 체인에 집중되었습니다. 안에:

이더리움 체인은 도난당한 자금이 16,262 ETH 상당의 가상 화폐, 약 3천만 달러임을 확인했습니다.

TRON Chain에서 도난당한 것으로 알려진 자금은 251335387.3208 TRX 상당의 가상 화폐로 약 1,700만 달러에 달합니다.

BTC 체인에서 도난당한 것으로 알려진 자금은 420.882 BTC 상당의 가상화폐로, 이는 1,260만 달러에 해당합니다.

BSC Chain BSC Chain의 알려진 도난 자금은 40.206266 BNB 상당의 가상 화폐입니다.

나머지 체인

이더리움 체인의 자금세탁 사례를 살펴보겠습니다.

해커가 훔친 돈을 조작할 때 이더리움을 공격하는 두 가지 주요 방법이 있습니다.

계약을 통해 분산된 후 Avalanche를 사용하여 크로스체인 자금 세탁

버신팀의 분석에 따르면 해커는 먼저 지갑에 있는 가치 있는 코인을 퍼블릭 체인의 주 통화로 교환한 후 두 번의 계약을 통해 이를 집계하게 된다.

계약 주소는 2단계 전송을 통해 ETH를 WETH로 패키징한 다음, ETH 분산에 사용되는 계약으로 WETH를 전송하고, 크로스체인 작업을 위해 최대 5단계 전송을 통해 Cross Bridge용 Avalanche의 지갑 주소로 전송합니다. 체인 거래는 계약을 사용하지 않으며 Avalanche의 내부 회계 거래 유형에 속합니다.

이더리움 링크 다이어그램은 다음과 같습니다.

수렴 약 1:

0xe07e2153542eb4b768b4d73081143c90d25f1d58에는 총 3357.0201 ETH가 포함되었습니다.

WETH로 변경하고 계약 0x3c3ed2597b140f31241281523952e936037cbed3로 전송

장물 판매 경로의 상세 지도는 다음과 같습니다.

집계 2: 0x7417b428f597648d1472945ff434c395cca73245에는 총 3009.8874 ETH가 포함됩니다.

해커는 WETH로 변경하여 계약 0x20deb1f8e842fb42e7af4c1e8e6ebfa9d6fde5a0으로 전송했습니다.

장물 판매 경로의 상세 지도는 다음과 같습니다.

두 가지 집계 계약은 수수료 출처에 대한 합의로 확인되며 거래 행위 주소가 숨겨지지 않습니다. 처리 수수료 경로는 다음과 같습니다.

또한, 이더리움 체인에서는 해커들이 다양한 크로스체인 브릿지 프로토콜과 거래소를 통해 돈세탁도 하고 있는데, 현재 이 부분에 관련된 금액은 9896 ETH이며, 이 부분은 여러 수집 주소를 통해 수집될 예정입니다.

사건 전반에 걸쳐 해커들이 돈세탁을 할 수 있는 경로가 많았으며, 주로 다양한 거래소 계좌를 통해 자금세탁이 이루어졌으며, 동시에 크로스체인 브릿지 계약에 직접 자금세탁이 이루어졌습니다. 다른 체인의 자본 흐름을 분석하려면 여기를 클릭하십시오:최소 6천만 달러 규모의 지갑 도난 사건, BeosinKYT가 해커의 자금 세탁 루틴을 안내합니다.

기타 자금세탁 방지 사례 연구:

1 Stake.com이 공격을 받아 4천만 달러의 손실을 입었습니다. Beosin KYT/AML은 도난당한 자금의 흐름을 추적하는 데 도움을 줍니다.

2 Beosin KYT는 JPEX 위기 뒤에 숨은 자본 흐름을 분석합니다. 사용자는 어떻게 온체인 데이터를 분석하여 자산 보안을 향상시킬 수 있습니까?

3 Poly Network 공격의 여파로 Beosin KYT/AML은 도난당한 자금의 흐름을 추적하고 해커의 더 많은 트릭을 잠금 해제하는 데 도움을 줍니다.

4 3,160만 달러 규모의 러그 풀? Beosin KYT는 자본 이동을 추적하는 데 도움을 주며 고수익 사기 함정을 찾아내는 방법을 알려드립니다!

8. 도난자산 자금흐름 분석

2023년 한 해 동안 도난당한 자금 중 약 7억 2,300만 달러가 해커 주소에 남아 있으며(크로스체인을 통한 이체 및 여러 주소로의 분산 포함) 이는 전체 도난 자금의 51.8%를 차지합니다. 작년에 비해 올해 해커들은 여러 크로스 체인을 사용하여 돈을 세탁하고 훔친 자금을 여러 주소로 퍼뜨릴 가능성이 더 높습니다. 주소의 증가와 자금세탁 경로의 복잡성으로 인해 프로젝트 당사자와 규제 기관의 조사가 더욱 어려워질 것입니다.

도난당한 자금 중 약 2억 9,500만 달러(약 21.1%)를 회수했습니다. 2022년에는 자금의 8%만 회수될 예정이다. 2023년 도난 자금 회수는 2022년보다 훨씬 나아졌으며, 대부분은 온체인 협상 수익에서 나옵니다.

1년 내내 약 3억 3천만 달러의 도난 자금이 통화 혼합기로 이체되었으며(약 7,116만 달러가 Tornado Cash로 이체되었으며, 또 다른 2억 5,900만 달러가 다른 통화 혼합 플랫폼으로 이체됨) 이는 전체 도난 자금의 23.6%를 차지합니다. 이 비율은 지난해 38.7%에 비해 크게 줄었다. 2022년 8월 미국 OFAC가 토네이도 캐시를 제재한 이후 토네이도 캐시로 이체된 도난 자금의 양은 크게 감소했으며, 신바드(Sinbad), 고정플로트(FixedFloat) 등 다른 통화 혼합 플랫폼의 사용이 증가하는 것으로 대체되었습니다. 2023년 11월 미국 OFAC는 신바드를 제재 목록에 추가하며 이를 “북한 라자루스 조직의 주요 자금세탁 도구”라고 불렀습니다.

또 도난자금 소액(1279만달러)이 거래소로 이체됐고, 도난자금 소액(1090만달러)은 동결됐다.

9. 프로젝트 감사 상황 분석

191건의 공격 사건 중 79건의 프로젝트 당사자는 감사를 받지 않았으며, 101건의 사건은 프로젝트 당사자가 감사를 받았습니다. 올해 감사를 받은 프로젝트 당사자의 비율은 작년보다 약간 높습니다(작년 감사/미감사 프로젝트의 비율은 대략 동일했습니다).

감사를 받지 않은 79개 프로젝트 중 계약취약성 사고가 47건(59.5%)을 차지했다. 이는 감사가 없는 프로젝트가 잠재적인 보안 위험에 더 취약하다는 것을 의미합니다.이에 비해 계약 취약성 사고는 감사를 받은 101개 프로젝트 중 51개(50.5%)를 차지했습니다. 이는 감사가 프로젝트 보안을 어느 정도 향상시킬 수 있음을 보여줍니다.

그러나 Web3 시장에는 완전한 규제 표준이 부족하여 감사 품질이 고르지 않고 최종 결과도 기대와는 거리가 멀습니다. 자산 보안을 효과적으로 보장하려면 프로젝트가 온라인에 접속하기 전에 감사를 수행할 전문 보안 회사를 찾는 것이 좋습니다.Beosin은 세계 최고의 블록체인 보안 회사로서 Web3 생태계의 안전한 개발을 위해 최선을 다하고 있으며 PancakeSwap, Ronin Network, OKCSwap 등을 포함하여 3,000개 이상의 스마트 계약 및 퍼블릭 체인 메인넷을 감사했습니다.Beosin은 신뢰할 수 있는 블록체인 보안 회사로서 프로젝트 당사자에게 탁월한 보안 감사 서비스를 제공할 수 있습니다.

10. 러그 당김 분석

2023년 Beosin의 EagleEye 플랫폼은 총 267건의 Web3 생태 러그 풀 사고를 모니터링했으며, 총 관련 금액은 약 3억 8,800만 달러로 2022년보다 약 8.7% 감소했습니다.

금액으로 보면 러그 풀 사건 267건 중 233건(87%)이 100만 달러 미만으로 2022년과 거의 같은 비율이다. 멀티체인(2억1000만달러), 핀토크(3160만달러), BALD(2300만달러), PEPE(1550만달러) 등 1000만달러 이상 규모의 프로젝트가 4개 있다.

BNB 체인과 이더리움의 Rug Pull 프로젝트는 각각 159개와 81개로 전체 수의 92.3%를 차지했습니다. Arbitrum, BASE, Sui, zkSync 등을 포함한 다른 퍼블릭 체인에서도 소수의 Rug Pull 이벤트가 발생했습니다.

11. 2023년 글로벌 암호화폐 산업 범죄 데이터

2023년 전 세계 암호화 산업의 범죄 규모는 2022년 137억6천만 달러에 비해 약 377% 증가한 656억8천800만 달러에 달했다. 온체인 해킹 공격의 양은 크게 감소한 반면, 암호화폐의 다른 영역에서 범죄 사례는 크게 증가했습니다. 가장 큰 증가폭은 온라인 도박으로, 관련 금액이 549억 달러에 달했습니다. 다음은 자금세탁(약 40억 달러), 사기(약 20억 5천만 달러), 피라미드 사기(약 14억 3천만 달러), 해커 공격(약 13억 9천만 달러)입니다.

글로벌 암호화 규제 시스템이 개선되고 암호화폐 범죄에 대한 심층적인 단속이 진행되면서 2023년에는 전 세계 경찰이 수억 달러 규모의 주요 사건을 적발했다. 다음은 몇 가지 일반적인 사례에 대한 검토입니다.

1위 2023년 7월 중국 후베이성 경찰은 4000억 위안(약 549억 달러) 규모의 중국 최초의 가상화폐 사건을 해결했다. 이번 온라인 도박 사건에는 5만명 이상이 연루됐고, 서버는 중국 국외에 있었고, 주범 치우 모우모(Qiu Moumou) 등은 법에 따라 재판에 넘겨졌다.

No.2 2023년 8월 싱가포르 당국은 역대 최대 규모의 자금세탁 사건을 조사해 관련 금액이 S$28억에 달했으며, 자금세탁 방법은 주로 가상 화폐를 통해 이루어졌습니다.

3위 2023년 3월, 중국 장쑤성 경찰은 100억 위안(약 14억 달러)이 넘는 다단계 거래 규모와 관련된 Ubank의 동전 투기 사기 행위에 대해 공개 기소했습니다.

4위 뉴욕 동부지방검찰청이 발표한 성명에 따르면 2023년 12월 가상화폐 거래소 비츨라토(Bitzlato) 공동 창업자는 7억 달러 규모의 자금세탁 혐의에 대해 유죄를 인정했다.

No.5 2023년 7월 브라질 연방경찰은 마약밀매 범죄조직 2곳을 검거해 총 4억 1700만 달러 이상을 송금하고 암호화폐 자산을 통한 자금세탁 서비스를 제공했다.

No.6 2023년 2월 오리건주 기소장에 따르면 Forsage의 창립자는 3억 4천만 달러 규모의 DeFi Ponzi 사기와 관련하여 기소되었습니다.

No.7 2023년 11월, 인도 히마찰프라데시 경찰은 3억 달러 규모의 암호화폐 사기 사건으로 18명을 체포했습니다.

No.8 2023년 8월, 이스라엘 경찰은 사업가 모셰 호게그(Moshe Hogeg)와 그의 파트너들이 투자자들에게 암호화폐 2억 9천만 달러를 사취한 혐의로 기소했습니다.

No.9 2023년 6월, 태국 경찰은 총액 100억 바트(약 2억 8,800만 달러)가 넘는 암호화폐 사기 혐의 사건을 적발했습니다.

10호 2023년 10월 홍콩 가상자산 거래 플랫폼 JPEX에서 사기 혐의가 제기돼 경찰은 총 66명을 검거했고, 금액은 약 16억 홍콩달러(약 2억5000만 달러)에 이른다.

2023년은 암호화폐 범죄가 급증하는 해입니다. 사기 및 다단계 사기가 자주 발생한다는 것은 일반 사용자가 자산 손실을 입을 확률이 크게 높아졌다는 것을 의미합니다.따라서 암호화폐 산업에 대한 감독 강화가 시급하다. 올해 글로벌 규제 기관들이 암호화폐를 규제하기 위해 많은 노력을 기울였음을 알 수 있습니다. 그러나 완전하고 안전하며 긍정적으로 발전하는 생태계가 되기까지는 아직 갈 길이 멉니다.

12. 2023년 Web3 블록체인 보안 상황 요약

2023년에는 온체인 해킹 활동, 피싱 사기, 프로젝트 파티 Rug Pull 사고가 모두 2022년에 비해 크게 감소했습니다. 해커 공격 손실액은 61.3% 감소했고, 비용이 가장 많이 드는 공격 방식도 지난해 계약 취약점 공격에서 올해 개인키 유출로 바뀌었다. 이러한 변화의 주요 이유는 다음과 같습니다.

1. 작년의 해커 활동에 이어 올해는 Web3 생태계 전체가 보안에 더욱 많은 관심을 기울이고 있으며, 프로젝트 당사자부터 보안 회사까지 모든 면에서 노력을 기울였습니다.실시간 온체인 모니터링, 보안 감사에 더 많은 관심, 과거 계약 취약성 악용 사건으로부터 적극적으로 학습 등이 있습니다. 이로 인해 계약 허점을 통해 자금을 훔치는 것이 작년보다 더 어려워졌습니다.

2. 글로벌 감독 강화 및 자금세탁 방지 기술 개선. 2023년에는 도난 자금의 21.1%가 회수될 것으로 예상되는데, 이는 2022년에 비해 현저히 개선된 수치이다.토네이도캐시, 신바드 등 화폐혼합 플랫폼이 미국의 제재를 받으면서 해커들의 자금세탁 경로는 더욱 복잡해지고 있다. 동시에 우리는 해커가 현지 경찰에 의해 체포되었다는 소식도 접했는데, 이는 해커를 억제하는 효과가 있었습니다.

3. 연초 암호화폐 약세장의 영향. 해커가 Web3 프로젝트에서 자산을 훔칠 것으로 예상되는 수익이 감소하여 해커 활동이 약화되었습니다. 이로 인해 해커는 더 이상 DeFi, 크로스체인 브리지, 거래소 등을 공격하는 데 국한되지 않고 결제 플랫폼, 도박 플랫폼, 암호화폐 브로커, 인프라, 비밀번호 관리자, 개발 도구, MEV 로봇, TG 로봇 등으로 눈을 돌리게 되었습니다. 등 유형.

온체인 해킹 활동이 크게 감소한 것과는 달리, 온라인 도박, 돈세탁, 피라미드 계획 등 체인 외부에서 은밀한 범죄 활동이 크게 증가했습니다. 암호화폐의 익명성으로 인해 다양한 범죄 활동에서 암호화폐를 거래에 사용하는 경향이 더욱 커지고 있습니다. 그러나 가상화폐 범죄 사건의 증가를 단지 암호화폐의 익명성과 감독 부족 탓으로 돌리는 것은 일방적일 것이다.근본적인 이유는 글로벌 범죄 활동의 증가에 있으며, 가상 화폐는 이러한 범죄 활동에 대해 상대적으로 숨겨져 있고 추적하기 어려운 자금 조달 채널을 제공합니다.2023년에는 세계 경제 성장이 크게 둔화되고 정치 환경이 불안정한 요소가 많아 글로벌 범죄 활동이 급증하는 데 어느 정도 기여했습니다.이러한 경제적 기대 하에서 2024년에도 글로벌 범죄 활동은 여전히 높은 수준에 머물 것으로 예상되며, 이는 글로벌 법 집행 기관과 규제 당국에 심각한 시험대를 마련할 것입니다.

Beosin은 선도적인 글로벌 블록체인 보안 기업으로서 전 세계 10개 이상의 국가와 지역에 지사를 설립했습니다.이 사업은 프로젝트가 온라인화되기 전 코드 보안 감사, 보안 위험 모니터링, 프로젝트 운영 중 조기 경고 및 차단, 도난당한 가상 화폐 자산 복구, 보안 컴플라이언스 KYT/AML 등과 같은 원스톱 블록체인 보안 제품 + 서비스를 다룹니다. . ,회사는 Web3 생태계의 안전한 발전을 위해 최선을 다하고 있으며 HashKey Group, Amber Group, BNB Chain 등 전 세계 3,000개 이상의 기업에 블록체인 보안 기술 서비스를 제공하고 있으며 3,000개 이상의 스마트 계약 및 PancakeSwap, Ronin Network, OKCSwap 등을 포함한 퍼블릭 체인 메인넷