Ledger는 공급망 공격을 받았습니다. 사용자가 체인에서 상호 작용을 중단하십시오

오리지널 - 오데일리

작성자 - Loopy

오늘 유명 하드웨어 지갑 브랜드 레저(Ledger)에서 대규모 보안 사고가 발생했습니다. Ledger는 자체 하드웨어 지갑을 판매하지만 이번 사건은 지갑 자체를 넘어 광범위한 영향을 미치며 수많은 dApp이 위험에 노출됩니다. 현재 피해자금에 대한 통계는 없습니다.

Odaily는 상황이 명확해질 때까지 EVM 체인의 모든 상호 작용을 중단할 것을 사용자에게 상기시킵니다.

레저에 무슨 문제가 있나요?

우선 이번 공격은 Ledger의 하드웨어 지갑이 아닌 dApp을 겨냥한 것이었습니다. Ledger의 GitHub에서 Ledger 라이브러리에 있는 Ledger ConnectKit 제품군의 코드가 악의적으로 변조되었습니다.

수정된 부분은 Ledger의 WalletConnect 기능에 사용됩니다.

Ledger ConnectKitLedger에서 제공하는 서비스로, 특히 개발자의 작업을 쉽게 만들어줍니다. 우리 모두 알고 있듯이 dApp이 상호작용하려면 지갑에 연결되어야 하는데, 지갑에 연결하는 방법은 무엇일까요? 물론 개발자는 지갑 문서를 참조하여 연결 부분에 대한 코드를 스스로 개발할 수 있지만, 더 성숙하고 쉬운 방법은 우수한 경험을 가진 타사의 성숙한 커넥터를 사용하고 개발된 커넥터를 직접 사용하는 것입니다. 주요 제조업체의 연결 기능.

WalletConnect는 그러한 서비스 중 하나입니다. 그것은 할 수 있다사용자의 지갑과 dApp을 연결하자이므로 이 기능은 다음과 거의 동일합니다.체인의 모든 사용자모두 밀접하게 관련되어 있으며 하드웨어 지갑 사용자를 훨씬 넘어서는 영향을 미칩니다.

어떤 서비스가 영향을 받나요?

현재 영향을 받는 dApp의 전체 목록에 대한 명확한 통계는 없습니다. 그러나 Ledger의 강력한 영향력으로 인해 많은 dApp이 이 기능을 통합하고 있으므로 영향을 받는 dApp의 범위가 매우 넓다고 판단할 수 있습니다.

Odaily는 사용자에게 현재 EVM 체인의 모든 상호 작용을 중지하도록 다시 한 번 상기시킵니다.

승인 취소 기능으로 알려진 Revoke.cash도 영향을 받았습니다. 이로 인해 영향을 받지 않은 일부 사용자의 경우 인증이 취소될 때 위험한 이벤트가 발생하기도 했습니다. 한 커뮤니티 사용자는 Revoke.cash 웹사이트에 심각한 취약점이 있다고 신고했는데, 그는 지갑에 연결하지도 않고 프런트엔드만 열었는데 웹페이지가 이미 그의 컴퓨터에 트로이 목마를 심으려고 시도하고 있었습니다.

Revoke.cash는 Revoke.cash가 웹 사이트를 일시적으로 폐쇄했으며 취약점이 악용되는 동안 암호화된 웹 사이트를 사용하지 않는 것이 좋습니다 X 플랫폼에 게시했습니다.

Sushi는 영향을 받은 것으로 밝혀진 최초의 플랫폼 중 하나였습니다.Sushi CTO Matthew Lilley는 X 플랫폼 경고에서 추후 공지가 있을 때까지 어떤 Dapp과도 상호 작용하지 마십시오. Web3에서 일반적으로 사용하는 공통 커넥터(커넥터)가 손상된 것으로 의심되며 이제 많은 영향을 미치는 악성 코드가 주입될 수 있습니다. DApp. 보안 팀 PeckShieldAlert는 커뮤니티 기고자들이 Zapper 및 Sushi의 프런트 엔드가 손상되었다고 보고했다고 언급했습니다.

크로스체인 DEX 프로젝트 Kyber Network는 X 플랫폼에서 상황이 명확해질 때까지 프런트엔드 UI를 비활성화했다는 내용의 문서를 발행했습니다.

현재 Trader Joe와 Hey를 포함한 일부 Dapp은 추후 공지가 있을 때까지 Ledger 커넥터와의 통합을 적극적으로 중단했다고 밝혔습니다.

물론 탈출한 프로젝트도 있는데, Aava 창립자 Stani는 Aava가 아직 영향을 받지 않았으며 모든 자금이 안전하다고 말했습니다. 하지만 Ledger에서 추가 설명이 나올 때까지 DApp을 사용하지 마세요.

보안 사고가 발생한 이후 시장은 격동을 겪었고, 이번 사건으로 인해 영향을 받았을 수도 있습니다. Ouyi OKX 시장에 따르면 BTC는 한때 1시간 이내에 4.4%의 진폭으로 41202 USDT까지 떨어졌습니다. ETH는 한때 1시간 이내에 3.35%의 진폭으로 2226 USDT로 떨어졌습니다.

최신 진행 업데이트

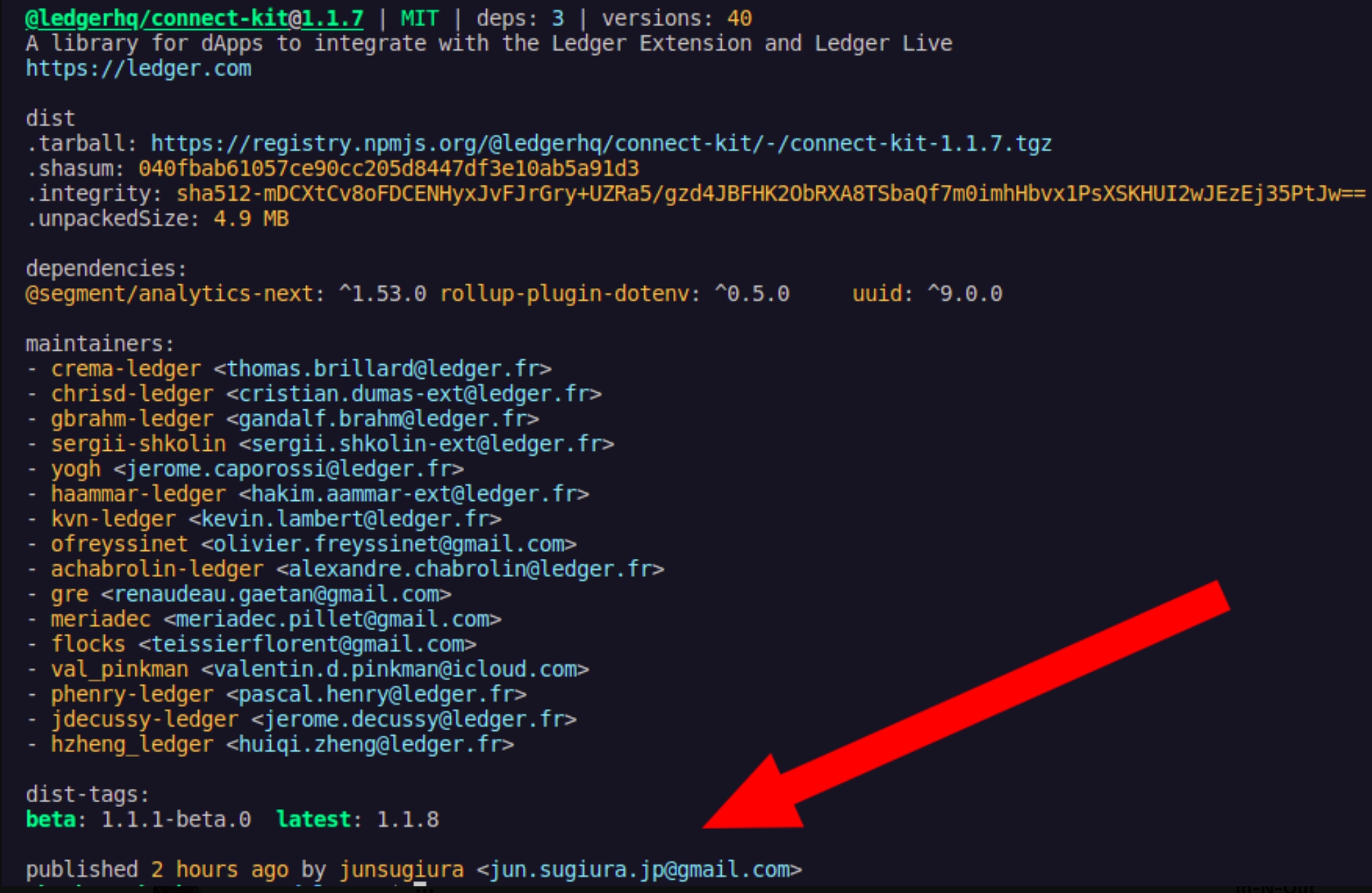

범위 프로토콜 Lianchuang 0xSentryX 플랫폼공격자가 남긴 디지털 흔적 중에는 @JunichiSugiura(Junichi Sugiura, 전 Ledger 직원)의 Gmail 계정이 있었으며 해당 계정(정보)이 손상되었을 가능성이 있다고 합니다.

22:44,Lookonchain 모니터링에 따르면, Ledger Connect Kit 취약점 해커들은 약 484,000달러의 자산을 훔쳤습니다. Ledger 공격자는 4.334 ETH를 Angel Drainer로 이체했습니다.

Tether CEO Paolo Ardoino는 X 플랫폼에서 Tether가 Ledger 착취자의 주소를 막 동결했다고 말했습니다.

안보상황은 회복되었나요?

사건 다음날인 12월 15일, Ledger는 X 플랫폼에 Ledger Connect Kit 1.1.8 정품 보안 버전이 출시되었다는 글을 올렸습니다. Ledger 및 WalletConnect 악성코드가 비활성화되었는지 확인하세요. 사용자는 이미 Ledger ConnectKit을 사용해도 안전하지만, 24시간을 기다렸다가 브라우저 캐시를 지우는 것이 좋습니다.

Ledger CEO는 피해를 입은 개인을 도울 것이라는 공개 서한을 발행했습니다. 편지에는 이 사건이 전직 직원에 대한 피싱 공격의 결과로 발생했으며, 이로 인해 악의적인 행위자가 JavaScript 코드용 패키지 관리자인 Ledger의 NPMJS에 악성 파일을 업로드하게 되었다고 명시되어 있습니다.

Ledger는 파트너와 협력하여 취약점을 신속하게 제거하고 도난당한 자금을 신속하게 동결하려고 시도했지만 실제로는 2시간도 채 걸리지 않았습니다. Ledger Connect Kit를 사용하는 제3자 DApp으로 제한되는 이 취약점은 현재 조사 중이며 Ledger는 불만 사항을 접수했으며 영향을 받은 개인이 자금을 복구하도록 도울 것입니다.

Ledger는 피해를 입은 사용자를 지원하고, 공격자를 찾아 처벌하고, 자금을 추적하고, 법 집행 기관과 협력하여 해커로부터 훔친 자산을 복구하도록 돕습니다.

이전에 Tether CEO Paolo Ardoino는 Tether가 Ledger 착취자 주소의 USDT를 동결했다고 X 플랫폼에 게시했습니다.

또한 Ledger는 정품 Ledger Connect Kit 1.1.8 보안 버전이 출시되었다고 밝혔습니다. Ledger 및 WalletConnect 악성코드가 비활성화되었는지 확인하세요. 사용자는 이미 Ledger ConnectKit을 사용해도 안전하지만, 24시간을 기다렸다가 브라우저 캐시를 지우는 것이 좋습니다.

영향을 받은 웹사이트에서도 업데이트가 완료되었다고 밝혔습니다.

Revoke.cash는 사이트에서 Ledger 취약점을 제거하고 이에 대한 액세스를 다시 열었다고 말했습니다. Sushi는 손상된 Ledger 커넥터도 제거했으며 이제 사이트가 다시 온라인 상태가 되었습니다.

이번 사건의 규모는 크지만, 도난당한 자금은 크지 않은 것으로 보인다. 이는 불행 중의 축복이다. 현재 이 사건은 점차 종결되고 있다.