暗号セキュリティ損失が急増:攻撃回数は減少したが、破壊力が顕著に上昇

- 核心的見解:暗号セキュリティインシデントの件数は減少しているが、攻撃者が高価値ターゲットを狙った複雑な攻撃にシフトした結果、年間総損失額は依然として大幅に増加し、約33億ドルに達した。これは、業界のセキュリティリスクがプロジェクトレベルの技術的脆弱性から、エコシステムレベルの体系的なリスクへと変化していることを反映している。

- 重要な要素:

- 年間総損失額は約33億~33.5億ドルであり、これは主に少数の高影響力攻撃に起因する。インシデント総数は減少したが、単一インシデントあたりの平均損失額は60%以上増加した。

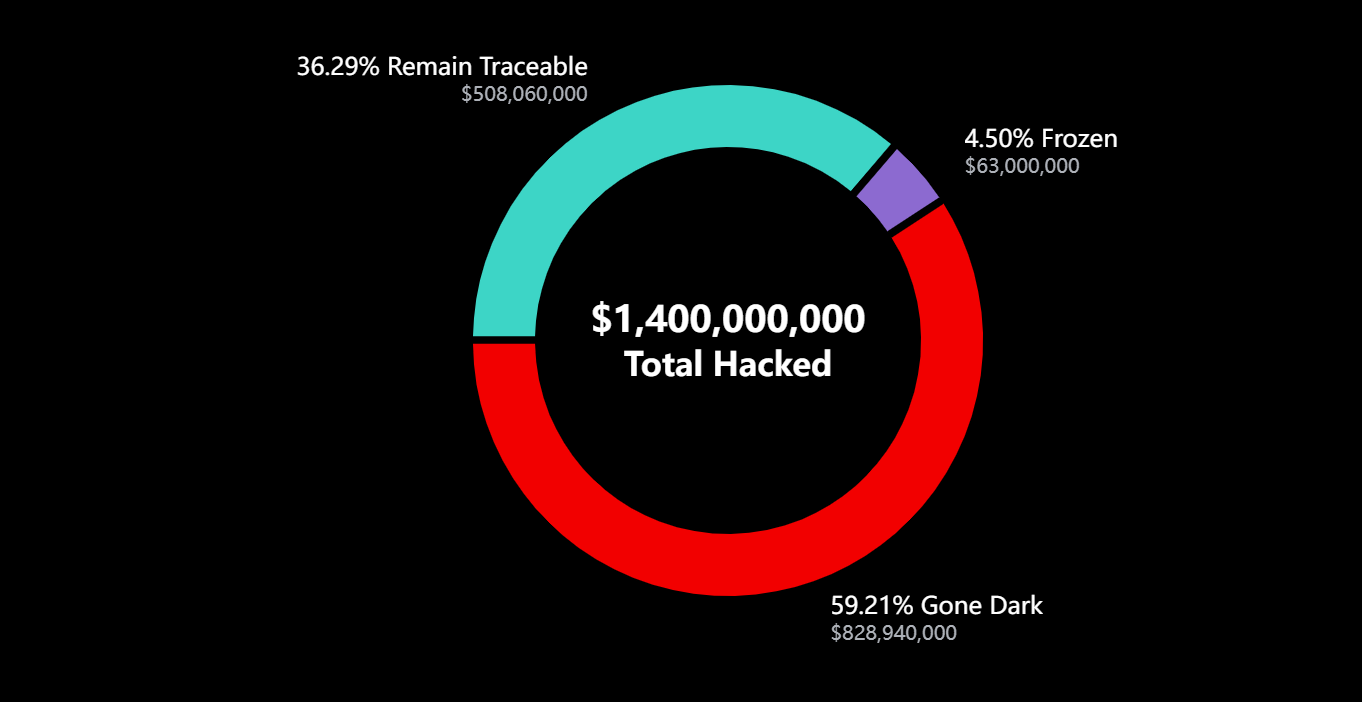

- サプライチェーン攻撃の破壊性が顕著であり、主要な2件のインシデントだけで約14.5億ドルの損失を引き起こし、年間総額の約半分に迫る規模となった。

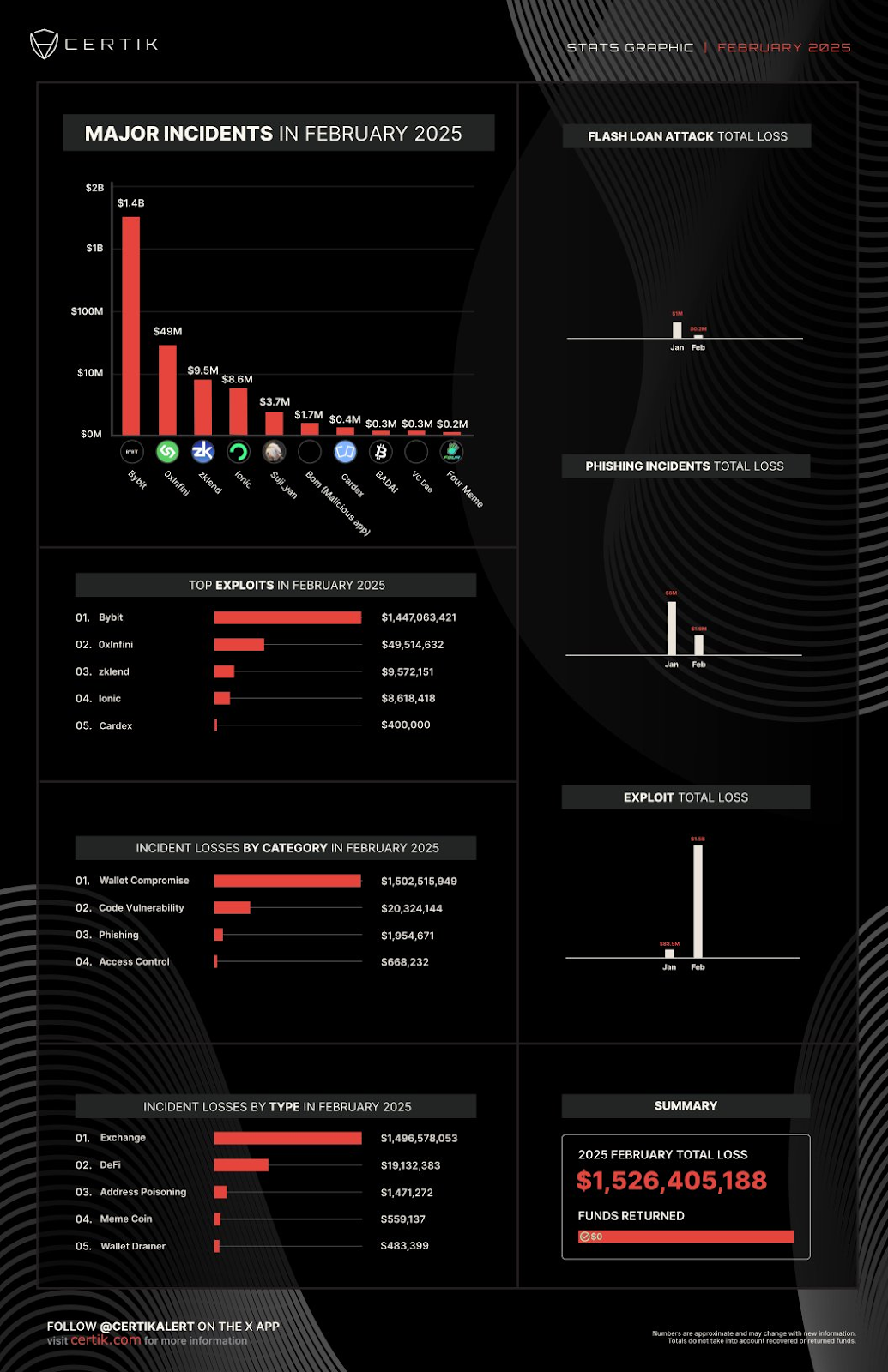

- Bybit事件は典型的なケースとなり、約14億ドルの損失が発生し、コアインフラを狙った体系的なリスクの深刻さを浮き彫りにした。

- セキュリティリスクの性質が変化し、スマートコントラクトの脆弱性から、インフラや依存関係のリスクへと移行しており、エコシステムレベルでの保護に対する要求が高まっている。

- セキュリティ能力は、機関が参入する際の重要なハードルとなり、業界の将来の発展は、高い破壊力を持つ攻撃下でも運用レジリエンスを維持できるかどうかに依存している。

複数の権威ある報告書が年間損失の大幅な増加を確認

CoinTelegraph、ブロックチェーンセキュリティ企業CertiK、Business Insiderなど、複数の権威ある英語メディアおよび研究機関の総合的な報道によると、年間の暗号資産セキュリティインシデントの発生件数は以前に比べて減少したものの、複数の高影響力攻撃事件の発生により、ハッキング、脆弱性悪用、詐欺による年間総損失は約33億ドルから33.5億ドルに上昇しました。

この傾向は、暗号セキュリティリスク構造の変化を明らかにしています:通常の低価値攻撃の頻度は低下している一方で、少数の高度に複雑で標的を絞った攻撃事件が、損失総額の大部分を占めています。

事件数は減少するも、1回あたりの攻撃平均損失は顕著に上昇

CoinTelegraphがCertiKの年間セキュリティレビューデータを引用したところによると、暗号セキュリティインシデントの総数は前年比で減少したものの、1インシデントあたりの平均損失額は前年比60%以上増加し、約530万ドルに達しました。

この傾向は、ブロックチェーン分析企業Chainalysisの長期的な研究によっても裏付けられています。関連分析は、攻撃者が散発的で個人投資家向けの小規模攻撃ではなく、高価値なインフラストラクチャと重要なノードにリソースを集中させつつあり、それによって各成功攻撃がもたらす経済的影響が著しく増幅されていると指摘しています。

サプライチェーン攻撃が損失総額の主要部分を占める

複数の報告書が共通して強調しているのは、サプライチェーンの脆弱性が最も破壊的な攻撃経路の一つとなっていることです。CertiKのデータによると、主要なサプライチェーン関連事件2件だけで、約14.5億ドルの損失が発生し、これは年間の暗号セキュリティ損失のほぼ半分に相当します。

従来のスマートコントラクトの脆弱性とは異なり、サプライチェーン攻撃は通常、通常のコード監査を迂回し、サードパーティ依存関係、開発環境、または基盤インフラストラクチャを直接標的とすることで、攻撃をより隠蔽し、影響範囲をより広げ、修復コストをより高くしています。

Bybit事件がシステミックリスクの典型的な事例に

すべての開示済み事件の中で、2025年2月に発生したBybitセキュリティ事件は、その年で最も深刻な単一攻撃事例と見なされています。CoinTelegraphとBusiness Insiderの報道によると、この事件は約14億ドルのデジタル資産損失に関わり、暗号業界史上最大規模のハッキング事件の一つとなりました。

事件発生後、CoinTelegraphは、Bybitが大規模なセキュリティ改善措置を開始したと報じています。これには、複数回の外部セキュリティ監査と内部プロセスのアップグレードが含まれ、約30日間でプラットフォームの流動性レベルを回復しました。この過程は、事件自体のシステミックな衝撃を浮き彫りにすると同時に、大規模プラットフォームが極端なリスク下で備えるべき回復力も反映しています。

暗号セキュリティリスクの性質が変わりつつある

CoinTelegraph、CertiK、Chainalysisの分析を総合すると、暗号セキュリティリスクは、契約の脆弱性が中心の技術的問題から、インフラストラクチャと依存関係を中核とするシステミックリスクへと移行しつつあることがわかります。このような背景において、単一プロジェクトレベルのコード監査では、最も破壊的なリスク源をカバーすることは困難です。

この変化は、取引所、プロトコルプロジェクト、および機関レベルの参加者に対してより高い要求を突きつけており、セキュリティ防護システムは「プロジェクトレベル」から「エコシステムレベル」へのアップグレードが必要です。

セキュリティ能力が機関参加の重要なハードルに

世界的な規制環境が徐々に明確になり、機関の参加が拡大し続ける中、セキュリティ実績は市場の信頼と機関の参入に影響を与える重要な要素となっています。複数の英語報告書は、暗号業界のさらなる発展は、コンプライアンスと規制枠組みの整備だけでなく、プラットフォームが低頻度だが高破壊的な攻撃シナリオ下で運用のレジリエンスを維持できるかどうかにもかかっていると指摘しています。

この観点から見ると、最新の開示損失データは、個々の事件の総括であるだけでなく、業界全体の運営成熟度に対する現実的なストレステストでもあります。