1セント未満で数百万の流動性を崩壊させる、注文攻撃がPolymarketの流動性基盤を空洞化させる可能性

- 核心的な見解:Polymarket予測市場は、「オフチェーンでのマッチング+オンチェーンでの決済」というハイブリッドアーキテクチャに設計上の欠陥が存在し、攻撃者がオンチェーンとオフチェーンの状態同期の時間差を利用して、極めて低コストでマーケットメーカーの注文を強制的に除去し、スプレッドを独占したり、ヘッジボットを狩ったりして利益を得ることが可能であり、プラットフォームの流動性基盤を深刻に脅かしている。

- 重要な要素:

- 攻撃メカニズム:攻撃者はAPIを通じて注文を出し、オンチェーンで資金を迅速に移動(または注文をキャンセル)する操作を行い、オンチェーン決済を残高不足で失敗させるが、オフチェーンシステムは依然としてそのマッチングに参加したすべてのマーケットメーカーの指値注文を強制的に除去してしまう。

- 主な利益獲得経路:一つは、競合他社の注文を一掃した後、独占的なワイドスプレッドで指値注文を出して利益を得ること。もう一つは、ヘッジボットを騙して誤ったヘッジポジションを構築させ、その後、市場価格の変動を利用して裁定取引を行うこと。

- コストと収益:1回の攻撃コストは0.1ドル未満のGas代であり、マークされた攻撃アドレスは1日で7つの市場を通じて1万6,000ドル以上の利益を得ており、コスト対収益比が極めて高い。

- 影響範囲:影響を受けるものにはNegriskなどの自動取引ボットが含まれ、マーケットメーカーは直接的な損失、機会費用、戦略の無効化など複数の打撃に直面している。

- プラットフォームの対応:Polymarket公式はまだ詳細な声明や修正案を発表しておらず、脆弱性は根本的な設計に起因しており、短期的には根絶が困難である。コミュニティは既に監視ツールを自主開発して警戒を行っている。

- 業界への影響:この脆弱性が継続して存在すれば、マーケットメーカーやボットの参加意欲を削ぎ、オーダーブックの深さを縮小させ、流動性悪化の負のスパイラルを引き起こす可能性がある。

0.1ドル未満のオンチェーン取引で、数万ドル相当のマーケットメイク注文をPolymarketのオーダーブックから瞬時に消し去ることができる。これは理論上の推論ではなく、現実に起きていることだ。

2026年2月、あるプレイヤーがソーシャルメディアでPolymarketのマーケットメイカーを対象とした新たな攻撃手法を開示した。ブロガーのBuBBliKはこれを「elegant & brutal」(優雅で残忍)と形容した。攻撃者はPolygonネットワークで0.1ドル未満のGas代を支払うだけで、約50秒で1回の攻撃サイクルを完了できる。一方、被害者であるオーダーブックに実際の資金を使った売買注文を出しているマーケットメイカーや自動取引ボットは、注文の強制削除、ポジションの受動的露出、さらには直接的な損失といった複数の打撃に直面する。

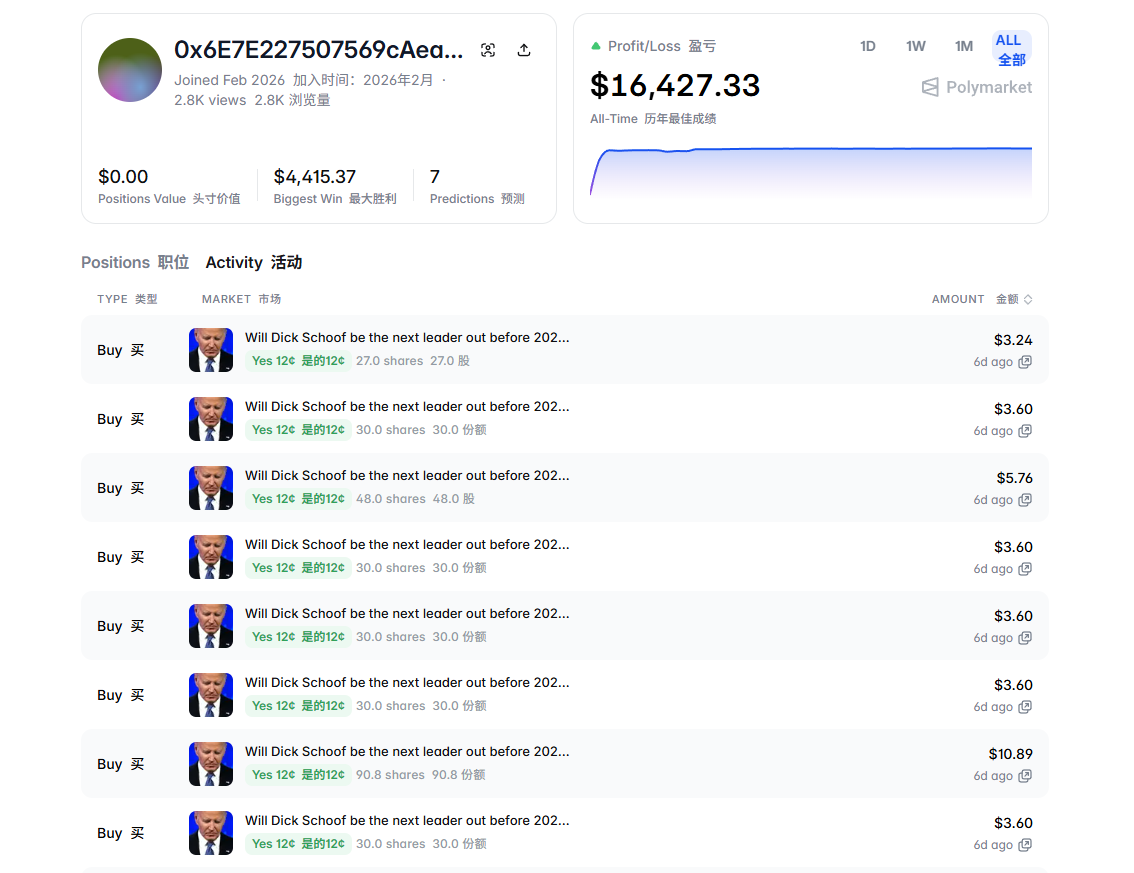

PANewsがコミュニティから攻撃者としてマークされたアドレスを調査したところ、このアカウントは2026年2月に登録され、わずか7つの市場で取引に参加しただけで、総利益16,427ドルを記録しており、中核的な利益は基本的に1日で獲得されていた。時価総額90億ドルに達する予測市場のリーディングカンパニーにおいて、その流動性の基盤が数セントのコストで揺るがされる可能性があるということは、単なる技術的な脆弱性以上のものが露呈している。

PANewsは、この攻撃の技術的メカニズム、経済的ロジック、および予測市場業界への潜在的な影響を深く分析する。

攻撃はどのように発生したか:「時間差」を利用した精密な狩り

この攻撃を理解するには、まずPolymarketの取引フローを知る必要がある。多くのDEXとは異なり、Polymarketは中央集権型取引所に近いユーザー体験を追求するため、「オフチェーンでのマッチング+オンチェーンでの決済」というハイブリッドアーキテクチャを採用している。ユーザーの注文発注とマッチングはオフチェーンで瞬時に完了し、最終的な資金決済のみがPolygonチェーン上で実行される。この設計により、ユーザーはGas代ゼロでの注文発注、秒単位での約定という滑らかな体験を享受できるが、オフチェーンとオンチェーンの間に数秒から十数秒の「時間差」を生み出しており、攻撃者はまさにこのウィンドウを狙ったのだ。

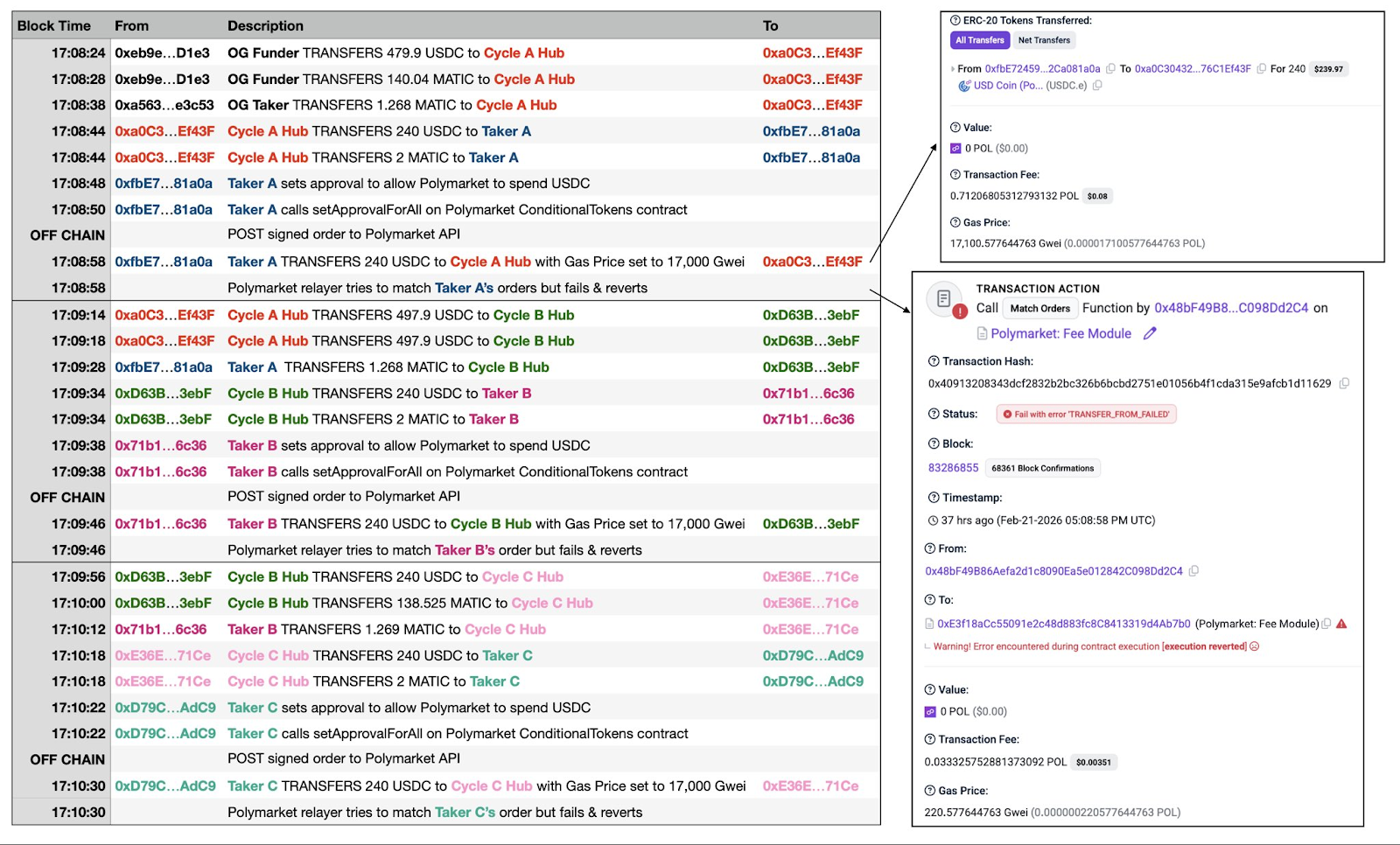

攻撃のロジックは複雑ではない。攻撃者はまずAPIを通じて通常通り買い注文または売り注文を出す。この時点でオフチェーンシステムは署名と残高を問題なく検証し、その注文をオーダーブック上の他のマーケットメイカーの指値注文とマッチングさせる。しかし、ほぼ同時に、攻撃者はオンチェーンで非常に高いGas代を設定したUSDC送金トランザクションを発行し、ウォレット内の資金をすべて移動させる。Gas代がプラットフォームのリレーヤーのデフォルト設定をはるかに上回るため、この「資金吸い上げ」トランザクションはネットワークによって優先的に承認される。その後、リレーヤーがマッチング結果をオンチェーンに提出する頃には、攻撃者のウォレットは空になっており、取引は残高不足で失敗しロールバックされる。

もし話がここまでなら、リレーヤーのGas代が少し無駄になっただけだ。しかし、本当に致命的なステップはここにある:取引はオンチェーンでは失敗したが、Polymarketのオフチェーンシステムは、この失敗したマッチングに参加したすべての無実のマーケットメイカーの注文をオーダーブックから強制的に削除してしまう。言い換えれば、攻撃者は確実に失敗する取引を利用して、他人が実際の資金を投じて出した売買注文を「ワンクリックで消去」したのである。

例えるなら:これはオークションで高値をつけ、落札の瞬間に「お金がない」と言い張るようなものだ。しかし、オークションハウスは他のすべての正常な入札者の札を没収し、その結果オークションが不成立になってしまう。

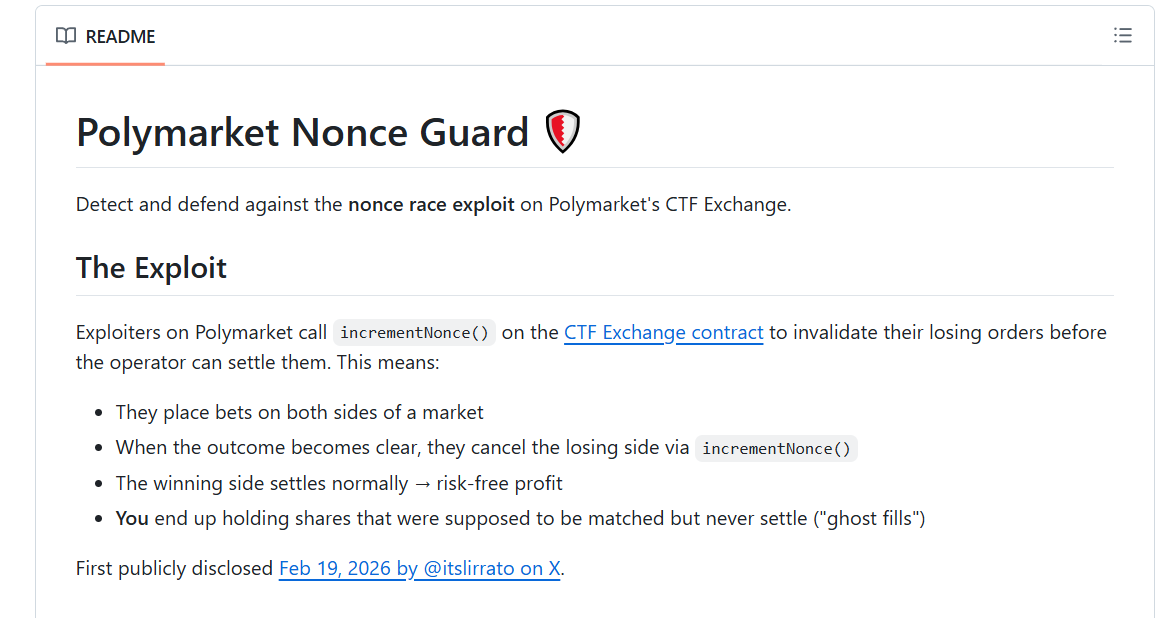

注目すべきは、コミュニティが後にこの攻撃の「アップグレード版」を発見し、「Ghost Fills」(幽霊約定)と名付けたことだ。攻撃者はもはや送金のフロントランニングを必要とせず、注文がオフチェーンでマッチングされた後、オンチェーン決済前に、直接コントラクト上の「すべての注文を一括キャンセル」機能を呼び出して自分の注文を瞬時に無効化し、同じ効果を達成する。さらに狡猾なことに、攻撃者は複数の市場で同時に注文を出し、価格変動を観察した後、有利な注文のみを正常に約定させ、不利な注文はこの方法でキャンセルすることができ、実質的に「勝ちだけを取る」無料のオプションを創出する。

攻撃の「経済学」:数セントのコスト、1万6千ドルの利益

マーケットメイカーの注文を直接消去する以外に、このオフチェーンとオンチェーンの状態の非同期は、自動化取引ボットの狩りにも利用された。GoPlusセキュリティチームの監視によると、影響を受けたボットにはNegrisk、ClawdBots、MoltBotなどが含まれる。

攻撃者が他人の注文を消去し、「幽霊約定」を発生させること自体は直接的な利益を生まない。では、実際にどのように利益を得ているのか?

PANewsが分析したところ、攻撃者の利益獲得経路は主に2つある。

1つ目は「場を清めた後のマーケットメイク独占」だ。通常、人気のある予測市場のオーダーブックには複数のマーケットメイカーが競って指値注文を出しており、最良買値と最良売値のスプレッドは通常狭い。例えば、買い注文が49セント、売り注文が51セントで、マーケットメイカーは2セントのスプレッドで微利を稼いでいる。攻撃者は「確実に失敗する取引」を繰り返し発行することで、これらの競合他社の指値注文をすべて強制的に消去する。この時点で板は真空状態になり、攻撃者は直ちに自分のアカウントで売買注文を出すが、スプレッドは大幅に広げられる。例えば、買い注文を40セント、売り注文を60セントにする。他の取引が必要なユーザーはより良いオファーがない場合、この価格を受け入れざるを得ず、攻撃者はこの20セントの「独占的スプレッド」で利益を稼ぐ。このモードは繰り返される:場を清める、独占する、利益を得る、再び場を清める。

2つ目の利益獲得経路はより直接的で、「ヘッジボットの狩り」だ。具体的な例で説明しよう:ある市場で「Yes」の価格が50セントだと仮定する。攻撃者はAPIを通じてあるマーケットメイクボットに1万ドルの「Yes」買い注文を出す。オフチェーンシステムが約定成功を確認すると、APIは直ちにボットに「あなたは2万株のYesを売却した」と通知する。ボットはシグナルを受け取ると、リスクをヘッジするため、直ちに関連する別の市場で2万株の「No」を購入して利益を確定しようとする。しかしその後、攻撃者がオンチェーンでその1万ドルの買い注文を失敗させロールバックさせる。これは、ボットが実際には何も「Yes」を売却していないことを意味し、ボットが以前ヘッジだと思っていたポジションは、今や裸の片側賭け(売りポジションに対応する保護のない2万株の「No」のみを保有する状態)になってしまう。攻撃者はこの時点で市場で実際に取引を行い、ボットがヘッジ保護を失ったこれらのポジションを強制的に売却させることを利用して利益を得るか、あるいは市場価格の乖離から直接アービトラージを行う。

コスト面では、各攻撃サイクルにはPolygonネットワーク上で0.1ドル未満のGas代のみが必要で、各サイクルには約50秒かかり、理論的には1時間に約72回実行可能だ。ある攻撃者は「デュアルウォレット循環システム」(Cycle A HubとCycle B Hubが交互に操作)を構築し、完全自動化された高頻度攻撃を実現した。オンチェーンには既に数百件の失敗した取引が記録されている。

利益面では、PANewsが調査したコミュニティからマークされた攻撃者アドレスによると、このアカウントは2026年2月に新規登録され、わずか7つの市場に参加しただけで、総利益16,427ドルを実現しており、最大の単一取引利益は4,415ドルに達し、中核的な利益活動は極めて短い時間枠内に集中していた。つまり、攻撃者は合計おそらく10ドル未満のGasコストで、1日以内に1万6千ドル以上の利益を生み出したのである。そしてこれは単なるマークされた1つのアドレスに過ぎず、実際に攻撃に参加したアドレスと総利益額はこれよりもはるかに多い可能性がある。

被害を受けたマーケットメイカーにとって、損失はさらに定量化が難しい。RedditコミュニティでBTC 5分市場ボットを運用するトレーダーは、「数千ドル」の損失があったと述べている。より深層の損害は、頻繁に注文を強制削除されることによる機会費用、マーケットメイク戦略を強制的に調整せざるを得ない運用コストにある。

さらに厄介な問題は、この脆弱性がPolymarketの基盤メカニズム設計上の問題であり、短時間では修正が不可能なことだ。この攻撃手法が公開されるにつれ、同様の攻撃手段はより一般的になり、Polymarketの元々脆弱な流動性をさらに損なうことになるだろう。

コミュニティの自助努力、警告、そしてプラットフォームの沈黙

現在までに、Polymarket公式はこの注文攻撃に関する詳細な声明や修正案を発表しておらず、ソーシャルメディア上では、このバグは数ヶ月前から繰り返し報告されていたが、誰も気にかけなかったと述べるユーザーもいる。特筆すべきは、以前Polymarketが「ガバナンス攻撃」(UMA Oracle投票操作)事件に直面した際にも、同様に返金拒否という対応を選択したことだ。

公式が何もしない状況下で、コミュニティは自ら対策を講じ始めた。あるコミュニティ開発者が自発的に「Nonce Guard」というオープンソースの監視ツールを作成した。このツールはPolygonチェーン上の注文キャンセル操作をリアルタイムで監視し、攻撃者アドレスのブラックリストを構築し、取引ボットに汎用の警告シグナルを提供できる。ただし、このソリューションは本質的には監視を強化するパッチであり、根本的にこの種の問題を完全に解決することはできない。

他のアービトラージ手段と比較して、この攻撃手段がもたらす潜在的な影響はより深遠かもしれない。

マーケットメイカーにとっては、苦労して維持してきた指値注文が何の警告もなく一括削除される可能性があり、マーケットメイク戦略の安定性と予測可能性が失われ、Polymarket上で流動性を提供し続ける意思を直接揺るがす可能性がある。

自動化取引ボットを運用するユーザーにとっては、APIが返す約定シグナルはもはや信頼できず、一般ユーザーは取引中、流動性が瞬間的に消失することで大幅な損失に遭遇する可能性がある。

そしてPolymarketプラットフォーム自体にとっては、マーケットメイカーが注文を出さなくなり、ボットがヘッジしなくなると、オーダーブックの深さは避けられずに縮小し、この悪化の循環はさらに加速するだろう。