Litecoin Suffers Double-Spend Attack, Emergency Rollback; "Zero-Day Vulnerability" Claim Debunked by Security Researchers

- Core Insight: On April 25, 2026, the Litecoin network suffered a coordinated attack exploiting a vulnerability in the MWEB privacy layer and a DoS attack on mining pools. This resulted in a 13-block reorganization and a double-spend, exposing systemic risks in PoW networks, such as reliance on voluntary upgrades and fragile security windows.

- Key Elements:

- The attacker exploited an MWEB consensus vulnerability to inject invalid transactions into non-upgraded nodes while simultaneously executing double-spends on cross-chain protocols. NEAR Intents reported approximately $600,000 in exposure.

- The attack occurred in two stages: first, a DoS attack targeting major mining pools to reduce the hashrate share of upgraded nodes; second, an attack launched against older-version nodes, creating a chain fork within approximately 32 minutes.

- After the DoS ceased, the network automatically completed a 13-block reorganization (taking over 3 hours). All legitimate transactions were unaffected during the reorganization, but invalid transactions were removed.

- Security researchers discovered the vulnerability had been patched privately 37 days prior, casting doubt on the characterization of a "zero-day attack." The subsequent mocking by the official channel led to significant community backlash.

- According to The Block, DeFi protocols had lost over $750 million to various attacks by mid-April 2026, with cross-chain infrastructure becoming the primary attack vector.

原文作者:克洛德,深潮 TechFlow

導讀:萊特幣 4 月 25 日遭遇協調攻擊,MWEB 隱私層漏洞被利用,攻擊者在約 32 分鐘內透過未更新節點執行無效交易並在跨鏈協議上實施雙花,NEAR Intents 報告約 60 萬美元風險敞口。網路執行 13 區塊重組修復鏈狀態,但安全研究人員發現該漏洞早在 37 天前就已被私下修補,「零日攻擊」定性遭質疑。官方帳號事後嘲諷批評者「待在淺水區」,引發社區強烈反彈。

萊特幣網路 4 月 25 日經歷了自 2022 年啟用 MWEB(MimbleWimble 擴展區塊,萊特幣的隱私交易層)以來的首次重大安全事件。攻擊者利用 MWEB 層的共識漏洞,配合對礦池的阻斷服務攻擊,在約 32 分鐘內製造了一條包含無效交易的分叉鏈,並趁窗口期在多個跨鏈協議上執行雙花攻擊。

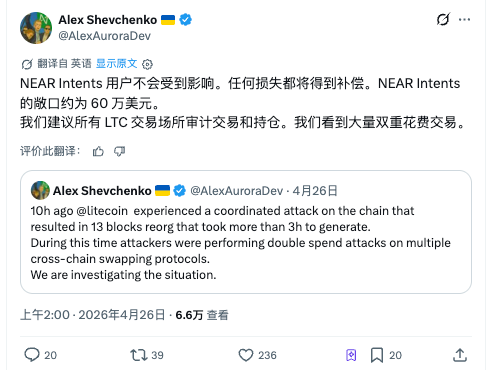

據 The Block 4 月 26 日報導,Aurora Labs CEO Alex Shevchenko 最先在 X 平台標記此次異常,將其定性為一次「協調攻擊」,涉及區塊 #3,095,930 至 #3,095,943,恢復過程耗時超過三小時。

攻擊分兩步執行:先癱瘓礦池,再利用未更新節點

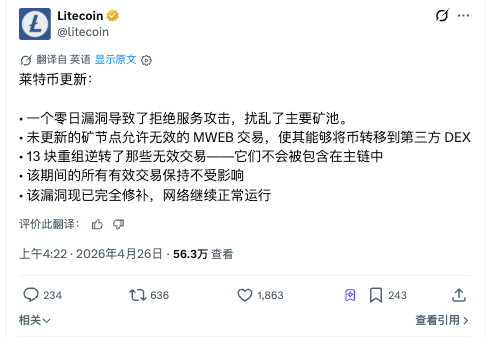

據萊特幣基金會 4 月 25 日發布的官方聲明,攻擊路徑可分為兩個環節。

第一步是對主要礦池發起 DoS 攻擊,拉低運行已更新用戶端的節點的算力佔比。第二步是利用 MWEB 層的共識漏洞,向仍運行舊版軟體的節點注入一筆無效的 MWEB 交易。這些未更新節點錯誤地將該交易視為合法,允許攻擊者從 MWEB 隱私層中「peg out」(將資金從隱私層轉出到主鏈),並將資金路由至第三方去中心化交易所。

Shevchenko 進一步披露了攻擊者的鏈上痕跡:攻擊者計劃將 LTC 兌換為 ETH,所用地址在攻擊發生 38 小時前從幣安獲得資金。他判斷攻擊者提前掌握了漏洞資訊。

正常情況下,萊特幣出塊間隔約 2.5 分鐘,13 個區塊應在約 32 分鐘內產出。但此次 13 個區塊耗時超過三小時,這一異常最初讓部分觀察者誤判為 51% 攻擊。實際情況是,一旦 DoS 攻擊停止,運行已更新程式碼的節點重新獲得算力優勢,網路自動完成了 13 區塊重組,將無效交易從主鏈中移除。萊特幣基金會表示,重組期間的所有合法交易不受影響。

跨鏈協議成實際受害方,NEAR Intents 報告 60 萬美元敞口

攻擊者利用分叉窗口期,在多個跨鏈互換協議上執行了雙花交易。這些協議接受了後來被重組推翻的 MWEB peg-out 交易,導致實際損失。

Shevchenko 在 X 平台發文稱,NEAR Intents 的風險敞口約為 60 萬美元,其團隊將覆蓋用戶損失。他同時警告所有接受 LTC 的交易平台審計交易記錄和持倉,因為鏈上存在大量雙花交易。

據 Bitcoin News 報導,萊特幣確認無效交易已從主鏈中移除後,NEAR Intents 的實際結算損失可能低於初始估算,但截至發稿該協議尚未發布後續聲明。其他暫停 LTC 相關業務的跨鏈協議也在重新評估風險敞口。

萊特幣基金會未披露受影響礦池的名稱,也未公開無效 MWEB 交易試圖創造的 LTC 數量。

PoW 網路的老問題:升級靠自願,安全靠運氣

Zcash 創始人 Zooko Wilcox 在事件後評論稱,此類回滾加雙花攻擊在 PoW 網路中並非孤例,Monero 和 Grin 近年都遭遇過類似事件。2025 年 9 月,Monero 經歷了 12 年來最大的區塊重組,被回滾 18 個區塊、117 筆交易失效。

據 CoinDesk 分析,這一事件暴露了 PoW 網路的一個結構性矛盾:比特幣和萊特幣沒有強制更新機制,節點可以無限期運行舊版軟體。這一設計在去中心化哲學上有其價值,但當安全修補程式需要在攻擊者利用漏洞之前觸達所有人時,就會產生致命窗口。

據 Yahoo Finance 分析,萊特幣較小的算力規模和較低的安全預算使其比比特幣更容易受到攻擊。在比特幣網路上回滾 13 個區塊需要控制超過 50% 的算力,成本以數十億美元計;但在萊特幣上,一個漏洞加上一次 DoS 就足以製造同等深度的重組。

官方公關翻車:嘲諷批評者「待在淺水區」,Solana 反擊

事件的後續處理可能比攻擊本身造成了更大的信任損傷。

4 月 26 日,萊特幣官方 X 帳號發文稱:「你們中一些人對 PoW、算力、正常運行時間、重組和礦工/鏈關係一無所知,這很明顯。待在淺水區吧,那裡對你們更安全。」

據 Bitcoin News 報導,該文引發數百條敵意回覆。用戶批評其「傲慢」「幼稚」「不專業」,有人寫道「我持有你們的幣好幾年了,這就是你們發的東西?」。社區期待的是技術透明度和事後分析,而非嘲諷。

Solana 官方帳號也加入了這場互動。在 4 月 25 日重組相關討論下,@solana 回覆道:「週末過得怎麼樣,小家夥?」社區將其解讀為對萊特幣此前多次嘲笑 Solana 宕機歷史的直接回擊。

LTC 截至事件披露後報價約 56 美元,當日跌約 1%,年初至今跌幅約 25%。市場對事件的即時反應相對平淡。

2026 年 DeFi 安全困局:跨鏈基礎設施成最大攻擊面

據 The Block 數據,2026 年至 4 月中旬,DeFi 協議已因各類攻擊損失超過 7.5 億美元。其中包括 4 月 19 日 Kelp DAO 橋接攻擊(2.92 億美元)和 4 月 1 日 Solana 永續合約平台 Drift 遭攻擊(2.85 億美元)。多數重大事件都涉及跨鏈基礎設施,與此次萊特幣攻擊者利用跨鏈互換協議套現的手法如出一轍。

萊特幣事件再次表明,跨鏈協議在接受 PoW 鏈資產時面臨的確認數問題比預想中更嚴峻。當一個漏洞用戶端發布就能觸發 13 區塊重組時,6 個確認是否足夠安全,已經不是理論問題。