CertiK "vs." Kraken: อะไรคือมาตรฐานที่เหมาะสมสำหรับแฮกเกอร์หมวกขาว?

ต้นฉบับ|Odaily Planet Daily

ผู้แต่ง|เจเค

เมื่อวันที่ 19 มิถุนายน ตามเวลาท้องถิ่นของสหรัฐอเมริกา บริษัทแลกเปลี่ยนสกุลเงินดิจิทัล Kraken และบริษัทรักษาความปลอดภัยบล็อกเชน CertiK ได้เผชิญหน้ากันในที่สาธารณะบนโซเชียลมีเดียเกี่ยวกับช่องโหว่ด้านความปลอดภัยที่ร้ายแรง

เหตุการณ์ดังกล่าวเกิดขึ้นจากช่องโหว่ที่ CertiK ค้นพบใน Kraken: Nick Percoco ประธานเจ้าหน้าที่รักษาความปลอดภัยของ Kraken เปิดเผยบน Twitter ว่าได้รับรายงานช่องโหว่ที่ "ร้ายแรงอย่างยิ่ง" ในโครงการ Bug Bounty ซึ่งอ้างว่าได้ค้นพบช่องโหว่ที่อาจเป็นได้ ช่องโหว่ที่เพิ่มยอดคงเหลือในบัญชี CertiK อธิบายว่าเป็นการ ทดสอบความปลอดภัย ของการแลกเปลี่ยน Kraken และ Kraken เชื่อว่า CertiK ได้กำไรจากช่องโหว่ที่อยู่ตรงกลาง ทั้งสองฝ่ายยืนกรานในความคิดเห็นของตนเองและยังคงโต้เถียงกันต่อไป ก่อให้เกิดฉากการกินแตงเป็นวงกว้าง

การเปิดเผยเหตุการณ์คราเคน

ต่อไปนี้เป็นเหตุการณ์ที่เผยแพร่โดยหัวหน้าเจ้าหน้าที่รักษาความปลอดภัยของ Kraken บนแพลตฟอร์ม X:

"เมื่อวันที่ 9 มิถุนายน 2024 เราได้รับการแจ้งเตือนจากนักวิจัยด้านความปลอดภัยผ่านโปรแกรม Bug Bounty ของเรา ในตอนแรกไม่มีข้อมูลเฉพาะเจาะจง แต่พวกเขาอ้างว่าได้ค้นพบช่องโหว่ที่ "รุนแรงมาก" ที่ ทำให้พวกเขาใช้ประโยชน์จากแพลตฟอร์ม The Balance ของเราได้ เพิ่มขึ้นอย่างเทียม

เราได้รับรายงานช่องโหว่ปลอมทุกวันจากผู้ที่อ้างว่าเป็น "นักวิจัยด้านความปลอดภัย" นี่ไม่ใช่เรื่องใหม่สำหรับทุกคนที่ใช้โปรแกรม Bug Bounty อย่างไรก็ตาม เรากำลังดำเนินการเรื่องนี้อย่างจริงจังและรวดเร็วในการรวมทีมงานข้ามสายงานเพื่อตรวจสอบปัญหานี้ นี่คือสิ่งที่เราพบ

ภายในไม่กี่นาที เราก็ค้นพบช่องโหว่ที่แยกได้ ภายใต้สถานการณ์บางอย่าง ช่องโหว่นี้อาจทำให้ผู้โจมตีที่เป็นอันตรายสามารถเริ่มดำเนินการฝากเงินและรับเงินในบัญชีของตนโดยไม่ต้องฝากเงินให้เสร็จสิ้น

เพื่อให้ชัดเจน ทรัพย์สินของลูกค้าไม่เคยตกอยู่ในความเสี่ยง อย่างไรก็ตาม ผู้โจมตีที่เป็นอันตรายสามารถสร้างทรัพย์สินในบัญชี Kraken ได้อย่างมีประสิทธิภาพในช่วงเวลาหนึ่ง

เราประเมินช่องโหว่ว่าร้ายแรงและแก้ไขปัญหาโดยทีมผู้เชี่ยวชาญของเราภายในหนึ่งชั่วโมง (47 นาทีโดยประมาณ) ภายในไม่กี่ชั่วโมง ปัญหาก็ได้รับการแก้ไขอย่างสมบูรณ์และจะไม่เกิดขึ้นอีก

ทีมงานของเราค้นพบว่าช่องโหว่นั้นเกิดจากการเปลี่ยนแปลงประสบการณ์ผู้ใช้ (UX) ล่าสุดที่หักบัญชีลูกค้าทันทีก่อนที่ทรัพย์สินจะถูกชำระ และอนุญาตให้ลูกค้าซื้อขายตลาดสกุลเงินดิจิทัลแบบเรียลไทม์ การเปลี่ยนแปลง UX นี้ไม่ได้รับการทดสอบอย่างสมบูรณ์กับเวกเตอร์การโจมตีเฉพาะนี้

หลังจากแก้ไขความเสี่ยงแล้ว เราได้ดำเนินการตรวจสอบอย่างละเอียดและค้นพบอย่างรวดเร็วว่าบัญชีสามบัญชีใช้ประโยชน์จากช่องโหว่ดังกล่าวภายในไม่กี่วัน จากการตรวจสอบเพิ่มเติม เราพบว่ามีบัญชีหนึ่งเชื่อมโยงผ่าน KYC กับบุคคลที่อ้างว่าเป็นนักวิจัยด้านความปลอดภัย

บุคคลนี้ค้นพบช่องโหว่นี้ในระบบเงินทุนของเรา และใช้มันเพื่อเพิ่มยอดเงินในบัญชีของเขาเป็น $4 ซึ่งเพียงพอที่จะพิสูจน์การมีอยู่ของช่องโหว่ ส่งรายงานรางวัลข้อบกพร่องให้กับทีมของเรา และรับรางวัลจำนวนมากตามเงื่อนไขของโปรแกรมของเรา

อย่างไรก็ตาม “นักวิจัยด้านความปลอดภัย” ได้เปิดเผยข้อบกพร่องดังกล่าวให้กับบุคคลอื่นอีกสองคนที่เขาร่วมงานด้วย ซึ่งใช้ประโยชน์จากข้อบกพร่องดังกล่าวเพื่อสร้างรายได้จำนวนมากอย่างฉ้อโกง พวกเขาถอนเงินเกือบ 3 ล้านดอลลาร์จากบัญชี Kraken ของพวกเขา เงินมาจากห้องนิรภัยของ Kraken ไม่ใช่ทรัพย์สินของลูกค้ารายอื่น

รายงานรางวัลข้อบกพร่องเบื้องต้นไม่ได้เปิดเผยข้อมูลธุรกรรมเหล่านี้อย่างครบถ้วน ดังนั้นเราจึงติดต่อนักวิจัยด้านความปลอดภัยเพื่อยืนยันรายละเอียดบางอย่างเพื่อให้รางวัลแก่พวกเขาสำหรับการค้นพบช่องโหว่ด้านความปลอดภัยในแพลตฟอร์มของเราได้สำเร็จ

จากนั้นเราขอให้พวกเขาให้คำอธิบายโดยละเอียดเกี่ยวกับกิจกรรมของพวกเขา สร้างหลักฐานแนวคิดของกิจกรรมออนไลน์ และจัดเตรียมการคืนเงินที่พวกเขาถอนออกไป นี่เป็นวิธีปฏิบัติทั่วไปสำหรับโปรแกรมรางวัลจุดบกพร่อง นักวิจัยด้านความปลอดภัยเหล่านี้ปฏิเสธ

แต่พวกเขาขอโทรศัพท์กับทีม BD ของพวกเขา (เช่น ตัวแทนฝ่ายขาย) และจะไม่ตกลงที่จะคืนเงินใดๆ จนกว่าเราจะแจ้งผลขาดทุนที่เป็นไปได้ตามจำนวนสมมุติฐาน นี่ไม่ใช่การแฮ็กหมวกขาว แต่เป็นการขู่กรรโชก!

เรามีโปรแกรมจับแมลงที่ Kraken มาเกือบสิบปีแล้ว โปรแกรมนี้ดำเนินการภายในองค์กรและมีพนักงานเต็มเวลาโดยผู้มีความคิดที่ฉลาดที่สุดในชุมชน โปรแกรมของเราก็มีกฎเกณฑ์ที่ชัดเจนเช่นเดียวกับโปรแกรมอื่นๆ ดังนี้

อย่าดึงข้อมูลเกินความจำเป็นเพื่อพิสูจน์ช่องโหว่

จัดแสดงผลงานของคุณ (เช่น จัดเตรียมหลักฐานแสดงแนวคิด)

สิ่งใดที่ถอนจะต้องคืนทันที

เราไม่เคยมีปัญหาใดๆ ในการทำงานกับนักวิจัยที่ถูกกฎหมาย และเราพร้อมตอบสนองเสมอ

เพื่อความโปร่งใส เรากำลังเปิดเผยช่องโหว่นี้ต่ออุตสาหกรรมในปัจจุบัน เราถูกกล่าวหาว่าไร้เหตุผลและไม่เป็นมืออาชีพในการขอให้ "แฮกเกอร์หมวกขาว" คืนสิ่งที่พวกเขาขโมยไปจากเรา นี่มันไม่น่าเชื่อเลย

ในฐานะนักวิจัยด้านความปลอดภัย ใบอนุญาต "แฮ็กเกอร์" ของคุณจะถูกเปิดใช้งานโดยปฏิบัติตามกฎง่ายๆ ของโปรแกรม Bug Bounty ที่คุณเข้าร่วม การเพิกเฉยต่อกฎเหล่านี้และการฉ้อโกงบริษัทจะเพิกถอนใบอนุญาต "การแฮ็ก" ของคุณ สิ่งนี้ทำให้คุณและบริษัทของคุณกลายเป็นอาชญากร

เราจะไม่ตั้งชื่อบริษัทวิจัยเพราะการกระทำของพวกเขาไม่สมควรได้รับการยอมรับ เรากำลังถือว่าเรื่องนี้เป็นเรื่องทางอาญาและกำลังประสานงานกับหน่วยงานบังคับใช้กฎหมาย เราขอขอบคุณสำหรับการรายงานปัญหานี้ แต่เพียงเท่านี้

โปรแกรม Bug Bounty ของเรายังคงมีบทบาทสำคัญในภารกิจของ Kraken และเป็นส่วนสำคัญของความพยายามของเราในการปรับปรุงความปลอดภัยโดยรวมของระบบนิเวศ crypto เราหวังว่าจะได้ร่วมงานกับผู้มีบทบาทด้านความซื่อสัตย์ในอนาคต และถือว่านี่เป็นกิจกรรมเดี่ยวๆ -

CertiK ได้ตอบกลับ

แม้ว่า Kraken จะไม่เปิดเผยชื่อเฉพาะของบริษัทที่นักวิจัยด้านความปลอดภัยเป็นเจ้าของ แต่ CertiK ก็โพสต์การตอบสนองต่อเหตุการณ์ดังกล่าวบนแพลตฟอร์ม X ไม่กี่ชั่วโมงต่อมา นี่คือการตอบรับจากการเปิดตัวแพลตฟอร์ม X อย่างเป็นทางการของ CertiK:

“เมื่อเร็ว ๆ นี้ CertiK ค้นพบช่องโหว่ที่สำคัญในการแลกเปลี่ยน Kraken ซึ่งอาจส่งผลให้เกิดการสูญเสียหลายร้อยล้านดอลลาร์

เริ่มต้นด้วยการค้นพบปัญหาเกี่ยวกับระบบเงินฝากของ Kraken ซึ่งอาจไม่สามารถแยกความแตกต่างระหว่างสถานะการโอนภายในที่แตกต่างกันได้ เราได้ดำเนินการตรวจสอบอย่างละเอียดโดยมุ่งเน้นไปที่ประเด็นสามประการต่อไปนี้:

1. ผู้ประสงค์ร้ายสามารถปลอมธุรกรรมการฝากเงินเข้าบัญชี Kraken ได้หรือไม่?

2. ผู้ประสงค์ร้ายสามารถถอนเงินปลอมได้หรือไม่?

3. การควบคุมความเสี่ยงและการปกป้องทรัพย์สินใดบ้างที่อาจเกิดจากคำขอถอนเงินจำนวนมาก?

จากผลการทดสอบของเรา: การแลกเปลี่ยน Kraken ล้มเหลวในการทดสอบทั้งหมดนี้ บ่งชี้ว่าระบบการป้องกันเชิงลึกของ Kraken ถูกทำลายในหลายด้าน สามารถฝากเงิน หลายล้าน ดอลลาร์เข้าบัญชี Kraken ใดก็ได้ สกุลเงินดิจิทัลปลอมมากกว่า 1 ล้านเหรียญสหรัฐสามารถถอนออกจากบัญชีและแปลงเป็นสกุลเงินดิจิทัลที่ถูกต้องได้ ที่แย่กว่านั้นคือ ในระหว่างช่วงการทดสอบหลายวัน ไม่มีการเตือนใดเกิดขึ้น Kraken ตอบกลับและล็อคบัญชีทดสอบหลังจากที่เรารายงานเหตุการณ์อย่างเป็นทางการแล้วเท่านั้น

หลังจากที่ค้นพบ เราได้แจ้งให้ Kraken ทราบ และทีมรักษาความปลอดภัยจัดประเภทเหตุการณ์ดังกล่าวว่า "สำคัญ" ซึ่งเป็นระดับการจัดหมวดหมู่เหตุการณ์ด้านความปลอดภัยที่ร้ายแรงที่สุดของ Kraken

หลังจากระบุและแก้ไขช่องโหว่ได้สำเร็จในขั้นต้น ทีมปฏิบัติการด้านความปลอดภัยของ Kraken ได้ขู่พนักงาน CertiK แต่ละคนให้ชำระคืนสกุลเงินดิจิทัลในจำนวนที่ไม่ตรงกันภายในระยะเวลาที่ไม่สมเหตุสมผล โดยไม่ต้องระบุที่อยู่การชำระคืนด้วยซ้ำ

ด้วยความโปร่งใสและความมุ่งมั่นของเราต่อชุมชน Web3 เราจึงเปิดเผยข้อมูลนี้เพื่อปกป้องความปลอดภัยของผู้ใช้ทุกคน เราขอเรียกร้องให้ Kraken หยุดภัยคุกคามใด ๆ ต่อแฮกเกอร์หมวกขาว

เราเผชิญความเสี่ยงและปกป้องอนาคตของ Web3 ร่วมกัน -

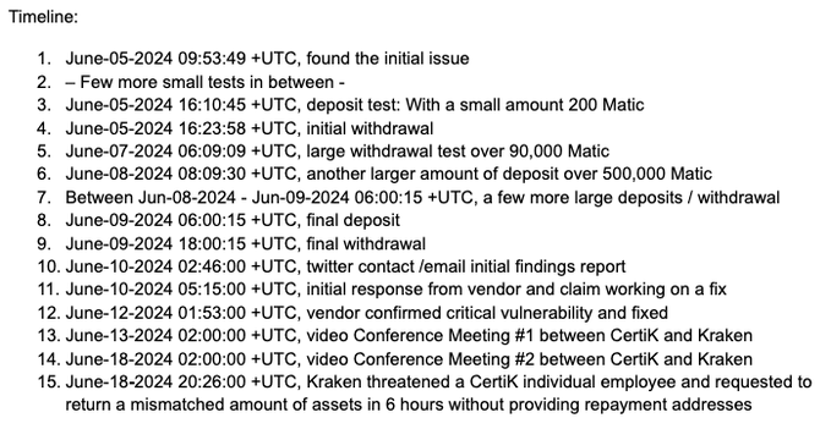

ต่อมา CertiK ได้เปิดเผยไทม์ไลน์แบบเต็มและที่อยู่การฝากเงิน

ไทม์ไลน์ประกาศโดย CertiK ที่มา: CertiK Official X

ในเวลาเดียวกัน CertiK ยังระบุด้วยว่าเนื่องจาก Kraken ไม่ได้ระบุที่อยู่การชำระเงินคืนและจำนวนเงินที่ต้องชำระคืนไม่ตรงกันเลย เราจึงโอนเงินที่มีอยู่ไปยังบัญชีที่ Kraken สามารถเข้าถึงได้ตามบันทึก

ข่าวอื่นๆ และความคิดเห็นติดตามผล

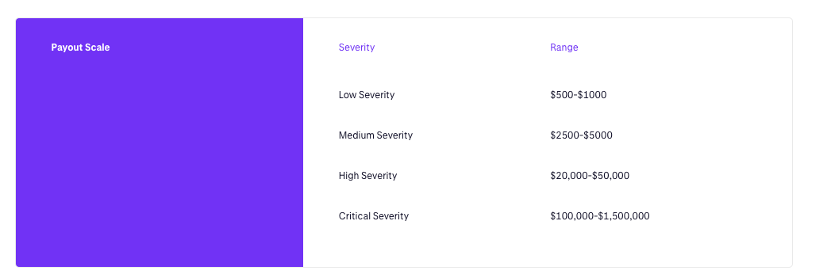

จากมุมมองเบื้องหลัง รางวัลโปรแกรมรางวัล Bug Bounty ของ Kraken นั้นมีมากมายอย่างแน่นอน โดยรางวัลสำหรับระดับเหตุการณ์ด้านความปลอดภัยสูงสุดที่คล้ายกับเหตุการณ์นี้มีมูลค่าตั้งแต่ 1 ล้านถึง 1.5 ล้านดอลลาร์ นี่เป็นช่องว่างที่ค่อนข้างมากจาก Kraken ที่อ้างสิทธิ์สามล้านเหรียญสหรัฐ ดังนั้น บางคนจึงพูดในช่องแสดงความคิดเห็นว่า "ฉันไม่คิดว่าแฮกเกอร์ควรจะคืนมัน" คนอื่นๆ ตอบว่า "คุณต้องการเอาหนึ่งล้านไปหรือเปล่า" เงินรางวัล? ติดคุกสามล้านได้กำไรอย่างผิดกฎหมาย?

ค่าหัวจากโปรแกรมค่าหัวบั๊กของ Kraken ที่มา: คราเคน

ZachXBT นักสืบออนไลน์กล่าวว่า: เรื่องราวนี้จะยิ่งเข้มข้นขึ้นเรื่อยๆ เมื่อเรื่องราวดำเนินไป

ผู้ใช้ Twitter อีกคนหนึ่ง @trading_axe ใช้แนวทางที่แตกต่างออกไปและพูดว่า: "ฉันคิดว่า (CertiK) ทำพลาด... ไม่ได้บอกว่าพวกเขากำลังขโมย แต่หัวขโมยจะแย่งชิงทุกสิ่งที่พวกเขาทำได้และหนีไป ฉันคิดว่าพวกเขาทำพลาด" สิ่งที่แย่คือพวกเขาเอาเงินไปแค่สามล้านดอลลาร์ ถ้าพวกเขาใช้แมลงนี้ขโมยเงินมากกว่าหนึ่งร้อยล้านดอลลาร์ แล้วถ้าพวกเขาคืนมัน พวกมันจะดูเหมือนหมวกสีขาว (ความหมายคือ นั่นจะทำให้พวกมันดูเหมือน ผู้ช่วยให้รอด/มีความคิดริเริ่ม) อย่างไรก็ตาม คุณรับไปเพียงสามล้านเท่านั้นและตอนนี้ถูกบังคับให้คืนซึ่งดูเหมือนอ่อนแอมาก”