นวัตกรรมทางเทคโนโลยีที่สำคัญอันดับสามในประวัติศาสตร์ของการพัฒนาบล็อกเชน: การประยุกต์ใช้เทคโนโลยีพิสูจน์ความรู้เป็นศูนย์

ผู้เขียนต้นฉบับ: Singapore University of Social Sciences โหนดการเงินรวม นักวิจัย SUSS NiFT @Jesse_meta, นักวิจัย Beosin @EatonAshton 2, นักวิจัยด้านความปลอดภัยที่มีอำนาจน้อยที่สุด @kaplannie

หมายเหตุ: บทความนี้เป็นรายงานการวิจัยของ SUSS NiFT Blockchain Security Alliance

ไม่ว่าข้อมูลจะถูกเก็บไว้บนอินเทอร์เน็ตหรือในคลังข้อมูลแบบออฟไลน์ ไม่ว่าจะเป็นโดยตั้งใจหรือโดยบังเอิญ เหตุการณ์การรั่วไหลของข้อมูลถือเป็นเรื่องปกติในปัจจุบันและไม่จำเป็นต้องพูดอะไรอีก ตราบใดที่ข้อมูลถูกเก็บไว้ที่ส่วนกลาง ก็มีความเสี่ยงที่จะถูกโจมตีเพียงจุดเดียวเสมอ ตราบใดที่กระบวนการตรวจสอบจำเป็นต้องมีบุคคลที่สามที่เชื่อถือได้ ก็จะมีความเสี่ยงด้านจริยธรรมและความไร้ประสิทธิภาพ การแก้ปัญหาความปลอดภัยของข้อมูลถือเป็นสิ่งสำคัญและเร่งด่วน เทคโนโลยีพิสูจน์ความรู้เป็นศูนย์ช่วยให้ผู้ใช้ทำการตรวจสอบอย่างมีประสิทธิภาพและปลอดภัยยิ่งขึ้นพร้อมปกป้องความเป็นส่วนตัว

หาก Bitcoin เป็นสิ่งประดิษฐ์สำคัญชิ้นแรกที่บล็อกเชนนำมาสู่โลกแห่งความเป็นจริง โดยมอบวิธีใหม่ในการจัดเก็บมูลค่า และสัญญาอันชาญฉลาดของ Ethereum เป็นเหตุการณ์สำคัญลำดับที่สอง ซึ่งปลดล็อกศักยภาพสำหรับนวัตกรรม ดังนั้นการประยุกต์ใช้การพิสูจน์ความรู้เป็นศูนย์ก็คือ ใหญ่ที่สุด นวัตกรรมทางเทคโนโลยีที่ใหญ่เป็นอันดับสามในประวัติศาสตร์ของการพัฒนาบล็อกเชน นำมาซึ่งความเป็นส่วนตัวและความสามารถในการขยายขนาด นี่ไม่ได้เป็นเพียงส่วนสำคัญของระบบนิเวศ Web3 เท่านั้น แต่ยังเป็นเทคโนโลยีพื้นฐานที่สำคัญที่มีศักยภาพในการส่งเสริมการเปลี่ยนแปลงทางสังคมอีกด้วย

บทความนี้จะแนะนำสถานการณ์การใช้งาน หลักการทำงาน สถานะการพัฒนา และแนวโน้มในอนาคตของการพิสูจน์ความรู้เป็นศูนย์จากมุมมองของบุคคลที่ไม่ใช่ด้านเทคนิค โดยหวังว่าจะให้ผู้อ่านที่ไม่มีพื้นฐานทางเทคนิคเข้าใจถึงการเปลี่ยนแปลงสำคัญที่การพิสูจน์ความรู้เป็นศูนย์กำลังจะนำมา .

1. ข้อพิสูจน์ความรู้เป็นศูนย์คืออะไร?

การพิสูจน์ความรู้เป็นศูนย์ (ZKP) เป็นโปรโตคอลทางคณิตศาสตร์ที่เสนอครั้งแรกในรายงานปี 1985 เรื่อง ความซับซ้อนของความรู้ของระบบพิสูจน์เชิงโต้ตอบ ซึ่งร่วมเขียนโดย Shafi Goldwasser, Silvio Micali และ Charles Rackoff ยกเว้นข้อเท็จจริงบางประการที่ต้องพิสูจน์ จะไม่เปิดเผยข้อมูลอื่นใด ผู้ตรวจสอบไม่สามารถเข้าถึงข้อมูลลับที่สร้างหลักฐานได้ ผมขอยกตัวอย่างเพื่อช่วยให้คุณเข้าใจ: ฉันต้องการพิสูจน์ว่ารู้จักหมายเลขโทรศัพท์ของใครบางคน ฉันเพียงต้องสามารถกดหมายเลขโทรศัพท์ของบุคคลนั้นต่อหน้าทุกคนเพื่อพิสูจน์ข้อเท็จจริงข้อนี้โดยไม่เปิดเผยหมายเลขจริงของบุคคลนั้น การพิสูจน์ความรู้แบบ Zero-Knowledge เป็นวิธีที่มีประสิทธิภาพและแทบไม่มีความเสี่ยงในการแบ่งปันข้อมูล การใช้การพิสูจน์ความรู้แบบศูนย์ทำให้เราสามารถรักษาความเป็นเจ้าของข้อมูล ปรับปรุงการปกป้องความเป็นส่วนตัวได้อย่างมาก และหวังว่าจะทำให้ข้อมูลถูกละเมิดกลายเป็นเรื่องในอดีต

การพิสูจน์ความรู้เป็นศูนย์มีคุณลักษณะ 3 ประการ:

ความซื่อสัตย์

หากการกล่าวอ้างเป็นจริง ผู้ตรวจสอบที่ซื่อสัตย์จะได้รับการยืนยันจากสุภาษิตที่ซื่อสัตย์ นั่นคือสิ่งที่ถูกต้องไม่ผิด

ความมีเหตุผล

หากการกล่าวอ้างนั้นเป็นเท็จ ในกรณีส่วนใหญ่ ผู้พิสูจน์ที่หลอกลวงไม่สามารถทำให้ผู้ตรวจสอบที่ซื่อสัตย์เชื่อการกล่าวอ้างที่เป็นเท็จได้ นั่นคือสิ่งที่ผิดไม่สามารถถูกได้

ไม่มีความรู้

หากข้อความเป็นจริง ผู้ตรวจสอบจะไม่สามารถรับข้อมูลเพิ่มเติมใดๆ ได้นอกจากข้อความนั้นเป็นจริง

การพิสูจน์ที่ไม่มีความรู้มีโอกาสน้อยมากที่จะทำให้เกิดข้อผิดพลาดที่สมเหตุสมผล กล่าวคือ ผู้พิสูจน์การโกงอาจทำให้ผู้ตรวจสอบเชื่อข้อความที่ผิด การพิสูจน์ความรู้แบบศูนย์เป็นการพิสูจน์ความน่าจะเป็น ไม่ใช่การพิสูจน์แบบกำหนด แต่เราสามารถลดข้อผิดพลาดเชิงเหตุผลให้เหลือน้อยมากผ่านเทคนิคบางอย่าง

2. การใช้หลักฐานความรู้เป็นศูนย์

สถานการณ์การใช้งานที่สำคัญที่สุดสองประการของการพิสูจน์ความรู้เป็นศูนย์คือความเป็นส่วนตัวและความสามารถในการปรับขนาด

2.1 ความเป็นส่วนตัว

การพิสูจน์ความรู้แบบ Zero-Knowledge ช่วยให้ผู้ใช้สามารถแบ่งปันข้อมูลที่จำเป็นได้อย่างปลอดภัยเพื่อรับสินค้าและบริการโดยไม่ต้องเปิดเผยรายละเอียดส่วนบุคคล ปกป้องพวกเขาจากแฮกเกอร์และการรั่วไหลของข้อมูลส่วนบุคคล ด้วยการบูรณาการอย่างค่อยเป็นค่อยไปของฟิลด์ดิจิทัลและฟิสิคัล ฟังก์ชันการป้องกันความเป็นส่วนตัวของการพิสูจน์ความรู้แบบเป็นศูนย์จึงกลายเป็นสิ่งสำคัญต่อความปลอดภัยของข้อมูลใน Web3 และนอกเหนือจาก Web3 หากไม่มีหลักฐานความรู้ที่เป็นศูนย์ ข้อมูลผู้ใช้ก็จะอยู่ในฐานข้อมูลบุคคลที่สามที่เชื่อถือได้ และอาจเสี่ยงต่อการถูกโจมตีจากแฮ็กเกอร์ กรณีการใช้งานครั้งแรกของการพิสูจน์ความรู้เป็นศูนย์ในบล็อกเชนคือเหรียญความเป็นส่วนตัว Zcash ซึ่งใช้เพื่อซ่อนรายละเอียดธุรกรรม

2.1.1 การปกป้องและการตรวจสอบข้อมูลประจำตัว

ในกิจกรรมออนไลน์ เรามักจะต้องให้ข้อมูล เช่น ชื่อ วันเกิด อีเมล และรหัสผ่านที่ซับซ้อน เพื่อพิสูจน์ว่าเราเป็นผู้ใช้ที่ได้รับอนุญาตตามกฎหมาย ดังนั้นเราจึงมักทิ้งข้อมูลที่ละเอียดอ่อนทางออนไลน์โดยที่เราไม่ต้องการเปิดเผย ในปัจจุบันนี้ไม่ใช่เรื่องแปลกที่จะได้รับโทรศัพท์หลอกลวงที่เรียกชื่อเรา ซึ่งแสดงให้เห็นว่าการรั่วไหลของข้อมูลส่วนบุคคลเป็นเรื่องร้ายแรงมาก

เราสามารถใช้เทคโนโลยีบล็อกเชนเพื่อให้แต่ละบุคคลได้รับตัวระบุดิจิทัลที่เข้ารหัสพิเศษซึ่งมีข้อมูลส่วนบุคคล ตัวระบุดิจิทัลนี้ช่วยให้สามารถสร้างข้อมูลประจำตัวแบบกระจายอำนาจได้ และไม่สามารถปลอมแปลงหรือเปลี่ยนแปลงได้หากไม่ได้รับความรู้จากเจ้าของ ข้อมูลระบุตัวตนแบบกระจายอำนาจช่วยให้ผู้ใช้สามารถควบคุมการเข้าถึงข้อมูลระบุตัวตนส่วนบุคคล พิสูจน์ความเป็นพลเมืองโดยไม่ต้องเปิดเผยรายละเอียดหนังสือเดินทาง ลดความซับซ้อนของกระบวนการตรวจสอบสิทธิ์ และลดเหตุการณ์ที่ผู้ใช้สูญเสียการเข้าถึงเนื่องจากการลืมรหัสผ่าน การพิสูจน์ความรู้แบบ Zero-Knowledge สร้างขึ้นจากข้อมูลสาธารณะที่สามารถพิสูจน์ตัวตนของผู้ใช้และข้อมูลส่วนตัวด้วยข้อมูลผู้ใช้ และสามารถใช้เพื่อยืนยันตัวตนเมื่อผู้ใช้เข้าถึงบริการ ซึ่งไม่เพียงช่วยลดขั้นตอนการตรวจสอบที่ยุ่งยาก ปรับปรุงประสบการณ์ผู้ใช้ แต่ยังหลีกเลี่ยงการจัดเก็บข้อมูลผู้ใช้แบบรวมศูนย์อีกด้วย

นอกจากนี้ การพิสูจน์ความรู้แบบศูนย์ยังสามารถใช้เพื่อสร้างระบบชื่อเสียงส่วนตัวได้ ช่วยให้หน่วยงานบริการสามารถตรวจสอบได้ว่าผู้ใช้มีคุณสมบัติตรงตามมาตรฐานชื่อเสียงบางอย่างหรือไม่ โดยไม่ต้องเปิดเผยตัวตนของพวกเขา ผู้ใช้สามารถส่งออกชื่อเสียงของตนโดยไม่เปิดเผยตัวตนจากแพลตฟอร์ม เช่น Facebook, Twitter และ Github ในขณะที่ปิดบังบัญชีต้นทางเฉพาะ

2.1.2 การชำระเงินโดยไม่ระบุชื่อ

รายละเอียดการทำธุรกรรมที่ชำระด้วยบัตรธนาคารมักจะปรากฏแก่หลายฝ่าย รวมถึงผู้ให้บริการชำระเงิน ธนาคาร และรัฐบาล สิ่งนี้จะเปิดเผยความเป็นส่วนตัวของประชาชนทั่วไปในระดับหนึ่งและผู้ใช้จำเป็นต้องไว้วางใจฝ่ายที่เกี่ยวข้องว่าจะไม่ทำชั่ว

สกุลเงินดิจิตอลสามารถอนุญาตให้ชำระเงินได้โดยไม่ต้องมีบุคคลที่สาม อนุญาตให้มีการทำธุรกรรมแบบ peer-to-peer โดยตรง อย่างไรก็ตาม ธุรกรรมบนเครือข่ายสาธารณะกระแสหลักสามารถมองเห็นได้แบบสาธารณะ แม้ว่าที่อยู่ของผู้ใช้จะไม่เปิดเผยตัวตน แต่ตัวตนในโลกแห่งความเป็นจริงยังคงสามารถพบได้ผ่านการวิเคราะห์ข้อมูลของที่อยู่ที่เกี่ยวข้องบนเครือข่ายและข้อมูลนอกเครือข่าย เช่น การแลกเปลี่ยนข้อมูล KYC และ Twitter หากคุณทราบที่อยู่กระเป๋าเงินของบุคคล คุณสามารถตรวจสอบยอดเงินในบัญชีธนาคารของคุณได้ตลอดเวลา ซึ่งอาจก่อให้เกิดภัยคุกคามต่อตัวตนและทรัพย์สินของผู้ใช้ได้

การพิสูจน์ความรู้แบบ Zero-Knowledge สามารถให้การชำระเงินแบบไม่เปิดเผยตัวตนได้ในสามระดับ: เหรียญความเป็นส่วนตัว แอปพลิเคชันความเป็นส่วนตัว และเครือข่ายสาธารณะเพื่อความเป็นส่วนตัว เหรียญความเป็นส่วนตัว Zcash ซ่อนรายละเอียดการทำธุรกรรม รวมถึงผู้ส่ง ที่อยู่ผู้รับ ประเภทสินทรัพย์ ปริมาณและเวลา Tornado Cash เป็นแอปพลิเคชันแบบกระจายอำนาจบน Ethereum ที่ใช้การพิสูจน์ความรู้เป็นศูนย์เพื่อสร้างความสับสนให้กับรายละเอียดธุรกรรมเพื่อให้การโอนเงินแบบส่วนตัว (แต่แฮกเกอร์มักใช้เพื่อฟอกเงิน) Aleo เป็นบล็อกเชน L1 ที่ออกแบบมาเพื่อมอบฟีเจอร์ความเป็นส่วนตัวสำหรับแอปพลิเคชันในระดับโปรโตคอล

2.1.3 ความประพฤติซื่อสัตย์

การพิสูจน์ความรู้ที่ไม่มีศูนย์สามารถส่งเสริมพฤติกรรมที่ซื่อสัตย์ในขณะที่รักษาความเป็นส่วนตัว โปรโตคอลสามารถกำหนดให้ผู้ใช้ส่งหลักฐานที่ไม่มีความรู้เพื่อพิสูจน์พฤติกรรมที่ซื่อสัตย์ของพวกเขา เนื่องจากเหตุผลของการพิสูจน์ความรู้ที่เป็นศูนย์ (ผิดไม่สามารถถูกได้) ผู้ใช้จะต้องดำเนินการอย่างซื่อสัตย์ตามข้อกำหนดของโปรโตคอลก่อนจึงจะสามารถส่งหลักฐานที่ถูกต้องได้

MACI (Minimal Anti-Collusion Infrastructure) เป็นสถานการณ์จำลองแอปพลิเคชันที่ส่งเสริมความซื่อสัตย์และป้องกันการสมรู้ร่วมคิดระหว่างการลงคะแนนแบบออนไลน์หรือการตัดสินใจในรูปแบบอื่น ระบบใช้คู่คีย์และเทคโนโลยีพิสูจน์ความรู้เป็นศูนย์เพื่อให้บรรลุเป้าหมายนี้ ใน MACI ผู้ใช้จะลงทะเบียนคีย์สาธารณะของตนในสัญญาอัจฉริยะ และส่งคะแนนโหวตไปที่สัญญาผ่านข้อความที่เข้ารหัส คุณสมบัติป้องกันการสมรู้ร่วมคิดของ MACI ช่วยให้ผู้ลงคะแนนสามารถเปลี่ยนคีย์สาธารณะของตนเพื่อป้องกันไม่ให้ผู้อื่นเรียนรู้ตัวเลือกการลงคะแนนของตน ผู้ประสานงานใช้หลักฐานที่ไม่มีความรู้เมื่อสิ้นสุดระยะเวลาการลงคะแนนเพื่อพิสูจน์ว่าพวกเขาได้ประมวลผลข้อความทั้งหมดอย่างถูกต้อง และผลการลงคะแนนครั้งสุดท้ายคือผลรวมของการลงคะแนนที่ถูกต้องทั้งหมด สิ่งนี้ทำให้มั่นใจได้ถึงความสมบูรณ์และความยุติธรรมของการลงคะแนนเสียง

2.1.4 การตรวจสอบข้อมูลส่วนบุคคล

เมื่อเราต้องการขอสินเชื่อเราสามารถขอใบรับรองรายได้ดิจิทัลจากบริษัทเพื่อขอสินเชื่อได้ ความถูกต้องตามกฎหมายของหลักฐานนี้สามารถตรวจสอบได้อย่างง่ายดายด้วยการเข้ารหัส ธนาคารสามารถใช้หลักฐานที่ไม่มีความรู้เพื่อตรวจสอบว่ารายได้ของเราถึงขั้นต่ำที่กำหนด แต่จะไม่ได้รับข้อมูลเฉพาะที่ละเอียดอ่อน

2.1.5 ผสมผสาน Machine Learning เพื่อดึงศักยภาพของข้อมูลส่วนตัว

เมื่อฝึกโมเดลแมชชีนเลิร์นนิง โดยปกติแล้วจะต้องใช้ข้อมูลจำนวนมาก ด้วยการใช้การพิสูจน์ความรู้แบบศูนย์ เจ้าของข้อมูลสามารถพิสูจน์ได้ว่าข้อมูลของตนตรงตามข้อกำหนดสำหรับการฝึกโมเดลโดยไม่ต้องเปิดเผยข้อมูลจริงๆ สิ่งนี้ช่วยให้ข้อมูลส่วนตัวใช้งานได้และสร้างรายได้

นอกจากนี้ การพิสูจน์ความรู้แบบศูนย์ยังช่วยให้ผู้สร้างโมเดลสามารถพิสูจน์ได้ว่าโมเดลของตนมีคุณสมบัติตรงตามเกณฑ์ชี้วัดประสิทธิภาพบางอย่าง โดยไม่เปิดเผยรายละเอียดของโมเดล เพื่อป้องกันไม่ให้ผู้อื่นคัดลอกหรือดัดแปลงโมเดลของตน

2.2 ขยายได้

เมื่อจำนวนผู้ใช้บล็อคเชนเพิ่มขึ้น จำเป็นต้องมีการคำนวณจำนวนมากบนบล็อคเชน ทำให้เกิดความแออัดของธุรกรรม บล็อกเชนบางตัวจะใช้เส้นทางการขยายการแบ่งส่วน แต่ต้องมีการแก้ไขที่ซับซ้อนจำนวนมากในชั้นฐานของบล็อคเชน ซึ่งอาจคุกคามความปลอดภัยของบล็อคเชน วิธีแก้ปัญหาที่เป็นไปได้อีกวิธีหนึ่งคือใช้เส้นทาง ZK-Rollup ใช้การคำนวณที่ตรวจสอบได้ จ้างภายนอกการคำนวณให้กับเอนทิตีในห่วงโซ่อื่นเพื่อดำเนินการ จากนั้นส่งการพิสูจน์ความรู้เป็นศูนย์และผลลัพธ์ที่ตรวจสอบได้ไปยังห่วงโซ่หลักเพื่อตรวจสอบ เพศ การพิสูจน์ความรู้เป็นศูนย์รับประกันความถูกต้องของธุรกรรม สายหลักเพียงต้องอัปเดตผลลัพธ์เป็นสถานะ ไม่จำเป็นต้องจัดเก็บรายละเอียดหรือคำนวณซ้ำ และไม่จำเป็นต้องรอให้ผู้อื่นหารือเกี่ยวกับความถูกต้องของ ธุรกรรมซึ่งช่วยปรับปรุงประสิทธิภาพและความสามารถในการปรับขนาดได้อย่างมาก นักพัฒนาสามารถใช้การพิสูจน์ความรู้แบบศูนย์เพื่อออกแบบ light node dapps ที่สามารถทำงานบนฮาร์ดแวร์ทั่วไป เช่น โทรศัพท์มือถือ ซึ่งเอื้อต่อการเข้าถึง Web3 สู่คนจำนวนมาก

ส่วนขยายของการพิสูจน์ความรู้เป็นศูนย์สามารถนำไปใช้กับทั้งเครือข่ายเลเยอร์แรก เช่น Mina Protocol และ ZK-rollups ของเครือข่ายเลเยอร์ที่สอง

3. การพิสูจน์ความรู้เป็นศูนย์ทำงานอย่างไร

Dmitry Laverenov (2019) แบ่งโครงสร้างการพิสูจน์ความรู้เป็นศูนย์ออกเป็นแบบโต้ตอบและแบบไม่โต้ตอบ

3.1 การพิสูจน์ความรู้แบบไม่มีเชิงโต้ตอบ

รูปแบบพื้นฐานของการพิสูจน์ความรู้เป็นศูนย์เชิงโต้ตอบประกอบด้วยสามขั้นตอน: หลักฐาน ผู้ท้าชิง และการตอบสนอง

หลักฐาน: ข้อมูลลับที่ซ่อนอยู่คือหลักฐานของผู้พิสูจน์ หลักฐานนี้ก่อให้เกิดชุดคำถามที่สามารถตอบได้อย่างถูกต้องโดยผู้ที่รู้ข้อมูลเท่านั้น ผู้พิสูจน์จะเริ่มสุ่มเลือกคำถามและส่งคำตอบที่คำนวณแล้วไปยังผู้ตรวจสอบเพื่อพิสูจน์

ความท้าทาย: ผู้ตรวจสอบจะสุ่มเลือกคำถามอื่นจากชุดและขอให้ผู้พิสูจน์คำตอบ

คำตอบ: ผู้พิสูจน์ยอมรับคำถาม คำนวณคำตอบ และส่งผลลัพธ์กลับไปยังผู้ตรวจสอบ การตอบสนองของผู้พิสูจน์ทำให้ผู้ตรวจสอบสามารถตรวจสอบว่าผู้พิสูจน์รู้หลักฐานหรือไม่

กระบวนการนี้สามารถทำซ้ำได้หลายครั้งจนกว่าความน่าจะเป็นของผู้พิสูจน์ที่จะเดาคำตอบที่ถูกต้องโดยไม่รู้ว่าข้อมูลลับนั้นต่ำเพียงพอ เพื่อยกตัวอย่างทางคณิตศาสตร์แบบง่าย ถ้าความน่าจะเป็นที่ผู้พิสูจน์สามารถเดาคำตอบที่ถูกต้องโดยไม่รู้ข้อมูลลับคือ 1/2 และโต้ตอบกันซ้ำสิบครั้ง ความน่าจะเป็นที่ผู้พิสูจน์จะตอบในแต่ละครั้งจะเหลือเพียง 9.7 จากทั้งหมด 10,000 หากคุณต้องการตรวจสอบ ความเป็นไปได้ที่บุคคลจะรับรองการรับรองอันเป็นเท็จโดยไม่ได้ตั้งใจนั้นมีน้อยมาก

3.2 การพิสูจน์ความรู้เป็นศูนย์แบบไม่โต้ตอบ

การพิสูจน์ความรู้แบบศูนย์เชิงโต้ตอบมีข้อจำกัด ในด้านหนึ่ง ผู้พิสูจน์และผู้ตรวจสอบจำเป็นต้องมีอยู่พร้อมกันและทำการตรวจสอบซ้ำ ในทางกลับกัน การคำนวณการพิสูจน์ใหม่แต่ละครั้งกำหนดให้ผู้พิสูจน์และผู้ตรวจสอบต้องผ่าน ชุดข้อมูล หลักฐานไม่สามารถใช้ซ้ำในการตรวจสอบโดยอิสระ

เพื่อที่จะแก้ไขข้อจำกัดของการพิสูจน์ความรู้เป็นศูนย์เชิงโต้ตอบ Manuel Blum, Paul Feldman และ Silvio Micali ได้เสนอการพิสูจน์ความรู้เป็นศูนย์แบบไม่โต้ตอบ ซึ่งผู้พิสูจน์และผู้ตรวจสอบใช้กุญแจร่วมกัน และจำเป็นต้องมีการยืนยันรอบเดียวเท่านั้น เพื่อให้การพิสูจน์ความรู้เป็นศูนย์ได้รับการพิสูจน์แล้วว่ามีประสิทธิภาพมากขึ้น ผู้พิสูจน์จะคำนวณข้อมูลที่เป็นความลับผ่านอัลกอริธึมพิเศษเพื่อสร้างหลักฐานที่ไม่มีความรู้และส่งไปยังผู้ตรวจสอบ ผู้ตรวจสอบใช้อัลกอริธึมอื่นเพื่อตรวจสอบว่าผู้พิสูจน์รู้ข้อมูลลับหรือไม่ เมื่อสร้างหลักฐานความรู้เป็นศูนย์แล้ว ใครก็ตามที่มีคีย์ที่แชร์และอัลกอริธึมการตรวจสอบจะสามารถตรวจสอบได้

การพิสูจน์ความรู้เป็นศูนย์แบบไม่โต้ตอบถือเป็นความก้าวหน้าครั้งสำคัญในเทคโนโลยีการพิสูจน์ความรู้เป็นศูนย์ และส่งเสริมการพัฒนาระบบการพิสูจน์ความรู้เป็นศูนย์ในปัจจุบัน วิธีการหลักคือ ZK-SNARK และ ZK-STARK

4. เส้นทางทางเทคนิคหลักของการพิสูจน์ความรู้เป็นศูนย์

Alchemy (2022) แบ่งเส้นทางทางเทคนิคของการพิสูจน์ความรู้เป็นศูนย์ออกเป็น ZK-SNARK, ZK-STARK และ ZK-SNARK แบบเรียกซ้ำ

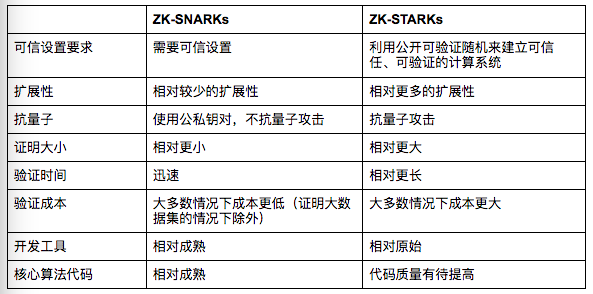

4.1 ZK-SNARK

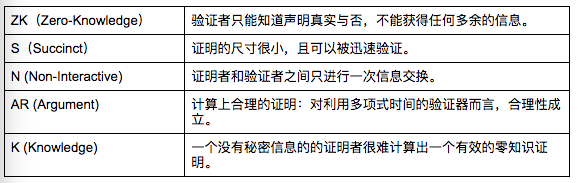

ZK-SNARK เป็นข้อพิสูจน์ความรู้เป็นศูนย์ที่กระชับและไม่มีการโต้ตอบ

สำหรับห่วงโซ่สาธารณะเพื่อให้แน่ใจว่าธุรกรรมที่ดำเนินการบนเครือข่ายมีความถูกต้อง จะต้องบรรลุผลสำเร็จโดยการให้คอมพิวเตอร์เครื่องอื่น (โหนด) รันแต่ละธุรกรรมอีกครั้ง อย่างไรก็ตาม วิธีการนี้จะทำให้แต่ละโหนดดำเนินการธุรกรรมแต่ละรายการอีกครั้ง ซึ่งจะทำให้เครือข่ายช้าลงและจำกัดความสามารถในการขยายขนาด โหนดยังต้องจัดเก็บข้อมูลธุรกรรม ส่งผลให้ขนาดของบล็อกเชนเพิ่มขึ้นแบบทวีคูณ

สำหรับข้อจำกัดเหล่านี้ ZK-SNARK เข้ามามีบทบาท สามารถพิสูจน์ความถูกต้องของการคำนวณที่ดำเนินการนอกเครือข่ายโดยไม่ต้องให้โหนดเล่นซ้ำทุกขั้นตอนของการคำนวณ นอกจากนี้ยังช่วยลดความจำเป็นในการใช้โหนดในการจัดเก็บข้อมูลธุรกรรมที่ซ้ำซ้อนและเพิ่มปริมาณงานของเครือข่าย

การใช้ SNARK เพื่อตรวจสอบการคำนวณนอกลูกโซ่จะเข้ารหัสการคำนวณเป็นนิพจน์ทางคณิตศาสตร์เพื่อสร้างหลักฐานความถูกต้อง ผู้ตรวจสอบจะตรวจสอบความถูกต้องของหลักฐาน หากการพิสูจน์ผ่านการตรวจสอบทั้งหมด การคำนวณพื้นฐานจะถือว่าถูกต้อง ขนาดของหลักฐานความถูกต้องนั้นเล็กกว่าการคำนวณที่ตรวจสอบหลายเท่า เหตุใดเราจึงเรียก SNARK แบบกระชับ

ZK Rollups ส่วนใหญ่ที่ใช้ ZK-SNARK ทำตามขั้นตอนต่อไปนี้

1. ผู้ใช้ L2 ลงนามในธุรกรรมและส่งไปยังผู้ตรวจสอบ

2. ผู้ตรวจสอบใช้การเข้ารหัสเพื่อบีบอัดธุรกรรมหลายรายการเพื่อสร้างใบรับรองความถูกต้องที่สอดคล้องกัน (SNARK)

3. สัญญาอัจฉริยะบนห่วงโซ่ L1 จะตรวจสอบใบรับรองความถูกต้องและกำหนดว่าธุรกรรมชุดนี้ได้รับการเผยแพร่ไปยังห่วงโซ่หลักหรือไม่

เป็นที่น่าสังเกตว่า ZK-SNARK ต้องการการตั้งค่าที่เชื่อถือได้ ในขั้นตอนนี้ ตัวสร้างคีย์จะใช้โปรแกรมและพารามิเตอร์ลับเพื่อสร้างคีย์สาธารณะที่ใช้งานได้สองคีย์ อันหนึ่งสำหรับการสร้างการพิสูจน์ และอีกอันสำหรับการตรวจสอบการพิสูจน์ คีย์สาธารณะทั้งสองนี้จำเป็นต้องสร้างพารามิเตอร์สาธารณะเพียงครั้งเดียวผ่านพิธีการตั้งค่าที่เชื่อถือได้ และสามารถใช้ได้หลายครั้งโดยฝ่ายที่ต้องการเข้าร่วมในโปรโตคอลที่ไม่มีความรู้ ผู้ใช้ต้องเชื่อมั่นว่าผู้เข้าร่วมในพิธีกรรมการตั้งค่าที่เชื่อถือได้ไม่ใช่สิ่งชั่วร้าย และไม่มีทางที่จะประเมินความซื่อสัตย์ของผู้เข้าร่วมได้ การรู้พารามิเตอร์ลับสามารถสร้างการพิสูจน์ปลอมและหลอกลวงผู้ตรวจสอบได้ ดังนั้นจึงอาจมีความเสี่ยงด้านความปลอดภัย ขณะนี้มีนักวิจัยกำลังสำรวจโซลูชัน ZK-SNARK ที่ไม่ต้องใช้สมมติฐานด้านความน่าเชื่อถือ

ข้อได้เปรียบ

1. ความปลอดภัย

การยกเลิก ZK ถือเป็นโซลูชันการขยายที่ปลอดภัยกว่าการยกเลิก OP เนื่องจาก ZK-SNARK ใช้กลไกความปลอดภัยการเข้ารหัสขั้นสูง ซึ่งทำให้ยากต่อการหลอกลวงผู้ตรวจสอบและดำเนินการพฤติกรรมที่เป็นอันตราย

2. ปริมาณงานสูง

ZK-SNARK ช่วยลดปริมาณการคำนวณที่ด้านล่างของ Ethereum ช่วยลดความแออัดของเครือข่ายหลัก การคำนวณแบบ Off-chain จะแชร์ต้นทุนการทำธุรกรรม ทำให้การทำธุรกรรมเร็วขึ้น

3. ขนาดหลักฐานเล็ก

การพิสูจน์ SNARK ขนาดเล็กทำให้ง่ายต่อการตรวจสอบบนเชนหลัก ซึ่งหมายความว่าค่าธรรมเนียมก๊าซสำหรับการตรวจสอบธุรกรรมนอกเชนจะลดลง ซึ่งช่วยลดต้นทุนสำหรับผู้ใช้

ข้อจำกัด

1. การรวมศูนย์แบบสัมพัทธ์

อาศัยการตั้งค่าที่เชื่อถือได้เป็นส่วนใหญ่ สิ่งนี้ขัดแย้งกับความตั้งใจดั้งเดิมของบล็อคเชนที่จะลบความไว้วางใจ

การสร้างการพิสูจน์ความถูกต้องด้วย ZK-SNARK เป็นกระบวนการที่ต้องใช้การคำนวณสูง และผู้พิสูจน์จะต้องลงทุนในฮาร์ดแวร์เฉพาะทาง ฮาร์ดแวร์เหล่านี้มีราคาแพงและมีเพียงไม่กี่คนเท่านั้นที่สามารถซื้อได้ ดังนั้นกระบวนการพิสูจน์ของ ZK-SNARK จึงมีการรวมศูนย์ไว้สูง

2. ZK-SNARK ใช้การเข้ารหัสแบบเส้นโค้งรูปไข่ (ECC) เพื่อเข้ารหัสข้อมูลที่ใช้ในการสร้างการพิสูจน์ความถูกต้อง ปัจจุบันค่อนข้างปลอดภัย แต่ความก้าวหน้าในการคำนวณควอนตัมอาจทำให้โมเดลความปลอดภัยเสียหายได้

โครงการที่ใช้ ZK SNARK

Polygon Hermez

Polygon เข้าซื้อกิจการ Hermez ด้วยมูลค่า 250 ล้านดอลลาร์สหรัฐในปี 2564 ซึ่งกลายเป็นการควบรวมและซื้อกิจการเครือข่ายบล็อกเชนสองเครือข่ายแบบครอบคลุมครั้งแรก เทคโนโลยีและเครื่องมือ ZK ที่ Hermez นำมาสู่ฐานผู้ใช้ที่เติบโตอย่างรวดเร็วของ Polygon ทำให้ Polygon ได้รับการสนับสนุนในการพัฒนา zkEVM Hermez 1.0 เป็นแพลตฟอร์มการชำระเงินที่ดำเนินการชุดธุรกรรมนอกเครือข่าย ช่วยให้ผู้ใช้สามารถโอนโทเค็น ERC-20 จากบัญชี Hermez หนึ่งไปยังบัญชี Hermez อื่นได้อย่างง่ายดาย ด้วยธุรกรรมสูงสุด 2,000 รายการต่อวินาที

Hermez 2.0 ทำหน้าที่เป็น zkEVM ที่ไม่มีความรู้เพื่อดำเนินธุรกรรม Ethereum อย่างโปร่งใส รวมถึงสัญญาอัจฉริยะที่มีการตรวจสอบยืนยันความรู้เป็นศูนย์ สามารถใช้งานร่วมกับ Ethereum ได้อย่างสมบูรณ์ และไม่จำเป็นต้องเปลี่ยนแปลงโค้ดสัญญาอัจฉริยะมากนัก ทำให้สะดวกสำหรับนักพัฒนาในการปรับใช้โปรเจ็กต์ L1 กับ Polygon Hermez Hermez 1.0 ใช้ทั้ง SNARK-proofs และ 2.0 ใช้ทั้ง SNARK-proofs และ STARK-proofs ใน 2.0 STARK-proof ใช้เพื่อพิสูจน์ความถูกต้องของธุรกรรมนอกเครือข่าย อย่างไรก็ตาม ค่าใช้จ่ายในการตรวจสอบ STARK-proof บนสายโซ่หลักนั้นสูงมาก ดังนั้นจึงมีการใช้การพิสูจน์ STARK เพื่อตรวจสอบ STARK

zkSync

zkSync 1.0 ซึ่งเปิดตัวโดย Matter Labs ในปี 2020 ไม่รองรับสัญญาอัจฉริยะ และส่วนใหญ่จะใช้สำหรับธุรกรรมหรือการถ่ายโอน ZkSync 2.0 ซึ่งรองรับสัญญาอัจฉริยะ จะเปิดตัวสู่สาธารณะบนเมนเน็ตในเดือนมีนาคม 2566

ZkSync รวบรวมซอร์สโค้ดสัญญาอัจฉริยะ Solidity บน Ethereum ลงใน Yul เพื่อให้เกิดความเข้ากันได้กับ EVM Yul เป็นภาษากลางที่สามารถคอมไพล์เป็นโค้ดไบต์สำหรับ EVM ที่แตกต่างกันได้ โค้ด Yul สามารถคอมไพล์ใหม่ได้โดยใช้เฟรมเวิร์กคอมไพเลอร์ LLVM ให้เป็นชุดไบต์โค้ดแบบกำหนดเองที่เข้ากันได้กับวงจรซึ่งออกแบบมาสำหรับ zkEVM ของ zkSync แนวทางนี้ขจัดความจำเป็นในการดำเนินการพิสูจน์ zk ผ่านโค้ดระดับสูงกว่าสำหรับทุกขั้นตอนในการดำเนินการ EVM ทำให้ง่ายต่อการกระจายอำนาจกระบวนการพิสูจน์ในขณะที่ยังคงรักษาประสิทธิภาพสูงไว้ ในอนาคต คุณสามารถเพิ่มการรองรับ Rust, Javascript หรือภาษาอื่นๆ ได้ด้วยการสร้างส่วนหน้าคอมไพเลอร์ใหม่ เพิ่มความยืดหยุ่นของสถาปัตยกรรม zkEVM และเข้าถึงนักพัฒนาได้มากขึ้น

Aztec

Aztec เป็น zkRollup แบบไฮบริดตัวแรกที่ช่วยให้การดำเนินการสัญญาอัจฉริยะทั้งภาครัฐและเอกชนในสภาพแวดล้อมเดียว นี่คือสภาพแวดล้อมการดำเนินการที่ไม่มีความรู้ ไม่ใช่ zkEVM การรักษาความลับทำได้โดยการผสานการดำเนินการสาธารณะและส่วนตัวเข้าไว้ในการรวบรวมแบบผสมเดียว เช่น ธุรกรรมส่วนตัวสำหรับ AMM สาธารณะ การสนทนาส่วนตัวในเกมสาธารณะ การลงคะแนนส่วนตัวสำหรับ DAO สาธารณะ และอื่นๆ

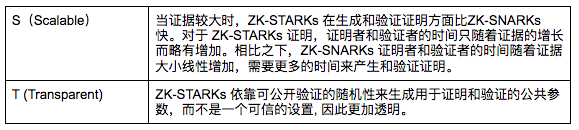

4.2 ZK-STARK

ZK-STARK ไม่ต้องการการตั้งค่าที่เชื่อถือได้ ZK-STARK เป็นตัวย่อของ Zero-Knowledge Scalable Transparent Argument of Knowledge เมื่อเปรียบเทียบกับ ZK-SNARK แล้ว ZK-STARK มีความสามารถในการขยายขนาดและความโปร่งใสที่ดีกว่า

ข้อได้เปรียบ

1. สูญเสียความไว้วางใจ

ZK-STARK ตรวจสอบแบบสุ่มต่อสาธารณะเพื่อแทนที่การตั้งค่าที่เชื่อถือได้ ลดการพึ่งพาผู้เข้าร่วมและปรับปรุงความปลอดภัยของโปรโตคอล

2. ความสามารถในการขยายตัวที่แข็งแกร่งยิ่งขึ้น

แม้ว่าความซับซ้อนของการคำนวณพื้นฐานจะเพิ่มขึ้นแบบทวีคูณ แต่ ZK-STARK ยังคงรักษาเวลาในการพิสูจน์และการตรวจสอบยืนยันที่ต่ำกว่า แทนที่จะเป็นการเติบโตเชิงเส้นเช่น ZK-SNARK

3. รับประกันความปลอดภัยที่สูงขึ้น

ZK-STARK ใช้ค่าแฮชที่ทนต่อการชนกันสำหรับการเข้ารหัสแทนรูปแบบเส้นโค้งวงรีที่ใช้ใน ZK-SNARK ซึ่งทนทานต่อการโจมตีด้วยคอมพิวเตอร์ควอนตัม

ข้อจำกัด

1. ขนาดหลักฐานที่ใหญ่ขึ้น

ขนาดการพิสูจน์ของ ZK-STARK มีขนาดใหญ่ขึ้น ทำให้การตรวจสอบบนเครือข่ายหลักประสบความสำเร็จมากขึ้น

2. อัตราการยอมรับที่ต่ำกว่า

ZK-SNARK เป็นการใช้งานจริงครั้งแรกของการพิสูจน์ความรู้เป็นศูนย์ในบล็อกเชน ดังนั้นการเปิดตัว ZK ส่วนใหญ่จึงใช้ ZK-SNARK ซึ่งมีระบบและเครื่องมือสำหรับนักพัฒนาที่เป็นผู้ใหญ่มากกว่า แม้ว่า ZK-STARK จะได้รับการสนับสนุนจาก Ethereum Foundation แต่อัตราการนำไปใช้ยังไม่เพียงพอและจำเป็นต้องปรับปรุงเครื่องมือพื้นฐาน

โครงการใดบ้างที่ใช้ ZK-STARK?

Polygon Miden

Polygon Miden ซึ่งเป็นโซลูชันการปรับขนาดบน Ethereum L2 ใช้ประโยชน์จากเทคโนโลยี zk-STARK เพื่อรวมธุรกรรม L2 จำนวนมากไว้ในธุรกรรม Ethereum เดียว ซึ่งจะเป็นการเพิ่มพลังการประมวลผลและลดต้นทุนการทำธุรกรรม หากไม่มีการแบ่งส่วน Polygon Miden สามารถสร้างบล็อกได้ภายใน 5 วินาที และ TPS ของมันก็สามารถเข้าถึงได้มากกว่า 1,000 บล็อก หลังจากการชาร์ดดิ้ง TPS สามารถสูงถึง 10,000 ผู้ใช้สามารถถอนเงินจาก Polygon Miden ไปยัง Ethereum ได้ภายในเวลาเพียง 15 นาที ฟังก์ชันหลักของ Polygon Miden คือเครื่องเสมือนทัวริงที่สมบูรณ์ซึ่งใช้ STARK - Miden VM ซึ่งทำให้การตรวจสอบสัญญาอย่างเป็นทางการง่ายขึ้น

สตาร์คเอ็กซ์และสตาร์คเน็ต

StarkEx เป็นเฟรมเวิร์กสำหรับโซลูชันการขยายสิทธิ์การใช้งานที่ปรับแต่งสำหรับแอปพลิเคชันเฉพาะ โปรเจ็กต์สามารถใช้ StarkEx เพื่อทำการคำนวณนอกเครือข่ายที่มีต้นทุนต่ำ และสร้างข้อพิสูจน์ STARK ที่พิสูจน์ความถูกต้องของการดำเนินการ หลักฐานดังกล่าวมีธุรกรรม 12,000 – 500,000 รายการ สุดท้าย หลักฐานจะถูกส่งไปยังเครื่องมือตรวจสอบความถูกต้องของ STARK บนห่วงโซ่ และการอัปเดตสถานะจะได้รับการยอมรับหลังจากการตรวจสอบความถูกต้องแล้ว แอปพลิเคชันที่ใช้งานบน StarkEx ได้แก่ perpetual options dYdX, NFT L2 Immutable, ตลาดการซื้อขายบัตรดิจิทัลกีฬา Sorare และผู้รวบรวม DeFi แบบหลายสายโซ่ Rhino.fi

StarkNet เป็น L2 ที่ไม่ได้รับอนุญาตซึ่งใครๆ ก็สามารถปรับใช้สัญญาอัจฉริยะที่พัฒนาในภาษาไคโรได้ สัญญาที่ใช้งานบน StarkNet สามารถโต้ตอบกันเพื่อสร้างโปรโตคอลที่เขียนใหม่ได้ ต่างจาก StarkEx ที่แอปพลิเคชันมีหน้าที่รับผิดชอบในการส่งธุรกรรม ตัวจัดลำดับของ StarkNet จะจัดกลุ่มธุรกรรมและส่งไปประมวลผลและรับรอง StarkNet เหมาะสำหรับโปรโตคอลที่ต้องโต้ตอบพร้อมกันกับโปรโตคอลอื่นหรือที่อยู่นอกเหนือขอบเขตของแอปพลิเคชัน StarkEx ในขณะที่การพัฒนา StarkNet ดำเนินไป แอปพลิเคชันที่ใช้ StarkEx จะสามารถพอร์ตไปยัง StarkNet และเพลิดเพลินกับความสามารถในการประกอบได้

การเปรียบเทียบ ZK-SNARK และ ZK-STARK

4.3 ZK-SNARK แบบเรียกซ้ำ

การโรลอัป ZK ปกติสามารถประมวลผลธุรกรรมได้เพียงบล็อกเดียวเท่านั้น ซึ่งจะจำกัดจำนวนธุรกรรมที่สามารถดำเนินการได้ ZK-SNARK แบบเรียกซ้ำสามารถตรวจสอบบล็อกธุรกรรมได้มากกว่าหนึ่งบล็อก โดยผสาน SNARK ที่สร้างโดยบล็อก L2 ที่แตกต่างกันให้เป็นใบรับรองความถูกต้องเดียวและส่งไปยังห่วงโซ่ L1 เมื่อสัญญาออนไลน์ L1 ยอมรับหลักฐานที่ส่งมา ธุรกรรมทั้งหมดเหล่านี้จะมีผล ซึ่งเพิ่มจำนวนธุรกรรมที่สามารถทำได้ในที่สุดด้วยการพิสูจน์ความรู้เป็นศูนย์

Plonky 2 เป็นกลไกการพิสูจน์ใหม่จาก Polygon Zero ที่ใช้ ZK-SNARK แบบเรียกซ้ำเพื่อเพิ่มธุรกรรม SNARK แบบเรียกซ้ำจะขยายกระบวนการสร้างการพิสูจน์โดยการรวมการพิสูจน์หลายรายการเป็นการพิสูจน์แบบเรียกซ้ำ Plonky 2 ใช้เทคโนโลยีเดียวกันเพื่อลดเวลาที่ใช้ในการสร้างการพิสูจน์บล็อกใหม่ Plonky 2 สร้างการพิสูจน์สำหรับธุรกรรมหลายพันรายการในแบบคู่ขนาน จากนั้นจึงรวมธุรกรรมเหล่านั้นซ้ำ ๆ เป็นการพิสูจน์แบบบล็อก ดังนั้นความเร็วในการสร้างจึงรวดเร็วมาก กลไกการพิสูจน์แบบธรรมดาจะพยายามสร้างการพิสูจน์แบบบล็อกทั้งหมดพร้อมกัน ซึ่งมีประสิทธิภาพน้อยกว่าด้วยซ้ำ นอกจากนี้ Plonky 2 ยังสามารถสร้างการพิสูจน์บนอุปกรณ์ระดับผู้บริโภคได้ ซึ่งช่วยแก้ปัญหาการรวมศูนย์ฮาร์ดแวร์ที่มักเกี่ยวข้องกับการพิสูจน์ SNARK

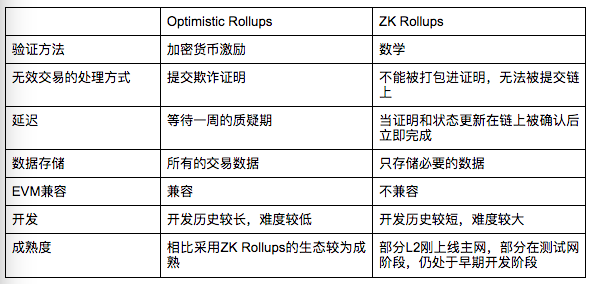

5. Zero Knowledge Rollup VS Optimistic Rollup

ZK-SNARK และ ZK-STARK ได้กลายเป็นโครงสร้างพื้นฐานหลักของโครงการขยายบล็อกเชน โดยเฉพาะอย่างยิ่งโซลูชัน Zero Knowledge Rollup Zero-Knowledge Rollup หมายถึงโซลูชันการขยายเลเยอร์ที่สองสำหรับ Ethereum ที่ใช้เทคโนโลยีพิสูจน์ความรู้เป็นศูนย์เพื่อถ่ายโอนการคำนวณทั้งหมดไปยังการประมวลผลนอกเครือข่ายเพื่อลดความแออัดของเครือข่าย ข้อได้เปรียบหลักของ Zero Knowledge Rollup คือสามารถเพิ่มปริมาณธุรกรรมของ Ethereum ได้อย่างมาก ในขณะที่ยังคงค่าธรรมเนียมการทำธุรกรรมต่ำ และเมื่อธุรกรรมถูกรวมไว้ใน Rollup ก็สามารถกำหนดได้ทันที

นอกเหนือจาก Zero Knowledge Rollup แล้ว โซลูชันการขยาย L2 ในปัจจุบันของ Ethereum ยังรวม Optimistic Rollup อีกด้วย ธุรกรรมที่รันใน Optimistic Rollup นั้นถูกต้องและดำเนินการทันทีตามค่าเริ่มต้น เฉพาะเมื่อมีการค้นพบธุรกรรมที่ฉ้อโกง (มีคนส่งหลักฐานการฉ้อโกง) เท่านั้นที่ธุรกรรมจะถูกย้อนกลับ ดังนั้นการรักษาความปลอดภัยจึงต่ำกว่า Zero Knowledge Rollup เพื่อป้องกันธุรกรรมที่ฉ้อโกง Optimistic Rollup มีช่วงเวลาท้าทายหลังจากที่ธุรกรรมจำเป็นต้องสรุปผล ซึ่งอาจส่งผลให้ผู้ใช้ต้องรอสักครู่ก่อนที่จะได้รับเงินคืน

เมื่อ EVM ได้รับการออกแบบครั้งแรก จะไม่พิจารณาการใช้เทคโนโลยีพิสูจน์ความรู้เป็นศูนย์ Vitalik ผู้ก่อตั้ง Ethereum เชื่อว่า Zero Knowledge Rollup จะมีความซับซ้อนทางเทคนิคในระยะสั้น แต่ในที่สุดจะเอาชนะ Optimistic Rollup ในสงครามการขยายตัวได้ ต่อไปนี้เป็นการเปรียบเทียบระหว่าง Zero Knowledge Rollup และ Optimistic Rollup

ที่มา: SUSS NiFT, ChatGPT

6. แนวโน้มในอนาคตของเทคโนโลยีพิสูจน์ความรู้เป็นศูนย์คืออะไร?

สาขาเทคโนโลยีพิสูจน์ความรู้เป็นศูนย์อยู่ในตำแหน่งที่ไม่เหมือนใคร ในช่วงไม่กี่ปีที่ผ่านมา มีการทุ่มเทความพยายามอย่างมากเพื่อการวิจัยที่ก้าวหน้าในสาขานี้ และผลลัพธ์จำนวนมากก็ค่อนข้างใหม่ในด้านการเข้ารหัสและการสื่อสารที่ปลอดภัย ดังนั้นคำถามที่น่าสนใจมากมายยังคงรอคำตอบจากชุมชนนักวิชาการและนักพัฒนา ในเวลาเดียวกัน มีการใช้เทคโนโลยีพิสูจน์ความรู้เป็นศูนย์ในโครงการต่างๆ ซึ่งแสดงให้เห็นถึงความท้าทายของเทคโนโลยีความรู้เป็นศูนย์และขยายข้อกำหนด

ข้อกังวลประการหนึ่งสำหรับเทคโนโลยีพิสูจน์ความรู้เป็นศูนย์คือการอภิปรายเกี่ยวกับความปลอดภัยหลังควอนตัมของเทคโนโลยีพิสูจน์ความรู้เป็นศูนย์ SNARK ที่ตรวจสอบได้โดยสาธารณะ (ข้อโต้แย้งความรู้ที่ไม่โต้ตอบโดยย่อ) เป็นองค์ประกอบสำคัญในด้านเทคโนโลยีความรู้เป็นศูนย์ อย่างไรก็ตาม รูปแบบ SNARK ที่ตรวจสอบได้แบบสาธารณะที่ใช้กันอย่างแพร่หลายส่วนใหญ่ไม่ถือว่าปลอดภัยสำหรับควอนตัม ตัวอย่าง ได้แก่ Groth 16, Sonic, Marlin, SuperSonic และ Spartan โซลูชันเหล่านี้อาศัยปัญหาทางคณิตศาสตร์ที่สามารถแก้ไขได้อย่างมีประสิทธิภาพด้วยความช่วยเหลือของคอมพิวเตอร์ควอนตัม ซึ่งทำให้ความปลอดภัยในโลกหลังควอนตัมลดลงอย่างมาก

เราพบว่าชุมชนวิชาการกำลังมองหาข้อพิสูจน์ความรู้เป็นศูนย์ที่ปลอดภัยด้วยควอนตัม ซึ่งสามารถนำไปใช้กับข้อความต่างๆ ได้โดยไม่ต้องมีขั้นตอนก่อนการประมวลผล ตัวอย่างปัจจุบันของการพิสูจน์ความรู้เป็นศูนย์ที่ปลอดภัยควอนตัมที่ทันสมัย ได้แก่ Ligero, Aurora, Fractal, Lattice Bulletproofs และ LPK 22 Ligero, Aurora และ Fractal ใช้ฟังก์ชันแฮช ในขณะที่ Lattice Bulletproofs และ LKP 22 ใช้ฟังก์ชัน Lattice ฟังก์ชันทั้งสองถือว่าปลอดภัยสำหรับควอนตัม ได้กลายเป็นกระแสในการส่งเสริมโปรแกรมเหล่านี้และปรับปรุงประสิทธิภาพ

ความคาดหวังอีกประการหนึ่งที่เรามีต่ออนาคตของเทคโนโลยีที่ไม่มีความรู้ก็คือความสามารถในการต้านทานการโจมตีและการพัฒนาโค้ดที่เกี่ยวข้องกับการใช้งาน เมื่อพิจารณาถึงจำนวนโค้ดที่กำลังเขียนเพิ่มขึ้น จะมีห้องสมุดที่ปลอดภัยและได้รับการตรวจสอบมากขึ้น รวมถึงแนวทางปฏิบัติที่ดีที่สุดสำหรับเทคนิคการพิสูจน์ความรู้แบบศูนย์ต่างๆ แน่นอนว่าจะมีข้อผิดพลาดทั่วไปอีกมากมายในอนาคตที่รอการค้นพบและสื่อสาร เราคาดหวังว่าสาขานี้จะเติบโตเต็มที่และมีการนำไปใช้อย่างสูงด้วยความพยายามในการสร้างมาตรฐานโปรโตคอลและรับประกันความสามารถในการทำงานร่วมกันระหว่างการใช้งานที่แตกต่างกัน โครงการชื่อ ZKProof ได้เริ่มดำเนินการแล้ว

แนวโน้มอีกประการหนึ่งที่จะยังคงมีอยู่ในชุมชนเทคโนโลยีที่ไม่มีความรู้ก็คือการทำงานกับอัลกอริธึมที่มีประสิทธิภาพและฮาร์ดแวร์พิเศษ ในช่วงไม่กี่ปีที่ผ่านมา เราพบว่าขนาดการพิสูจน์ลดลงและผู้พิสูจน์และผู้ตรวจสอบมีประสิทธิภาพมากขึ้น ความก้าวหน้าในอัลกอริธึม ฮาร์ดแวร์พิเศษ และการเพิ่มประสิทธิภาพการคำนวณอาจนำไปสู่การใช้งานที่รวดเร็วและปรับขนาดได้มากขึ้น

แม้ว่าประสิทธิภาพของอัลกอริธึมที่มีอยู่จะเป็นประโยชน์ต่อผู้ใช้เทคโนโลยี Zero-Knowledge Proofs ในอนาคต เราก็คาดหวังว่าจะได้เห็นความสามารถของ Zero-Knowledge Proofs เพิ่มมากขึ้นเรื่อยๆ ในอดีต เราพบเห็นหลายครั้งเมื่อใช้ ZK-SNARK ที่ประมวลผลล่วงหน้า ตอนนี้เราเห็นอินสแตนซ์ ZK-SNARK ที่ปรับขนาดได้เพิ่มมากขึ้นเรื่อยๆ นอกจากนี้ เทคนิคการพิสูจน์ความรู้เป็นศูนย์บางเทคนิคยังถูกนำมาใช้เพื่อความเรียบง่ายมากกว่าความสามารถที่เป็นศูนย์ความรู้

สุดท้าย อีกเทรนด์หนึ่งของเทคโนโลยีการพิสูจน์ความรู้เป็นศูนย์คือการมาบรรจบกันของการเรียนรู้ของเครื่องและการพิสูจน์ความรู้เป็นศูนย์ (ZKML) แนวคิดนี้จำเป็นต้องมีการฝึกอบรมโมเดลภาษาขนาดใหญ่ในสภาพแวดล้อมแบบหลายฝ่าย และใช้เทคนิคที่ไม่มีความรู้เพื่อตรวจสอบการคำนวณ สิ่งนี้มีประโยชน์มากสำหรับปัญญาประดิษฐ์ในปัจจุบัน มีศักยภาพที่จะมีโครงการเกิดขึ้นในพื้นที่นี้

บทสรุป

บทความนี้เขียนร่วมโดยสมาชิกของ Blockchain Security Alliance ด้วยการแนะนำบทความนี้ เราสามารถเข้าใจการใช้งานที่กว้างขวาง เส้นทางทางเทคนิค แนวโน้มการพัฒนา และความท้าทายของการพิสูจน์ความรู้เป็นศูนย์ในสาขาบล็อกเชน เชื่อกันว่าด้วยการพัฒนาเทคโนโลยีฮาร์ดแวร์และการเข้ารหัส การพิสูจน์ความรู้แบบศูนย์จะบรรลุความก้าวหน้ามากขึ้นในอนาคต โดยให้บริการแอปพลิเคชันที่รวดเร็วและปลอดภัยยิ่งขึ้นสำหรับโลกดิจิทัล

เกี่ยวกับ SUSS NiFT Blockchain พันธมิตรความปลอดภัยทางนิเวศวิทยา

SUSS NiFT Blockchain Ecoological Security Alliance เปิดตัวร่วมกันโดย Beosin และ SUSS NiFT ซึ่งเป็นบริษัทรักษาความปลอดภัยบล็อกเชนชั้นนำระดับนานาชาติ ริเริ่มโดยหน่วยงานจำนวนหนึ่งซึ่งมีภูมิหลังในอุตสาหกรรมที่หลากหลาย ซึ่งรวมถึงสถาบันมหาวิทยาลัย บริษัทรักษาความปลอดภัยบล็อกเชน สมาคมอุตสาหกรรม และบริการเทคโนโลยีทางการเงิน ผู้ให้บริการ ฯลฯ หน่วยกำกับดูแลชุดแรก ได้แก่ Beosin, SUSS NiFT, NUS AIDF, BAS, FOMO Pay, Onchain Custodian, Semisand, Coinhako, ParityBit และ Huawei Cloud ในอนาคต สมาชิกของ Security Alliance จะทำงานร่วมกันและร่วมมือกันโดยอาศัยพลังของพันธมิตรเชิงนิเวศน์ เพื่อใช้ประโยชน์จากข้อได้เปรียบทางเทคนิคอย่างต่อเนื่องเพื่อสร้างมูลค่าด้านความปลอดภัยให้กับระบบนิเวศบล็อกเชนทั่วโลก ในเวลาเดียวกัน Alliance Council ยินดีต้อนรับผู้ที่มีความเข้าใจอย่างลึกซึ้งในสาขาที่เกี่ยวข้องกับบล็อคเชนให้เข้าร่วมและร่วมกันปกป้องความมั่นคงทางนิเวศวิทยาของบล็อคเชน