เทคโนโลยี Zero Time: รายงานการวิจัยความปลอดภัยของอุตสาหกรรม Web3 ระดับโลกปี 2022

ที่มา: Zero Hour Technology

สรุป

สรุป

ปี 2022 เป็นปีแห่งนวัตกรรมที่หลากหลายในโลกของการเข้ารหัส แต่เบื้องหลังของนวัตกรรมนี้ ยังมีเหตุการณ์ด้านความปลอดภัยที่น่าตกใจอีกมากมาย ทีมรักษาความปลอดภัยของ Zero Time Technology เปิดตัว "รายงานการวิจัยความปลอดภัยของอุตสาหกรรม Web3 ทั่วโลกปี 2022" ซึ่งทบทวนนโยบายระดับโลกของอุตสาหกรรม Web3 ในปี 2022 แนวคิดพื้นฐานที่ครอบคลุมโดยเส้นทางหลัก เหตุการณ์ด้านความปลอดภัย จำนวนการสูญเสีย และประเภทการโจมตี และ วิเคราะห์เหตุการณ์ด้านความปลอดภัยทั่วๆ ไป มีการวิเคราะห์โดยละเอียดและเสนอข้อควรระวังและมาตรการด้านความปลอดภัย เราหวังว่าจะช่วยให้ผู้ปฏิบัติงานและผู้ใช้เข้าใจถึงสถานะที่เป็นอยู่ของการรักษาความปลอดภัย Web3 ปรับปรุงการรับรู้ด้านความปลอดภัยของเครือข่าย ปกป้องสินทรัพย์ดิจิทัล และใช้มาตรการป้องกันด้านความปลอดภัย

ในปี 2022 มูลค่าตลาดรวมของสกุลเงินดิจิทัลในอุตสาหกรรม Web3 ทั่วโลกจะสูงถึง 2.4 ล้านล้านดอลลาร์สหรัฐ ได้รับผลกระทบจากการระเบิดของเหมืองในอุตสาหกรรม เมื่อเทียบกับมูลค่าตลาดรวมสูงสุดในปีที่แล้วที่ 2.97 ล้านล้านดอลลาร์สหรัฐ ปีนี้ลดลง แต่ขนาดสินทรัพย์โดยรวมมีการขยายตัวอย่างต่อเนื่อง

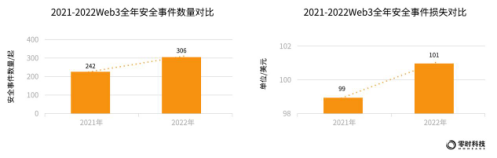

ตามสถิติจาก Zero Hour Technology จะมีเหตุการณ์ด้านความปลอดภัย 306 ครั้งในปี 2565 โดยมีมูลค่าความเสียหายสะสม 10.1 พันล้านเหรียญสหรัฐ เมื่อเทียบกับปี 2021 มีเหตุการณ์ด้านความปลอดภัย Web3 ใหม่ 64 เหตุการณ์ในปีนี้ เพิ่มขึ้น 26% เมื่อเทียบเป็นรายปี

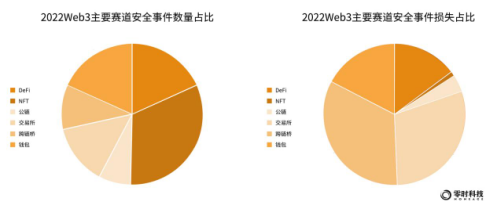

มีเหตุการณ์ด้านความปลอดภัย 136 ครั้งในหกเส้นทางหลักของ Web3: เครือข่ายสาธารณะ สะพานข้ามโซ่ กระเป๋าเงิน การแลกเปลี่ยน NFT และ DeFi ทำให้สูญเสียมากกว่า 4.021 พันล้านดอลลาร์สหรัฐ นอกจากนี้ ฟิลด์ที่เกิดขึ้นใหม่ เช่น GameFi และ DAO ได้กลายเป็นเป้าหมายของแฮ็กเกอร์ และการฉ้อโกงและการหลบหนียังคงดำเนินต่อไป ทำให้เกิดการสูญเสียร้ายแรง

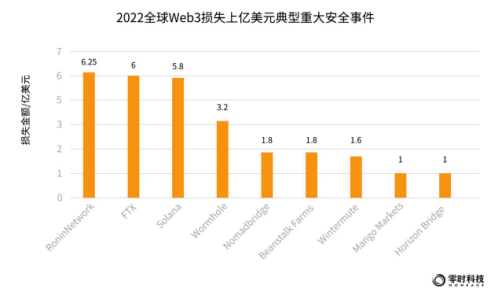

ในปี 2565 เหตุการณ์ด้านความปลอดภัยทั่วไปที่มีการสูญเสียมากกว่า 100 ล้านดอลลาร์สหรัฐ จะก่อให้เกิดการสูญเสียรวม 2.845 พันล้านดอลลาร์สหรัฐ คิดเป็น 28% ของการสูญเสียทั้งหมดในปี 2565 ตัวแทนทั่วไป ได้แก่ Poly Network ซึ่งเป็นโปรโตคอลการทำงานร่วมกันแบบข้ามสายที่ขาดทุน 625 ล้านดอลลาร์สหรัฐ Exchange FTX ที่ขาดทุน 600 ล้านดอลลาร์สหรัฐ และกระเป๋าเงินระบบนิเวศ Solona ที่ขาดทุน 580 ล้านดอลลาร์สหรัฐ

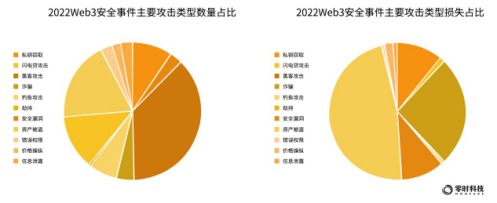

ในปี 2565 จะมีการโจมตีหลายประเภทในเหตุการณ์ด้านความปลอดภัย Web3 ทั่วโลก จากมุมมองของจำนวนเหตุการณ์ด้านความปลอดภัย ประเภทการโจมตีทั่วไป 5 อันดับแรกได้แก่: การโจมตีของแฮ็กเกอร์, การขโมยทรัพย์สิน, ช่องโหว่ด้านความปลอดภัย, การขโมยรหัสส่วนตัว และการโจมตีแบบฟิชชิง . ในแง่ของปริมาณการสูญเสีย ประเภทการโจมตีทั่วไป 5 อันดับแรกได้แก่: การขโมยทรัพย์สิน การโจมตีของแฮ็กเกอร์ การขโมยคีย์ส่วนตัว การควบคุมราคา และการโจมตีด้วยเงินกู้ด่วน

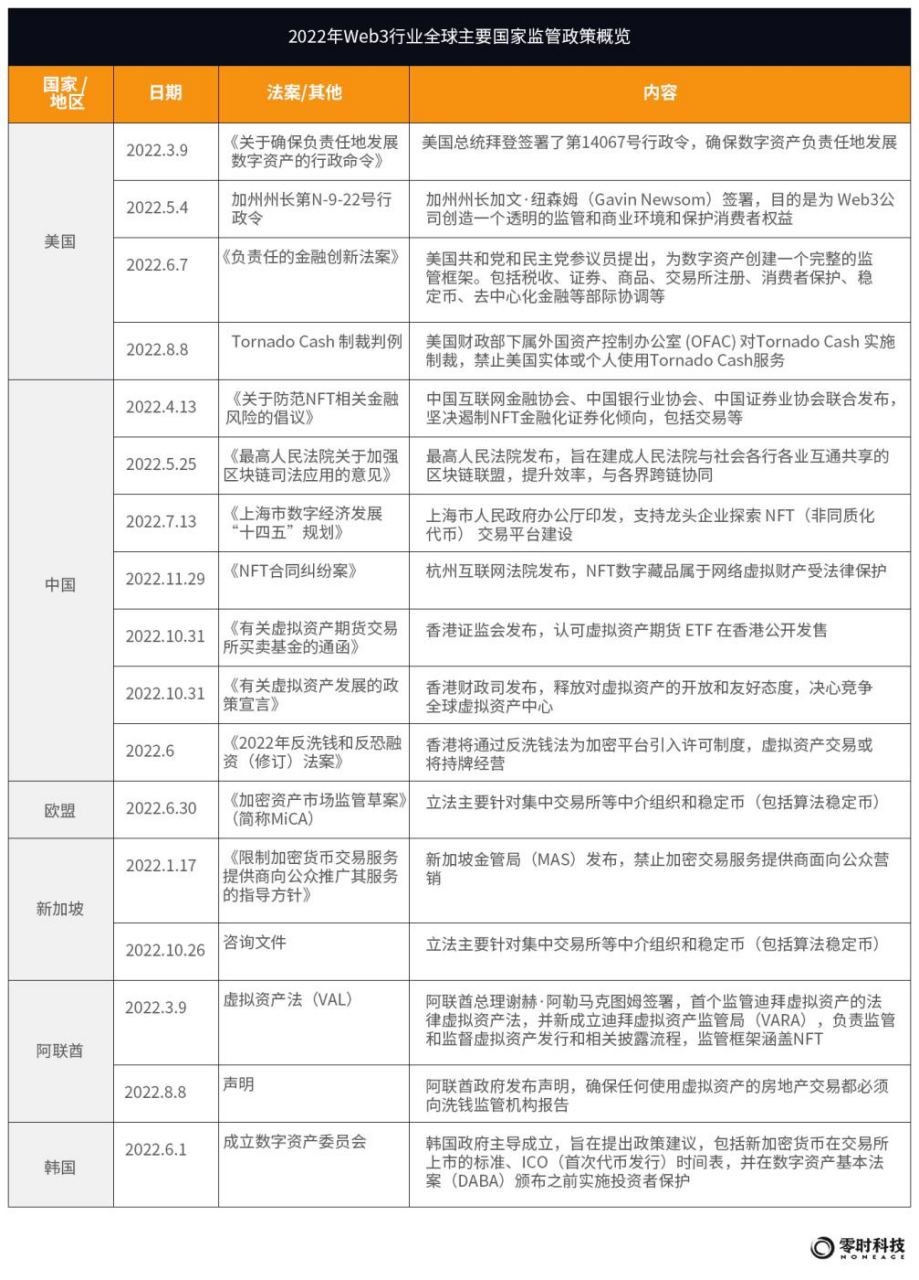

กรณีกฎระเบียบที่เป็นตัวแทนมากที่สุดในปีนี้คือ: สำนักงานควบคุมสินทรัพย์ต่างประเทศของกระทรวงการคลังสหรัฐฯ (OFAC) กำหนดบทลงโทษข้อตกลง Tornado Cash โดยห้ามหน่วยงานหรือบุคคลในสหรัฐฯ ใช้บริการ Tornado Cash จากข้อมูลของกระทรวงการคลังสหรัฐฯ นับตั้งแต่ก่อตั้งในปี 2019 Tornado Cash ได้ช่วยฟอกเงินมากกว่า 7 พันล้านดอลลาร์

1. การทบทวนอุตสาหกรรม Web3 ทั่วโลกและภาพรวมสถานการณ์ด้านความปลอดภัย

Web3 หมายถึงเครือข่ายยุคใหม่ที่ใช้เทคโนโลยีการเข้ารหัสซึ่งรวมเอาเทคโนโลยีและแนวคิดต่างๆ เช่น เทคโนโลยีบล็อกเชน เศรษฐกิจโทเค็น องค์กรแบบกระจายอำนาจ และทฤษฎีเกม เสนอโดย Gavin Wood ผู้ร่วมก่อตั้ง Ethereum ในปี 2014 Web3 สร้างขึ้นบนพื้นฐานของ blockchain ตั้งแต่ปี 2008 เทคโนโลยี blockchain ได้รับการพัฒนามานานกว่า 14 ปี การระเบิดของอุตสาหกรรม Web3 ในปี 2022 นั้นแยกไม่ออกจากการสะสมหลายปีในการพัฒนาอุตสาหกรรมบล็อกเชน

เมื่อพิจารณาถึงระบบนิเวศ Web3 จากมุมมองของผู้ใช้ มันสามารถแบ่งออกเป็นเลเยอร์พื้นฐาน เลเยอร์แอปพลิเคชัน และบริการของบุคคลที่สาม เลเยอร์ฐานส่วนใหญ่อิงตามเชน เช่น เชนสาธารณะ สะพานข้ามโซ่ และเชนพันธมิตร โดยจัดเตรียมโครงสร้างพื้นฐานเครือข่ายสำหรับ Web3 เลเยอร์แอปพลิเคชันส่วนใหญ่อิงตาม APP (โปรแกรมแอปพลิเคชันส่วนกลาง) และ DAPP (โปรแกรมแอปพลิเคชันกระจายอำนาจ) เพื่อโต้ตอบกับ รวมถึงแพลตฟอร์มการซื้อขาย, กระเป๋าเงิน, DeFi, NFT, GameFi, DAO, ที่เก็บข้อมูลและซอฟต์แวร์โซเชียล ฯลฯ เลเยอร์พื้นฐานและเลเยอร์แอปพลิเคชันส่งเสริมความเจริญรุ่งเรืองของระบบนิเวศ Web3 แต่ยังนำความเสี่ยงด้านความปลอดภัยมาสู่ Web3 อีกด้วย ระบบนิเวศบริการเป็นบุคคลที่สามในอุตสาหกรรม Web3 ซึ่งสื่อ สถาบันบ่มเพาะการศึกษาและการลงทุนให้ความช่วยเหลือแก่อุตสาหกรรม และองค์กรที่ให้บริการด้านความปลอดภัย เช่น Zero Time Technology เป็นส่วนสำคัญในการปกป้องความปลอดภัยของ Web3

ณ เดือนธันวาคม 2022 ตามสถิติจาก coinmarketcap มูลค่าตลาดรวมของ cryptocurrencies ในอุตสาหกรรม Web3 ทั่วโลกอยู่ที่จุดสูงสุดที่ 2.4 ล้านล้านเหรียญสหรัฐ ได้รับผลกระทบจากเหตุการณ์พายุฝนฟ้าคะนองของอุตสาหกรรม เมื่อเทียบกับมูลค่าตลาดรวมสูงสุดของปีที่แล้วที่ 2.97 ล้านล้านเหรียญสหรัฐ ปีนี้ลดลง แม้ว่ามูลค่าตลาดรวมจะผันผวน แต่ขนาดสินทรัพย์โดยรวมก็ขยายตัวอย่างต่อเนื่อง เนื่องจากนวัตกรรมทางอุตสาหกรรมที่ก้าวไปอย่างรวดเร็ว ความตระหนักด้านความปลอดภัยที่อ่อนแอของผู้ใช้ การควบคุมดูแลที่ไม่ได้รับการปรับปรุง และปัญหาด้านความปลอดภัยที่โดดเด่น Web3 จึงกลายเป็น "เครื่องเงินสด" สำหรับแฮ็กเกอร์

ตามสถิติจาก Zero Hour Technology จะมีเหตุการณ์ด้านความปลอดภัย 306 ครั้งในปี 2565 โดยมีมูลค่าความเสียหายสะสม 10.1 พันล้านเหรียญสหรัฐ เมื่อเทียบกับปี 2021 มีเหตุการณ์ด้านความปลอดภัย Web3 ใหม่ 64 เหตุการณ์ในปีนี้ เพิ่มขึ้น 26% เมื่อเทียบเป็นรายปี ในบรรดาเหตุการณ์เหล่านี้ มีเหตุการณ์ด้านความปลอดภัย 136 เหตุการณ์ที่เกิดขึ้นใน 6 เส้นทางหลักของเครือข่ายสาธารณะ สะพานข้ามโซ่ กระเป๋าเงิน การแลกเปลี่ยน NFT และ DeFi ส่งผลให้เกิดการสูญเสียมากกว่า 4.021 พันล้านดอลลาร์สหรัฐ

นอกเหนือจากเส้นทางหลัก 6 แห่งข้างต้น ยังมีเหตุการณ์ด้านความปลอดภัยอื่นๆ อีกรวม 170 เหตุการณ์ โดยมีมูลค่าความเสียหาย 6.079 พันล้านดอลลาร์สหรัฐ ตัวอย่างเช่น ช่องที่เกิดขึ้นใหม่ เช่น GameFi และ DAO กลายเป็นเป้าหมายของแฮ็กเกอร์และการฉ้อโกงและการหลบหนี เหตุการณ์เกิดขึ้นทีละอย่าง ด้วยยักษ์ใหญ่หลายตัวที่เข้าสู่ metaverse และ NFT ขนาดของสินทรัพย์ในห่วงโซ่จะยังคงเติบโตต่อไปในอนาคต และจำนวนการละเมิดความปลอดภัยของเครือข่าย Web3 อาจเพิ่มสูงขึ้นอย่างต่อเนื่อง

ตามสถิติของ Zero Hour Technology ในปี 2022 ในหกแนวทางหลักของระบบนิเวศ Web3 ทั่วโลก: เหตุการณ์ด้านความปลอดภัย 10 เหตุการณ์เกิดขึ้นบนเครือข่ายสาธารณะโดยมีความสูญเสียรวมประมาณ 157 ล้านดอลลาร์สหรัฐ เหตุการณ์ด้านความปลอดภัย 14 เหตุการณ์เกิดขึ้นที่ข้าม -chain bridge มีมูลค่าความเสียหายรวม 1.338 พันล้านดอลลาร์สหรัฐ มีเหตุการณ์ด้านความปลอดภัย 19 ครั้ง มูลค่าความเสียหายรวม 1.192 พันล้านดอลลาร์สหรัฐ เหตุการณ์ด้านความปลอดภัย 25 ครั้งในกระเป๋าเงิน มูลค่าความเสียหายรวม 693 ล้านดอลลาร์สหรัฐ เหตุการณ์ด้านความปลอดภัย 25 ครั้งใน DeFi โดยมีมูลค่าความเสียหายรวม 593 ล้านเหรียญสหรัฐ เหตุการณ์ด้านความปลอดภัย 44 รายการใน NFT มีมูลค่าความเสียหายกว่า 42.56 ล้านเหรียญสหรัฐ

เมื่อพิจารณาจากจำนวนเหตุการณ์ด้านความปลอดภัยบนแทร็กหลัก NFT มีเหตุการณ์ด้านความปลอดภัยมากที่สุด ซึ่งแยกไม่ออกจากการกลายเป็นแทร็กยอดนิยมที่อุตสาหกรรมต้องการในปี 2565 ในทางกลับกัน เนื่องจากจำนวนผู้คนที่เข้าสู่อุตสาหกรรม Web3 เพิ่มขึ้น กระเป๋าเงินและ DeFi จึงกลายเป็นพื้นที่ที่ได้รับผลกระทบหนักที่สุดสำหรับเหตุการณ์ด้านความปลอดภัย ในแง่ของปริมาณการสูญเสีย สะพานข้ามโซ่อยู่ในอันดับที่หนึ่งและได้รับความเสียหายมากที่สุด

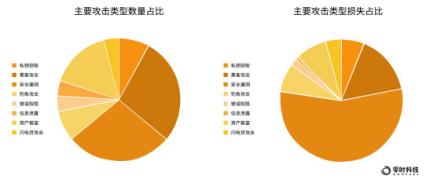

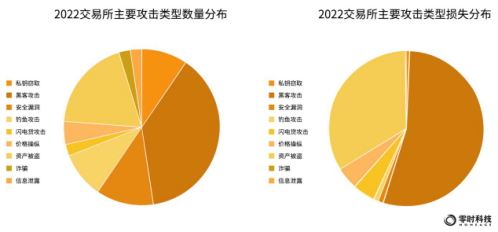

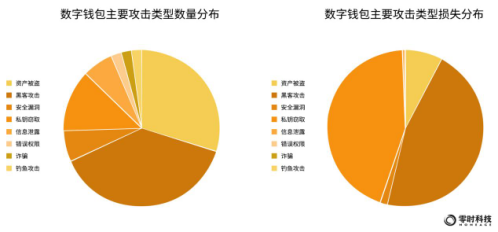

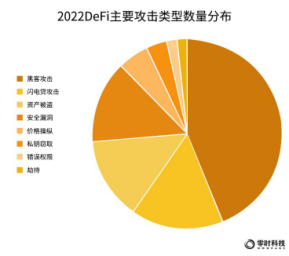

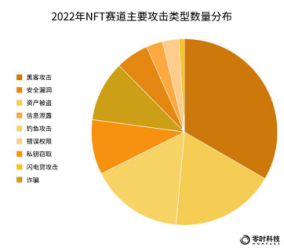

ในปี 2565 จากมุมมองของจำนวนเหตุการณ์ด้านความปลอดภัยที่เกิดขึ้นบน Web3 ทั่วโลก ประเภทการโจมตีทั่วไป 5 อันดับแรก ได้แก่ การโจมตีของแฮ็กเกอร์คิดเป็น 37% การโจรกรรมทรัพย์สินคิดเป็น 19% การละเมิดความปลอดภัยคิดเป็น 13%; การขโมยคีย์ส่วนตัวคิดเป็น 9% การโจมตีแบบฟิชชิง 7%

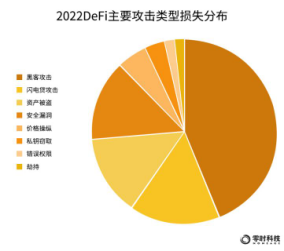

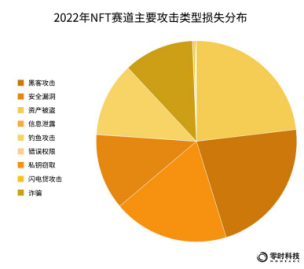

ในแง่ของปริมาณการสูญเสีย ประเภทการโจมตีทั่วไป 5 อันดับแรกของเหตุการณ์ความปลอดภัย Web3 ทั่วโลก ได้แก่ การขโมยทรัพย์สิน สูญเสีย 5.581 พันล้านดอลลาร์สหรัฐ การแฮ็ก สูญเสีย 3.029 พันล้านดอลลาร์สหรัฐ การขโมยคีย์ส่วนตัว สูญเสีย 1.25 พันล้านเหรียญสหรัฐ ปั่นราคา ขาดทุน 232 ล้านเหรียญสหรัฐ โจมตีสินเชื่อแฟลช ขาดทุน 137 ล้านเหรียญสหรัฐ

เป็นที่น่าสังเกตว่าเหตุการณ์ด้านความปลอดภัยจำนวนมากที่เกิดขึ้นในปี 2565 จะไม่ถูกโจมตีเพียงประเภทเดียว และบางเหตุการณ์อาจเกี่ยวข้องกับการขโมยทรัพย์สิน การขโมยคีย์ส่วนตัว การแฮ็ก การรั่วไหลของคีย์ส่วนตัว และการละเมิดความปลอดภัยพร้อมกัน

หมายเหตุ: ประเภทการโจมตีหลักมีคำอธิบายดังนี้

ทรัพย์สินที่ถูกขโมย: สกุลเงินเสมือนจริงที่ถูกขโมย, แพลตฟอร์มที่ถูกขโมย

การแฮ็ก: แฮ็กเกอร์และการโจมตีประเภทอื่นๆ

การรั่วไหลของข้อมูล: การรั่วไหลของคีย์ส่วนตัว ฯลฯ

ช่องโหว่ด้านความปลอดภัย: ช่องโหว่สัญญา, ช่องโหว่การทำงาน

สิทธิ์ผิด: การตั้งค่าสิทธิ์ระบบผิด สิทธิ์สัญญาผิด ฯลฯ

การโจมตีด้วยฟิชชิง: ฟิชชิ่ง

การจัดการราคา: การจัดการราคา

จากข้อมูลการตรวจสอบของแพลตฟอร์มข่าวกรองด้านความปลอดภัยบล็อกเชนของ Zero Hour Technology เหตุการณ์ด้านความปลอดภัยทั่วไปที่มีการสูญเสียมากกว่า 100 ล้านดอลลาร์สหรัฐในปี 2565 จะมีมูลค่ารวม 2.845 พันล้านดอลลาร์สหรัฐ คิดเป็น 28% ของการสูญเสียทั้งหมดในปี 2565

2. นโยบายการกำกับดูแล Web3 สากล

ในปี 2565 Internet Web3 ยุคหน้าที่ใช้บล็อกเชนจะนำการเติบโตสู่จุดสูงสุด เมื่อเผชิญกับอุตสาหกรรมเกิดใหม่ที่มีลักษณะเฉพาะของเทคโนโลยีทางการเงิน รัฐบาลและหน่วยงานกำกับดูแลทั่วโลกต่างให้ความสนใจอย่างใกล้ชิด Web3 มีฟิลด์แอปพลิเคชันที่หลากหลาย การเผยแพร่และการทำงานร่วมกันทั่วโลก และเนื้อหาทางเทคนิคระดับสูง นอกจากนี้ ทิศทางการพัฒนาของอุตสาหกรรม Web3 และคำจำกัดความของสินทรัพย์ดิจิทัลโดยประเทศต่างๆ และหน่วยงานกำกับดูแลภายในของพวกเขานั้นไม่เหมือนกัน ความท้าทายอย่างมากในการกำกับดูแลทางการเงินทั่วโลก ในปี 2565 อาชญากรรมทางการเงิน การโจมตีของแฮ็กเกอร์ การฉ้อโกงและการขู่กรรโชก และการฟอกเงินจะเกิดขึ้นบ่อยครั้ง ด้วยจำนวนเงินมหาศาล การสูญเสียร้ายแรง และผลกระทบในวงกว้าง เพื่อให้มั่นใจถึงความปลอดภัยและการปฏิบัติตามข้อกำหนดของ Web3 ประเทศต่างๆ ได้แนะนำนโยบายการกำกับดูแล

จากมุมมองของนโยบายการกำกับดูแลโดยรวมเกี่ยวกับ Web3 การคุ้มครองนักลงทุนและการต่อต้านการฟอกเงิน (AML) เป็นฉันทามติระดับโลก และการยอมรับและการกำกับดูแลการแลกเปลี่ยนสกุลเงินดิจิทัลนั้นแตกต่างกันอย่างมากในแต่ละประเทศ สมาชิกสภาคองเกรสแห่งสหรัฐอเมริกาเสนอให้ "รับรองว่า Web3 จะเกิดขึ้นในสหรัฐอเมริกา" ซึ่งเป็นการเร่งสร้างนวัตกรรมด้านกฎระเบียบ นโยบายของประเทศในสหภาพยุโรปค่อนข้างชัดเจนและกระตือรือร้น ญี่ปุ่น สิงคโปร์ และเกาหลีใต้ได้รับผลกระทบจากพายุฝนฟ้าคะนองในปี 2565 และ การกำกับดูแลของพวกเขาเข้มงวดขึ้น จีนแผ่นดินใหญ่ยังคงสนับสนุนการประยุกต์ใช้เทคโนโลยีบล็อกเชน ห้ามสถาบันการเงินและองค์กรการชำระเงินเข้าร่วมในการทำธุรกรรมสกุลเงินเสมือนและการระดมทุนที่ผิดกฎหมายอย่างเคร่งครัด และเพิ่มการปราบปรามอาชญากรรมสกุลเงินดิจิทัล ฮ่องกง จีนสนับสนุนอย่างเต็มที่ในการพัฒนาสินทรัพย์เสมือนจริงและใช้ระบบใบอนุญาต สหรัฐอาหรับเอมิเรตส์เป็นประเทศที่มีการใช้งานมากที่สุดในโลก โดยยอมรับสินทรัพย์สกุลเงินที่เข้ารหัส สำหรับฟิลด์ NFT, สกุลเงินที่เสถียร, DeFi, ข้อตกลงสินทรัพย์ และ DAO โลกกำลังอยู่ในสถานะของการสำรวจด้านกฎระเบียบ

3. สภาพที่เป็นอยู่ของความปลอดภัยในระบบนิเวศของ Web3 ในปี 2565

Web3 เป็นอุตสาหกรรมที่ค่อนข้างพิเศษ คุณลักษณะที่โดดเด่นที่สุดคือการจัดการสินทรัพย์ดิจิทัลที่เข้ารหัสจำนวนมาก สินทรัพย์นับสิบล้านทั้งหมดถูกจัดเก็บไว้ในห่วงโซ่ และมีการยืนยันสิทธิ์ผ่านคีย์ส่วนตัวเฉพาะ ใครเป็นเจ้าของความเป็นส่วนตัวนี้ ที่สำคัญใครคือเจ้าของสินทรัพย์ หากแอปพลิเคชันหรือโปรโตคอลในระบบนิเวศถูกแฮ็ก อาจทำให้เกิดการสูญเสียครั้งใหญ่ได้ ด้วยการพัฒนาอย่างรวดเร็วของระบบนิเวศ วิธีการโจมตีและวิธีการฉ้อโกงใหม่ๆ มากมายจึงเกิดขึ้นอย่างไม่มีที่สิ้นสุด และอุตสาหกรรมทั้งหมดก็กำลังก้าวหน้าในเกมบนขอบของการรักษาความปลอดภัย ทีมรักษาความปลอดภัยของ Zero Hour Technology ได้สังเกตและนับประเภทของการโจมตีที่มีอยู่ใน Web3 ในปัจจุบัน การโจมตีประเภทต่อไปนี้ส่วนใหญ่เป็นภัยคุกคามต่อความปลอดภัยของ Web3: การโจมตี APT, ฟิชชิ่งวิศวกรรมสังคม, การโจมตีห่วงโซ่อุปทาน, การโจมตีเงินกู้แฟลช การโจมตีด้วยสัญญาอัจฉริยะ และการโจมตีช่องโหว่ด้านเว็บไซต์ ช่องโหว่แบบ Zero-day (0 วัน) การฉ้อโกงทางไซเบอร์

ต่อไป เราจะวิเคราะห์ความปลอดภัยในระบบนิเวศของ Web3 ในปี 2022 จากมุมมองของโครงสร้างพื้นฐานของเครือข่ายสาธารณะ สะพานข้ามโซ่ แอปฝั่งแอปพลิเคชัน และ DAPP: แพลตฟอร์มการซื้อขาย กระเป๋าเงิน DeFi NFT การต่อต้านการฟอกเงินในศูนย์กำกับดูแล และ การศึกษาด้านความปลอดภัยของ web3 สถานะที่เป็นอยู่ การตีความเหตุการณ์การโจมตี และคำแนะนำสำหรับมาตรการรักษาความปลอดภัยที่สอดคล้องกันสำหรับระบบนิเวศน์แต่ละแห่ง

1. ห่วงโซ่สาธารณะ - สัดส่วนหลักของความปลอดภัยทางระบบนิเวศของ Web3

ห่วงโซ่สาธารณะเป็นโครงสร้างพื้นฐานของอุตสาหกรรม Web3 ซึ่งมีโปรโตคอล แอปพลิเคชัน และการบัญชีสินทรัพย์ของอุตสาหกรรมทั้งหมด ด้วยความต้องการที่แข็งแกร่งของอุตสาหกรรมสำหรับประสิทธิภาพของห่วงโซ่สาธารณะ การทำงานร่วมกัน ความเข้ากันได้ และการขยายตัว การพัฒนาหลายห่วงโซ่ได้แสดงให้เห็นถึงโมเมนตัมที่แข็งแกร่ง และปัญหาด้านความปลอดภัยโดยเร่งด่วน

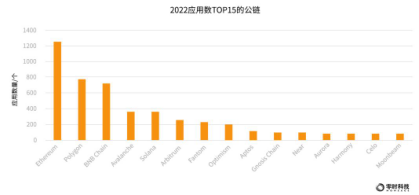

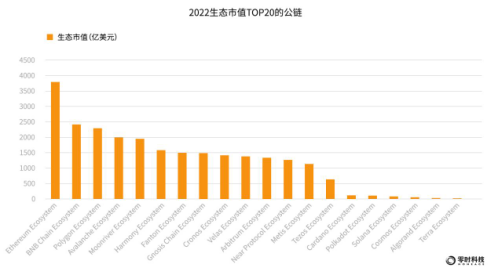

ตามสถิติที่ไม่สมบูรณ์ของ Zero Hour Technology ณ เดือนธันวาคม 2022 ปัจจุบันมีเครือข่ายสาธารณะ 152 แห่ง ในแง่ของจำนวนแอปพลิเคชันเชิงนิเวศของห่วงโซ่สาธารณะ ตามข้อมูลรูทดาต้า Ethereum มีแอปพลิเคชัน 1,275 รายการ Polygon มีแอปพลิเคชัน 767 รายการ และ BNB Chian มีแอปพลิเคชัน 704 รายการ ซึ่งอยู่ในสามอันดับแรก ตามมาด้วยเครือข่ายสาธารณะใหม่ๆ เช่น Avalanche, Solana และอนุญาโตตุลาการ หลังจากนั้น ก็มีแนวโน้มเติบโตอย่างรวดเร็ว

ในแง่ของมูลค่าตลาดของระบบนิเวศของห่วงโซ่สาธารณะ จากข้อมูลของ coingecko พบว่าระบบนิเวศของ Ethereum, BNB Chain และ Polygon อยู่ในสามอันดับแรกด้วยมูลค่า 383 พันล้านเหรียญสหรัฐ 236.6 พันล้านเหรียญสหรัฐ และ 219.2 พันล้านเหรียญสหรัฐตามลำดับ ในปัจจุบัน มูลค่าตลาดรวมของระบบนิเวศน์ของห่วงโซ่สาธารณะมีมูลค่าเกิน 1 ล้านล้านดอลลาร์สหรัฐ การล่อลวงของเงินทุนจำนวนมากเช่นนี้ทำให้แฮ็กเกอร์จ้องมองที่สิ่งนี้

ณ เดือนธันวาคม 2565 ตามสถิติของ Zero Hour Technology มีเหตุการณ์ด้านความปลอดภัยเกิดขึ้น 10 ครั้งบนเครือข่ายสาธารณะ และการสูญเสียทรัพย์สินสะสมเกินกว่า 157 ล้านดอลลาร์สหรัฐ

จากมุมมองของปริมาณ ประเภทการโจมตีของเครือข่ายสาธารณะส่วนใหญ่ได้แก่: การโจมตีของแฮ็กเกอร์ การละเมิดความปลอดภัย การโจรกรรมทรัพย์สิน การโจมตีแบบฟิชชิ่ง และการโจรกรรมคีย์ส่วนตัว และสัดส่วนที่สอดคล้องกันคือ: 28%, 28%, 16%, 8%, 8% . ในแง่ของจำนวนการสูญเสีย การละเมิดความปลอดภัยทำให้เกิดการสูญเสียสูงสุดที่ 147 ล้านดอลลาร์ คิดเป็น 55% การโจมตีด้วยการแฮ็กเป็นอันดับสองที่ 42 ล้านดอลลาร์ คิดเป็น 16% (หมายเหตุ: บางโครงการอาจมีการโจมตีหลายประเภท)

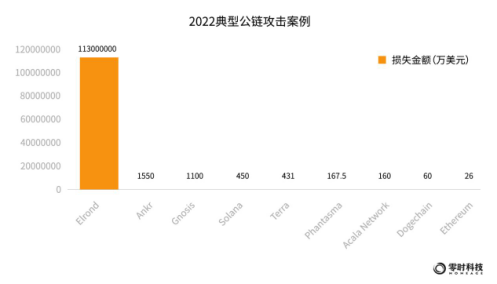

ตามข้อมูลการตรวจสอบของแพลตฟอร์มข่าวกรองความปลอดภัยบล็อคเชนของ Zero Hour Technology ตัวเลขต่อไปนี้แสดงกรณีทั่วไปของการโจมตีเชนสาธารณะในปี 2565:

ความเสี่ยงด้านความปลอดภัยของเครือข่ายสาธารณะและข้อเสนอแนะมาตรการ

1 )จากการวิเคราะห์ของทีมรักษาความปลอดภัยของ Zero Hour Technology ความเสี่ยงด้านความปลอดภัยของเครือข่ายสาธารณะส่วนใหญ่มาจากสามประเด็นต่อไปนี้:ความซับซ้อนทางเทคนิค:

2 )มันเกี่ยวข้องกับด้านเทคนิคมากมายและความเสี่ยงด้านความปลอดภัยมากมายความไม่แน่นอนของผู้พัฒนา:

3 )โค้ดนี้เขียนโดยนักพัฒนา และหลีกเลี่ยงไม่ได้ที่จะเกิดช่องโหว่ในกระบวนการนี้ความโปร่งใสของช่องโหว่โอเพ่นซอร์ส:

รหัสลูกโซ่สาธารณะเป็นแบบโอเพ่นซอร์ส ทำให้แฮ็กเกอร์สามารถหาช่องโหว่ได้ง่ายขึ้น

ทีมรักษาความปลอดภัยของ Zero Hour Technology มีคำแนะนำสามข้อต่อไปนี้สำหรับการรักษาความปลอดภัยของเครือข่ายสาธารณะ:

1) ก่อนที่ mainnet จะออนไลน์ จะต้องมีการสร้างกลไกการรักษาความปลอดภัยที่สมบูรณ์สำหรับแต่ละจุดเสี่ยงของเครือข่ายสาธารณะ:

ในแง่ของ P2P และ RPC คุณต้องใส่ใจกับการโจมตีแบบไฮแจ็ค การโจมตีแบบปฏิเสธบริการ ข้อผิดพลาดในการกำหนดค่าสิทธิ์ ฯลฯ

ในแง่ของอัลกอริทึมที่สอดคล้องกันและการเข้ารหัส จำเป็นต้องให้ความสนใจกับการโจมตี 51% การโจมตีแบบขยายความยาว ฯลฯ

ในแง่ของความปลอดภัยในการทำธุรกรรม จำเป็นต้องให้ความสนใจกับการโจมตีแบบเติมเงินปลอม การโจมตีซ้ำการทำธุรกรรม ประตูหลังที่เป็นอันตราย ฯลฯ

ในแง่ของความปลอดภัยของกระเป๋าเงิน จำเป็นต้องให้ความสนใจกับการจัดการความปลอดภัยของคีย์ส่วนตัว การตรวจสอบความปลอดภัยของทรัพย์สิน การควบคุมความเสี่ยงด้านความปลอดภัยของการทำธุรกรรม ฯลฯ

ในแง่ของพนักงานที่เกี่ยวข้องของโครงการเครือข่ายสาธารณะ พวกเขาจำเป็นต้องมีความรู้สึกที่ดีเกี่ยวกับความปลอดภัย ความปลอดภัยของสำนักงาน ความปลอดภัยในการพัฒนา และสามัญสำนึกอื่นๆ

2) ดำเนินการตรวจสอบซอร์สโค้ดและสัญญาอัจฉริยะเพื่อให้แน่ใจว่าอุดช่องโหว่ตามหลักการและชัดเจน:

การตรวจสอบซอร์สโค้ดอาจเป็นโค้ดแบบเต็มหรือโมดูลบางส่วนก็ได้ ทีมรักษาความปลอดภัยของ Zero Hour Technology มีมาตรฐานการทดสอบความปลอดภัยของเครือข่ายสาธารณะครบชุด ใช้กลยุทธ์ของคู่มือ + เครื่องมือเพื่อทดสอบความปลอดภัยของโค้ดเป้าหมาย ใช้โอเพ่นซอร์สหรือเครื่องสแกนโค้ดเชิงพาณิชย์เพื่อตรวจสอบคุณภาพของโค้ด รวมการรักษาความปลอดภัยด้วยตนเอง การตรวจสอบและการตรวจสอบช่องโหว่ด้านความปลอดภัย รองรับภาษายอดนิยมทั้งหมด เช่น C/C++/C#/Golang/Rust/Java/Nodejs/Python

3) หลังจาก mainnet ออนไลน์ การตรวจสอบความปลอดภัยตามเวลาจริงจะดำเนินการเพื่อเตือนความเสี่ยงของระบบ

4) หลังจากเหตุการณ์การแฮ็กเกิดขึ้น ให้วิเคราะห์แหล่งที่มาอย่างทันท่วงทีผ่านการตรวจสอบย้อนกลับเพื่อค้นหาปัญหาและลดความเป็นไปได้ของการโจมตีในอนาคต ติดตามแหล่งที่มาอย่างรวดเร็วและตรวจสอบการไหลของการสูญเสีย และกู้คืนทรัพย์สินให้ได้มากที่สุด

2. สะพานข้ามโซ่ - เครื่องเงินสดใหม่สำหรับแฮ็กเกอร์

สะพานข้ามโซ่หรือที่เรียกว่าสะพานบล็อกเชน เชื่อมต่อสองบล็อกเชนและอนุญาตให้ผู้ใช้ส่ง cryptocurrencies จากโซ่หนึ่งไปยังอีกโซ่หนึ่ง สะพานข้ามสายช่วยให้สามารถดำเนินการข้ามสายของกองทุนได้โดยการเปิดใช้งานการโอนโทเค็น สัญญาอัจฉริยะและการแลกเปลี่ยนข้อมูล และข้อเสนอแนะและคำแนะนำอื่น ๆ ระหว่างสองแพลตฟอร์มอิสระ

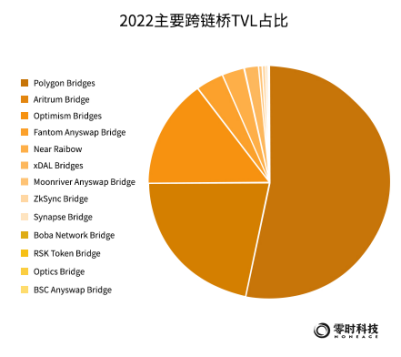

ณ เดือนธันวาคม 2022 ตามสถิติจาก Dune Analytics มูลค่ารวมที่ถูกล็อก (TVL) ของสะพานข้ามสายหลักใน Ethereum อยู่ที่ประมาณ 5.56 พันล้านดอลลาร์สหรัฐ TVL ที่สูงที่สุดในปัจจุบันคือ Polygon Bridges ที่ 2.949 พันล้านดอลลาร์ ตามมาด้วย Aritrum Bridge ที่ 1.206 พันล้านดอลลาร์ และ Optimism Bridges ที่ 834 ล้านดอลลาร์

ด้วยการเติบโตของ blockchain และโปรแกรมบน chain จึงมีความจำเป็นเร่งด่วนสำหรับการแปลงกองทุนแบบ multi-chain คุณสมบัติการทำงานร่วมกันของ cross-chain bridge ช่วยให้แต่ละ blockchain สามารถแสดงศักยภาพการทำงานร่วมกันได้มากขึ้น มีประตูอีกบาน เนื่องจากลักษณะของการถ่ายโอนสินทรัพย์ข้ามสะพาน เมื่อมีปัญหาในกระบวนการล็อค หล่อ ทำลาย และปลดล็อค มันจะคุกคามความปลอดภัยของทรัพย์สินของผู้ใช้ การดำเนินการโอนเงินข้ามสายโซ่ที่ดูเหมือนไม่ซับซ้อน แต่ในโครงการข้ามสายโซ่หลายโครงการ ช่องโหว่ด้านความปลอดภัยได้เกิดขึ้นในขั้นตอนที่แตกต่างกัน

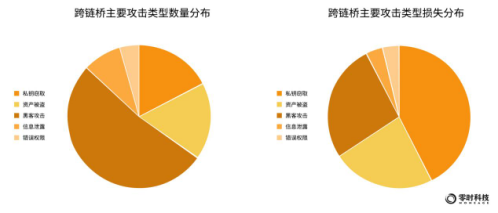

ตามสถิติของ Zero Hour Technology ณ เดือนธันวาคม มีเหตุการณ์ด้านความปลอดภัย 14 เหตุการณ์เนื่องจากการโจมตีบนสะพานข้ามโซ่ และการสูญเสียทรัพย์สินสะสมอยู่ที่ 1.338 พันล้านดอลลาร์สหรัฐ

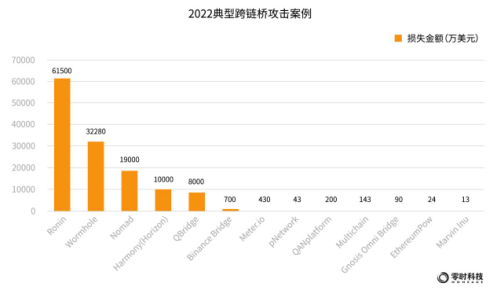

ในปี 2565 สะพานข้ามโซ่ 5 อันดับแรกที่มีการสูญเสียจากเหตุการณ์ด้านความปลอดภัย ได้แก่ Ronin, Wormhole, Nomad, Harmony (Horizon) และ QBridge โดยมีมูลค่าความเสียหาย 615 ล้านดอลลาร์สหรัฐ 320 ล้านดอลลาร์สหรัฐ 190 ล้านดอลลาร์สหรัฐ 100 ล้านดอลลาร์สหรัฐ และ 8,000 เหรียญสหรัฐ หนึ่งหมื่นเหรียญสหรัฐ

รูปต่อไปนี้แสดงกรณีการโจมตีสะพานข้ามโซ่โดยทั่วไปในปี 2565:

ข้อความ

ความเสี่ยงด้านความปลอดภัยของสะพานข้ามโซ่และข้อเสนอแนะมาตรการ

ทีมรักษาความปลอดภัยของ Zero Hour Technology ได้เรียนรู้จากการโจมตีหลายครั้งบนสะพาน cross-chain ว่ามีการโจมตีหลายครั้งก่อน cross-chain และที่ลายเซ็น และมีเหตุการณ์ที่ถูกขโมยซึ่งเกิดจากความประมาทเลินเล่อของทางการ สำหรับโครงการข้ามสายโซ่และการรักษาความปลอดภัยของสัญญาโครงการที่มากขึ้นเรื่อยๆ เทคโนโลยี Zero Time ให้มาตรการรักษาความปลอดภัยดังต่อไปนี้:

1) ดำเนินการตรวจสอบความปลอดภัยในสัญญาก่อนที่โครงการจะออนไลน์

2) อินเทอร์เฟซการโทรสัญญาจำเป็นต้องได้รับการตรวจสอบอย่างเข้มงวดเพื่อความเหมาะสม

3) เมื่อมีการอัปเดตเวอร์ชัน จำเป็นต้องประเมินอินเทอร์เฟซที่เกี่ยวข้องและความปลอดภัยของลายเซ็นอีกครั้ง

4) ต้องมีการตรวจสอบผู้ลงนามข้ามสายโซ่อย่างเข้มงวดเพื่อให้แน่ใจว่าลายเซ็นจะไม่ถูกควบคุมโดยบุคคลที่ไม่ประสงค์ดี

3. แพลตฟอร์มการซื้อขาย - แหล่งที่มาของการล่อลวงขนาดใหญ่

แพลตฟอร์มการซื้อขายของ Web3 หรือที่เรียกว่าการแลกเปลี่ยนสกุลเงินดิจิทัลหรือการแลกเปลี่ยนสกุลเงินดิจิทัล เป็นส่วนสำคัญของอุตสาหกรรมบล็อกเชน โดยให้บริการสำหรับธุรกรรมระหว่างสกุลเงินดิจิทัลต่างๆ สกุลเงินดิจิทัลและการประกวดราคาทางกฎหมาย และยังเป็นการกำหนดราคาสกุลเงินดิจิทัลและหลัก สถานที่หมุนเวียน

ตามข้อมูลของ coingecko ณ เดือนธันวาคม 2022 มีการแลกเปลี่ยนสกุลเงินดิจิทัล 717 รายการ รวมถึงการแลกเปลี่ยนแบบรวมศูนย์ 553 รายการที่มีปริมาณธุรกรรมรวม 24 ชั่วโมงที่ 54 พันล้านดอลลาร์สหรัฐ การแลกเปลี่ยนแบบกระจายอำนาจ 100 รายการที่มีปริมาณธุรกรรมรวม 24 ชั่วโมง ปริมาณการซื้อขายคือ 1.7 พันล้านดอลลาร์สหรัฐ มีการแลกเปลี่ยนอนุพันธ์ 64 รายการ และปริมาณการซื้อขาย 24 ชั่วโมงอยู่ที่ 1.78 ล้านล้านดอลลาร์สหรัฐ

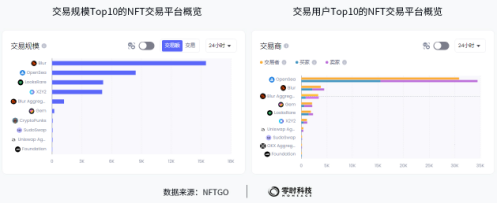

ในฐานะแพลตฟอร์มการซื้อขาย NFT ที่ใหญ่ที่สุดในโลก Opensea มีปริมาณธุรกรรมสูงสุดในเดือนมกราคม โดยเกิน 4.85 พันล้านดอลลาร์สหรัฐ เนื่องจากสภาวะตลาด Opensea จึงตกลงกลับมาในเดือนธันวาคมโดยมีปริมาณธุรกรรมประมาณ 138 ล้านดอลลาร์สหรัฐ (สำหรับข้อมูลเพิ่มเติมเกี่ยวกับแพลตฟอร์มการซื้อขาย NFT โปรดดู 2.6)

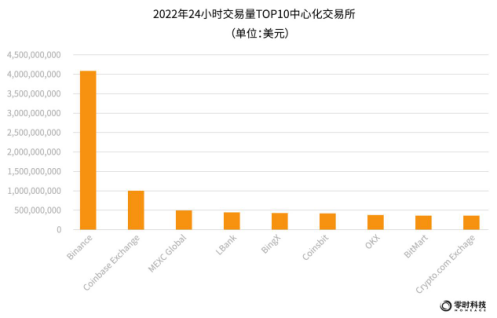

ข้อมูลแสดงให้เห็นว่าการแลกเปลี่ยน 10 อันดับแรกตามปริมาณการซื้อขาย 24 ชั่วโมง ได้แก่: Binance, Coinbase Exchange, MEXC Global, LBank, BingX, Coinsbit, OKX, BitMart, Crypto.com Exchange ในหมู่พวกเขา Binance เป็นอันดับแรกด้วยปริมาณการซื้อขาย 4.148 พันล้านใน 24

การแลกเปลี่ยนแบบกระจายศูนย์ 10 อันดับแรกตามปริมาณการซื้อขาย ได้แก่: Uniswap (V3), Curve, Balancer (V2), Uniswap (V2), PancakeSwap, DODO, Sushiswap, Uniswap (Ploygon), Uniswap (Arbitrum One), Apex Pro ซึ่งรวมถึง Uniswap ครองสิบอันดับแรกด้วยตัวเอง

ในปี 2022 Huobi ถูกซื้อกิจการ FTX ล้มละลายในการเผชิญหน้ากับ Binance จากนั้น Binance ก็ถูกเปิดเผยว่าอยู่ภายใต้การสอบสวนทางอาญาโดยกระทรวงยุติธรรมของสหรัฐอเมริกาเป็นเวลา 4 ปี และการแลกเปลี่ยนสกุลเงินดิจิตอลก็อยู่ในจุดสูงสุดของกฎระเบียบ การแลกเปลี่ยน Cryptocurrency รวบรวมสินทรัพย์ที่เข้ารหัสจากทั่วทุกมุมโลก ภายใต้อิทธิพลของตลาดขนาดใหญ่ ไม่ว่าจะเป็นวิกฤตด้านความปลอดภัยหรือวิกฤตสภาพคล่อง มันส่งผลกระทบต่อร่างกายทั้งหมด และยังส่งผลกระทบต่อตลาดกระทิงและหมีของตลาดการเข้ารหัสทั้งหมด

ตามสถิติของ Zero Hour Technology ในปี 2022 จะมีเหตุการณ์ด้านความปลอดภัย 19 ครั้งในการแลกเปลี่ยนสกุลเงินดิจิทัล และการสูญเสียสินทรัพย์สะสมจะเกิน 1.192 พันล้านดอลลาร์สหรัฐ

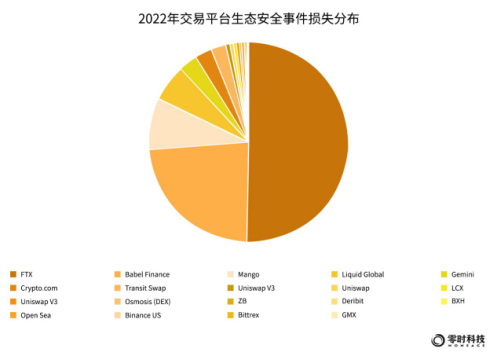

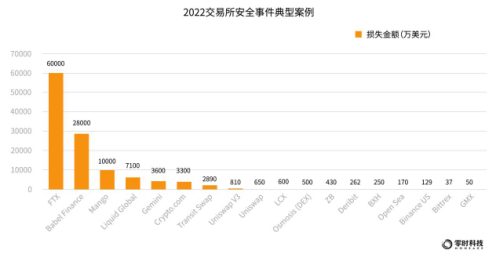

ตามสถิติของแพลตฟอร์มข่าวกรองภัยคุกคามด้านความปลอดภัยบล็อกเชนของ Zero Hour Technology ในปี 2565 แพลตฟอร์มการซื้อขาย 6 อันดับแรกที่มีการสูญเสียจากเหตุการณ์ด้านความปลอดภัย ได้แก่ FTX, Babel Finance, Mango, Liquid Global, Crypto.com และขาดทุนจำนวน 600 ล้านดอลลาร์สหรัฐ ดอลลาร์ตามลำดับ 280 ล้านดอลลาร์ 100 ล้านดอลลาร์ 71 ล้านดอลลาร์ 36 ล้านดอลลาร์ และ 33 ล้านดอลลาร์

เมื่อพิจารณาถึงการกระจายความสูญเสียจากเหตุการณ์ด้านความปลอดภัยในแต่ละแพลตฟอร์มการซื้อขาย FTX คิดเป็น 50% Babel Finance คิดเป็น 24% และ Mango คิดเป็น 8% ซึ่งอยู่ในสามอันดับแรก

ตามสถิติของ Zero Hour Technology จากมุมมองของจำนวนเหตุการณ์ด้านความปลอดภัย ประเภทของการโจมตีบนแพลตฟอร์มการซื้อขายส่วนใหญ่เป็นการโจมตีของแฮ็กเกอร์ การโจรกรรมทรัพย์สิน การละเมิดความปลอดภัย การโจมตีแบบฟิชชิ่ง และการโจรกรรมคีย์ส่วนตัว คิดเป็น 38% 19%, 12% และ 10%, 10% จากมุมมองของการกระจายจำนวนการสูญเสีย การโจมตีของแฮ็กเกอร์คิดเป็น 54% ซึ่งเป็นประเภทหลักของเหตุการณ์ด้านความปลอดภัย การขโมยทรัพย์สินคิดเป็น 33% การควบคุมราคาและการโจมตีสินเชื่อแฟลชคิดเป็น 5% ตามลำดับ

รูปต่อไปนี้แสดงกรณีทั่วไปของเหตุการณ์ด้านความปลอดภัยของการแลกเปลี่ยนในปี 2022:

คำแนะนำมาตรการและความเสี่ยงด้านความปลอดภัยของแพลตฟอร์มการซื้อขาย

จากการตรวจสอบเหตุการณ์ด้านความปลอดภัยของการแลกเปลี่ยนทั้งหมดในอดีต ทีมรักษาความปลอดภัยของ Zero Hour Technology เชื่อว่าจากมุมมองของโครงสร้างความปลอดภัยโดยรวมของแพลตฟอร์มการซื้อขาย ความเสี่ยงด้านความปลอดภัยที่แพลตฟอร์มการซื้อขายเผชิญส่วนใหญ่ประกอบด้วย: การพัฒนา การกำหนดค่าเซิร์ฟเวอร์ การดำเนินการ และการบำรุงรักษา การรับรู้ความปลอดภัยของทีม บุคลากรภายใน ความเสี่ยงด้านตลาดและห่วงโซ่อุปทาน ทีมรักษาความปลอดภัยของ Zero Hour Technology เคยเผยแพร่ "Blockchain Security Introduction and Practical Combat" ซึ่งทำการวิเคราะห์อย่างละเอียดและครอบคลุมเกี่ยวกับประเด็นด้านความปลอดภัยของแพลตฟอร์มการซื้อขายสกุลเงินดิจิทัล ประกอบด้วยขั้นตอนของการทดสอบการเจาะระบบ เช่น การรวบรวมข้อมูล วิศวกรรมสังคม เป็นต้น และยังแนะนำพื้นผิวการโจมตีต่างๆ เช่น ตรรกะทางธุรกิจ อินพุตและเอาต์พุต การกำหนดค่าความปลอดภัย การรั่วไหลของข้อมูล ความปลอดภัยของอินเทอร์เฟซ ความปลอดภัยการตรวจสอบผู้ใช้ ความปลอดภัยของแอป ฯลฯ

เกี่ยวกับความเสี่ยงด้านความปลอดภัยของการแลกเปลี่ยน ทีมรักษาความปลอดภัยของ Zero Hour Technology ให้มาตรการและคำแนะนำดังต่อไปนี้:

จากมุมมองของแพลตฟอร์มการซื้อขาย:

1) ปลูกฝังจิตสำนึกด้านความปลอดภัยของบุคลากรภายใน เสริมสร้างการแยกความปลอดภัยของสภาพแวดล้อมการผลิตของการแลกเปลี่ยน สภาพแวดล้อมการทดสอบและสภาพแวดล้อมการดีบัก และใช้ผลิตภัณฑ์ป้องกันความปลอดภัยของเครือข่ายระดับมืออาชีพให้มากที่สุด

2) ร่วมมือกับบริษัทรักษาความปลอดภัยระดับมืออาชีพเพื่อทำการตรวจสอบรหัสและทดสอบการเจาะระบบเพื่อทำความเข้าใจว่ามีช่องโหว่และความเสี่ยงด้านความปลอดภัยซ่อนอยู่ในระบบหรือไม่ และสร้างกลไกการป้องกันความปลอดภัยที่สมบูรณ์และครอบคลุม ในระหว่างการปฏิบัติงานประจำวัน จะมีการทดสอบการรักษาความปลอดภัยเป็นประจำเพื่อเสริมกำลังการรักษาความปลอดภัย

นอกเหนือจากการใช้การแลกเปลี่ยนสำหรับธุรกรรมแล้ว ผู้ใช้ส่วนใหญ่มักทำหน้าที่เป็นกระเป๋าเงินเพื่อจัดเก็บสินทรัพย์ดิจิทัล

ดังนั้น,ดังนั้น,

จากมุมมองของผู้ใช้:

1) อย่าติดตั้งซอฟต์แวร์จากแหล่งที่ไม่รู้จักตามต้องการ

2) เซิร์ฟเวอร์คอมพิวเตอร์ควรหลีกเลี่ยงการเปิดพอร์ตที่ไม่จำเป็น และควรแก้ไขช่องโหว่ที่เกี่ยวข้องให้ทันเวลา ขอแนะนำให้ติดตั้งซอฟต์แวร์ป้องกันไวรัสที่มีประสิทธิภาพและเชื่อถือได้หรือซอฟต์แวร์รักษาความปลอดภัยอื่นๆ บนโฮสต์ และติดตั้งปลั๊กอินแยกสคริปต์การขุดบนเซิร์ฟเวอร์ เว็บเบราว์เซอร์.

3) อย่าคลิกลิงก์ที่ไม่รู้จักซึ่งส่งมาโดยคนแปลกหน้าโดยไม่ได้ตั้งใจ

4. Wallet - การบาดเจ็บของการจัดการสินทรัพย์ที่เข้ารหัส

กระเป๋าเงินของ Web3 เป็นกระเป๋าเงินดิจิทัล blockchain หรือที่เรียกว่ากระเป๋าเงิน cryptocurrency หรือกระเป๋าเงินดิจิทัล เป็นเครื่องมือสำหรับจัดเก็บ จัดการ และใช้สกุลเงินดิจิทัล มันมีบทบาทสำคัญในช่อง blockchain และเป็นทางเข้าสำหรับผู้ใช้ เข้าถึงสกุลเงินดิจิทัล วันนี้ด้วยการพัฒนาของระบบนิเวศน์ กระเป๋าเงินดิจิทัลได้กลายเป็นแพลตฟอร์มการจัดการหลายสายโซ่และหลายสินทรัพย์

ตามสถิติจาก Zero Hour Technology Blockchain Security Threat Intelligence Platform ณ เดือนธันวาคม 2565 มีโครงการกระเป๋าเงินดิจิทัลทั้งหมด 142 โครงการ ตามสถิติจาก Blockchain.com ผู้คนมากกว่า 300 ล้านคนทั่วโลกจะใช้สินทรัพย์ที่เข้ารหัสในปี 2565 จำนวนผู้ใช้ที่มีกระเป๋าเงินเข้ารหัสจะสูงถึง 68.42 ล้านคนในปี 2564 และภายในเดือนกรกฎาคม 2565 จำนวนผู้ใช้กระเป๋าเงินเข้ารหัสจะสูงถึง 81 ล้านคน และจำนวนนี้เพิ่มขึ้นอย่างทวีคูณ

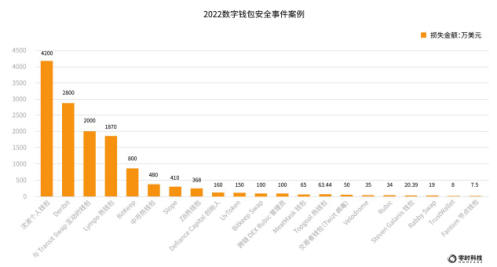

เมื่อเข้าสู่ Web3 กระเป๋าเงินได้กลายเป็น "เนื้อและมันฝรั่ง" ในสายตาของแฮ็กเกอร์แล้ว ตามสถิติของ Zero Time Technology ในปี 2565 จะมีเหตุการณ์ด้านความปลอดภัย 25 ครั้งในกระเป๋าเงินดิจิทัล และการสูญเสียทรัพย์สินสะสมจะเกิน 698 ล้านดอลลาร์สหรัฐ

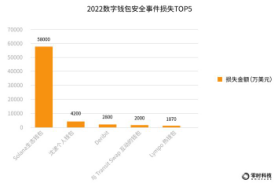

ในปี 2565 เหตุการณ์ด้านความปลอดภัยกระเป๋าเงิน 5 อันดับแรกที่ถูกโจมตีและสูญหายส่วนใหญ่มาจาก: กระเป๋าเงินระบบนิเวศของ Solana, กระเป๋าเงินส่วนตัวของ Shen Bo ผู้ก่อตั้ง Fenbushi, Deribit กระเป๋าเงินโต้ตอบกับ Transit Swap และ Lympo hot wallet ความสูญเสียตามลำดับคือ: 580 ล้านดอลลาร์สหรัฐ ดอลลาร์ , 42 ล้านดอลลาร์ , 28 ล้านดอลลาร์ , 20 ล้านดอลลาร์ และ 18.7 ล้านดอลลาร์ ในหมู่พวกเขา กระเป๋าเงินระบบนิเวศของ Solana ถูกโจมตีและสูญเสียไปเป็นจำนวนมากที่สุด

ตามสถิติของ Zero Hour Technology จากมุมมองของจำนวนเหตุการณ์ด้านความปลอดภัย การโจมตีประเภทหลักบนกระเป๋าเงินดิจิตอล ได้แก่: การโจมตีของแฮ็กเกอร์ การขโมยทรัพย์สิน การขโมยคีย์ส่วนตัว การละเมิดความปลอดภัย และการรั่วไหลของข้อมูล คิดเป็น 38% 30% และ 13% ตามลำดับ , 7%, 6% การโจมตีคิดเป็นสัดส่วนสูงสุด อันดับแรก

ในหมู่พวกเขา สัดส่วนของการสูญเสียจากเหตุการณ์ด้านความปลอดภัยที่สอดคล้องกับประเภทการโจมตีหลักมีดังนี้: การโจมตีของแฮ็กเกอร์ทำให้เกิดการสูญเสียสูงสุดคิดเป็น 46% การโจรกรรมคีย์ส่วนตัวทำให้เกิดการสูญเสียเป็นอันดับสอง คิดเป็น 44% การโจรกรรมทรัพย์สินอยู่ในอันดับที่สาม คิดเป็น 8% % .

กระเป๋าเงินถูกโจมตี โดยทั่วไปจะแบ่งออกเป็นสองสถานการณ์ ใบหนึ่งเป็นกระเป๋าเงินสถาบันและอีกใบเป็นกระเป๋าเงินส่วนตัว ตัวอย่างเช่น กระเป๋า Hot Wallet ของ Lympo ถูกขโมยโดยสูญเสียเงินไป 18.7 ล้านเหรียญสหรัฐและกระเป๋าเงินส่วนตัวแบบคลาสสิกถูกขโมยเมื่อเร็ว ๆ นี้ Shen Bo ผู้ก่อตั้ง Fenbushi Capital ถูกขโมยทรัพย์สินกระเป๋าเงินส่วนตัวมูลค่า 42 ล้านเหรียญสหรัฐ

นอกจากกรณีที่ถูกขโมยของกระเป๋าเงินระบบนิเวศของ Solana แล้ว ยังมีเหตุการณ์ด้านความปลอดภัยของกระเป๋าเงินอีกมากมายในอุตสาหกรรม ดังแสดงในรูปด้านล่าง

คำแนะนำมาตรการและความเสี่ยงด้านความปลอดภัยของ Digital Walletจากการวิเคราะห์ของทีมรักษาความปลอดภัยของ Zero Hour Technology มีกระเป๋าเงินดิจิตอล blockchain หลายรูปแบบ

ความเสี่ยงด้านความปลอดภัยหลักรวมถึงแต่ไม่จำกัดเพียงประเด็นต่อไปนี้:ด้านสถาบัน:

ความเสี่ยงด้านความปลอดภัยของสภาพแวดล้อมการทำงาน, ความเสี่ยงด้านความปลอดภัยของการส่งผ่านเครือข่าย, ความเสี่ยงด้านความปลอดภัยของวิธีการจัดเก็บไฟล์, ความเสี่ยงด้านความปลอดภัยของแอปพลิเคชันเอง, ความเสี่ยงด้านความปลอดภัยของการสำรองข้อมูล ฯลฯในฝั่งไคลเอ็นต์:

เผชิญกับการสูญหายหรือถูกขโมยคีย์ส่วนตัว: ตัวอย่างเช่น การแสร้งทำเป็นฝ่ายบริการลูกค้าเพื่อโกงคีย์ส่วนตัว แฮ็กเกอร์จะรวบรวมคำช่วยจำและข้อมูลอื่นๆ ของผู้ใช้ผ่านการโจมตีแบบกำหนดเป้าหมายผ่านการอัปเกรดกระเป๋าเงิน การส่งรหัส QR ที่เป็นอันตรายเพื่อแนะนำลูกค้าให้โอนเงินเพื่อขโมยทรัพย์สิน และขโมยโดยการโจมตีแพลตฟอร์มคลาวด์ที่ลูกค้าเก็บข้อมูล ใช้คีย์ส่วนตัว/วลีช่วยจำ มัลแวร์ การปลอมแปลงทางอากาศ ฟิชชิง ฟิชชิงอื่นๆ (การขายล่วงหน้า การดาวน์โหลดแอป กับดักล็อตเตอรี่) และความเสี่ยงอื่นๆ

จะป้องกันความปลอดภัยของกระเป๋าเงินเมื่อเผชิญกับความเสี่ยงเหล่านี้ได้อย่างไร?

จากฝั่งสถาบัน ทีมรักษาความปลอดภัยของ Zero Hour Technology ขอแนะนำ:

ไม่ว่าจะเป็นกระเป๋าเงินแบบรวมศูนย์หรือแบบกระจายอำนาจ กระเป๋าเงินซอฟต์แวร์หรือกระเป๋าเงินฮาร์ดแวร์ต้องมีการทดสอบความปลอดภัยที่เพียงพอในแง่ของการรักษาความปลอดภัย สำหรับการตรวจสอบความปลอดภัยของกระเป๋าเงินดิจิทัล ทีมความปลอดภัยของ Zero Hour Technology รวมถึงแต่ไม่จำกัดเพียงการทดสอบต่อไปนี้ รายการ:

1. การทดสอบความปลอดภัยของเครือข่ายและการสื่อสาร โหนดเครือข่าย ควรสามารถตรวจจับและต่อต้านการโจมตีเครือข่ายได้ทันท่วงที

2. สภาพแวดล้อมการทำงานของกระเป๋าเงินมีความปลอดภัย กระเป๋าเงินดิจิทัลสามารถตรวจพบช่องโหว่ที่สำคัญที่รู้จักของระบบปฏิบัติการ การตรวจจับเครื่องเสมือน และการตรวจจับความสมบูรณ์ กระเป๋าเงินดิจิทัลต้องมีฟังก์ชันการตรวจจับการไฮแจ็กโปรแกรมของบุคคลที่สามเพื่อป้องกันไม่ให้โปรแกรมของบุคคลที่สามถูกไฮแจ็ก กระเป๋าเงินเพื่อขโมยข้อมูลผู้ใช้ที่เกี่ยวข้อง

3. ความปลอดภัยของการทำธุรกรรม Wallet ธุรกรรมทั้งหมดที่ออกโดย Wallet จะต้องลงนาม เมื่อลงนาม คีย์ส่วนตัวจะต้องถูกถอดรหัสโดยการป้อนรหัสผ่านการชำระเงิน หลังจากสร้างลายเซ็นธุรกรรมแล้ว คีย์ส่วนตัวที่ถอดรหัสในหน่วยความจำจะต้องถูกล้างเพื่อป้องกัน รหัสส่วนตัวในหน่วยความจำจากการถูกขโมยและรั่วไหล

4. ความปลอดภัยของบันทึก Wallet เพื่ออำนวยความสะดวกแก่ผู้ใช้ในการตรวจสอบพฤติกรรมการทำงานของกระเป๋าเงินและป้องกันการทำงานที่ผิดปกติและไม่ได้รับอนุญาต จึงจำเป็นต้องบันทึกบันทึกการทำงานของกระเป๋าเงิน ในขณะเดียวกัน บันทึกกระเป๋าเงินจะต้องถูกแยกออกและจะต้องไม่มีข้อมูลที่เป็นความลับ

5. การตรวจสอบความปลอดภัยของโหนดอินเทอร์เฟซ อินเทอร์เฟซจำเป็นต้องลงนามข้อมูลเพื่อป้องกันแฮ็กเกอร์จากการดัดแปลงข้อมูล การเข้าถึงอินเทอร์เฟซจำเป็นต้องเพิ่มกลไกการตรวจสอบโทเค็นเพื่อป้องกันแฮ็กเกอร์จากการโจมตีซ้ำ อินเทอร์เฟซโหนดจำเป็นต้องจำกัดอัตราการเชื่อมต่อของผู้ใช้ ป้องกันแฮ็กเกอร์จากการจำลองการทำงานของผู้ใช้เพื่อทำการโจมตี CC

สำหรับฝั่งไคลเอนต์ ทีมรักษาความปลอดภัยของ Zero Hour Technology ขอแนะนำ:

1) ทำมาตรการจัดเก็บคีย์ส่วนตัวให้ดี: ตัวอย่างเช่น พยายามคัดลอกและสำรองคีย์ส่วนตัวด้วยมือ หรือใช้โซเชียลเน็ตเวิร์ก เช่น แพลตฟอร์มคลาวด์และอีเมลเพื่อส่งหรือจัดเก็บคีย์ส่วนตัว

2) ใช้รหัสผ่านที่รัดกุม และเปิดใช้งาน MFA การตรวจสอบยืนยันสองขั้นตอน (หรือ 2 FA) ให้มากที่สุดเท่าที่จะเป็นไปได้ และให้ตระหนักถึงความปลอดภัยและเฝ้าระวังตลอดเวลา

3) ใส่ใจในการตรวจสอบค่าแฮชเมื่ออัปเดตเวอร์ชันของโปรแกรม ติดตั้งซอฟต์แวร์ป้องกันไวรัสและใช้ไฟร์วอลล์หากเป็นไปได้ ตรวจสอบบัญชี/กระเป๋าเงินของคุณเพื่อให้แน่ใจว่าไม่มีธุรกรรมที่เป็นอันตราย

4) ในหมู่พวกเขา กระเป๋าเงินฮาร์ดแวร์เหมาะสำหรับผู้ใช้ที่มีสินทรัพย์ดิจิทัลจำนวนมากและมีการป้องกันความปลอดภัยในระดับที่สูงขึ้น คำแนะนำทั่วไปคือการใช้กระเป๋าเงินซอฟต์แวร์เพื่อบันทึกทรัพย์สินขนาดเล็กของคุณสำหรับใช้ประจำวัน และกระเป๋าเงินฮาร์ดแวร์เพื่อบันทึกทรัพย์สินขนาดใหญ่ ซึ่งให้ทั้งความสะดวกและความปลอดภัย

เกิดอะไรขึ้นถ้าเงินถูกขโมย?

หากการดำเนินการอนุญาตโดยไม่ได้ตั้งใจเกิดขึ้น ให้โอนเงินออกจากกระเป๋าเงินโดยเร็วที่สุดก่อนที่เงินจะถูกขโมย และยกเลิกการอนุญาต หากเงินหลังจากการอนุญาตถูกขโมยหรือคีย์ส่วนตัวถูกขโมย โปรดติดต่อ Zero Time Technology รักษาความปลอดภัยทันที ทีมงานดำเนินการติดตามทรัพย์สิน

5. การรักษาความปลอดภัย DeFi-Web3 ได้รับผลกระทบหนักที่สุด

ชื่อเต็มของ DeFi: Decentralized Finance ซึ่งแปลว่าการเงินแบบกระจายศูนย์หรือการเงินแบบกระจายอำนาจ โครงการ DeFi แบ่งคร่าวๆ ออกเป็นห้าประเภท: เครื่องออราเคิล, DEX, สินเชื่อเพื่อที่อยู่อาศัย, สินทรัพย์สกุลเงินที่มีเสถียรภาพ และอนุพันธ์สังเคราะห์

ชื่อเต็มของ TVL: Total Value Locked คือค่าล็อกทั้งหมด มูลค่ารวมของทรัพย์สินที่ผู้ใช้จำนองไว้เป็นหนึ่งในตัวบ่งชี้ที่สำคัญที่สุดในการวัดการพัฒนาของระบบนิเวศ DeFi โดยปกติแล้วการเติบโตของ TVL หมายถึงการพัฒนาโครงการที่ดีขึ้น

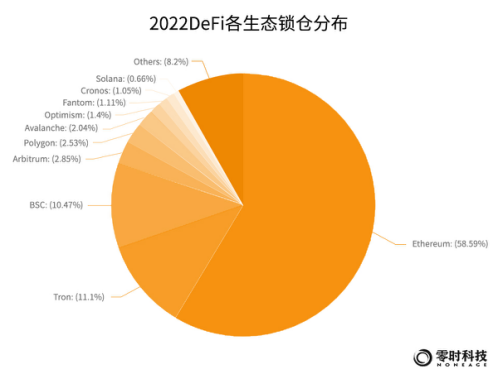

ตามสถิติของแพลตฟอร์มข่าวกรองภัยคุกคามความปลอดภัยบล็อกเชนของ Zero Hour ณ เดือนธันวาคม 2565 มีโครงการ DeFi ทั้งหมด 1,297 โครงการ จากข้อมูลของ DeFi Llama มูลค่ารวมของ DeFi ที่ล็อคไว้สูงถึง 39.051 พันล้านดอลลาร์สหรัฐ ในหมู่พวกเขา Ethereum คิดเป็น 58.59% อันดับแรกด้วย TVL ที่ 23.02 พันล้านเหรียญสหรัฐ ตามมาด้วย Tron คิดเป็น 11.1% อันดับที่สองด้วย TVL ที่ 4.036 พันล้านเหรียญสหรัฐ ตามมาด้วย BSC คิดเป็น 10.47% และอันดับที่สอง โดยมี TVL อยู่ที่ 40.12 100 ล้านดอลลาร์สหรัฐ TVL อยู่ในอันดับที่สาม เชนสาธารณะที่เกิดขึ้นใหม่จำนวนมาก เช่น Avalanche, Ploygon, Optimism เป็นต้น ได้พัฒนาระบบนิเวศบนเชนอย่างรวดเร็วโดยใช้ DeFi และยังดึงดูดผู้ใช้จำนวนมากและการสะสมทุน

ปัญหาด้านความปลอดภัยสัญญาอัจฉริยะที่โดดเด่นของ DeFi ได้กลายเป็นความท้าทายที่ยิ่งใหญ่ที่สุดสำหรับอุตสาหกรรม DeFi นอกจากนี้ ผู้ให้บริการหรือหน่วยงานกำกับดูแลของ DeFi ไม่สามารถคืนเงินที่โอนไปโดยผิดพลาดได้ เมื่อแฮ็กเกอร์พบช่องโหว่ในสัญญาอัจฉริยะหรือบริการ DeFi ในแง่มุมอื่นเพื่อขโมยทรัพย์สินของผู้ใช้ก็อาจไม่มีผู้ให้บริการ DeFi ที่จะชดเชยให้กับนักลงทุน นอกจากนี้ ปัญหาการเชื่อมต่อโครงข่ายที่ซ่อนอยู่จำนวนมากอาจทำให้เกิดอุบัติเหตุทางการเงินหลายครั้ง

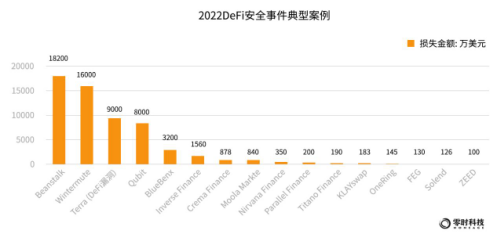

ตามสถิติของ Zero Hour Technology ณ เดือนธันวาคม 2565 มีเหตุการณ์ด้านความปลอดภัย DeFi เกิดขึ้น 25 ครั้ง โดยมีการสูญเสียทรัพย์สินสะสมเกินกว่า 593 ล้านเหรียญสหรัฐ

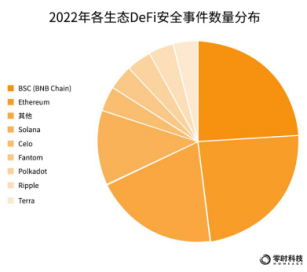

เมื่อพิจารณาจากการกระจายของจำนวนเหตุการณ์ด้านความปลอดภัย DeFi ที่เกิดขึ้นในแต่ละระบบนิเวศ ระบบนิเวศ Ethereum และ BSC (BNB Chian) มี 6 เหตุการณ์ต่อครั้ง คิดเป็น 24% อันดับแรก และระบบนิเวศ Solana มี 3 เหตุการณ์ คิดเป็น 12 % อันดับแรก อันดับสอง

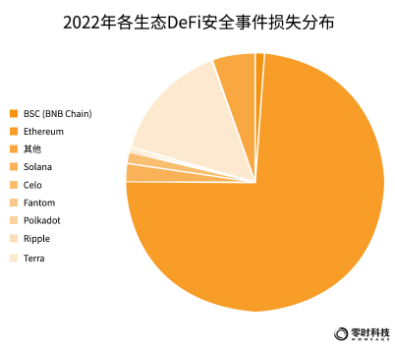

ในแง่ของการกระจายการสูญเสียของเหตุการณ์ด้านความปลอดภัยในแต่ละ DeFi ระบบนิเวศห่วงโซ่สาธารณะสามอันดับแรกคือเหตุการณ์ DeFi ระบบนิเวศ Ethereum สูญเสียมากกว่า 438 ล้านดอลลาร์สหรัฐ คิดเป็น 74% อันดับแรก Terra อันดับสองโดยสูญเสีย 9,000 ล้าน คิดเป็น 15%; Solana อยู่ในอันดับสาม โดยขาดทุน 13.54 ล้านดอลลาร์สหรัฐ คิดเป็น 2% จะเห็นได้ว่ายิ่งระบบนิเวศมีการใช้งานมากเท่าไร แฮ็กเกอร์ก็ยิ่งให้ความสนใจมากขึ้นเท่านั้น และความสูญเสียจะเด่นชัดที่สุด

ตามสถิติของ Zero Hour Technology จากมุมมองของประเภทการโจมตี DeFi ประเภทหลักคือ: การโจมตีของแฮ็กเกอร์ การโจมตีด้วยเงินกู้แฟลช การขโมยทรัพย์สิน และการละเมิดความปลอดภัย ในหมู่พวกเขา การกระจายของจำนวนเหตุการณ์ด้านความปลอดภัยที่สอดคล้องกับประเภทการโจมตีหลักแต่ละประเภทมีดังนี้: การโจมตีของแฮ็กเกอร์คิดเป็น 44% อันดับแรก การโจมตีด้วยเงินกู้แบบสายฟ้าแลบคิดเป็น 16% เป็นอันดับสอง การโจรกรรมทรัพย์สินและการละเมิดความปลอดภัยทั้งคู่คิดเป็น 14% เสมอกันเป็นอันดับสาม

จากมุมมองของการกระจายความสูญเสียตามประเภทการโจมตีหลักๆ การโจมตีของแฮ็กเกอร์ทำให้เกิดความสูญเสียสูงสุด คิดเป็น 53% รองลงมาคือการละเมิดความปลอดภัย คิดเป็น 25% และสินทรัพย์อันดับสาม คิดเป็น 17%

ภาพด้านล่างแสดงกรณีทั่วไปของเหตุการณ์ด้านความปลอดภัย 202 2DeFi:

คำแนะนำมาตรการและความเสี่ยงด้านความปลอดภัยของ DeFi

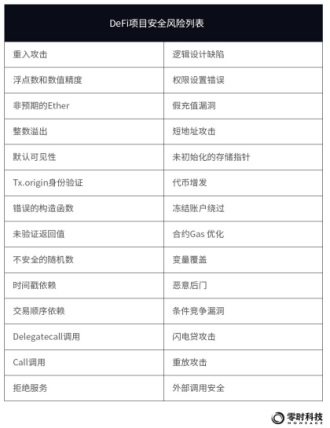

โครงการ DeFi เผชิญกับความเสี่ยงด้านความปลอดภัยหลายประการ จากกลุ่ม พวกเขาคือฝั่งโครงการ (การดำเนินการโปรโตคอล) และฝั่งผู้ใช้ จากประเภทความปลอดภัย พวกเขาเป็นการรักษาความปลอดภัยแบบรวมระหว่างโปรโตคอล รวมถึงข้อบกพร่องบางอย่างระหว่างการรวมกัน ความปลอดภัยของสัญญาอัจฉริยะ ความปลอดภัยแบบโอเพ่นซอร์ส ผลตอบแทนสูงมาพร้อมกับความเสี่ยงสูง และปัญหาด้านความปลอดภัยบางอย่างที่เกิดจากการขาดการดูแล

จากมุมมองของการตรวจสอบความปลอดภัย ความเสี่ยงที่โครงการ DeFi เผชิญจะแสดงในรูปด้านล่าง:จากกระบวนการดำเนินการโปรโตคอล ความเสี่ยงของ DeFi ได้แก่:

ความเสี่ยงในการโจมตีสัญญาอัจฉริยะ ปัญหาการออกแบบสิ่งจูงใจทางเศรษฐกิจ ความเสี่ยงในการดูแล การสร้างโปรโตคอลเดิมขึ้นใหม่ การขาดความเป็นส่วนตัว และความเสี่ยงอื่นๆจากมุมมองของผู้ใช้ ความเสี่ยงที่ผู้ใช้ DeFi ต้องเผชิญ ได้แก่:

ความเสี่ยงทางเทคนิค: มีช่องโหว่ในสัญญาอัจฉริยะซึ่งอาจมีการโจมตีด้านความปลอดภัย ความเสี่ยงด้านสภาพคล่อง: สภาพคล่องของแพลตฟอร์มหมดลง ความเสี่ยงในการจัดการคีย์: คีย์ส่วนตัวหลักของแพลตฟอร์มอาจถูกขโมย ความเสี่ยงด้านความปลอดภัย: การถูกฟิช การเผชิญหน้ากับการเก็งกำไรและโครงการฉ้อฉล ฯลฯ

ทีมรักษาความปลอดภัยของ Zero Hour Technology แนะนำว่าในฐานะฝ่ายโครงการและผู้ใช้ คุณสามารถจัดการกับความเสี่ยงจากห้าประเด็นต่อไปนี้:

1) เมื่อฝ่ายโครงการเปิดตัวโครงการ DeFi จะต้องหาทีมรักษาความปลอดภัยมืออาชีพเพื่อทำการตรวจสอบโค้ดอย่างครอบคลุม และพยายามหาการตรวจสอบร่วมกันให้ได้มากที่สุดเพื่อหาข้อบกพร่องในการออกแบบโครงการให้ได้มากที่สุด เพื่อหลีกเลี่ยงความไม่จำเป็น ปัญหาหลังเปิดตัว ขาดทุน

2) ขอแนะนำให้ผู้ใช้ตรวจสอบอย่างดีเมื่อลงทุนในโครงการเหล่านี้ ผู้ใช้ต้องมีความเข้าใจเกี่ยวกับโครงการนี้ หรือตรวจสอบว่าผ่านการตรวจสอบความปลอดภัยหรือไม่ก่อนที่จะออนไลน์

3) เพิ่มความตระหนักในความปลอดภัยส่วนบุคคล รวมถึงพฤติกรรมต่างๆ เช่น การท่องอินเทอร์เน็ต การประหยัดทรัพย์สิน และการใช้กระเป๋าเงิน และพัฒนานิสัยการตระหนักรู้ถึงความปลอดภัยที่ดี

4) โครงการให้ผลตอบแทนสูงและมีความเสี่ยงสูง การเข้าร่วมต้องระมัดระวัง หากคุณไม่เข้าใจโครงการ พยายามอย่าเข้าร่วมเพื่อหลีกเลี่ยงการสูญเสีย

6. NFT - บ่อน้ำแห่งการโจมตีแบบฟิชชิง

NFT เป็นตัวย่อของ Non-Fungible Token เป็นโทเค็นที่ไม่เป็นเนื้อเดียวกันตาม blockchain ในขณะเดียวกันก็เป็นสินทรัพย์ดิจิทัลที่ไม่ซ้ำใครที่จัดเก็บไว้ใน blockchain มักใช้เป็นใบรับรองอิเล็กทรอนิกส์หรือใบรับรองเสมือน ความเป็นเจ้าของสินค้าสามารถซื้อหรือขายได้ เมื่อวันที่ 15 ธันวาคม พ.ศ. 2565 อดีตประธานาธิบดีทรัมป์แห่งสหรัฐอเมริกาได้ประกาศเปิดตัวชุดคอลเลกชันดิจิตอล NFT ที่พิมพ์ด้วยภาพบุคคลของทรัมป์ และสินค้า 45,000 ชิ้นถูกขายหมดภายในเวลาไม่ถึง 24 ชั่วโมง

จากข้อมูลของ NFTgo ณ วันที่ 31 ธันวาคม มีโครงการ NFT รวม 4,624 โครงการ รวมเป็น NFT ทั้งหมด 38,693,506 รายการ ปัจจุบัน มูลค่าตลาดรวมของ NFT สูงถึง 21,000 ล้านเหรียญสหรัฐ และจำนวนผู้ถือครองสูงถึง 3.7338 ล้านคน เมื่อพิจารณาจากการกระจายมูลค่าตลาดของโครงการต่างๆ PFP (Picture for Proof) กล่าวคือ มูลค่าตลาดของภาพโปรไฟล์ส่วนบุคคล NFT นั้นล้ำหน้าไปมาก และนี่คือ NFT ที่มีสถานการณ์การใช้งานมากที่สุดในปัจจุบัน รองลงมาคือ ของสะสม เมื่อพิจารณาสินทรัพย์และสัญญา NFT จากเครือข่ายสาธารณะกระแสหลักแปดแห่งในปัจจุบัน Polygon ก้าวล้ำหน้าในด้านจำนวนสินทรัพย์และสัญญา

จากมุมมองของขนาดธุรกรรม: ในบรรดาแพลตฟอร์มการซื้อขาย NFT 10 อันดับแรกตามยอดขายภายใน 24 ชั่วโมง Blur อยู่ในอันดับที่หนึ่ง ตามด้วย Opensea และ LooksRare อยู่ในอันดับที่สาม จากมุมมองของเทรดเดอร์ ในบรรดาตลาด 10 อันดับแรกตามจำนวนเทรดเดอร์ ผู้ซื้อ และผู้ขายภายใน 24 ชั่วโมง Opensea คืออันดับหนึ่ง Blur คืออันดับสอง และ Blur aggregator คืออันดับสาม

เมื่อมูลค่าของ NFT โดดเด่น แฮ็กเกอร์ก็จับตามองไขมันชิ้นนี้เช่นกัน แม้ว่าตลาดการเข้ารหัสทั้งหมดกำลังประสบกับแนวโน้มขาลงอย่างรุนแรง แต่ความนิยมของ NFT ก็ไม่ได้ลดลง

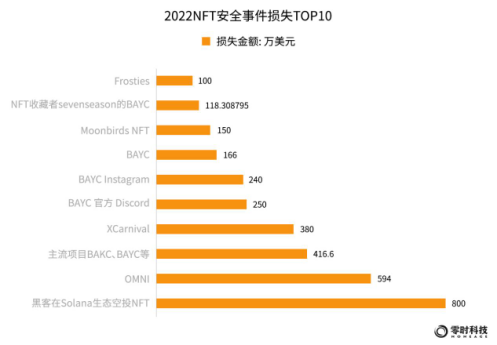

ตามสถิติที่ไม่สมบูรณ์จาก Zero Hour Technology ณ เดือนธันวาคม 2022 มีเหตุการณ์ด้านความปลอดภัยทั้งหมด 44 เหตุการณ์บนเส้นทาง NFT โดยมีการสูญเสียทรัพย์สินสะสมประมาณ 42.56 ล้านดอลลาร์สหรัฐ

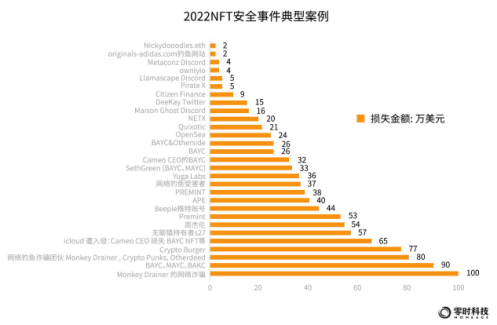

ในปี 2022 ในบรรดา 10 อันดับแรกของการสูญเสียจากเหตุการณ์ความปลอดภัย NFT BAYC และ BAKC ได้กลายเป็นเป้าหมายหลักของแฮ็กเกอร์ และนักสะสมที่ถือครอง NFT ดังกล่าวก็ประสบกับความสูญเสียมากขึ้น หนึ่งในนั้นคือเหตุการณ์ที่ร้อนแรงเช่นการขโมย NFT ของ Jay Chou และการสูญเสียเงิน 540,000 ดอลลาร์สหรัฐ

จากมุมมองของประเภทการโจมตีบนเส้นทาง NFT ส่วนใหญ่จะได้แก่: การโจมตีของแฮ็กเกอร์ การขโมยทรัพย์สิน การโจมตีแบบฟิชชิง และการขโมยคีย์ส่วนตัว เหตุการณ์ด้านความปลอดภัยที่เกี่ยวข้องคิดเป็น 33%, 18%, 16% และ 10% ตามลำดับ .

จากมุมมองของสัดส่วนของการสูญเสียในประเภทหลักของการโจมตี NFT การขโมยทรัพย์สินทำให้เกิดความสูญเสียมากที่สุด คิดเป็น 23% การโจมตีด้วยการแฮ็คเกิดขึ้นเป็นอันดับสอง คิดเป็น 22% การโจรกรรมคีย์ส่วนตัวอยู่ในอันดับที่สาม คิดเป็น 19% เป็นที่น่าสังเกตว่า ในแง่ของเหตุการณ์การโจรกรรมส่วนบุคคล ส่วนใหญ่เกิดจากแฮ็กเกอร์ที่โพสต์ลิงก์ฟิชชิงหลังจาก Discord/Twitter และแพลตฟอร์มสื่ออื่นๆ ถูกแฮ็ก

นอกเหนือจากกรณีเหตุการณ์ด้านความปลอดภัย NFT 10 อันดับแรกแล้ว กรณีเหตุการณ์ด้านความปลอดภัย NFT ทั่วไปในอุตสาหกรรมมีดังนี้:

คำแนะนำมาตรการและความเสี่ยงด้านความปลอดภัยของ NFT

ในปัจจุบันในแทร็ก NFT มีวิธีการแฮ็กหลายวิธี แบ่งตามกลุ่ม วัตถุที่มีความเสี่ยงโดยทั่วไปคือแพลตฟอร์มและผู้ใช้สำหรับฝั่งแพลตฟอร์มแบบรวมศูนย์ ความเสี่ยงด้านความปลอดภัยที่เป็นไปได้คือ:ความเสี่ยงด้านบัญชี, ความเสี่ยงด้านการแข่งขันทางการค้า, ความเสี่ยงด้านการรับรู้ความปลอดภัย, ความเสี่ยงจากข้อมูลภายใน, ความเสี่ยงด้านตลาด เป็นต้น

ในฝั่งไคลเอ็นต์ การโจมตีด้วย Discord กลายเป็นวิธีโจมตีหลักในปีนี้

เกี่ยวกับความเสี่ยงด้านความปลอดภัยข้างต้น ทีมรักษาความปลอดภัยของ Zero Hour Technology ให้คำแนะนำดังต่อไปนี้:สำหรับผู้ใช้ทั่วไป

เพื่อป้องกันความขัดแย้งของคุณเอง คุณต้องใส่ใจกับประเด็นต่อไปนี้:

ตรวจสอบให้แน่ใจว่ารหัสผ่านของคุณแข็งแกร่งเพียงพอ สร้างรหัสผ่านแบบสุ่มยาวที่มีอักขระพิเศษที่เป็นตัวอักษรและตัวเลขผสมกัน เปิดใช้การตรวจสอบสิทธิ์ FA 2 ครั้ง รหัสผ่านนั้นซับซ้อนพอแต่ไม่สามารถเชื่อถือได้ในทางเดียว อย่าคลิกลิงก์จากผู้ส่งที่ไม่รู้จักหรือที่ ดูน่าสงสัย พิจารณาจำกัดว่าใครสามารถส่งข้อความส่วนตัวถึงคุณ อย่าดาวน์โหลดโปรแกรมหรือคัดลอก/วางโค้ดที่คุณไม่รู้จัก อย่าแชร์หรือสกรีนแชร์โทเค็นการอนุญาตของคุณ อย่าสแกนโค้ด QR จากคนที่คุณไม่รู้จัก ไม่ทราบหรือคุณไม่สามารถตรวจสอบความถูกต้องตามกฎหมายของใครได้สำหรับเจ้าของเซิร์ฟเวอร์:

ตรวจสอบสิทธิ์เซิร์ฟเวอร์ของคุณ โดยเฉพาะเครื่องมือระดับที่สูงขึ้น เช่น เว็บฮุค คอยอัปเดตคำเชิญเซิร์ฟเวอร์อย่างเป็นทางการและมองเห็นได้ในทุกแพลตฟอร์มเมื่อทำการเปลี่ยนแปลง โดยเฉพาะอย่างยิ่งเมื่อสมาชิกเซิร์ฟเวอร์ใหม่ส่วนใหญ่มาจากชุมชนนอก Discord ในทำนองเดียวกัน อย่าคลิกที่น่าสงสัยหรือ ลิงค์ที่ไม่รู้จัก! หากบัญชีถูกบุกรุก อาจมีผลกระทบมากขึ้นในชุมชนที่ได้รับการจัดการสำหรับโครงการ:

แนะนำว่าสัญญาควรตัดสินอย่างเข้มงวดถึงเหตุผลของการป้อนปริมาณการซื้อโดยผู้ใช้ ขอแนะนำให้สัญญาจำกัดความเป็นไปได้ในการซื้อ NFT ด้วยเงินเป็นศูนย์ ขอแนะนำให้แยกแยะโทเค็น NFT ของ ERC 721 และ ERC 721 อย่างเคร่งครัด โปรโตคอล ERC 1155 เพื่อหลีกเลี่ยงความสับสนและกรณีทางการที่ไม่ลงรอยกันปลอม ในปัจจุบัน ซอฟต์แวร์แชทจำนวนมากจะพบลิงก์มิ้นต์ที่เป็นอันตราย และเงินของผู้ใช้จำนวนมากถูกขโมย เพื่อหลีกเลี่ยงเหตุการณ์การขโมยเหรียญดังกล่าว ขอแนะนำให้คุณตรวจสอบความน่าเชื่อถือของแหล่งที่มาของลิงก์เมื่อดำเนินการมิ้นท์ และ ในเวลาเดียวกันตรวจสอบให้แน่ใจว่าเนื้อหาของธุรกรรมที่ลงนามจริงและตามที่คาดไว้

7. สกุลเงินเสมือน - แหล่งเพาะพันธุ์สำหรับกิจกรรมที่ผิดกฎหมาย

ในเดือนกันยายน พ.ศ. 2565 ตำรวจในอำเภอเหิงหยาง มณฑลหูหนาน ปราบปรามคดีฟอกเงินสกุลเงินเสมือนจริงขนาดใหญ่พิเศษ "9.15" ซึ่งมีมูลค่า 4 หมื่นล้านหยวน ในเดือนธันวาคม พ.ศ. 2565 สาขา Horqin ของสำนักงานรักษาความปลอดภัยสาธารณะของเมืองถงเหลียว มองโกเลียใน ประสบความสำเร็จในการเปิดโปงแก๊งฟอกเงินที่ใช้เครือข่ายบล็อกเชนเพื่อแลกเปลี่ยนสกุลเงินเสมือนดิจิทัล และจับกุมผู้ต้องสงสัย 63 คน มูลค่ารวม 12 พันล้านหยวน เมื่อวันที่ 8 สิงหาคม 2565 สำนักงานควบคุมสินทรัพย์ต่างประเทศของกระทรวงการคลังสหรัฐฯ (OFAC) ประกาศคว่ำบาตรข้อตกลง Tornado Cash ตามการเปิดเผยของกระทรวงการคลังสหรัฐฯ นับตั้งแต่ก่อตั้งในปี 2562 เงินสดทอร์นาโด ได้ช่วยฟอกเงินกว่า 7 พันล้านเหรียญ

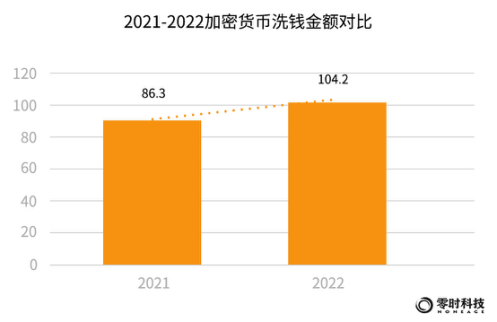

ตามสถิติที่ไม่สมบูรณ์จาก Zero Time Technology จำนวนเงินที่ฟอกผ่าน cryptocurrencies จะสูงถึง 10.42 พันล้านเหรียญสหรัฐในปี 2565 เพิ่มขึ้น 20.7% เมื่อเทียบเป็นรายปี ในปี 2565 หน่วยงานความมั่นคงสาธารณะในประเทศได้ปราบปรามคดีฟอกเงินสกุลเงินเสมือนจำนวนหนึ่ง และจำนวนคดีมีแนวโน้มเพิ่มขึ้น การฟอกเงิน การฉ้อโกง แผนพีระมิด และการโจรกรรมเป็นประเภทหลักของอาชญากรรมสกุลเงินดิจิทัล

จะต่อสู้และป้องกันอาชญากรรมโดยใช้สกุลเงินเสมือนได้อย่างไร

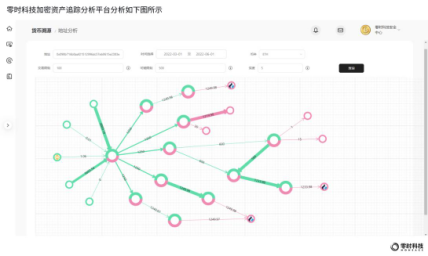

Zero Hour Technology ได้พัฒนาแพลตฟอร์มการวิเคราะห์ตรวจสอบย้อนกลับของสกุลเงินเสมือนโดยอิสระ ซึ่งมีสี่ระบบหลัก: ระบบข่าวกรอง ระบบตรวจสอบ KYC&KYT และระบบตรวจสอบย้อนกลับ โดยอาศัยข้อมูลในเชนและข้อมูลด้านความปลอดภัยของบล็อกเชน แพลตฟอร์มนี้ ช่วยให้สามารถตรวจสอบย้อนกลับของห่วงโซ่สกุลเงินเสมือนทั้งหมดได้โดยอัตโนมัติและแสดงภาพผ่านเทคโนโลยี เช่น ข้อมูลขนาดใหญ่ การคำนวณกราฟ และการเรียนรู้ของเครื่อง มันสามารถช่วยเหลือได้อย่างมีประสิทธิภาพ ในการสืบสวนคดี ต่อสู้กับอาชญากรเสมือนจริง และให้บริการติดตามทรัพย์สินเสมือนจริงแก่เหยื่อในอุตสาหกรรม ปัจจุบัน แพลตฟอร์มดังกล่าววิเคราะห์ธุรกรรม 1.77 พันล้านรายการ ระบุที่อยู่มากกว่า 80 ล้านรายการ และวิเคราะห์ที่อยู่มากกว่า 850 ล้านรายการ และช่วยสำนักรักษาความปลอดภัยสาธารณะเทศบาลเซินเจิ้น, สำนักงานรักษาความปลอดภัยสาธารณะเทศบาลฉงชิ่ง, สำนักงานรักษาความปลอดภัยสาธารณะเทศบาลตงฉวน, สำนักงานรักษาความปลอดภัยสาธารณะเทศบาล Shangluo และสำนักงานรักษาความปลอดภัยสาธารณะ Shangzhou ในการปราบปรามหลายกรณีของการพนันสกุลเงินเสมือนจริง แผนการปิรามิดและการฉ้อโกง ซึ่งกระตุ้นผลกระทบที่รุนแรง ในอุตสาหกรรม

8. การศึกษาด้านความปลอดภัย - Web3 Security Shield

กรณีที่ทราบกันดีว่าพนักงานของ Sohu ทุกคนต้องประสบกับปัญหาการหลอกลวงทางอีเมลเงินอุดหนุนค่าจ้าง ทำให้หลายบริษัทตระหนักว่าหากไม่ปรับปรุงความตระหนักด้านความปลอดภัยของเครือข่าย เหตุการณ์ด้านความปลอดภัยต่างๆ เช่น ความลับทางการค้าในอนาคตจะส่งผลกระทบต่อการพัฒนาองค์กรอย่างหลีกเลี่ยงไม่ได้ วิธีการมีส่วนร่วมแบบกระจายอำนาจและจัดการตนเองของ Web3 ทำให้บุคคลตระหนักว่าหากพวกเขาไม่ปรับปรุงการรับรู้ด้านความปลอดภัย พวกเขาจะกลายเป็นเครื่องเงินสดสำหรับแฮ็กเกอร์

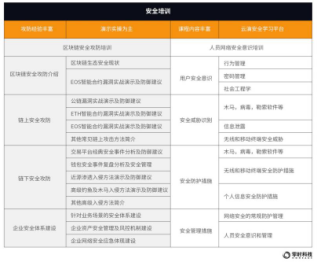

นอกจากนี้ Zero Hour Technology ยังได้พัฒนาแพลตฟอร์มการจัดการการประเมินการรับรู้ด้านความปลอดภัยด้วยตนเอง โดยหลักๆ แล้วสำหรับองค์กรอุตสาหกรรม ได้แก่ รัฐบาล ความปลอดภัยสาธารณะ การศึกษา การเงิน พลังงานไฟฟ้า ฯลฯ ที่มีความต้องการการรับรู้ด้านความปลอดภัยเครือข่าย แพลตฟอร์มนี้ใช้เทคโนโลยีฟิชชิ่ง เพื่อช่วยให้องค์กรต่างๆ สร้างแพลตฟอร์มการจัดการและการประเมินความปลอดภัยเครือข่ายบนคลาวด์ส่วนตัว การรวมระบบทางทฤษฎี การฝึกซ้อมฟิชชิ่ง การตรวจจับโฮสต์ การประเมินการจัดการ และระบบการปรับแต่งฉาก เพื่อให้เกิดการปรับปรุงอย่างต่อเนื่องและเป็นระบบของ ความตระหนักด้านความปลอดภัยเครือข่ายของพนักงานทุกคน นอกจากนี้ ตามความแข็งแกร่งระดับมืออาชีพของทีมรักษาความปลอดภัยเทคโนโลยีศูนย์ชั่วโมง ยังให้บริการให้คำปรึกษาและฝึกอบรมด้านความปลอดภัยเครือข่ายขององค์กร และสร้างเกราะป้องกันความปลอดภัยที่มั่นคงตั้งแต่ต้นทาง

ชื่อระดับแรก

4. การวิเคราะห์โดยละเอียดเกี่ยวกับวิธีการโจมตีของเหตุการณ์ด้านความปลอดภัยของ Web3 hotspot และคำแนะนำสำหรับมาตรการต่างๆ

ห่วงโซ่ด้านเครือข่าย Ronin 1 ขโมยการวิเคราะห์การไหล 625 ล้านดอลลาร์สหรัฐ

ภาพรวมเหตุการณ์ 0x1

Zero Hour Intelligence Station รายงานว่าเมื่อวันที่ 29 มีนาคม โหนดเครื่องมือตรวจสอบความถูกต้องของ Axie Infinity sidechain Ronin และโหนดตรวจสอบความถูกต้องของ Axie DAO ถูกบุกรุก ส่งผลให้มีการบริจิง 173,600 Ethereum และ 25.5 ล้านดอลลาร์จาก Ronin ในการทำธุรกรรมสองรายการ USDC, Ronin Bridge และ Katana Dex ในปัจจุบัน ถูกยกเลิก ต่อไปนี้คือที่อยู่กระเป๋าเงินของผู้โจมตี: https://etherscan.io/address/0 x 098 b 716 b 8 aaf 21512996 dc 57 eb 0615 e 2383 e 2 f 96 ในปัจจุบัน แฮ็กเกอร์ได้แปลง USDC ทั้งหมดเป็น ETH แจกจ่าย 6250 ETH โอน 3750 ETH ไปยัง Huobi โอน 1220 ETH เป็น FTX และโอน 1 ETH ไปยัง Crypto.com แหล่งที่มาของ 1 ETH คือ Binance และยอดเงินคงเหลือในกองทุน ยังคงอยู่ในที่อยู่ของแฮ็กเกอร์ แหล่งเงินทุนสำหรับการโจมตีของแฮ็กเกอร์คือการถอน Binance

หลักการเหตุการณ์ 0x2

Ronin ใช้โหมด cross-chain แบบง่ายๆ ผู้ใช้โอนสินทรัพย์ Ethereum ให้กับ Ronin ผ่านสัญญา Ronin cross-chain สัญญาได้รับการยืนยันและเผยแพร่ไปยังสินทรัพย์ที่เกี่ยวข้องของผู้ใช้บน Ronin เมื่อผู้ใช้ทำลายสินทรัพย์ที่เกี่ยวข้องบน Ronin Ethereum ฝั่งจะปลดล็อคทรัพย์สินที่ถูกล็อคในตอนแรกและส่งคืนให้กับผู้ใช้

ปัจจุบันกลุ่ม Ronin ของ Sky Mavis ประกอบด้วยตัวตรวจสอบความถูกต้อง 9 ตัว ในการระบุเหตุการณ์การฝากเงินหรือเหตุการณ์การถอน จำเป็นต้องมีลายเซ็นผู้ตรวจสอบห้าในเก้าคน ผู้โจมตีสามารถควบคุมตัวตรวจสอบ Ronin ของ Sky Mavis สี่ตัวและตัวตรวจสอบบุคคลที่สามที่ดำเนินการโดย Axie DAO

รูปแบบคีย์ตัวตรวจสอบถูกตั้งค่าเป็นแบบกระจายศูนย์ ซึ่งจะจำกัดเวกเตอร์การโจมตีที่คล้ายกับอันนี้ แต่ผู้โจมตีพบประตูหลังผ่านโหนด Gasless RPC ของ Ronin เพื่อรับลายเซ็นของตัวตรวจสอบ Axie DAO

ย้อนกลับไปในเดือนพฤศจิกายน 2021 เมื่อ Sky Mavis ขอให้ Axie DAO ช่วยแจกจ่ายธุรกรรมฟรีเนื่องจากมีผู้ใช้งานจำนวนมาก Axie DAO อนุญาตให้ Sky Mavis ลงนามธุรกรรมต่างๆ ในนามของตน สิ่งนี้ถูกยกเลิกในเดือนธันวาคม 2021 แต่การเข้าถึงรายการที่อนุญาตไม่ได้ถูกเพิกถอน

เมื่อผู้โจมตีเข้าถึงระบบ Sky Mavis ได้ พวกเขาสามารถรับลายเซ็นจากตัวตรวจสอบความถูกต้องของ Axie DAO โดยใช้ RPC แบบไม่ใช้แก๊ส

เจ้าหน้าที่ได้ยืนยันว่าลายเซ็นในการถอนเงินที่เป็นอันตรายนั้นตรงกับตัวตรวจสอบที่น่าสงสัยห้าตัว

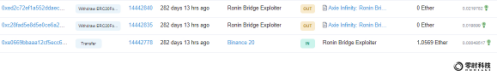

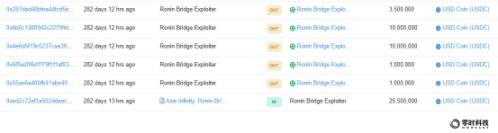

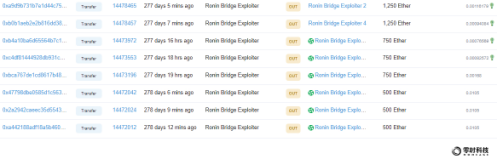

0x3 แหล่งที่มาและปลายทางของเงินทุน

ผู้โจมตีได้รับเงินทุนเริ่มต้น 1.0569 ETH ผ่านที่อยู่แลกเปลี่ยน Binance จากนั้นเรียกสัญญาสะพานข้ามสะพาน Ronin Bridge เพื่อรับ 173,600 ETH และ 25,500,000 USDC

กองทุนอยู่ที่ไหน

ผู้โจมตีโอนเงิน 25,500,000 USDC ไปยังที่อยู่ 0xe708f... 7ce10 และที่อยู่ 0x66566... 55617 ในธุรกรรม 5 รายการแยกกัน และแลกเปลี่ยนเพื่อรับ ETH ประมาณ 8564 รายการ

จากนั้นผู้โจมตีได้โอน 6250 ETH ไปยังที่อยู่ 5 แห่ง และเงินอื่นๆ ยังคงอยู่ในที่อยู่กระเป๋าเงินของผู้โจมตี

ในการติดตามเงินกระเป๋าเงินที่ถูกโอนออกไป:

แฮ็กเกอร์ได้โอน 3,750 ETH ไปยังที่อยู่ Huobi Huobi

แฮ็กเกอร์ได้โอน 1250 ETH ไปยังที่อยู่แลกเปลี่ยน FTX Exchange

แฮ็กเกอร์ได้โอน 1 ETH ไปยังที่อยู่ Crypto.com

การวิเคราะห์ของแพลตฟอร์มการติดตามและวิเคราะห์สินทรัพย์ที่เข้ารหัสของ Zero Hour Technology แสดงในรูปด้านล่าง:

สรุปและคำแนะนำ:

2 ระวังซอฟต์แวร์แชทที่เป็นอันตราย! บันทึกการแชทถูกแย่งชิงและสูญเสียการวิเคราะห์การติดตามสินทรัพย์นับสิบล้าน

พื้นหลังเหตุการณ์

พื้นหลังเหตุการณ์

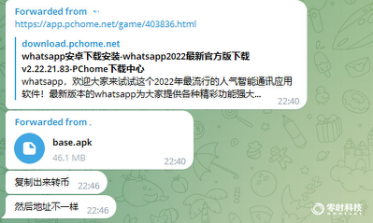

เมื่อเร็ว ๆ นี้ ทีมรักษาความปลอดภัยของ Zero Time Technology ได้รับผู้ใช้จำนวนมากที่ก่อเหตุขโมยทรัพย์สินที่เข้ารหัสด้วยสาเหตุเดียวกัน หลังจากการสืบสวนพบว่าทั้งหมดเกิดจากการใช้ Whatsapp ที่เป็นอันตรายในกระบวนการผ่านการสื่อสารกับผู้ที่ตกเป็นเหยื่อ , สถานการณ์เป็นดังนี้:

เมื่อใช้ Whatsapp ที่เป็นอันตรายในการสื่อสาร เหยื่อจะส่งที่อยู่กระเป๋าเงินไปยังซอฟต์แวร์แชท และอีกฝ่ายก็คัดลอกที่อยู่กระเป๋าเงินโดยตรงเพื่อถ่ายโอน แต่ในเวลานี้ที่อยู่กระเป๋าเงินที่คัดลอกมานั้นถูกแทนที่โดยซอฟต์แวร์แชท Whatsapp อย่างประสงค์ร้าย ส่งผลให้ การโอนสินทรัพย์ที่เข้ารหัสไปยังที่อยู่ผิด จากนั้นแทนที่ที่อยู่ cryptocurrency ที่ถูกต้องที่ผู้ใช้ป้อนหรือได้รับเมื่อผู้ใช้แชทกับ WhatsApp ที่เป็นอันตราย

ในวันที่ 6 ธันวาคม 2022 เงินกว่า 80,000 ดอลลาร์ถูกขโมยไปเนื่องจากการใช้ WhatsApp ที่เป็นอันตราย

ในวันที่ 21 พฤศจิกายน 2022 เงินกว่า 1.4 ล้านดอลลาร์ถูกขโมยไปเนื่องจากการใช้ Whatsapp ที่เป็นอันตราย

ในวันที่ 6 ตุลาคม 2022 เงินกว่า 13,000 ดอลลาร์ถูกขโมยไปเนื่องจากการใช้ WhatsApp ที่เป็นอันตราย

อื่นๆ……

การวิเคราะห์มัลแวร์และมาตรการตอบโต้

ผ่านการสื่อสารกับเหยื่อ โทรศัพท์มือถือ Android ที่พวกเขาใช้ และหลังจากค้นหาซอฟต์แวร์ WhatsApp จาก Baidu แล้ว ก็ดาวน์โหลดซอฟต์แวร์โดยตรงจากเว็บไซต์ของบุคคลที่สามและติดตั้ง

ที่อยู่ดาวน์โหลดมีดังนี้:

จากการสื่อสารสาเหตุและผลกระทบของเหตุการณ์นี้ เราสงสัยว่ามีปัญหากับ WhatsApp ติดตั้งโดยเหยื่อ ดังนั้นเพื่อที่จะกู้คืนเหตุการณ์ เราได้รับแพ็คเกจการติดตั้ง WhatsApp ที่เป็นอันตราย ณ เวลาที่เกิดเหตุการณ์และวิเคราะห์มัน

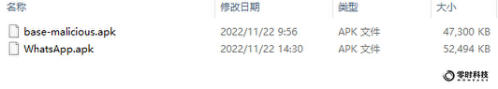

ประการแรก ขนาดของแพ็คเกจการติดตั้งของซอฟต์แวร์ WhatsApp ที่เป็นอันตรายนั้นไม่สอดคล้องกับขนาดที่ดาวน์โหลดจากเว็บไซต์อย่างเป็นทางการของ WhatsApp:

และเมื่อดูที่ข้อความลายเซ็นของซอฟต์แวร์ทั้งสอง จะเห็นได้ว่าเวลาลายเซ็นและข้อความเรื่องลายเซ็นนั้นไม่สอดคล้องกันอย่างเห็นได้ชัด:

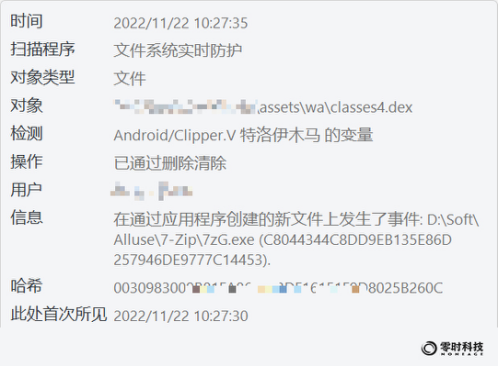

การสแกนมัลแวร์นี้ด้วยเครื่องมือรักษาความปลอดภัยพบว่ามีปัญหาจริงและถูกทำเครื่องหมายว่าเป็นโทรจันที่เป็นอันตราย:

จากนั้น หลังจากถอดรหัสมัลแวร์แล้วพบว่ามัลแวร์มีหน้าที่แทนที่ที่อยู่สกุลเงินเข้ารหัสในข้อความแชทของผู้ใช้และสื่อสารผ่านเซิร์ฟเวอร์ระยะไกลเพื่อเปลี่ยนที่อยู่แฮ็กเกอร์ที่ถูกแทนที่เป็นประจำ ขั้นตอนการวิเคราะห์มีดังนี้:

อันดับแรก เราพบชื่อโดเมนของเซิร์ฟเวอร์พื้นหลังที่ควบคุมโดยมัลแวร์และแฮ็กเกอร์:

จากนั้น จากการตรวจสอบรหัสมัลแวร์ พบว่ามัลแวร์ได้รับที่อยู่สกุลเงินที่เข้ารหัสจากเซิร์ฟเวอร์ที่ควบคุมโดยแฮ็กเกอร์ จากนั้นจึงแทนที่ที่อยู่สกุลเงินเข้ารหัสที่ถูกต้องที่ผู้ใช้ป้อนหรือได้รับเมื่อผู้ใช้แชทกับ WhatsApp ที่เป็นอันตราย

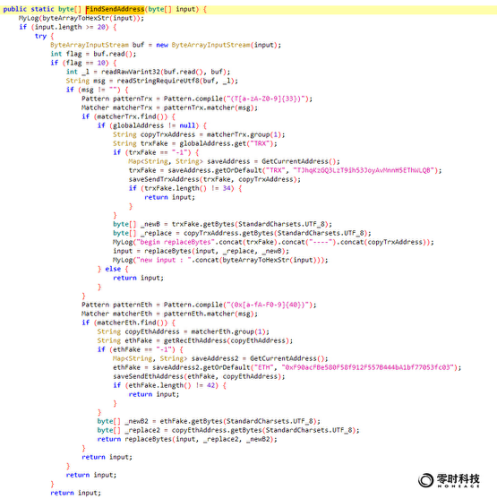

มาดูขั้นตอนการแทนที่ข้อความที่อยู่ที่ผู้ใช้ป้อนเมื่อแชท รหัสมีดังนี้:

ดังที่เห็นได้จากฟังก์ชัน FindSendAddress ด้านบน:

ขั้นตอนแรกคือจับคู่ว่ามีที่อยู่ trx หรือ eth ในข้อความแชทที่ผู้ใช้ป้อน

ขั้นตอนที่สองคือการรับที่อยู่ผ่านฟังก์ชัน GetCurrentAddress

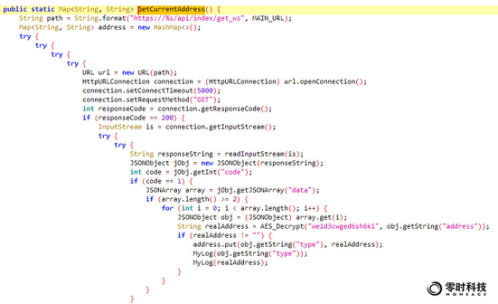

เพื่อติดตาม เนื้อหาของฟังก์ชัน GetCurrentAddress จะเป็นดังนี้:

รับที่อยู่ที่ควบคุมโดยแฮ็กเกอร์ผ่านอินเทอร์เฟซ /api/index/get_ws ของไซต์ที่เป็นอันตราย

ที่อยู่ผู้ส่งถูกเข้ารหัส ผ่านคีย์เข้ารหัสในแอพ ที่อยู่ของแฮ็กเกอร์สามารถถอดรหัสได้โดยตรงโดยใช้อัลกอริทึม AES ยกตัวอย่างที่อยู่ ETH การถอดรหัสมีดังนี้:

ขั้นตอนที่สามคือการแทนที่ที่อยู่ที่ผู้ใช้ป้อนด้วยที่อยู่ที่เป็นอันตรายซึ่งควบคุมโดยแฮ็กเกอร์ผ่านฟังก์ชันแทนที่ไบต์

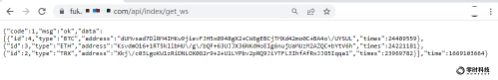

จากการทดสอบพบว่าที่อยู่ที่เป็นอันตรายที่ได้รับจากอินเทอร์เฟซ /api/index/get_ws ของชื่อโดเมนที่เป็นอันตรายจะเปลี่ยนแปลงอย่างไม่สม่ำเสมอ ที่อยู่ที่ได้รับในปัจจุบันได้รับการอัปเดตแล้วและไม่ใช่ที่อยู่ของเหยื่อเมื่อทำการโอนเงิน ปัจจุบัน ได้รับที่อยู่ใหม่คือ 0xf02FFBC0114562E30447c21f8273d8667 Ab 4 eB 3 B ไม่ได้รับเงินจากเหยื่อ

ณ ตอนนี้ อินเทอร์เฟซ /api/index/get_ws ที่เป็นอันตรายนี้ยังคงทำงานอยู่และจะทำให้เหยื่อจำนวนมากขึ้น

การวิเคราะห์การติดตามเงินที่หายไป

หลังจากได้รับคำร้องขอความช่วยเหลือจากเหยื่อ ทีมรักษาความปลอดภัยของ Zero Hour Technology ได้วิเคราะห์และตรวจสอบที่อยู่ที่เกี่ยวข้องกับแฮ็กเกอร์ทันที

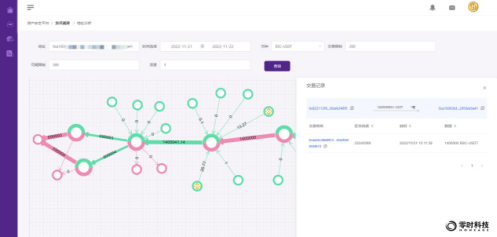

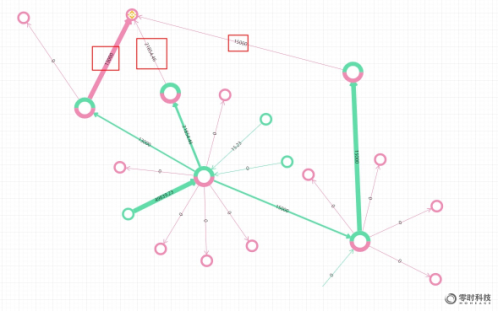

ในหมู่พวกเขา 1.4 ล้านดอลลาร์สหรัฐของเงินที่ถูกขโมยเข้าไปในที่อยู่ของแฮ็กเกอร์ 0xa160...9a41 หลังจากนั้นไม่กี่ชั่วโมงแฮ็กเกอร์ก็โอนเงินไปยังที่อยู่ 0x570C...BdDb จากนั้นจึงโอนที่อยู่ทั้งสองผ่านการทำธุรกรรมหลายรายการ และ ในที่สุดก็รวบรวมพวกเขาไปยังที่อยู่ 0x8785...8885 ดังที่แสดงด้านล่าง:

จากการวิเคราะห์พบว่าค่าธรรมเนียมการจัดการของที่อยู่แฮกเกอร์ 0xa160...9a41 มาจากแพลตฟอร์มการซื้อขาย Binance และค่าธรรมเนียมการจัดการของที่อยู่ที่ถูกโอน 0x570C...BdDb มาจากแพลตฟอร์มการซื้อขาย mexc.com

0x319c...8486, 0xad8...95b9 ของแฮ็กเกอร์ จากนั้นจึงโอนผ่านธุรกรรมที่กระจัดกระจายหลายรายการและในที่สุดก็รวบรวมไปยังแพลตฟอร์มการซื้อขาย Binance จากการวิเคราะห์พบว่าค่าธรรมเนียมการทำธุรกรรมของแฮ็กเกอร์ ที่อยู่ก็มาจากแพลตฟอร์มธุรกรรม Binance ดังที่แสดงด้านล่าง:

ทีมรักษาความปลอดภัยของ Zero Hour Technology จะยังคงให้ความสนใจกับการแพร่กระจายของซอฟต์แวร์แชทที่เป็นอันตรายนี้ ตรวจสอบการเปลี่ยนแปลงการโอนเงินของที่อยู่กระเป๋าเงินแฮ็กเกอร์ที่เกี่ยวข้อง แจ้งเตือนข่าวกรองอย่างทันท่วงที และป้องกันไม่ให้ทรัพย์สินของผู้ใช้ถูกขโมยไปมากกว่านี้

คำแนะนำโดยสรุป

ในกรณีนี้ เหยื่อดาวน์โหลดซอฟต์แวร์แชท WhatsApp ที่เป็นอันตรายซึ่งส่งผลให้ที่อยู่เป้าหมายการโอนเสียหายและสูญเสียเงินจำนวนมาก มีหลายกรณีที่คล้ายกัน เช่น ผ่านแพลตฟอร์มการซื้อขายปลอมที่เป็นอันตราย กระเป๋าเงินปลอม โทรเลขปลอม ฯลฯ

ทีมรักษาความปลอดภัยของ Zero Hour Technology ได้รับคำร้องขอความช่วยเหลือจำนวนมากเกี่ยวกับการสูญเสียทรัพย์สินของผู้ใช้และพบว่ามีกรณีการสกัดกั้นและการแก้ไขที่อยู่การถ่ายโอนผ่านซอฟต์แวร์โซเชียลและซอฟต์แวร์ที่เป็นอันตรายอื่น ๆ มากขึ้นเรื่อยๆ เพื่อที่จะ หลีกเลี่ยงการสูญเสียทางการเงิน เราขอแนะนำอีกครั้ง:

ขั้นแรก เมื่อดาวน์โหลดและใช้แอป ยังต้องมีการยืนยันหลายครั้ง ให้มองหาช่องทางการดาวน์โหลดอย่างเป็นทางการ และตรวจสอบความสอดคล้องของลายเซ็น

ประการที่สอง การโอนจำนวนมากจะดำเนินการหลายครั้ง ขั้นแรกให้ยืนยันสถานะการโอนของจำนวนเล็กน้อย แล้วจึงดำเนินการโอนต่อไป

3 การวิเคราะห์และติดตามทรัพย์สินที่ถูกขโมยของผู้ก่อตั้ง Fenbushi Capital มูลค่า 42 ล้านเหรียญ

พื้นหลังเหตุการณ์

พื้นหลังเหตุการณ์

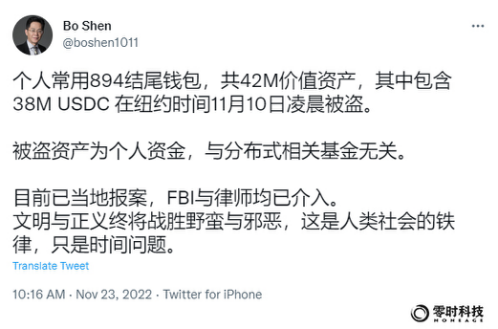

เมื่อวันที่ 23 พฤศจิกายน 2022 Shen Bo ผู้ก่อตั้ง Fenbushi Capital ทวีตว่าทรัพย์สินกระเป๋าเงินส่วนบุคคลมูลค่า 42 ล้านดอลลาร์ถูกขโมย รวมถึง 38 ล้าน USDC และ 1,606 ETH ในช่วงเช้ามืดของวันที่ 10 พฤศจิกายน ตามเวลานิวยอร์ก ทรัพย์สินที่ถูกขโมยไปคือเงินส่วนตัวและไม่มีส่วนเกี่ยวข้องกับเงินที่กระจายออกไป คดีนี้ได้รับการรายงานในท้องถิ่น และทั้งเอฟบีไอและทนายความมีส่วนเกี่ยวข้อง

หลังจากที่ทีมรักษาความปลอดภัยของ Zero Hour Technology ตรวจสอบข่าว ก็ติดตามและวิเคราะห์ได้ทันเวลา

หมายเหตุ: Mr. Shen Bo เป็นนักลงทุนรายแรกๆ ใน Ethereum และเป็นผู้เผยแพร่ Ethereum ในยุคแรกๆ Fenbushi Capital ก่อตั้งขึ้นในปี 2558 เป็นบริษัทร่วมทุนแห่งแรกของจีนที่มุ่งเน้นการลงทุนในบริษัทที่เกี่ยวข้องกับเทคโนโลยีบล็อกเชน

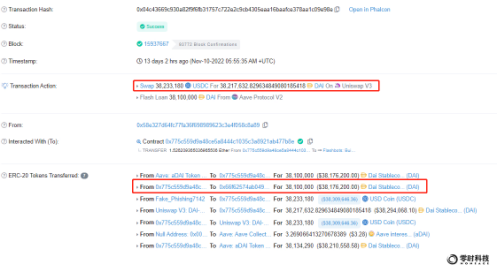

การวิเคราะห์เหตุการณ์

0x6be85603322df 6 DC 66163 eF 5 f 82 A 9 c 6 ffBC 5 e 894

ที่อยู่กระเป๋าเงินของ Mr. Shen Bo เหยื่อของเหตุการณ์ความปลอดภัยนี้คือ:

0x24b93eed37e6ffe948a9bdf365d750b52adcbc2e

ที่อยู่กระเป๋าเงินของผู้โจมตีคือ:

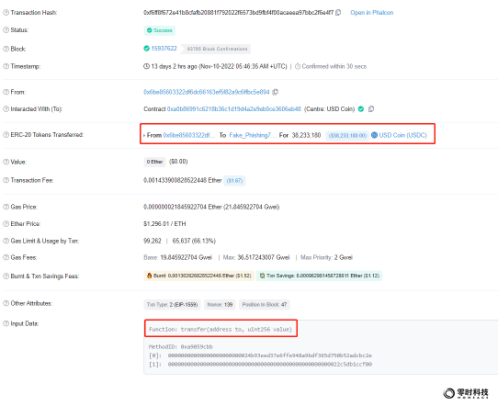

0xf6ff8f672e41b8cfafb20881f792022f6573bd9fbf4f00acaeea97bbc2f6e4f7

38, 233, 180 USDC ที่ถูกขโมยจะถูกโอนออกโดยตรงผ่านฟังก์ชันการโอน และแฮชของธุรกรรมคือ:

0 xbc 9 ce 2 f 860 ee 2 af 834662782 d 30452 a 97 eb 3654 ecaf 9 c 4 d 00291 d 1233912 a 3 f 5

แฮชธุรกรรม 1606 ETH ที่ถูกขโมยคือ:

0x04c43669c930a82f9f6fb31757c722e2c9 cb 4305 eaa 16 baafce 378 aa1c09 e 98 e

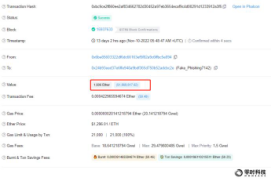

จากนั้นผู้โจมตีได้แลกเปลี่ยน 38, 233, 180 USDC เป็น DAI และแฮชของธุรกรรมคือ:

0x66f62574ab04989737228d18c3624f7fc1edae14

การแลกเปลี่ยน 38,100,000 DAI ถูกส่งไปยังที่อยู่อื่นซึ่งยังไม่ได้โอน ที่อยู่มีดังนี้:

จากการวิเคราะห์พบว่าที่อยู่ 0x66f62574ab04989737228d18c3624f7fc1edae14 ที่ได้รับ DAI ได้รับค่าธรรมเนียมการทำธุรกรรม 0.1594 ETH จากที่อยู่ 0x077d360f11d220e4d5d831430c81c26c9be7c4a4 และถูกทำเครื่องหมายโดย Zero Time Technology Virtual Currency แพลตฟอร์มการวิเคราะห์ 0x077d360f11d220e4d5d831430c81c26c9be7c4a4 คือที่อยู่ของแพลตฟอร์มแลกเปลี่ยน ChangeNow ซึ่งใช้ โดยผู้โจมตีเพื่อปกปิดพฤติกรรมการติดตามธุรกรรม

ปัจจุบัน 38,100,000 DAI และ 1,606 ETH ยังคงอยู่ในที่อยู่ของผู้โจมตีและยังไม่ได้โอน ทีมความปลอดภัยของ Zero Hour Technology ได้เข้าร่วมรายการตรวจสอบและติดตามความเคลื่อนไหวของการโอนสินทรัพย์ต่อไป

คำแนะนำโดยสรุป

ประการแรก เหตุการณ์การขโมยทรัพย์สินถูกโอนโดยตรงผ่านกระเป๋าเงินของเหยื่อ ดังนั้น จึงสงสัยว่าคีย์ส่วนตัวของกระเป๋าเงินรั่วไหล จากนั้น ผู้โจมตีก็แปลง USDC เป็น DAI ทันเวลา ในปัจจุบัน เป็นไปไม่ได้ที่จะระงับชั่วคราว สินทรัพย์นี้ผ่านองค์กรส่วนกลาง

ถัดไป งานติดตามทรัพย์สินสำหรับเหตุการณ์นี้สามารถทำได้ดังนี้:

ขั้นแรก รับที่อยู่กระเป๋าเงินของค่าธรรมเนียมการแลกเปลี่ยนของผู้โจมตีเป็น ETH ผ่านแพลตฟอร์ม ChangeNow เพื่อติดตามแหล่งที่มาและค้นหาเบาะแส

ประการที่สอง ตรวจสอบการถ่ายโอนสินทรัพย์ของที่อยู่ของผู้โจมตีแบบเรียลไทม์เพื่อติดตาม;

ประการที่สาม ติดต่อผู้โจมตีผ่านธุรกรรมออนไลน์

ทีมรักษาความปลอดภัยของ Zero Hour Technology จะยังคงติดตามเหตุการณ์นี้ต่อไป และขอให้ทุกคนรักษาคีย์ส่วนตัวให้ปลอดภัย สร้างความตระหนักด้านความปลอดภัย ให้ความสนใจกับความปลอดภัยของกระเป๋าเงินและทรัพย์สิน และติดต่อเราโดยเร็วที่สุดหากมี ทรัพย์สินสูญหาย

หมายเหตุ: สำหรับการวิเคราะห์โดยละเอียดของกรณีการโจมตีแบบคลาสสิกอื่นๆ ในอุตสาหกรรม โปรดให้ความสนใจกับบัญชีอย่างเป็นทางการของ Zero Hour Technology

Nomad Cross-chain Bridge ขโมยข้อเสนอแนะการวิเคราะห์เหตุการณ์มูลค่า 180 ล้านดอลลาร์

การวิเคราะห์ฟาร์มฝักถั่ว 450 ล้าน RMB โจมตี

บทส่งท้าย

บทส่งท้าย

Web3 ได้กลายเป็นโครงสร้างพื้นฐานเครือข่ายรุ่นใหม่ที่เฟื่องฟู เนื่องจากความสามารถในการสร้างสรรค์นวัตกรรมขนาดใหญ่และข้อดีของโอเพ่นซอร์ส นำระบบนิเวศที่น่าเชื่อถือและส่งมอบคุณค่ามาสู่โลกอินเทอร์เน็ตทั้งหมด แม้ว่าเหตุการณ์ด้านความปลอดภัยในอุตสาหกรรม Web3 จะดำเนินต่อไป แต่แฮ็กเกอร์และอาชญากรก็ปรากฏตัวออกมาอย่างไม่สิ้นสุด แต่สิ่งนี้ไม่ได้ขัดขวางการพัฒนาที่ดีของอุตสาหกรรม Web3

ในทางตรงกันข้าม เช่นเดียวกับทั้งสองฝ่าย "หมวกขาว" ของโลก Web3 และหน่วยงานด้านความปลอดภัยอย่าง Zero Hour Technology ของเรา จะปกป้องระบบนิเวศอันเขียวชอุ่มนี้อย่างแน่นอน ปกป้องทรัพย์สินของผู้ใช้ในโลกใหม่ และ ต่อสู้กับปัญญาและความกล้าหาญร่วมกับแฮ็กเกอร์ เราจะทำงานอย่างหนักต่อไปเพื่อสร้างกลไกที่สมบูรณ์ยิ่งขึ้น ระบบทางเทคนิคที่แข็งแกร่งยิ่งขึ้น และธุรกรรมที่ปลอดภัยยิ่งขึ้น