พูดคุยเกี่ยวกับวิวัฒนาการของเทคโนโลยีในการทำธุรกรรมส่วนตัว

คุณยินดีที่จะเปิดเผยที่อยู่กระเป๋าเงินของคุณและให้ทุกคนรู้ว่าคุณมีเงินเท่าไหร่? คุณยินดีที่จะให้ทุกคนทราบถึงความต้องการในการลงทุนและทุกการใช้จ่ายของคุณหรือไม่? ฉันคิดว่าหลายคนไม่เต็มใจ เพื่อให้บรรลุการปกป้องความเป็นส่วนตัวของข้อมูลเหล่านี้ จำเป็นต้องมีโปรโตคอลความเป็นส่วนตัว

มีสกุลเงินดิจิทัลที่มีความเป็นส่วนตัวเป็นจุดขายในตลาดมาโดยตลอด เช่น DASH, XMR, Zcash, Grin, Rose (Oasis Network), FRA (Findora), PHA (Phala network), SCRT (Secret Network) เป็นต้น สิบปีของการพัฒนาในอุตสาหกรรมการเข้ารหัส เป็นเวลาหลายปีแล้วที่ภาคความเป็นส่วนตัวเข้ามาแทนที่

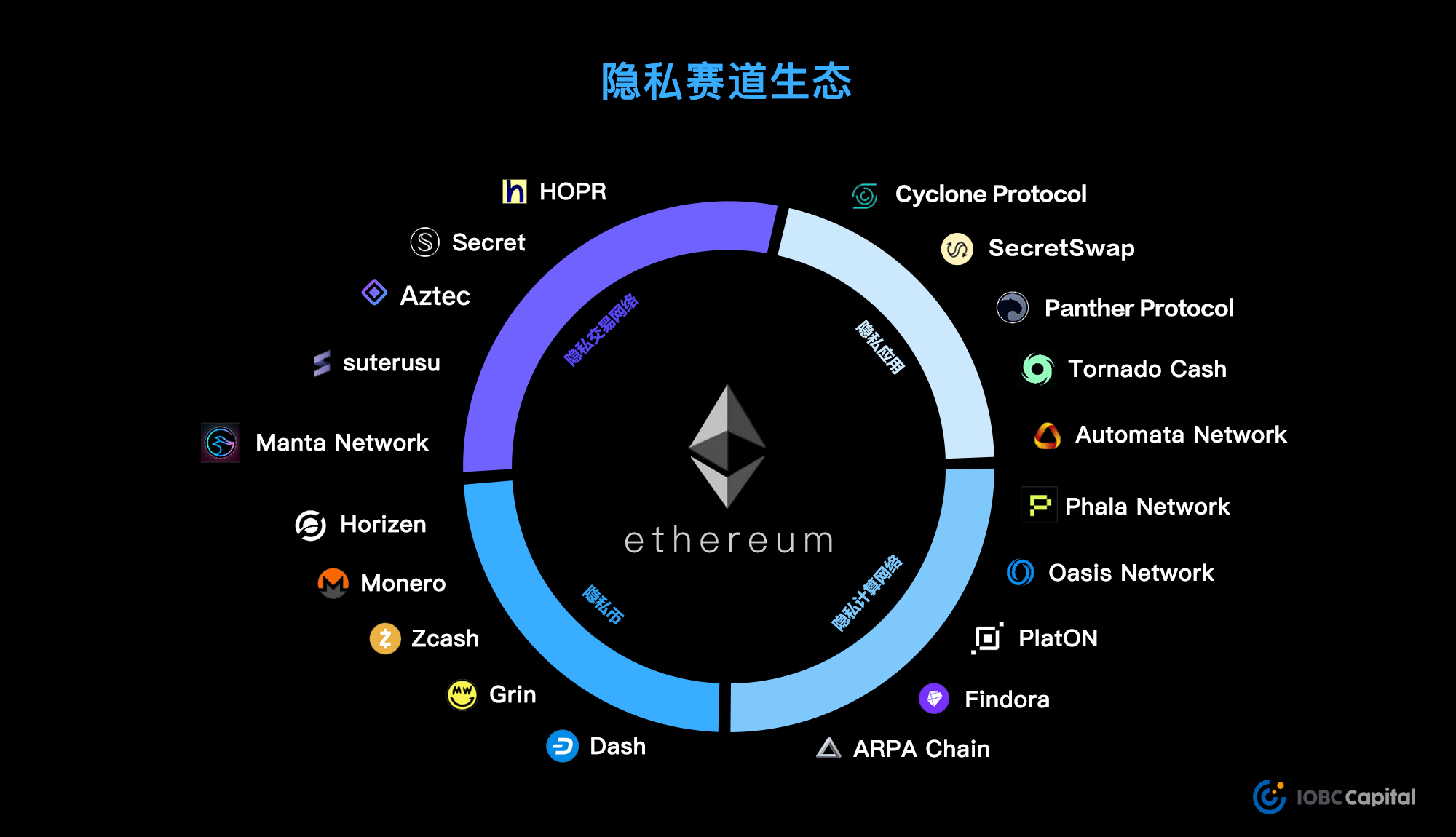

หากแยกเส้นทางความเป็นส่วนตัวออกไปอีก ก็สามารถแบ่งออกได้เป็นสี่ประเภท ได้แก่ เครือข่ายการประมวลผลความเป็นส่วนตัว โปรโตคอลธุรกรรมความเป็นส่วนตัว แอปพลิเคชันความเป็นส่วนตัว และสกุลเงินความเป็นส่วนตัว ในหมู่พวกเขา การพัฒนาเหรียญความเป็นส่วนตัวนั้นเร็วที่สุด Tornado ในแอปพลิเคชั่นความเป็นส่วนตัวกำลังใช้กันอย่างแพร่หลายและโปรโตคอลการทำธุรกรรมความเป็นส่วนตัวและเครือข่ายคอมพิวเตอร์ความเป็นส่วนตัวก็เป็นสิ่งที่น่าเป็นห่วงที่สุด

ชื่อระดับแรก

ชื่อเรื่องรอง

1. คอยน์จิออน

CoinJoin: CoinJoin เป็นกลไกการผสมสกุลเงินที่รับโทเค็นจากผู้ส่งที่แตกต่างกันและรวมเข้าด้วยกันเป็นธุรกรรมเดียว บุคคลที่สามบรรจุโทเค็นและส่งไปยังผู้รับ ในฝั่งไคลเอ็นต์ ผู้รับแต่ละคนจะได้รับโทเค็นของตนในที่อยู่ที่ไม่เคยใช้ ใช้เพื่อลดโอกาสที่ธุรกรรมใดรายการหนึ่งจะถูกติดตาม

เหรียญ DASH เป็นกรณีทั่วไปของการใช้เทคโนโลยี CoinJion เพื่อทำธุรกรรมส่วนตัว เหรียญ DASH ถือกำเนิดขึ้นในปี 2014 ไม่ใช่เพื่อจุดประสงค์ด้านความเป็นส่วนตัวเพียงอย่างเดียว แต่เพื่อเป็นทางเลือกสำหรับการทำธุรกรรมส่วนตัว ผู้ใช้สามารถเลือกใช้ฟังก์ชั่น PrivateSend สำหรับการทำธุรกรรมส่วนตัว หรือเลือกการทำธุรกรรมปกติ

ชื่อเรื่องรอง

2. ที่อยู่ชิงทรัพย์ + ลายเซ็นแหวน

ที่อยู่ซ่อนตัว: การสร้างที่อยู่ซ่อนตัวหมายถึงการสร้างที่อยู่ใหม่ทุกครั้งที่คุณได้รับ cryptocurrency ทำให้มั่นใจได้ว่าบุคคลภายนอกไม่สามารถเชื่อมโยงที่อยู่ที่ชำระเงินกับที่อยู่กระเป๋าเงินถาวรได้

ลายเซ็น Ring: ธุรกรรม Blockchain จำเป็นต้องมีลายเซ็นดิจิทัลเพื่อตรวจสอบว่าผู้ลงนามเป็นผู้ส่ง เนื่องจากลายเซ็นของผู้ใช้แต่ละคนไม่ซ้ำกัน จึงไม่ใช่เรื่องยากที่จะตรวจสอบย้อนกลับไปยังธุรกรรมที่มีผู้ลงนามเมื่อผู้ใช้ลงนาม กลยุทธ์ลายเซ็นของแหวนคือการรวมลายเซ็นกับลายเซ็นของสมาชิกในวงคนอื่นๆ: ยิ่งสมาชิกในวงลงนามมากเท่าไหร่ ก็ยิ่งยากที่จะเชื่อมโยงผู้ลงนามโดยตรงกับธุรกรรมของพวกเขา

Monero XMR ใช้โหมดผสมของที่อยู่ที่ซ่อนอยู่ + ลายเซ็นเสียงเรียกเข้าเพื่อรับรู้ถึงการปกป้องความเป็นส่วนตัว Monero ไม่เกี่ยวกับความเป็นส่วนตัวที่เลือก แต่เป็นความเป็นส่วนตัวทั้งหมด Monero มอบรหัสมุมมองส่วนตัวใหม่ ที่อยู่ผู้รับ และรหัสการใช้จ่ายส่วนตัวให้กับเจ้าของกระเป๋าเงินแต่ละราย ยิ่งไปกว่านั้น การขุด XMR สามารถทำได้ด้วย CPU ของคอมพิวเตอร์ทั่วไปและไม่จำเป็นต้องใช้เครื่องขุดแบบมืออาชีพ ซึ่งทำให้ XMR มีการกระจายอำนาจมากขึ้นในระดับหนึ่ง

ชื่อเรื่องรอง

3. มิมเบิลวิมเบิล

คำว่า Mimblewimble มาจากคาถา "Confusion Curse" ใน "Harry Potter" มีสองโครงการหลักคือ Grin และ Beam ที่ใช้โปรโตคอลความเป็นส่วนตัวนี้ เทคโนโลยีที่ใช้โดย Mimblewimble ได้แก่ การทำธุรกรรมที่เป็นความลับ, CoinJoin และ Cut-through

โปรโตคอล Mimblewimble เป็นโซลูชันที่พบการแลกเปลี่ยนระหว่างความเป็นนิรนามและความสามารถในการปรับขนาด นี่คือรูปแบบการออกแบบที่ให้ความเป็นส่วนตัวของสกุลเงินดิจิทัลสำหรับบัญชีแยกประเภทสาธารณะตามรูปแบบเอาต์พุต ไม่เกี่ยวข้องกับชั้นฉันทามติ ดังนั้นจึงสามารถใช้กับกฎที่สอดคล้องกันเกือบทุกข้อ .

ชื่อเรื่องรอง

4. ชั้นพิสูจน์ความรู้เป็นศูนย์

Zero-Knowledge Proof (Zero-Knowledge Proof) หมายความว่าผู้พิสูจน์สามารถโน้มน้าวผู้ตรวจสอบได้ว่าข้อความนั้นถูกต้อง/จริงโดยไม่ต้องให้ข้อมูลเกินความถูกต้องของข้อความนั้นแก่ผู้ตรวจสอบ

การพิสูจน์ความรู้เป็นศูนย์ได้รับการตั้งทฤษฎีเป็นครั้งแรกโดย Goldwasser, Micali และ Rackoff ในปี 1989 ในปัจจุบัน การพิสูจน์ด้วยความรู้เป็นศูนย์ส่วนใหญ่จะใช้ในสองด้านในอุตสาหกรรมบล็อกเชน: การปกป้องความเป็นส่วนตัวและความสามารถในการปรับขนาด บทความนี้แนะนำการประยุกต์ใช้การพิสูจน์ความรู้ที่ไม่มีศูนย์เป็นหลักในการปกป้องความเป็นส่วนตัว

Zero-knowledge Proof ถูกนำมาใช้เพื่อการปกป้องความเป็นส่วนตัว โดยเริ่มใช้ Zcash เป็นครั้งแรก ต่อมาหลายโครงการ เช่น Aztec, Manta Network และ StarkWare ค่อยๆ ใช้กลไกการพิสูจน์ Zero-knowledge และพัฒนาเทคโนโลยีใหม่ๆ มากมาย

แนะนำกลไกการพิสูจน์ความรู้เป็นศูนย์ผ่านตัวอย่าง "Alibaba and the Forty Thieves":

อาลีบาบาเป็นผู้พิสูจน์ และโจรเป็นผู้ตรวจสอบ โจรจับตัวอาลีบาบาและขอให้เขาร่ายมนตร์เพื่อเปิดถ้ำที่ซ่อนสมบัติ มิฉะนั้นเขาจะฆ่าเขา ถ้าอาลีบาบาพูดคาถาโดยตรง เขาอาจถูกฆ่าเพราะสูญเสียมูลค่าการใช้ ถ้าอาลีบาบายืนกรานที่จะไม่พูด โจรจะคิดว่าเขาไม่รู้คาถาและจะฆ่าเขา อาลีบาบาคิดหาวิธีและขอให้โจรอยู่ใกล้ลูกศร หากอาลีบาบาไม่สามารถเปิดประตูหินของถ้ำหรือหลบหนีด้วยการร่ายมนตร์ โจรอาจยิงเขาตายด้วยธนูและ ลูกศร

ด้วยวิธีนี้ อาลี บาบาสามารถพิสูจน์ได้ว่าเขารู้มนต์สะกดในขณะที่อยู่ห่างจากโจรมากพอจนเขาไม่ได้ยินว่าคาถาคืออะไร ในกระบวนการนี้ อาลีบาบา (ผู้พิสูจน์) ไม่ได้เปิดเผยโดยตรงว่าคาถาคืออะไร แต่สามารถโน้มน้าวให้โจร (ผู้ตรวจสอบ) เห็นว่าคำยืนยันบางอย่าง (อาลีบาบามีคาถา) เป็นเรื่องจริง

zk-SNARK

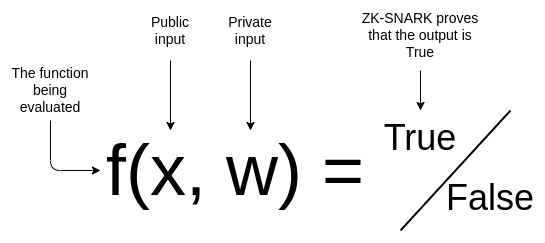

ชื่อเต็มของ zk-SNARK คือ" Zero-Knowledge Succinct Non-Interactive Argument of Knowledge"ชื่อภาษาจีนคือ "Zero-Knowledge Concise Non-Interactive Knowledge Argument" zk-SNARK เสนอโดย Ben-Sasson et al. แห่ง Israel Institute of Technology ในเอกสาร Zerocash ในปี 2014 ปัจจุบันเป็นเทคโนโลยีความเป็นส่วนตัวแบบ Zero-Knowledge Proof ที่ใช้กันอย่างแพร่หลายมากที่สุด อัลกอริทึมประกอบด้วย Zcash, Loopring เป็นต้น อนุญาตให้บุคคลพิสูจน์ว่าตนมีข้อมูลเฉพาะโดยไม่ต้องเปิดเผยเนื้อหาของข้อมูล

zk-SNARK เป็นเทคโนโลยีที่เปลี่ยนกลไกการพิสูจน์ความรู้เป็นศูนย์ให้เป็นภาษาโปรแกรมคอมพิวเตอร์ ตรรกะพื้นฐานมีดังนี้:

ความเป็นส่วนตัวแบบใดที่ zk-SNARK ใช้เป็นพิเศษ? zk-SNARK ได้รับความเป็นส่วนตัวอย่างสมบูรณ์ ไม่เพียงแต่ซ่อนที่อยู่ของทั้งสองฝ่ายในการทำธุรกรรมและจำนวนเงินในการทำธุรกรรม แต่แม้แต่โหนดก็ไม่ทราบเนื้อหาของการทำธุรกรรม แต่ข้อเสียของ zk-SNARK คือต้องมีการตั้งค่าเริ่มต้นที่เชื่อถือได้ (trusted setup) ไม่ว่าจะตั้งค่านี้อย่างไรก็มีความเสี่ยงด้านความปลอดภัยที่อาจเกิดขึ้นได้

บนพื้นฐานของ zk-SNARK เพื่อปรับปรุงความเป็นส่วนตัวในขณะเดียวกันก็คำนึงถึงการเพิ่มประสิทธิภาพของความจุในการทำธุรกรรมและต้นทุนการทำธุรกรรม Bulletproofs, zk-STARK, Sonic, PLONK, Supersonic และหลักฐานที่ไม่มีความรู้ใหม่อื่น ๆ ได้รับในภายหลัง

Bulletproofs

เมื่อเทียบกับ zk-SNARK Bulletproofs ไม่ต้องการการตั้งค่าเริ่มต้นที่เชื่อถือได้ แต่การตรวจสอบ Bulletproofs นั้นใช้เวลานานกว่าการตรวจสอบการพิสูจน์ zk-SNARK Bulletproofs ถูกนำมาใช้ในโครงการ XMR เพื่อเพิ่มขนาดธุรกรรมของ XMR และลดเวลาการตรวจสอบลง 80 %

zk-STARK

ภาษาอังกฤษแบบเต็มของ zk-STARK คือ Zero-Knowledge Scalable Transparent Argument of Knowledge, "Zero-Knowledge Scalable Transparent Argument of Knowledge" zk-STARK ได้รับการพัฒนาโดย StarkWare ซึ่งใช้หลักฐานการเข้ารหัสแบบใหม่และเทปที่ทันสมัยเพื่อบังคับใช้ความสมบูรณ์และความเป็นส่วนตัวของการคำนวณบนบล็อกเชน StarkEx ใช้เทคโนโลยี zk-STARK zk-STARK อนุญาตให้บล็อกเชนถ่ายโอนการประมวลผลไปยัง STARK นอกเครือข่ายตัวพิสูจน์ STARK ตัวเดียว จากนั้นใช้ตัวตรวจสอบความถูกต้อง STARK บนเครือข่ายเพื่อตรวจสอบความสมบูรณ์ของการคำนวณเหล่านั้น

เมื่อเทียบกับ zk-SNARK แล้ว zk-STARK ได้รับการพิจารณาว่าดำเนินการทางเทคนิคได้เร็วกว่าและต้นทุนต่ำกว่า เนื่องจากปริมาณการคำนวณเพิ่มขึ้น แต่ปริมาณการสื่อสารระหว่างผู้พิสูจน์และผู้ตรวจสอบยังคงเท่าเดิม ดังนั้น zk-STARK ปริมาณข้อมูลโดยรวม มีขนาดเล็กกว่าปริมาณข้อมูลในการพิสูจน์ zk-SNARK มาก และ zk-STARK ไม่ต้องการการตั้งค่าเริ่มต้นที่เชื่อถือได้ เนื่องจากใช้การเข้ารหัสที่ง่ายกว่าผ่านฟังก์ชันแฮชที่ป้องกันการชนกัน โดยรวมแล้ว zk-SNARK มีความก้าวหน้าอย่างมากในการปรับแต่งและการนำไปใช้ ในขณะที่ zk-STARK ช่วยเติมเต็มข้อบกพร่องหลายประการของการพิสูจน์ zk-SNARK (เร็วกว่า ถูกกว่า และไม่ต้องการการตั้งค่าเริ่มต้นที่เชื่อถือได้) และถือเป็นรุ่นปรับปรุงของ โปรโตคอล แต่ zk-STARK ใช้การคำนวณแบบ off-chain และการตรวจสอบแบบ on-chain ซึ่งดูเหมือนว่าจะด้อยกว่า zk-SNARK ในแง่ของความปลอดภัย

Sonic

Sarah Meiklejohn จาก University of London, Markulf Kohlweiss จาก University of Edinburgh และ Sean Bowe จาก Zcash เสนอโปรโตคอลการพิสูจน์ความรู้เป็นศูนย์ที่เรียกว่า Sonic ความเป็นไปได้ใดๆ

การเกิดขึ้นของ Sonic ได้ก้าวไปข้างหน้าอย่างมากในวิวัฒนาการของข้อพิสูจน์ที่ไม่มีความรู้ อย่างไรก็ตาม ความเร็วของ Sonic นั้นลดลง เนื่องจากเมื่อเปรียบเทียบกับ SNARK ที่ไม่ใช่สากล เวลาที่ใช้ในการพิสูจน์ของ Sonic จะเพิ่มขึ้นประมาณ 2 ลำดับความสำคัญ ดังนั้นในปัจจุบันจึงไม่มีโครงการความเป็นส่วนตัวที่เป็นที่รู้จักซึ่งนำโซลูชันเทคโนโลยี Sonic มาใช้

PLONK

PLONK เป็น zk-SNARK ที่มีประสิทธิภาพและเป็นสากลที่พัฒนาร่วมกันโดย Zachary Williamson ซีทีโอของโปรโตคอล Aztec และหัวหน้านักวิทยาศาสตร์ Ariel Gabizon (Protocol Labs และอดีต Zcash) Ariel Gabizon และ Zac Williamson พัฒนา PLONK ในระหว่างการประชุมเชิงปฏิบัติการที่ Binary District ในลอนดอน

นี่คือ zk-SNARK อเนกประสงค์ที่มีประสิทธิภาพใหม่ล่าสุด PLONK ต้องการการตั้งค่าที่เชื่อถือได้เพียงค่าเดียวซึ่งโปรแกรมทั้งหมดสามารถนำกลับมาใช้ใหม่ได้ Vitalik ส่งต่อเทคโนโลยีนี้เช่นกัน PLONK เร็วแค่ไหน? ด้วยฮาร์ดแวร์มาตรฐานเต็มรูปแบบ PLONK สามารถผ่านวงจรที่มีเกทมากกว่า 1 ล้านเกทใน 23 วินาที ไม่มีเซิร์ฟเวอร์ฟาร์มหรือคลัสเตอร์ HPC ที่นี่ ข้อมูลนี้มาจากแท็บเล็ต Microsoft Surface

ยกตัวอย่าง Aztec อธิบายหลักการทำงานของ Aztec ซึ่งเป็นโปรโตคอลความเป็นส่วนตัวที่ใช้ PLONK โดยสังเขป:

ประการแรก Aztec ต้องการการตั้งค่าเริ่มต้นที่เชื่อถือได้ - Ignition CRS ในตอนแรก Aztec สุ่มเรียกผู้เข้าร่วม 200 คนทั่วโลกเพื่อรับ Ignition CRS ผู้เข้าร่วม 200 คนแต่ละคนสร้างการสุ่ม - พื้นฐานสำหรับการพิสูจน์ความปลอดภัยของ Aztec (เทียบเท่ากับ 200 คนสับไพ่ ตราบใดที่คน 200 คนไม่สมรู้ร่วมคิด ตราบเท่าที่หนึ่งในนั้นเป็นผู้มีส่วนร่วมที่ซื่อสัตย์ การสุ่มของไพ่สามารถรับประกันได้ ซึ่งเป็นความปลอดภัยของระบบ)

จากนั้น การทำธุรกรรมความเป็นส่วนตัวตามปกติของ Aztec สามารถเข้าใจได้ว่าเป็น UTXO (ตามที่แสดงด้านล่าง) คล้ายกับวิธีการทำงานของ Bitcoin แต่มีความแตกต่างที่ Aztec ต้องการการเข้ารหัสสำหรับการทำธุรกรรม ดังนั้น Ethereum จะตรวจสอบว่า UTXO นี้ถูกต้องหรือไม่ นั่นคือ ตรวจสอบ 60+40 =75+25

วิธีการตรวจสอบ? ขั้นแรกให้ตรวจสอบว่าบันทึกอินพุต = บันทึกเอาต์พุต เพื่อป้องกันการโจมตีรอบทิศทาง (เช่น: 10 = 11+ -1) และตั้งค่า Range Proof (การพิสูจน์ช่วง) ดังนั้น Aztec จึงปรับใช้หลักฐานการเป็นสมาชิกชุดแทน - ธุรกรรม จำเป็นต้องได้รับการอนุมัติ Aztec cryptographic engine (ACE) ผู้ใช้จำเป็นต้องแสดงให้เห็นว่าพวกเขาสร้างคำอธิบายประกอบเอาต์พุตจาก Codex หลังจากซีรีส์นี้ สามารถตรวจสอบความถูกต้องของ UTXO ได้สำเร็จ

ความเป็นส่วนตัวที่ Aztec ต้องการบรรลุประกอบด้วยสามด้าน: หนึ่งคือความเป็นส่วนตัวของข้อมูล Aztec สามารถเข้ารหัสและซ่อนจำนวนการทำธุรกรรม อีกส่วนคือความเป็นส่วนตัวของผู้ใช้ ผู้ที่เฝ้าดูเครือข่ายไม่สามารถระบุ ID ของผู้ส่งและผู้รับได้อีกต่อไป ประการที่สามคือ ความเป็นส่วนตัวของรหัส รหัสสัญญาอัจฉริยะของ dApp ที่ใช้ Aztec SDK สามารถเป็นส่วนตัวได้เช่นกัน อย่างแรกบรรลุแล้ว สองอย่างหลังยังไม่บรรลุ

SuperSonic

เทคโนโลยี SuperSonic รวมการพิสูจน์ของ Sonic และ DARK เป็นการพิสูจน์สั้นๆ ที่ไม่ต้องการการตั้งค่าที่เชื่อถือได้ ภายใต้สมมติฐานของลอจิกเกต 1 ล้านตัว ขนาดการพิสูจน์สามารถบีบอัดได้ถึง 10-20 KB และยังมีที่ว่างสำหรับการเพิ่มประสิทธิภาพอีกด้วย เทคโนโลยีถูกนำมาใช้ครั้งแรกในบริษัทการเงิน เครือข่ายบน Findora

การเปรียบเทียบโซลูชันทางเทคนิคของซีรี่ส์ Zero-knowledge Proof ในแง่ของขนาดการพิสูจน์ยืนยัน ความเร็วในการตรวจสอบ การตั้งค่าที่เชื่อถือได้จำเป็นหรือไม่ และกรณีการใช้งานมีดังนี้:

ชื่อเรื่องรอง

แนวโน้มในอนาคตของเทคโนโลยีความเป็นส่วนตัว

ในขั้นตอนปัจจุบัน อัตราการใช้ธุรกรรมส่วนตัวยังคงต่ำ และคาดว่าจะเพิ่มขึ้นตามการเปลี่ยนแปลงทางเทคโนโลยี

มีเหตุผลหลักสามประการที่ทำให้อัตราการใช้งานธุรกรรมส่วนตัวต่ำ: ประการแรก เกณฑ์ทางเทคนิคสูงเกินไปและการทำธุรกรรมส่วนตัวในช่วงแรกนั้นไม่เป็นมิตรกับผู้ใช้ทั่วๆ ไป แม้ว่าเหรียญความเป็นส่วนตัวเช่น Zcash และ XMR จะมีมาหลายปีแล้ว ส่วนใหญ่คนธรรมดาไม่เคยใช้จริง ๆ อย่างที่สอง คือ ความต้องการทำธุรกรรมส่วนตัวยังไม่เป็นที่นิยม ก่อนพูดถึง ธุรกรรมส่วนตัว ทุกคนมีจิตใต้สำนึกเชื่อว่ามีเพียงธุรกรรมที่มองไม่เห็นบางอย่างเท่านั้นที่ต้องการธุรกรรมส่วนตัว การตระหนักรู้ในการทำธุรกรรม การโอน /การชำระเงินและพฤติกรรมและจำนวนเงินอื่น ๆ ยังค่อนข้างอ่อนแอ ด้วยการระบาดของธุรกรรมบนเครือข่ายเช่น DeFi การรับรู้ของผู้คนเกี่ยวกับการปกป้องความเป็นส่วนตัวสำหรับธุรกรรมบนเครือข่ายกำลังตื่นขึ้น ประการที่สาม โปรโตคอลความเป็นส่วนตัวในยุคแรก ๆ ไม่ได้ให้ผู้ใช้จริงสำหรับ สกุลเงินที่คุณต้องการใช้ เช่น ETH, USDC, DAI mainstream chain asset เป็นต้น ความน่าจะเป็นที่ผู้ใช้ทั่วไปจงใจเลือกใช้เหรียญความเป็นส่วนตัวเพื่อรักษาความเป็นส่วนตัวนั้นไม่สูงนัก

การใช้ฟังก์ชันความเป็นส่วนตัวในบล็อกเชนกระแสหลักอาจเป็นแนวโน้มสูงสุดในการพัฒนาฟิลด์ความเป็นส่วนตัว

ในฐานะที่เป็นองค์กรอิสระ เหรียญความเป็นส่วนตัวอาจไม่ได้รับการร้องขอและต้อนรับอีกต่อไป โดยเฉพาะอย่างยิ่งหลังจากถูกไล่ล่าและสกัดกั้นโดยประเทศต่างๆ ในช่วงไม่กี่ปีที่ผ่านมา ตัวอย่างเช่น ได้รับผลกระทบจากกฎ FATF Coinbase UK เพิกถอน Zcash ในปี 2019 ในขณะที่ OKEx เกาหลีใต้เพิกถอน 6 สกุลเงินดิจิทัล ได้แก่ Monero, Dash, Zcash, ZCache, Horizon และ SuperBitcoin

แต่ความต้องการในการทำธุรกรรมส่วนตัวนั้นมีอยู่จริง และจะมีความต้องการนี้อยู่เสมอ และหากมีความต้องการ ก็จะมีตลาด ตามประเภทของโครงการความเป็นส่วนตัวที่ได้รับความสนใจมากที่สุดในอุตสาหกรรมเมื่อเร็วๆ นี้ วิธีการรวมฟังก์ชันการปกป้องความเป็นส่วนตัวเข้ากับบล็อกเชนกระแสหลักที่แสดงโดย Bitcoin, Ethereum, Polkadot และอื่น ๆ อาจกลายเป็นเทรนด์

เทคโนโลยี Coinjion ใช้ในธุรกรรม bitcoin ซึ่งปัจจุบันเป็นบริการผสม (Mixers) ที่ใช้กันอย่างแพร่หลายในการซ่อนข้อมูลธุรกรรม Mixers ใช้บุคคลที่สามในการเชื่อมต่อที่อยู่ผู้ส่ง bitcoin และที่อยู่ผู้รับ บริการที่ซ่อนข้อมูลธุรกรรมโดยการเข้ารหัส

โซลูชันความเป็นส่วนตัวที่เป็นกังวลมากที่สุดใน Ethereum คือชุดข้อมูลที่ไม่มีความรู้ (zk-SNARK, zk-STARK เป็นต้น) Vitalik เคยกล่าวไว้ว่า "Zero-knowledge Proof เป็นโซลูชันความเป็นส่วนตัวที่ทรงพลังที่สุด แม้ว่าเทคโนโลยีนี้จะใช้งานยากที่สุด แต่ก็มีผลดีที่สุดในการปกป้องความเป็นส่วนตัวและความปลอดภัยของเครือข่าย Ethereum" และโซลูชันความเป็นส่วนตัวแบบ Zero-knowledge Proof ในบรรดาโซลูชั่นต่างๆ เทคโนโลยี PLONK ของ Aztec ได้รับการยอมรับมากกว่า

ในระบบนิเวศของ Polkadot ยังมีโครงการธุรกรรมส่วนตัวที่ดึงดูดความสนใจได้มากขึ้น - Manta Network เป็นโปรโตคอลความเป็นส่วนตัวประเภท zk-SNARK (Plonk with Lookup) ที่สร้างโดย P0xeiden Labs Manta Network ใช้งานบน Polkadot และทดสอบเครือข่าย Calamari ใช้งานบน Kusama เชนปรับใช้โปรโตคอลความเป็นส่วนตัวที่สอดคล้องกัน Manta Network วางแผนที่จะเปิดตัว MantaPay ซึ่งเป็นโปรโตคอลการชำระเงินที่ไม่ระบุตัวตนแบบกระจายอำนาจหลายสินทรัพย์ และ MantaSwap ซึ่งเป็นโปรโตคอลการทำธุรกรรมแบบกระจายอำนาจพร้อมกลไก AMM ที่สนับสนุนโดย zk-SNARK

อ้างอิง:

อ้างอิง:

1、https://vitalik.ca/general/2022/06/15/using_snarks.html

2、https://developers.aztec.network/

3、https://emphasized-seed-161.notion.site/PVM-P0xeidon-VM-primer-5bf16a3ef16e4a8696e99ede6d71ea95