슬로우 미스트: 솔라나 퍼블릭 체인에서 발생한 대규모 코인 도난 사건 분석

배경 개요

첫 번째 레벨 제목배경 개요

Slope 지갑 팀은 분석 및 후속 조치를 위해 SlowMist 보안 팀을 초빙했으며, Solana 재단에서 제공한 데이터에 따르면 도난당한 사용자의 약 60%가 Phantom 지갑을 사용하고 주소의 약 30%가 Slope 지갑을 사용하는 것으로 나타났습니다. , 나머지는 트러스트 월렛 등을 사용하고 있으며 iOS 및 Android 버전의 애플리케이션에는 해당 피해자가 있으므로 지갑 애플리케이션의 가능한 위험 지점을 분석하는 데 집중하기 시작했습니다.

분석 프로세스

첫 번째 레벨 제목

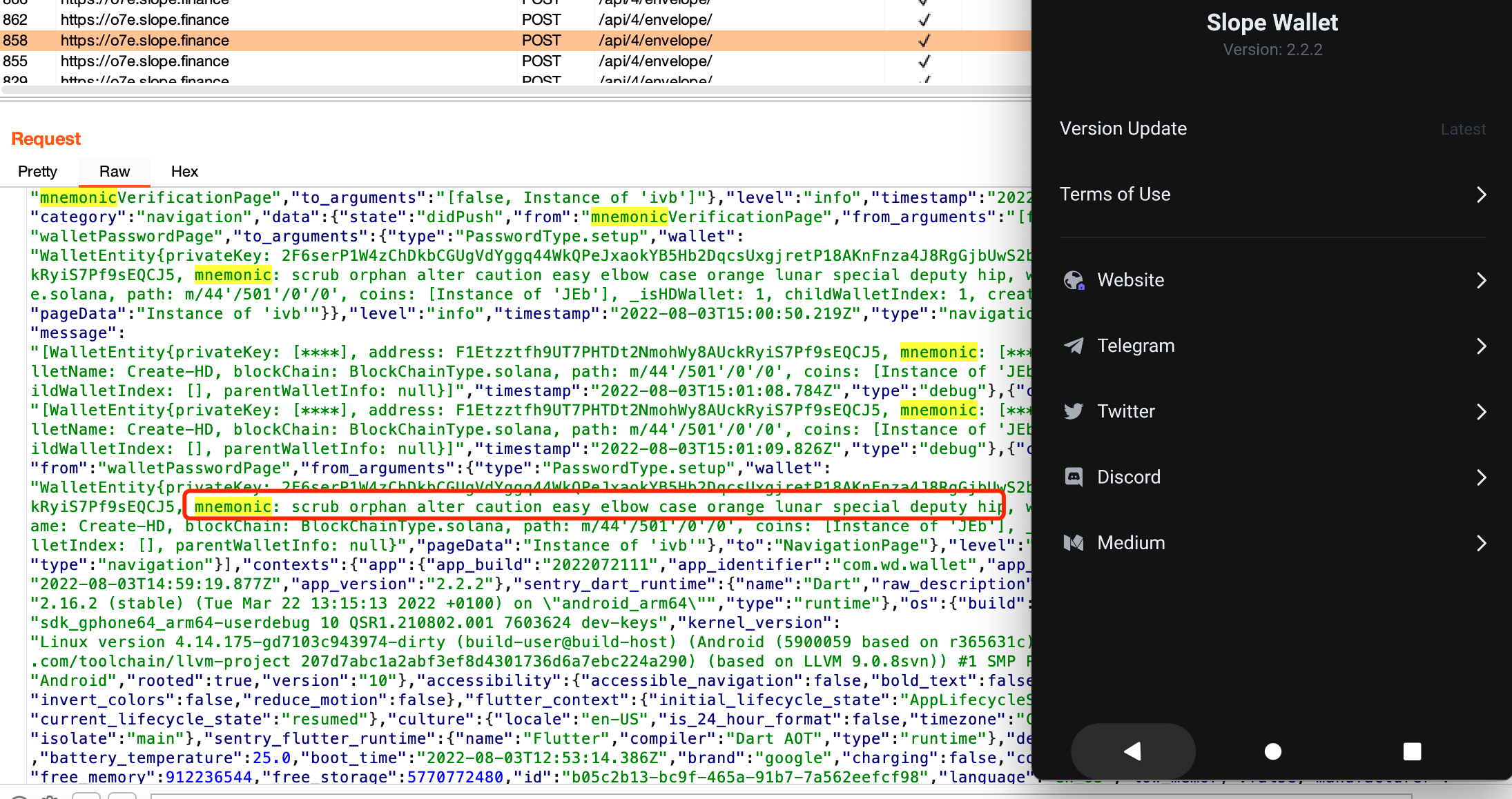

분석 프로세스"o7e.slope.finance"Slope Wallet(Android, Version: 2.2.2)을 분석한 결과 Slope Wallet(Android, Version: 2.2.2)이 Sentry의 서비스를 사용하고 있는 것으로 나타났습니다. Sentry는 널리 사용되는 서비스이며 Sentry는 o7e.slope에서 실행됩니다. 금융 도메인 이름으로 지갑 생성 시 니모닉, 프라이빗 키 등 민감한 데이터가 https://o7e.slope.finance/api/4/envelope/로 전송됩니다.

Slope Wallet을 계속 분석한 결과, Version: >=2.2.0 패키지의 Sentry 서비스가 mnemonic을 다음 주소로 보내는 것을 발견했습니다.

https://apkpure.com/cn/slope-wallet/com.wd.wallet/versions

Slope Wallet(Android, >, 버전: 2.1.3에서는 니모닉 단어를 수집하는 동작을 찾지 못했습니다.

슬로프 지갑 과거 버전 다운로드:

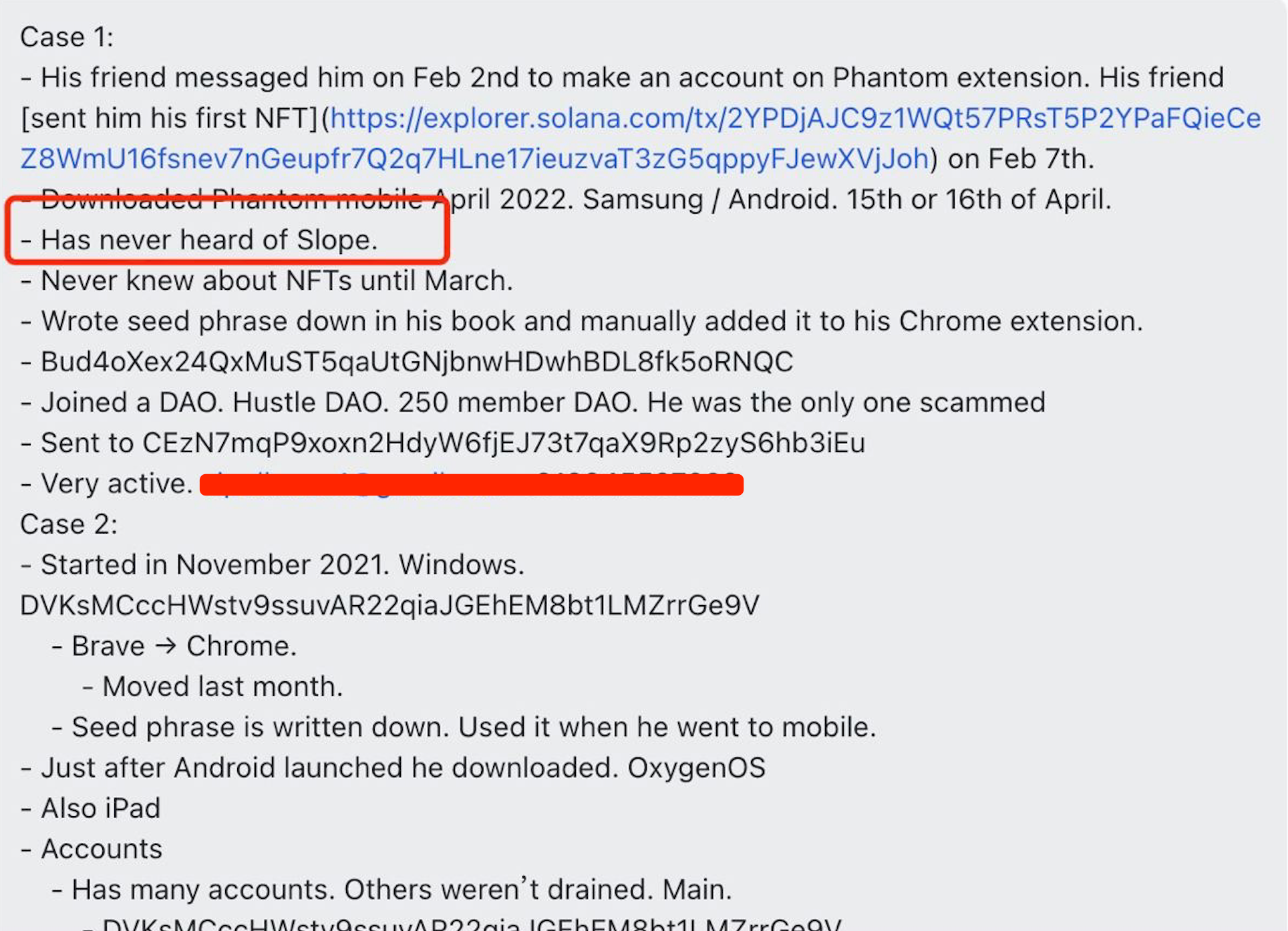

= 버전: 2.2.0)이 2022.06.24 이후에 출시되었기 때문에 2022.06.24 이후 슬로프 월렛(안드로이드, >= 버전: 2.2.0)을 사용하는 사용자는 영향을 받지만 일부 피해자에 따르면 피드백은 인지하지 못하고 있습니다. Slope Wallet은 Slope Wallet을 사용하지 않았습니다.

팬텀(버전: 22.07.11_65) 지갑을 분석한 결과, 팬텀(안드로이드, 버전: 22.07.11_65)도 센트리 서비스를 이용해 사용자 정보를 수집했지만, 니모닉 단어나 개인키를 수집하는 명백한 행태는 발견되지 않았다. . (Phantom Wallet 과거 버전의 보안 위험은 SlowMist 보안팀에서 아직 분석 중입니다.)

약간의 의심

SlowMist 보안팀은 나머지 60%의 도난당한 사용자가 해킹당한 이유를 분석하기 위해 계속해서 더 많은 정보를 수집하고 있습니다. 다음은 분석 중에 의심되는 몇 가지 사항입니다.

1. 사용자의 지갑에서 니모닉 문구를 수집하는 Sentry의 서비스는 일반적인 보안 문제입니까?

2. Phantom은 Sentry를 사용하므로 Phantom 지갑이 영향을 받습니까?

1. 사용자의 지갑에서 니모닉 문구를 수집하는 Sentry의 서비스는 일반적인 보안 문제입니까?

3. 나머지 60%의 도난 사용자가 해킹을 당하는 이유는 무엇입니까?

첫 번째 레벨 제목

보조 제목

Htp9MGP8Tig923ZFY7Qf2zzbMUmYneFRAhSp7vSg4wxV

CEzN7mqP9xoxn2HdyW6fjEJ73t7qaX9Rp2zyS6hb3iEu

5WwBYgQG6BdErM2nNNyUmQXfcUnB68b6kesxBywh1J3n

GeEccGJ9BEzVbVor1njkBCCiqXJbXVeDHaXDCrBDbmuy

보조 제목

https://dune.com/awesome/solana-hack

피해자 주소:

https://www.odaily.news/newsflash/294440

https://solanafoundation.typeform.com/to/Rxm8STIT?typeform-source=t.co

보조 제목