深度研究報告:Resolv協議駭客攻擊事件,誰是最後買單人?

- 核心觀點:Resolv協議的USR穩定幣遭受攻擊,攻擊者利用其鑄幣函數的關鍵漏洞,以極低成本鑄造了巨額USR並套現,暴露了Delta中性穩定幣架構在追求極致資本效率時,因缺乏抵押緩衝和鏈下組件依賴而存在的系統性安全風險。

- 關鍵要素:

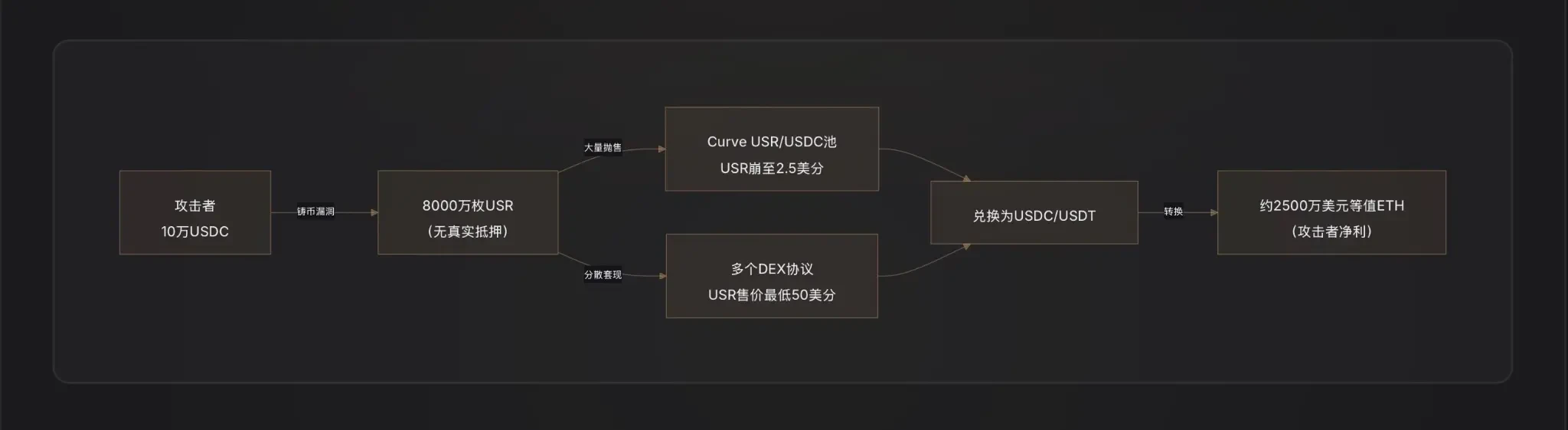

- 攻擊者僅投入約10萬美元USDC,通過鑄幣漏洞(可能為鏈下簽名者密鑰洩露或金額校驗缺失)憑空鑄造了價值約8000萬美元的8000萬枚USR。

- 攻擊者通過在Curve等流動性池拋售USR套現約2500萬美元,導致USR價格在17分鐘內最低跌至2.5美分,造成流動性池崩潰。

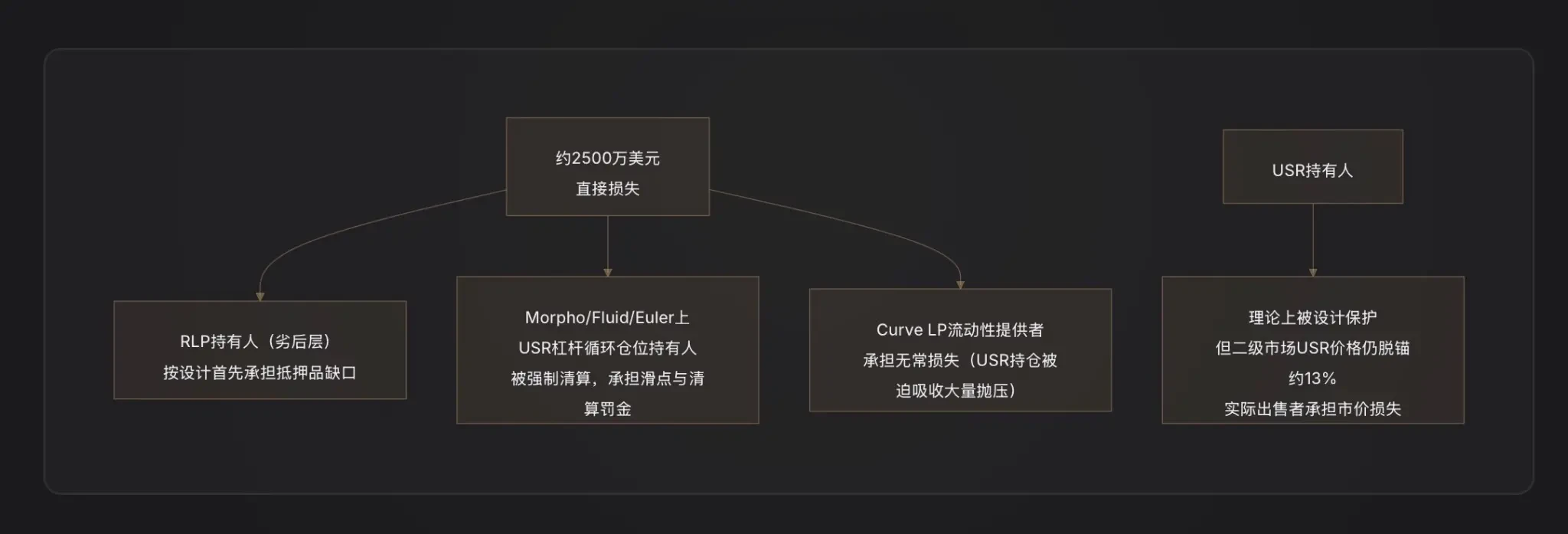

- 根據協議設計,損失首先由RLP(劣後層)保險池承擔,但USR價格脫鉤導致在Morpho等借貸協議上的高槓桿循環倉位被清算,造成二次損失。

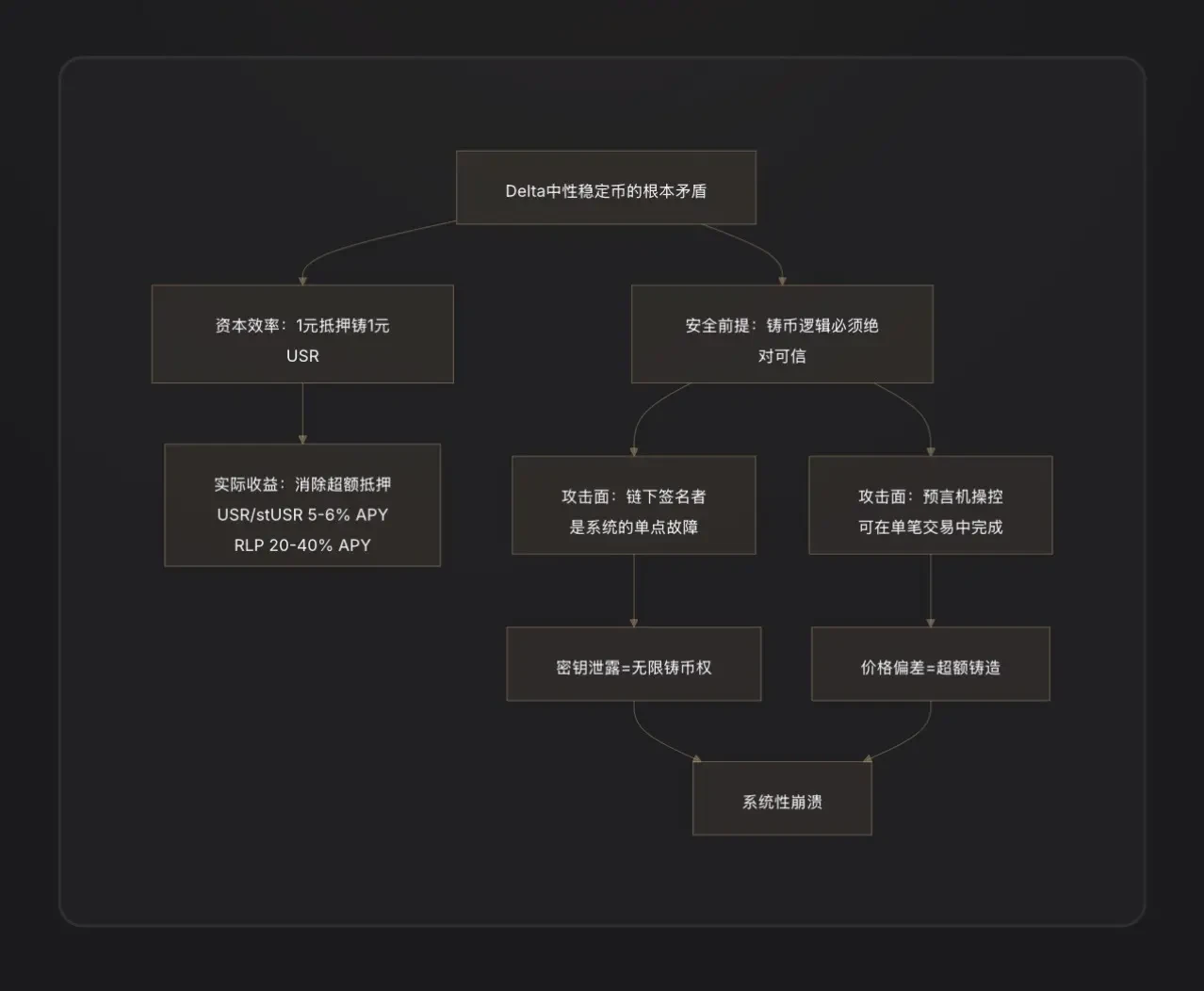

- 事件揭示了Delta中性穩定幣的根本弱點:鏈下簽名者成為中心化攻擊面,且「1:1資本效率」設計缺乏安全緩衝,鑄幣邏輯漏洞會直接穿透系統。

- 此次攻擊波及Curve、Morpho、Fluid、Euler等多個DeFi協議,體現了DeFi可組合性在危機時期會放大風險的特性。

原文作者:菠菜菠菜(X:@bocaibocai_)

核心摘要

攻擊手法: 攻擊者僅用約10萬美元USDC,利用USR鑄幣函數中的關鍵漏洞——可能是預言機被操控、鏈下簽名者密鑰遭到洩露,或鑄幣請求與執行之間缺乏金額校驗——憑空鑄造了8000萬枚USR(價值約8000萬美元),隨後迅速兌換為真實資產。

套利路徑: 攻擊者將非法鑄造的USR分批拋售至Curve Finance等流動性池,導致USR價格最低跌至2.5美分,在脫錨混亂中累計套現約2500萬美元,隨後將套利所得轉換為ETH完成洗出。

損失分配: 根據Resolv雙層風險架構的設計邏輯,此次攻擊造成的抵押品缺口首先由RLP保險池持有人承擔(RLP價格將隨協議資產淨值下降),而USR持有人在協議暫停贖回前理論上受到保護;但Morpho等借貸協議上的USR槓桿循環倉位(Looping)因脫錨而遭遇強制平倉,造成二次損失。

連帶協議: 主要受波及的DeFi協議包括:Curve Finance(USR/USDC流動性池瞬間崩潰)、Morpho(USR作為抵押品的槓桿倉位觸發清算)、Fluid和Euler(同樣存在USR/RLP循環倉位)。

行業警示: 此次事件揭示了Delta中性穩定幣的一個根本性弱點——鑄幣邏輯與鏈下簽名/預言機的耦合點是系統最脆弱的攻擊面,任何"1元鑄1元"的資本效率設計都必須以極度嚴苛的合約安全審計為前提。

一、RESOLV 與 USR:理解這個體系,才能理解這次攻擊

在討論攻擊之前,我們必須先搞清楚USR是如何運作的——因為攻擊者正是利用了其設計中最精妙也最脆弱的部分。

USR的核心機制:Delta中性穩定幣

USR不是USDT那種由銀行存款支撐的穩定幣,也不是DAI那種超額抵押型穩定幣。它是Delta中性穩定幣——一種通過"一手持有ETH現貨+一手做空ETH永續合約"來實現淨風險中性的架構[注1]。

邏輯如下:

當你存入1美元的ETH鑄造1枚USR時,Resolv協議同步在永續合約市場開等量的ETH空頭倉位。ETH漲了,現貨賺錢,合約虧錢;ETH跌了,合約賺錢,現貨虧錢——兩相抵消,淨資產始終約等於1美元。這使得USR與ETH價格脫鉤,同時又保持了1:1的美元錨定[注2]。

這套架構的優勢是資本效率極高:你只需要1美元的ETH就能鑄造1枚USR,無需超額抵押。收益來源則是對沖倉位的資金費率(多頭支付給空頭的費用)以及ETH質押收益,USR持有人因此能獲得約5-6%的年化收益,質押版本的stUSR利率還更高[注3]。

雙層架構:USR與RLP的風險隔離

Resolv為了解決"誰來承擔協議運營風險"的問題,設計了雙層代幣結構:

USR層(優先級高):持有人享有穩定的錨定保護,損失不由其承擔;

RLP層(劣後層):RLP持有人充當協議的"保險池",承擔市場風險、交易對手風險(如資金費率持續為負)以及潛在的合約風險,作為補償獲得更高收益(20-40%年化)[注4]。

規則很清楚:任何損失,先扣RLP,再扣USR。 當USR的抵押率降至110%以下時,RLP贖回將被自動凍結,優先保障USR持有人[注5]。

這是理解此次攻擊損失分配的關鍵前提。

攻擊核心:鑄幣函數到底出了什麼問題?

這是目前最關鍵、也是信息最不完整的一環。鏈上數據已經證實了一件事:攻擊者用10萬美元的USDC"買到"了價值5000萬美元的USR[1]。這個1:500的鑄造比例意味著合約的鑄幣金額校驗徹底失效了。

加密基金D2 Finance給出了三種可能的攻擊路徑假說[注9]:

假說A:預言機被操控(Oracle Manipulation)。USR的鑄造價格依賴於價格預言機。如果攻擊者能在一筆交易中臨時壓低預言機報價(例如通過閃電貸砸盤),讓合約以為用戶存入的資產價值更高,就能鑄造出超額的USR[注6]。

假說B:鏈下簽名者密鑰洩露(Off-Chain Signer Compromise)。Resolv的鑄造流程包含一個鏈下簽名驗證環節——用戶的鑄造請求需要經過協議的後端服務簽名才能執行。如果這個簽名密鑰被盜,攻擊者可以偽造任意金額的合法鑄造指令,繞過所有鏈上限制[2]。

假說C:請求與執行之間的金額校驗缺失(Validation Gap)。鑄造流程分為"發起請求"和"執行鑄造"兩步。如果合約在執行時沒有嚴格檢驗最終執行金額是否與請求金額一致,攻擊者可能在發起請求後、執行前對參數進行篡改,實現超額鑄造。

截至報告撰寫時,Resolv官方尚未公佈完整的漏洞根因分析(RCA),因此上述三種假說的優先級尚無法最終確認。

從攻擊效果判斷,假說B(簽名者密鑰洩露)或假說C(驗證邏輯缺失)的可能性更高——因為預言機操控通常需要大量資金且難以實現如此極端的價格偏差;而8000萬枚USR被鑄造時,攻擊者實際投入的資金極其有限,更符合"繞過合約校驗"的特徵。

攻擊者如何套現:一個教科書級的DeFi出逃劇本

攻擊者拿到8000萬枚USR後,面臨的挑戰是:如何把虛假鑄造的穩定幣轉化為真實價值?

D2 Finance稱之為"教科書級DeFi黑客套現路徑":攻擊者將USR分批發送至多個流動性協議,優先級在Curve Finance的USR/USDC池(USR最大的流動性池,日交易量360萬美元)大量拋售[注10]。

因為Curve的流動性是有限的,當8000萬枚USR突然湧入時,池子被徹底砸穿——USR價格在17分鐘內從1美元跌至2.5美分。攻擊者並非期望以1美元全部出售,而是在0.25美元~0.5美元的區間內逐步兌換為USDC/USDT,最終將套利資金轉為ETH完成洗出。

PeckShield估算,最終套現金額約為2500萬美元[注11]——考慮到大量USR在極低價格區間出售造成的滑點損失,這一數字意味著攻擊者的實際提取比率約為30%(2500萬/8000萬)。其餘7成的"價值"消失在了流動性耗盡的巨大滑點中。

三、脫錨之後:USR、RLP 與抵押體系發生了什麼

USR 的抵押率瞬間崩塌

正常運行時,USR是1:1由ETH+對沖倉位支撐的。但在8000萬枚無抵押USR被鑄入系統後,整個USR供應量對應的真實資產遠不足以1:1贖回——抵押率大幅跌破100%。

這直接觸發了RLP層的保護機制——協議理論上會凍結RLP贖回,優先保護USR持有人。但與此同時,由於USR自身已脫錨(在二級市場交易價格約0.87美元),USR持有人也面臨市價出售的損失。

借貸協議的級聯清算

這是此次事件中最被低估的連帶損害之一。

Resolv的增長很大程度上依賴一種策略:用戶將USR作為抵押品存入Morpho、Fluid、Euler等借貸協議,借出USDC,再買入更多USR,循環往復,形成槓桿循環倉(Looping),有些用戶的槓桿倍率高達10倍[3]。

當USR價格從1美元驟跌至0.87美元乃至更低時,這些槓桿倉位的抵押品價值瞬間蒸發了13%+。由於借貸協議會在抵押率跌破清算線時自動強制平倉,大量USR被機器人清算,將更多USR拋入二級市場,進一步壓低價格——形成經典的死亡螺旋壓力[注7]。

Morpho上有專門的"MEV Capital Resolv USR Vault",TVL在攻擊前已達到相當規模,這些倉位是連帶損害的主要承受者[4]。

協議 TVL 的急劇萎縮

Resolv在攻擊前的TVL已增長至數億美元量級(曾峰值逾6.5億美元,主要由Morpho和Euler上的槓桿倉位驅動)。協議暫停後,用戶無法贖回USR,TVL數字的計算也因USR價格脫錨而陷入混亂[5]。

四、損失誰來承擔?各方風險敞口解析

RLP持有人是設計上的第一損失層。攻擊造成的抵押品缺口(8000萬無抵押USR被鑄造)將直接反映為RLP淨值的下降——RLP的價格是協議超額抵押部分的權益憑證,當協議整體出現未覆蓋的債務時,RLP首先貶值[6]。

USR槓桿倉位持有人是實際損失最重的一類。他們不僅面臨被清算(清算通常伴隨5-10%的罰金),還在USR脫錨期間以低於錨定價格出售了持倉,疊加損失不可避免。

Curve LP流動性提供者承擔了無常損失——當攻擊者大量售出USR時,LP的池子從"50%USR/50%USDC"被動地吸收了大量USR(賣出了USDC,持有了更多低價USR),形成套利性損失[注8]。

普通USR持有人:根據設計,若協議正常觸發暫停機制,USR持有人能以剩餘真實抵押品1:1贖回。但問題在於:攻擊發生後協議已暫停所有功能,贖回窗口關閉,實際出售者只能以0.87美元的市價成交,承擔13%的脫錨損失。

五、應急響應:RESOLV 團隊的處置措施

Resolv團隊的第一反應是立即暫停全部協議功能,包括鑄造、贖回和轉賬,以切斷攻擊者的進一步操作通道[1]。

截至報告撰寫時,Resolv已公開確認了攻擊的發生,但完整的事後分析報告(Post-Mortem)和正式補償方案尚未發佈。這符合DeFi安全事件的典型處置時序——團隊通常需要48-72小時完成鏈上取證和漏洞確認後,才會公佈詳細的補救方案。

值得關注的是,Resolv此前已與Immunefi合作設立了漏洞賞金計劃,並部署了Hypernative的主動安全監控系統[7]。後者理論上應該能夠捕捉到異常鑄造事件的預警信號——這引發了一個問題:預警系統是否及時觸發,還是攻擊速度已經超過了人工干預的窗口?

從USR在17分鐘內崩至2.5美分的極端速度來看,攻擊執行效率極高,反應時間窗口非常有限。

六、同類協議的警示:DELTA 中性穩定幣的系統性風險

這次Resolv事件不是孤立的,它是DeFi"合成美元"賽道上一次具有典型示範意義的失敗。

核心教訓一:鏈下簽名者是中心化的危險。Delta中性穩定幣為了實現高效鑄造,通常引入鏈下後端服務進行訂單驗證。這個"鏈下組件"本質上是一個中心化的權力節點——如果其私鑰洩露,攻擊者相當於獲得了協議的鑄幣權。這是把Web2的安全弱點引入了Web3[8]。

核心教訓二:"1:1資本效率"是把雙刃劍。超額抵押系統(如MakerDAO)的設計哲學是,即使合約有小漏洞,超額的緩衝抵押也能吸收一部分損失。Delta中性系統把緩衝歸零——任何鑄造邏輯的失效,都會直接造成等比例的系統缺口,沒有冗餘。

核心教訓三:TVL快速增長時審計跟不上。Resolv從不到5000萬美元的TVL在三個月內增長至6.5億美元以上,主要驅動力是Morpho上的槓桿循環策略。系統複雜度和集成點的急速擴張,給審計形成了巨大壓力。類似的教訓在DeFi歷史上屢見不鮮:Euler Finance(2023年3月,1.97億美元損失)、Inverse Finance(2022年4月,1560萬美元)都是"設計上合理但鑄幣/借貸邏輯存在細節漏洞"的悲劇[9]。

七、核心結論

這次攻擊揭示的,不僅是一個合約漏洞,而是Delta中性穩定幣賽道在架構層面的一個深層矛盾。

故事的起點是USR的設計雄心:不依賴法幣儲備、不依賴超額抵押,只靠對沖衍生品實現1:1的資本效率。這一設計在上行階段邏輯完美——用戶用1美元ETH鑄造1枚USR,協議用資金費率回報用戶,數億美元的TVL快速聚集。

但"1:1的資本效率"同時意味著系統完全沒有抵押緩衝