Resolv ถูกโจมตี: ความขัดแย้งในตรรกะการอยู่รอดของ Stablecoin ที่ให้ผลตอบแทน

- มุมมองหลัก: เหตุการณ์การโจมตีของแฮ็กเกอร์ต่อ Resolv Labs ได้เผยให้เห็นความเปราะบางในระดับลึกของวงการ Stablecoin ที่ให้ผลตอบแทนในด้านการจัดการความเสี่ยง ความปลอดภัยของโครงสร้างพื้นฐาน และสมมติฐานความเชื่อมั่นของระบบ สาเหตุพื้นฐานมาจากการแสวงหาประสิทธิภาพของทุนมากเกินไปจนต้องแลกกับความซ้ำซ้อนด้านความปลอดภัย และยังเผยให้เห็นความเสี่ยงการแพร่กระจายที่ซ้อนทับกันในชุดเลโก้ DeFi

- องค์ประกอบสำคัญ:

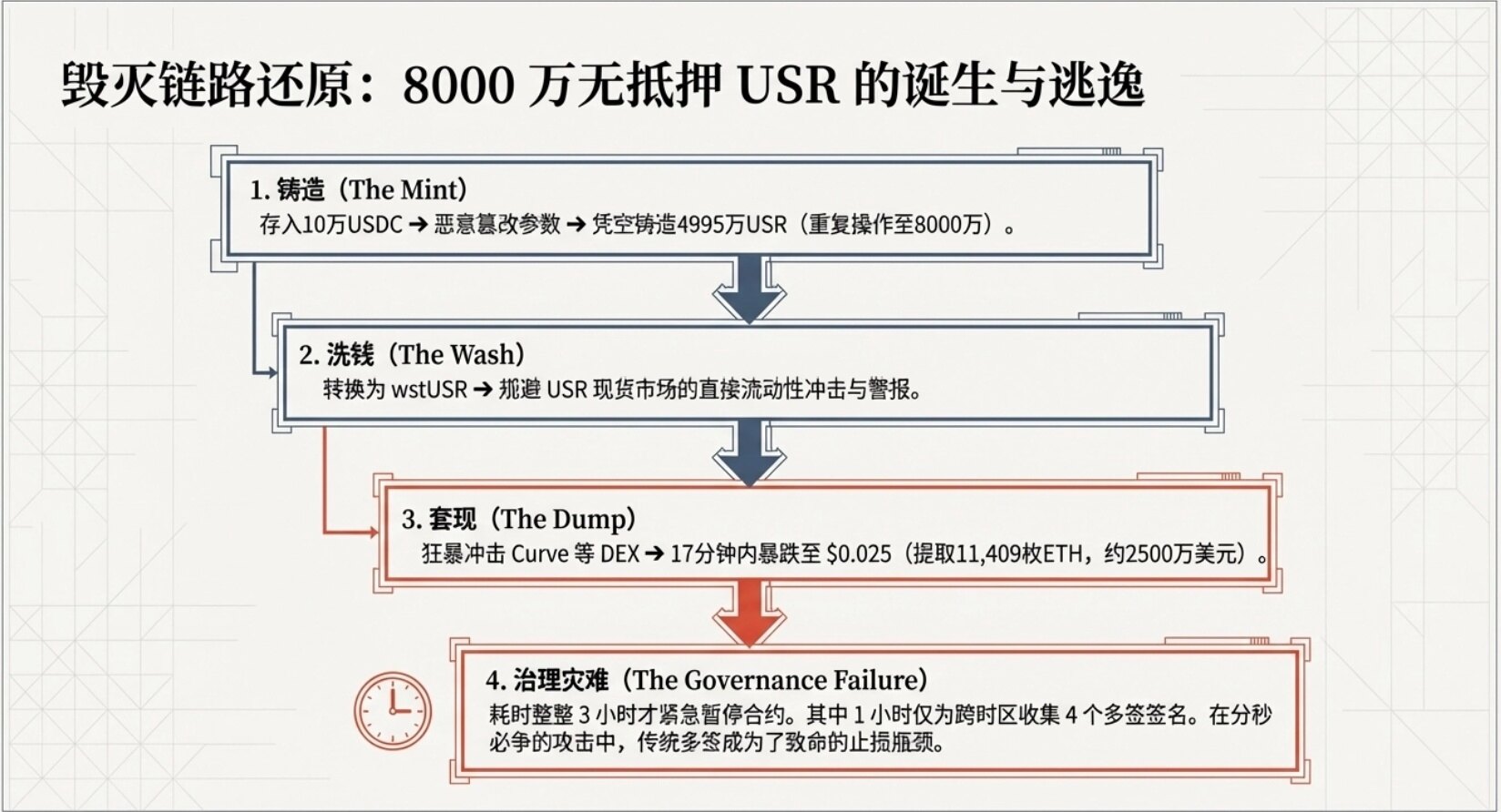

- ผู้โจมตีได้เข้าถึงคีย์ส่วนตัวพิเศษโดยการบุกรุกสภาพแวดล้อมคลาวด์ AWS KMS ของ Resolv และใช้ช่องโหว่ร้ายแรงของสัญญาที่ขาดการตรวจสอบบนเชน ทำให้สามารถสร้าง Stablecoin USR ที่ไม่มีหลักประกันจำนวน 80 ล้านเหรียญจากอากาศโดยใช้หลักประกันเพียงประมาณ 200,000 ดอลลาร์

- ผู้โจมตีขายทิ้งผ่าน DEX เพื่อรับเงินสดประมาณ 24 ล้านดอลลาร์ ส่งผลให้ราคา USR ร่วงลง 97.5% ภายใน 17 นาที และทำให้พูลสภาพคล่อง Curve หมดลง รวมถึงการชำระบังคับขนาดใหญ่ในโปรโตคอลการให้ยืมอย่าง Morpho

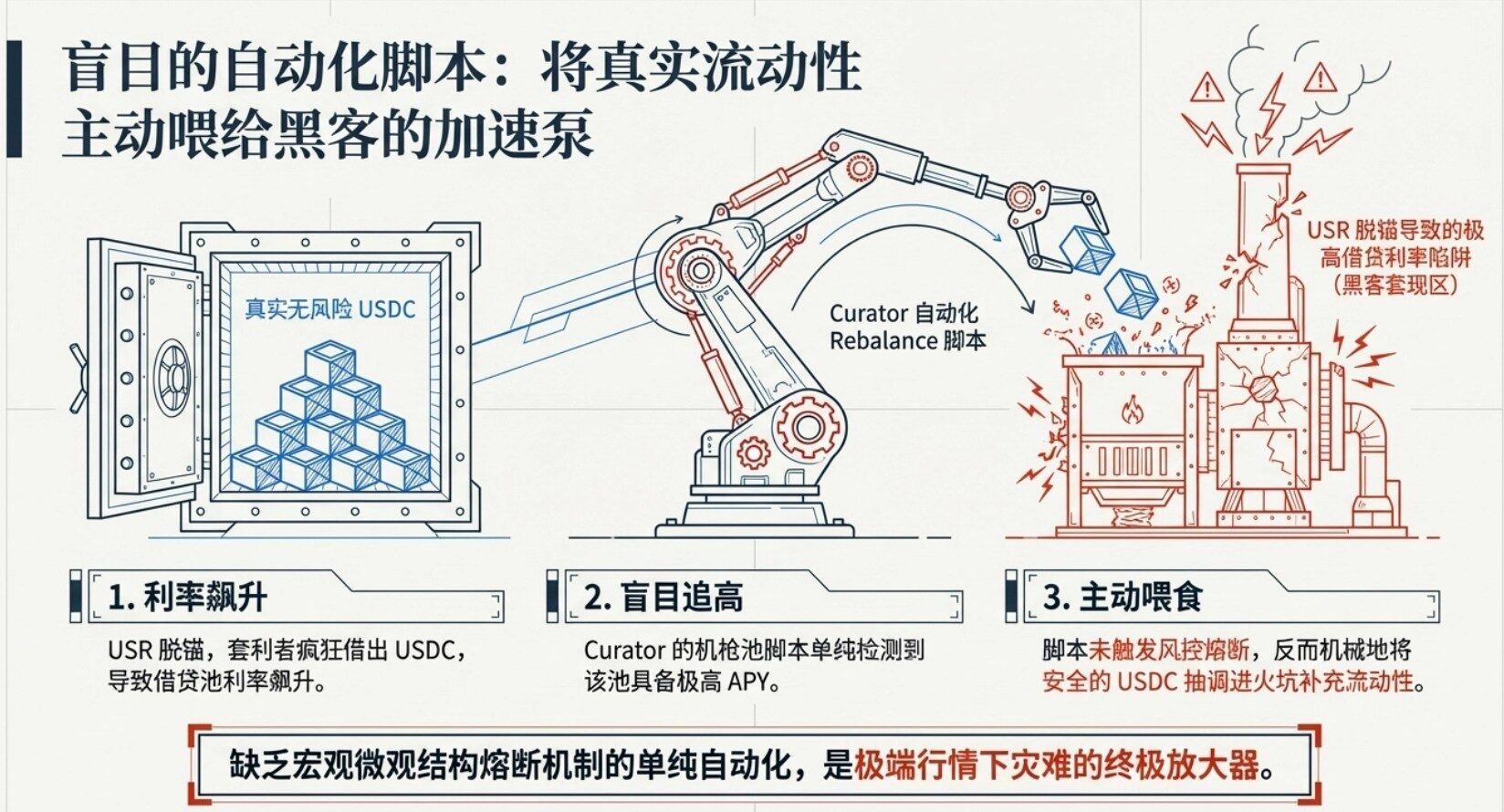

- เหตุการณ์ทำให้เกิดการแพร่กระจายอย่างเป็นระบบ ฟังก์ชัน "ตัวกระจายสาธารณะ" ของโปรโตคอล Morpho ที่พึ่งพาสคริปต์อัตโนมัติที่ไม่มีระบบควบคุมความเสี่ยงยังคงป้อนเงินเข้าสู่ตลาดที่หลุดจาก peg หลังการโจมตี ส่งผลให้สูญเสียประมาณ 6 ล้านดอลลาร์

- Resolv ใช้กลยุทธ์ Delta Neutral ที่มุ่งเน้นประสิทธิภาพทุน 1:1 และชั้นการดูดซับความเสี่ยง RLP ถือครองโดยสถาบันที่แสวงหาผลตอบแทนสูง ระบบขาดเบาะกันกระแทก ในที่สุดความสูญเสียส่วนใหญ่จึงตกอยู่กับผู้ถือ RLP เป็นต้น

- เหตุการณ์ครั้งนี้เป็นคำเตือนว่าความปลอดภัยของ DeFi ต้องก้าวข้ามการตรวจสอบโค้ด ยึดมั่นในหลักการ "Zero Trust" เสริมสร้างการจัดการคีย์ส่วนตัว การตรวจสอบแบบเรียลไทม์ และการแยกความเสี่ยง เพื่อรับมือกับความเสี่ยงจากภายนอกและโครงสร้างพื้นฐาน

ผู้เขียนต้นฉบับ: @BlazingKevin_ นักวิจัย Blockbooster

วันที่ 22 มีนาคม 2026 โปรโตคอล DeFi ที่ใช้กลยุทธ์ Delta Neutral อย่าง Resolv Labs ถูกแฮ็กอย่างรุนแรง ผู้โจมตีใช้ช่องโหว่ร้ายแรงในกลไกการสร้างเหรียญ Stablecoin USR โดยใช้หลักประกัน USDC เพียงประมาณ 100,000 ถึง 200,000 ดอลลาร์ ก็สามารถสร้าง USR ที่ไม่มีหลักประกันถึง 80 ล้านเหรียญขึ้นมาได้ จากนั้นผู้โจมตีขายเหรียญผ่านเส้นทางการฟอกเงินที่ซับซ้อนบน DEX เปลี่ยนเป็นเงินสดประมาณ 25 ล้านดอลลาร์ ส่งผลให้ราคา USR ร่วงลงเหลือ 0.025 ดอลลาร์ภายในเวลาเพียง 17 นาที ลดลงสูงถึง 97.5% เหตุการณ์นี้ไม่ใช่แค่ช่องโหว่โค้ดธรรมดา แต่สะท้อนให้เห็นถึงความเปราะบางเชิงลึกของวงการ "Stablecoin ที่ให้ผลตอบแทน" ในด้านการจัดการความเสี่ยง ความปลอดภัยของโครงสร้างพื้นฐาน (โดยเฉพาะการจัดการคีย์ส่วนตัวและสภาพแวดล้อมคลาวด์) และสมมติฐานความเชื่อมั่นของระบบ

บทความนี้ ในขณะที่สร้างเหตุการณ์โจมตี Resolv Labs ขึ้นมาใหม่อย่างลึกซึ้ง จะขยายมุมมองไปสู่ประวัติศาสตร์มหภาคของ Stablecoin ที่ให้ผลตอบแทนทั้งหมด เพื่อวิเคราะห์การล่มสลายต่อเนื่องของ USDX/xUSD/deUSD ในเดือนพฤศจิกายน 2025 รวมถึงระบบนิเวศ "ผู้ดูแล" ของโปรโตคอลการให้กู้ยืมที่ได้รับความเสียหายอย่างหนักในเหตุการณ์นี้ ความล้มเหลวเชิงระบบของสคริปต์อัตโนมัติที่ไร้การควบคุมความเสี่ยงภายใต้สภาวะตลาดสุดขั้ว และความเสี่ยงการแพร่กระจายที่ซ้อนกันเป็นชั้นๆ ในเลโก้ DeFi

1. ภูมิหลัง: การเติบโตอย่างรวดเร็วของ Resolv Labs และภัยคุกคามของโครงสร้างความเสี่ยงสองชั้น

1.1 ความเฟื่องฟูที่ไร้เหตุผลของ Resolv Labs ภายใต้แรงผลักดันของเงินทุน

Resolv Labs ถูกบ่มเพาะโดยสถาบันวิจัยคริปโตชื่อดัง Delphi Labs ในเดือนเมษายน 2025 Resolv Labs ประกาศระดมทุนรอบ Seed จำนวน 10 ล้านดอลลาร์ โดยมี Cyber.Fund และ Maven11 เป็นผู้นำการลงทุน และมีบริษัทยักษ์ใหญ่ในอุตสาหกรรมอย่าง Coinbase Ventures, Animoca Brands เป็นต้น เข้าร่วมลงทุน รายชื่อนักลงทุนสุดหรูนี้มอบความน่าเชื่อถือที่แข็งแกร่งให้กับ Resolv ทำให้ได้เปรียบอย่างมากในการดึงดูดสภาพคล่องในระยะเริ่มต้น

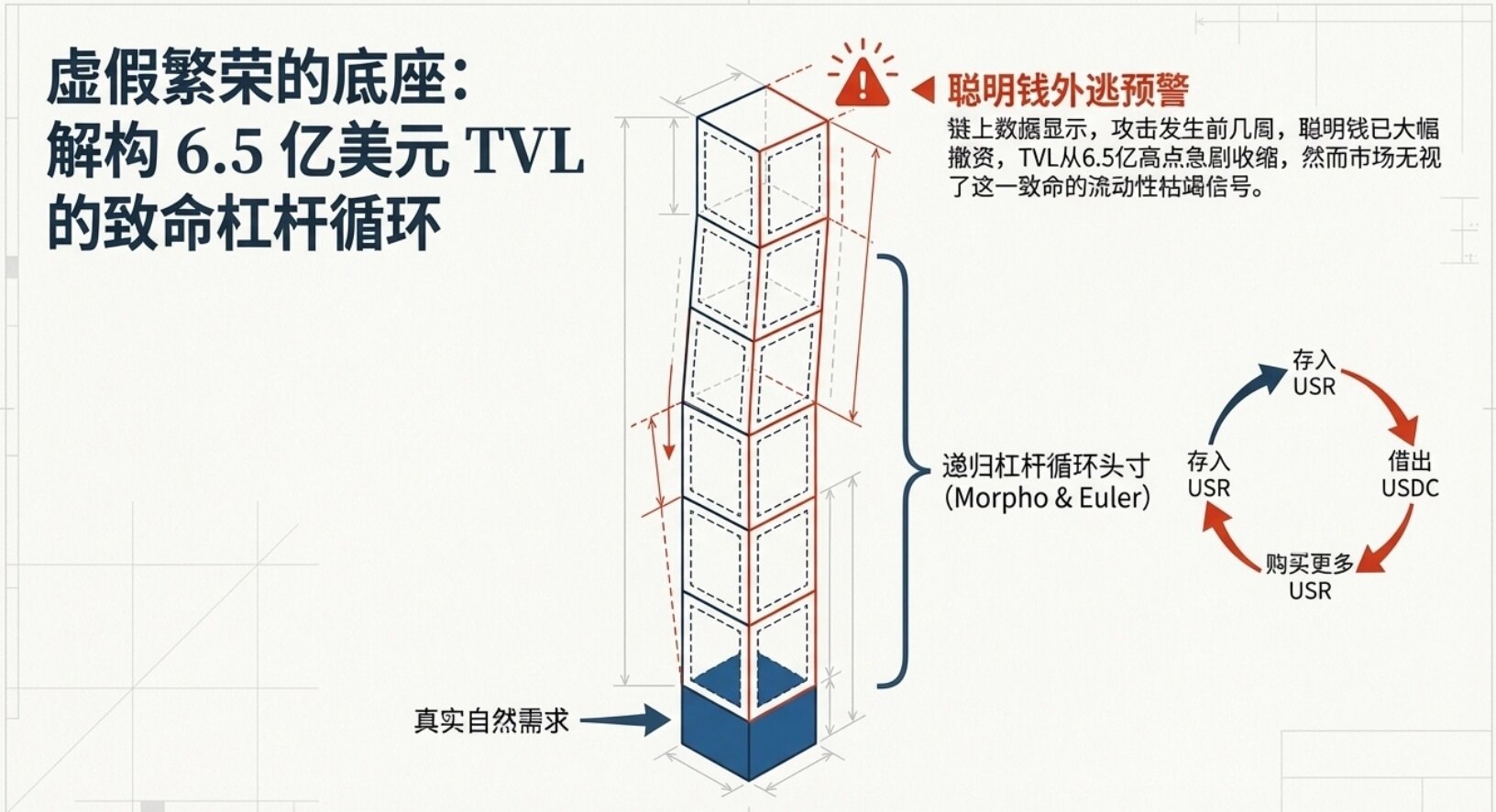

ก่อนเกิดการโจมตี TVL ของมันแสดงการเติบโตแบบทวีคูณอย่างรวดเร็ว เพิ่มขึ้นจากน้อยกว่า 50 ล้านดอลลาร์เป็นสูงสุดกว่า 650 ล้านดอลลาร์ภายในเวลาไม่ถึงสามเดือน อย่างไรก็ตาม ความเฟื่องฟูนี้ไม่ได้สร้างขึ้นจากความต้องการตามธรรมชาติที่แท้จริง แต่ขับเคลื่อนหลักโดยกลยุทธ์การหมุนเวียนเลเวอเรจบนโปรโตคอลการให้กู้ยืมอย่าง Morpho และ Euler ผู้ใช้ฝาก USR ลงในโปรโตคอลการให้กู้ยืม กู้ยืม USDC ออกมา แล้วซื้อ USR เพิ่มมากขึ้น วนซ้ำเช่นนี้เพื่อขยายผลตอบแทน ความเฟื่องฟูเทียมที่ "เหยียบเท้าตัวเอง" นี้ ขยายความเปราะบางของระบบอย่างมาก

นอกจากนี้ Resolv ยังทำเรื่องความปลอดภัยอย่างผิวเผินไม่น้อยเลย เคยได้รับการตรวจสอบจากบริษัทความปลอดภัยชื่อดัง 5 แห่ง จำนวน 14 ครั้ง หรือแม้แต่ 18 ครั้ง ร่วมมือกับ Immunefi ตั้งโปรแกรม Bug Bounty จำนวน 500,000 ดอลลาร์ และติดตั้งระบบเฝ้าระวังภัยคุกคามแบบเรียลไทม์ของ Hypernative อย่างไรก็ตาม เมื่อการโจมตีเกิดขึ้นจริง มาตรการความปลอดภัยแบบดั้งเดิมที่ใช้งบประมาณมหาศาลเหล่านี้กลับไร้ผล นำไปสู่การทบทวนอุตสาหกรรมเกี่ยวกับรูปแบบการตรวจสอบ DeFi ในปัจจุบัน

1.2 Stablecoin USR และความขัดแย้งภายในของกลยุทธ์ Delta Neutral

ผลิตภัณฑ์หลักของ Resolv คือ USR (Resolv USD) ซึ่งเป็น Stablecoin ที่ให้ผลตอบแทนและได้รับการสนับสนุน 1:1 โดยสินทรัพย์บนเชน เพื่อให้บรรลุประสิทธิภาพการใช้เงินทุนสูง Resolv ละทิ้งโมเดลหลักประกันส่วนเกินแบบดั้งเดิม และหันมาใช้กลยุทธ์ Delta Neutral ที่ซับซ้อนแทน

กล่าวโดยเฉพาะ เมื่อผู้ใช้ฝาก Stablecoin อย่าง USDC Resolv จะแปลงเป็น ETH หรือ BTC และนำไปฝากในสถานที่ที่สร้างผลตอบแทน ในเวลาเดียวกัน เพื่อป้องกันความเสี่ยงจากการผันผวนของราคาสินทรัพย์จริง Resolv จะเปิดตำแหน่งขายล่วงหน้า (Short Position) ในตลาด Perpetual Contract จำนวนเท่ากันบนศูนย์ซื้อขายแบบรวมศูนย์หรือแบบกระจายศูนย์ที่ร่วมมือกัน การรวมกันของ "Long Spot + Short Contract" นี้ ในทางทฤษฎีทำให้มูลค่าสุทธิของพอร์ตการลงทุนคงที่กับดอลลาร์ที่อัตรา 1:1 (นั่นคือ Delta = 0) ในขณะที่สามารถสร้างรายได้จากผลตอบแทนการ Staking และอัตราเงินทุน (Funding Rate) ของตลาดสัญญาซื้อขายล่วงหน้า ในตลาดขาขึ้น อัตราเงินทุนมักเป็นบวก ทำให้ผู้ถือ USR สามารถได้รับผลตอบแทนรายปีประมาณ 5-6% หรือสูงกว่า

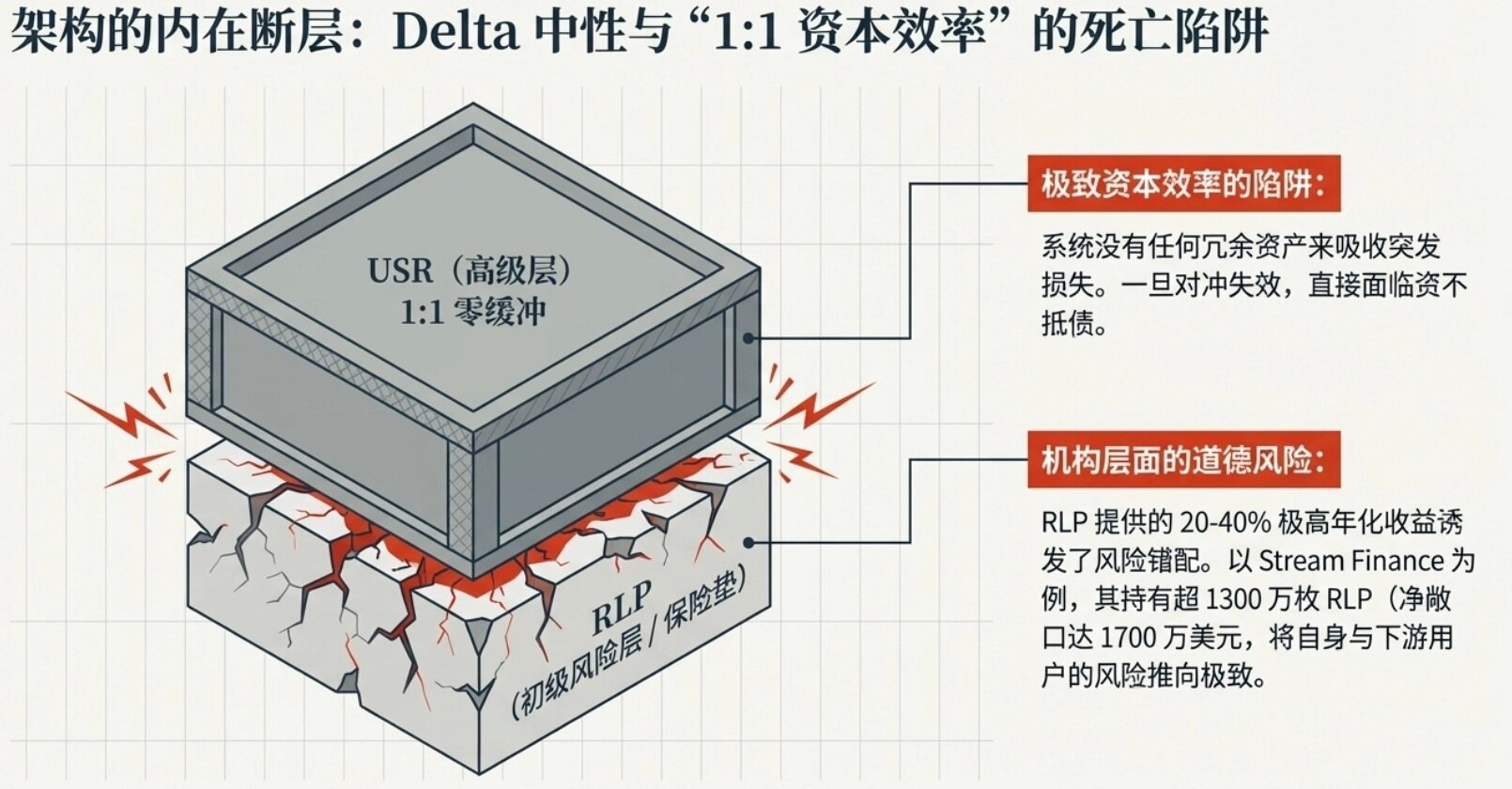

อย่างไรก็ตาม ความขัดแย้งภายในของการออกแบบนี้คือ: มันผูกสินทรัพย์แบบกระจายศูนย์ที่เกิดจากคริปโตเข้ากับตลาดอนุพันธ์ของศูนย์ซื้อขายแบบรวมศูนย์อย่างลึกซึ้ง นำเข้าความเสี่ยงคู่สัญญาและความเสี่ยงด้านการดำเนินงานที่ซับซ้อน และ "ประสิทธิภาพการใช้เงินทุน 1:1" หมายความว่าระบบไม่มีเบาะรองรับใดๆ เลย ทันทีที่กลไกการป้องกันความเสี่ยงล้มเหลว ระบบจะเผชิญกับสถานการณ์ล้มละลายโดยตรง

1.3 RLP: ชั้น "ประกัน" ที่ดูดซับความเสี่ยง และความเสี่ยงทางศีลธรรม

เพื่อรับมือกับความเสี่ยงหางการแจกแจง (Tail Risk) ที่อาจเกิดขึ้นจากกลยุทธ์ Delta Neutral (เช่น อัตราเงินทุนติดลบระยะยาวทำให้โปรโตคอลขาดทุนต่อเนื่อง หรือศูนย์ซื้อขายเกิดการลดตำแหน่งอัตโนมัติ ADL) Resolv ได้ออกแบบสถาปัตยกรรมโทเค็นสองชั้น นอกเหนือจากชั้นสูงสุด USR แล้ว โปรโตคอลยังแนะนำโทเค็น RLP เป็นชั้นความเสี่ยงระดับต้น

RLP แสดงถึงส่วน "เกิน" ที่เกินอัตราส่วน 1:1 ในพูลหลักประกัน ทำหน้าที่เป็นชั้นประกันของโปรโตคอลทั้งหมด เมื่อระบบได้รับความเสียหาย มูลค่าสุทธิของ RLP จะถูกตัดจำหน่ายก่อน เพื่อปกป้องความปลอดภัยของเงินต้นของผู้ถือ USR เพื่อเป็นการชดเชยการรับความเสี่ยงสูง ผู้ถือ RLP ได้รับผลตอบแทนส่วนใหญ่ที่เหลือจากโปรโตคอล ผลตอบแทนรายปีในช่วงสูงสุดสามารถสูงถึง 20-40%

ก่อนเกิดเหตุการณ์ ปริมาณหมุนเวียนรวมของ RLP อยู่ที่ 30 ล้านเหรียญ คิดเป็นประมาณ 38.6 ล้านดอลลาร์ ในจำนวนนี้ ผู้ถือรายใหญ่ที่สุดคือ Stream Finance ถือ RLP ประมาณ 13.6 ล้านเหรียญ มีการเปิดรับความเสี่ยงสุทธิประมาณ 17 ล้านดอลลาร์ การออกแบบนี้ แม้จะดูสมเหตุสมผลในตรรกะทางการเงิน แต่ในการปฏิบัติจริงกลับก่อให้เกิดความเสี่ยงทางศีลธรรมอย่างรุนแรง: เนื่องจากแรงล่อใจของผลตอบแทนสูง เงินทุนสถาบันจำนวนมากที่แสวงหาผลตอบแทนสูงไหลเข้าสู่ RLP และสถาบันเหล่านี้มักจะส่งต่อความเสี่ยงไปยังนักลงทุนรายย่อยที่อยู่ปลายน้ำของตน เมื่อเกิดวิกฤต ชั้น "ประกัน" ที่ว่ามักจะเปราะบางอยู่แล้ว

2. การสร้างเหตุการณ์โจมตีทางเทคนิคขึ้นใหม่: โครงสร้างพื้นฐานคลาวด์ล่มสลายและการล่มสลายของความเชื่อมั่นเป็นศูนย์

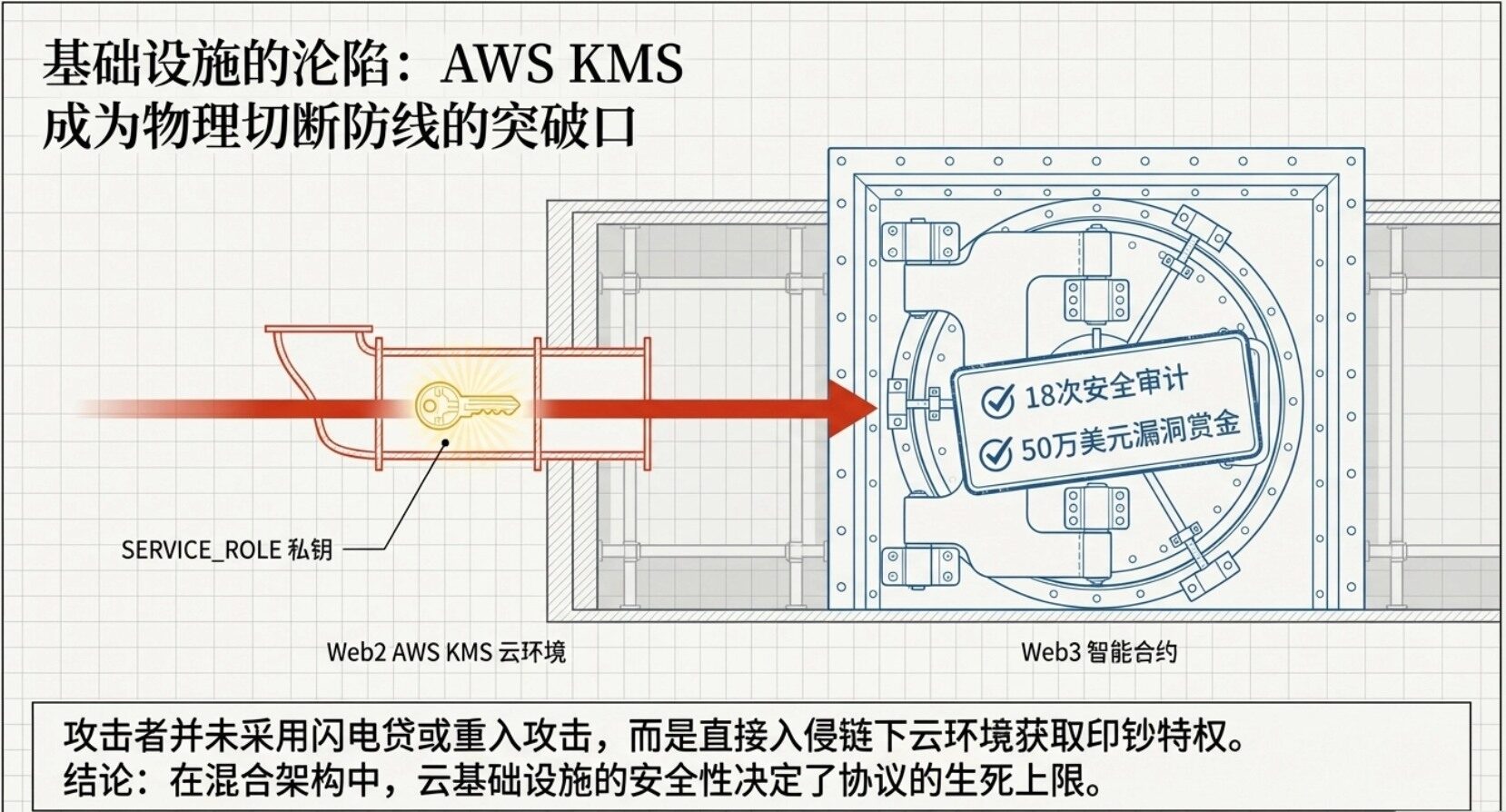

เหตุการณ์นี้ไม่ใช่แค่การสูญเสียสัญญาอัจฉริยะ แต่เป็นกรณีศึกษาของช่องโหว่โครงสร้างพื้นฐานคลาวด์ Web2 ที่แพร่กระจายสู่ Web3 ผู้โจมตีเริ่มการโจมตีสร้างเหรียญไร้หลักประกันที่เรียกว่า "เลเวอเรจ 500 เท่า" ซึ่งเจาะทะลวงแนวป้องกันของ Resolv อย่างสิ้นเชิง

2.1 จุดเข้าสู่การโจมตี: การล่มสลายของสภาพแวดล้อมคลาวด์ AWS KMS

ในช่วงเริ่มต้นของเหตุการณ์ ชุมชนคาดการณ์โดยทั่วไปว่าช่องโหว่ตรรกะของสัญญาอัจฉริยะหรือการจัดการ Oracle เป็นสาเหตุของการโจมตี อย่างไรก็ตาม ตามการติดตามความปลอดภัยบนเชนและการวิเคราะห์ช่องโหว่โครงสร้างพื้นฐานเชิงลึกโดย Chainalysis ในภายหลัง

ผู้โจมตีไม่ได้ใช้วิธีการโจมตี DeFi ทั่วไป เช่น Flash Loan หรือ Reentrancy แต่พุ่งเป้าโดยตรงไปที่โครงสร้างพื้นฐานคลาวด์ออฟเชนของ Resolv ผู้โจมตีใช้วิธีการบางอย่าง (อาจเป็นการฟิชชิ่ง การรั่วไหลจากบุคคลภายใน หรือข้อผิดพลาดในการกำหนดค่าบริการคลาวด์) บุกรุกสภาพแวดล้อมบริการจัดการคีย์ (KMS) ของ Resolv ที่โฮสต์บน Amazon Web Service สำเร็จ

ในสภาพแวดล้อมนี้ เก็บคีย์ส่วนตัวลายเซ็นพิเศษ (SERVICE_ROLE) ที่สำคัญที่สุดของโปรโตคอล คีย์ส่วนตัวนี้มีหน้าที่ตรวจสอบการฝากเงินของผู้ใช้แบบออฟเชน และส่งคำสั่งสร้างเหรียญสุดท้ายไปยังสัญญาบนเชน การควบคุมสภาพแวดล้อม KMS ได้ เท่ากับผู้โจมตีควบคุม "เครื่องพิมพ์เงิน" ของโปรโตคอล Resolv สามารถข้ามข้อจำกัด Front-end ทั้งหมด และออกคำสั่งสร้างเหรียญที่ถูกกฎหมายโดยตรงไปยังสัญญาอัจฉริยะ

2.2 ช่องโหว่ร้ายแรง: การตรวจสอบบนเชนที่ขาดหายไปและจุดล้มเหลวจุดเดียว

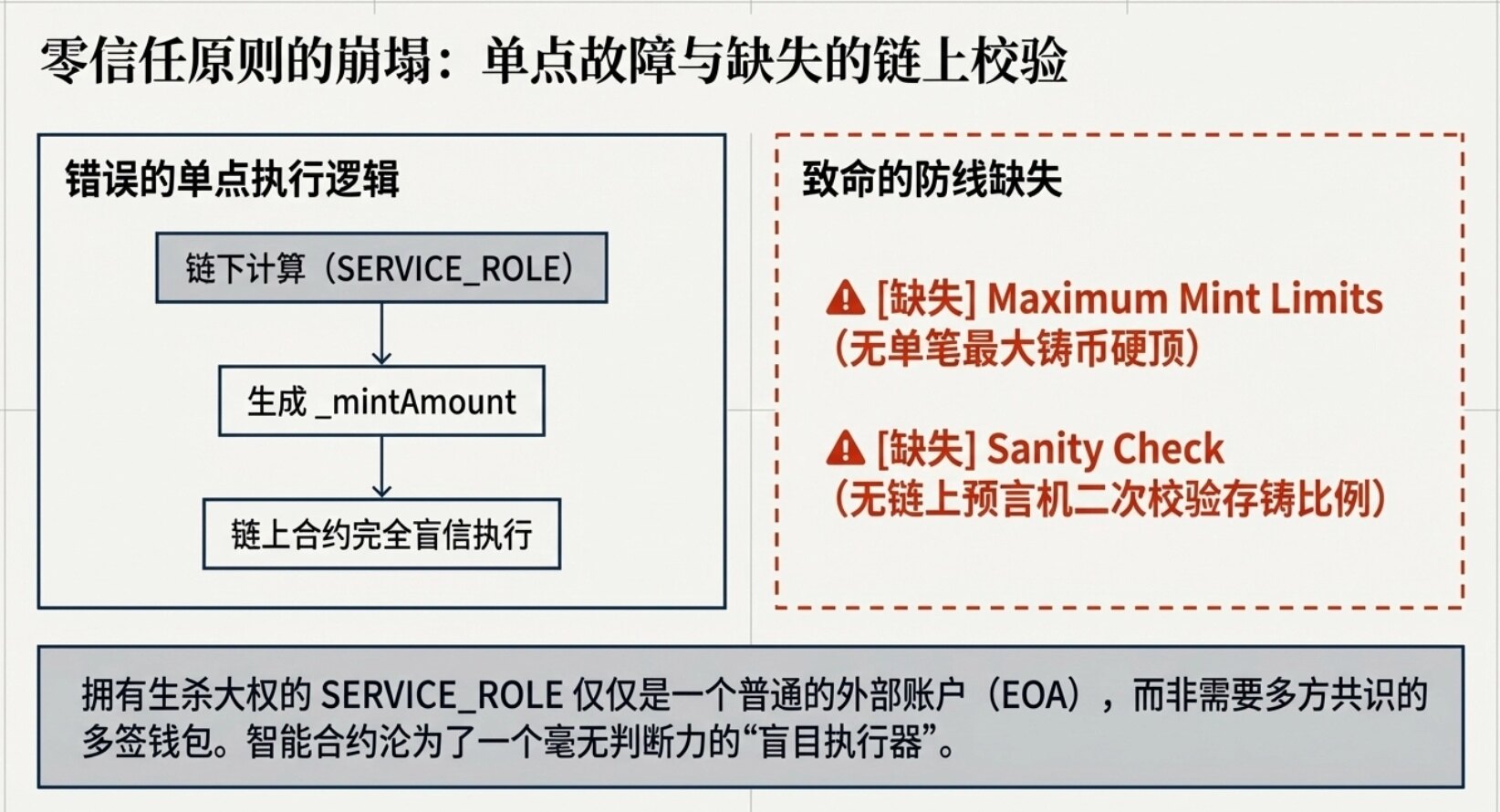

แม้ว่าผู้โจมตีจะได้คีย์ส่วนตัวมา หากการออกแบบสัญญาอัจฉริยะเหมาะสม ความเสียหายก็สามารถถูกจำกัดให้อยู่ในขอบเขตที่เล็กมากได้ อย่างไรก็ตาม ข้อบกพร่องในการออกแบบของ Resolv ในระดับสัญญาอัจฉริยะ ขยายวิกฤตครั้งนี้ออกไปอย่างมหาศาล

กระบวนการสร้าง USR ของ Resolv แบ่งออกเป็นสองขั้นตอน:

1. ขั้นตอนการร้องขอ: ผู้ใช้เริ่มต้นคำขอบนเชน (requestMint หรือ requestSwap) โดยฝาก USDC เข้าไปใน Vault ของโปรโตคอล

2. ขั้นตอนการดำเนินการ: บริการ Back-end ออฟเชนของทีมโครงการ (ที่มีสิทธิ์ SERVICE_ROLE) ตรวจพบคำขอ จากนั้นตรวจสอบมูลค่าของสินทรัพย์ที่ฝากโดยใช้ Oracle Pyth แบบออฟเชน คำนวณจำนวน USR ที่ควรสร้าง แล้วเรียกใช้ฟังก์ชัน completeMint หรือ completeSwap ของสัญญาบนเชน ส่งพารามิเตอร์ _mintAmount เข้าไป เพื่อดำเนินการสร้างเหรียญให้เสร็จสิ้น

หัวใจของปัญหาคือ สัญญาการสร้างเหรียญเชื่อถือพารามิเตอร์ _mintAmount ที่ให้มาโดย SERVICE_ROLE อย่างมืดบอดอย่างสมบูรณ์ ในโค้ดสัญญา ไม่ได้กำหนดขีดจำกัดสูงสุดแบบแข็งสำหรับจำนวนการสร้างเหรียญต่อครั้ง และก็ไม่ได้เรียกใช้ Oracle บนเชนอีกครั้งเพื่อตรวจสอบความสมเหตุสมผลของอัตราส่วนระหว่างจำนวนเงินที่ฝากและจำนวนเงินที่สร้าง

การออกแบบนี้ละเมิดหลักปรัชญาหลักของ DeFi อย่างรุนแรง นั่นคือ หลักการ "Zero Trust" แย่ไปกว่านั้น SERVICE_ROLE ที่มีอำนาจชีวิตตายนี้เป็นเพียงบัญชีภายนอกทั่วไป (EOA) เท่านั้น ไม่ใช่กระเป๋าหลายลายเซ็น (Multi-Sig Wallet) ที่ต้องอาศัยฉันทามติจากหลายฝ่าย ทันทีที่คีย์ส่วนตัวเดียวนี้ถูกขโมย ผู้โจมตีก็สามารถแก้ไขจำนวนการสร้างเหรียญได้ตามอำเภอใจ

2.3 การดำเนินการโจมตีและการตอบสนองฉุกเฉินที่หายนะ

หลังจากควบคุม "สิทธิ์ในการพิมพ์เงิน" ได้ การกระทำของผู้โจมตีรวดเร็วและเด็ดขาด:

1. การฝากเงินจำนวนเล็กน้อยและการขยายอย่างไม่จำกัด: ประมาณ 10:21 น. ตามเวลาในประเทศไทย (UTC+7) วันที่ 22 มีนาคม ผู้โจมตีเริ่มต้นด้วยการร้องขอผ่านเชนตามปกติ โดยฝาก USDC ประมาณ 100,000 เหรียญ จากนั้น พวกเขาใช้คีย์ส่วนตัว SERVICE_ROLE ที่ถูกขโมยมาเรียกใช้ฟังก์ชันดำเนินการให้เสร็จสิ้น แทนที่จำนวนการสร้างเหรียญเดิมที่ควรจะเป็น 100,000 เหรียญ เป็น 49.95 ล้านเหรียญโดยเจตนา USR เกือบ 50 ล้านเหรียญที่ไม่มีหลักประกันถูกสร้างขึ้นจากความว่างเปล่าในทันที

2. การเก็บเกี่ยวซ้ำ: หลังจากยืนยันความสำเร็จของการโจมตีครั้งแรก ผู้โจมตีทำตามวิธีเดิมอีกครั้ง โดยฝาก USDC 100,000 เหรียญเพิ่มเติม และสร้าง USR เพิ่มอีก 30 ล้านเหรียญ ณ จุดนี้ ผู้โจมตีใช้ต้นทุนเพียงประมาณ 200,000 ดอลลาร์เท่านั้น ก็สร้าง USR ที่ไม่มีสินทรัพย์สนับสนุนถึง 80 ล้านเหรียญ

3. การไหลของเงิน การล่มสลายของตลาด และการล่มสลายเชิงระบบของระบบนิเวศ

3.1 เส้นทางการเปลี่ยนเป็นเงินสดที่แม่นยำ

หลังจากผู้โจมตีได้ USR 80 ล้านเหรียญมา พวกเขาแปลง USR จำนวนมากเป็น wstUSR (Wrapped Staked USR) ก่อน wstUSR เป็นโทเค็นอนุพันธ์จากการ Staking ซึ่งมูลค่าของมันแสดงถึงส่วนแบ่งในพูล Staking ไม่ได้ตรึงไว้ที่ 1:1 กับ USR ผ่านขั้นตอนกลางนี้ ผู้โจมตีหลีกเลี่ยงข้อจำกัดสภาพคล่องจากการกระแทกตลาดสินทรัพย์จริง USR โดยตรงได้สำเร็จ และโอนแรงกดดันการขายจำนวนมหาศาลไปยังตลาดอนุพันธ์ที่มีสภาพคล่องต่ำกว่าแต่สามารถทดแทนกันได้และปกปิดได้มากกว่า

จากนั้น ผู้โจมตีใช้ DEX