วิธีสร้างโปรโตคอล cross-chain แบบกระจายศูนย์ปลอม

เขียนโดย: Kang Shuiyue ผู้ก่อตั้ง Fox Tech และ Way Network ประธาน Danyang Investment

Adam Back (หัวหน้าทีมพัฒนา Bitcoin core, BlockStream CEO) มีคำพูดที่ทำให้ฉันประทับใจอย่างลึกซึ้งว่า "การออกแบบที่ยอดเยี่ยมนั้นดูเรียบง่ายมาก แต่ขั้นตอนการออกแบบนั้นซับซ้อนมากจริงๆ" อย่างไรก็ตาม ไม่ใช่ว่าการออกแบบผลิตภัณฑ์ทั้งหมดที่ดูเรียบง่ายจะเรียกว่ายอดเยี่ยมได้ เช่น LayerZero

ก่อนที่โปรโตคอลข้ามสายโซ่จะเกิดอุบัติเหตุ ทุกคนรู้สึกว่าปลอดภัยมาก ไม่มีปัญหา แต่เมื่อเกิดอุบัติเหตุขึ้น มันคือเหตุการณ์สยองขวัญ จากมุมมองของจำนวนการสูญเสียที่เกิดจากเหตุการณ์ด้านความปลอดภัยที่เกิดขึ้นในแต่ละเชนในช่วงสองปีที่ผ่านมา ความสูญเสียที่เกิดจากเหตุการณ์ด้านความปลอดภัยบนโปรโตคอลข้ามเชนอยู่ในอันดับต้น ๆ ของรายการ ความสำคัญและความเร่งด่วนของการแก้ปัญหาความปลอดภัยของโปรโตคอลข้ามสายนั้นเกินกว่าแผนการขยาย Ethereum การทำงานร่วมกันระหว่างโปรโตคอลข้ามสายเป็นข้อกำหนดโดยธรรมชาติสำหรับ Web3 ในการสร้างเครือข่าย ข้อตกลงดังกล่าวมักจะเพิ่มเงินจำนวนมาก และ TVL และจำนวนการทำธุรกรรมก็เพิ่มขึ้นจากความต้องการที่เข้มงวด อย่างไรก็ตาม เนื่องจากการรับรู้ของสาธารณชนในระดับต่ำ จึงเป็นไปไม่ได้ที่จะรับรู้ถึงระดับความปลอดภัยของโปรโตคอลข้ามสายโซ่เหล่านี้

คำอธิบายภาพ

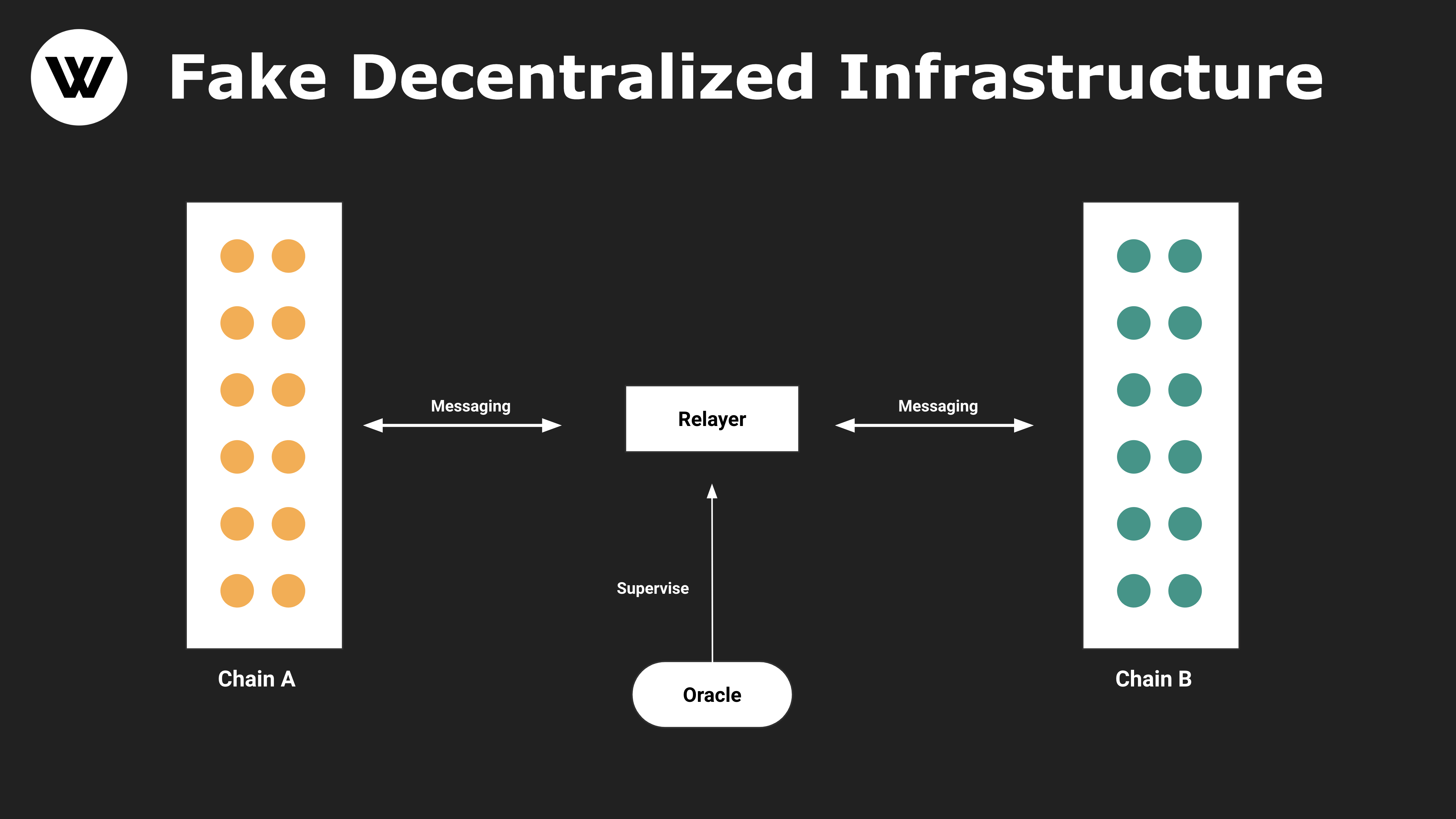

รูปที่ 1: เวอร์ชันพื้นฐานของโปรโตคอล cross-chain แบบกระจายศูนย์หลอก

มีปัญหาอย่างน้อย 2 ข้อกับสถาปัตยกรรมด้านบน:

1. LayerZero ลดการยืนยันโหนดหลายสิบรายการเป็นการตรวจสอบ Oracle ครั้งเดียว และปัจจัยด้านความปลอดภัยจะลดลงอย่างมากตามธรรมชาติ

2. หลังจากลดความซับซ้อนลงเป็นการตรวจสอบเพียงครั้งเดียว ต้องสันนิษฐานว่า Relayer และ Oracle เป็นอิสระต่อกัน และสมมติฐานความน่าเชื่อถือนี้ไม่สามารถสร้างขึ้นได้ตลอดไป ซึ่งไม่เพียงพอสำหรับ Crypto Native และไม่สามารถรับประกันโดยพื้นฐานว่าทั้งสองไม่สามารถสมคบกันทำความชั่วได้ .

นี่คือรูปแบบพื้นฐานที่ LayerZero ใช้ ในฐานะที่เป็นโซลูชันข้ามเชนแบบ "เบามาก" ของประเภทการรักษาความปลอดภัยอิสระ มีหน้าที่เพียงส่งต่อข้อความเท่านั้น และไม่รับผิดชอบต่อความปลอดภัยของแอปพลิเคชัน และไม่สามารถรับผิดชอบได้

คำอธิบายภาพ

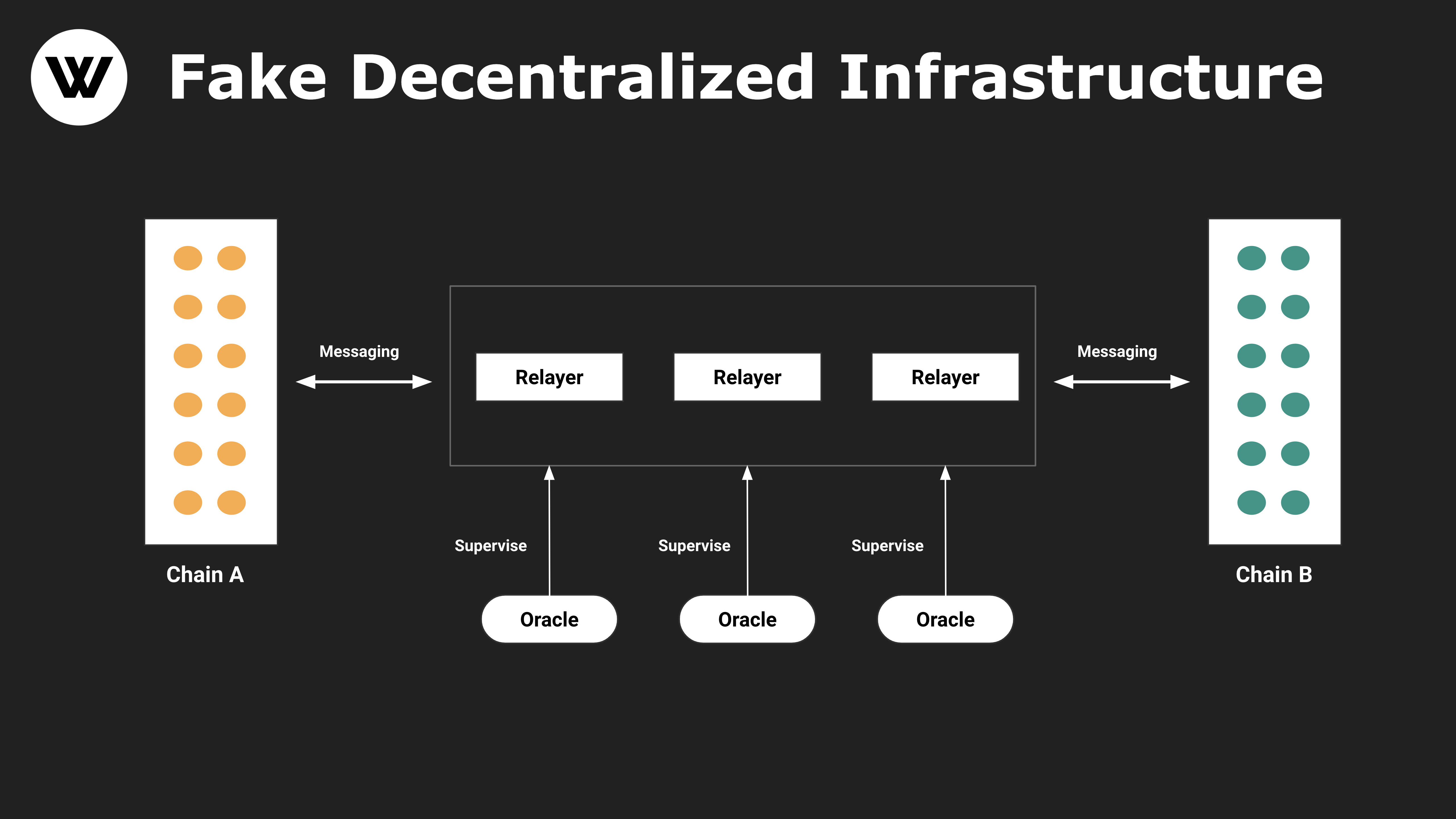

รูปที่ 2: เวอร์ชันขั้นสูงของโปรโตคอล cross-chain แบบกระจายอำนาจปลอม

หากโครงการโทเค็นข้ามเชนอนุญาตให้แก้ไขโหนด LayerZero ที่กำหนดค่าไว้ ผู้โจมตีอาจแทนที่ด้วยโหนด "LayerZero" ของตนเองและปลอมแปลงข้อความโดยอำเภอใจ เป็นผลให้ยังคงมีปัญหาด้านความปลอดภัยขนาดใหญ่ในโครงการที่ใช้ Layerzero และปัญหานี้จะรุนแรงมากขึ้นในสถานการณ์ที่ซับซ้อนมากขึ้น ตราบใดที่มีการเปลี่ยนลิงค์หนึ่งในระบบขนาดใหญ่ อาจทำให้เกิดปฏิกิริยาลูกโซ่ได้ LayerZero เองไม่สามารถแก้ไขปัญหานี้ได้หากมีเหตุการณ์ด้านความปลอดภัย LayerZero จะเปลี่ยนความรับผิดชอบไปยังแอปพลิเคชันภายนอกโดยธรรมชาติ เนื่องจากผู้ใช้ปลายทางจำเป็นต้องตัดสินอย่างรอบคอบถึงความปลอดภัยของแต่ละโครงการที่ใช้ LayerZero โปรเจ็กต์ที่ "มุ่งเน้นผู้ใช้" เหล่านั้นจะเข้าถึง LayerZero อย่างระมัดระวังเพื่อหลีกเลี่ยงการปนเปื้อนจากแอปพลิเคชันที่เป็นอันตรายซึ่งอยู่ในระบบนิเวศนี้ ดังนั้นความยากในการสร้างระบบนิเวศจึงไม่ใช่เรื่องเล็กน้อย

หากเลเยอร์ 0 ไม่สามารถแชร์การรักษาความปลอดภัยเหมือนเลเยอร์ 1 และเลเยอร์ 2 ได้ แสดงว่าเลเยอร์ 0 นี้ไม่สามารถเรียกว่าโครงสร้างพื้นฐานได้ เนื่องจากสาเหตุที่โครงสร้างพื้นฐานเป็น "พื้นฐาน" ก็คือสามารถแชร์การรักษาความปลอดภัยได้ หากฝ่ายโครงการอ้างว่าเป็นโครงสร้างพื้นฐาน ควรจัดให้มีการรักษาความปลอดภัยที่สอดคล้องกันสำหรับโครงการเชิงนิเวศน์ทั้งหมด เช่นเดียวกับโครงสร้างพื้นฐานอื่นๆ กล่าวคือ โครงการเชิงนิเวศทั้งหมดใช้การรักษาความปลอดภัยร่วมกันของโครงสร้างพื้นฐาน เพื่อให้แม่นยำ LayerZero ไม่ใช่โครงสร้างพื้นฐาน แต่เป็นมิดเดิลแวร์ นักพัฒนาแอปพลิเคชันที่เข้าถึง Middleware SDK/API นี้มีอิสระอย่างแท้จริงในการกำหนดนโยบายความปลอดภัยของตน ทีมงาน L 2B EAT เผยแพร่ Circumventing Layer Zero: Why Isolated Security is No Security เมื่อวันที่ 5 มกราคม 2023 โดยชี้ให้เห็นว่าข้อสันนิษฐานของพวกเขาที่ว่าเจ้าของแอปพลิเคชัน (หรือบุคคลที่มีคีย์ส่วนตัว) จะไม่ทำสิ่งชั่วร้ายนั้นไม่ถูกต้อง Bob คนเลวได้รับสิทธิ์เข้าถึงการกำหนดค่า LayerZero Bob คนเลวสามารถเปลี่ยน oracle และ repeater จากส่วนประกอบเริ่มต้นเป็นส่วนประกอบที่ควบคุมโดยเขา และเกลี้ยกล่อมสัญญาอัจฉริยะโดยใช้กลไก LayerZero บน Ethereum เพื่อให้เขาถอนโทเค็นทั้งหมดของ Alice คนดีบน Ethereum ลิงค์ต้นฉบับ:https://medium.com/l 2b eat/circumventing-layer-zero-5 e 9 f 652 a 5 d 3 eลิงค์ต้นฉบับ:

ลิงค์ต้นฉบับ:https://prestwich.substack.com/p/zero-validation

เมื่อคุณรู้สึกสับสนกับรูปลักษณ์ที่สวยงาม ให้ลองกลับไปที่แหล่งที่มา เมื่อวันที่ 31 ตุลาคม 2551 สมุดปกขาว Bitcoin ออกมา เมื่อวันที่ 3 มกราคม พ.ศ. 2552 บล็อกการกำเนิด BTC ได้ถือกำเนิดขึ้นสรุปเอกสารไวท์เปเปอร์ "Bitcoin: ระบบสกุลเงินอิเล็กทรอนิกส์แบบ Peer-to-Peer" มีดังต่อไปนี้:

Abstract. A purely peer-to-peer version of electronic cash would allow online payments to be sent directly from one party to another without going through a financial institution. Digital signatures provide part of the solution, but the main benefits are lost if a trusted third party is still required to prevent double-spending. We propose a solution to the double-spending problem using a peer-to-peer network. The network timestamps transactions by hashing them into an ongoing chain of hash-based proof-of-work, forming a record that cannot be changed without redoing the proof-of-work. The longest chain not only serves as proof of the sequence of events witnessed, but proof that it came from the largest pool of CPU power. As long as a majority of CPU power is controlled by nodes that are not cooperating to attack the network, they'll generate the longest chain and outpace attackers. The network itself requires minimal structure. Messages are broadcast on a best effort basis, and nodes can leave and rejoin the network at will, accepting the longest proof-of-work chain as proof of what happened while they were gone.

บทคัดย่อฉบับแปลภาษาจีนมีดังนี้

สกุลเงินอิเล็กทรอนิกส์แบบ peer-to-peer อย่างสมบูรณ์ควรอนุญาตให้มีการส่งการชำระเงินออนไลน์โดยตรงจากฝ่ายหนึ่งไปยังอีกฝ่ายหนึ่งโดยไม่ต้องผ่านสถาบันการเงิน ลายเซ็นดิจิทัลเป็นวิธีแก้ปัญหาเพียงบางส่วน แต่ถ้ายังต้องใช้บุคคลที่สามที่เชื่อถือได้เพื่อป้องกันการใช้จ่ายซ้ำซ้อน ประโยชน์หลักของเงินอิเล็กทรอนิกส์จะหายไป เราเสนอวิธีแก้ไขปัญหาการใช้จ่ายซ้ำซ้อนโดยใช้เครือข่ายเพียร์ทูเพียร์ การประทับเวลาของเครือข่ายทำธุรกรรมโดย "hashing" (คำกริยา) ให้กลายเป็นห่วงโซ่ของการพิสูจน์การทำงานโดยใช้แฮชที่เติบโตอย่างต่อเนื่อง โดยสร้างบันทึกที่ไม่สามารถเปลี่ยนแปลงได้เว้นแต่จะมีการพิสูจน์หลักฐานการทำงานใหม่ ห่วงโซ่ที่ยาวที่สุดไม่ได้เป็นเพียงหลักฐานของลำดับเหตุการณ์ที่พบเห็นเท่านั้น แต่ยังเป็นเครื่องพิสูจน์ว่าโซ่นั้นผลิตขึ้นเองจากแหล่งรวมพลังงาน CPU ที่ใหญ่ที่สุด ตราบเท่าที่พลังงาน CPU ส่วนใหญ่ถูกควบคุมโดยโหนดที่ไม่ได้ตั้งใจร่วมกันโจมตีเครือข่าย โหนดเหล่านั้นจะสร้างเครือข่ายที่ยาวที่สุดและแซงหน้าผู้โจมตี เครือข่ายนั้นต้องการสถาปัตยกรรมขั้นต่ำเท่านั้น ข้อมูลจะถูกส่งออกไปอย่างดีที่สุด และโหนดสามารถออกจากเครือข่ายและเข้าร่วมเครือข่ายใหม่ได้ทุกเมื่อ เพียงแค่ยอมรับห่วงโซ่การพิสูจน์งานที่ยาวที่สุดเพื่อพิสูจน์ว่าเกิดอะไรขึ้นเมื่อพวกเขาออกไป

จากบทความนี้ซึ่งมีความสำคัญอย่างยิ่งต่อคนรุ่นหลัง ผู้คนได้ดึงเอา "ฉันทามติของ Satoshi Nakamoto" ที่เป็นที่รู้จักกันอย่างแพร่หลายโดยเฉพาะจากบทคัดย่อนี้ คุณลักษณะหลักของมันคือการป้องกันการปรากฏตัวของบุคคลที่สามที่เชื่อถือได้และตระหนักถึงการกระจายอำนาจที่ไร้ความเชื่อถือ "ศูนย์กลาง" ที่นี่คือบุคคลที่สามที่เชื่อถือได้ โปรโตคอลการสื่อสารข้ามเชนนั้นโดยพื้นฐานแล้วเหมือนกับ Bitcoin เป็นระบบ Peer to Peer ฝ่ายหนึ่งส่งโดยตรงจาก Chain A ไปยังอีกฝ่ายใน Chain B โดยไม่ผ่านฝ่ายที่เชื่อถือได้ "ฉันทามติของ Satoshi Nakamoto" ที่มีฟีเจอร์ Decentralized และ Trustless ได้กลายเป็นเป้าหมายร่วมกันที่นักพัฒนาโครงสร้างพื้นฐานตามมาทั้งหมดติดตาม อาจกล่าวได้ว่าโปรโตคอลข้ามสายโซ่ที่ไม่เป็นไปตาม "ฉันทามติของ Satoshi Nakamoto" เป็นโปรโตคอลข้ามสายโซ่แบบกระจายศูนย์ปลอม และไม่สามารถใช้คำระดับสูงเช่น Decentralized และ Trustless เพื่ออธิบายคุณลักษณะของผลิตภัณฑ์ได้ และ LayerZero ได้แนะนำตัวเองว่าเป็นการสื่อสารแบบ Omnichain, การทำงานร่วมกัน, โครงสร้างพื้นฐานแบบกระจายศูนย์ LayerZero เป็นโปรโตคอลการทำงานร่วมกันแบบ omnichain ที่ออกแบบมาสำหรับการส่งข้อความขนาดเล็กผ่านเครือข่าย LayerZero ให้การส่งข้อความที่แท้จริงและรับประกันโดยขาดความน่าเชื่อถือที่กำหนดค่าได้

ในความเป็นจริง LayerZero ไม่เพียงแต่กำหนดให้สองบทบาทของ Relayer และ Oracle จะต้องไม่สมรู้ร่วมคิดกันทำสิ่งชั่วร้าย แต่ยังต้องการให้ผู้ใช้ไว้วางใจนักพัฒนาที่ใช้ LayerZero ในการสร้างแอปพลิเคชันในฐานะบุคคลที่สามที่เชื่อถือได้ และอาสาสมัครที่เชื่อถือได้ที่เข้าร่วมใน " หลายลายเซ็น" เป็นบทบาทสิทธิพิเศษที่ได้รับการจัดเตรียมไว้ล่วงหน้าทั้งหมด ในขณะเดียวกัน ก็ไม่ได้สร้างหลักฐานการฉ้อโกงหรือหลักฐานความถูกต้องใดๆ ในระหว่างกระบวนการข้ามเชนทั้งหมด นับประสาอะไรกับการวางหลักฐานเหล่านี้บนเชนและดำเนินการตรวจสอบบนเชน ดังนั้น LayerZero จึงไม่เป็นไปตาม "ฉันทามติของ Satoshi Nakamoto" เลย และไม่ได้กระจายอำนาจและไม่น่าเชื่อถือเลย

หลังจากที่ทีม L2B EAT และทีม Nomad ได้เผยแพร่บทความที่มีความหมายดีจากมุมมองของผู้ค้นหาปัญหา LayerZero ก็ตอบกลับด้วยคำว่า "ปฏิเสธ" และ "ปฏิเสธ" มีสกุลเงินอิเล็กทรอนิกส์มากมายก่อน Bitcoin แต่พวกเขาล้มเหลวทั้งหมด เนื่องจากไม่มีใครสามารถบรรลุเป้าหมายของการกระจายอำนาจ ต่อต้านการโจมตี และคุณค่าโดยธรรมชาติ และเช่นเดียวกันสำหรับโปรโตคอลข้ามเชน ความน่าจะเป็นคือมันจะจบลงเนื่องจากความยืดหยุ่นไม่เพียงพอต่อการโจมตี เพื่อนคนหนึ่งซึ่งมีจุดยืนที่น่าจะสอดคล้องกับ LayerZero อย่างมากเคยถามคำถามฉันว่า "หาก LayerZero ต้องการใช้ Zero-knowledge Proof เพื่ออัปเกรดโปรโตคอลข้ามเชนอย่าง Way Network จะยากไหม และจะมีอุปสรรคอะไรไหม" เป็นคำถามที่น่าสนใจ และประเด็นคือพวกเขาไม่คิดว่าตัวเองมีปัญหา

สำหรับวิธีสร้างโปรโตคอลข้ามเชนแบบกระจายอำนาจอย่างแท้จริง คุณสามารถอ้างอิงบทความก่อนหน้าของฉัน "ทำไมจึงใช้การพิสูจน์ความรู้เป็นศูนย์เพื่อพัฒนาโปรโตคอลข้ามเชน" "