モジュラーブロックチェーン: データ可用性の重要性

特殊化と分解: モジュール性の概念的な起源

プログラミング言語から DeFi プロトコルに至るまで、Web 3.0 では「組み合わせ可能性」がよく使われる用語です。しかし、構成可能性は単なる物語の手法ではなく、作業モデルがある程度まで発展すると、必然的に専門化され、分解されます。そうなると、拡張という頭の痛い問題を抱えながら、ブロックチェーンが徐々にモジュール化に向かうことは避けられません。

ブロックチェーンのメインスタックには、データ可用性レイヤー、コンセンサスレイヤー、決済レイヤー、トランザクション実行レイヤーがあることがわかっています。そして、4層の働きを1つのネットワーク内で完結させるのがモノリシックブロックチェーンです。ネットワーク内のすべてのノードは、データの検証からトランザクションの実行までを処理する必要があります。

しかし、トランザクション量が増加するにつれて、単一のブロックチェーンは徐々にボトルネックに遭遇することが考えられます。現在、ユーザーは分散化のビジョンを堅持しており、イーサリアムの高額な取引手数料とビザに比べてはるかに劣る秒当たりの転送速度を受け入れています。

単一のブロックチェーンのボトルネックの核心は、データの蓄積に起因しており、ブロックチェーンは改ざんできないため、データの可用性は拡張の前提条件であり、犠牲にすることはできません。

しかし、大量採用を促進するために、モノリシックなブロックチェーンはモジュール化に向けて進化するはずです。

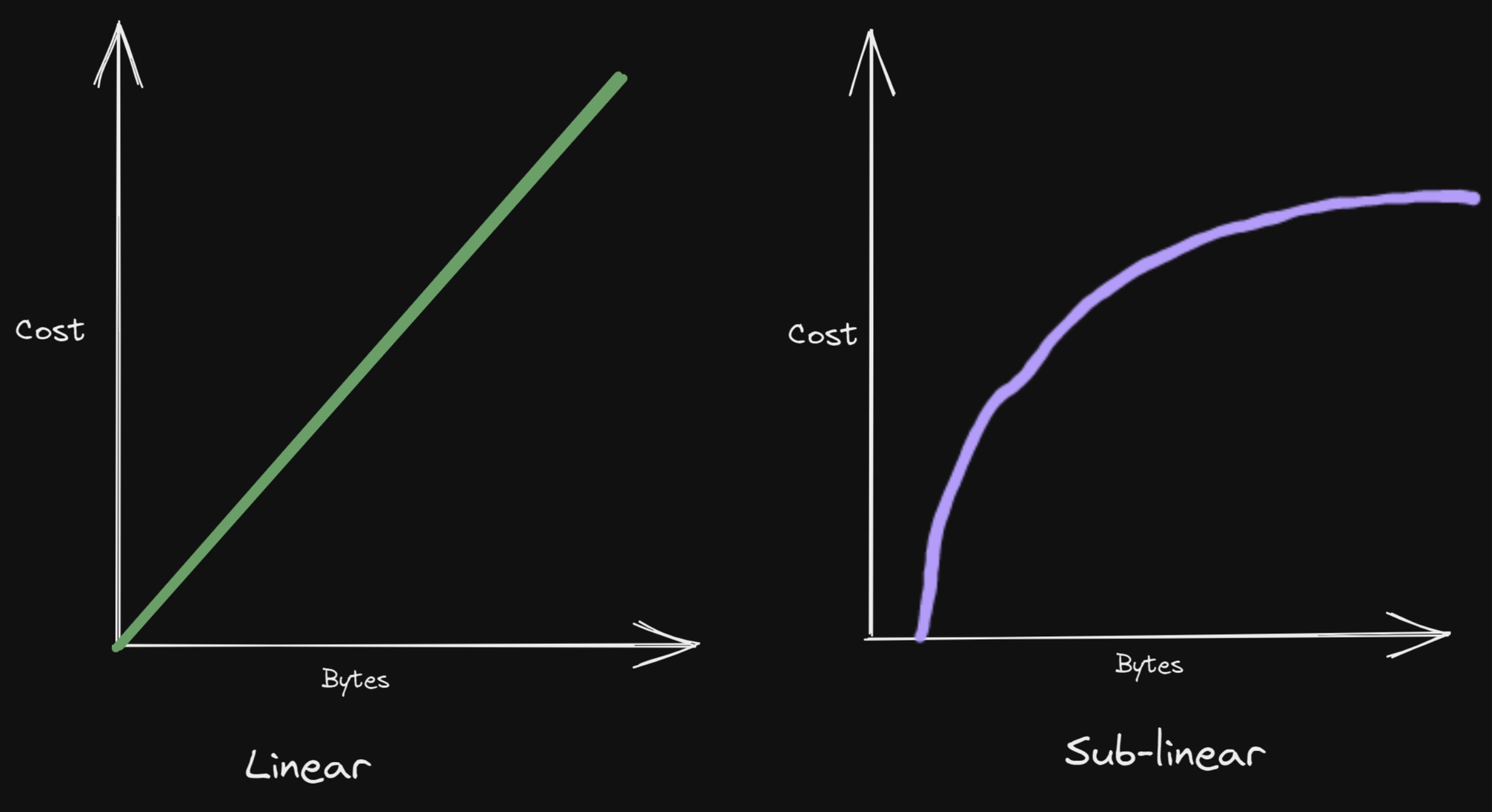

イーサリアムの開発プロセスを考慮して、ヴィタリック氏はかつてイーサリアムはロールアップを中心とした生態学的状態を提示すると述べました。 Rollup は、実行レイヤーを分離し、オフチェーンで計算を処理するスケーリング ソリューションですが、各トランザクションのデータの一部は依然として鎖。トランザクション量が大きくなるほど、より多くのデータをメイン ネットワークにブロードキャストする必要があるため、ロールアップのスループットは直線的に増加します。このように、ロールアップ スループットのボトルネックは依然として基礎となるネットワークのデータ帯域幅にあります。

このボトルネックを克服するために、イーサリアムの最終拡張計画の最初の実装 - シャーディングは、シャーディングからのチェーンを実行させることです。利用可能なデータ。

最初のレベルのタイトル

この投稿では、データの可用性、動作メカニズム、設計のトレードオフに焦点を当てたモジュール式ブロックチェーンとソリューションを分析します。

モジュラーブロックチェーン: 定義、機能、利点

一般に、ブロックチェーン ネットワークは、トランザクションの実行/決済、コンセンサス、データの可用性など、作業タスクの 1 つをアウトソーシングすると、モジュラー ブロックチェーンと呼ぶことができます。

記事のこの部分では、Celestia を例として使用して、モジュール化の機能と利点を説明します。 5月にテストネットが開始されて以来、人気は高く、独自の仕組みやイーサリアムとの比較を解釈・分析した記事も数多く掲載されています。この初の専用モジュール式ブロックチェーン ネットワークは、2023 年にメインネット上で正式に稼働する予定です。

10月20日、セレスティアはベイン・キャピタル・クリプトとポリチェーン・キャピタル主導で5,500万米ドルの資金調達を完了した。報道によると、5,500万ドルはセレスティアのAラウンドとBラウンドの資金調達の合計であり、最新の資金調達ラウンドにより、セレスティアは評価額10億ドルのユニコーンとなった。

Celestia は、コンセンサス プロトコルとして Tendermint を活用するプラグイン可能なコンセンサスおよびデータ可用性レイヤーであり、トランザクションの有効性に関係なく、トランザクションの背後にあるデータの順序付けと可用性のみを担当します。 Celestia が担当する作業は軽減されているようで、データの可用性は実際にはセキュリティを確保するためのブロックチェーンの中核的なタスクです。

分散型:

分散型: Celestia のコンセンサス層はデータの可用性にのみ焦点を当てているため、ネットワーク内のライト ノードは、データの可用性サンプリングを使用して、ブロック全体をダウンロードせずに可用性を確認できます。また、このライト クライアント ノードは携帯電話上で直接実行できるため、ノードを実行するためのしきい値が大幅に下がります。

スケーラビリティ安全性

安全性また、

また、モジュール型ブロックチェーンには次の利点があります:

プラグイン可能、柔軟: まず、ユーザーは Celestia に基づいて独自の実行レイヤーをデプロイできるため、セキュリティ保証として Celestia のデータ可用性を利用できます。さらに、Celestia は、「実行層に依存しない」状態の仮想マシン設計スペースを開きます。EVM と互換性がある必要はありません。これにより、次のような新進気鋭の VM が展示され、競争できる十分な機会が得られます。 LLVM、MoveVM、CosmWasm、FuelVM など。

安いソース:

ソース:https://rainandcoffee.substack.com/p/the-modular-world

主権: 以前の L1 では、ハード フォークは多くのリスクを伴うため、通常は避けられていました。ハード フォークとは、ネットワークのコンセンサス層が分岐し、基礎となるセキュリティが弱まり、元のセキュリティを維持するためにネットワークが参加するノードをさらに呼び出す必要があることを意味します。ただし、Celestia は共通のデータ可用性レイヤーを提供するため、Celestia に基づくロールアップは、ノードのアップグレード、トークンの供給を個別に決定したり、独自の有効性基準を定義したりできます。このような主権により、Rollups には大きな自由と実験の余地が与えられます。

拡張の問題の解決: データ可用性の原則と重要性

信頼解除はブロックチェーンの考え方の前提であり、データは信頼ではなく検証を通じて送信されます。ブロックチェーンの観点から言えば、既存のデータで何かを再現できない場合、それは存在しないことになります。すべてのデータを一部のデータとともに復元するこのプロセスは、データ可用性の証明と呼ばれます。単一のブロックチェーンでデータの可用性を実現する方法は、すべてのデータをフルノードにダウンロードすることですが、この方法ではスケーラビリティが低く、ノードに対する要件が高くなります。モジュラー拡張ソリューションは、データの可用性をコンセンサス層と実行層から分離します。これはノードのアップグレードを必要としないため、最も理想的なソリューションとも考えられます。

データの可用性は、オンチェーンとオフチェーンの 2 つの方法に分けられます。

オンチェーン: ブロックプロデューサーにすべてのトランザクションデータをオンチェーンで公開し、バリデーターにダウンロードさせるよう強制します。これは通常、モノリシック ブロックチェーンに使用され、フル ノードとライト クライアントの両方をサポートします。さらに、ダンクシャーディングはチェーン上でDAを実現するための全く新しい方法を採用しています。

オフチェーン: ブロックプロデューサーはチェーン上のトランザクションデータを公開しませんが、データの可用性を証明するために暗号化されたコミットメントを提供します。イーサリアムのロールアップソリューションとモジュラーは両方ともこのアプローチを採用しています。

具体的な実装方法: ブロック提案者 (Block Proposer) は各ブロックの情報を公開する必要があり、ノード (Validator) は利用可能なデータに従ってトランザクション情報を復元し、ブロック提案者によって公開された情報がブロックと同じであることを検証します。ノードがすべてのデータをダウンロードしたときに復元される情報。ブロック提案者はデータの一部のみを公開するため、データを隠蔽または改ざんし、トランザクションに対して攻撃を開始する可能性は排除されません。この攻撃は「」と呼ばれますdata withholding attacks”。

現在、「データ保留攻撃」を回避する方法は 4 つあります。

Data Availability Committees: Pure Validium は、ある程度集中化されたブロックプロデューサーを通じてトランザクションデータをオフチェーンに保存します。 DAC はオフチェーン データのコピーをオフラインで記録しますが、紛争が発生した場合に利用できるようにする必要があります。 DAC メンバーは、上記のデータが実際に利用可能であることを示すオンチェーン証明も公開しています。

Proof-of-stake data availability committees: 誰でもバリデーターになって、データをオフチェーンに保存できます。ただし、スマートコントラクトに預けられる「ボンド」を提供する必要があります。 Proof-of-Stake データ可用性委員会は、通常の DAC よりもはるかに安全です。彼らは許可や信頼を持たないだけでなく、誠実な行動を奨励するためのインセンティブを注意深く設計しています。これにより、DAC の集中化リスクがある程度解決されます。

Data Availability Sampling(DAS): DAS メカニズムでは、ノードは複数のラウンドにわたって小さなブロックをランダムにサンプリングすることで、データの可用性を検証します。多くのノードがブロックの異なる部分を同時にサンプリングするため、その可用性を検証するための統計的確実性が実現されます。 DAS は、軽量クライアント データの可用性に適しているだけでなく、モジュラー DA スキームでも広く使用されています。

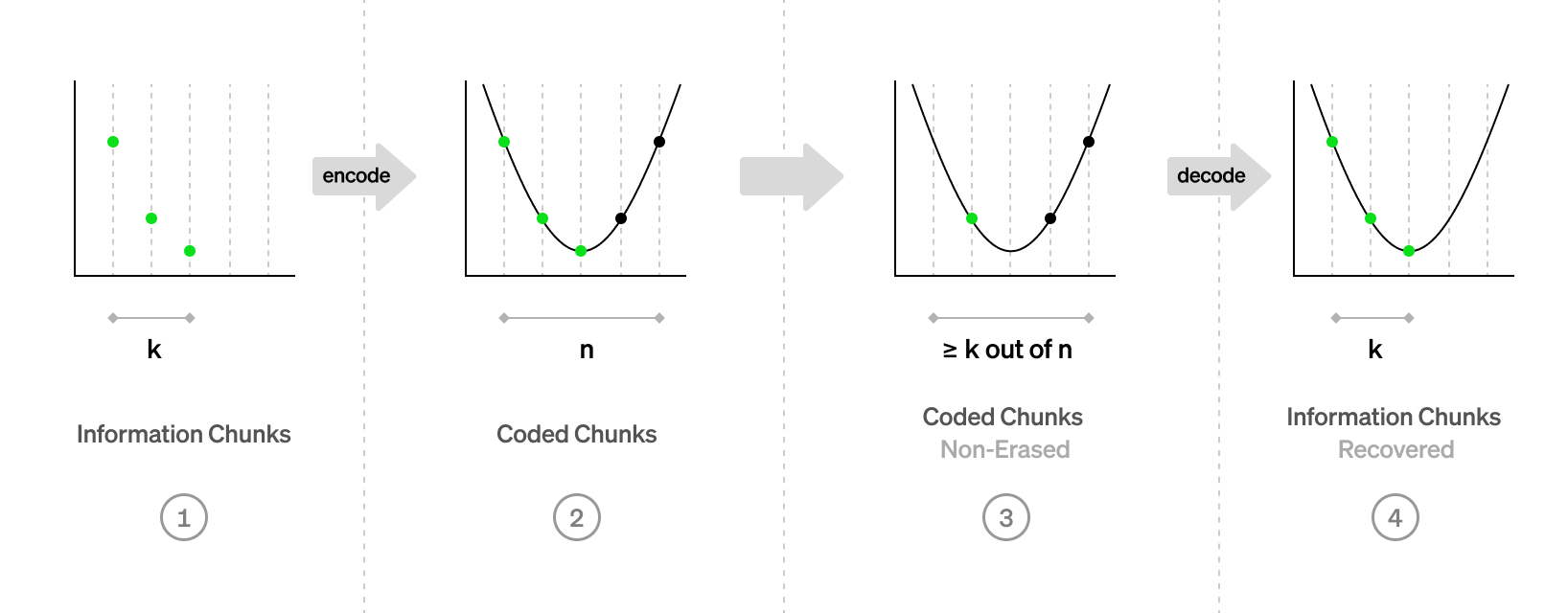

Data Availability Proofs: DAS と消去符号化を組み合わせても、DAS はすべてのデータを検証するわけではないため、ブロック提案者は依然として「データ保留攻撃」を実行する可能性があります。イレイジャーコーディングとは、データ自体に冗長データを付加することで、より少ないデータでトランザクションを復元することです。ブロック提案者はより少ないデータを公開する必要があるため、ブロック提案者が攻撃を実行したい場合は、ブロック データの少なくとも 50% を保持する必要があり、消去符号化なしで攻撃を実行するには 1% のみ保持する必要があります。 。

イレイジャー コーディングは、元のデータを再構築するために使用できる冗長部分 (イレイジャー コード) を追加することによってデータ セットを 2 倍にする技術です。 CD-ROM から衛星通信、QR コードに至るまで、情報技術のいたるところに普及しています。ムスタファ・アル・バッサムどのようなデータが利用可能かこの記事で説明されているように、消去コードを使用すると、ユーザーはたとえば 1MB のブロックを取得し、それを 2MB のサイズに「拡大」できます。追加の 1MB は消去コードと呼ばれる特別なデータです。ブロック内のバイトが失われた場合、ユーザーはコードを使用してこれらのバイトを簡単に回復できます。最大 1MB のブロックが失われた場合でも、ブロック全体を復元できます。同じテクノロジーを使用すると、CD-ROM が破損していても、コンピュータで CD-ROM 上のすべてのデータを読み取ることができます。

現在最も一般的に使用されているのはリードソロモン符号です。これは、k 個の情報ブロックから開始して、関連する多項式を構築し、それをさまざまな x 座標で評価して、コード化されたブロックを取得することによって実現されます。 RS イレイジャー コーディングでは、ランダム サンプリングにより大きなデータ チャンクが失われる可能性が非常に低くなります。 KZG 多項式コミットメントを使用すると、エンコードされていない情報ブロックへのコミットメントに基づいて、リードソロモンでエンコードされたブロックを直接検証できるため、無効なエンコードの余地がなくなります。

ソース:

ソース:https://www.paradigm.xyz/2022/08/das

最初のレベルのタイトル

解釈: モジュール型プロジェクト/ソリューション

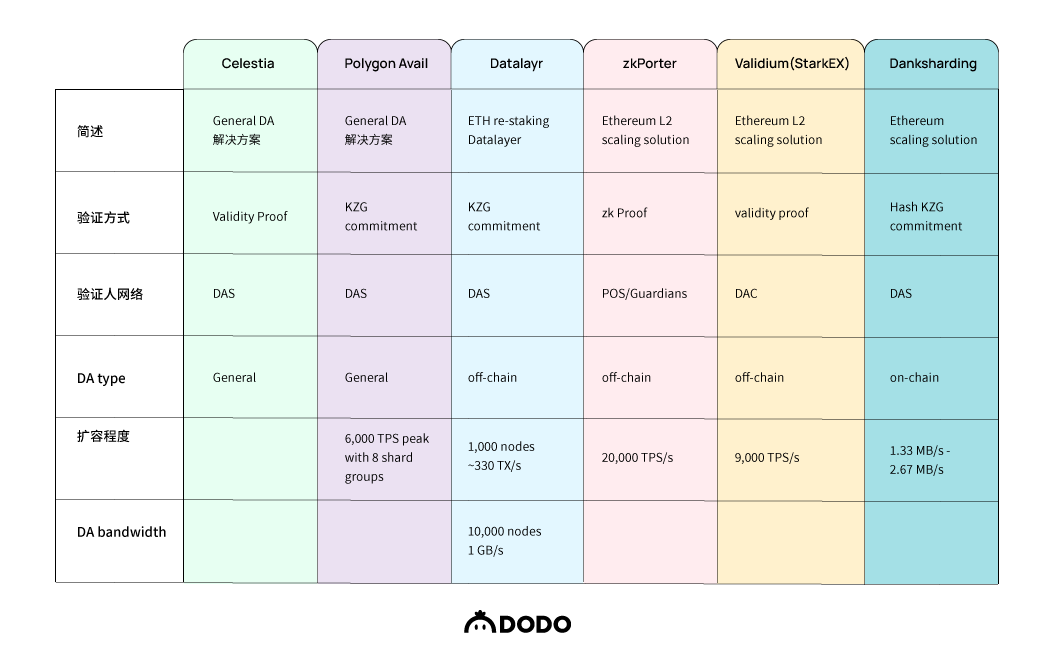

Danksharding

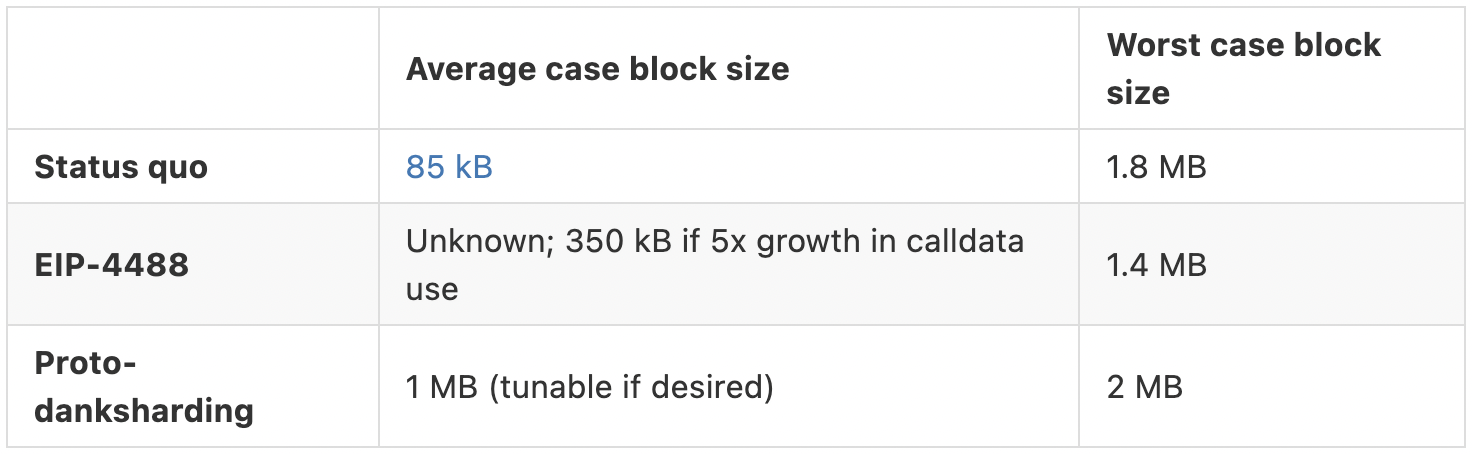

Danksharding はイーサリアムのモジュラー ソリューションです。単純なシャーディングとは異なり、Danksharding は DAS を使用してデータの可用性を検証します。これにより、バリデーターがシャーディングの単一シャードにデータを隠して悪事を行うという問題が解決されます。シャーディングではブロックとブロック プロポーザーが異なるシャードに分散されますが、Danksharding ではマージ手数料マーケットの概念が導入され、唯一のブロック プロポーザーがすべてのトランザクション データを処理します。同時に、ブロック ビルダーとブロック プロポーザー (PBS) を分離することで、ノード要件の引き上げの問題を回避できます。

Proto-danksharding (EIP-4844) は、完全なシャーディング ロードマップへの道です。新しいトランザクションタイプ「Blob-carrying Transaction」を提案します。 BLOBは同じデータサイズでcalldataよりもはるかに安価であり、calldataよりもデータ容量が大きいのが特徴です。

単純な KZG 多項式コミットメントを使用するのとは異なり、Proto-danksharding はハッシュ化された KZG 多項式コミットメントを使用して、EVM 互換性と将来の容量互換性を実現します。

画像の説明

出典: Ethereum.org

Validium

簡単に言うと、Validium はイーサリアムを中心とした L2 拡張ソリューションであり、zkRollup と似ていますが、唯一の違いはデータの可用性をオフチェーンに置くことです。その結果、Validium の処理能力は大幅に拡張され、1 秒あたり 9000 トランザクションの速度に達しました。

Validium をより深く理解するには、データ可用性ソリューションを実現するために Validium を採用したプロジェクト、StarkEX について言及する必要があります。 StarkEX は、StarkWare によって開発された STARK を利用したスケーラビリティ エンジンで、暗号通貨取引所に適用できます。 2019 年の夏に発売された StarkEx は、zk-STARK の有効性を証明する独立したカスタマイズされた拡張ソリューションを採用しています。現在、dYdX、Sorare、Immutable、Deversifi があります。4つの製品。

StarkEX でのデータの可用性には、zk-Rollup、Validium、Volition の 3 つのオプション モードがあります。その中でも、Validium はオフチェーンのデータ可用性ソリューションです。このスキームでは、データ セキュリティはデータ可用性委員会 (DAC) の 8 つのノードによって維持されます。

このソリューションの利点は、トランザクション コストとプライバシーの削減です。まず第一に、ガス コストのほとんどはチェーン上の状態を更新するために使用されるため、ユーザーはチェーン上のデータの料金を支払う必要がなくなりました。さらに、Validum はユーザーのアカウント クォータ情報をオフチェーンに置き、プライバシーを確保するために DAC によって保持および維持されます。

しかし、ユーザーは、Validium が取引手数料を削減し、比較的プライバシーを確保しているにもかかわらず、DAC メンバーを信頼する必要があることを考慮する必要があります。これは、Validium ソリューションの最大の弱点でもあります。

まず、DAC の署名キーはオンチェーンに保存されます。これは、これらのキーが攻撃に対して脆弱であることを意味します。たとえば、攻撃者は Validium を自分だけが知っている状態に変換し、それによって資産を凍結し、身代金を要求する可能性があります。わずか 8 つのメンバーで構成される DAC は、セキュリティが比較的弱い Proof-of-Authority ネットワークに似ています。

さらに、StarkEX の Validium は、Validium オペレーターまたはデータ可用性マネージャーがユーザーの資産を完全に凍結する可能性があるため、比較的集中化されています。ハッシュ化された状態をユーザーに公開せずに変更できます。ただし、この情報がないと、ユーザーは自分のアカウントの権利証明書を作成できません。

対照的に、zkRollup のソリューションはユーザーの資金を凍結しません。これは、zkRollup の場合、状態を再構築するために必要な情報はイーサリアムのトランザクション データを呼び出す必要があり、そうでない場合、zkRollup は状態の変更を拒否するためです (Blue Fox Notes、2020)。言い換えれば、zkRollup のセキュリティとステータスはイーサリアムメインネットによって保証されています。ユーザーはイーサリアム上のzkRollupコントラクトに申請を提出する限り、資産を引き出すことができます。ただし、イーサリアムメインネットに送信される情報検証リクエストと検証プロセスには少額のガス料金が発生し、トランザクション数に応じて直線的に増加します。したがって、Validium のソリューションと比較すると、zkRollup は 1 秒あたり 2000 トランザクションしか達成できません。

StarkEX には 3 番目のデータ可用性ソリューションである Volition もあることは言及しておく価値がありますが、これは比較的簡単に理解できます。これはハイブリッド データ可用性システムであり、ユーザーはデータをオフチェーンまたはオンチェーンのどちらで利用できるかを選択し、メリットとデメリットを比較検討できます。

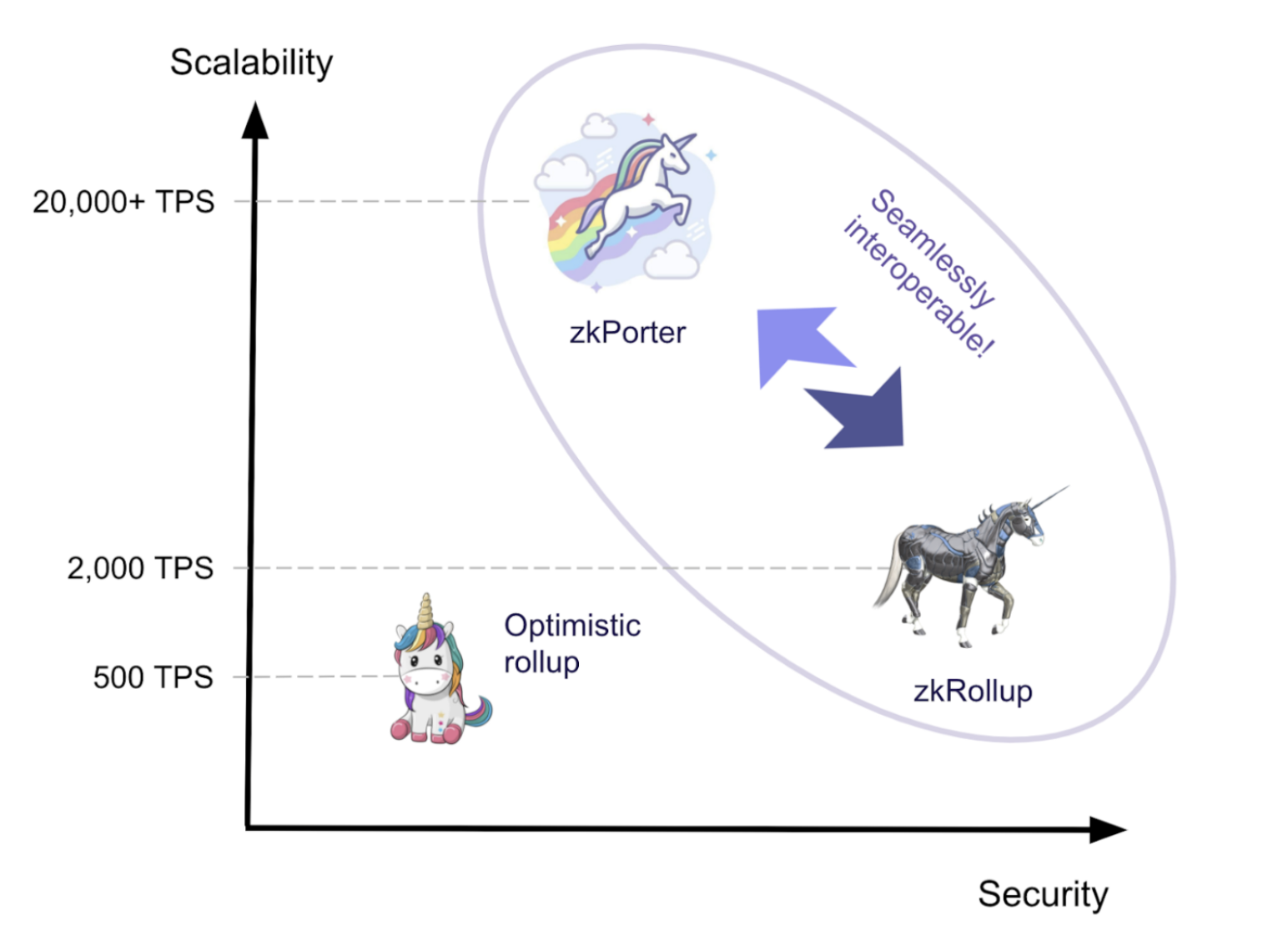

zkPorter

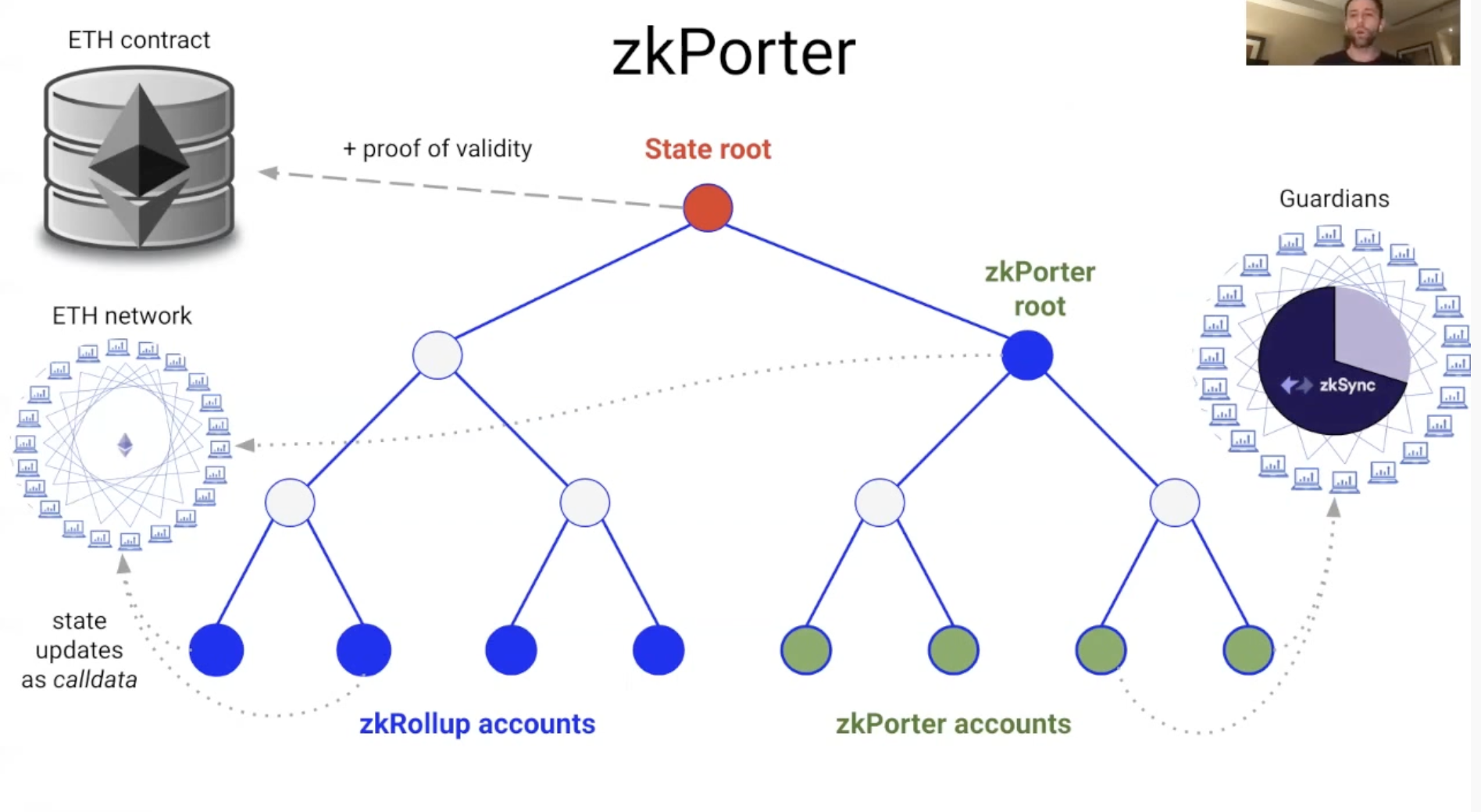

前に述べたように、zkRollup の拡張ソリューションは、トランザクションをオフチェーンで処理し、その結果をイーサリアム上の完全なノードに同期して、オンチェーンのデータを利用できるようにすることです。

具体的には、zkRollup アカウントのユーザーがこのアカウントの資産を所有していることを証明したい場合、ユーザーはマークル パスを提供し、状態の変化または最終状態をイーサリアム ネットワークのすべてのフル ノードにブロードキャストできます (下図左を参照) )。このようにして、zkRollup のオペレーターが特定のデータを隠したい場合でも、ユーザーはイーサリアム ネットワークからデータを直接抽出できます。このスキームはユーザーにデータの可用性を制御する自律性を与えますが、「誰でも検閲防止を確実にするために、レイヤー 2 の状態を自分で再構築することができます。」しかし、イーサリアム ネットワーク上の状態変化を検証するアクションがブロック スペースを占有するため、これには拡張のボトルネックが伴います。

zkPorter は zkRollup の高度な拡張ソリューションです。このソリューションと前者の違いは、zkPorter アカウントのユーザーが状態の変化を呼び出しデータとしてイーサリアム メインネットに更新するのではなく、ガーディアンで構成されるネットワークに送信することです (右側を参照)下図の)。

ソース:

zkPorter by zkSync @ ETH Global

ソース:https://www.youtube.com/watch?v=dukgSVE6fxc&ab_channel=MatterLabs

zkRollup と zkPorter は 2 つの拡張ソリューションですが、これによって双方の契約とアカウントのシームレスな対話が妨げられるわけではありません。さらに、ユーザーエクスペリエンスの観点から、zkPorterアカウントの取引手数料が削減されます100ソース:

ソース:https://twitter.com/zksync/status/1381955843428605958

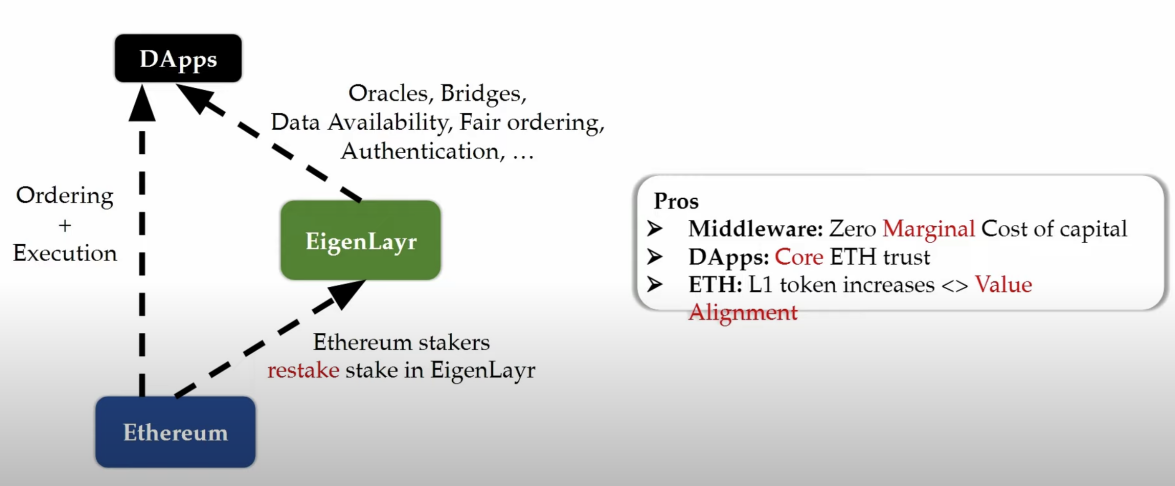

Eigenlayer

ソース:

ソース:https://messari.io/report/eigenlayer-to-stake-and-re-stake-again

Datalayr は、Eigenlayer 上に構築されたデータ可用性プロトコル ミドルウェアです。 Datalayr は、KZG 多項式コミットメントと消去コードを不正行為の証明と必須の開示と組み合わせて使用し、ノードの完全性を保証します。テストネット上でのスループットは 10 MB/秒ですが、これは過去のデータを考慮していないものです。ノードの数が増えると、より多くのスループットが利用可能になり、検証コストが安くなります。 1,000 ノードがあると、イーサリアムは 330 TX/s を処理できるようになります。

Datalayr の欠点は、データ可用性サービスを提供するためにどれだけの ETH ステーカーが奨励されるのかがまだ不明であることです。したがって、そのスケーラビリティとセキュリティについては断言できません。

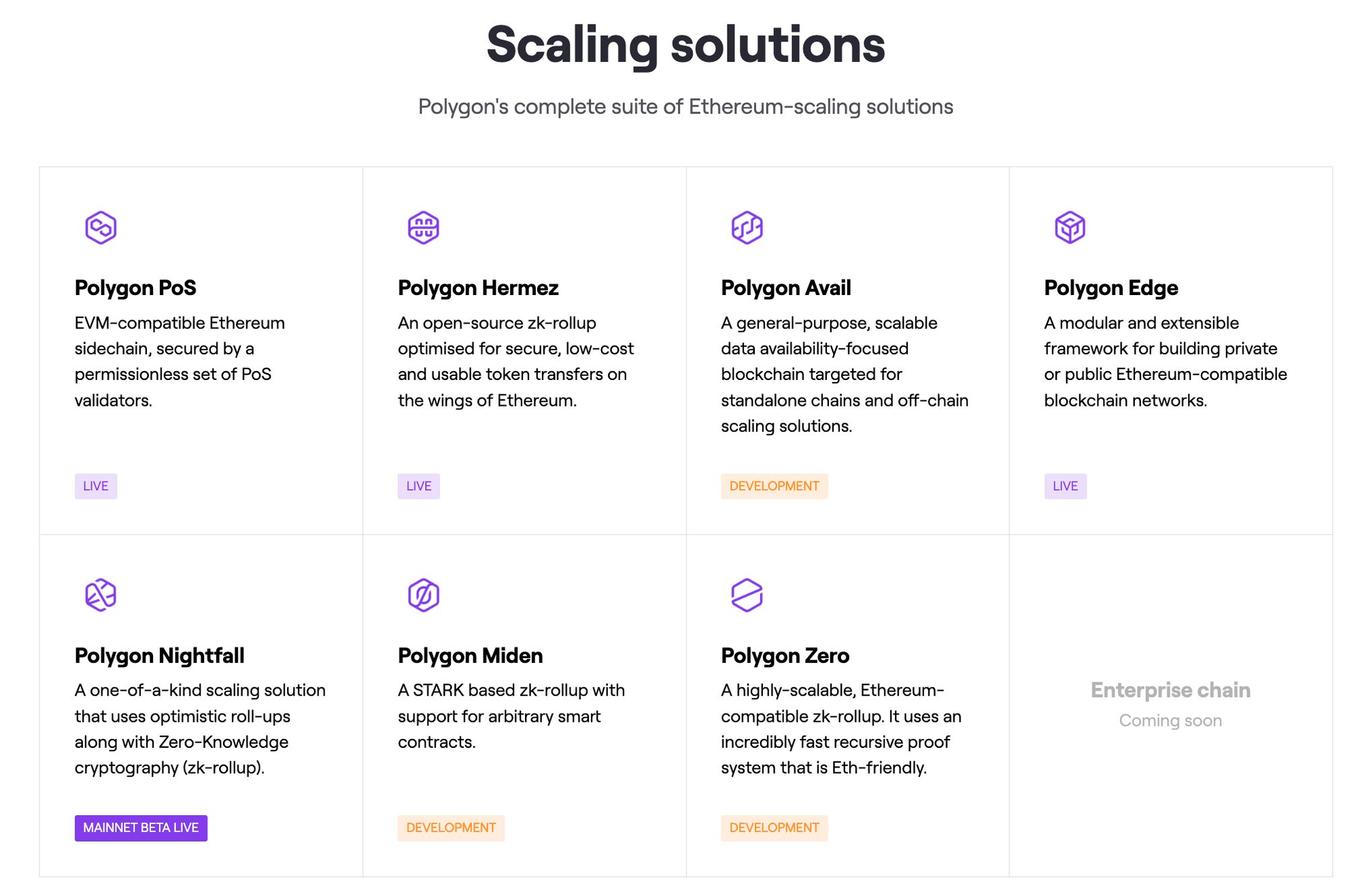

Polygon Avail

Polygon Avail は、モジュール式のデータ可用性ブロックチェーンです。他の独立したチェーン、サイドチェーン、またはオフチェーンのデータ可用性に合わせて拡張できるように設計されています。 KZG 多項式コミットメント、データ可用性サンプリング (DAS)、および消去コーディングを使用すると、ライト クライアントは不正証明に依存せずにデータ可用性検証者としても機能できます。 Polygon が 8 月 30 日に公開したテスト データによると、現時点で Avail のブロック生成時間は 20 秒で、各ブロックで約 2 MB のデータを保存できることが示されています。平均トランザクション サイズを 250 バイトと仮定すると、各 Polygon Avail ブロックは約 8,400 トランザクション (1 秒あたり 420 トランザクション) に対応できるようになります。

データ可用性のための Polygon Avail に加えて、Polygon のエコロジカル拡張ソリューションには次のものが含まれます。

Polygon PoS: 一連のパーミッションレス PoS ノードを通じて保護された EVM 互換のイーサリアム サイドチェーン、Polygon Hermez、zk-rollup ベースのイーサリアム レイヤ 2。

Polygon Edge: プライベートまたはパブリックのイーサリアム互換ブロックチェーンをサポートするカスタマイズ可能なモジュラー フレームワーク、ERC20、ERC721、ERC1155 トークンのプライベート転送コストを削減するように設計されたオプティミスティック ロールアップである Polygon Nightfall を提供します。

Polygon Miden: これは、zk-STARK ベースの Ethereum レイヤー 2 拡張ソリューションであり、そのコアは Miden VM です。Miden VM は、ある程度のセキュリティを提供し、高度な機能をサポートするチューリング完全な STARK ベースの仮想マシンです。

Polygon Zero免責事項

アイテム比較

参考文献:

https://medium.com/@Jon_Charbonneau/celestia-the-foundation-of-a-modular-blockchain-world-95900fe2cfb0

https://twitter.com/ptrwtts/status/1509869606906650626

https://mp.weixin.qq.com/s/mpHSH-L48jJebtFZQrg3kw

https://rainandcoffee.substack.com/p/the-modular-world

https://twitter.com/apolynya/status/1517137608253485059

https://twitter.com/zksync/status/1381955843428605958

https://www.tuoluo.cn/article/detail-10012090.html

https://coinmarketcap.com/alexandria/article/what-is-data-availability

https://www.chaincatcher.com/article/2077770

https://messari.io/report/rollups-execution-through-the-modular-lens

https://ethereum.org/en/developers/docs/data-availability/

https://www.paradigm.xyz/2022/08/das

https://messari.io/report/progression-of-the-data-availability-problem?referrer=author:eshita-nandini

免責事項

詳しくは

著作権表示

DODO研究所の許可なく、上記知的財産権を無断で使用(複製、配布、表示、ミラーリング、アップロード、ダウンロード、転載、抜粋等を含みますがこれらに限定されません)したり、他人に使用させたりすることはできません。著作物の使用を許諾された場合には、許諾の範囲内で使用し、著作者出典を明示するものとします。そうでない場合は、法律に従ってその法的責任が調査されます。

私たちについて

学部長「Dr.DODO」率いる「DODO研究所」は、DODO研究者グループを率いてWeb 3.0の世界に飛び込み、暗号化された世界を解読し、明確な意見を出し、暗号化された世界の将来の価値。 「DODO」は、Web3 資産に効率的なオンチェーン流動性を提供し、誰もが簡単に発行して取引できるようにすることを目的とした、プロアクティブ マーケット メーカー (PMM) アルゴリズムによって駆動される分散型取引プラットフォームです。

詳しくは

Official Website: https://dodoex.io/

GitHub: https://github.com/DODOEX

Telegram: t.me/dodoex_official

Discord: https://discord.gg/tyKReUK

Twitter: https://twitter.com/DodoResearch

Notion: https://dodotopia.notion.site/Dr-DODO-is-Researching-6c18bbca8ea0465ab94a61ff5d2d7682

Mirror:https://mirror.xyz/0x70562F91075eea0f87728733b4bbe00F7e779788