Báo cáo nghiên cứu hàng tháng về chống gian lận của Bitget (2025)

bản tóm tắt

Gian lận tiền điện tử đã bước vào kỷ nguyên mới do AI deep fake, kỹ thuật xã hội và đóng gói dự án giả mạo. Báo cáo này, do Bitget, SlowMist và Elliptic cùng viết, phân tích các phương pháp gian lận phổ biến từ năm 2024 đến đầu năm 2025 và đề xuất các biện pháp phòng thủ chung cho người dùng và nền tảng.

Ba loại gian lận nguy hiểm nhất hiện nay là:

1. Mạo danh giả mạo – sử dụng video tổng hợp để quảng bá các khoản đầu tư giả mạo;

2. Lừa đảo bằng kỹ thuật xã hội – bao gồm Trojan tìm kiếm việc làm, bot lừa đảo và chương trình thế chấp giả mạo;

3. Các mô hình Ponzi hiện đại - ngụy trang dưới dạng các dự án DeFi, NFT hoặc GameFi.

Gian lận hiện đại đang chuyển từ lỗ hổng kỹ thuật sang tấn công kép vào lòng tin và lỗ hổng tâm lý. Từ việc chiếm đoạt ví đến gian lận hàng triệu đô la, các cuộc tấn công đang trở nên cá nhân hóa, lừa đảo và bí mật hơn.

Để đạt được mục tiêu này, Bitget đã ra mắt trang hành động "Anti-Scam Hub", nâng cấp hệ thống bảo vệ nền tảng và hợp tác với SlowMist và Elliptic để theo dõi tiền bị đánh cắp trên chuỗi, phá hủy mạng lưới lừa đảo và đánh dấu hành vi gian lận xuyên chuỗi.

Báo cáo bao gồm phân tích các trường hợp thực tế, danh sách nhãn đỏ về gian lận và hướng dẫn bảo vệ người dùng và tổ chức.

Kết luận cốt lõi: Khi AI có thể sao chép hoàn hảo bất kỳ ai, tuyến an ninh phải bắt đầu bằng việc thẩm vấn và kết thúc bằng phòng thủ tập thể.

Mục lục

1. Tóm tắt cốt lõi

Tình trạng hiện tại của các mối đe dọa gian lận tiền điện tử được hỗ trợ bởi AI và cơ chế đối phó chung của Bitget, SlowMist và Elliptic.

2. Giới thiệu: Sự tiến hóa của các mối đe dọa

Sự phát triển của DeFi, sự phổ biến của AI và sự tiện lợi xuyên biên giới đã tạo ra môi trường mới cho gian lận và những rủi ro liên quan.

3. Giải phẫu của một vụ lừa đảo tiền điện tử hiện đại

Phân tích những vụ lừa đảo nguy hiểm nhất hiện nay:

3.1 Mạo danh giả mạo sâu

3.2 Chiến lược kỹ thuật xã hội

Robot Trọng tài AI

Bẫy săn việc làm Trojan

Lừa đảo trên mạng xã hội

Địa chỉ tấn công đầu độc

Lừa đảo token Pixiu

Nền tảng hoàn tiền thế chấp giả

Bẫy thả hàng

3.3 Các chương trình Ponzi trong kỷ nguyên Web3

4. Tăng cường phòng thủ kỹ thuật số: Kiến trúc bảo mật nhiều lớp Bitget

Giải thích chi tiết về tính năng phát hiện mối đe dọa theo thời gian thực, thẩm định token, cơ chế kiểm toán kép và quỹ bảo vệ 300 triệu đô la của Bitget.

5. Theo dõi gian lận trên chuỗi và giám định quỹ (bởi Elliptic)

Cách giám sát giao dịch, theo dõi cầu nối chuỗi chéo và phân tích hành vi có thể xác định và ngăn chặn dòng tiền bị đánh cắp.

6. Khuyến nghị bảo vệ và các biện pháp thực hành tốt nhất (do SlowMist viết)

Hướng dẫn thực tế cho người dùng và doanh nghiệp: từ nhận dạng lừa đảo đến hình thành thói quen phòng ngừa gian lận và khuôn khổ ứng phó cấp doanh nghiệp.

7. Kết luận: Lên kế hoạch cho con đường tương lai

Cách bảo mật tiền điện tử đang chuyển từ phòng thủ biệt lập sang miễn nhiễm mạng lưới và cách Bitget luôn đi trước một bước trước các mối đe dọa ngày càng gia tăng.

Cái nhìn sâu sắc về biên giới: Khám phá xu hướng mới trong gian lận tiền điện tử

1. Tóm tắt cốt lõi

Vào tháng 1 năm 2025 , cảnh sát Hồng Kông đã phá vỡ một nhóm lừa đảo deep fake và bắt giữ 31 người. Băng nhóm này đã đánh cắp 34 triệu đô la bằng cách mạo danh các giám đốc điều hành tiền điện tử - đây chỉ là một trong 87 trường hợp tương tự được phát hiện ở Châu Á trong quý đầu tiên (Slow Mist, Báo cáo tội phạm tiền điện tử năm 2025). Và đây là những sự thật không thể chối cãi. Từ video tổng hợp AI của Thủ tướng Singapore đến "sự chứng thực sai lệch" của Musk, các cuộc tấn công tin tưởng deep fake đã trở thành mối đe dọa hàng ngày.

Báo cáo này do ba bên cùng hoàn thành cho thấy gian lận tiền điện tử đã phát triển như thế nào từ các vụ lừa đảo phishing thô thiển thành thao túng tâm lý được tăng cường bằng AI: Gần 40% các vụ gian lận có giá trị cao vào năm 2024 liên quan đến công nghệ deep fake. Cho dù đó là bẫy việc làm Trojan hay "nền tảng cam kết Ponzi", đằng sau đó là việc sử dụng chính xác lòng tin, nỗi sợ hãi và lòng tham bằng kỹ thuật xã hội.

Gian lận tiền điện tử không chỉ là ăn cắp tiền mà còn làm xói mòn nền tảng niềm tin trong ngành.

Hệ thống bảo mật của Bitget chặn một số lượng lớn các hành vi lạm dụng lòng tin mỗi ngày: đăng nhập bất thường, tấn công lừa đảo và tải xuống phần mềm độc hại. Để đạt được mục đích này, chúng tôi đã ra mắt một trung tâm chống gian lận, phát triển các công cụ bảo vệ chủ động và hợp tác với các nền tảng hàng đầu thế giới như SlowMist và Elliptic để phá vỡ các mạng lưới gian lận và theo dõi tiền bị đánh cắp.

Báo cáo này lập bản đồ quá trình phát triển của các mối đe dọa, tiết lộ các chiến thuật rủi ro cao hiện tại và cung cấp các chiến lược phòng thủ thực tế cho người dùng và tổ chức. Khi AI có thể sao chép khuôn mặt của bất kỳ ai, các cơ chế bảo mật phải có tính hoài nghi cơ bản.

2. Giới thiệu: Sự tiến hóa của các mối đe dọa

Bản chất không biên giới của tiền điện tử vừa là sức mạnh lớn nhất vừa là rủi ro lớn nhất của nó. Khi tổng giá trị bị khóa trong các giao thức phi tập trung vượt quá 98 tỷ đô la và sự tham gia của các tổ chức tiếp tục tăng, cùng một công nghệ thúc đẩy sự đổi mới cũng đang thúc đẩy một làn sóng gian lận tiền điện tử mới.

Đây không còn là các cuộc tấn công lừa đảo cơ bản trong quá khứ nữa. Quy mô và mức độ tinh vi của gian lận sẽ tăng đáng kể từ năm 2023 đến năm 2025: Vào năm 2024, người dùng toàn cầu sẽ mất hơn 4,6 tỷ đô la vì gian lận, tăng 24% so với cùng kỳ năm trước (Chainalysis, "Báo cáo tội phạm tiền điện tử năm 2025"). Từ việc mạo danh giả mạo sâu đến hệ sinh thái Ponzi trá hình dưới dạng "thu nhập đặt cược", những kẻ lừa đảo đang sử dụng AI, thao túng tâm lý và nền tảng xã hội để lừa đảo những người dùng có kinh nghiệm.

Ba phương pháp tấn công chính:

Deep fake là những người giả danh người của công chúng để quảng cáo cho các nền tảng giả mạo.

Lừa đảo bằng kỹ thuật xã hội , bao gồm các bài kiểm tra công việc bằng Trojan và các dòng tweet lừa đảo.

Các biến thể của mô hình Ponzi , chẳng hạn như lừa đảo đóng gói theo hình thức DeFi/GameFi/NFT.

Điều đáng báo động nhất là sự leo thang của thao túng tâm lý: nạn nhân không chỉ bị lừa dối mà còn bị thuyết phục dần dần. Những kẻ lừa đảo không chỉ đánh cắp mật khẩu mà còn thiết kế bẫy dựa trên điểm mù hành vi.

Tất nhiên, hệ thống phòng thủ cũng đang phát triển đồng bộ: sự đổi mới mang tính cộng tác trong hệ sinh thái đang được đẩy nhanh.

Hệ thống phân tích hành vi của Bitget đánh dấu các mẫu đáng ngờ theo thời gian thực; Công nghệ giám định chuỗi chéo của Elliptic theo dõi các tài sản đa chuỗi; Trí thông minh về mối đe dọa của SlowMist giúp tiêu diệt các băng nhóm lừa đảo ở Châu Á.

Báo cáo này tích hợp các trường hợp thực tế, nghiên cứu thực địa và dữ liệu hoạt động của bên thứ ba để phân tích các nguyên nhân chính gây mất tài sản hiện tại và đưa ra các biện pháp đối phó cho người dùng, cơ quan quản lý và nền tảng.

Các chiến thuật gian lận vẫn tiếp tục phát triển, nhưng cơ chế phòng thủ cũng vậy. Báo cáo này nêu chi tiết các giải pháp cụ thể.

3. Giải phẫu của một vụ lừa đảo tiền điện tử hiện đại: 10 vụ lừa đảo hàng đầu trong năm 2024-2025

Khi công nghệ blockchain trở nên phổ biến hơn và tài sản tiền điện tử trở nên có giá trị hơn, gian lận trở nên phức tạp hơn, ẩn giấu và tinh vi hơn, thể hiện các đặc điểm mới của "ngụy trang công nghệ cao + thao túng tâm lý + cảm ứng trên chuỗi". Trong hai năm qua, những kẻ gian lận đã tích hợp AI, kỹ thuật xã hội và các mô hình gian lận truyền thống để xây dựng một hệ sinh thái gian lận lừa đảo và phá hoại hơn. Trong số đó, deep fake, kỹ thuật xã hội và các biến thể Ponzi là tràn lan nhất.

3.1 Deep fakes: sự sụp đổ của hệ thống tin cậy

Trí tuệ nhân tạo tạo ra sẽ tạo ra một loại gian lận lòng tin mới vào năm 2024-2025: một loại gian lận dựa trên lòng tin sử dụng công nghệ deep fake. Kẻ tấn công sử dụng các công cụ tổng hợp AI để làm giả âm thanh và video của những người sáng lập dự án nổi tiếng, giám đốc điều hành sàn giao dịch hoặc KOL cộng đồng để đánh lừa người dùng. Tài liệu giả mạo thường không thể phân biệt được với tài liệu thật - bắt chước biểu cảm khuôn mặt và giọng nói của mục tiêu, thậm chí tạo ra các video có "logo chính thức" ở chế độ nền, khiến người dùng thông thường khó phân biệt được tính xác thực. Các tình huống điển hình:

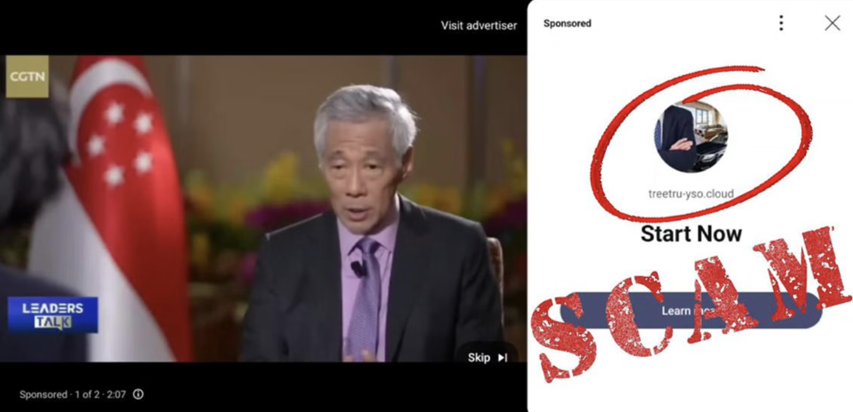

(1) Đầu tư quảng cáo deepfake cho người nổi tiếng

Những kẻ lừa đảo sử dụng công nghệ deep fake để dễ dàng "mời những người nổi tiếng chứng thực". Trường hợp: Thủ tướng Singapore Lý Hiển Long và Phó Thủ tướng Lawrence Wong cũng bị biến thành video deep fake để quảng bá cho "nền tảng mã hóa được chính phủ chứng thực".

https://www.zaobao.com.sg/realtime/singapore/story20231229-1458809

CEO của Tesla, Musk đã nhiều lần bị cáo buộc tham gia vào các vụ lừa đảo khuyến khích đầu tư giả mạo.

https://www.rmit.edu.au/news/factlab-meta/elon-musk-used-in-fake-ai-videos-to-promote-financial-scam

Những video như vậy được lan truyền rộng rãi qua các nền tảng truyền thông xã hội như X/Facebook/Telegram. Những kẻ lừa đảo thường tắt chức năng bình luận để tạo ra ảo giác về "quyền hạn chính thức" và lừa người dùng nhấp vào các liên kết độc hại hoặc đầu tư vào các mã thông báo cụ thể. Phương pháp tấn công này lợi dụng lòng tin vốn có của người dùng vào "quyền hạn" hoặc "kênh chính thức" và có tính lừa đảo cao.

(2) Bỏ qua xác thực danh tính

Những kẻ lừa đảo sử dụng AI để làm giả các video khuôn mặt động (có thể phản hồi lệnh bằng giọng nói) và kết hợp chúng với ảnh của nạn nhân để vượt qua hệ thống xác thực danh tính của các sàn giao dịch/nền tảng ví, chiếm đoạt tài khoản và đánh cắp tài sản.

(3) Gian lận đầu tư danh tính ảo

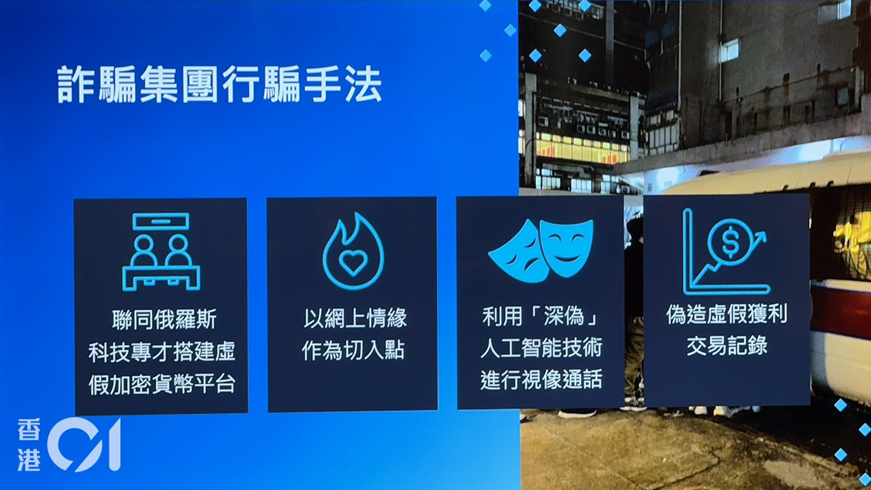

Trong năm 2024-2025, cảnh sát Hồng Kông và Singapore đã liên tiếp đập tan một số nhóm lừa đảo deep fake. Ví dụ, vào đầu năm 2025, cảnh sát Hồng Kông đã bắt giữ 31 nghi phạm trong một vụ án liên quan đến số tiền lên tới 34 triệu đô la Hồng Kông. Các nạn nhân trải dài khắp Singapore, Nhật Bản, Malaysia và các quốc gia và khu vực châu Á khác. Đặc điểm của các tổ chức tội phạm:

Tuyển dụng sinh viên tốt nghiệp chuyên ngành truyền thông để xây dựng danh tính và lý lịch ảo phong phú;

Tạo một số lượng lớn các nhóm lừa đảo trên Telegram, tiếp cận các mục tiêu có "tính cách trình độ cao, nhẹ nhàng và thân thiện";

Dụ dỗ người dùng đầu tư vào các nền tảng giả mạo thông qua chiêu bài "kết bạn → hướng dẫn đầu tư → cản trở việc rút tiền";

Làm giả hồ sơ trò chuyện/cuộc trò chuyện dịch vụ khách hàng/ảnh chụp màn hình doanh thu để tạo cảm giác chân thực và niềm tin sai lầm;

Thúc đẩy việc nạp tiền liên tục dưới chiêu bài “kích hoạt sức mạnh tính toán” và “xem xét rút tiền” (cấu trúc Ponzi).

https://user.guancha.cn/main/content?id=1367957

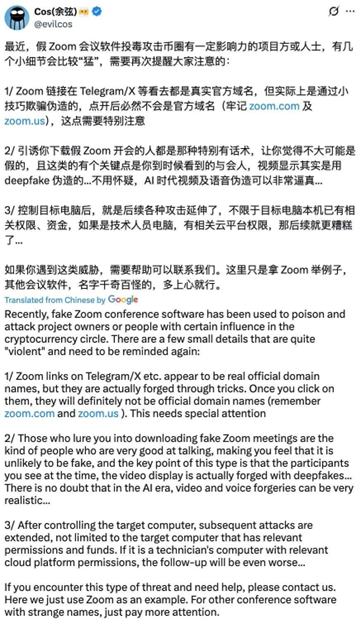

(4) Giả mạo sâu + Lừa đảo qua Zoom

Những kẻ lừa đảo mạo danh Zoom để gửi liên kết mời họp giả mạo, lừa người dùng tải xuống "phần mềm họp" có chứa Trojan. "Những người tham gia" trong cuộc họp sử dụng video giả mạo để mạo danh giám đốc điều hành hoặc chuyên gia kỹ thuật, thao túng nạn nhân nhấp chuột tiếp, ủy quyền hoặc chuyển tiền. Sau khi thiết bị bị kiểm soát, những kẻ lừa đảo sẽ bắt đầu điều khiển thiết bị từ xa và đánh cắp dữ liệu đám mây hoặc khóa riêng tư.

https://x.com/evilcos/status/1920008072568963213

Về mặt kỹ thuật, những kẻ lừa đảo sử dụng các công cụ tổng hợp AI như Synthesia, ElevenLabs và HeyGen để tạo ra âm thanh và video độ nét cao trong vài phút và phát tán chúng qua các nền tảng như X/Telegram/YouTube Shorts.

Công nghệ giả mạo sâu đã trở thành một thành phần cốt lõi của gian lận do AI thúc đẩy. Độ tin cậy của nội dung hình ảnh và âm thanh đã giảm mạnh trong kỷ nguyên AI. Người dùng phải xác minh "thông tin có thẩm quyền" về hoạt động tài sản thông qua nhiều kênh để tránh tin tưởng mù quáng vào "khuôn mặt hoặc giọng nói quen thuộc". Đồng thời, các nhóm dự án nên nhận ra rủi ro thương hiệu do làm giả AI gây ra, thiết lập kênh truyền bá thông tin độc đáo và đáng tin cậy hoặc sử dụng phát sóng chữ ký trên chuỗi để xác thực danh tính, để chống lại các cuộc tấn công làm giả từ góc độ cơ chế.

3.2 Chiến lược kỹ thuật xã hội: Khai thác điểm yếu tâm lý

Bổ sung cho các phương tiện công nghệ cao là các cuộc tấn công kỹ thuật xã hội công nghệ thấp nhưng hiệu quả cao. Bản chất con người là mắt xích yếu nhất và dễ bị bỏ qua nhất, khiến nhiều người dùng đánh giá thấp mối đe dọa do kỹ thuật xã hội gây ra. Những kẻ lừa đảo thường thao túng hành vi của người dùng thông qua việc ngụy trang, hướng dẫn, đe dọa và các phương tiện khác, đồng thời lợi dụng điểm yếu về mặt tâm lý của người dùng để dần đạt được mục đích gian lận.

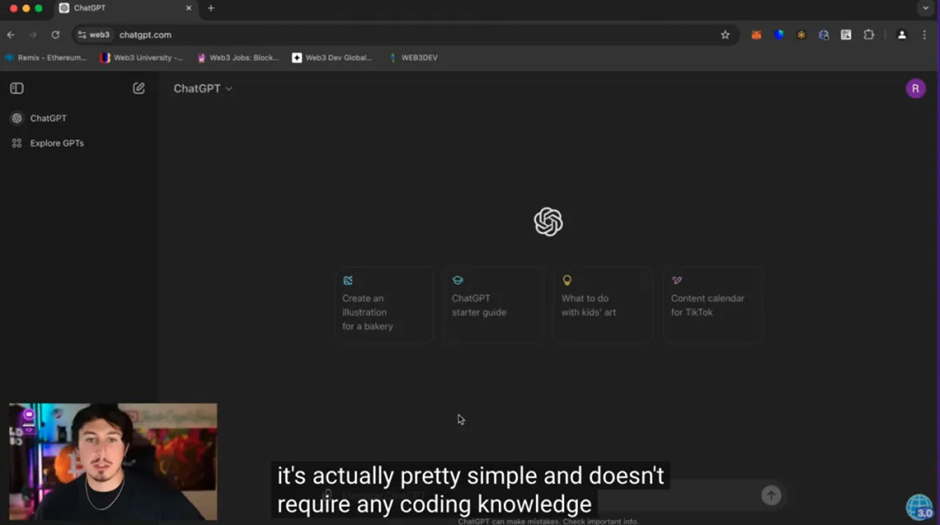

(1) Lừa đảo robot trọng tài AI

AI đã trở thành công nghệ đặc trưng để cải thiện năng suất và những kẻ lừa đảo đã nhanh chóng nắm bắt xu hướng này, dán nhãn trò lừa đảo của chúng là "do ChatGPT tạo ra" (một từ thông dụng nghe có vẻ tiên tiến và đáng tin) để hạ thấp cảnh giác của người dùng.

Trò lừa đảo thường bắt đầu bằng một video hướng dẫn chi tiết. Trong video, những kẻ lừa đảo tuyên bố rằng mã của robot chênh lệch giá được tạo ra thông qua ChatGPT, có thể được triển khai trên các blockchain như Ethereum, theo dõi việc phát hành và biến động giá của các token mới và chênh lệch giá thông qua cho vay nhanh hoặc chênh lệch giá. Chúng nhấn mạnh rằng "robot sẽ tự động hoàn thành tất cả các hoạt động logic cho bạn và bạn chỉ cần đợi lợi nhuận được tạo ra". Tuyên bố này rất phù hợp với quan niệm cố hữu của nhiều người dùng rằng "trí tuệ nhân tạo = tiền dễ kiếm", làm giảm thêm sự cảnh giác của họ.

Những kẻ lừa đảo sử dụng ngôn ngữ đóng gói hạ thấp ngưỡng kỹ thuật của người dùng để hướng dẫn người dùng truy cập vào giao diện Remix IDE được mô phỏng cao (thực chất là trang giả). Chỉ riêng giao diện, rất khó để phân biệt được đâu là thật đâu là giả. Người dùng được yêu cầu dán cái gọi là "mã hợp đồng do ChatGPT viết". Sau khi triển khai hoàn tất, người dùng được yêu cầu bơm tiền khởi nghiệp vào địa chỉ hợp đồng làm nguyên tắc chênh lệch giá ban đầu và những kẻ lừa đảo ngụ ý rằng "bạn đầu tư càng nhiều, lợi nhuận càng cao". Sau khi người dùng hoàn tất các bước này và nhấp vào nút "Bắt đầu", điều chờ đợi họ không phải là một luồng lợi nhuận chênh lệch giá ổn định mà là không thể lấy lại tiền của mình. Vì mã do người dùng sao chép và dán đã chứa logic gian lận: sau khi hợp đồng được kích hoạt, ETH đã nạp tiền sẽ được chuyển ngay đến địa chỉ ví do kẻ lừa đảo thiết lập sẵn. Nói cách khác, toàn bộ "hệ thống chênh lệch giá" về cơ bản là một công cụ kiếm tiền được đóng gói đẹp mắt.

Phân tích của SlowMist cho thấy loại lừa đảo này sử dụng chiến lược "lưới rộng, mồi nhỏ", khiến một người dùng duy nhất mất hàng chục đến hàng trăm đô la. Mặc dù số tiền lừa đảo của một người dùng duy nhất tương đối nhỏ, nhưng những kẻ lừa đảo vẫn có thể kiếm được lợi nhuận bất hợp pháp ổn định và đáng kể bằng cách phát tán các hướng dẫn trên diện rộng và dụ dỗ nhiều người dùng bị lừa. Vì số tiền bị mất của mỗi nạn nhân không lớn và hoạt động này dường như được "hoàn thành tự động" thay vì chuyển tiền gian lận trực tiếp, nên hầu hết các nạn nhân chọn cách im lặng và không điều tra thêm. Điều đáng lo ngại hơn là những vụ lừa đảo này có thể dễ dàng được khởi chạy lại với diện mạo mới: chỉ cần thay đổi tên robot hoặc thay thế một vài mẫu trang, những kẻ lừa đảo có thể quay lại trực tuyến và tiếp tục lừa đảo.

Các chiến thuật kỹ thuật xã hội khác bao gồm: Bẫy săn việc làm Trojan, nhiệm vụ lập trình phỏng vấn giả mạo, liên kết lừa đảo tin nhắn riêng tư trên Twitter/Telegram, các cuộc tấn công đầu độc địa chỉ tương tự, chặn việc bán token "Pixiu Plate" và lừa đảo hoàn tiền được ngụy trang dưới dạng nền tảng staking. Các cuộc tấn công này sử dụng lòng tin (liên hệ trò chuyện riêng tư), lòng tham (lời hứa lợi nhuận cao) hoặc sự nhầm lẫn (giao diện giả và hồ sơ trò chuyện) để liên tục thay đổi bao bì và khiến người dùng mất tiền theo cách bí mật cho phép người dùng tích cực hợp tác.

3.3 Mô hình Ponzi: rượu cũ bình mới

Hệ sinh thái tiền mã hóa đang phát triển nhanh chóng, và các chương trình Ponzi truyền thống cũng đang theo sát và chưa biến mất. Chúng đã trải qua một "cuộc cách mạng kỹ thuật số" bằng cách sử dụng các công cụ trên chuỗi, sự phát triển lan truyền trên mạng xã hội và các trò lừa đảo sâu do AI điều khiển. Những trò lừa đảo này thường ngụy trang thành các dự án DeFi/NFT/GameFi để gây quỹ, khai thác thanh khoản hoặc đặt cược tiền nền tảng. Về bản chất, chúng vẫn là các cấu trúc Ponzi của "tiền mới để bù đắp cho các khoản nợ cũ" và chúng sẽ sụp đổ nếu dòng tiền bị phá vỡ hoặc người điều hành bỏ trốn với số tiền đó.

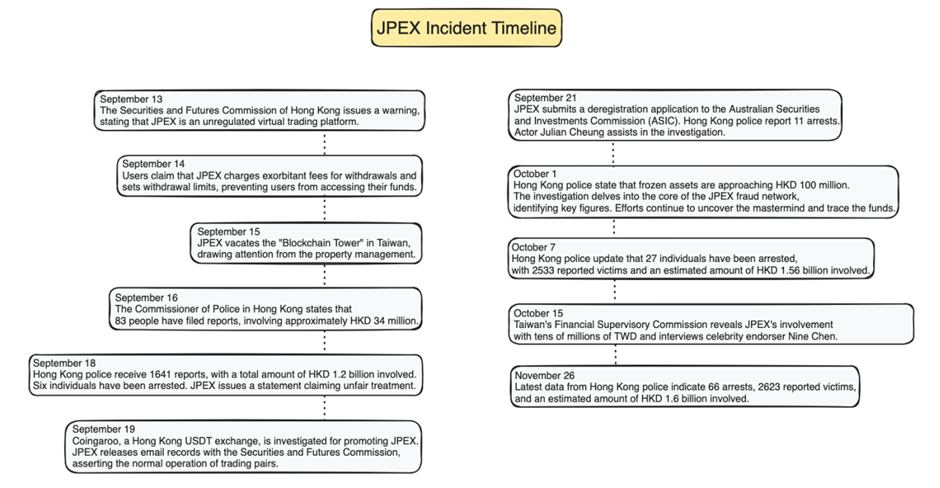

Vụ việc JPEX gây chấn động Hồng Kông năm 2023 là một trường hợp điển hình. Nền tảng này tự gọi mình là "sàn giao dịch toàn cầu" và quảng bá tiền tệ nền tảng JPC thông qua quảng cáo ngoại tuyến và sự chứng thực của người nổi tiếng, hứa hẹn "lợi nhuận cao và ổn định", thu hút một lượng lớn người dùng mà không có sự chấp thuận của cơ quan quản lý và thiếu công bố thông tin. Vào tháng 9 năm 2023, Ủy ban Chứng khoán và Tương lai Hồng Kông đã đánh dấu nền tảng này là "rất đáng ngờ" và cảnh sát đã bắt giữ nhiều người trong "Chiến dịch Cổng sắt". Tính đến cuối năm 2023, vụ việc liên quan đến 1,6 tỷ đô la Hồng Kông và hơn 2.600 nạn nhân, có thể trở thành một trong những vụ gian lận tài chính lớn nhất trong lịch sử Hồng Kông.

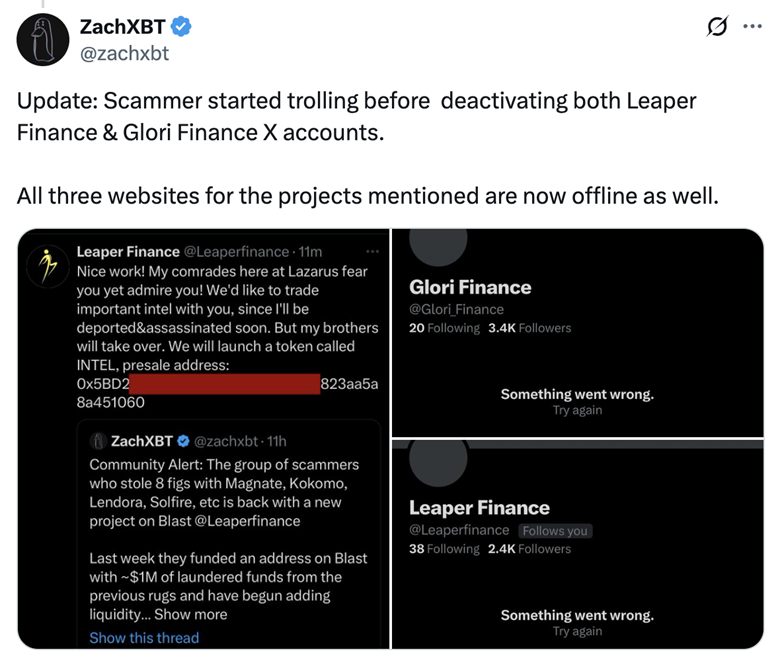

Ngoài ra, mô hình điển hình của các dự án Ponzi trên chuỗi cũng đang phát triển. Vào năm 2024, nhà phân tích blockchain ZachXBT đã vạch trần một nhóm lừa đảo đã triển khai dự án Leaper Finance trên chuỗi Blast. Nhóm này đã điều hành các dự án như Magnate, Kokomo, Solfire và Lendora để đánh cắp hàng chục triệu đô la. Chúng làm giả các tài liệu xác thực danh tính và báo cáo kiểm toán, rửa tiền trước và tăng dữ liệu trên chuỗi một cách giả tạo để dụ người dùng đầu tư. Sau khi TVL đạt đến hàng triệu đô la, chúng nhanh chóng rút tiền mặt và bỏ trốn cùng với số tiền đó.

Điều thậm chí còn gây sốc hơn là băng nhóm này đã nhiều lần nhắm mục tiêu vào nhiều chuỗi chính thống, bao gồm Base, Solana, Scroll, Optimism, Avalanche và Ethereum, bằng phương pháp lừa đảo luân phiên “thay đổi giao diện và đổi thương hiệu” nhanh chóng.

Ví dụ, TVL của dự án cho vay Zebra của họ được triển khai trên chuỗi Base đã từng đạt hơn 310.000 đô la; trên Arbitrum, TVL của dự án Glori Finance của họ đạt đỉnh ở mức 1,4 triệu đô la. Cả hai dự án đều là nhánh của Compound V2. Các dự án này sử dụng tiền được trích xuất từ các vụ lừa đảo khác như Crolend, HashDAO và HellHoundFi làm quỹ hạt giống, tạo thành một vòng lặp gian lận khép kín.

So với các mô hình Ponzi truyền thống, lừa đảo kỹ thuật số có những đặc điểm mới sau:

Ngụy trang kỹ thuật bí mật hơn: sử dụng hợp đồng nguồn mở/gói NFT/tích lũy dữ liệu trên chuỗi để tạo ra ảo giác về "sự đổi mới công nghệ" và khiến người dùng hiểu lầm rằng đây là các sản phẩm DeFi hợp pháp và tuân thủ quy định.

Cấu trúc hoàn tiền rất phức tạp: dòng tiền được che giấu bằng "khai thác thanh khoản", "phần thưởng đặt cược" và "cổ tức nút", nhưng trên thực tế, tiền được trích xuất ở nhiều cấp độ và các đĩa bên trong và bên ngoài bị thao túng.

Truyền thông phân mảnh xã hội: dựa vào các nhóm WeChat/kênh Telegram/phát sóng trực tiếp của KOL để thu hút người dùng mới, hình thành nên mô hình truyền thông kim tự tháp điển hình.

Giao diện trò chơi hóa và làm giả danh tính: Nhiều dự án sử dụng giao diện người dùng trò chơi và IP dự án NFT để tạo ra hình ảnh "trẻ" và "hợp pháp". Một số dự án thậm chí còn kết hợp công nghệ AI thay đổi khuôn mặt và công nghệ deep fake để làm giả hình ảnh hoặc video của người sáng lập hoặc người phát ngôn của dự án nhằm tăng độ tin cậy.

Ví dụ, vào tháng 2 năm 2025, tin tặc đã chiếm đoạt tài khoản X của ông trùm người Tanzania Mohammed Dewji và sử dụng video giả mạo để quảng bá cho token giả $Tanzania, huy động được 1,48 triệu đô la trong vài giờ. Các kỹ thuật làm giả tương tự đã được sử dụng rộng rãi để làm giả video của người sáng lập, chế tạo ảnh chụp màn hình cuộc họp và làm giả ảnh nhóm, khiến nạn nhân ngày càng khó phân biệt được tính xác thực.

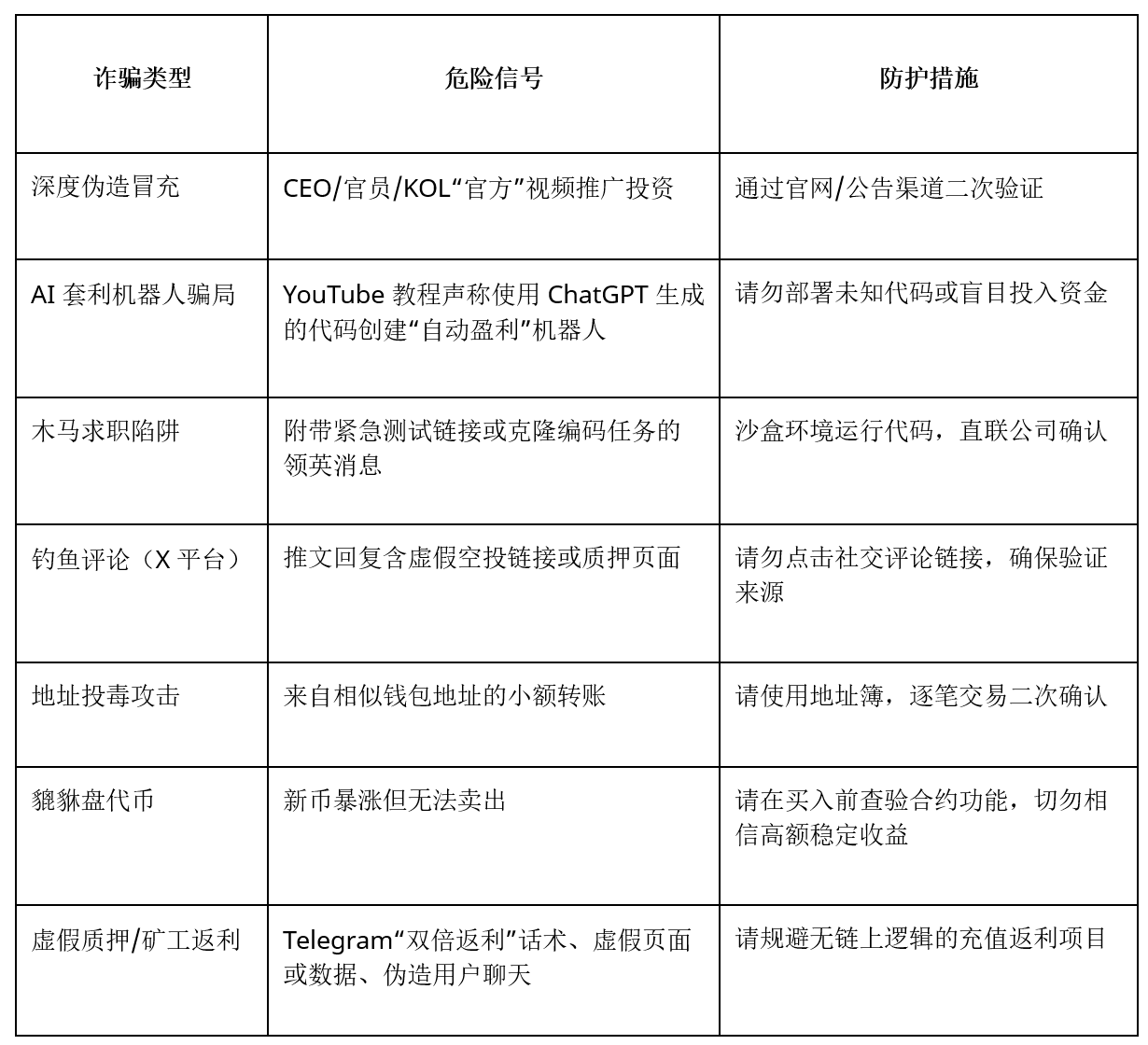

Bảng so sánh nhãn đỏ gian lận sau đây tóm tắt các dấu hiệu cảnh báo cốt lõi và các biện pháp phòng ngừa đơn giản để người dùng tham khảo.

Cách giữ an toàn: Hãy cảnh giác với các nguồn đáng ngờ hoặc không xác định - cho dù là qua LinkedIn, Telegram hay email; không chạy mã lạ hoặc cài đặt các tệp không xác định (đặc biệt là với lý do thử nghiệm công việc hoặc bản demo ứng dụng); đánh dấu trang web chính thức; sử dụng plugin trình duyệt như Scam Sniffer; không kết nối ví của bạn với các liên kết không xác định. Niềm tin vào thế giới tiền điện tử cần được xác minh chủ động thay vì thụ động.

4. Tăng cường phòng thủ kỹ thuật số: Kiến trúc bảo mật nhiều lớp của Bitget

Trước các mối đe dọa tài sản kỹ thuật số ngày càng phức tạp, Bitget đã xây dựng một khuôn khổ bảo mật toàn diện được thiết kế để bảo vệ mọi người dùng nền tảng. Phần này giới thiệu các biện pháp chiến lược được triển khai trong bảo vệ tài khoản, đánh giá đầu tư và bảo vệ tài sản.

1. Bảo vệ tài khoản: chặn truy cập trái phép theo thời gian thực

Bitget sử dụng bộ công cụ giám sát thời gian thực đầy đủ để phát hiện và cảnh báo người dùng về bất kỳ hoạt động bất thường nào. Khi đăng nhập từ thiết bị mới, người dùng sẽ nhận được thông báo qua email chi tiết bao gồm mã chống lừa đảo, mã xác minh, vị trí đăng nhập, địa chỉ IP và thông tin chi tiết về thiết bị. Phản hồi tức thời này cho phép người dùng phát hiện và xử lý truy cập trái phép kịp thời.

Để giảm hành vi bốc đồng có thể do gian lận gây ra, Bitget đã thiết lập thời gian làm mát động. Cơ chế này được kích hoạt bởi các chỉ số như vị trí đăng nhập bất thường hoặc giao dịch đáng ngờ và tạm thời vô hiệu hóa việc rút tiền trong 1-24 giờ để cho phép người dùng đánh giá lại và xác nhận xem hoạt động tài khoản có bình thường không.

Ngoài ra, Bitget còn cung cấp kênh xác minh chính thức , cho phép người dùng xác minh nội dung liên lạc và ngăn chặn hiệu quả các cuộc tấn công lừa đảo.

2. Đánh giá đầu tư: đánh giá chặt chẽ các tài sản kỹ thuật số

Nhận thấy sự gia tăng của các token có rủi ro cao trên thị trường tiền điện tử, Bitget đã phát triển một quy trình thẩm định chi tiết để niêm yết tài sản, bao gồm tiến hành kiểm tra lý lịch toàn diện của nhóm dự án, phân tích chuyên sâu về kinh tế token, đánh giá các mô hình định giá và phân phối, và đánh giá sự tham gia của cộng đồng.

Để đảm bảo tính chính xác của đánh giá, Bitget đã triển khai hệ thống kiểm toán bảo mật hai cấp. Các kỹ sư bảo mật blockchain nội bộ tiến hành đánh giá mã kỹ lưỡng để xác định lỗ hổng. Đồng thời, các cơ quan bên thứ ba tiến hành đánh giá để đảm bảo đánh giá được thực hiện.

Sau khi tài sản được ra mắt, hệ thống giám sát chuỗi độc quyền của Bitget sẽ tiếp tục giám sát các giao dịch và tương tác hợp đồng theo thời gian thực. Hệ thống được thiết kế để thích ứng với các mối đe dọa bảo mật mới, liên tục phát triển và cập nhật mô hình mối đe dọa của mình để phản ứng nhanh với các rủi ro mới nổi.

3. Bảo vệ tài sản: bảo vệ toàn diện tài sản của người dùng

Bitget áp dụng chiến lược ví kép, sử dụng cả ví nóng và ví lạnh để cải thiện bảo mật. Hầu hết các tài sản kỹ thuật số được lưu trữ trong ví lạnh ngoại tuyến, đa chữ ký, giúp giảm đáng kể nguy cơ tấn công mạng.

Ngoài ra, Bitget còn có quỹ bảo vệ khổng lồ trị giá hơn 300 triệu đô la Mỹ để bồi thường cho người dùng trong trường hợp xảy ra sự cố bảo mật liên quan đến nền tảng.

Đối với người dùng Bitget Wallet, nền tảng này đã áp dụng một số tính năng bảo mật bổ sung, bao gồm cảnh báo trang web lừa đảo, công cụ phát hiện rủi ro hợp đồng tích hợp và công cụ bảo mật GetShield cải tiến. GetShield liên tục quét các ứng dụng phi tập trung, hợp đồng thông minh và trang web để phát hiện các mối đe dọa tiềm ẩn trước khi người dùng tương tác.

Thông qua kiến trúc đa bảo mật này, Bitget không chỉ bảo vệ tính bảo mật của tài sản của người dùng mà còn nâng cao niềm tin của người dùng vào nền tảng của mình, thiết lập chuẩn mực cho các tiêu chuẩn bảo mật trong ngành giao dịch tiền điện tử.

5. Theo dõi và đánh dấu quỹ gian lận trên chuỗi

Các phần trước của báo cáo này đã mô tả cách những kẻ lừa đảo sử dụng các phương pháp khác nhau để có được tiền điện tử, bao gồm cả việc sử dụng deepfake. Những kẻ lừa đảo thường cố gắng chuyển tiền bị đánh cắp và cuối cùng chuyển đổi chúng thành tiền pháp định. Các luồng tiền này có thể được theo dõi - các công cụ phân tích blockchain là cần thiết trong quá trình này. Các công cụ như vậy được chia thành ba loại chính: giám sát giao dịch, sàng lọc địa chỉ và công cụ điều tra. Phần này tập trung vào cách các công cụ giám sát giao dịch có thể phát hiện và đánh dấu các khoản tiền liên quan đến gian lận, khiến việc sử dụng các khoản tiền bị đánh cắp trở nên khó khăn hơn.

Các công cụ giám sát giao dịch đã được các sàn giao dịch tiền điện tử như Bitget áp dụng rộng rãi. Công cụ này xác định và đánh dấu các rủi ro tiềm ẩn bằng cách quét vào và ra các giao dịch. Các tình huống ứng dụng điển hình bao gồm kiểm tra tất cả các khoản tiền gửi của người dùng để xác định các rủi ro tiềm ẩn. Hầu hết các khoản tiền gửi của người dùng thông thường sẽ không được đánh dấu là rủi ro cao và các khoản tiền được tự động xử lý và ghi có vào tài khoản của người dùng một cách kịp thời; tuy nhiên, nếu khoản tiền gửi đến từ một địa chỉ gian lận đã biết, các khoản tiền sẽ được đánh dấu là rủi ro cao.

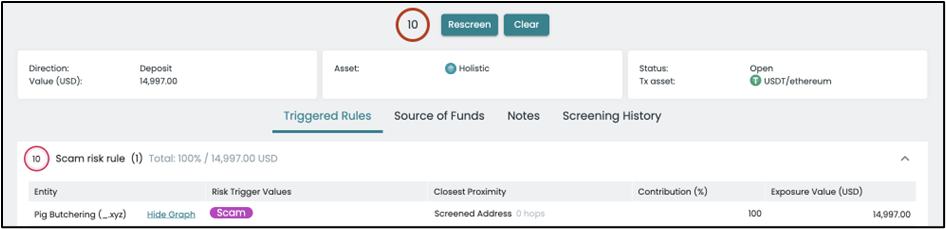

Chúng ta hãy xem xét một trường hợp thực tế về giám sát giao dịch. Hình sau đây cho thấy phân tích về việc nạp tiền của người dùng trên một sàn giao dịch tiền điện tử bằng một công cụ giám sát giao dịch. Như thể hiện trong hình, việc nạp tiền của người dùng trên một sàn giao dịch được xác định là chuyển đến một địa chỉ liên quan đến một vụ lừa đảo đầu tư “giết lợn”.

Công cụ này đưa ra điểm rủi ro cao nhất là 10/10, kích hoạt quy trình xem xét thủ công - tiền của người dùng sẽ không được tự động ghi có và hoạt động sẽ được chuyển cho nhóm tuân thủ để xem xét thủ công.

Các tổ chức tội phạm tiên tiến quen thuộc với các cơ chế giám sát giao dịch và thường sử dụng các hoạt động cụ thể trên chuỗi để che giấu (tức là ẩn) đường đi của tiền. Phương pháp điển hình là "phân lớp tiền": chuyển tiền bị đánh cắp qua nhiều cấp địa chỉ trung gian để cố gắng cắt đứt kết nối của chúng với nguồn tiền. Các công cụ giám sát giao dịch tiên tiến có thể xâm nhập vào nhiều cấp địa chỉ trung gian không giới hạn và xác định chính xác nguồn tiền cho các hoạt động tội phạm. Các tổ chức tội phạm cũng ngày càng sử dụng các cầu nối xuyên chuỗi, sẽ được phân tích trong phần tiếp theo.

5.1 Cầu nối chuỗi chéo

Trong vài năm qua, nhiều loại blockchain đã được tung ra thị trường. Người dùng có thể bị thu hút bởi một blockchain vì nó lưu trữ một loại tiền điện tử cụ thể hoặc ứng dụng phi tập trung hoặc dịch vụ khác. Các cầu nối chuỗi chéo cho phép người dùng chuyển giá trị qua các chuỗi gần như theo thời gian thực. Mặc dù người dùng blockchain thông thường là người dùng chính của các cầu nối chuỗi chéo, nhưng những kẻ lừa đảo ngày càng sử dụng chúng để chuyển tiền bị đánh cắp giữa các blockchain. Những kẻ lừa đảo thường sử dụng các cầu nối chuỗi chéo vì những lý do sau:

Có được cơ hội che giấu: Một số công cụ che giấu chỉ hỗ trợ một số blockchain nhất định (ví dụ: hầu hết các trang web trộn tiền xu chỉ xử lý Bitcoin). Các tổ chức tội phạm thường chuyển chuỗi chéo sang blockchain mục tiêu để sử dụng các dịch vụ che giấu và sau đó chuyển sang các blockchain khác.

Tăng độ khó trong việc theo dõi: Chuyển tiền xuyên chuỗi làm tăng đáng kể tính phức tạp của việc theo dõi quỹ. Ngay cả khi các nhà điều tra có thể theo dõi thủ công một hành vi xuyên chuỗi duy nhất, các hoạt động xuyên chuỗi lặp đi lặp lại sẽ làm chậm đáng kể tiến độ điều tra và nếu các quỹ bị chia tách, tính khả thi của việc các nhà điều tra theo dõi thủ công tất cả các manh mối cũng sẽ bị giảm (trường hợp bên dưới cho thấy các công cụ chuyên dụng có thể đạt được việc theo dõi quỹ xuyên chuỗi liền mạch).

Các tổ chức tội phạm biết rõ rằng một số công cụ giám sát giao dịch tự động dừng theo dõi tại cầu nối chuỗi chéo. Phần trên của hình bên dưới cho thấy các công cụ như vậy dừng tại cầu nối chuỗi chéo khi xác định các hoạt động bất hợp pháp, dẫn đến việc sàn giao dịch chỉ nhìn thấy tiền từ địa chỉ cầu nối và không thể theo dõi đường dẫn trước đó. Phần dưới của hình bên dưới cho thấy công cụ giám sát giao dịch Elliptic được Bitget sử dụng, tự động xâm nhập vào cầu nối chuỗi chéo để khôi phục hoàn toàn đường dẫn tiền và vạch trần các thực thể bất hợp pháp có liên quan.

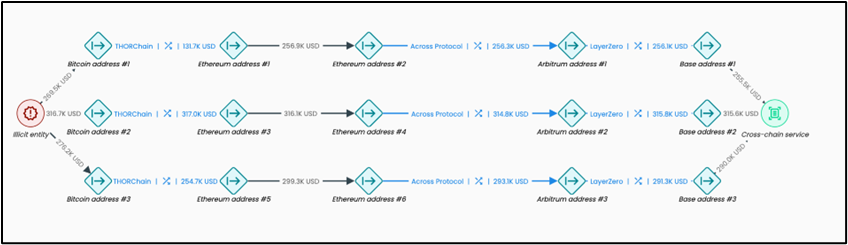

Nghiên cứu tình huống dưới đây mô tả cách các thực thể bất hợp pháp đã sử dụng một loạt các cầu nối chuỗi chéo và blockchain để cố gắng rửa tiền điện tử một cách có hệ thống và cách sử dụng một số công cụ nhất định để xác định hoạt động này.

Nghiên cứu tình huống: Ảnh chụp màn hình bên dưới từ công cụ điều tra của Elliptic cho thấy cách một tổ chức tội phạm sử dụng cầu nối chuỗi chéo để chuyển tiền qua nhiều chuỗi khối trước khi cuối cùng gửi tiền vào một dịch vụ tiền điện tử.

Tiền được khởi tạo từ chuỗi Bitcoin (bên trái), chuỗi chéo sang Ethereum, Ethereum chuyển đổi địa chỉ để chuyển tiền nội bộ, chuỗi chéo sang Arbitrum, chuỗi chéo sang chuỗi cơ sở và cuối cùng được gửi vào nền tảng dịch vụ tiền điện tử. Hình ảnh cũng làm nổi bật hai trường hợp khác có cùng kiểu mẫu. Mặc dù không hiển thị đầy đủ, nhưng cùng một quy trình xuất hiện hơn mười lần, phản ánh bản chất có hệ thống của hoạt động rửa tiền.

Hành vi này có hai mục đích: làm chậm hoặc can thiệp vào quá trình theo dõi của các nhà điều tra; và ngăn chặn sàn giao dịch tiếp nhận xác định nguồn tiền bất hợp pháp. Tuy nhiên, các công cụ điều tra blockchain hỗ trợ theo dõi cầu nối chuỗi chéo tự động có thể khôi phục lại toàn bộ đường dẫn một cách liền mạch. Các công cụ giám sát giao dịch có khả năng theo dõi chuỗi chéo (như hệ thống Elliptic do Bitget sử dụng) có thể tự động xác định kết nối ban đầu giữa các quỹ và các tổ chức tội phạm.

5.2 Cách phát hiện tiền gian lận bằng cách sử dụng hành vi và mô hình

Các trường hợp trước đây dựa trên nhãn địa chỉ tiền điện tử bất hợp pháp đã biết (chẳng hạn như địa chỉ giết lợn), thường được thu thập từ nhiều kênh như báo cáo của nạn nhân và hợp tác thực thi pháp luật. Tuy nhiên, việc mở rộng quy mô gian lận (cùng với các yếu tố như tỷ lệ nạn nhân báo cáo thấp) khiến không thể bao phủ tất cả các địa chỉ.

Do đó, một số công cụ giám sát giao dịch tiên tiến giới thiệu phát hiện hành vi như một tuyến phòng thủ bổ sung. Bằng cách tự động phân tích hành vi và các mẫu, hệ thống có thể suy ra liệu một địa chỉ cụ thể có thực hiện các hoạt động trên chuỗi phù hợp với các đặc điểm của gian lận hay không và đánh dấu các tương tác có liên quan là rủi ro. Loại phân tích hành vi này thường được thực hiện bởi các mô hình phát hiện hành vi chuyên nghiệp (một phần sử dụng công nghệ máy học). Tính đến thời điểm hiện tại, Elliptic Behavior Detection có thể xác định hơn 15 loại gian lận (bao gồm cả khay giết lợn, đầu độc địa chỉ, tấn công câu cá trên băng, v.v.) và khả năng phát hiện của nó tiếp tục được mở rộng.

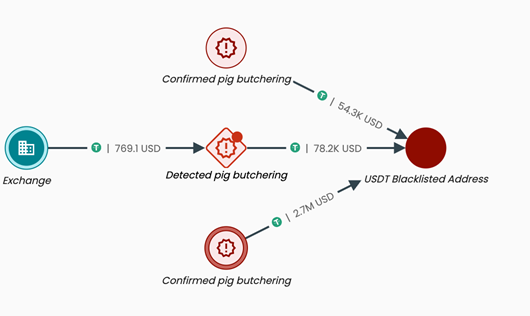

Ví dụ sau đây cho thấy cách phát hiện hành vi có thể ngăn người dùng chuyển tiền đến địa chỉ lừa đảo: Trong ví dụ này, có ba địa chỉ liên quan đến vụ lừa đảo. Địa chỉ trên cùng và dưới cùng đã được xác định và xác nhận bởi báo cáo của nạn nhân. Địa chỉ ở giữa không được báo cáo, nhưng mô hình phát hiện hành vi đã đánh dấu địa chỉ đó là địa chỉ có khả năng liên quan đến lừa đảo.

Địa chỉ sau đó đã nhận được một khoản chuyển từ một sàn giao dịch. Nếu sàn giao dịch đã bật cảnh báo phát hiện hành vi, rủi ro có thể đã được xác định trước khi chuyển để tránh mất tiền của người dùng. Cuối cùng, tiền từ ba địa chỉ giết lợn đều chảy vào cùng một địa chỉ, sau đó đã bị các viên chức Tether đóng băng và đưa vào danh sách đen. Tất cả USDT do địa chỉ này nắm giữ đã bị đóng băng, xác nhận thêm bản chất bất hợp pháp của các khoản tiền liên quan.

Nhấp vào đây để tìm hiểu cách Bitget tăng tỷ lệ chặn rủi ro lên 99% sau khi kết nối với công cụ phân tích blockchain Elliptic - công cụ hàng đầu trong ngành này hỗ trợ hơn 50 blockchain và có khả năng theo dõi cầu nối chuỗi chéo tự động và phát hiện hành vi.

6. Khuyến nghị bảo vệ và các biện pháp thực hành tốt nhất

Trước các kỹ thuật gian lận liên tục được nâng cấp, người dùng cần thiết lập nhận thức rõ ràng về khả năng tự bảo vệ và nhận dạng kỹ thuật. Để đạt được mục đích này, SlowMist đề xuất các đề xuất chống gian lận cốt lõi sau:

(1) Nâng cao khả năng phát hiện nội dung giả mạo trên mạng xã hội

Không bao giờ nhấp vào bất kỳ liên kết nào trong phần bình luận hoặc trò chuyện nhóm - ngay cả khi nó có vẻ "chính thức". Khi thực hiện các hành động chính như liên kết ví, yêu cầu airdrop và hoạt động staking, hãy đảm bảo xác minh thông qua trang web chính thức của dự án hoặc các kênh cộng đồng đáng tin cậy. Nên cài đặt các plug-in bảo mật như Scam Sniffer để phát hiện và chặn các liên kết lừa đảo theo thời gian thực nhằm giảm nguy cơ vô tình chạm vào.

(2) Hãy cảnh giác với những rủi ro mới do các công cụ AI mang lại

Với sự phát triển nhanh chóng của công nghệ mô hình ngôn ngữ lớn (LLM), nhiều công cụ AI mới đã xuất hiện. Tiêu chuẩn Giao thức ngữ cảnh mô hình (MCP) đã trở thành cầu nối quan trọng kết nối LLM với các công cụ/nguồn dữ liệu bên ngoài. Tuy nhiên, sự phổ biến của MCP cũng mang đến những thách thức bảo mật mới. SlowMist đã xuất bản một loạt các bài báo nghiên cứu bảo mật MCP và khuyến nghị các nhóm dự án có liên quan tiến hành tự kiểm tra trước và tăng cường khả năng phòng thủ của họ.

(3) Tận dụng tốt các công cụ trên chuỗi để xác định các địa chỉ rủi ro và đặc điểm Ponzi

Đối với các dự án token bị nghi ngờ trốn chạy hoặc gian lận, nên sử dụng Sử dụng các công cụ theo dõi chống rửa tiền như MistTrack để kiểm tra rủi ro của các địa chỉ liên quan đến dự án hoặc sử dụng các công cụ phát hiện bảo mật mã thông báo GoPlus để đánh giá nhanh. Sử dụng Etherscan/BscScan và các nền tảng khác để kiểm tra các cảnh báo trong khu vực bình luận của nạn nhân. Hãy hết sức cảnh giác với các dự án có lợi nhuận cao - lợi nhuận cao bất thường thường đi kèm với rủi ro cực kỳ cao.

(4) Không nên tin một cách mù quáng vào “hiệu ứng quy mô” và “trường hợp thành công”

Những kẻ lừa đảo thường tạo ra bầu không khí trục lợi thông qua các nhóm Telegram lớn, xác nhận KOL giả mạo và ảnh chụp màn hình lợi nhuận giả mạo. Nhìn chung, độ tin cậy của một dự án nên được xác minh thông qua các kênh minh bạch như cơ sở mã GitHub, kiểm toán hợp đồng trên chuỗi và thông báo trên trang web chính thức. Người dùng cần phát triển khả năng xác minh độc lập các nguồn thông tin.

(5) Ngăn chặn các cuộc tấn công “do tệp” dựa trên lòng tin xã hội

Ngày càng có nhiều kẻ tấn công sử dụng các nền tảng như Telegram, Discord và LinkedIn để gửi các tập lệnh độc hại được ngụy trang dưới dạng cơ hội việc làm hoặc lời mời kiểm tra kỹ thuật nhằm lừa người dùng chạy các tệp có rủi ro cao.

Hướng dẫn bảo vệ người dùng:

Hãy cảnh giác với những lời mời làm việc hoặc làm việc tự do đáng ngờ yêu cầu bạn tải xuống/chạy mã từ các nền tảng như GitHub. Luôn xác minh danh tính của người gửi thông qua trang web hoặc email của công ty và đừng tin vào lời lẽ hoa mỹ "nhiệm vụ có phần thưởng cao trong thời gian giới hạn".

Khi xử lý mã bên ngoài, hãy xem xét kỹ lưỡng nguồn dự án và lý lịch tác giả, và từ chối chạy các dự án có rủi ro cao chưa được xác minh. Nên thực thi mã đáng ngờ trong môi trường máy ảo hoặc hộp cát để cô lập rủi ro.

Hãy thận trọng khi xử lý các tệp nhận được từ các nền tảng như Telegram/Discord: tắt chức năng tải xuống tự động, quét tệp theo cách thủ công và cảnh giác với các yêu cầu chạy tập lệnh dưới danh nghĩa "kiểm tra kỹ thuật".

Bật xác thực đa yếu tố và thường xuyên thay đổi mật khẩu mạnh để tránh sử dụng lại mật khẩu trên nhiều nền tảng.

Vui lòng không nhấp vào lời mời tham dự hội nghị hoặc liên kết tải xuống phần mềm từ các nguồn không xác định và hãy hình thành thói quen xác minh tính xác thực của tên miền và xác nhận nguồn gốc của nền tảng chính thức.

Sử dụng ví phần cứng hoặc ví lạnh để quản lý tài sản lớn và giảm thiểu việc lộ thông tin nhạy cảm trên các thiết bị được kết nối.

Cập nhật hệ điều hành và phần mềm diệt vi-rút thường xuyên để ngăn chặn các chương trình độc hại và vi-rút mới.

Nếu bạn nghi ngờ thiết bị của mình bị nhiễm, hãy ngắt kết nối Internet ngay lập tức, chuyển tiền vào ví an toàn, xóa các chương trình độc hại và cài đặt lại hệ thống nếu cần để giảm thiểu tổn thất.

Hướng dẫn bảo vệ doanh nghiệp:

Thường xuyên tổ chức diễn tập phòng thủ và tấn công lừa đảo và đào tạo nhân viên cách nhận dạng tên miền giả mạo và các yêu cầu đáng ngờ.

Triển khai cổng bảo mật email để chặn các tệp đính kèm độc hại và liên tục giám sát kho lưu trữ mã để ngăn chặn rò rỉ thông tin nhạy cảm.

Thiết lập cơ chế ứng phó sự cố lừa đảo kết hợp các biện pháp phòng thủ kỹ thuật với nhận thức của nhân viên. Chiến lược nhiều lớp này giúp giảm thiểu rủi ro vi phạm dữ liệu và mất tài sản.

(6) Hãy ghi nhớ “các nguyên tắc cơ bản” của phán đoán đầu tư

Lời hứa lợi nhuận cao = rủi ro cao: Bất kỳ nền tảng nào tuyên bố "lợi nhuận cao ổn định" hoặc "lợi nhuận được đảm bảo" đều được coi là nền tảng rủi ro cao.

Sự phát triển nhanh chóng dựa trên việc tuyển dụng người mới là một dấu hiệu cảnh báo điển hình: các dự án thiết lập cơ chế hoàn tiền tuyển dụng hoặc cấu trúc "lợi ích nhóm" theo từng cấp có thể được đánh giá sơ bộ là mô hình kim tự tháp.

Sử dụng các công cụ phân tích trên chuỗi để xác định dòng tiền bất thường: Các nền tảng như MistTrack có thể theo dõi số lượng lớn các chuyển động bất thường của quỹ và phân tích đường dẫn rút tiền của nhóm.

Xác minh tính minh bạch của cơ quan và nhóm kiểm toán: Hãy cảnh giác với "báo cáo kiểm toán giả" do một số dự án cung cấp hoặc xác nhận chính thức của các cơ quan kiểm toán nhỏ. Người dùng nên xác nhận xem hợp đồng thông minh đã được bên thứ ba đáng tin cậy kiểm toán hay chưa và báo cáo có công khai hay không.

Tóm lại, gian lận tiền điện tử trong thời đại AI đã phát triển từ "khai thác lỗ hổng kỹ thuật" đơn giản thành thao túng hai chiều "kỹ thuật + tâm lý". Người dùng không chỉ phải cải thiện khả năng nhận dạng kỹ thuật mà còn phải tăng cường khả năng phòng thủ tâm lý của mình:

Xác minh nhiều hơn, bớt bốc đồng hơn: Đừng mất cảnh giác vì "người quen, video có thẩm quyền và lý lịch chính thức".

Hỏi nhiều hơn, chuyển ít hơn: Khi nói đến hoạt động tài sản, hãy chắc chắn đi sâu vào logic cơ bản, xác minh nguồn và xác nhận tính an toàn.

Tránh tham lam và luôn hoài nghi: lời hứa hẹn về “lợi nhuận được đảm bảo” của dự án càng hấp dẫn thì bạn càng cần phải cảnh giác.

Bạn nên đọc "Sổ tay hướng dẫn tự trợ giúp về Blockchain Dark Forest" do Cos, người sáng lập SlowMist, viết để nắm vững các kỹ năng chống gian lận cơ bản trên chuỗi và tăng cường khả năng tự bảo vệ. Trong trường hợp bị trộm cắp, người dùng có thể tìm kiếm sự hỗ trợ từ nhóm SlowMist.

Chỉ bằng cách hiểu thấu đáo cơ chế gian lận, cải thiện khả năng phân biệt thông tin, tăng cường nhận thức về các công cụ bảo mật và chuẩn hóa thói quen vận hành, chúng ta mới có thể bảo vệ an toàn cho tài sản trong làn sóng rủi ro của thời đại số đầy rẫy cám dỗ và rủi ro. Bảo vệ an ninh không thể thực hiện một lần và mãi mãi, cần phải liên tục chú ý. Xây dựng một hệ thống nhận thức hoàn chỉnh và thói quen phòng thủ cơ bản là ngọn hải đăng duy nhất để tiến lên vững chắc trong thời đại số và tránh bẫy gian lận.

7. Kết luận: Lên kế hoạch cho con đường tương lai

Năm năm trước, phòng chống gian lận có nghĩa là “đừng nhấp vào các liên kết đáng ngờ”; bây giờ nó có nghĩa là “trăm thấy không bằng một thấy”.

Khi AI làm giả video, quy trình tuyển dụng giả mạo và các chương trình Ponzi được mã hóa biến lòng tin thành phương tiện gây hại cho người dùng, giai đoạn tiếp theo của bảo mật tiền điện tử không chỉ dựa vào công nghệ thông minh mà còn đòi hỏi phòng thủ tập thể. Bitget, SlowMist và Elliptic đang xây dựng một mạng lưới phòng thủ chung bằng cách chia sẻ thông tin tình báo về mối đe dọa, theo dõi quỹ tự động và gắn thẻ rủi ro liên sinh thái.

Kết luận rất rõ ràng: an ninh không thể dựa vào các biện pháp riêng lẻ mà phải xây dựng một hệ thống liên tục, có mạng lưới và lấy người dùng làm trung tâm.

Để đạt được mục tiêu này, Bitget sẽ nỗ lực hết mình để phát triển theo ba hướng chính:

Cuộc tập trận tấn công và phòng thủ của Đội đỏ AI: Mô phỏng các phương pháp gian lận mới để kiểm tra lỗ hổng hệ thống.

Mạng lưới cộng tác dữ liệu tuân thủ: Làm việc với các cơ quan quản lý và đối tác tuân thủ để xây dựng hệ sinh thái chia sẻ thông tin tình báo.

Thúc đẩy giáo dục bảo mật: trao quyền cho người dùng khả năng nhận biết mối đe dọa theo thời gian thực thông qua Trung tâm chống gian lận.

Những kẻ lừa đảo tiếp tục phát triển và chúng ta cũng cần phải nâng cấp và lặp lại. Trong ngành này, loại tiền tệ quý giá nhất không bao giờ là Bitcoin mà là lòng tin.

Để tải xuống báo cáo đầy đủ, hãy nhấp vào đây .